Menjelajahi Keamanan Berkelanjutan

Keamanan Berkelanjutan adalah salah satu dari delapan kemampuan dalam taksonomi DevOps.

Menemukan alasan mengapa Keamanan Berkelanjutan diperlukan

Kejahatan dunia maya adalah fakta yang tak terhindarkan dari zaman digital yang kita jalani. Banyak organisasi diserang setiap hari oleh penjahat yang melakukannya untuk merusak atau oleh peretas yang melakukannya untuk bersenang-senang. Sama halnya dengan organisasi kami, kami sebagai pengguna layanan pihak ketiga juga dapat menjadi target serangan ini.

Berikut adalah beberapa contoh kehidupan nyata.

| Perusahaan | Cerita nyata |

|---|---|

| Pada tahun 2013, 3 miliar akun pengguna Yahoo terkena pencurian data. Penyelidikan menunjukkan informasi yang dicuri tidak termasuk kata sandi dalam teks yang jelas, data kartu pembayaran, atau detail rekening bank. | |

| Pada 2016, peretas mengakses informasi pribadi 57 juta pengendara. Pada saat pelanggaran, Uber membayar peretas $ 100.000 untuk menghancurkan data. Mereka tidak memberi tahu regulator atau pengguna bahwa informasi mereka dicuri. Mereka mengungkapkan pelanggaran itu setahun kemudian. | |

| Pada tahun 2017, peretasan Instagram memengaruhi jutaan akun dan mengakibatkan terbukanya nomor telepon pengguna. Nomor tersebut berakhir di database tempat orang dapat mencari informasi kontak korban seharga $10 per pencarian. | |

| Pada tahun 2018, peretas mencuri detail data pribadi dari 14 juta pengguna Facebook. Data yang dicuri termasuk hasil pencarian, lokasi terkini, dan kampung halaman. | |

| Pada tanggal 6 Maret 2017, Apache Foundation mengumumkan kerentanan baru dan patch yang tersedia untuk framework Struts 2. Segera setelah itu, Equifax, salah satu agen pelaporan kredit yang menilai kesehatan keuangan banyak konsumen di AS, mulai memberi tahu pelanggan terpilih bahwa mereka mengalami pelanggaran. Pada bulan September 2017, Equifax mengumumkan pelanggarannya secara publik di seluruh dunia. Pelanggaran tersebut memengaruhi 145,4 juta konsumen di AS dan 8000 di Kanada. Sebanyak 15,2 juta catatan disusupi di Inggris, termasuk data sensitif yang memengaruhi 700.000 konsumen. Pada Maret 2018, Equifax mengumumkan bahwa terdapat 2,4 juta lebih banyak konsumen AS yang terpengaruh dari yang diungkapkan sebelumnya. |

Hari ini, saran yang diberikan oleh Michael Hayden (mantan direktur NSA dan CIA) adalah untuk mengasumsikan bahwa data Anda telah dilanggar, dan bahwa pertahanan yang mendalam di setiap tingkat harus menjadi pusat dari postur keamanan organisasi. Menurut Hayden, ada dua jenis perusahaan: yang sudah dilanggar dan yang belum tahu.

Filosofi grup produk Microsoft, yang mengilhami pendekatan DevSecOps mereka, adalah:

- untuk menganggap bahwa data Anda telah dilanggar

- pelaku jahat sudah berada di jaringan dengan akses internal

- pertahanan mendalam sangat penting.

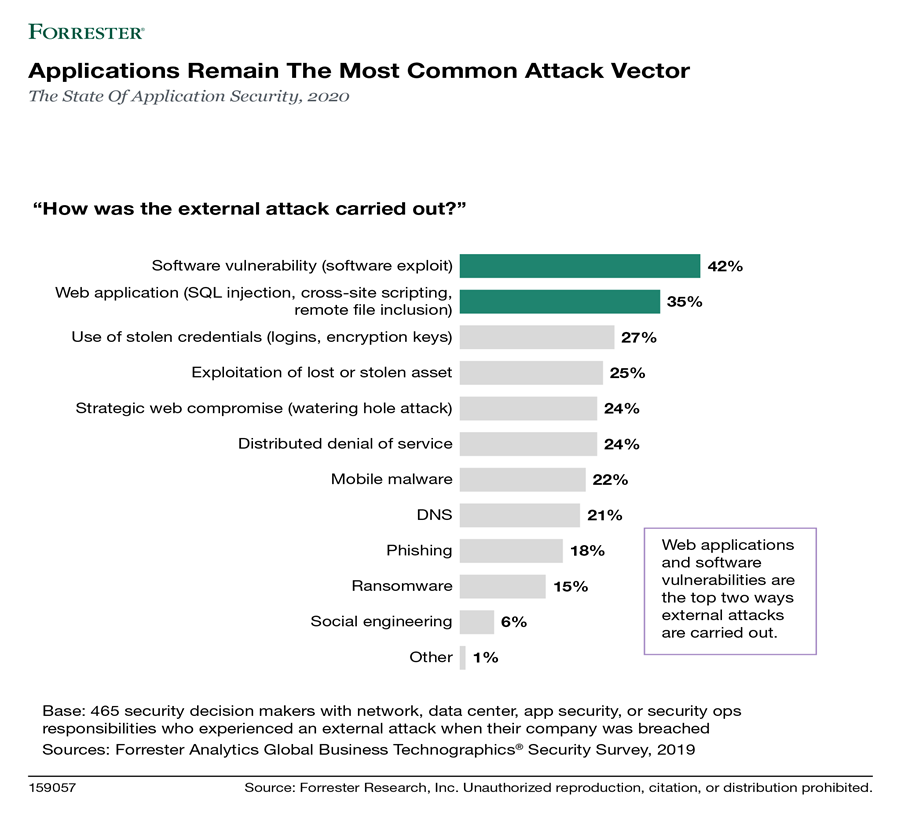

Anda hanya seaman tautan terlemah Anda

Organisasi menginstal aplikasi di mana-mana. Organisasi mengandalkan aplikasi web dan seluler untuk melibatkan pelanggan dan perangkat lunak untuk menjalankan gelombang besar perangkat Internet of Things (IoT). Tapi aplikasi ini mengekspos perusahaan untuk meningkatkan risiko; ketika ditanya bagaimana penyerang eksternal melakukan serangan yang berhasil, pembuat keputusan keamanan jalur jaringan global yang perusahaannya telah dilanggar dalam 12 bulan sebelumnya mengatakan dua metode serangan teratas adalah serangan aplikasi web langsung dan mengambil keuntungan dari perangkat lunak yang rentan. Dan perusahaan hanya akan menyalurkan lebih banyak pelanggan dan data melalui target yang rentan ini di masa mendatang. Forrester memperkirakan bahwa mayoritas bisnis akan melihat 76% hingga 100% dari total penjualan mereka melalui produk digital dan/atau produk yang dijual online pada tahun 2022. Jadi pro keamanan harus fokus pada mengamankan aplikasi.

Sumber gambar: The State Of Application Security, 2020, Forrester Research, Inc., 4 Mei 2020

Apa itu Keamanan Berkelanjutan?

Keamanan adalah penerapan teknologi, proses, dan kontrol untuk melindungi sistem, jaringan, program, perangkat, dan data dari akses tidak sah atau penggunaan kriminal.

Keamanan memberikan jaminan kerahasiaan, integritas, dan ketersediaan terhadap serangan yang disengaja serta penyalahgunaan data dan sistem yang berharga.

Penting

Penting untuk digarisbawahi bahwa keamanan tidak terfokus pada kesalahan, tetapi pada serangan yang disengaja. Ini penting, karena keamanan akan memerlukan tindakan balasan yang berbeda: untuk kesalahan, pemberitahuan sederhana atau permintaan konfirmasi dapat dilakukan, untuk tindakan jahat, jelas tidak.

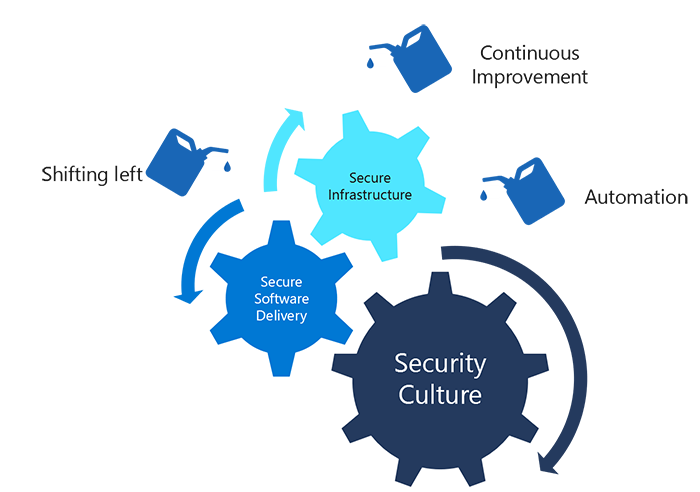

Keamanan Berkelanjutan adalah praktik yang memastikan keamanan merupakan bagian integral dari siklus hidup pengiriman perangkat lunak. Keamanan berkelanjutan di DevOps harus mencakup pandangan menyeluruh tentang keamanan termasuk budaya keamanan, pengiriman perangkat lunak yang aman, dan infrastruktur yang aman.

Keamanan berkelanjutan membutuhkan perubahan pola pikir, pendidikan, dan otomatisasi.

Ada tiga elemen untuk membangun keamanan berkelanjutan:

- Fokus keamanan yang kuat dalam budaya organisasi

- Infrastruktur yang diterapkan dan dioperasikan dengan mengadopsi praktik keamanan terbaru yang direkomendasikan

- Proses pengiriman perangkat lunak yang berfokus pada keamanan, seperti Microsoft Security Development Lifecycle (SDL)

Tiga prinsip dalam DevOps yang perlu diperhatikan dalam setiap kapabilitas dan dalam keamanan berkelanjutan adalah:

| Prinsip | Deskripsi |

|---|---|

Geser ke kiri Geser ke kiri |

Shift left berarti mengantisipasi aktivitas keamanan dan melakukannya lebih awal dalam proses pengiriman perangkat lunak, bukan hilir dari proses. Studi telah menunjukkan bahwa memperbaiki bug di awal siklus pengembangan memiliki dampak yang signifikan pada biaya dan kerugian. |

Automation Automation |

Otomatisasi tindakan berulang adalah kunci untuk membantu mengurangi kemungkinan kesalahan. Pendekatan ini memungkinkan tugas dan proses yang biasanya jarang, seperti penyebaran, dilakukan lebih sering. |

Peningkatan berkelanjutan Peningkatan berkelanjutan |

Peningkatan berkelanjutan dicapai melalui analisis perilaku saat ini dan identifikasi kemungkinan pengoptimalan. |

Penting

Ketika tiga prinsip shift left, otomatisasi, dan peningkatan berkelanjutan digabungkan dengan elemen keamanan berkelanjutan: Budaya, Pengiriman dan Infrastruktur Perangkat Lunak, ketiganya mewakili pendekatan holistik untuk keamanan.