Mengelola kolaborasi eksternal

Microsoft Entra External Identities adalah fitur yang memungkinkan Anda mengizinkan orang di luar organisasi mengakses aplikasi dan sumber daya Anda. Mitra, distributor, pemasok, vendor, dan pengguna tamu Anda lainnya dapat "membawa identitas mereka sendiri". Baik mereka memiliki identitas digital perusahaan atau yang diterbitkan pemerintah, atau identitas sosial yang tidak dikelola seperti Google atau Facebook, mereka dapat menggunakan informasi masuk mereka sendiri untuk masuk. Penyedia identitas pengguna eksternal mengelola identitas mereka, dan Anda mengelola akses ke aplikasi Anda dengan ID Microsoft Entra untuk menjaga sumber daya Anda tetap terlindungi.

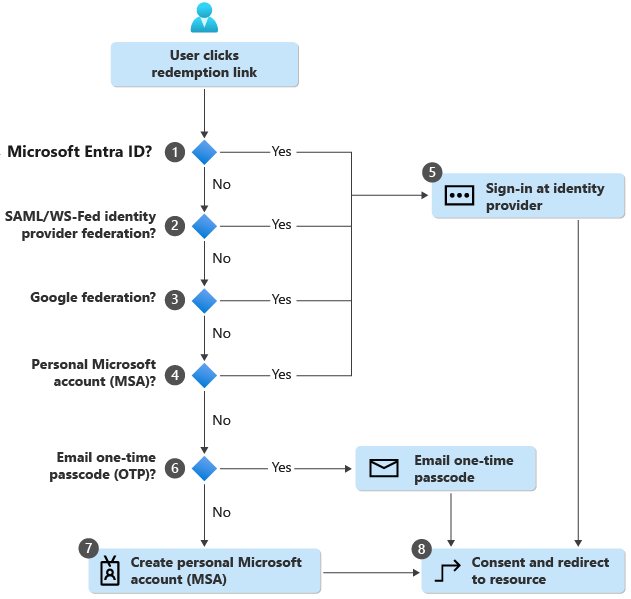

Alur penukaran undangan

- MICROSOFT Entra ID melakukan penemuan berbasis pengguna untuk menentukan apakah pengguna sudah ada di penyewa Microsoft Entra terkelola. (Akun Microsoft Entra tidak terkelola tidak dapat lagi digunakan untuk penukaran.) Jika Nama Prinsipal Pengguna (UPN) pengguna cocok dengan akun Microsoft Entra yang ada dan MSA pribadi, pengguna diminta untuk memilih akun mana yang ingin mereka tebus.

- Jika admin telah mengaktifkan federasi IdP SAML/WS-Fed, MICROSOFT Entra ID memeriksa apakah akhiran domain pengguna cocok dengan domain idP SAML/WS-Fed yang dikonfigurasi dan mengalihkan pengguna ke penyedia identitas yang telah dikonfigurasi sebelumnya.

- Jika admin telah mengaktifkan federasi Google, MICROSOFT Entra ID memeriksa apakah akhiran domain pengguna gmail.com, atau googlemail.com dan mengalihkan pengguna ke Google.

- Proses penukaran akan memeriksa apakah pengguna memiliki MSA pribadi yang sudah ada. Jika pengguna sudah memiliki MSA yang ada, mereka akan masuk dengan MSA-nya yang ada.

- Setelah direktori beranda pengguna diidentifikasi, pengguna dikirim ke penyedia identitas yang sesuai untuk masuk.

- Jika tidak ada direktori rumah yang ditemukan dan fitur kode sandi sekali pakai email diaktifkan untuk tamu, kode akses dikirimkan kepada pengguna melalui email yang diundang. Pengguna mengambil dan memasukkan kode sandi ini di halaman masuk Microsoft Entra.

- Jika tidak ada direktori rumah yang ditemukan dan kode sekali pakai email untuk tamu dinonaktifkan, pengguna diminta untuk membuat MSA konsumen dengan email yang diundang. Kami mendukung pembuatan MSA dengan email kerja di domain yang tidak diverifikasi di ID Microsoft Entra.

- Pengguna, setelah mengautentikasi ke penyedia identitas yang tepat, dialihkan ke ID Microsoft Entra untuk menyelesaikan pengalaman persetujuan.

Skenario identitas eksternal

Identitas Eksternal Microsoft Entra lebih sedikit berfokus pada hubungan pengguna dengan organisasi Anda dan lainnya tentang bagaimana pengguna ingin masuk ke aplikasi dan sumber daya Anda. Dalam kerangka kerja ini, MICROSOFT Entra ID mendukung berbagai skenario.

Skenario kolaborasi B2B memungkinkan Anda mengundang pengguna eksternal ke penyewa Anda sendiri sebagai pengguna "tamu" yang dapat Anda tetapkan izinnya (untuk otorisasi) sambil mengizinkan pengguna eksternal menggunakan info masuk yang ada (untuk autentikasi). Pengguna masuk ke sumber daya bersama menggunakan undangan sederhana dan proses penukaran dengan akun email kantor, sekolah, atau lainnya. Anda juga dapat menggunakan pengelolaan pemberian hak Microsoft Entra untuk mengonfigurasi kebijakan yang mengelola akses untuk pengguna eksternal. Dan sekarang dengan ketersediaan alur pengguna pendaftaran layanan mandiri, Anda dapat mengizinkan pengguna eksternal untuk mendaftar aplikasi itu sendiri. Pengalaman dapat disesuaikan untuk memungkinkan pendaftaran dengan identitas kerja, sekolah, atau sosial (seperti Google atau Facebook). Anda juga dapat mengumpulkan informasi tentang pengguna selama proses pendaftaran.

Daftar berikut mengidentifikasi contoh skenario kolaborasi B2B dan merinci beberapa kemampuan yang diberikan:

- Skenario utama - Kolaborasi menggunakan aplikasi Microsoft (Microsoft 365, Teams, dan sebagainya) atau aplikasi Anda sendiri (aplikasi SaaS, aplikasi yang dikembangkan secara kustom, dan sebagainya).

- Ditujukan untuk - Berkolaborasi dengan mitra bisnis dari organisasi eksternal seperti pemasok, mitra, vendor. Pengguna muncul sebagai pengguna tamu di direktori Anda.

- IdP yang didukung - Pengguna eksternal dapat berkolaborasi menggunakan akun kerja, akun sekolah, alamat surel apa pun, IdP berbasis SAML dan WS-Fed, Gmail, dan Facebook.

- Manajemen pengguna eksternal - Pengguna eksternal dikelola dalam direktori yang sama dengan karyawan, tetapi biasanya dijelaskan sebagai pengguna tamu. Pengguna tamu dapat dikelola dengan cara yang sama seperti karyawan, ditambahkan ke grup yang sama, dan sebagainya.

- Akses menyeluruh (SSO) - SSO ke semua aplikasi yang terhubung dengan Microsoft Entra didukung. Misalnya, Anda dapat menyediakan akses ke aplikasi Microsoft 365 atau lokal, dan ke aplikasi SaaS lainnya seperti Salesforce atau Workday.

- Kebijakan dan kepatuhan keamanan - Dikelola oleh organisasi yang menghosting/mengundang (misalnya, dengan kebijakan Akses Bersyarat).

- Merek - Merek organisasi yang menghosting/mengundang digunakan.

Mengelola pengaturan kolaborasi eksternal di ID Microsoft Entra

Unit ini menjelaskan cara mengaktifkan kolaborasi Microsoft Entra B2B. Kemudian, kami mengeksplorasi kemampuan untuk menunjuk siapa yang dapat mengundang tamu dan menentukan izin yang dimiliki tamu.

Secara default, semua pengguna dan tamu di direktori Anda dapat mengundang tamu meskipun mereka tidak ditetapkan ke peran admin. Pengaturan kolaborasi eksternal memungkinkan Anda mengaktifkan atau menonaktifkan undangan tamu untuk berbagai jenis pengguna di organisasi Anda. Anda juga dapat mendelegasikan undangan kepada pengguna individual dengan menetapkan peran yang memungkinkan mereka mengundang tamu.

ID Microsoft Entra memungkinkan Anda membatasi apa yang dapat dilihat pengguna tamu eksternal di direktori Microsoft Entra Anda. Secara default, pengguna tamu diberikan tingkat izin terbatas. Tamu diblokir untuk mencantumkan pengguna, grup, atau sumber daya direktori lainnya, tetapi tamu dapat melihat keanggotaan grup yang tidak tersembunyi. Admin dapat mengubah pengaturan izin tamu yang memungkinkan Anda membatasi akses tamu lebih lanjut, sehingga tamu hanya dapat melihat informasi profil mereka sendiri. Untuk mengetahui detailnya, lihat Membatasi izin akses tamu.

Mengonfigurasi pengaturan kolaborasi eksternal bisnis ke bisnis

Dengan kolaborasi Microsoft Entra B2B (Business to Business), admin penyewa dapat mengatur kebijakan undangan berikut:

- Nonaktifkan undangan (tidak ada pengguna eksternal yang dapat diundang)

- Hanya admin dan pengguna dalam peran Pengundang Tamu yang dapat mengundang (hanya admin dan pengguna dalam peran Pengundang Tamu yang dapat mengundang)

- Admin, peran Pengundang Tamu, dan anggota dapat mengundang (sama seperti pengaturan di atas, tetapi anggota yang diundang juga dapat mengundang pengguna eksternal)

- Semua pengguna, termasuk tamu, dapat mengundang (seperti yang disebutkan dalam nama, semua pengguna dalam penyewa dapat mengundang pengguna eksternal)

Secara default, semua pengguna, termasuk tamu, dapat mengundang pengguna tamu.