Mengelola akun pengguna eksternal di ID Microsoft Entra

Pengguna kolaborasi Microsoft Entra B2B ditambahkan sebagai pengguna tamu ke direktori, dan izin tamu di direktori dibatasi secara default. Bisnis Anda mungkin memerlukan beberapa pengguna tamu untuk mengisi peran dengan hak istimewa yang lebih tinggi di organisasi Anda. Untuk mendukung menentukan peran hak istimewa yang lebih tinggi, pengguna tamu dapat ditambahkan ke peran apa pun yang Anda inginkan, berdasarkan kebutuhan organisasi Anda.

Menambahkan pengguna B2B ke peran

Microsoft menyarankan agar organisasi menggunakan aturan hak istimewa paling rendah. Anda dapat menggunakan Azure Active Directory Privileged Identity Management (PIM) untuk memberikan akses bagi pengguna B2B/tamu.

Properti utama pengguna kolaborasi Microsoft Entra B2B

UserType

Properti ini menunjukkan hubungan pengguna dengan penyewaan penyelenggara. Properti ini bisa memiliki dua nilai:

Anggota: Nilai ini menunjukkan karyawan penyelenggara organisasi dan pengguna dalam penggajian organisasi. Misalnya, pengguna ini berharap memiliki akses ke situs internal saja. Pengguna ini tidak dianggap sebagai kolaborator eksternal.

Tamu: Nilai ini menunjukkan pengguna yang tidak dianggap internal perusahaan, seperti kolaborator eksternal, mitra, atau pelanggan eksternal. Pengguna seperti itu tidak diharapkan untuk menerima memo internal CEO atau menerima manfaat perusahaan, misalnya.

Catatan

UserType tidak memiliki hubungan dengan bagaimana pengguna masuk, peran direktori pengguna, dan sebagainya. Properti ini hanya menunjukkan hubungan pengguna dengan organisasi penyelenggara dan memungkinkan organisasi memberlakukan kebijakan yang bergantung pada properti ini.

Identitas

Properti ini menunjukkan IdP utama pengguna. Pengguna dapat memiliki beberapa penyedia identitas, yang dapat dilihat dengan memilih tautan di samping Identitas di profil pengguna atau dengan mengkueri properti identitas melalui Microsoft Graph API.

| Nilai properti identitas | Status masuk |

|---|---|

| Penyewa Microsoft Entra eksternal | Pengguna ini berada di organisasi eksternal dan mengautentikasi dengan menggunakan akun Microsoft Entra milik organisasi lain. |

| Akun Microsoft | Pengguna ini ditempatkan di akun Microsoft dan melakukan autentikasi menggunakan akun Microsoft. |

| {Domain Hosting} | Pengguna ini mengautentikasi dengan menggunakan akun Microsoft Entra milik organisasi ini. |

| google.com | Pengguna ini memiliki akun Gmail dan telah mendaftar menggunakan layanan mandiri ke organisasi lain. |

| facebook.com | Pengguna ini memiliki akun Facebook dan telah mendaftar menggunakan layanan mandiri ke organisasi lain. |

| Pengguna ini telah mendaftar dengan menggunakan kode akses satu kali (OTP) Microsoft Entra Email. | |

| {URI pengeluar sertifikat} | Pengguna ini berada di organisasi eksternal yang tidak menggunakan ID Microsoft Entra sebagai penyedia identitas mereka, tetapi sebaliknya menggunakan penyedia identitas berbasis SAML/WS-Fed. |

Bisakah pengguna Microsoft Entra B2B ditambahkan sebagai anggota, bukan tamu?

Biasanya, pengguna dan pengguna tamu Microsoft Entra B2B identik. Oleh karena itu, pengguna kolaborasi Microsoft Entra B2B ditambahkan sebagai pengguna dengan UserType = Guest secara default. Namun, dalam beberapa kasus, organisasi mitra adalah anggota organisasi yang lebih besar yang juga dimiliki organisasi penyelenggara. Jika demikian, organisasi penyelenggara mungkin ingin memperlakukan pengguna di organisasi mitra sebagai anggota, bukan tamu. Gunakan properti pengguna Microsoft Entra untuk mengubah tamu menjadi anggota.

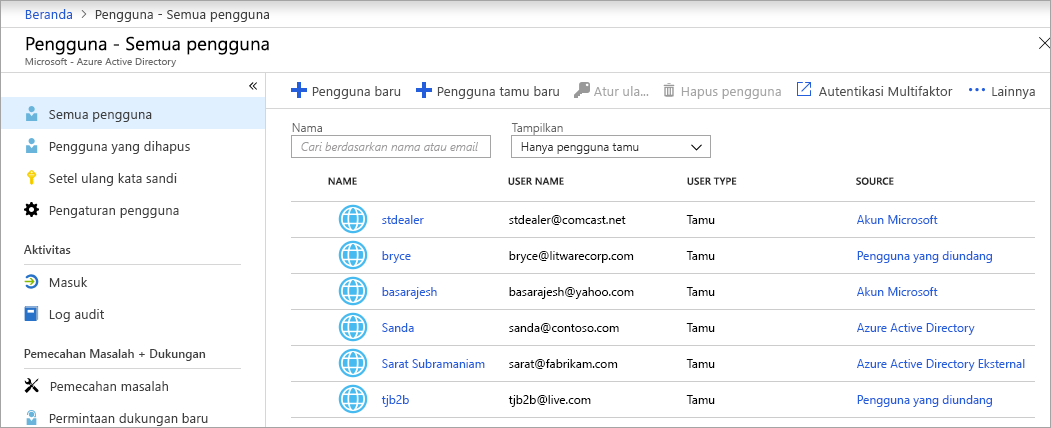

Filter untuk pengguna tamu di direktori

Mengubah UserType

UserType dapat diubah dari Anggota menjadi Tamu dan sebaliknya menggunakan PowerShell. Namun, properti UserType mewakili hubungan pengguna dengan organisasi. Oleh karena itu, Anda harus mengubah properti ini hanya jika hubungan pengguna dengan organisasi berubah. Jika hubungan pengguna berubah, haruskah nama prinsipal pengguna (UPN) berubah? Haruskah pengguna terus memiliki akses ke sumber daya yang sama? Haruskah kotak mail ditetapkan? Sebaiknya tidak mengubah UserType menggunakan PowerShell sebagai aktivitas atomik. Selain itu, jika properti ini menjadi tidak dapat diubah menggunakan PowerShell, sebaiknya tidak mengambil dependensi pada nilai ini.

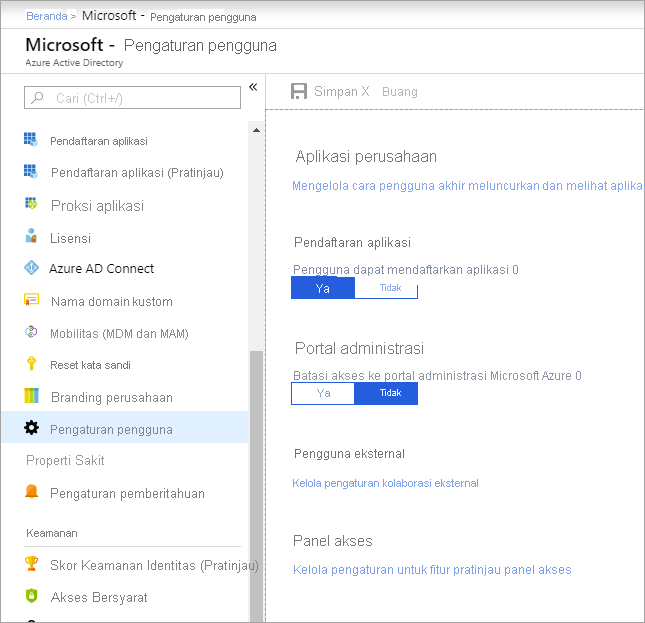

Menghapus batasan pengguna tamu

Mungkin ada kasus di mana Anda ingin memberi pengguna tamu Anda hak istimewa yang lebih tinggi. Anda dapat menambahkan pengguna tamu ke peran apa pun dan bahkan menghapus batasan pengguna tamu default di direktori untuk memberikan hak istimewa yang sama kepada pengguna sebagai anggota. Batasan default dapat dinonaktifkan sehingga pengguna tamu di direktori perusahaan memiliki izin yang sama dengan pengguna anggota. Hapus batasan di pengaturan pengguna dalam menu ID Microsoft Entra.

Grup dinamis dan kolaborasi Microsoft Entra B2B

Apa yang dimaksud dengan grup dinamis?

Konfigurasi dinamis keanggotaan grup keamanan untuk ID Microsoft Entra tersedia di portal Azure. Administrator dapat mengatur aturan untuk mengisi grup yang dibuat di ID Microsoft Entra berdasarkan atribut pengguna (seperti userType, departemen, atau negara/wilayah). Anggota dapat ditambahkan atau dihapus secara otomatis dari grup keamanan berdasarkan atribut mereka. Grup ini dapat memberikan akses ke aplikasi atau sumber daya cloud (dokumen, situs SharePoint) dan untuk menetapkan lisensi kepada anggota.

Lisensi Microsoft Entra ID Premium P1 atau P2 yang sesuai diperlukan untuk membuat dan menggunakan grup dinamis.