Mengimplementasikan firewall Windows dengan komputer virtual IaaS Windows Server

Administrator jaringan di Contoso khawatir tentang pengaturan firewall yang bertentangan antara Microsoft Azure Firewall dan Windows Defender Firewall dengan komputer virtual IaaS Windows Server. Anda menyelidiki cara mengatur kedua sistem ini agar berfungsi secara bersamaan.

Apa itu Windows Defender Firewall dengan Tingkat Lanjut Keamanan?

Windows Defender Firewall dengan Tingkat Lanjut Keamanan adalah firewall berbasis host yang hadir untuk memperketat keamanan Windows Server. Windows Defender Firewall dengan Tingkat Lanjut Keamanan lebih dari sekadar firewall, karena firewall ini menyertakan fitur seperti profil firewall dan aturan keamanan koneksi.

Catatan

Di lingkungan lokal Anda, Anda dapat mengonfigurasi Windows Defender Firewall dengan Tingkat Lanjut Keamanan secara manual di setiap server, atau menggunakan Kebijakan Grup untuk mengonfigurasi aturan firewall secara terpusat.

Mengonfigurasi aturan Windows Defender Firewall

Aturan terdiri dari kumpulan kriteria yang menentukan lalu lintas mana yang akan Anda izinkan, blokir, atau amankan dengan firewall. Anda dapat mengonfigurasi berbagai jenis aturan, seperti yang dijelaskan dalam tabel berikut ini.

| Jenis aturan | Deskripsi |

|---|---|

| Masuk | Aturan masuk secara eksplisit mengizinkan atau memblokir lalu lintas yang sesuai dengan kriteria dalam aturan. Misalnya, Anda dapat mengonfigurasi aturan untuk mengizinkan lalu lintas HTTP dari jaringan internal melalui firewall, tetapi memblokir lalu lintas yang sama jika berasal dari internet. Ketika Windows Server pertama kali diinstal, semua lalu lintas masuk yang tidak diminta diblokir secara default. Untuk mengizinkan lalu lintas masuk yang tidak diminta, Anda harus membuat aturan masuk yang menjelaskan lalu lintas yang ingin Anda izinkan. Untuk peran dan fitur Windows Server, Anda tidak perlu membuat aturan. Misalnya, mengaktifkan Layanan Informasi Internet Microsoft (IIS) secara otomatis menyesuaikan Windows Defender Firewall untuk mengizinkan lalu lintas yang sesuai. Anda dapat mengubah tindakan default untuk mengizinkan atau memblokir semua koneksi, terlepas dari aturan apa pun. Mengizinkan semua koneksi menghapus proteksi yang disediakan firewall. |

| Keluar | Windows Defender Firewall mengizinkan semua lalu lintas keluar, kecuali aturan memblokirnya. Aturan keluar secara eksplisit mengizinkan atau menolak lalu lintas yang berasal dari komputer yang cocok dengan kriteria dalam aturan. Misalnya, Anda dapat mengonfigurasi aturan untuk memblokir lalu lintas keluar secara eksplisit ke komputer melalui firewall, tetapi mengizinkan lalu lintas yang sama untuk komputer lain. Aturan ini dapat menentukan alamat IP, rentang alamat IP, atau kartubebas (*). |

| Keamanan koneksi | Aturan firewall dan aturan keamanan koneksi saling melengkapi, dan keduanya berkontribusi pada strategi pertahanan yang mendalam untuk membantu melindungi komputer server Anda. Aturan keamanan koneksi membantu mengamankan lalu lintas dengan menggunakan keamanan Protokol Internet (IPsec) saat lalu lintas melintasi jaringan. Gunakan aturan keamanan koneksi untuk menentukan bahwa koneksi antara dua komputer harus diautentikasi atau dienkripsi. Aturan keamanan koneksi menentukan bagaimana dan kapan autentikasi terjadi. Namun, aturan tidak mengizinkan koneksi. Untuk mengizinkan sambungan, buat aturan masuk atau keluar. Setelah aturan keamanan koneksi dibuat, Anda dapat menentukan bahwa aturan masuk dan keluar hanya berlaku untuk pengguna atau komputer tertentu. |

Jenis aturan masuk dan keluar

Di Windows Defender Filter dengan Tingkat Lanjut Keamanan, Anda dapat membuat empat jenis aturan masuk dan keluar, seperti yang dijelaskan dalam tabel berikut ini.

| Jenis aturan masuk dan keluar | Deskripsi |

|---|---|

| Aturan program | Aturan ini dapat mengontrol koneksi untuk sebuah program, terlepas dari nomor port yang digunakannya. Gunakan aturan firewall semacam ini untuk mengizinkan koneksi berdasarkan program yang mencoba menghubungkan. Aturan ini berguna ketika Anda tidak yakin dengan port atau setelan lain yang diperlukan karena Anda hanya menentukan jalur file yang dapat dieksekusi program (file .exe). |

| Aturan port | Aturan ini dapat mengontrol koneksi untuk port TCP atau UDP, terlepas dari aplikasi. Gunakan aturan firewall semacam ini untuk mengizinkan koneksi berdasarkan nomor port TCP atau UDP yang komputer coba hubungkan. Anda menentukan protokol dan masing-masing atau beberapa porta lokal. |

| Aturan yang sudah ditentukan sebelumnya | Aturan ini dapat mengontrol koneksi untuk komponen Windows—misalnya, Berbagi File dan Pencetakan atau AD DS. Gunakan aturan firewall semacam ini untuk mengizinkan koneksi dengan memilih salah satu layanan dari daftar. Komponen Windows semacam ini biasanya menambahkan entri komponen sendiri ke daftar ini secara otomatis selama penyiapan atau konfigurasi. Anda dapat mengaktifkan dan menonaktifkan aturan atau aturan sebagai grup. |

| Aturan kustom | Aturan ini dapat menjadi kombinasi dari jenis aturan lainnya, seperti aturan port dan aturan program. |

Mengelola Windows Defender Firewall

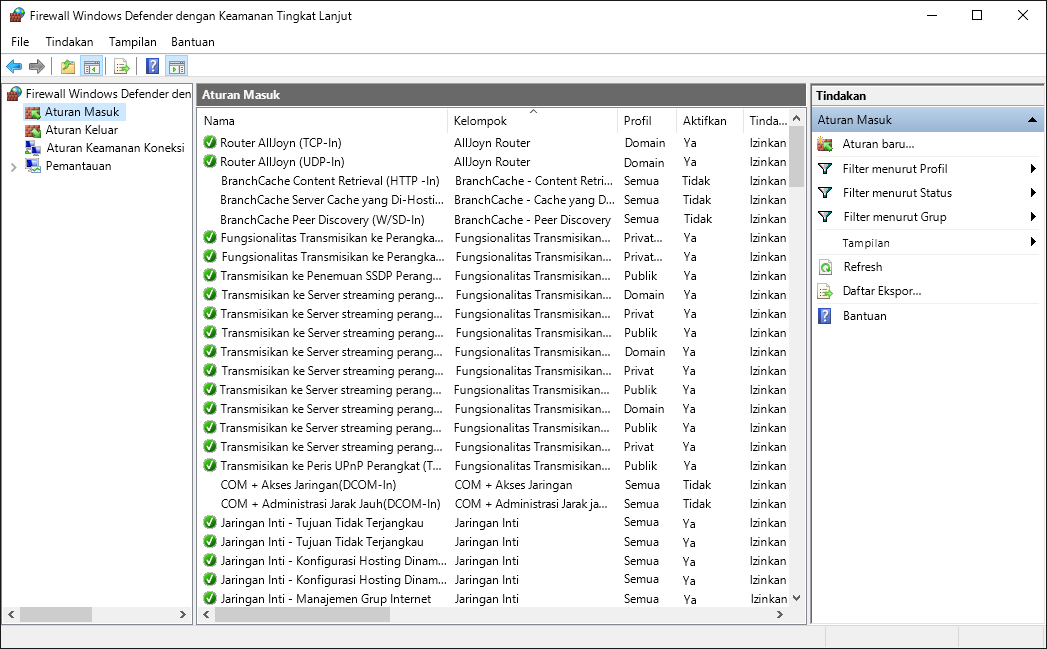

Anda dapat mengelola Windows Defender Firewall dengan Tingkat Lanjut Keamanan menggunakan antarmuka yang ditampilkan dalam cuplikan layar berikut, atau dengan menggunakan Windows PowerShell.

Menggunakan Windows PowerShell untuk mengelola pengaturan firewall

Ada banyak cmdlet Windows PowerShell yang dapat Anda gunakan untuk mengelola Windows Firewall.

Misalnya, untuk membuat aturan firewall untuk mengizinkan penggunaan aplikasi yang menggunakan application.exe yang dapat dieksekusi, pada prompt perintah Windows PowerShell, masukkan perintah berikut, lalu pilih Enter:

New-NetFirewallRule -DisplayName “Allow Inbound Application” -Direction Inbound -Program %SystemRoot%\System32\application.exe -RemoteAddress LocalSubnet -Action Allow

Untuk mengubah aturan yang sudah ada, pada prompt perintah Windows PowerShell, masukkan perintah berikut ini, lalu pilih Enter:

Set-NetFirewallRule –DisplayName “Allow Web 80” -RemoteAddress 192.168.0.2

Untuk menghapus aturan yang sudah ada, pada prompt perintah Windows PowerShell, masukkan perintah berikut ini, lalu pilih Enter:

Remove-NetFirewallRule –DisplayName “Allow Web 80”

Untuk meninjau cmdlet Windows PowerShell lainnya, kunjungi halaman NetSecurity.

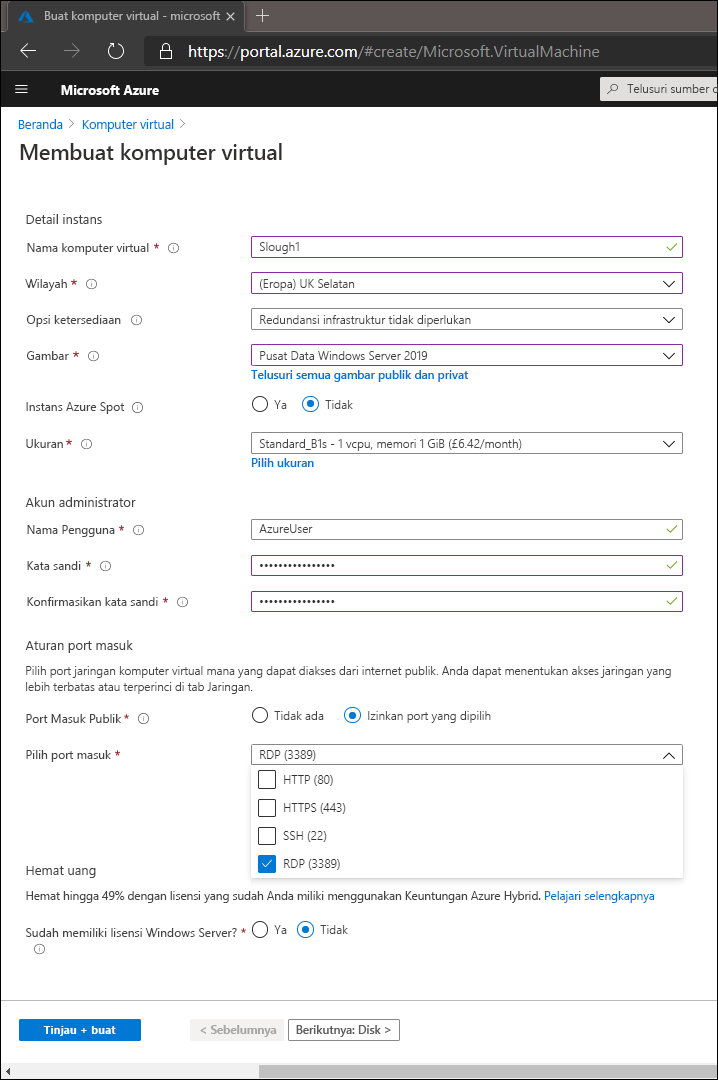

Membuat aturan firewall saat membuat komputer virtual di Azure

Ketika membuat komputer virtual IaaS yang menjalankan Windows Server di Azure, Anda harus berhati-hati agar konfigurasi firewall tidak salah. Anda dapat mengonfigurasi Firewall Pertahanan Windows dengan Keamanan Tingkat Lanjut untuk memblokir atau mengizinkan port yang diizinkan, atau diblokir, oleh Azure Firewall. Saat pertama kali membuat komputer virtual di Azure, Anda harus menentukan aturan port masuk. Pengaturan yang tidak cocok ini dapat menciptakan kebingungan dan membuat layanan tidak tersedia.