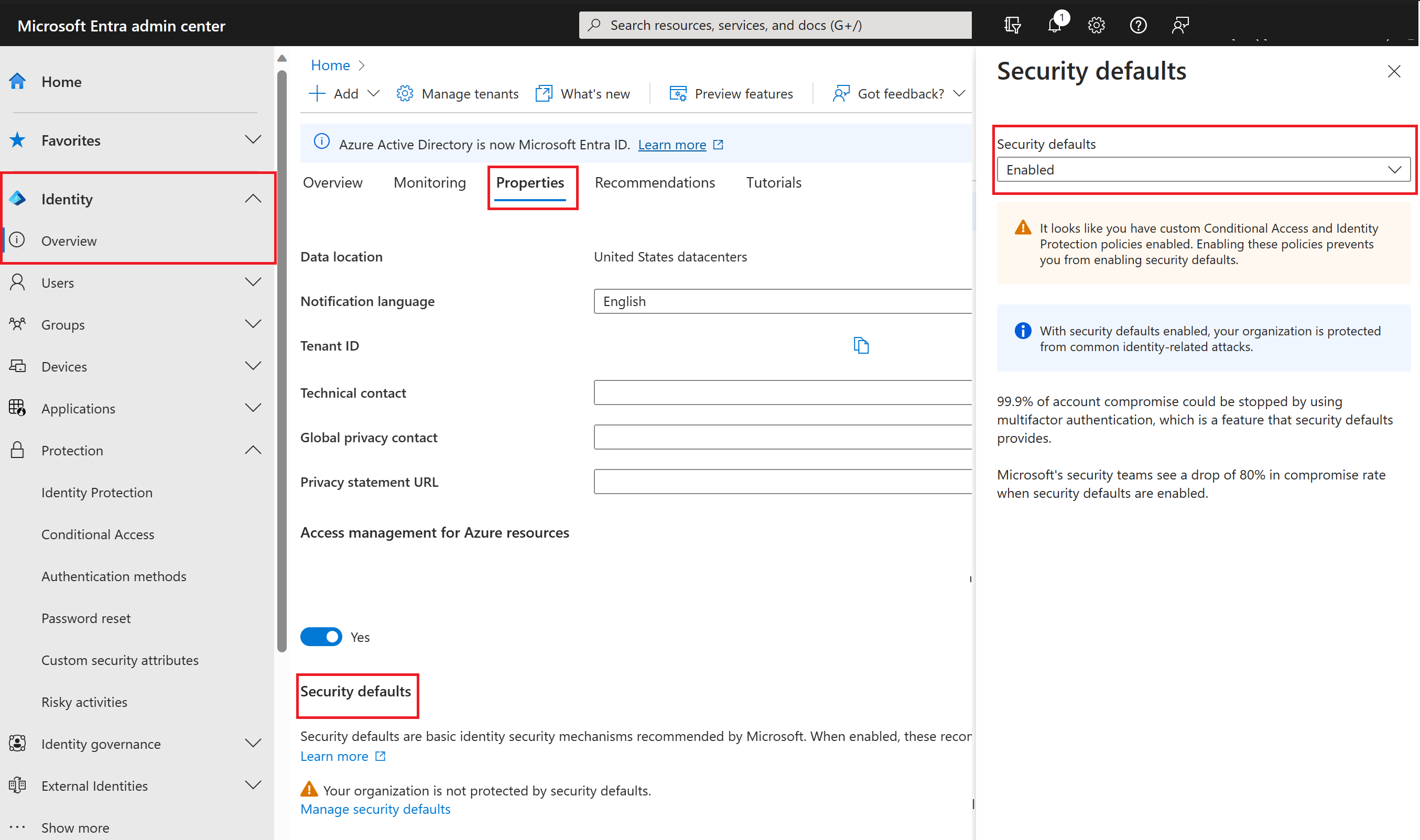

Merencanakan default keamanan

Mengelola keamanan bisa jadi sulit dengan serangan terkait identitas umum seperti semprotan kata sandi, pemutaran ulang, dan pengelabuan menjadi semakin populer. Pengaturan keamanan default menyediakan pengaturan aman yang dikelola Microsoft atas nama organisasi untuk menjaga keamanan pelanggan hingga organisasi siap untuk mengelola keamanan identitas mereka sendiri. Pengaturan keamanan default menyediakan pengaturan keamanan yang telah dikonfigurasi sebelumnya, seperti:

Mengharuskan semua pengguna untuk mendaftar untuk autentikasi multifaktor.

Mengharuskan administrator untuk melakukan autentikasi multifaktor.

Memblokir protokol autentikasi lama.

Mengharuskan pengguna untuk melakukan autentikasi multifaktor jika diperlukan.

Melindungi aktivitas istimewa seperti akses ke portal Microsoft Azure.

Ketersediaan

Default keamanan Microsoft tersedia untuk semua orang. Tujuannya adalah memastikan semua organisasi memiliki tingkat keamanan dasar yang diaktifkan tanpa biaya tambahan. Anda mengaktifkan default keamanan di portal Microsoft Azure. Jika tenant Anda dibuat pada atau setelah 22 Oktober 2019, kemungkinan pengaturan keamanan default sudah diaktifkan pada tenant Anda. Untuk melindungi semua pengguna kami, fitur default keamanan sedang diluncurkan ke semua penyewa baru yang dibuat.

Untuk siapa?

| Siapa yang harus menggunakan default keamanan? | Siapa yang tidak boleh menggunakan default keamanan? |

|---|---|

| Organisasi yang ingin meningkatkan postur keamanan mereka tetapi tidak tahu bagaimana atau dari mana harus memulai | Organisasi saat ini menggunakan kebijakan Akses Bersyarat untuk menyatukan sinyal, membuat keputusan, dan menerapkan kebijakan organisasi |

| Organisasi yang menggunakan tingkat gratis Lisensi ID Microsoft Entra | Organisasi dengan lisensi Microsoft Entra ID Premium |

| Organisasi dengan persyaratan keamanan kompleks yang menjamin penggunaan Akses Bersyarat |

Kebijakan yang diberlakukan

Pendaftaran autentikasi multifaktor terpadu

Semua pengguna di penyewa Anda harus mendaftar untuk autentikasi multifaktor (MFA) dalam bentuk Autentikasi Multifaktor. Pengguna memiliki waktu 14 hari untuk mendaftar autentikasi multifaktor dalam ID Microsoft Entra dengan menggunakan aplikasi Microsoft Authenticator. Setelah 14 hari berlalu, pengguna tidak akan dapat masuk sampai pendaftaran selesai. Periode 14 hari pengguna dimulai setelah pengguna berhasil masuk interaktif pertama kali setelah mengaktifkan pengaturan keamanan default.

Melindungi admin

Pengguna dengan akses istimewa telah meningkatkan akses ke lingkungan Anda. Karena kekuatan yang miliki akun-akun ini, Anda harus memperlakukannya dengan hati-hati. Salah satu metode umum untuk meningkatkan perlindungan akun istimewa adalah dengan memerlukan bentuk verifikasi akun yang lebih kuat untuk masuk. Di ID Microsoft Entra, Anda bisa mendapatkan verifikasi akun yang lebih kuat dengan memerlukan autentikasi multifaktor.

Setelah pendaftaran dengan Autentikasi Multifaktor selesai, sembilan peran administrator Microsoft Entra berikut akan diperlukan untuk melakukan autentikasi tambahan setiap kali mereka masuk:

- Administrator Global

- Administrator SharePoint

- Pengelola Exchange

- Administrator Akses Bersyarat

- Administrator Keamanan

- Administrator Bantuan Teknis

- Administrator Tagihan

- Administrator Pengguna

- Administrator Autentikasi

Memproteksi semua pengguna

Kita cenderung berpikir bahwa akun admin adalah satu-satunya akun yang memerlukan lapisan autentikasi ekstra. Admin memiliki akses luas ke informasi sensitif dan dapat membuat perubahan pada pengaturan di seluruh langganan. Namun, penyerang sering menargetkan pengguna akhir.

Setelah penyerang mendapatkan akses, mereka dapat meminta akses ke informasi istimewa atas nama pemegang akun asli. Mereka bahkan dapat mengunduh seluruh direktori untuk melakukan serangan phishing pada seluruh organisasi Anda.

Salah satu metode umum untuk meningkatkan perlindungan bagi semua pengguna adalah dengan mewajibkan bentuk verifikasi akun yang lebih kuat, seperti autentikasi multifaktor, untuk semua orang. Setelah pengguna menyelesaikan pendaftaran Autentikasi Multifaktor, mereka akan dimintai autentikasi tambahan kapan pun diperlukan. Fungsionalitas ini melindungi semua aplikasi yang terdaftar dengan MICROSOFT Entra ID, termasuk aplikasi SaaS.

Memblokir autentikasi versi lama

Untuk memberi pengguna Anda akses mudah ke aplikasi cloud Anda, MICROSOFT Entra ID mendukung berbagai protokol autentikasi, termasuk autentikasi warisan. Autentikasi warisan adalah permintaan autentikasi yang dibuat oleh:

- Klien yang tidak menggunakan autentikasi modern (contohnya, klien Office 2010). Autentikasi modern mencakup klien yang menerapkan protokol, seperti OAuth 2.0, untuk mendukung fitur seperti autentikasi multifaktor dan kartu pintar. Autentikasi warisan biasanya hanya mendukung mekanisme yang kurang aman seperti kata sandi.

- Klien yang menggunakan protokol email seperti IMAP, SMTP, atau POP3.

Saat ini, sebagian besar upaya masuk yang membahayakan berasal dari autentikasi lama. Autentikasi warisan tidak mendukung autentikasi multifaktor. Bahkan jika Anda memiliki kebijakan autentikasi multifaktor yang diaktifkan di direktori, penyerang dapat mengautentikasi dengan menggunakan protokol yang lebih lama dan melewati autentikasi multifaktor.

Setelah default keamanan diaktifkan di penyewa Anda, semua permintaan autentikasi yang dibuat oleh protokol yang lebih lama akan diblokir. Default keamanan memblokir autentikasi dasar Exchange Active Sync.