Rencanakan kebijakan akses bersyarat

Merencanakan penerapan Akses Bersyarat Sangat penting untuk mencapai strategi akses organisasi Anda untuk aplikasi dan sumber daya.

Di dunia mobile first, mengutamakan cloud, pengguna mengakses sumber daya organisasi Anda dari mana saja menggunakan berbagai perangkat dan aplikasi. Akibatnya, berfokus pada siapa yang dapat mengakses sumber daya tidak lagi cukup. Anda juga perlu mempertimbangkan di mana pengguna berada, perangkat yang digunakan, sumber daya yang diakses, dan banyak lagi.

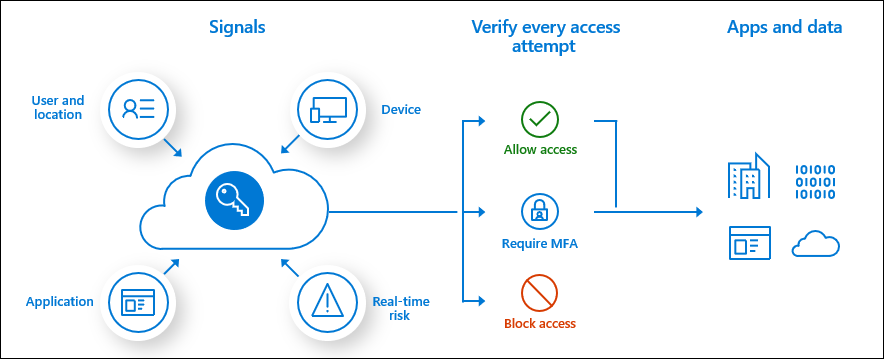

Microsoft Entra Conditional Access (CA) menganalisis sinyal, seperti pengguna, perangkat, dan lokasi, untuk mengotomatiskan keputusan dan menerapkan kebijakan akses organisasi untuk sumber daya. Anda dapat menggunakan kebijakan CA untuk menerapkan kontrol akses seperti autentikasi multifaktor (MFA). Kebijakan CA memungkinkan Anda meminta pengguna untuk MFA saat diperlukan untuk keamanan dan menghindari pengguna saat tidak diperlukan.

Meskipun default keamanan memastikan tingkat keamanan dasar, organisasi Anda membutuhkan lebih banyak fleksibilitas daripada penawaran default keamanan. Anda dapat menggunakan CA untuk menyesuaikan default keamanan dengan lebih banyak granularitas dan untuk mengonfigurasi kebijakan baru yang memenuhi kebutuhan Anda.

Keuntungan

Keuntungan menggunakan CA adalah:

- Tingkatkan produktivitas - hanya memberi peringatan kepada pengguna dengan kondisi masuk seperti MFA ketika satu atau beberapa sinyal memerlukannya. Kebijakan CA memungkinkan Anda untuk mengontrol kapan pengguna dimintai MFA, kapan akses diblokir, dan kapan pengguna harus menggunakan perangkat tepercaya.

- Mengelola risiko - mengotomatiskan penilaian risiko dengan kondisi kebijakan berarti proses masuk berisiko sekaligus diidentifikasi dan diperbaiki atau diblokir. Konektor Akses Bersyarat dengan Perlindungan Identitas, yang mendeteksi anomali dan peristiwa mencurigakan, memungkinkan Anda untuk menargetkan ketika akses ke sumber daya diblokir atau dipagari.

- Kepatuhan dan tata kelola alamat - Akses bersyarah memungkinkan Anda mengaudit akses ke aplikasi, menyajikan ketentuan penggunaan untuk persetujuan, dan membatasi akses berdasarkan kebijakan kepatuhan.

- Mengelola biaya - memindahkan kebijakan akses ke ID Microsoft Entra mengurangi keandalan pada solusi kustom atau lokal untuk CA dan biaya infrastrukturnya.

- Zero Trust - Akses Bersyarat membantu Anda menuju lingkungan zero trust.

Memahami komponen kebijakan Akses Bersyarat

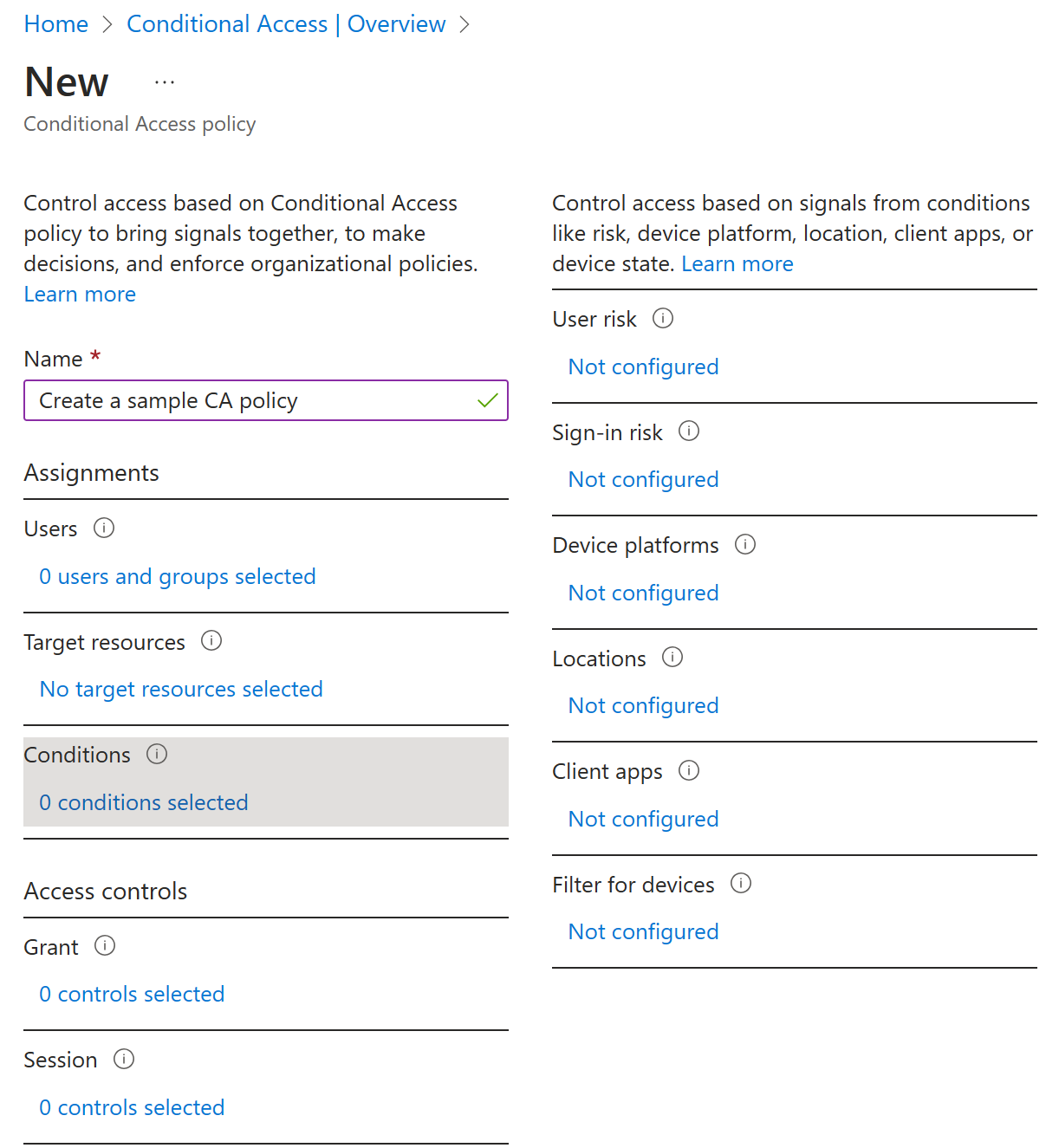

Kebijakan CA adalah pernyataan jika-maka: Jika tugas terpenuhi, maka terapkan kontrol akses ini. Saat admin mengonfigurasi kebijakan CA, kondisi disebut penugasan. Kebijakan CA memungkinkan Anda menerapkan kontrol akses pada aplikasi organisasi Anda berdasarkan penugasan tertentu.

Penugasan menentukan pengguna dan grup yang akan terpengaruh oleh kebijakan, aplikasi cloud atau tindakan yang akan menerapkan kebijakan, dan kondisi di mana kebijakan akan diterapkan. Pengaturan kontrol akses memberikan atau memblokir akses ke berbagai aplikasi cloud dan dapat mengaktifkan pengalaman terbatas dalam aplikasi cloud tertentu.

Beberapa pertanyaan umum tentang penugasan, kontrol akses, dan kontrol sesi:

- Pengguna dan Grup: Pengguna dan grup mana yang akan disertakan atau dikecualikan dari kebijakan? Apakah kebijakan ini mencakup semua pengguna, grup pengguna tertentu, peran direktori, atau pengguna eksternal?

- Aplikasi atau tindakan cloud: Aplikasi atau tindakan apa yang akan diterapkan oleh kebijakan? Tindakan pengguna apa yang akan tunduk pada kebijakan ini?

- Kondisi: Platform perangkat mana yang akan disertakan atau dikecualikan dari kebijakan? Apa lokasi tepercaya organisasi?

- Kontrol akses: Apakah Anda ingin memberikan akses ke sumber daya dengan menerapkan persyaratan seperti MFA, perangkat yang ditandai sebagai sesuai, atau perangkat gabungan hibrid Microsoft Entra?

- Kontrol sesi: Apakah Anda ingin mengontrol akses ke aplikasi cloud dengan menerapkan persyaratan seperti izin yang diterapkan aplikasi atau Kontrol Aplikasi Akses Kondisional?

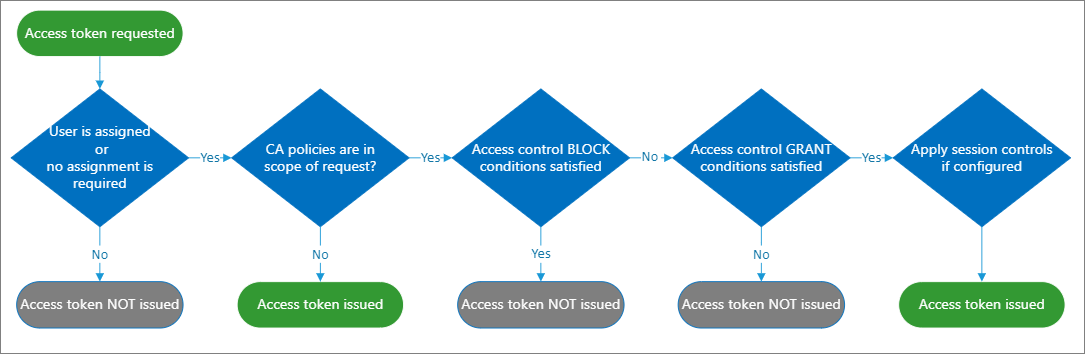

Penerbitan token akses

Token akses memungkinkan klien untuk memanggil API web yang dilindungi dengan aman, dan digunakan oleh API web untuk melakukan autentikasi dan otorisasi. Sesuai spesifikasi OAuth, token akses adalah string buram tanpa format yang ditetapkan. Beberapa penyedia identitas (IDP) menggunakan GUID; yang lain menggunakan blob terenkripsi. Platform identitas Microsoft menggunakan berbagai format token akses tergantung pada konfigurasi API yang menerima token.

Penting untuk memahami bagaimana token akses dikeluarkan.

Catatan

Jika tidak ada penugasan yang diperlukan, dan tidak ada kebijakan CA yang berlaku, perilaku default adalah menerbitkan token akses.

Misalnya, pertimbangkan kebijakan di mana:

JIKA pengguna berada di Grup 1, MAKA paksa MFA untuk mengakses Aplikasi 1.

JIKA pengguna yang tidak berada di Grup 1 mencoba mengakses aplikasi, maka kondisi "jika" terpenuhi, dan token dikeluarkan. Mengecualikan pengguna di luar Grup 1 memerlukan kebijakan terpisah untuk memblokir semua pengguna lain.

Mengikutii praktik terbaik

Kerangka kerja Akses Bersyarat memberi Anda fleksibilitas konfigurasi yang luar biasa. Namun, fleksibilitas besar juga berarti Anda harus meninjau setiap kebijakan konfigurasi dengan hati-hati sebelum merilisnya untuk menghindari hasil yang tidak diinginkan.

Menyiapkan akun akses darurat

Jika Anda salah mengonfigurasi kebijakan, kebijakan tersebut dapat mengunci organisasi keluar dari portal Azure. Mengurangi penguncian administrator yang tidak disengaja dengan membuat dua atau beberapa akun akses darurat di organisasi Anda. Anda akan mempelajari lebih lanjut tentang akun akses darurat nanti dalam kursus ini.

Siapkan mode hanya laporan

Mungkin sulit untuk memprediksi jumlah dan nama pengguna yang terpengaruh oleh inisiatif penyebaran umum seperti:

- Blokir autentikasi warisan.

- Membutuhkan MFA.

- Terapkan kebijakan risiko masuk.

Mode khusus laporan memungkinkan administrator mengevaluasi kebijakan CA sebelum mengaktifkannya di lingkungan mereka.

Kecualikan negara tempat Anda tidak pernah mengharapkan masuk

MICROSOFT Entra ID memungkinkan Anda membuat lokasi bernama. Buat lokasi bernama yang mencakup semua negara tempat Anda tidak akan pernah mengharapkan masuk terjadi. Kemudian buat kebijakan untuk semua aplikasi yang memblokir masuk dari lokasi bernama tersebut. Pastikan untuk membebaskan administrator Anda dari kebijakan ini.

Kebijakan umum

Saat merencanakan solusi kebijakan CA Anda, nilai apakah Anda perlu membuat kebijakan untuk mencapai hasil berikut.

Memerlukan MFA. Kasus penggunaan umum termasuk mengharuskan MFA oleh admin, ke aplikasi tertentu, untuk semua pengguna, atau dari lokasi jaringan yang tidak Anda percayai.

Tanggapi akun yang berpotensi disusupi. Tiga kebijakan default dapat diaktifkan: mewajibkan semua pengguna mendaftar ke MFA, mewajibkan perubahan kata sandi untuk pengguna yang berisiko tinggi, dan mewajibkan MFA untuk pengguna dengan risiko masuk sedang atau tinggi.

Memerlukan perangkat terkelola. Menjamurnya perangkat yang didukung untuk mengakses sumber daya cloud Anda membantu meningkatkan produktivitas pengguna Anda. Anda mungkin tidak ingin sumber daya tertentu di lingkungan Anda diakses oleh perangkat dengan tingkat perlindungan yang tidak diketahui. Untuk sumber daya tersebut, mengharuskan pengguna hanya dapat mengaksesnya menggunakan perangkat terkelola.

Memerlukan aplikasi klien yang disetujui. Karyawan menggunakan perangkat seluler mereka untuk tugas pribadi dan pekerjaan. Untuk skenario BYOD, Anda harus memutuskan apakah akan mengelola seluruh perangkat atau hanya data di dalamnya. Jika hanya mengelola data dan akses, Anda memerlukan aplikasi cloud yang disetujui yang dapat melindungi data perusahaan Anda.

Blokir akses. Pemblokiran akses mengambil alih semua penugasan lain untuk pengguna dan memiliki kekuatan untuk memblokir seluruh organisasi Anda agar tidak masuk ke penyewa. Ini dapat digunakan, misalnya, saat Anda memigrasikan aplikasi ke ID Microsoft Entra, tetapi Anda belum siap bagi siapa pun untuk masuk ke aplikasi tersebut. Anda juga dapat memblokir lokasi jaringan tertentu agar tidak mengakses aplikasi cloud atau memblokir aplikasi menggunakan autentikasi warisan agar tidak mengakses sumber daya penyewa Anda.

Penting

Jika Anda membuat kebijakan untuk memblokir akses bagi semua pengguna, pastikan untuk mengecualikan akun akses darurat dan pertimbangkan untuk mengecualikan semua admin dari kebijakan.

Menyusun dan menguji kebijakan

Pada setiap tahap penyebaran, pastikan Anda mengevaluasi bahwa hasil seperti yang diharapkan.

Ketika kebijakan baru siap, terapkan secara bertahap di lingkungan produksi:

- Sediakan komunikasi perubahan internal kepada pengguna akhir.

- Mulai dengan sekelompok kecil pengguna, dan verifikasi bahwa kebijakan tersebut berperilaku seperti yang diharapkan.

- Saat Anda memperluas kebijakan untuk menyertakan lebih banyak pengguna, terus kecualikan semua administrator. Tidak termasuk administrator yang memastikan seseorang masih memiliki akses ke kebijakan jika diperlukan perubahan.

- Terapkan kebijakan untuk semua pengguna hanya setelah diuji secara menyeluruh. Pastikan Anda memiliki setidaknya satu akun administrator yang kebijakannya tidak berlaku.

Membuat uji pengguna

Buat serangkaian uji pengguna yang mencerminkan pengguna di lingkungan produksi Anda. Membuat pengguna uji coba memungkinkan Anda memverifikasi kebijakan berfungsi seperti yang diharapkan sebelum diterapkan ke pengguna asli dan berpotensi mengganggu akses mereka ke aplikasi dan sumber daya.

Beberapa organisasi memiliki uji penyewa untuk tujuan ini. Namun, mungkin sulit untuk membuat ulang semua kondisi dan aplikasi dalam uji penyewa untuk sepenuhnya menguji hasil kebijakan.

Membuat rencana pengujian

Rencana pengujian penting untuk memiliki perbandingan antara hasil yang diharapkan dan hasil aktual. Anda harus selalu memiliki harapan sebelum menguji sesuatu. Tabel berikut menguraikan contoh kasus pengujian. Sesuaikan skenario dan hasil yang diharapkan berdasarkan bagaimana kebijakan CA Anda dikonfigurasi.

| Nama kebijakan | Skenario | Hasil yang diharapkan |

|---|---|---|

| Memerlukan MFA saat bekerja | Pengguna yang berwenang masuk ke aplikasi saat berada di lokasi / kantor tepercaya | Pengguna tidak diminta untuk menggunakan MFA. Pengguna berhak mengakses. Pengguna terhubung dari lokasi tepercaya. Anda dapat meminta MFA dalam kasus ini. |

| Memerlukan MFA saat bekerja | Pengguna yang berwenang masuk ke aplikasi saat tidak berada di lokasi / kantor tepercaya | Pengguna diminta ke MFA dan dapat masuk dengan sukses |

| Memerlukan MFA (untuk admin) | Admin Global masuk ke aplikasi | Admin diminta ke MFA |

| Proses masuk riskan | Pengguna masuk ke aplikasi menggunakan browser yang tidak disetujui | Pengguna diminta ke MFA |

| Manajemen perangkat | Pengguna yang berwenang mencoba masuk dari perangkat yang diotorisasi | Akses diberikan |

| Manajemen perangkat | Pengguna yang berwenang mencoba masuk dari perangkat yang tidak sah | Akses diblokir |

| Perubahan kata sandi untuk pengguna berisiko | Pengguna yang berwenang mencoba masuk dengan info masuk yang disusupi (rincian masuk berisiko tinggi) | Pengguna diminta untuk mengubah kata sandi atau akses diblokir berdasarkan kebijakan Anda |

Persyaratan lisensi

- ID Microsoft Entra Gratis - Tidak Ada Akses Bersyar

- Langganan Office 365 Gratis - Tidak Ada Akses Bersyar

- Microsoft Entra ID Premium 1 (atau Microsoft 365 E3 dan yang lebih baru) - Pekerjaan akses bersuhidan berdasarkan aturan standar

- Microsoft Entra ID Premium 2 - Akses Bersyarat, dan Anda mendapatkan kemampuan untuk menggunakan opsi masuk Riskan, Pengguna Berisiko, dan masuk berbasis risiko juga (dari Perlindungan Identitas)