Menerapkan kontrol aplikasi

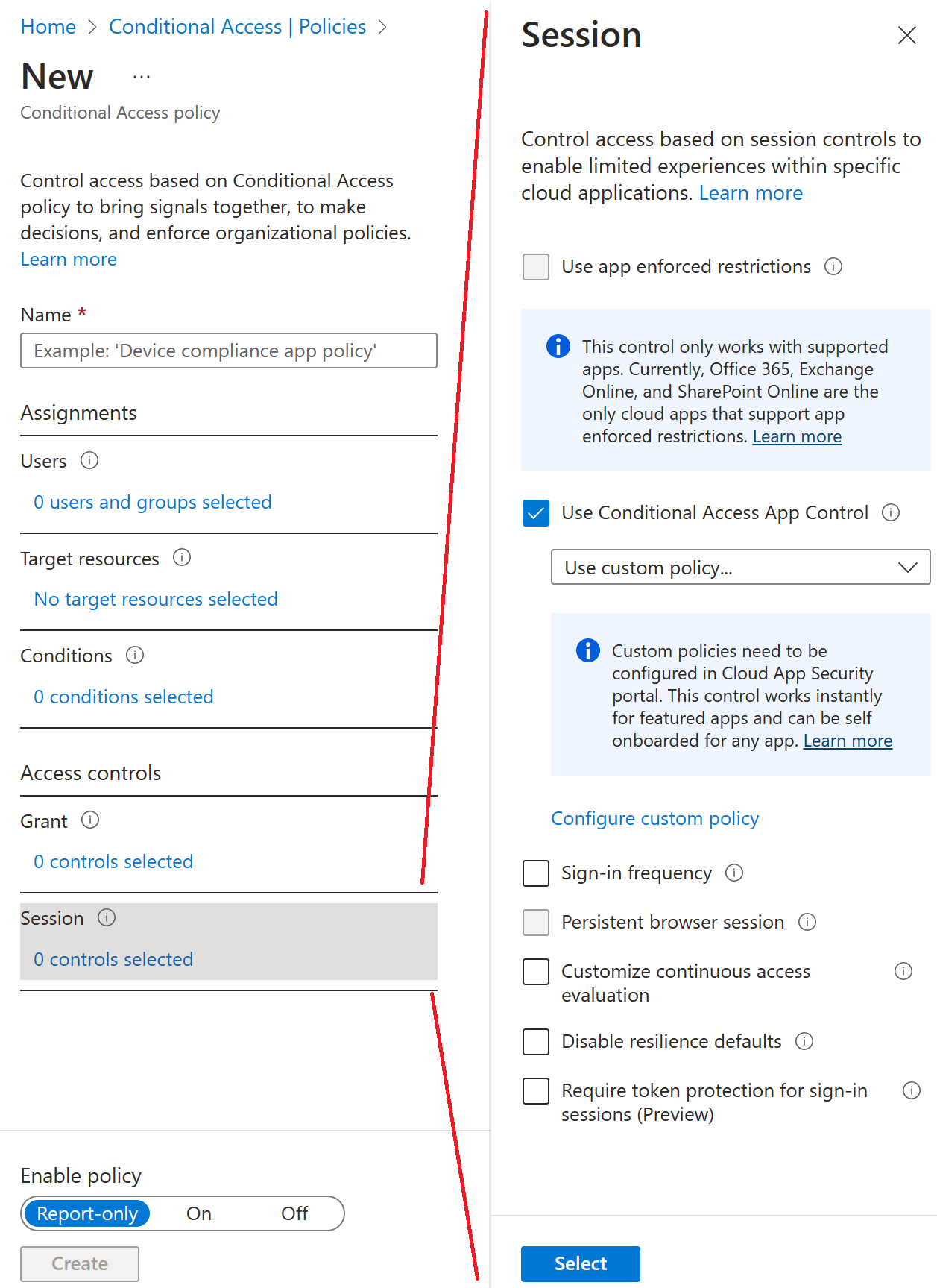

Kontrol Aplikasi Akses Bersyarat memungkinkan akses dan sesi aplikasi pengguna dipantau dan dikontrol secara real time berdasarkan kebijakan akses dan sesi. Kebijakan akses dan sesi digunakan dalam portal aplikasi Microsoft Defender untuk Cloud untuk lebih menyempurnakan filter dan mengatur tindakan yang akan diambil pada pengguna.

Kontrol Aplikasi Akses Kondisional

Kontrol Aplikasi Akses Bersyarat menggunakan arsitektur proksi terbalik dan terintegrasi secara unik dengan Akses Bersyarat Microsoft Entra. Microsoft Entra Conditional Access memungkinkan Anda menerapkan kontrol akses pada aplikasi organisasi Anda berdasarkan kondisi tertentu. Kondisi menentukan siapa (pengguna atau sekelompok pengguna) dan apa (aplikasi cloud mana) dan di mana (lokasi dan jaringan mana) kebijakan Akses Bersyarat diterapkan. Setelah menentukan kondisi, Anda dapat merutekan pengguna ke Pertahanan Microsoft untuk Aplikasi Cloud yang memungkinkan Anda melindungi data dengan Kontrol Aplikasi Akses Kondisional dengan menerapkan kontrol akses dan sesi.

Dengan kebijakan akses dan sesi, Anda dapat:

- Mencegah penyelundupan data: Anda dapat memblokir pengunduhan, pemotongan, penyalinan, dan pencetakan dokumen sensitif pada, misalnya, perangkat tidak terkelola.

- Lindungi saat mengunduh: Daripada memblokir pengunduhan dokumen sensitif, Anda dapat meminta dokumen untuk diberi label dan dilindungi dengan Perlindungan Informasi Azure. Tindakan ini memastikan dokumen diproteksi dan akses pengguna dibatasi dalam sesi yang berpotensi berisiko.

- Mencegah pengunggahan file yang tidak berlabel: Sebelum file sensitif diunggah, didistribusikan, dan digunakan oleh orang lain, penting untuk memastikan bahwa file tersebut memiliki label dan perlindungan yang tepat. Anda dapat memastikan bahwa file yang tidak berlabel dengan konten sensitif diblokir agar tidak diunggah hingga pengguna mengklasifikasikan konten.

- Pantau kepatuhan sesi pengguna: Pengguna berisiko dipantau saat mereka masuk ke aplikasi dan tindakan mereka dicatat dari dalam sesi. Anda dapat menyelidiki dan menganalisis perilaku pengguna untuk memahami di mana, dan dalam kondisi apa, kebijakan sesi harus diterapkan di masa depan.

- Blokir akses: Anda dapat memblokir akses secara granular untuk aplikasi dan pengguna tertentu bergantung pada beberapa faktor risiko. Misalnya, Anda dapat memblokirnya jika menggunakan sertifikat klien sebagai bentuk manajemen perangkat.

- Blokir aktivitas kustom: Beberapa aplikasi memiliki skenario unik yang membawa risiko, misalnya, mengirim pesan dengan konten sensitif di aplikasi seperti Microsoft Teams atau Slack. Dalam skenario semacam ini, Anda dapat memindai pesan untuk konten sensitif dan memblokirnya secara real time.

Cara: Memerlukan kebijakan perlindungan aplikasi dan aplikasi klien yang disetujui untuk akses aplikasi cloud dengan Akses Bersyarat

Orang-orang secara teratur menggunakan perangkat seluler mereka untuk tugas pribadi dan pekerjaan. Meskipun memastikan staf dapat produktif, organisasi juga ingin mencegah kehilangan data dari aplikasi yang berpotensi tidak aman. Dengan Akses Bersyarat, organisasi dapat membatasi akses ke aplikasi klien yang disetujui (kemampuan autentikasi modern).

Bagian ini menyajikan dua skenario untuk mengonfigurasi kebijakan Akses Bersyarat untuk sumber daya seperti Microsoft 365, Exchange Online, dan SharePoint Online.

Catatan

Untuk mewajibkan aplikasi klien yang disetujui untuk perangkat iOS dan Android, perangkat ini harus terlebih dahulu mendaftar di ID Microsoft Entra.

Skenario 1: Aplikasi Microsoft 365 memerlukan aplikasi klien yang disetujui

Dalam skenario ini, Contoso telah memutuskan bahwa pengguna yang menggunakan perangkat seluler dapat mengakses semua layanan Microsoft 365 selama mereka menggunakan aplikasi klien yang disetujui, seperti Outlook mobile, OneDrive, dan Microsoft Teams. Semua pengguna mereka sudah masuk dengan kredensial Microsoft Entra dan memiliki lisensi yang ditetapkan kepada mereka yang menyertakan Microsoft Entra ID Premium P1 atau P2 dan Microsoft Intune.

Organisasi harus menyelesaikan tiga langkah berikut untuk mewajibkan penggunaan aplikasi klien yang disetujui di perangkat seluler.

Langkah 1: Kebijakan untuk klien autentikasi modern berbasis Android dan iOS yang mengharuskan penggunaan aplikasi klien yang disetujui saat mengakses Exchange Online.

Masuk ke pusat admin Microsoft Entra sebagai Administrator Keamanan, atau Administrator Akses Bersyarat.

Telusuri ke Identitas, lalu Perlindungan, lalu Akses Bersyar.

Pilih +Buat kebijakan baru.

Beri nama pada kebijakan Anda. Sebaiknya organisasi membuat standar yang bermakna untuk nama kebijakannya.

Di bawah Penugasan, pilih Pengguna dan grup.

- Di bawah Sertakan, pilih Semua pengguna atau Pengguna dan grup tertentu yang ingin Anda terapkan kebijakan ini.

- Pilih Selesai.

Pada bagian Aplikasi atau tindakan Cloud, lalu Sertakan, pilih Office 365.

Dalam Kondisi, pilih Platform perangkat.

- Atur Konfigurasikan ke Ya.

- Sertakan Android dan iOS.

Di bawah Kondisi, pilih Aplikasi klien (pratinjau).

Atur Konfigurasikan ke Ya.

Pilih Aplikasi seluler dan klien desktop dan Klien autentikasi modern.

Pada bagian Kontrol akses, lalu Izin, pilih Izinkan akses, Memerlukan aplikasi klien yang disetujui, dan pilih Pilih.

Konfirmasikan pengaturan Anda dan atur Aktifkan kebijakan ke Aktif.

Pilih Buat untuk membuat dan mengaktifkan kebijakan Anda.

Langkah 2: Mengonfigurasi kebijakan Microsoft Entra Conditional Access untuk Exchange Online dengan ActiveSync (EAS).

Telusuri ke Identitas, lalu Perlindungan, lalu Akses Bersyar.

Pilih +Buat kebijakan baru.

Beri nama pada kebijakan Anda. Sebaiknya organisasi membuat standar yang bermakna untuk nama kebijakannya.

Di bawah Penugasan, pilih Pengguna dan grup.

- Di bawah Sertakan, pilih Semua pengguna atau Pengguna dan grup tertentu yang ingin Anda terapkan kebijakan ini.

- Pilih Selesai.

Pada bagian Aplikasi atau tindakan Cloud, lalu Sertakan, pilih Office 365 Exchange Online.

Dalam Kondisi:

Aplikasi klien (pratinjau):

- Atur Konfigurasikan ke Ya.

- Pilih Aplikasi seluler dan klien desktop dan klien Exchange ActiveSync.

Pada bagian Kontrol akses, lalu Izin, pilih Izinkan akses, Memerlukan aplikasi klien yang disetujui, dan pilih Pilih.

Konfirmasikan pengaturan Anda dan atur Aktifkan kebijakan ke Aktif.

Pilih Buat untuk membuat dan mengaktifkan kebijakan Anda.

Langkah 3: Mengonfigurasi kebijakan perlindungan aplikasi Intune untuk aplikasi klien iOS dan Android.

Tinjau artikel Cara membuat dan menetapkan kebijakan perlindungan aplikasi untuk langkah-langkah membuat kebijakan perlindungan aplikasi untuk Android dan iOS.

Skenario 2: Exchange Online dan SharePoint Online memerlukan aplikasi klien yang disetujui

Dalam skenario ini, Contoso telah memutuskan bahwa pengguna hanya dapat mengakses email dan data SharePoint di perangkat seluler selama mereka menggunakan aplikasi klien yang disetujui seperti Outlook seluler. Semua pengguna mereka sudah masuk dengan kredensial Microsoft Entra dan memiliki lisensi yang ditetapkan kepada mereka yang menyertakan Microsoft Entra ID Premium P1 atau P2 dan Microsoft Intune.

Organisasi harus menyelesaikan tiga langkah berikut untuk mengharuskan penggunaan aplikasi klien yang disetujui di perangkat seluler dan klien Exchange ActiveSync.

Langkah 1: Kebijakan untuk klien autentikasi modern berbasis Android dan iOS yang mengharuskan penggunaan aplikasi klien yang disetujui saat mengakses Exchange Online dan SharePoint Online.

Masuk ke pusat admin Microsoft Entra sebagai Administrator Keamanan, atau Administrator Akses Bersyarat.

Telusuri ke Identitas, lalu Perlindungan, lalu Akses Bersyar.

Pilih Kebijakan baru.

Beri nama pada kebijakan Anda. Sebaiknya organisasi membuat standar yang bermakna untuk nama kebijakannya.

Di bawah Penugasan, pilih Pengguna dan grup.

- Di bawah Sertakan, pilih Semua pengguna atau Pengguna dan grup tertentu yang ingin Anda terapkan kebijakan ini.

- Pilih Selesai.

Pada bagian Aplikasi atau tindakan Cloud, lalu Sertakan, pilih Office 365 Exchange Online dan Office 365 SharePoint Online.

Dalam Kondisi, pilih Platform perangkat.

- Atur Konfigurasikan ke Ya.

- Sertakan Android dan iOS.

Di bawah Kondisi, pilih Aplikasi klien (pratinjau).

- Atur Konfigurasikan ke Ya.

- Pilih Aplikasi seluler dan klien desktop dan Klien autentikasi modern.

Pada bagian Kontrol akses, lalu Izin, pilih Izinkan akses, Memerlukan aplikasi klien yang disetujui, dan pilih Pilih.

Konfirmasikan pengaturan Anda dan atur Aktifkan kebijakan ke Aktif.

Pilih Buat untuk membuat dan mengaktifkan kebijakan Anda.

Langkah 2: Kebijakan untuk klien Exchange ActiveSync yang mengharuskan penggunaan aplikasi klien yang disetujui.

Telusuri ke Identitas, lalu Perlindungan, lalu Akses Bersyar.

Pilih Kebijakan baru.

Beri nama pada kebijakan Anda. Sebaiknya organisasi membuat standar yang bermakna untuk nama kebijakannya.

Di bawah Penugasan, pilih Pengguna dan grup.

- Di bawah Sertakan, pilih Semua pengguna atau Pengguna dan grup tertentu yang ingin Anda terapkan kebijakan ini.

- Pilih Selesai.

Pada bagian Aplikasi atau tindakan Cloud, lalu Sertakan, pilih Office 365 Exchange Online.

Dalam Kondisi:

Aplikasi klien (pratinjau):

- Atur Konfigurasikan ke Ya.

- Pilih Aplikasi seluler dan klien desktop dan klien Exchange ActiveSync.

Pada bagian Kontrol akses, lalu Izin, pilih Izinkan akses, Memerlukan aplikasi klien yang disetujui, dan pilih Pilih.

Konfirmasikan pengaturan Anda dan atur Aktifkan kebijakan ke Aktif.

Pilih Buat untuk membuat dan mengaktifkan kebijakan Anda.

Langkah 3: Mengonfigurasi kebijakan perlindungan aplikasi Intune untuk aplikasi klien iOS dan Android.

Tinjau artikel Cara membuat dan menetapkan kebijakan perlindungan aplikasi untuk langkah-langkah membuat kebijakan perlindungan aplikasi untuk Android dan iOS.

Gambaran umum kebijakan perlindungan aplikasi

Kebijakan perlindungan aplikasi (APP) adalah aturan yang memastikan data organisasi tetap aman atau terkandung dalam aplikasi terkelola. Kebijakan dapat berupa aturan yang diterapkan saat pengguna mencoba mengakses atau memindahkan data "perusahaan", atau serangkaian tindakan yang dilarang atau dipantau saat pengguna berada di dalam aplikasi. Aplikasi terkelola memiliki kebijakan perlindungan aplikasi yang diterapkan pada aplikasi, dan dapat dikelola oleh Intune.

Kebijakan perlindungan aplikasi Manajemen Aplikasi Perangkat Bergerak (MAM) memungkinkan Anda mengelola dan melindungi data organisasi Anda dalam aplikasi. Dengan manajemen aplikasi perangkat bergerak tanpa pendaftaran (MAM-WE), aplikasi terkait pekerjaan atau sekolah yang berisi data sensitif dapat dikelola di hampir semua perangkat, termasuk perangkat pribadi di skenario perangkat pribadi (BYOD). Banyak aplikasi produktivitas, seperti aplikasi Microsoft Office, dapat dikelola oleh manajemen aplikasi perangkat bergerak Intune.

Bagaimana Anda dapat melindungi data aplikasi

Karyawan Anda menggunakan perangkat seluler untuk tugas pribadi dan pekerjaan. Sambil memastikan karyawan Anda bisa produktif, Anda ingin mencegah kehilangan data—disengaja dan tidak disengaja. Anda juga ingin melindungi data perusahaan yang diakses dari perangkat yang tidak Anda kelola.

Anda dapat menggunakan kebijakan perlindungan aplikasi Intune terlepas dari solusi manajemen perangkat seluler (MDM) apa pun. Independensi ini membantu Anda melindungi data perusahaan dengan atau tanpa mendaftarkan perangkat dalam solusi manajemen perangkat. Dengan menerapkan kebijakan tingkat aplikasi, Anda dapat membatasi akses ke sumber daya perusahaan dan menyimpan data dalam lingkup departemen TI Anda.

Kebijakan perlindungan aplikasi pada perangkat

Kebijakan perlindungan aplikasi dapat dikonfigurasi untuk aplikasi yang berjalan di perangkat yang:

Terdaftar di Intune: Perangkat ini biasanya milik perusahaan.

Terdaftar di solusi manajemen perangkat bergerak pihak ketiga: Perangkat ini biasanya milik perusahaan.

Catatan

Kebijakan manajemen aplikasi ponsel tidak boleh digunakan dengan manajemen aplikasi ponsel pihak ketiga atau solusi kontainer aman.

Tidak terdaftar dalam solusi manajemen perangkat bergerak apa pun: Perangkat ini biasanya adalah perangkat milik karyawan yang tidak dikelola atau didaftarkan di Intune atau solusi manajemen perangkat bergerak lainnya.

Penting

Anda dapat membuat kebijakan manajemen aplikasi ponsel untuk aplikasi ponsel Office yang tersambung ke layanan Microsoft 365. Anda juga dapat melindungi akses ke kotak surat lokal Exchange dengan membuat kebijakan perlindungan aplikasi Intune untuk Outlook untuk iOS/iPadOS dan Android yang diaktifkan dengan Autentikasi Modern hibrid. Sebelum menggunakan fitur ini, pastikan Anda memenuhi persyaratan Outlook untuk iOS/iPadOS dan Android. Kebijakan perlindungan aplikasi tidak didukung untuk aplikasi lain yang tersambung ke layanan Exchange atau SharePoint lokal.

Keuntungan menggunakan kebijakan perlindungan aplikasi

Keuntungan penting menggunakan kebijakan perlindungan aplikasi adalah sebagai berikut:

Melindungi data perusahaan Anda di tingkat aplikasi. Karena manajemen aplikasi ponsel tidak memerlukan manajemen perangkat, Anda dapat melindungi data perusahaan di perangkat yang dikelola dan tidak dikelola. Pengelolaan berpusat pada identitas pengguna, yang menghapus persyaratan untuk manajemen perangkat.

Produktivitas pengguna akhir tidak terpengaruh dan kebijakan tidak berlaku saat menggunakan aplikasi dalam konteks pribadi. Kebijakan hanya diterapkan dalam konteks kerja, yang memberi Anda kemampuan untuk melindungi data perusahaan tanpa menyentuh data pribadi.

Kebijakan perlindungan aplikasi memastikan bahwa perlindungan lapisan aplikasi ada. Misalnya, Anda dapat:

- Memerlukan PIN untuk membuka aplikasi dalam konteks kerja.

- Kontrol berbagi data antara aplikasi.

- Cegah penyimpanan data aplikasi perusahaan ke lokasi penyimpanan pribadi.

Manajemen perangkat bergerak, selain manajemen aplikasi perangkat bergerak, memastikan bahwa perangkat dilindungi. Misalnya, Anda dapat meminta PIN untuk mengakses perangkat, atau Anda dapat menyebarkan aplikasi terkelola ke perangkat. Anda juga dapat menyebarkan aplikasi ke perangkat melalui solusi manajemen perangkat bergerak untuk memberi Anda kontrol lebih besar atas manajemen aplikasi.

Ada manfaat tambahan untuk menggunakan manajemen perangkat bergerak dengan kebijakan perlindungan aplikasi, dan perusahaan dapat menggunakan kebijakan perlindungan aplikasi dengan dan tanpa manajemen perangkat bergerak secara bersamaan. Misalnya, pertimbangkan seorang karyawan yang menggunakan telepon yang dikeluarkan oleh perusahaan, serta tablet pribadi mereka. Ponsel perusahaan terdaftar di manajemen perangkat bergerak dan dilindungi oleh kebijakan perlindungan aplikasi, sedangkan perangkat pribadi hanya dilindungi oleh kebijakan perlindungan aplikasi.

Jika Anda menerapkan kebijakan manajemen aplikasi perangkat bergerak kepada pengguna tanpa mengatur status perangkat, pengguna akan mendapatkan kebijakan manajemen aplikasi perangkat bergerak di perangkat BYOD dan perangkat yang dikelola Intune. Anda juga dapat menerapkan kebijakan manajemen aplikasi perangkat bergerak berdasarkan status terkelola. Jadi saat Anda membuat kebijakan perlindungan aplikasi, di samping Targetkan ke semua jenis aplikasi, Anda akan memilih Tidak. Kemudian lakukan salah satu hal berikut:

- Terapkan kebijakan manajemen aplikasi perangkat bergerak yang tidak terlalu ketat untuk perangkat yang dikelola Intune, dan terapkan kebijakan manajemen aplikasi perangkat bergerak yang lebih ketat untuk perangkat yang tidak terdaftar di manajemen aplikasi perangkat bergerak.

- Terapkan kebijakan manajemen aplikasi perangkat bergerak hanya untuk perangkat yang tidak terdaftar.