Menerapkan manajemen sesi dan evaluasi akses berkelanjutan

Dalam penyebaran yang kompleks, organisasi mungkin memiliki kebutuhan untuk membatasi sesi autentikasi. Beberapa skenario mungkin meliputi:

- Akses sumber daya dari perangkat yang tidak dikelola atau dibagikan.

- Akses ke informasi sensitif dari jaringan eksternal.

- Prioritas paling utama atau pengguna eksekutif.

- Aplikasi bisnis penting.

Kontrol Akses Bersyarat memungkinkan Anda membuat kebijakan yang menargetkan kasus penggunaan tertentu dalam organisasi Anda tanpa memengaruhi semua pengguna.

Sebelum menyelami detail tentang cara mengonfigurasi kebijakan, mari kita periksa konfigurasi default.

Frekuensi masuk pengguna

Frekuensi masuk menentukan periode waktu sebelum pengguna diminta untuk masuk lagi saat mencoba mengakses sumber daya.

Konfigurasi default ID Microsoft Entra untuk frekuensi masuk pengguna adalah jendela bergulir selama 90 hari. Meminta info masuk kepada pengguna sering kali tampak seperti hal yang masuk akal untuk dilakukan, tetapi dapat menjadi masalah nantinya: Pengguna yang dilatih untuk memasukkan info masuk mereka tanpa berpikir dapat secara tidak sengaja mengarahkan mereka ke permintaan info masuk yang berbahaya.

Mungkin terdengar mengkhawatirkan untuk tidak meminta pengguna masuk kembali; pada kenyataannya setiap pelanggaran kebijakan TI akan mencabut sesi. Beberapa contoh termasuk perubahan kata sandi, perangkat yang tidak sesuai, atau penonaktifan akun. Anda juga dapat secara eksplisit mencabut sesi pengguna menggunakan PowerShell. Konfigurasi default Microsoft Entra ID adalah 'jangan meminta pengguna memberikan kredensial mereka jika postur keamanan sesi tidak berubah.'

Pengaturan frekuensi masuk berfungsi dengan aplikasi yang telah menerapkan protokol OAUTH2 atau OIDC sesuai standar. Sebagian besar app untuk Windows, Mac, dan seluler, termasuk aplikasi web berikut, mematuhi pengaturan.

- Word, Excel, PowerPoint Online

- OneNote Online

- Office.com

- Portal admin Microsoft 365

- Exchange Online

- SharePoint dan OneDrive

- Klien web Teams

- Dynamics CRM Online

- portal Azure

Pengaturan frekuensi masuk juga berfungsi dengan aplikasi SAML, selama mereka tidak menghilangkan cookie mereka sendiri dan dialihkan kembali ke ID Microsoft Entra untuk autentikasi secara teratur.

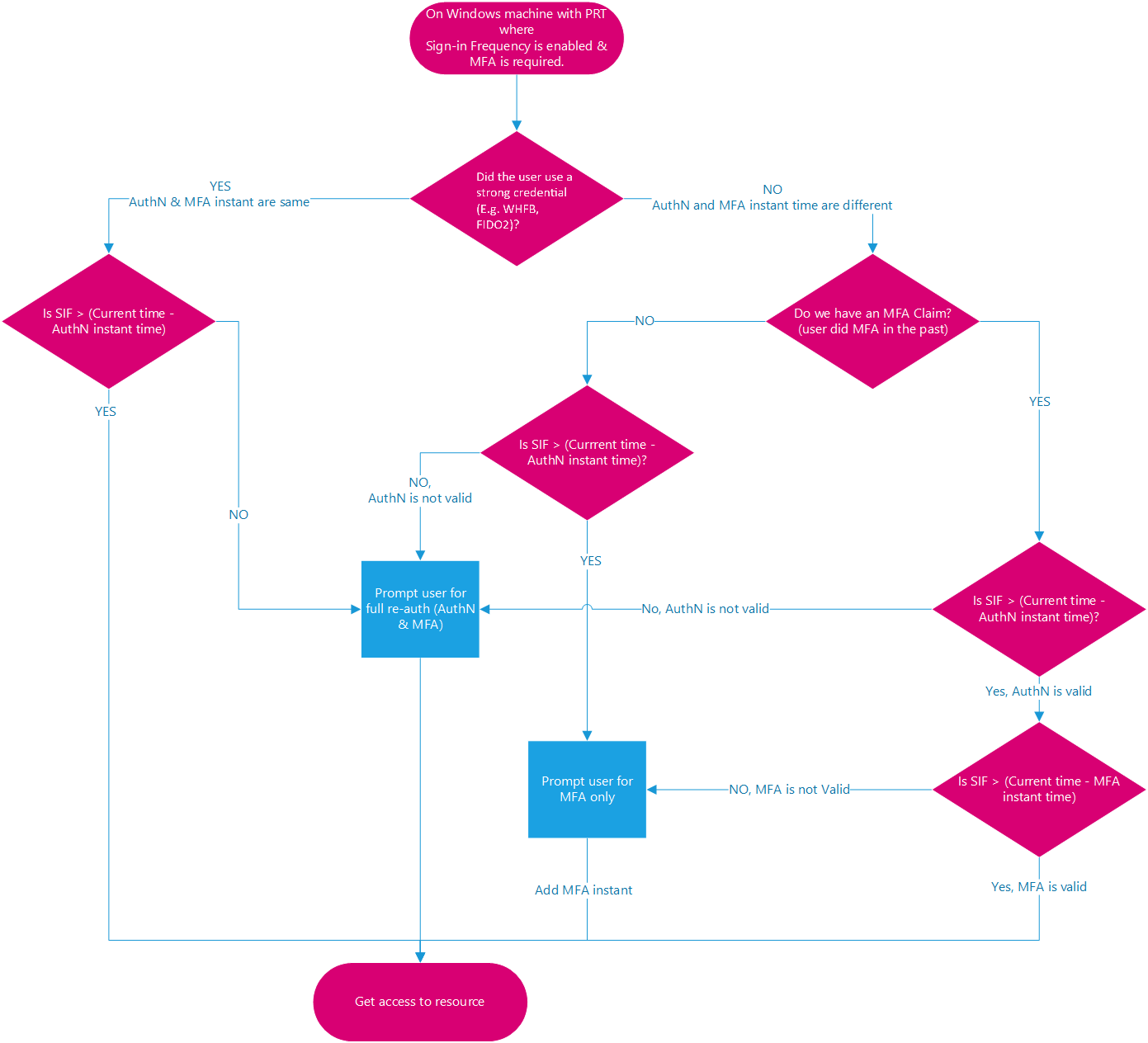

Frekuensi masuk pengguna dan autentikasi multifaktor

Frekuensi masuk sebelumnya hanya diterapkan ke autentikasi faktor pertama pada perangkat yang bergabung dengan Microsoft Entra, Gabungan Hybrid Microsoft Entra, dan Microsoft Entra terdaftar. Tidak ada cara mudah bagi pelanggan kami untuk menerapkan kembali autentikasi multifaktor (MFA) pada perangkat tersebut. Berdasarkan tanggapan pelanggan, frekuensi masuk juga akan berlaku untuk MFA.

Frekuensi masuk pengguna dan identitas perangkat

Jika Anda telah bergabung dengan Microsoft Entra, gabungan Microsoft Entra hibrid, atau perangkat terdaftar Microsoft Entra, ketika pengguna membuka kunci perangkat mereka atau masuk secara interaktif, peristiwa ini juga akan memenuhi kebijakan frekuensi masuk. Dalam dua contoh berikut, frekuensi masuk pengguna diatur ke satu jam:

Contoh 1:

- Pada pukul 00.00, pengguna masuk ke perangkat gabungan Windows 10 Microsoft Entra mereka dan mulai mengerjakan dokumen yang disimpan di SharePoint Online.

- Pengguna terus mengerjakan dokumen yang sama di perangkat mereka selama satu jam.

- Pada pukul 01:00, pengguna diminta untuk masuk lagi berdasarkan persyaratan frekuensi masuk dalam kebijakan Akses Bersyarat yang dikonfigurasi oleh administrator mereka.

Contoh 2:

- Pada pukul 00.00, pengguna masuk ke perangkat gabungan Windows 10 Microsoft Entra mereka dan mulai mengerjakan dokumen yang disimpan di SharePoint Online.

- Pada 00:30, pengguna bangun dan istirahat, mengunci perangkat mereka.

- Pada pukul 00:45, pengguna kembali dari istirahat mereka dan membuka kunci perangkat.

- Pada pukul 01:45, pengguna diminta untuk masuk lagi berdasarkan persyaratan frekuensi masuk dalam kebijakan Akses Bersyarat yang dikonfigurasi oleh admin mereka sejak masuk terakhir terjadi pada pukul 00.45.

Kegigihan sesi penjelajahan

Sesi browser tetap memungkinkan pengguna untuk tetap masuk setelah menutup dan membuka kembali jendela browser mereka. Default ID Microsoft Entra untuk persistensi sesi browser memungkinkan pengguna di perangkat pribadi untuk memilih apakah akan mempertahankan sesi dengan menampilkan 'Tetap masuk?' prompt setelah autentikasi berhasil.

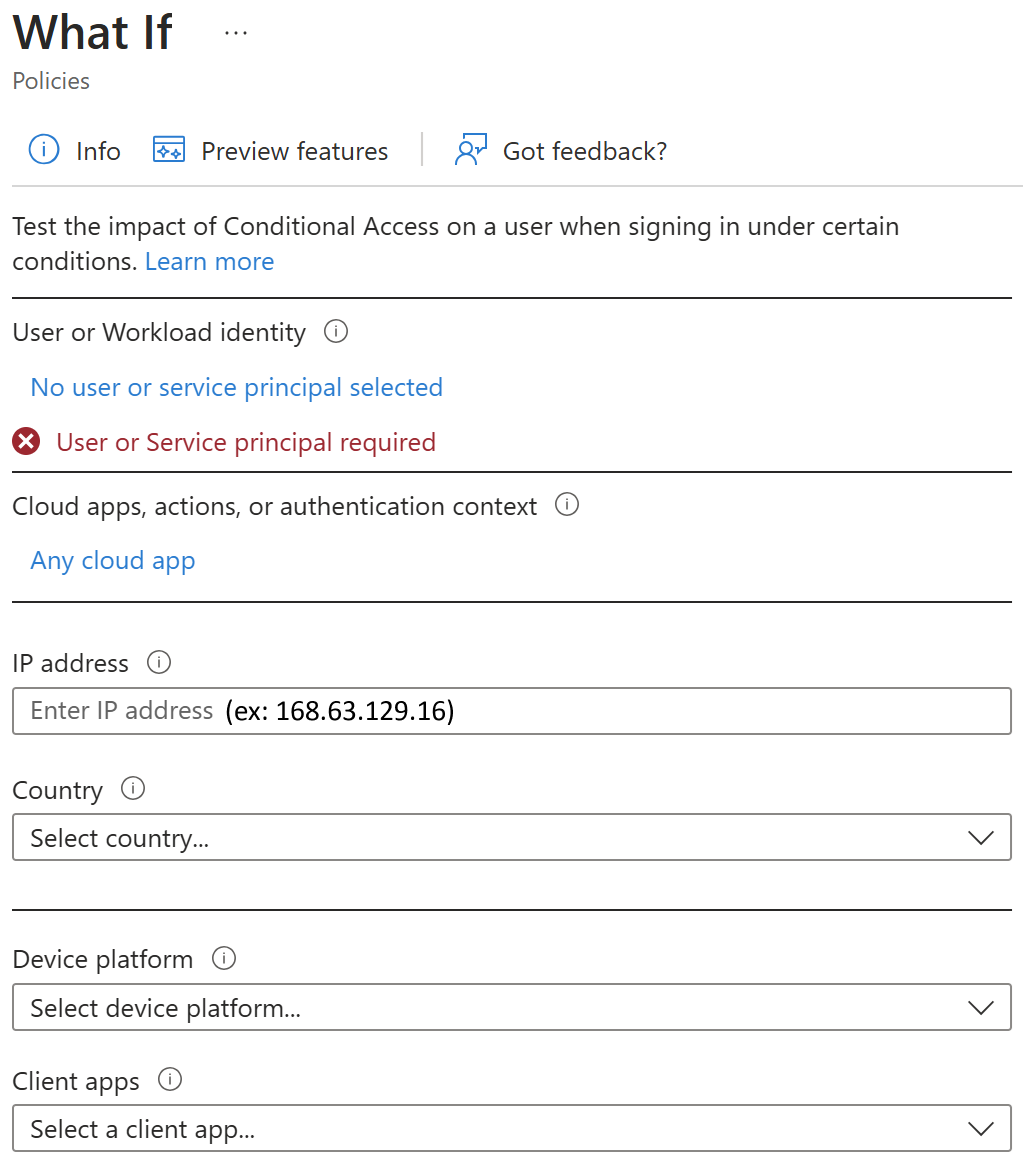

Validasi

Gunakan alat Bagaimana-Jika untuk menyimulasikan proses masuk dari pengguna ke aplikasi yang dituju dan kondisi lain berdasarkan cara Anda mengonfigurasi kebijakan. Kontrol manajemen sesi autentikasi muncul dalam hasil alat.

Penerapan kebijakan

Untuk memastikan bahwa kebijakan Anda bekerja seperti yang diharapkan, praktik terbaik yang direkomendasikan adalah mengujinya sebelum meluncurkannya ke produksi. Idealnya, gunakan penyewa pengujian untuk memverifikasi apakah kebijakan baru Anda berfungsi sebagaimana mestinya.

Evaluasi Akses Berkelanjutan (CAE)

Kedaluwarsa dan refresh token adalah mekanisme standar dalam industri ini. Saat aplikasi klien seperti Outlook terhubung ke layanan seperti Exchange Online, permintaan API diotorisasi menggunakan token akses OAuth 2.0. Secara default, token akses berlaku selama satu jam, ketika kedaluwarsa klien dialihkan ke ID Microsoft Entra untuk merefreshnya. Periode refresh tersebut memberikan kesempatan untuk mengevaluasi kembali kebijakan untuk akses pengguna. Misalnya: kami dapat memilih untuk tidak merefresh token karena kebijakan Akses Bersyarat, atau karena pengguna telah dinonaktifkan di direktori.

Namun, ada jeda antara saat kondisi berubah untuk pengguna, dan perubahan kebijakan diterapkan. Respons tepat waktu terhadap pelanggaran kebijakan atau masalah keamanan benar-benar memerlukan "percakapan" antara penerbit token, dan pihak yang mengandalkan (aplikasi tercerahkan). Percakapan dua arah ini memberi kami dua kemampuan penting. Pihak yang mengandalkan dapat melihat kapan properti berubah, seperti lokasi jaringan, dan memberi tahu penerbit token. Ini juga memberi penerbit token cara untuk memberi tahu pihak yang mengandalkan untuk berhenti menggunakan token bagi pengguna tertentu dikarenakan penyusupan akun, penonaktifan, atau masalah lainnya. Mekanisme untuk percakapan ini adalah evaluasi akses berkelanjutan (CAE).

Keuntungan

Ada beberapa keuntungan utama untuk evaluasi akses berkelanjutan.

- Penghentian pengguna atau perubahan/reset kata sandi: Pencabutan sesi pengguna akan diberlakukan dalam waktu hampir real time.

- Perubahan lokasi jaringan: Kebijakan lokasi Akses Bersyarat akan diberlakukan dalam waktu hampir real time.

- Ekspor token ke mesin di luar jaringan tepercaya dapat dicegah dengan kebijakan lokasi Akses Bersyarat.

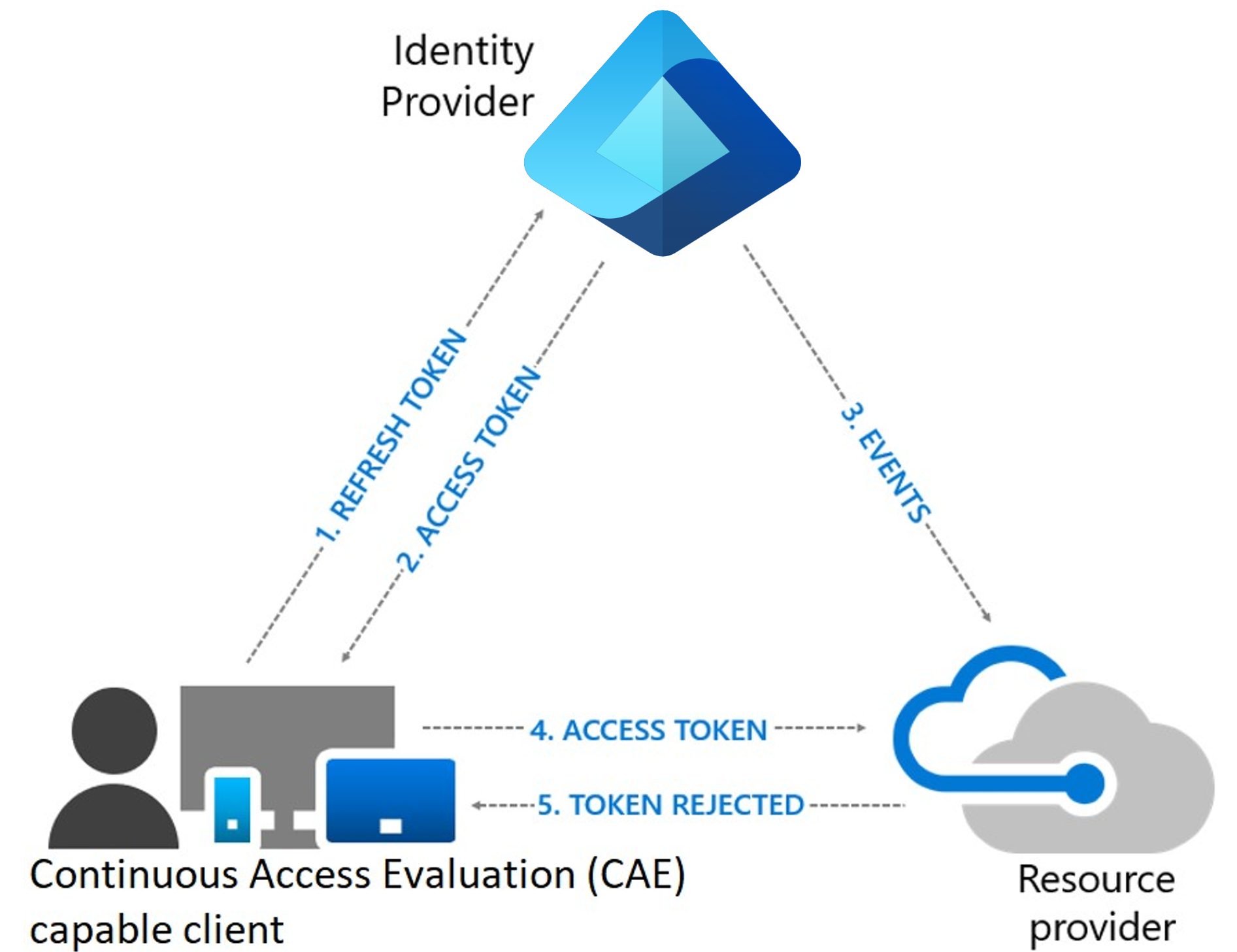

Alur proses evaluasi dan pencabutan

- Klien berkemampuan evaluasi akses berkelanjutan (CAE) menyajikan kredensial atau token refresh ke ID Microsoft Entra yang meminta token akses untuk beberapa sumber daya.

- Token akses dikembalikan bersama dengan artefak lain ke klien.

- Administrator secara eksplisit mencabut semua token refresh untuk pengguna. Peristiwa pencabutan akan dikirim ke penyedia sumber daya dari ID Microsoft Entra.

- Token akses diberikan ke penyedia sumber daya. Penyedia sumber mengevaluasi validitas token dan memeriksa apakah ada peristiwa pencabutan untuk pengguna. Penyedia sumber daya menggunakan informasi ini guna memutuskan untuk memberikan akses ke sumber daya atau tidak.

- Dalam kasus diagram, penyedia sumber daya menolak akses, dan mengirimkan tantangan klaim 401+ kembali ke klien.

- Klien berkemampuan CAE memahami tantangan klaim 401+. Ini melewati cache dan kembali ke langkah 1, mengirim token refresh bersama dengan tantangan klaim kembali ke ID Microsoft Entra. ID Microsoft Entra kemudian akan mengevaluasi ulang semua kondisi dan meminta pengguna untuk mengautentikasi ulang dalam hal ini.