Picu playbook secara real-time

Anda dapat mengonfigurasi playbook Microsoft Sentinel di Contoso untuk merespons ancaman keamanan.

Menjelajahi halaman Playbook

Anda dapat mengotomatisasi respons terhadap ancaman pada halaman Playbook. Pada halaman ini, Anda dapat mengamati semua playbook yang dibuat dari Azure Logic Apps. Kolom Jenis pemicu menampilkan jenis konektor apa yang digunakan dalam aplikasi logika.

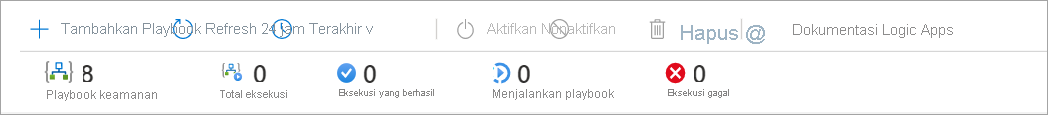

Anda dapat menggunakan bilah tajuk, seperti yang ditampilkan dalam diagram berikut, untuk membuat playbook baru atau untuk mengaktifkan atau menonaktifkan playbook yang ada.

Bilah tajuk menyediakan opsi berikut:

Gunakan opsi Tambahkan Playbook untuk membuat playbook baru.

Gunakan opsi Refresh untuk me-refresh tampilan, misalnya, setelah Anda membuat playbook baru.

Gunakan kolom waktu drop-down untuk memfilter status jalannya playbook.

Opsi Aktifkan, Nonaktifkan, dan Hapus tersedia jika Anda memilih satu atau beberapa aplikasi logika.

Gunakan opsi Dokumentasi Logic Apps untuk meninjau tautan ke dokumentasi resmi Microsoft untuk informasi lebih lanjut tentang aplikasi logika.

Contoso ingin menggunakan tindakan otomatis untuk mencegah pengguna yang mencurigakan mengakses jaringan mereka. Sebagai administrator keamanan mereka, Anda dapat membuat playbook untuk menerapkan tindakan ini. Untuk membuat playbook baru, pilih Tambahkan Playbook. Anda akan diarahkan ke halaman tempat Anda harus membuat aplikasi logika baru dengan memberikan input untuk pengaturan berikut:

Langganan. Pilih langganan yang berisi Microsoft Sentinel.

Grup Sumber Daya. Anda dapat menggunakan grup sumber daya yang sudah ada atau membuat yang baru.

Nama Aplikasi Logika. Berikan nama deskriptif untuk aplikasi logika.

Lokasi. Pilih lokasi yang sama dengan lokasi ruang kerja Log Analytics Anda.

Analitik Log. Jika Anda mengaktifkan Analitik Log, Anda bisa mendapatkan informasi tentang peristiwa runtime playbook.

Setelah memberikan masukan ini, pilih opsi Tinjau + Buat lalu pilih Buat.

Desainer Logic Apps

Microsoft Azure Sentinel membuat aplikasi logika, lalu Anda diarahkan ke halaman Logic App Designer .

Logic Apps Designer menyediakan kanvas desain yang Anda gunakan untuk menambahkan pemicu dan tindakan ke alur kerja Anda. Misalnya, Anda dapat mengonfigurasi pemicu untuk berasal dari Konektor Microsoft Sentinel saat insiden keamanan baru dibuat. Halaman Logic Apps Designer menyediakan banyak templat yang sudah ditentukan sebelumnya yang dapat Anda gunakan. Namun, untuk membuat playbook, Anda harus mulai dengan templat Aplikasi Logika Kosong untuk mendesain aplikasi logika dari awal.

Aktivitas otomatis dalam playbook dimulai oleh pemicu Microsoft Sentinel. Anda dapat mencari pemicu Microsoft Sentinel di kotak pencarian kanvas desain, lalu pilih salah satu dari dua pemicu yang tersedia berikut:

Saat respons terhadap peringatan Microsoft Sentinel dipicu

Saat aturan pembuatan insiden Microsoft Azure Sentinel dipicu

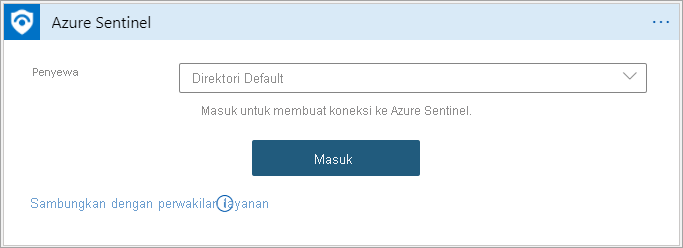

Membuka microsoft Sentinel Koneksi or untuk pertama kalinya meminta Anda untuk Masuk ke penyewa Anda baik dengan akun pengguna dari ID Microsoft Entra atau dengan Perwakilan Layanan. Ini membuat koneksi API ke ID Microsoft Entra Anda. Koneksi API menyimpan variabel dan token yang diperlukan untuk mengakses API untuk koneksi, seperti ID Microsoft Entra, Office 365, atau yang serupa.

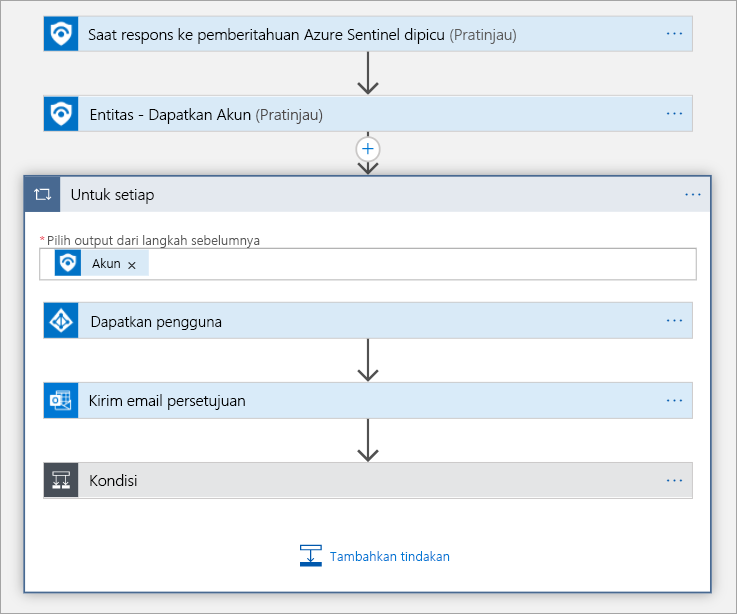

Setiap playbook dimulai dengan pemicu yang diikuti oleh tindakan yang menentukan respons otomatis pada insiden keamanan. Anda dapat menggabungkan tindakan dari konektor Microsoft Sentinel dengan tindakan lain dari konektor Logic Apps lainnya.

Misalnya, Anda dapat menambahkan pemicu dari konektor Microsoft Sentinel saat insiden dipicu, mengikutinya dengan tindakan yang mengidentifikasi entitas dari peringatan Microsoft Sentinel, lalu tindakan lain yang mengirimkan email ke akun email Office 365. Microsoft Azure Sentinel membuat setiap tindakan sebagai Langkah Baru dan menentukan aktivitas yang Anda tambahkan di aplikasi logika.

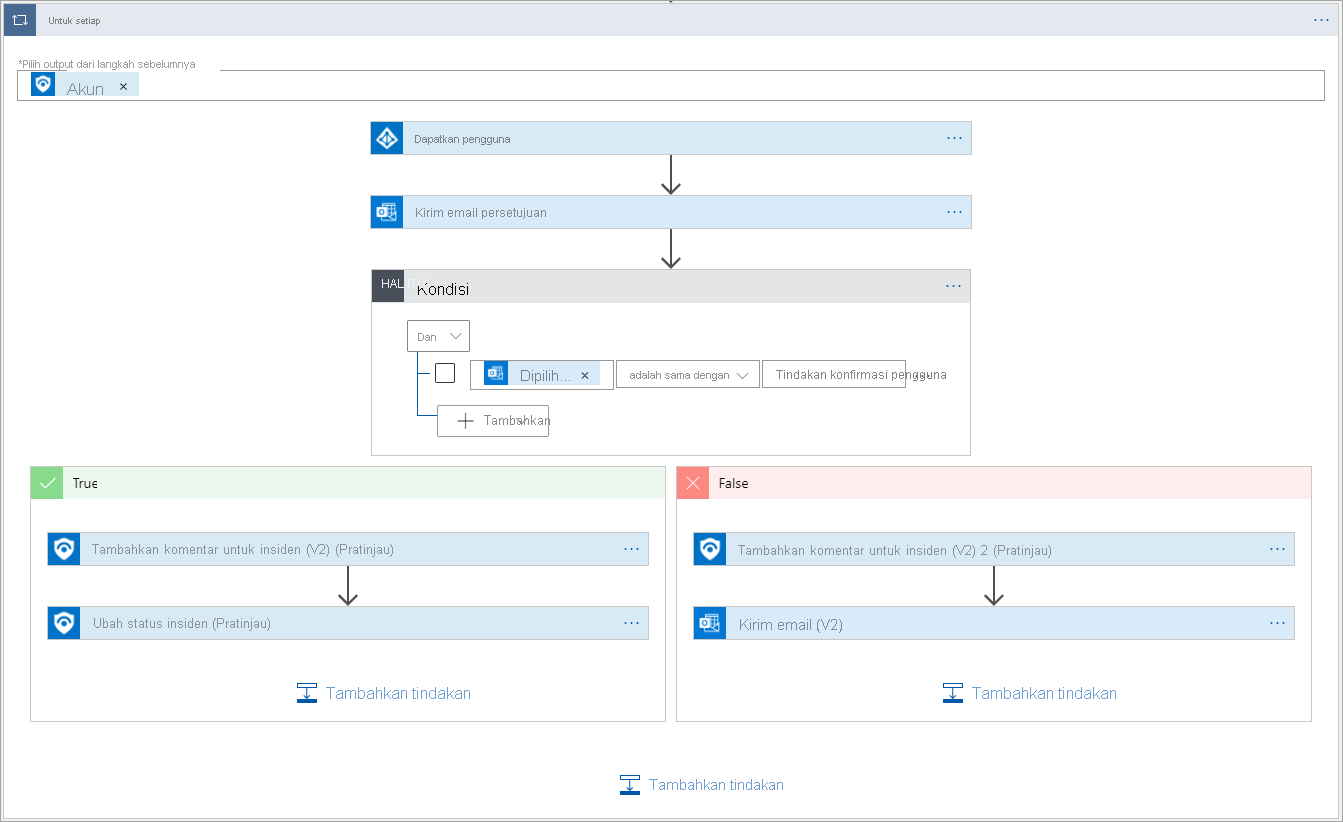

Cuplikan layar berikut menampilkan insiden yang dipicu oleh konektor Microsoft Sentinel, yang mendeteksi akun mencurigakan dan mengirim email ke administrator.

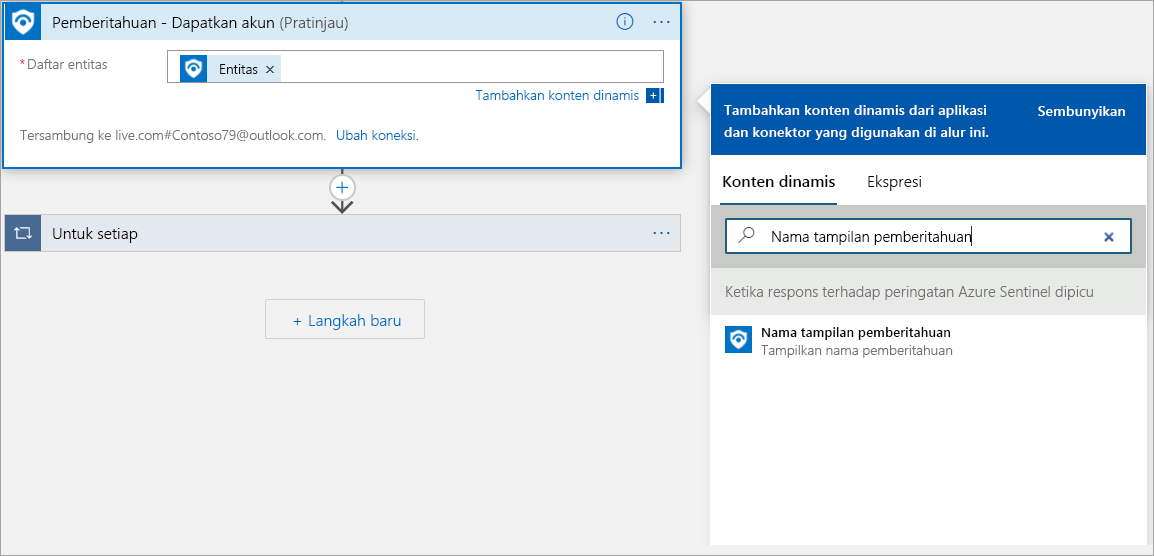

Setiap langkah dalam desain alur kerja memiliki bidang berbeda yang harus Anda isi. Misalnya, tindakan Entitas - Dapatkan Akun mengharuskan Anda memberikan daftar entitas dari peringatan Microsoft Sentinel. Keuntungan menggunakan Azure Logic Apps adalah Anda dapat memberikan masukan ini dari daftar Konten dinamis, yang diisi dengan output dari langkah sebelumnya. Misalnya, pemicu konektor Microsoft Sentinel Saat respons terhadap Peringatan Microsoft Sentinel dipicu menyediakan properti dinamis seperti Entitas, Nama Tampilan Peringatan, yang dapat Anda gunakan untuk mengisi input.

Anda juga dapat menambahkan grup tindakan kontrol yang memungkinkan aplikasi logika Anda membuat keputusan. Grup tindakan kontrol dapat mencakup kondisi logika, kondisi peralihan huruf, atau loop.

Tindakan kondisi adalah pernyataan jika yang memungkinkan aplikasi Anda melakukan hal berbeda berdasarkan data yang sedang Anda proses. Tindakan ini terdiri dari ekspresi Boolean dan dua tindakan. Pada runtime, mesin eksekusi mengevaluasi ekspresi dan memilih tindakan berdasarkan apakah ekspresi tersebut benar atau salah.

Misalnya, Contoso menerima pemberitahuan dalam volume besar, banyak dari mereka dengan pola berulang, yang tidak dapat diproses atau diselidiki. Dengan menggunakan otomatisasi real-time, tim Contoso SecOps dapat secara signifikan mengurangi beban kerja mereka dengan sepenuhnya mengotomatiskan respons rutin terhadap jenis peringatan berulang.

Cuplikan layar berikut menyajikan situasi serupa, di mana berdasarkan input pengguna, playbook dapat mengubah status peringatan. Tindakan kontrol mencegat input pengguna, dan jika ekspresi mengevaluasi menjadi pernyataan yang benar, playbook akan mengubah status peringatan. Jika tindakan kontrol mengevaluasi ekspresi menjadi salah, playbook dapat menjalankan aktivitas lain, seperti mengirim email sebagaimana yang digambarkan dalam cuplikan layar berikut.

Setelah Anda menyediakan semua langkah di Logic Apps Designer, simpan aplikasi logika untuk membuat playbook di Microsoft Sentinel.

Halaman Logic Apps di Microsoft Sentinel

Playbook yang Anda buat muncul di halaman Playbooks, dan Anda dapat mengeditnya lebih lanjut. Dari halaman Playbook, Anda dapat memilih playbook yang ada dan halaman Logic Apps akan muncul untuk playbook tersebut di Microsoft Sentinel.

Anda dapat menjalankan beberapa tindakan di playbook dari bilah header Logic Apps:

Jalankan Pemicu. Gunakan untuk menjalankan aplikasi logika untuk menguji playbook.

Refresh. Gunakan untuk menyegarkan status aplikasi logika untuk mengambil status aktivitas.

Edit. Gunakan untuk mengedit playbook lebih lanjut di halaman Logic Apps Designer.

Hapus. Gunakan untuk menghapus aplikasi logika jika Anda tidak membutuhkannya.

Nonaktifkan. Gunakan untuk menonaktifkan sementara aplikasi logika untuk mencegah tindakan dilakukan meskipun pemicu diaktifkan.

Perbarui Skema. Gunakan untuk memperbarui skema aplikasi logika setelah perubahan signifikan dalam logika.

Klon. Gunakan untuk membuat salinan aplikasi logika yang ada, lalu gunakan sebagai dasar untuk modifikasi lebih lanjut.

Ekspor. Gunakan untuk mengekspor aplikasi logika ke Microsoft Power Automate dan Microsoft Power Apps.

Bagian Penting menampilkan informasi deskriptif tentang aplikasi logika. Misalnya, definisi aplikasi logika menampilkan jumlah pemicu dan tindakan yang disediakan aplikasi logika.

Anda dapat menggunakan bagian Ringkasan, untuk meninjau informasi ringkasan tentang aplikasi logika. Dari bagian ini, Anda dapat memilih tautan aplikasi logika untuk membukanya di Logic Apps Designer atau meninjau riwayat pemicu.

Bagian Riwayat eksekusi menampilkan eksekusi aplikasi logika sebelumnya dan apakah berhasil atau gagal.

Mengotomatisasi respons terhadap insiden di Microsoft Sentinel

Sebagai langkah terakhir, Anda perlu melampirkan playbook ini ke aturan analitik untuk mengotomatiskan respons terhadap insiden. Anda dapat menggunakan bagian Respons Otomatis untuk memilih playbook agar berjalan secara otomatis saat peringatan dibuat. Untuk informasi selengkapnya tentang cara membuat aturan analitik, lihat modul "Deteksi ancaman dengan analitik Microsoft Sentinel".