Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Selama Pembaruan Windows, ada proses khusus pengguna yang harus terjadi agar pembaruan selesai. Proses ini mengharuskan pengguna masuk ke perangkat mereka. Pada login pertama setelah pembaruan dimulai, pengguna harus menunggu hingga proses khusus pengguna ini selesai sebelum dapat mulai menggunakan perangkat mereka.

Bagaimana cara kerjanya?

Saat Windows Update memulai reboot otomatis, ARSO mengekstrak kredensial turunan pengguna yang saat ini masuk, menyimpannya ke disk, dan mengonfigurasi Autologon untuk pengguna. Pembaruan Windows yang berjalan sebagai sistem dengan hak istimewa TCB memulai panggilan RPC.

Setelah reboot Pembaruan Windows terakhir, pengguna akan secara otomatis masuk melalui mekanisme Autologon, dan sesi pengguna direhidrasi dengan rahasia yang tertahan. Selain itu, perangkat dikunci untuk melindungi sesi pengguna. Penguncian dimulai melalui Winlogon sedangkan manajemen kredensial dilakukan oleh Otoritas Keamanan Lokal (LSA). Setelah konfigurasi ARSO berhasil dan masuk, kredensial yang disimpan segera dihapus dari disk.

Dengan masuk dan mengunci pengguna secara otomatis di konsol, Windows Update dapat menyelesaikan proses khusus pengguna sebelum pengguna kembali ke perangkat. Dengan cara ini, pengguna dapat segera mulai menggunakan perangkat mereka.

ARSO memperlakukan perangkat yang tidak dikelola dan dikelola secara berbeda. Untuk perangkat yang tidak dikelola, enkripsi perangkat digunakan tetapi tidak diperlukan bagi pengguna untuk mendapatkan ARSO. Untuk perangkat terkelola, TPM 2.0, SecureBoot, dan BitLocker diperlukan untuk konfigurasi ARSO. Admin TI dapat mengganti persyaratan ini melalui Kebijakan Grup. ARSO untuk perangkat terkelola saat ini hanya tersedia untuk perangkat yang bergabung dengan ID Microsoft Entra.

| Windows Update | matikan -g -t 0 | User-initiated reboots | API dengan bendera SHUTDOWN_ARSO / EWX_ARSO |

|---|---|---|---|

| Perangkat terkelola - Ya Perangkat yang tidak dikelola - Ya |

Perangkat terkelola - Ya Perangkat yang tidak dikelola - Ya |

Perangkat terkelola - Tidak Perangkat yang tidak dikelola - Ya |

Perangkat terkelola - Ya Perangkat yang tidak dikelola - Ya |

Note

Setelah reboot yang diinduksi Pembaruan Windows, pengguna interaktif terakhir secara otomatis masuk dan sesi dikunci. Ini memberikan kemampuan bagi aplikasi layar kunci pengguna untuk tetap berjalan meskipun Windows Update di-reboot.

Policy #1

Login dan kunci pengguna interaktif terakhir secara otomatis setelah restart

Di Windows 10, ARSO dinonaktifkan untuk SKU Server dan memilih keluar untuk SKU Klien.

Lokasi kebijakan grup: Konfigurasi > Komputer Templat > Administratif Komponen > Windows Opsi masuk Windows

Intune policy:

- Platform: Windows 10 atau lebih baru

- Jenis profil: Templat Administratif

- Jalur: \Komponen Windows\Opsi Masuk Windows

Supported on: At least Windows 10 Version 1903

Description:

Setelan kebijakan ini mengontrol apakah perangkat akan secara otomatis masuk dan mengunci pengguna interaktif terakhir setelah sistem dimulai ulang atau setelah shutdown dan cold boot.

Ini hanya terjadi jika pengguna interaktif terakhir tidak keluar sebelum restart atau shutdown.

Jika perangkat digabungkan ke Active Directory atau Microsoft Entra ID, kebijakan ini hanya berlaku untuk restart Pembaruan Windows. Jika tidak, ini berlaku untuk memulai ulang Pembaruan Windows dan memulai ulang dan mematikan yang dimulai pengguna.

Jika Anda tidak mengonfigurasi setelan kebijakan ini, setelan kebijakan ini diaktifkan secara default. Saat kebijakan diaktifkan, pengguna secara otomatis masuk. Selain itu, setelah perangkat booting, sesi dikunci dengan semua aplikasi layar kunci yang dikonfigurasi untuk pengguna tersebut.

Setelah mengaktifkan kebijakan ini, Anda dapat mengonfigurasi pengaturannya melalui kebijakan ConfigAutomaticRestartSignOn. Ini mengatur mode ke masuk otomatis dan mengunci pengguna interaktif terakhir setelah restart atau boot dingin.

Jika Anda menonaktifkan setelan kebijakan ini, perangkat tidak akan mengonfigurasi login otomatis. Aplikasi layar kunci pengguna tidak dimulai ulang setelah sistem dimulai ulang.

Registry editor:

| Value Name | Type | Data |

|---|---|---|

| DisableAutomaticRestartSignOn | DWORD | 0 (Aktifkan ARSO) |

| 1 (Nonaktifkan ARSO) |

Lokasi registri kebijakan: HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

Type: DWORD

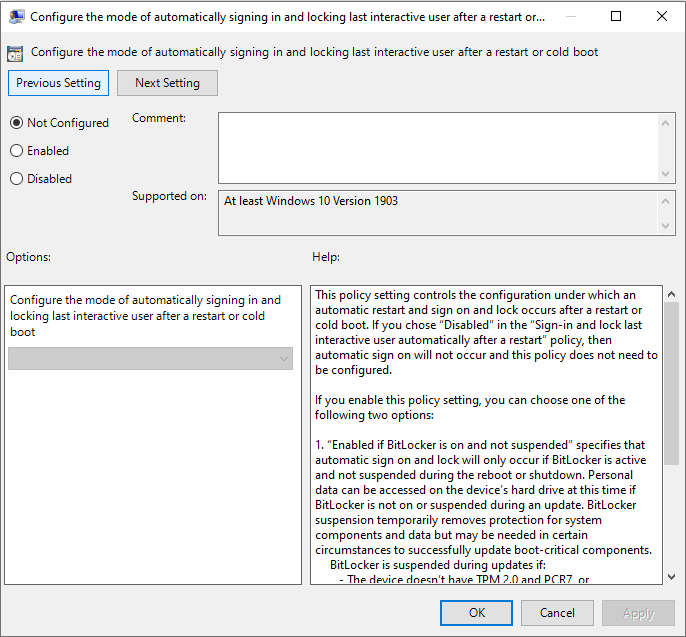

Policy #2

Mengonfigurasi mode masuk secara otomatis dan mengunci pengguna interaktif terakhir setelah restart atau cold boot

Lokasi kebijakan grup: Templat > Administratif Konfigurasi > Komputer Komponen > Windows Opsi Masuk Windows

Intune policy:

- Platform: Windows 10 atau lebih baru

- Jenis profil: Templat Administratif

- Jalur: \Komponen Windows\Opsi Masuk Windows

Supported on: At least Windows 10 Version 1903

Description:

Pengaturan kebijakan ini mengontrol konfigurasi di mana restart otomatis dan masuk dan penguncian terjadi setelah restart atau cold boot. Jika Anda memilih "Dinonaktifkan" dalam kebijakan "Masuk dan kunci pengguna interaktif terakhir secara otomatis setelah dimulai ulang", proses masuk otomatis tidak akan terjadi dan kebijakan ini tidak perlu dikonfigurasi.

Jika Anda mengaktifkan pengaturan kebijakan ini, Anda dapat memilih salah satu dari dua opsi berikut:

- "Diaktifkan jika BitLocker aktif dan tidak ditangguhkan" menentukan bahwa masuk dan mengunci otomatis hanya akan terjadi jika BitLocker aktif dan tidak ditangguhkan selama reboot atau shutdown. Data pribadi dapat diakses di hard drive perangkat saat ini jika BitLocker tidak aktif atau ditangguhkan selama pembaruan. Penangguhan BitLocker untuk sementara menghapus perlindungan untuk komponen dan data sistem tetapi mungkin diperlukan dalam keadaan tertentu untuk berhasil memperbarui komponen penting boot.

- BitLocker ditangguhkan selama pembaruan jika:

- Perangkat tidak memiliki TPM 2.0 dan PCR7, atau

- Perangkat tidak menggunakan pelindung khusus TPM

- BitLocker ditangguhkan selama pembaruan jika:

- "Selalu Diaktifkan" menentukan bahwa masuk otomatis akan terjadi bahkan jika BitLocker dinonaktifkan atau ditangguhkan selama reboot atau shutdown. Saat BitLocker tidak diaktifkan, data pribadi dapat diakses di hard drive. Restart dan login otomatis hanya boleh dijalankan dalam kondisi ini jika Anda yakin bahwa perangkat yang dikonfigurasi berada di lokasi fisik yang aman.

Jika Anda menonaktifkan atau tidak mengonfigurasi pengaturan ini, proses masuk otomatis akan default ke perilaku "Diaktifkan jika BitLocker aktif dan tidak ditangguhkan".

Registry editor

| Value Name | Type | Data |

|---|---|---|

| AutomaticRestartSignOnConfig | DWORD | 0 (Aktifkan ARSO jika aman) |

| 1 (Aktifkan ARSO selalu) |

Lokasi registri kebijakan: HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

Type: DWORD

Troubleshooting

Saat Winlogon melakukan masuk, pelacakan status Winlogon disimpan dalam log peristiwa Winlogon. Periksa Log Aplikasi > dan Layanan Microsoft > Windows > Winlogon > Operasional di Penampil Peristiwa untuk peristiwa Winlogon berikut:

| Event ID | Event description | Event source |

|---|---|---|

| 1 | Authentication started. |

Winlogon |

| 2 | Authentication stopped. Result 0 |

Winlogon |

Status upaya konfigurasi ARSO disimpan dalam log peristiwa LSA. Periksa Log Aplikasi dan Layanan > Operasional LSA > Microsoft > Windows > di Penampil Peristiwa untuk peristiwa LSA berikut:

| Event ID | Event description | Event source |

|---|---|---|

| 320 | Automatic restart sign on successfully configured the autologon credentials for: Account name: <accountName> Account Domain: <accountDomain> |

LSA |

| 321 | Automatic restart sign on successfully deleted autologon credentials from LSA memory |

LSA |

| 322 | Automatic restart sign on failed to configure the autologon credentials with error: <errorText> |

LSA |

Alasan mengapa autologon mungkin gagal

Ada beberapa kasus di mana login otomatis pengguna tidak dapat dicapai. Bagian ini dimaksudkan untuk mengambil skenario yang diketahui di mana hal ini dapat terjadi.

Pengguna harus mengganti kata sandi pada sesi masuk berikutnya

Login pengguna dapat memasukkan status yang diblokir saat perubahan kata sandi pada login berikutnya diperlukan. Ini dapat dideteksi dalam banyak kasus sebelum memulai ulang, tetapi tidak semuanya (misalnya, kedaluwarsa kata sandi dapat terjadi antara pemadaman dan login berikutnya).

Akun pengguna dinonaktifkan

Sesi pengguna yang ada dapat dipertahankan meskipun dinonaktifkan. Mulai ulang untuk akun yang dinonaktifkan dapat dideteksi secara lokal dalam banyak kasus sebelumnya, tergantung pada gp mungkin tidak untuk akun domain (beberapa skenario masuk yang di-cache domain berfungsi bahkan jika akun dinonaktifkan di DC).

Jam masuk dan kontrol orang tua

Jam Akses dan kontrol orang tua dapat melarang pembuatan sesi pengguna baru. Jika restart terjadi selama jendela ini, pengguna tidak akan diizinkan untuk masuk. Kebijakan ini juga menyebabkan penguncian atau logout sebagai tindakan kepatuhan. Status upaya konfigurasi Autologon dicatat.

Security details

Di lingkungan di mana keamanan fisik perangkat menjadi perhatian (misalnya, perangkat dapat dicuri), Microsoft tidak merekomendasikan penggunaan ARSO. ARSO mengandalkan integritas firmware platform dan TPM, penyerang dengan akses fisik mungkin dapat membahayakan ini dan dengan demikian mengakses kredensial yang disimpan di disk dengan ARSO diaktifkan.

Di lingkungan perusahaan di mana keamanan data pengguna yang dilindungi oleh Data Protection API (DPAPI) menjadi perhatian, Microsoft tidak merekomendasikan penggunaan ARSO. ARSO berdampak negatif pada data pengguna yang dilindungi oleh DPAPI karena dekripsi tidak memerlukan kredensial pengguna. Perusahaan harus menguji dampaknya terhadap keamanan data pengguna yang dilindungi oleh DPAPI sebelum menggunakan ARSO.

Credentials stored

| Password hash | Credential key | Ticket-granting ticket | Token refresh utama |

|---|---|---|---|

| Akun lokal - Ya | Akun lokal - Ya | Akun lokal - Tidak | Akun lokal - Tidak |

| Akun MSA - Ya | Akun MSA - Ya | Akun MSA - Tidak | Akun MSA - Tidak |

| Akun bergabung Microsoft Entra - Ya | Akun bergabung Microsoft Entra - Ya | Akun bergabung Microsoft Entra - Ya (jika hibrida) | Akun bergabung Microsoft Entra - Ya |

| Akun yang bergabung dengan domain - Ya | Akun yang bergabung dengan domain - Ya | Akun yang bergabung dengan domain - Ya | Akun yang bergabung dengan domain - Ya (jika hibrida) |

Interaksi Penjaga Kredensial

ARSO didukung dengan Credential Guard diaktifkan pada perangkat yang dimulai dengan Windows 10 versi 2004.

Additional resources

Autologon adalah fitur yang telah ada di Windows untuk beberapa rilis. It's a documented feature of Windows that even has tools such as Autologon for Windows http:/technet.microsoft.com/sysinternals/bb963905.aspx. Ini memungkinkan satu pengguna perangkat untuk masuk secara otomatis tanpa memasukkan kredensial. Kredensial dikonfigurasi dan disimpan dalam registri sebagai rahasia LSA terenkripsi. Hal ini dapat menjadi masalah untuk banyak kasus anak-anak di mana penguncian akun dapat terjadi antara waktu tidur dan bangun tidur, terutama jika periode pemeliharaan umumnya selama waktu tersebut.