Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Berlaku Untuk: Windows Server 2025

Fitur keamanan Stack Protection yang diberlakukan perangkat keras diperkenalkan untuk melindungi proses mode pengguna dan membantu mencegah pembajakan pada tumpukan di Windows 10. Perlindungan Tumpukan yang diberlakukan perangkat keras sekarang meluas ke Mode Kernel, yang melindungi tumpukan di kernel dari serangan berbasis pemrograman berorientasi kembali (ROP). ROP adalah cara umum bagi penyerang untuk membajak alur eksekusi program, dan melanjutkan rantai serangan mereka untuk mengeksekusi kode yang diinginkan penyerang.

Sekarang setelah tumpukan mode pengguna dilindungi, dan mencegah modifikasi alamat pengembalian dari kode mode kernel, penyerang tidak dapat mengeksploitasi kerentanan keamanan memori. Pelanggan sudah melihat bagaimana Perlindungan Tumpukan yang diberlakukan Perangkat Keras Mode Kernel mencegah driver yang terkait dengan virus dan malware mengeksekusi payload berbahaya mereka.

Perlindungan Tumpukan yang diberlakukan perangkat keras mode Kernel nonaktif secara default, tetapi pelanggan dapat mengaktifkannya jika prasyarat terpenuhi. Artikel ini menyediakan informasi selengkapnya tentang Perlindungan Tumpukan yang diberlakukan Perangkat Keras mode Kernel, dan menunjukkan cara mengaktifkan fitur di Aplikasi Keamanan Windows dan melalui Kebijakan Grup.

Prerequisites

- Pembaruan Windows 11 2022 atau yang lebih baru

- Keamanan Windows aplikasi versi 1000.25330.0.9000 atau yang lebih baru

- Perangkat keras yang mendukung Intel Control-flow Enforcement Technology (CET) atau AMD Shadow Stacks.

- Untuk Intel, prosesor Intel Core Mobile Generasi ke-11 dan AMD Zen 3 Core (dan yang lebih baru).

- Keamanan berbasis virtualisasi (VBS) dan integritas kode yang diberlakukan Hypervisor (HVCI) diaktifkan.

Menggunakan tumpukan bayangan untuk memberlakukan integritas alur kontrol

Dengan Perlindungan Tumpukan yang diberlakukan Perangkat Keras mode Kernel, semua tumpukan kernel memiliki tumpukan bayangan yang sesuai untuk menegakkan integritas alur kontrolnya. Jika penyerang mengeksploitasi kerentanan keamanan memori, langkah mereka selanjutnya adalah mengalihkan alur kontrol program ke lokasi yang diinginkan penyerang.

Tumpukan bayangan mencegah pembajakan aliran kontrol. Windows menggunakan Control Flow Guard untuk memberlakukan integritas pada panggilan tidak langsung, dan Perlindungan Tumpukan yang diberlakukan Perangkat Keras untuk memberlakukan integritas pengembalian untuk melindungi dari eksploitasi yang bertujuan untuk mengalihkan alur eksekusi program. Control Flow Guard menggunakan bitmap untuk membuat anotasi target lompatan yang valid, untuk mencegah panggilan tidak langsung yang disusupi mengalihkan alur kontrol ke lokasi sewenang-wenang.

Tumpukan bayangan mempertahankan tumpukan sekunder (dilindungi perangkat keras) untuk semua tumpukan panggilan, dan setiap kali instruksi CALL atau RET mendorong atau memunculkan nilai ke tumpukan, entri yang sesuai berada di tumpukan bayangan. Ketika alamat pengembalian tidak cocok terjadi, sistem memicu layar biru untuk mencegah perilaku kontrol program yang tidak diinginkan.

Untuk informasi selengkapnya, lihat posting blog tentang Memahami Perlindungan Tumpukan yang diberlakukan Perangkat Keras.

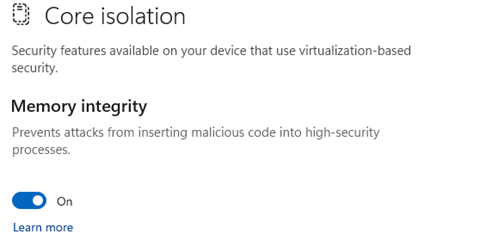

Aktifkan Perlindungan Tumpukan yang diberlakukan perangkat keras mode Kernel di Keamanan Windows

Virtualization-Based Security (VBS) dan Hypervisor-enforced Code Integrity (HVCI) adalah prasyarat untuk Perlindungan Tumpukan yang diberlakukan Perangkat Keras mode Kernel, Anda harus terlebih dahulu memastikan bahwa fitur-fitur ini diaktifkan sebelum melanjutkan. Mereka dapat diotomatiskan pada sistem Windows yang memenuhi persyaratan perangkat keras minimum.

Aktifkan VBS dan HVCI dengan langkah-langkah berikut:

Buka aplikasi Keamanan Windows .

Navigasi ke detail > isolasi Inti Keamanan > Perangkat Inti Inti Integritas memori.

Alihkan fitur Aktif.

Setelah melakukan perubahan ini, Anda perlu menghidupkan ulang perangkat Anda.

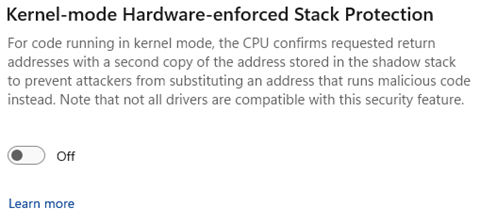

Aktifkan Perlindungan Tumpukan yang diberlakukan Perangkat Keras mode Kernel

Buka aplikasi Keamanan Windows .

Navigasi ke detail isolasi Inti Keamanan > Perangkat Kernel-mode > Perlindungan Tumpukan yang diberlakukan Perangkat Keras.

Alihkan fitur Aktif.

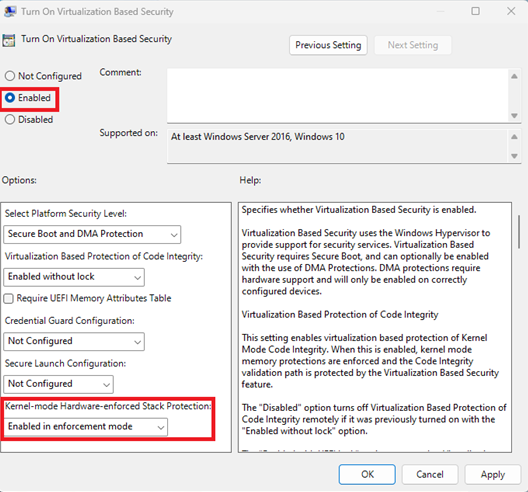

Mengaktifkan Perlindungan Tumpukan yang diberlakukan Perangkat Keras mode Kernel di Editor Kebijakan Grup Lokal

Untuk pelanggan perusahaan, Perlindungan Tumpukan yang diberlakukan Perangkat Keras mode Kernel dapat diaktifkan menggunakan Kebijakan Grup.

Buka Editor Kebijakan Grup Lokal.

Buka Templat > Administratif Konfigurasi > Komputer Penjaga > Perangkat Sistem > Aktifkan Keamanan Berbasis Virtualisasi.

Konfirmasikan bahwa Keamanan Berbasis Virtualisasi Diaktifkan.

Di bawah Opsi , temukan Perlindungan Tumpukan yang diberlakukan Perangkat Keras mode Kernel. Pilih Diaktifkan dalam mode penegakan.

Pilih Terapkan. Kemudian OK.

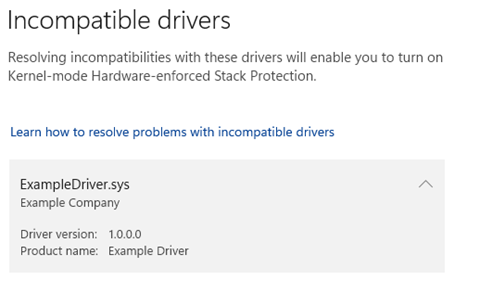

Driver yang tidak kompatibel

Ada sekumpulan driver kecil yang belum kompatibel. Driver yang menunjukkan perilaku yang berpotensi berbahaya seperti membajak alamat pengembalian untuk mengatasi kebijakan alur kontrol tidak kompatibel, dan ditambahkan ke daftar blokir driver yang rentan untuk perlindungan tumpukan yang diberlakukan perangkat keras mode kernel. Setelah bekerja dengan vendor driver untuk melakukan obfuscation kode dengan cara yang sesuai dengan tumpukan bayangan, driver tersebut diizinkan.

Untuk memberikan pengalaman pengguna yang baik dan menghindari layar biru mesin, Windows mempertahankan daftar blokir driver yang diketahui tidak kompatibel untuk perlindungan tumpukan yang diberlakukan perangkat keras mode kernel. Ini adalah driver yang diketahui membajak alamat pengembalian di kernel. Ketika fitur ini diaktifkan, driver tidak diizinkan untuk memuat (dibandingkan dengan layar biru ketika pembajakan alamat pengembalian dicoba). Selain itu, jika sistem sudah memiliki driver yang diinstal pada daftar blokir, fitur ini gagal diaktifkan. Anda dapat mengaktifkan fitur ini dengan menghapus instalan driver terkait.

Meninjau driver yang tidak kompatibel

Fitur ini tidak dapat diaktifkan sampai ketidaksesuaian diselesaikan, baik dengan versi yang diperbarui dari vendor driver atau dengan menghapus aplikasi yang menginstal driver. Untuk melihat daftar driver yang tidak kompatibel, pilih "Tinjau driver yang tidak kompatibel".

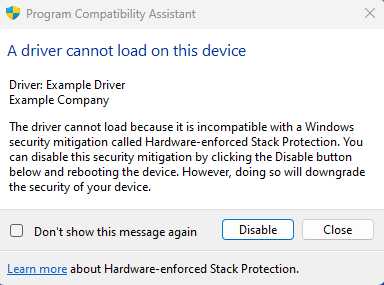

Aplikasi tertentu menggunakan driver yang tidak kompatibel dengan Perlindungan Tumpukan yang diberlakukan Perangkat Keras mode Kernel. Misalnya, aplikasi yang menggunakan mesin obfuscation untuk melindungi IP dan mengaburkan alur kontrol, yang tidak kompatibel dengan tumpukan bayangan. Ketika driver yang tidak aman mencoba memuat dengan fitur keamanan ini diaktifkan, Anda akan melihat perintah yang mengatakan "Driver tidak dapat dimuat pada perangkat ini".

Anda dapat secara opsional menonaktifkan fitur keamanan, meskipun melakukannya menurunkan keamanan perangkat Anda. Anda selalu dapat mengaktifkan kembali fitur ini di aplikasi Keamanan Windows.