Provisioning di applicazioni locali di Microsoft Entra in app abilitate per SCIM

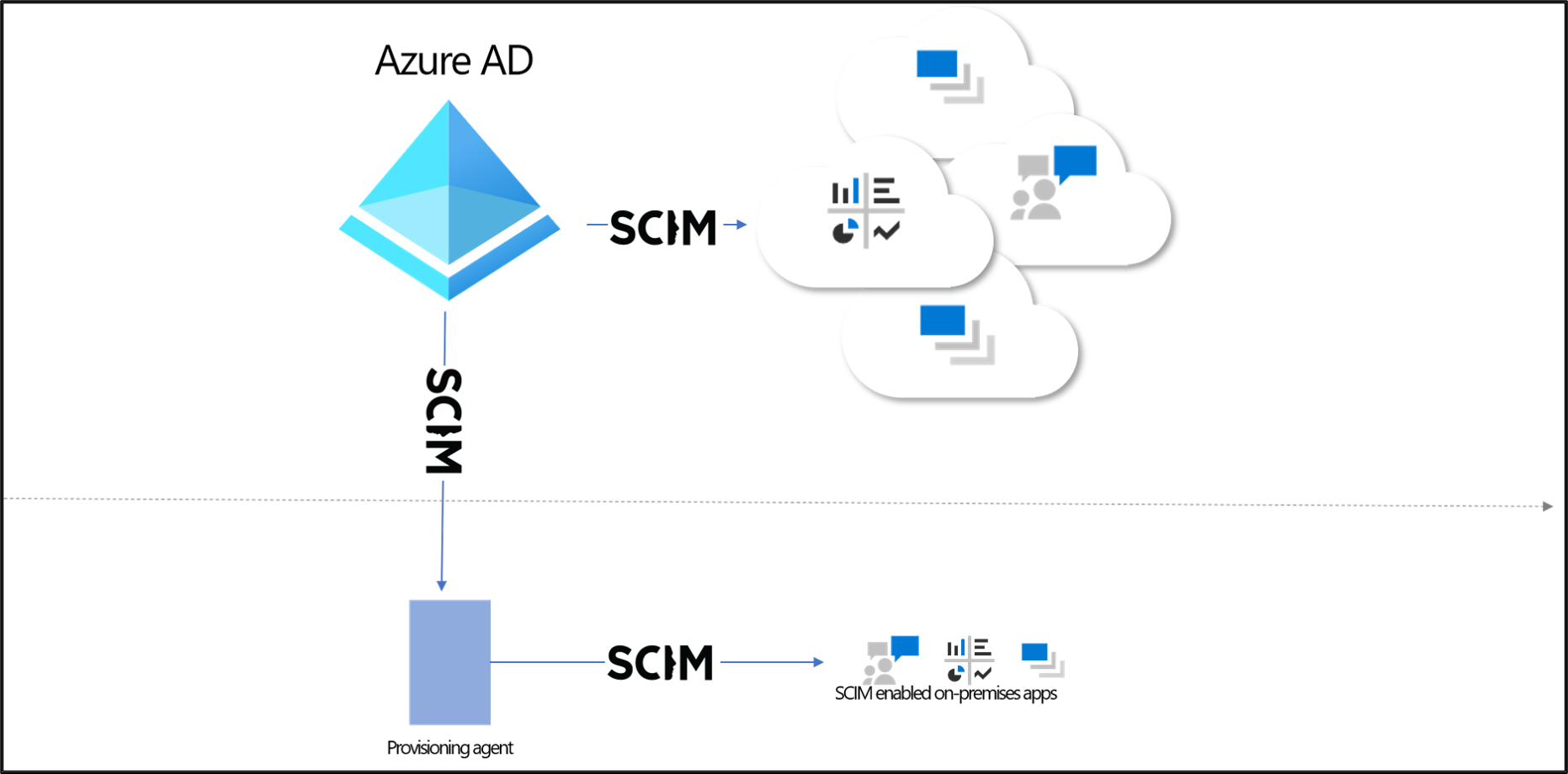

Il servizio di provisioning Microsoft Entra supporta un client SCIM 2.0 che può essere usato per effettuare automaticamente il provisioning degli utenti in applicazioni cloud o locali. Questo articolo illustra come usare il servizio di provisioning Di Microsoft Entra per effettuare il provisioning degli utenti in un'applicazione locale abilitata per SCIM. Per effettuare il provisioning degli utenti in applicazioni locali non SCIM che usano SQL come archivio dati, vedere l'esercitazione Sull'host generico SQL Connessione or di Microsoft Entra ECMA Connessione or. Per effettuare il provisioning degli utenti in app cloud come DropBox e Atlassian, vedere le esercitazioni specifiche dell'app.

Prerequisiti

- Tenant di Microsoft Entra con ID Microsoft Entra P1 o Premium P2 (o EMS E3 o E5). L'uso di questa funzionalità richiede licenze microsoft Entra ID P1. Per trovare la licenza corretta per le proprie esigenze, vedere il confronto delle funzionalità di Microsoft Entra ID disponibili a livello generale.

- Amministrazione istrator per l'installazione dell'agente. Questa attività è un impegno una tantum e deve essere un account Azure che è un'identità ibrida Amministrazione istrator o un amministratore globale.

- Amministrazione istrator per la configurazione dell'applicazione nel cloud (amministratore dell'applicazione, amministratore dell'applicazione cloud, amministratore globale o ruolo personalizzato con autorizzazioni).

- Un computer con almeno 3 GB di RAM per ospitare un agente di provisioning. Il computer deve avere Windows Server 2016 o una versione successiva di Windows Server, con connettività all'applicazione di destinazione e con connettività in uscita a login.microsoftonline.com, altri servizi online Microsoft e domini di Azure. Un esempio è una macchina virtuale Windows Server 2016 ospitata in Azure IaaS o dietro un proxy.

- Assicurarsi che l'implementazione SCIM soddisfi i requisiti di Microsoft Entra SCIM. Microsoft Entra ID offre codice di riferimento open source che gli sviluppatori possono usare per eseguire il bootstrap dell'implementazione SCIM, come descritto in Esercitazione: Sviluppare un endpoint SCIM di esempio in Microsoft Entra ID.

- Supportare l'endpoint /schemas per ridurre la configurazione richiesta nel portale di Azure.

Installare e configurare Microsoft Entra Connessione Provisioning Agent

- Accedere all'interfaccia di amministrazione di Microsoft Entra come almeno un'applicazione Amministrazione istrator.

- Passare a Applicazioni di identità>Applicazioni>aziendali.

- Cercare l'applicazione app SCIM locale, assegnare un nome all'app e selezionare Crea per aggiungerla al tenant.

- Dal menu passare alla pagina Provisioning dell'applicazione.

- Seleziona Inizia.

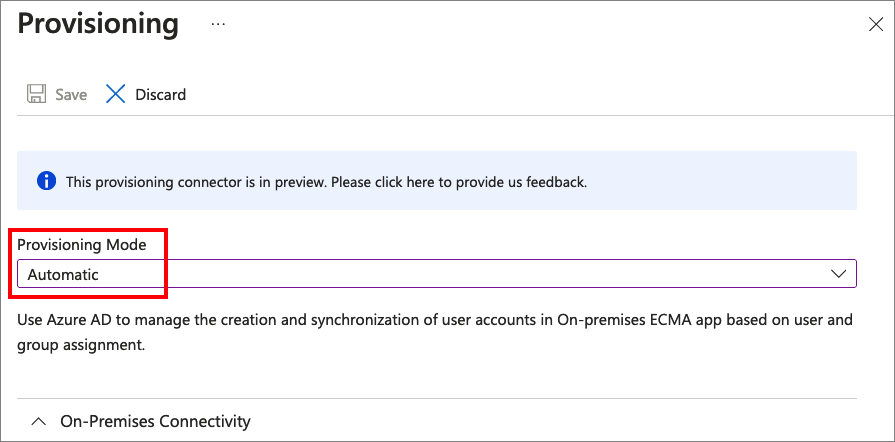

- Nella pagina Provisioning impostare la modalità su Automatico.

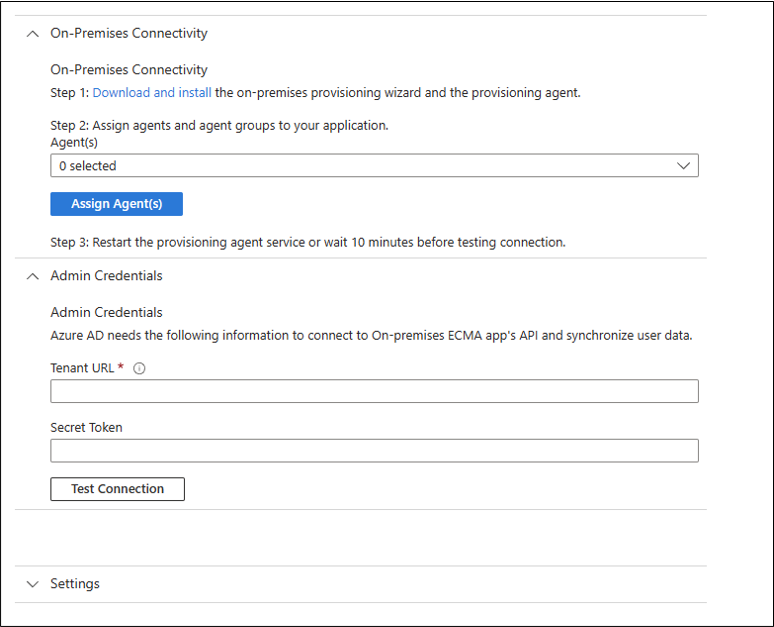

- In Connessione ivity locale selezionare Scarica e installa e selezionare Accetta termini e download.

- Lasciare il portale e aprire il programma di installazione dell'agente di provisioning, accettare le condizioni per il servizio e selezionare Installa.

- Attendere la configurazione guidata dell'agente di provisioning di Microsoft Entra e quindi selezionare Avanti.

- Nel passaggio Seleziona estensione selezionare Provisioning di applicazioni locali e quindi selezionare Avanti.

- L'agente di provisioning userà il Web browser del sistema operativo per visualizzare una finestra popup per l'autenticazione con Microsoft Entra ID e potenzialmente anche il provider di identità dell'organizzazione. Se si usa Internet Explorer come browser in Windows Server, potrebbe essere necessario aggiungere siti Web Microsoft all'elenco di siti attendibili del browser per consentire l'esecuzione corretta di JavaScript.

- Specificare le credenziali per un amministratore di Microsoft Entra quando viene richiesto di autorizzare. L'utente deve avere il ruolo di Amministrazione istrator di identità ibrida o di Amministrazione istrator globale.

- Selezionare Conferma per confermare l'impostazione. Al termine dell'installazione, è possibile selezionare Esci e chiudere anche il programma di installazione del pacchetto dell'agente di provisioning.

Configurare la connessione tramite l'agente di provisioning

Accedere all'interfaccia di amministrazione di Microsoft Entra come almeno un'applicazione Amministrazione istrator.

Passare a Applicazioni di identità>Applicazioni>aziendali.

Cercare l'applicazione creata in precedenza.

Dal menu passare alla pagina Provisioning dell'applicazione.

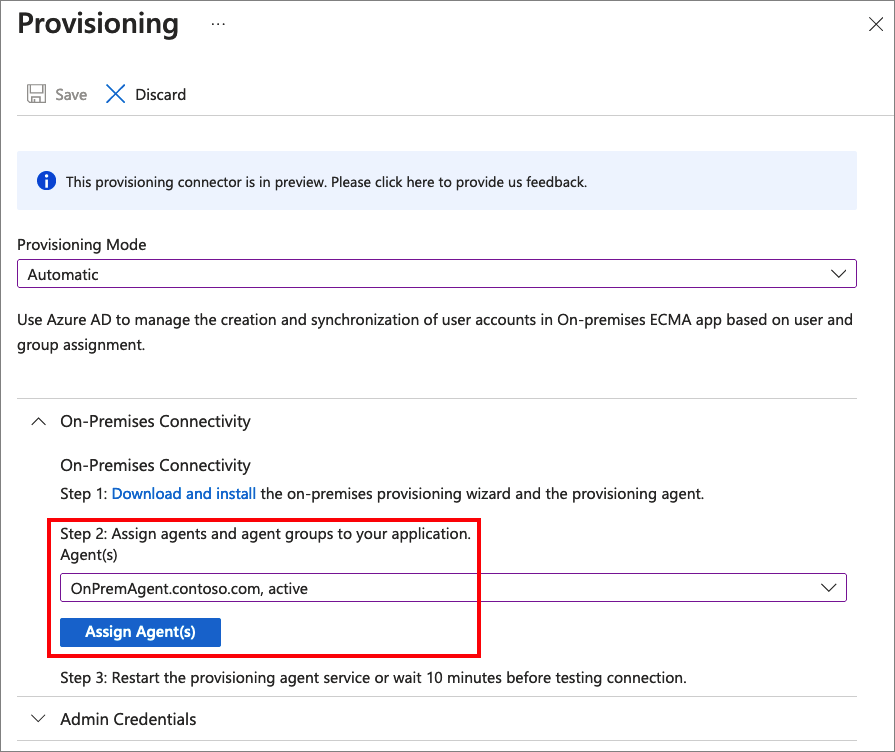

Nella sezione Connessione ivity locale del portale selezionare l'agente distribuito e selezionare Assegna agenti.

Riavviare il servizio agente di provisioning o attendere 10 minuti prima di testare la connessione.

Nel campo URL tenant immettere l'URL dell'endpoint SCIM dell'applicazione. Esempio:

https://api.contoso.com/scim/Copiare il token di connessione OAuth necessario per l'endpoint SCIM nel campo Token segreto.

Selezionare Test Connessione ion per fare in modo che Microsoft Entra ID tenti di connettersi all'endpoint SCIM. Se il tentativo non riesce, verranno visualizzate le informazioni sull'errore.

Al termine del tentativo di connessione all'applicazione, selezionare Salva per salvare le credenziali di amministratore.

Mantenere aperta questa finestra del browser, mentre si completa il passaggio successivo della configurazione usando la configurazione guidata.

Provisioning in un'applicazione abilitata per SCIM

Dopo aver installato l'agente, non sono necessarie altre configurazioni locali e tutte le configurazioni di provisioning vengono quindi gestite dal portale. Ripetere i passaggi seguenti per ogni applicazione locale di cui viene effettuato il provisioning tramite SCIM.

- Configurare i mapping degli attributi o le regole di ambito necessarie per l'applicazione.

- Aggiungere utenti all'ambito assegnando utenti e gruppi all'applicazione.

- Testare il provisioning di alcuni utenti su richiesta.

- Aggiungere altri utenti all'ambito assegnandoli all'applicazione.

- Passare al riquadro Provisioning e selezionare Avvia provisioning.

- Monitorare usando i log di provisioning.

Il video seguente offre una panoramica del provisioning locale.