Tag del servizio di rete virtuale

Un tag del servizio rappresenta un gruppo di prefissi di indirizzi IP di un determinato servizio di Azure. Microsoft gestisce i prefissi di indirizzo inclusi nel tag del servizio e aggiorna automaticamente il tag in base alla modifica degli indirizzi, riducendo la complessità degli aggiornamenti frequenti alle regole di sicurezza di rete.

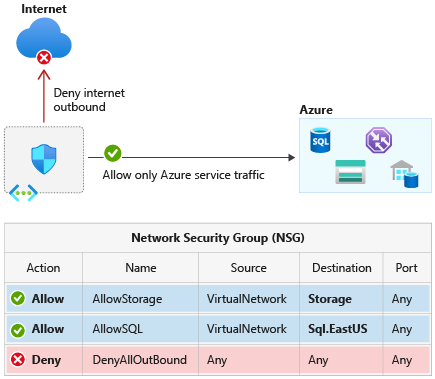

È possibile usare i tag del servizio per definire i controlli di accesso alla rete nei gruppi di sicurezza di rete, Firewall di Azure e route definite dall'utente. Usare i tag del servizio al posto di indirizzi IP specifici quando si creano regole e route di sicurezza. Specificando il nome del tag del servizio, ad esempio ApiManagement, nel campo di origine o di destinazione appropriato di una regola di sicurezza, è possibile consentire o negare il traffico per il servizio corrispondente. Specificando il nome del tag del servizio nel prefisso dell'indirizzo di una route, è possibile instradare il traffico destinato a uno qualsiasi dei prefissi incapsulati dal tag del servizio a un tipo di hop successivo desiderato.

Nota

A partire da marzo 2022, l'uso di tag di servizio al posto di prefissi di indirizzi espliciti nelle route definite dall'utente non è disponibile in anteprima e a livello generale.

È possibile usare i tag del servizio per ottenere l'isolamento rete e proteggere le risorse di Azure da Internet in generale durante l'accesso ai servizi di Azure con endpoint pubblici. Creare regole del gruppo di sicurezza di rete in ingresso/uscita per negare il traffico da/verso Internet e consentire il traffico da/verso AzureCloud o altri tag del servizio disponibili dei servizi di Azure specifici.

Tag del servizio disponibili

La tabella seguente include tutti i tag del servizio disponibili per l'uso nelle regole del gruppo di sicurezza di rete.

Le colonne indicano se il tag:

- È adatto alle regole che coprono il traffico in ingresso o in uscita.

- Supporta l'ambito regionale.

- È utilizzabile nelle regole di Firewall di Azure come regola di destinazione solo per il traffico in ingresso o in uscita.

Per impostazione predefinita, i tag del servizio riflettono gli intervalli per l'intero cloud. Alcuni tag del servizio consentono un controllo più granulare limitando gli intervalli IP corrispondenti a un'area specificata. Ad esempio, il tag di servizio Archiviazione rappresenta Archiviazione di Azure per l'intero cloud, ma storage.Westus restringe l'intervallo solo agli intervalli di indirizzi IP di archiviazione dall'area WestUS. La tabella seguente indica se ogni tag di servizio supporta tale ambito a livello di area e la direzione elencata per ogni tag è una raccomandazione. Ad esempio, il tag AzureCloud può essere usato per consentire il traffico in ingresso. Nella maggior parte degli scenari, non è consigliabile consentire il traffico da tutti gli indirizzi IP di Azure perché gli indirizzi IP usati da altri clienti di Azure sono inclusi come parte del tag del servizio.

| Tag | Scopo | È possibile usarlo in ingresso o in uscita? | Può essere regionale? | È possibile usarlo con Firewall di Azure? |

|---|---|---|---|---|

| ActionGroup | Gruppo di azioni | In entrata | No | Sì |

| Gestione API | Traffico per distribuzioni dedicate di Gestione API di Azure. Nota: questo tag rappresenta l'endpoint di servizio di Azure Gestione API per il piano di controllo per ogni area. Il tag consente ai clienti di eseguire operazioni di gestione sulle API, operazioni, criteri, NamedValues configurati nel servizio Gestione API. |

In entrata | Sì | Sì |

| ApplicationInsightsAvailability | Disponibilità di Application Insights. | In entrata | No | Sì |

| AppConfiguration | Configurazione app | In uscita | No | Sì |

| AppService | Servizio app di Azure. Questo tag è consigliato per le regole di sicurezza in uscita alle app Web e alle app per le funzioni. Nota: questo tag non include gli indirizzi IP assegnati quando si usa SSL basato su IP (indirizzo assegnato dall'app). |

In uscita | Sì | Sì |

| AppServiceManagement | Traffico di gestione per le distribuzioni dedicate all'ambiente del servizio app. | Entrambi | No | Sì |

| AutonomousDevelopmentPlatform | Piattaforma di sviluppo autonomo | Entrambi | Sì | Sì |

| AzureActiveDirectory | Microsoft Entra ID. | In uscita | No | Sì |

| AzureActiveDirectoryDomainServices | Traffico di gestione per le distribuzioni dedicate a Microsoft Entra Domain Services. | Entrambi | No | Sì |

| AzureAdvancedThreatProtection | Microsoft Defender per identità. | In uscita | No | Sì |

| AzureArcInfrastructure | Server abilitati per Azure Arc, Kubernetes abilitato per Azure Arc e Traffico di configurazione guest. Nota: questo tag ha una dipendenza dai tag AzureActiveDirectory, AzureTrafficManager e AzureResourceManager . |

In uscita | No | Sì |

| AzureAttestation | attestazione di Azure. | In uscita | No | Sì |

| AzureBackup | Backup di Azure. Nota: questo tag ha una dipendenza dai tag Archiviazione e AzureActiveDirectory. |

In uscita | No | Sì |

| AzureBotService | Servizio Azure Bot. | Entrambi | No | Sì |

| AzureCloud | Tutti gli indirizzi IP pubblici dei data center. Include IPv6. | Entrambi | Sì | Sì |

| AzureCognitiveSearch | Azure AI Search. Questo tag specifica gli intervalli IP degli ambienti di esecuzione multi-tenant usati da un servizio di ricerca per l'indicizzazione basata su indicizzatore. Nota: l'indirizzo IP del servizio di ricerca stesso non è coperto da questo tag di servizio. Nella configurazione del firewall della risorsa di Azure è necessario specificare il tag del servizio e anche l'indirizzo IP specifico del servizio di ricerca stesso. |

In entrata | No | Sì |

| AzureConnectors | Questo tag rappresenta gli indirizzi IP usati per i connettori gestiti che effettuano callback di webhook in ingresso al servizio App per la logica di Azure e chiamate in uscita ai rispettivi servizi, ad esempio Archiviazione di Azure o Hub eventi di Azure. | Entrambi | Sì | Sì |

| AzureContainerAppsService | Servizio App Azure Container | Entrambi | Sì | No |

| AzureContainerRegistry | Registro Azure Container. | In uscita | Sì | Sì |

| AzureCosmosDB | Azure Cosmos DB. | In uscita | Sì | Sì |

| AzureDatabricks | Azure Databricks. | Entrambi | No | Sì |

| AzureDataExplorerManagement | Gestione Esplora dati di Azure. | In entrata | No | Sì |

| AzureDeviceUpdate | Aggiornamento del dispositivo per hub IoT. | Entrambi | No | Sì |

| AzureDevSpaces | Azure Dev Spaces. | In uscita | No | Sì |

| AzureDevOps | Azure DevOps. | In entrata | Sì | Sì |

| AzureDigitalTwins | Gemelli digitali di Azure. Nota: questo tag o gli indirizzi IP coperti da questo tag possono essere usati per limitare l'accesso agli endpoint configurati per le route degli eventi. |

In entrata | No | Sì |

| AzureEventGrid | Griglia di eventi di Azure. | Entrambi | No | Sì |

| AzureFrontDoor.Frontend AzureFrontDoor.Backend AzureFrontDoor.FirstParty |

Il tag del servizio front-end contiene gli indirizzi IP usati dai client per raggiungere Frontdoor. È possibile applicare il tag del servizio AzureFrontDoor.Frontend quando si vuole controllare il traffico in uscita che può connettersi ai servizi dietro Frontdoor di Azure. Il tag del servizio back-end contiene gli indirizzi IP usati da Frontdoor di Azure per accedere alle origini. È possibile applicare questo tag di servizio quando si configura la sicurezza per le origini. FirstParty è un tag speciale riservato per un gruppo selezionato di servizi Microsoft ospitato in Frontdoor di Azure. | Entrambi | Sì | Sì |

| AzureHealthcareAPIs | Gli indirizzi IP coperti da questo tag possono essere usati per limitare l'accesso a Servizi dati di integrità di Azure. | Entrambi | No | Sì |

| AzureInformationProtection | Azure Information Protection. Nota: questo tag ha una dipendenza dai tag AzureActiveDirectory, AzureFrontDoor.Frontend e AzureFrontDoor.FirstParty . |

In uscita | No | Sì |

| AzureIoTHub | Hub IoT di Azure. | In uscita | Sì | Sì |

| AzureKeyVault | Azure Key Vault. Nota: questo tag ha una dipendenza dal tag AzureActiveDirectory . |

In uscita | Sì | Sì |

| AzureLoadBalancer | Bilanciamento del carico di infrastruttura di Azure. Viene convertito nell'indirizzo IP virtuale dell'host (168.63.129.16) da cui hanno origine i probe di integrità di Azure. Questo tag include solo il traffico probe, non il traffico reale verso la risorsa back-end. Se non si usa Azure Load Balancer, è possibile ignorare questa regola. | Entrambi | No | No |

| AzureLoadTestingInstanceManagement | Questo tag di servizio viene usato per la connettività in ingresso dal servizio Test di carico di Azure alle istanze di generazione del carico inserite nella rete virtuale nello scenario di test di carico privato. Nota: questo tag deve essere usato in Firewall di Azure, gruppo di sicurezza di rete, route definita dall'utente e tutti gli altri gateway per la connettività in ingresso. |

In entrata | No | Sì |

| AzureMachineLearning | Azure Machine Learning. | Entrambi | No | Sì |

| AzureMachineLearningInference | Questo tag di servizio viene usato per limitare l'ingresso della rete pubblica in scenari di inferenza gestita dalla rete privata. | In entrata | No | Sì |

| AzureManagedGrafana | Endpoint dell'istanza di Grafana gestita di Azure. | In uscita | No | Sì |

| AzureMonitor | Log Analytics, Application Insights, AzMon e metriche personalizzate (GiG endpoints). Nota: per Log Analytics, è necessario anche il tag Archiviazione. Se vengono usati agenti Linux, è necessario anche il tag GuestAndHybridManagement . |

In uscita | No | Sì |

| AzureOpenDatasets | Set di dati aperti di Azure. Nota: questo tag ha una dipendenza dal tag AzureFrontDoor.Frontend e Archiviazione. |

In uscita | No | Sì |

| AzurePlatformDNS | Servizio DNS dell'infrastruttura di base (impostazione predefinita). È possibile usare questo tag per disabilitare il DNS predefinito. Prestare attenzione quando si usa questo tag. È consigliabile leggere le considerazioni sulla piattaforma di Azure. È consigliabile inoltre eseguire i test prima di usare questo tag. |

In uscita | No | No |

| AzurePlatformIMDS | Servizio metadati dell'istanza di Azure, un servizio dell'infrastruttura di base. È possibile usare questo tag per disabilitare il servizio metadati dell'istanza di Azure predefinito. Prestare attenzione quando si usa questo tag. È consigliabile leggere le considerazioni sulla piattaforma di Azure. È consigliabile inoltre eseguire i test prima di usare questo tag. |

In uscita | No | No |

| AzurePlatformLKM | Servizio di gestione delle chiavi o delle licenze Windows. È possibile usare questo tag per disabilitare le impostazioni predefinite per le licenze. Prestare attenzione quando si usa questo tag. È consigliabile leggere le considerazioni sulla piattaforma di Azure. È consigliabile inoltre eseguire i test prima di usare questo tag. |

In uscita | No | No |

| AzureResourceManager | Azure Resource Manager. | In uscita | No | Sì |

| AzureSentinel | Microsoft Sentinel. | In entrata | No | Sì |

| AzureSignalR | Servizio Azure SignalR. | In uscita | No | Sì |

| AzureSiteRecovery | Azure Site Recovery. Nota: questo tag ha una dipendenza dai tag AzureActiveDirectory, AzureKeyVault, EventHub, GuestAndHybridManagement e Archiviazione. |

In uscita | No | Sì |

| AzureSphere | Questo tag o gli indirizzi IP coperti da questo tag possono essere usati per limitare l'accesso ai servizi di sicurezza di Azure Sphere. | Entrambi | No | Sì |

| AzureSpringCloud | Consentire il traffico alle applicazioni ospitate in Azure Spring Apps. | In uscita | No | Sì |

| AzureStack | Servizi di Azure Stack Bridge. Questo tag rappresenta l'endpoint del servizio Azure Stack Bridge per area. |

In uscita | No | Sì |

| AzureTrafficManager | Indirizzi IP di probe di Gestione traffico di Azure. Per altre informazioni sugli indirizzi IP di probe di Gestione traffico, vedere Domande frequenti su Gestione traffico di Azure. |

In entrata | No | Sì |

| AzureUpdateDelivery | Per accedere a Windows Aggiornamenti. Nota: questo tag fornisce l'accesso ai servizi di metadati di Windows Update. Per scaricare correttamente gli aggiornamenti, è anche necessario abilitare il tag del servizio AzureFrontDoor.FirstParty e configurare le regole di sicurezza in uscita con il protocollo e la porta definiti come segue:

|

In uscita | No | Sì |

| AzureWebPubSub | AzureWebPubSub | Entrambi | Sì | Sì |

| BatchNodeManagement | Traffico di gestione per le distribuzioni dedicate in Azure Batch. | Entrambi | Sì | Sì |

| ChaosStudio | Azure Chaos Studio. Nota: se è stata abilitata l'integrazione di Application Insights in Chaos Agent, è necessario anche il tag AzureMonitor. |

Entrambi | No | Sì |

| CognitiveServicesFrontend | Intervalli di indirizzi per il traffico per i portali front-end dei servizi di intelligenza artificiale di Azure. | Entrambi | No | Sì |

| CognitiveServicesManagement | Intervalli di indirizzi per il traffico per i servizi di intelligenza artificiale di Azure. | Entrambi | No | Sì |

| DataFactory | Azure Data Factory | Entrambi | Sì | Sì |

| DataFactoryManagement | Traffico di gestione per Azure Data Factory. | In uscita | No | Sì |

| Dynamics365ForMarketingEmail | Intervalli di indirizzi per il servizio di posta elettronica di marketing di Dynamics 365. | Entrambi | Sì | Sì |

| Dynamics365BusinessCentral | Questo tag o gli indirizzi IP coperti da questo tag possono essere usati per limitare l'accesso da/a Dynamics 365 Business Central Services. | Entrambi | No | Sì |

| EOPExternalPublishedIPs | Questo tag rappresenta gli indirizzi IP usati per PowerShell per Centro sicurezza e conformità. Per altri dettagli, fare riferimento alla Connessione a Security & Compliance Center PowerShell usando il modulo EXO V2. | Entrambi | No | Sì |

| EventHub | Hub eventi di Azure. | In uscita | Sì | Sì |

| GatewayManager | Traffico di gestione per le distribuzioni dedicate al Gateway VPN di Azure e al gateway applicazione. | In entrata | No | No |

| GuestAndHybridManagement | Automazione di Azure e configurazione guest. | In uscita | No | Sì |

| HDInsight | Azure HDInsight. | In entrata | Sì | Sì |

| Internet | Spazio di indirizzi IP esterno alla rete virtuale e raggiungibile tramite la rete Internet pubblica. L'intervallo degli indirizzi include lo spazio degli IP pubblici appartenenti ad Azure. |

Entrambi | No | No |

| KustoAnalytics | Kusto Analytics. | Entrambi | No | No |

| LogicApps | App per la logica. | Entrambi | No | Sì |

| LogicAppsManagement | Traffico di gestione per App per la logica. | In entrata | No | Sì |

| Marketplace | Rappresenta l'intera suite di servizi "Esperienze marketplace commerciale" di Azure. | Entrambi | No | Sì |

| M365ManagementActivityApi | L'API Attività di gestione di Office 365 fornisce informazioni su vari utenti, amministratori, sistema ed eventi e azioni dei criteri dai log attività di Office 365 e Microsoft Entra. I clienti e i partner possono usare queste informazioni per creare soluzioni nuove o migliorate per operazioni, sicurezza e monitoraggio della conformità esistenti per l'azienda. Nota: questo tag ha una dipendenza dal tag AzureActiveDirectory . |

In uscita | Sì | Sì |

| M365ManagementActivityApiWebhook | Le notifiche vengono inviate al webhook configurato per una sottoscrizione man mano che diventa disponibile un nuovo contenuto. | In entrata | Sì | Sì |

| MicrosoftAzureFluidRelay | Questo tag rappresenta gli indirizzi IP usati per il server di inoltro fluido di Microsoft Azure. Nota: questo tag ha una dipendenza dal tag AzureFrontDoor.Frontend . |

In uscita | No | Sì |

| MicrosoftCloudAppSecurity | Microsoft Defender for Cloud Apps. | In uscita | No | Sì |

| MicrosoftContainerRegistry | Registro contenitori per le immagini del contenitore Microsoft. Nota: questo tag ha una dipendenza dal tag AzureFrontDoor.FirstParty . |

In uscita | Sì | Sì |

| MicrosoftDefenderForEndpoint | Microsoft Defender per endpoint. Questo tag di servizio è disponibile in anteprima pubblica. Per altre informazioni, vedere Onboarding dei dispositivi con connettività semplificata per Microsoft Defender per endpoint |

Entrambi | No | Sì |

| MicrosoftPurviewPolicyDistribution | Questo tag deve essere usato all'interno delle regole di sicurezza in uscita per un'origine dati (ad esempio, l'istanza gestita di SQL di Azure) configurata con l'endpoint privato per recuperare i criteri da Microsoft Purview | In uscita | No | No |

| PowerBI | Endpoint API e servizi back-end della piattaforma Power BI. Nota: non include endpoint front-end al momento (ad esempio, app.powerbi.com). L'accesso agli endpoint front-end deve essere fornito tramite il tag AzureCloud (In uscita, HTTPS, può essere a livello di area). |

Entrambi | No | Sì |

| PowerPlatformInfra | Questo tag rappresenta gli indirizzi IP usati dall'infrastruttura per ospitare i servizi power platform. | Entrambi | Sì | Sì |

| PowerPlatformPlex | Questo tag rappresenta gli indirizzi IP usati dall'infrastruttura per ospitare l'esecuzione dell'estensione Power Platform per conto del cliente. | Entrambi | Sì | Sì |

| PowerQueryOnline | Power Query online. | Entrambi | No | Sì |

| Scuba | Connettori dati per i prodotti di sicurezza Microsoft (Sentinel, Defender e così via). | In entrata | No | No |

| SerialConsole | Limitare l'accesso agli account di archiviazione di diagnostica di avvio solo dal tag del servizio console seriale | In entrata | No | Sì |

| Bus di servizio | Traffico del bus di servizio di Azure che usa il livello di servizio Premium. | In uscita | Sì | Sì |

| ServiceFabric | Azure Service Fabric. Nota: questo tag rappresenta l'endpoint di servizio di Service Fabric per il piano di controllo per area. In questo modo i clienti possono eseguire operazioni di gestione per i cluster di Service Fabric dall'endpoint della rete virtuale. (ad esempio, https:// westus.servicefabric.azure.com). |

Entrambi | No | Sì |

| Sql | database SQL di Azure, Database di Azure per MySQL, Database di Azure per PostgreSQL, Database di Azure per MariaDB e Azure Synapse Analytics. Nota: questo tag rappresenta il servizio, ma non istanze specifiche del servizio. Ad esempio, il tag rappresenta il servizio Database SQL di Azure, ma non uno specifico server o database SQL. Questo tag non si applica all'istanza gestita di SQL. |

In uscita | Sì | Sì |

| SqlManagement | Traffico di gestione per le distribuzioni dedicate SQL. | Entrambi | No | Sì |

| Storage | Archiviazione di Azure. Nota: questo tag rappresenta il servizio, ma non istanze specifiche del servizio. Ad esempio, il tag rappresenta il servizio Archiviazione di Azure, ma non uno specifico account di archiviazione di Azure. |

In uscita | Sì | Sì |

| StorageSyncService | Servizio di sincronizzazione archiviazione. | Entrambi | No | Sì |

| Archiviazione Mover | Archiviazione Mover. | In uscita | Sì | Sì |

| Windows Amministrazione Center | Consentire al servizio back-end di Windows Amministrazione Center di comunicare con l'installazione dei clienti di Windows Amministrazione Center. | In uscita | No | Sì |

| WindowsVirtualDesktop | Desktop virtuale Azure (in precedenza Desktop virtuale Windows). | Entrambi | No | Sì |

| VideoIndexer | Video Indexer. Usato per consentire ai clienti di aprire il gruppo di sicurezza di rete al servizio Video Indexer e ricevere callback al servizio. |

Entrambi | No | Sì |

| VirtualNetwork | Spazio di indirizzi della rete virtuale (tutti gli intervalli di indirizzi IP definiti per la rete virtuale), tutti gli spazi di indirizzi locali connessi, reti virtuali con peering, reti virtuali connesse a un gateway di rete virtuale, l'indirizzo IP virtuale dell'host e i prefissi di indirizzo usati nelle route definite dall'utente. Questo tag può contenere anche route predefinite. | Entrambi | No | Numero |

Nota

Quando si usano tag di servizio con Firewall di Azure, è possibile creare regole di destinazione solo per il traffico in ingresso e in uscita. Le regole di origine non sono supportate. Per altre informazioni, vedere la documentazione relativa ai tag del servizio Firewall di Azure.

I tag di servizio per i servizi Azure identificano i prefissi di indirizzo dal cloud specifico in uso. Ad esempio, gli intervalli IP sottostanti che corrispondono al valore del tag Sql nel cloud pubblico di Azure saranno diversi dagli intervalli sottostanti nel cloud di Microsoft Azure gestito dal cloud 21Vianet.

Se si implementa un endpoint servizio di rete virtuale per un servizio come Archiviazione di Azure o Database SQL di Azure, Azure aggiunge una route a una subnet di rete virtuale per il servizio. I prefissi di indirizzo nella route sono gli stessi prefissi di indirizzo o intervalli CIDR di quelli del tag di servizio corrispondente.

Tag supportati nel modello di distribuzione classica

Il modello di distribuzione classica (prima di Azure Resource Manager) supporta un piccolo subset dei tag elencati nella tabella precedente. I tag nel modello di distribuzione classica vengono digitati in modo diverso, come illustrato nella tabella seguente:

| Tag di Resource Manager | Tag corrispondente nel modello di distribuzione classica |

|---|---|

| AzureLoadBalancer | AZURE_LOADBALANCER |

| Internet | INTERNET |

| VirtualNetwork | VIRTUAL_NETWORK |

Tag non supportati per route definite dall'utente (UDR)

Di seguito è riportato un elenco di tag attualmente non supportati per l'uso con route definite dall'utente.

AzurePlatformDNS

AzurePlatformIMDS

AzurePlatformLKM

VirtualNetwork

AzureLoadBalancer

Internet

Tag del servizio in locale

È possibile ottenere il tag del servizio e le informazioni sull'intervallo correnti da includere nell'ambito delle configurazioni del firewall locale. Tali informazioni rappresentano l'elenco temporizzato corrente degli intervalli IP che corrispondono a ogni tag del servizio. È possibile ottenere le informazioni a livello di codice o tramite un download di file JSON, come descritto nelle sezioni seguenti.

Usare l'API individuazione tag di servizio

È possibile recuperare l'elenco corrente dei tag di servizio a livello di codice insieme ai dettagli dell'intervallo di indirizzi IP:

Ad esempio, per recuperare tutti i prefissi per il tag del servizio Archiviazione, è possibile usare i cmdlet di PowerShell seguenti:

$serviceTags = Get-AzNetworkServiceTag -Location eastus2

$storage = $serviceTags.Values | Where-Object { $_.Name -eq "Storage" }

$storage.Properties.AddressPrefixes

Nota

- I dati dell'API rappresentano i tag che possono essere usati con le regole del gruppo di sicurezza di rete nell'area. Usare i dati dell'API come origine della verità per i tag del servizio disponibili, perché possono essere diversi dal file scaricabile JSON.

- La propagazione dei nuovi dati dei tag di servizio nei risultati dell'API in tutte le aree di Azure richiede fino a 4 settimane. A causa di questo processo, i risultati dei dati dell'API potrebbero non essere sincronizzati con il file JSON scaricabile perché i dati dell'API rappresentano un subset dei tag attualmente presenti nel file JSON scaricabile.

- È necessario essere autenticati e avere un ruolo con autorizzazioni di lettura per la sottoscrizione corrente.

Individuare i tag del servizio tramite file JSON scaricabili

È possibile scaricare i file JSON che contengono l'elenco corrente dei tag del servizio insieme ai dettagli dell'intervallo di indirizzi IP. Tali elenchi vengono aggiornati e pubblicati settimanalmente. Le località per ogni cloud sono le seguenti:

Gli intervalli di indirizzi IP in questi file si trovano nella notazione CIDR.

I tag AzureCloud seguenti non hanno nomi a livello di area formattati in base allo schema normale:

AzureCloud.centralfrance (FranceCentral)

AzureCloud.southfrance (FranceSouth)

AzureCloud.germanywc (GermaniaWestCentral)

AzureCloud.germanyn (GermaniaNorth)

AzureCloud.norvegiae (NorvegiaEast)

AzureCloud.norvegiaw (NorvegiaWest)

AzureCloud.svizzeran (SvizzeraNorth)

AzureCloud.switzerlandw (SvizzeraWest)

AzureCloud.usstagee (EastUSSTG)

AzureCloud.usstagec (SouthCentralUSSTG)

AzureCloud.brazilse (BrasileSoutheast)

Suggerimento

È possibile rilevare gli aggiornamenti da una pubblicazione alla successiva annotando un aumento dei valori changeNumber nel file JSON. In ogni sottosezione (ad esempio storage.Westus) è presente il valore changeNumber che viene incrementato quando si verificano modifiche. Il primo livello del valore changeNumber del file viene incrementato quando una delle sottosezioni viene modificata.

Per esempi di come analizzare le informazioni sui tag del servizio (ad esempio per ottenere tutti gli intervalli di indirizzi per l'archiviazione in WestUS), vedere la documentazione dell'API di individuazione del tag del servizio in PowerShell.

Quando vengono aggiunti nuovi indirizzi IP ai tag di servizio, non verranno usati in Azure per almeno una settimana. In questo modo è possibile aggiornare tutti i sistemi che potrebbero dover tenere traccia degli indirizzi IP associati ai tag del servizio.

Passaggi successivi

- Informazioni su come creare un gruppo di sicurezza di rete.