Informazioni sulle etichette di riservatezza

Indicazioni per l'assegnazione di licenze di Microsoft 365 per sicurezza e conformità.

Nota

Se si stanno cercando informazioni sulle etichette di riservatezza che vengono visualizzate nelle app di Office, vedere Applciare etichette di riservatezza a file ed e-mail in Office.

Le informazioni fornite in questa pagina sono destinate agli amministratori IT che possono creare e configurare queste etichette.

Per svolgere il proprio lavoro, gli utenti dell'organizzazione collaborano con altri utenti all'interno e all'esterno dell'organizzazione. Ciò significa che il contenuto non rimane più dietro un firewall, ma può eseguire il roaming ovunque, tra dispositivi, app e servizi. E quando viene eseguito il roaming, si vuole che lo faccia in modo sicuro e protetto che soddisfi i criteri aziendali e di conformità dell'organizzazione.

Le etichette di riservatezza di Microsoft Purview Information Protection consentono di classificare e proteggere i dati dell'organizzazione, garantendo al contempo che la produttività degli utenti e la loro capacità di collaborare non vengano ostacolate.

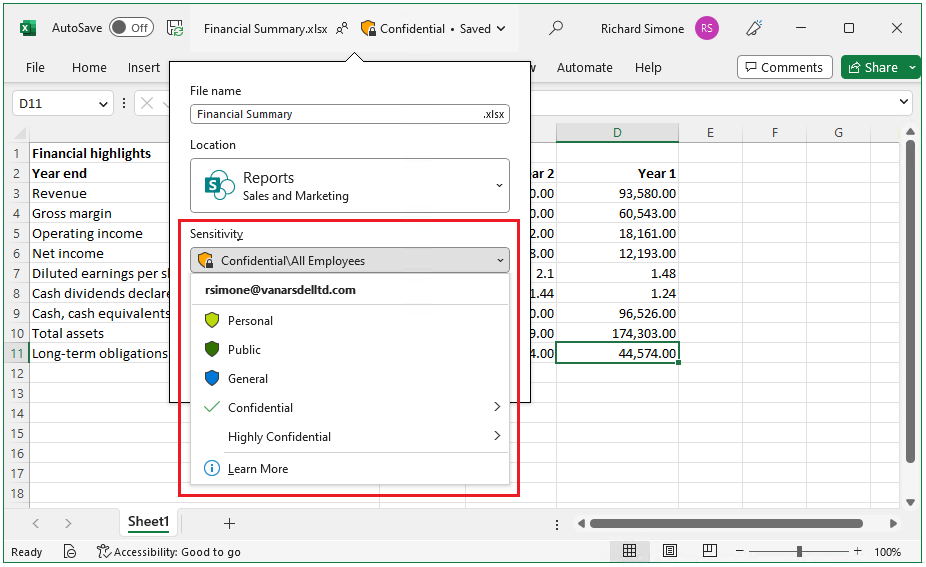

L'esempio seguente di Excel illustra come gli utenti potrebbero visualizzare un'etichetta di riservatezza applicata dalla barra della finestra e come possono modificare facilmente l'etichetta usando la barra di riservatezza disponibile con le versioni più recenti di Office. Le etichette sono disponibili anche dal pulsante Riservatezza nella scheda Home della barra multifunzione.

Per applicare le etichette di riservatezza, gli utenti devono aver eseguito l'accesso con l'account aziendale o dell'istituto di istruzione di Microsoft 365.

Nota

Per i tenant del governo degli Stati Uniti, le etichette di riservatezza sono supportate per tutte le piattaforme.

Se si usa il client e lo scanner Microsoft Purview Information Protection, vedere la descrizione del servizio Azure Information Protection Premium per enti pubblici.

È possibile usare le etichette di riservatezza per:

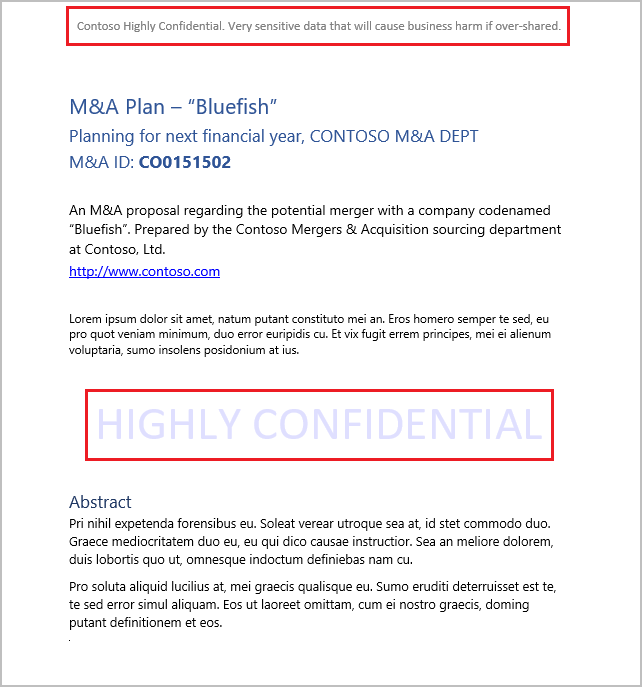

Fornire impostazioni di protezione che includono crittografia e contrassegni di contenuto. Ad esempio, applicare un'etichetta "Riservato" a un documento o a un messaggio di posta elettronica. L'etichetta crittografa il contenuto e applica la filigrana "Riservato". I contrassegni di contenuto includono intestazioni e piè di pagina, nonché filigrane e la crittografia può anche limitare le azioni che gli utenti specificati possono intraprendere sul contenuto.

Proteggere il contenuto nelle app di Office su piattaforme e dispositivi diversi. Supportato da Word, Excel, PowerPoint e Outlook nelle app desktop di Office e Office per il web. Supportato in Windows, macOS, iOS e Android.

Proteggi il contenuto in app e servizi di terze parti tramite Microsoft Defender for Cloud Apps. Con Defender for Cloud Apps, è possibile rilevare, classificare, etichettare e proteggere il contenuto in app e servizi di terze parti, ad esempio SalesForce, Box o DropBox, anche se l'app o il servizio di terze parti non legge o supporta le etichette di riservatezza.

Identificare il contenuto per i casi di eDiscovery. Il generatore di condizioni per creare query di ricerca in eDiscovery supporta le etichette di riservatezza applicate al contenuto. Ad esempio, come parte del caso di eDiscovery, limitare il contenuto ai file e ai messaggi di posta elettronica con un'etichetta di riservatezza altamente riservata. Oppure, al contrario, escludere il contenuto di file e messaggi di posta elettronica con un'etichetta di riservatezza pubblica.

Proteggere i contenitori che includono Teams, Gruppi di Microsoft 365, siti di SharePoint e aree di lavoro Loop. Ad esempio, impostare le impostazioni di privacy, l'accesso degli utenti esterni e la condivisione esterna, l'accesso da dispositivi non gestiti e controllare la modalità di condivisione dei canali con altri team.

Proteggere riunioni e chat etichettando (e facoltativamente crittografando) gli inviti alle riunioni e le eventuali risposte e applicando le opzioni specifiche di Teams per la riunione e la chat.

Estendere le etichette di riservatezza a Power BI: quando si attiva questa funzionalità, è possibile applicare e visualizzare le etichette in Power BI e proteggere i dati quando vengono salvati all'esterno del servizio.

Estendere le etichette di riservatezza agli asset in Microsoft Purview Data Map: quando si attiva questa funzionalità, attualmente in anteprima, è possibile applicare le etichette di riservatezza ai file e agli asset di dati schematizzati in Microsoft Purview Data Map. Gli asset di dati schematizzati includono SQL, Azure SQL, Azure Synapse, Azure Cosmos DB e AWS RDS.

Estendere le etichette di riservatezza ad app e servizi di terze parti. Con l'SDK di Microsoft Information Protection, le app e i servizi di terze parti possono leggere le etichette di riservatezza e applicare impostazioni di protezione.

Etichettare il contenuto senza usare alcuna impostazione di protezione. È anche possibile applicare un'etichetta semplicemente in seguito all'identificazione della riservatezza dei dati. Questa azione offre agli utenti un mapping visivo della riservatezza dei dati dell'organizzazione e le etichette possono generare report sull'utilizzo e dati sulle attività per i dati con livelli di riservatezza diversi. In base a queste informazioni, è sempre possibile decidere in un secondo momento di applicare le impostazioni di protezione.

Proteggere i dati quando Microsoft 365 Copilot viene assegnato agli utenti. Copilot riconosce e integra le etichette di riservatezza nelle interazioni dell'utente per mantenere protetti i dati etichettati. Per altre informazioni, vedere la sezione Etichette di riservatezza e Microsoft 365 Copilot seguenti.

In tutti questi casi, le etichette di sensibilità di Microsoft Purview possono aiutare a intraprendere le azioni giuste sui contenuti giusti. Con le etichette di riservatezza, è possibile identificare la riservatezza dei dati nell'organizzazione e l'etichetta può applicare le impostazioni di protezione appropriate per la riservatezza di tali dati. Tale protezione rimane quindi con il contenuto.

Per altre informazioni su questi e altri scenari supportati dalle etichette di riservatezza, vedere Scenari comuni per le etichette di riservatezza. Vengono continuamente sviluppate nuove funzionalità che supportano le etichette di riservatezza, dunque può essere utile controllare la roadmap di Microsoft 365.

Consiglio

Se non si è un cliente E5, usare la versione di valutazione delle soluzioni Microsoft Purview di 90 giorni per esplorare in che modo funzionalità aggiuntive di Purview possono aiutare l'organizzazione a gestire le esigenze di sicurezza e conformità dei dati. Iniziare ora dall'hub delle versioni di valutazione Portale di conformità di Microsoft Purview. Informazioni dettagliate sull'iscrizione e le condizioni di valutazione.

Cos'è un'etichetta di riservatezza

Un'etichetta di riservatezza è come un timbro applicato al contenuto e ha queste caratteristiche:

Personalizzabile. È possibile creare categorie per diversi livelli di contenuto riservato nell'organizzazione, in base alle proprie specifiche esigenze. Ad esempio, si può iniziare con etichette come Personale, Pubblico, Generale, Riservato ed Estremamente riservato.

Testo non crittografato. Poiché un'etichetta è archiviata come testo non crittografato nei metadati di file e messaggi di posta elettronica, le app e i servizi di terze parti possono leggerla e quindi applicare le proprie azioni di protezione, se necessario.

Persistente. Poiché l'etichetta viene memorizzata nei metadati dei file e dei messaggi di posta elettronica, essa rimane con il contenuto, indipendentemente da dove viene salvato o archiviato. L'identificazione dell'etichetta univoca per l'organizzazione diventa la base per l'applicazione e l'applicazione dei criteri configurati.

Quando viene visualizzata dagli utenti dell'organizzazione, un'etichetta di riservatezza applicata viene visualizzata come tag nelle app e può essere facilmente integrata nei flussi di lavoro esistenti. Le etichette di riservatezza non sono visibili nelle app agli utenti di altre organizzazioni o ai guest.

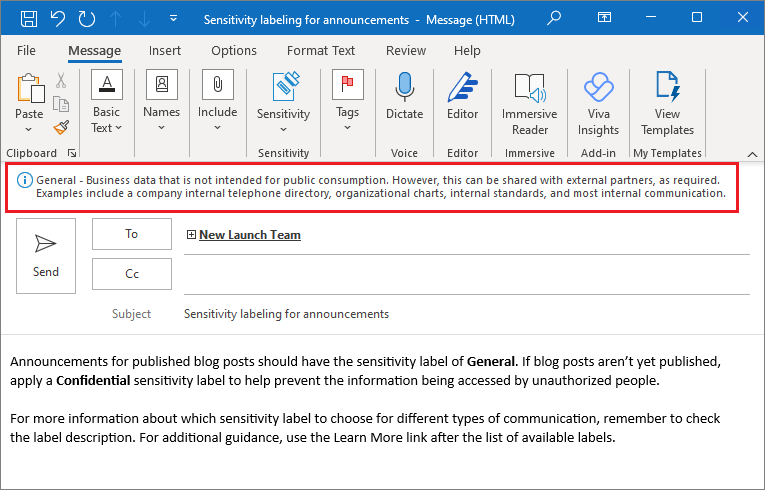

L'esempio seguente mostra un messaggio di posta elettronica aperto in cui un altro utente ha applicato l'etichetta di riservatezza denominata Generale, che non applica la crittografia. La descrizione dell'etichetta fornita dall'amministratore visualizza più dettagli per gli utenti sulla categoria di dati identificati da questa etichetta di riservatezza.

Nota

Non confondere le etichette di riservatezza con i livelli di riservatezza predefiniti di Outlook che indicano l'intenzione del mittente, ma non possono fornire la sicurezza dei dati.

Ogni elemento che supporta le etichette di riservatezza può avere una singola etichetta di riservatezza applicata dall'organizzazione. Ai documenti e messaggi di posta elettronica può essere applicata sia un’etichetta di riservatezza che un’etichetta di conservazione.

Operazioni eseguibili dalle etichette di riservatezza

Dopo l'applicazione di un'etichetta di riservatezza al contenuto, ad esempio in una pagina di posta elettronica, invito alla riunione, documento o Loop, tutte le impostazioni di protezione configurate per tale etichetta vengono applicate al contenuto. È possibile configurare un'etichetta di riservatezza in modo da:

Controllare l'accesso al contenuto, usando la crittografia per messaggi di posta elettronica, inviti alle riunioni e documenti per impedire a persone non autorizzate di accedere a questi dati. È inoltre possibile scegliere quali utenti o gruppi hanno le autorizzazioni necessarie per eseguire determinate azioni e per quanto tempo. Ad esempio, si può scegliere di consentire a tutti gli utenti dell'organizzazione di modificare un documento, mentre un gruppo specifico di un'altra organizzazione può solo visualizzarlo. In alternativa, anziché assegnare autorizzazioni definite dall'amministratore, è possibile consentire agli utenti di assegnare le autorizzazioni al contenuto quando vi applicano l'etichetta.

Per altre informazioni sulle impostazioni del controllo di accesso basato sulla crittografia quando si crea o si modifica un'etichetta di riservatezza, vedere Limitare l'accesso al contenuto usando la crittografia nelle etichette di riservatezza.

Contrassegnare il contenuto quando si usano le app di Office aggiungendo filigrane, intestazioni o piè di pagina alla posta elettronica, agli inviti alle riunioni o ai documenti a cui è applicata l'etichetta. Le filigrane possono essere applicate ai documenti e Loop componente e alle pagine, ma non agli inviti tramite posta elettronica o riunione. Intestazione e filigrana di esempio:

I contrassegni di contenuto supportano anche le variabili. Ad esempio, inserire il nome dell'etichetta o il nome del documento nell'intestazione, nel piè di pagina o nella filigrana. Per altre informazioni, vedere Contrassegni di contenuto con variabili.

Se è necessario verificare se sono stati applicati contrassegni al contenuto, Vedere Quando le app di Office applicano il contrassegno e la crittografia.

Se si dispone di modelli o flussi di lavoro che si basano su documenti specifici, testare quei documenti con le marcature di contenuto scelte prima di rendere l'etichetta disponibile per gli utenti. Alcune restrizioni relative alla lunghezza della stringa di cui tenere conto:

Le filigrane sono limitate a 255 caratteri. Le intestazioni e i piè di pagina hanno un limite di 1024 caratteri, tranne che in Excel. Excel ha un limite totale di 255 caratteri per le intestazioni e i piè di pagina, ma questo limite include i caratteri non visibili, come i codici di formattazione. Se viene raggiunto tale limite, la stringa immessa non viene visualizzata in Excel.

Proteggere il contenuto in contenitori come siti e gruppi quando si abilita la capacità di usare le etichette di riservatezza con Microsoft Teams, gruppi di Microsoft 365 e siti di SharePoint.

Non è possibile configurare le impostazioni di protezione per i gruppi e i siti finché non si abilita questa funzionalità. La configurazione dell’etichetta non comporta l’applicazione automatica delle etichette a documenti o messaggi di posta elettronica, ma le impostazioni dell’etichetta proteggono il contenuto tramite il controllo dell'accesso al contenitore in cui si archivia tale contenuto. Queste impostazioni includono le impostazioni di privacy, l'accesso utente esterno e la condivisione esterna, l'accesso da dispositivi non gestiti, l'individuabilità dei team privati e i controlli di condivisione per i canali.

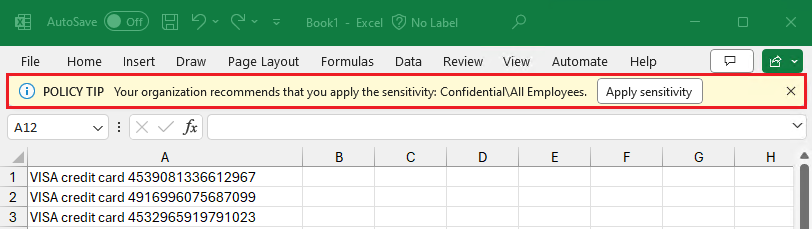

Applicare l'etichetta automaticamente a file e messaggi di posta elettronica oppure consigliare un'etichetta. Scegliere come identificare le informazioni sensibili che si desidera etichettare e l'etichetta può essere applicata automaticamente oppure è possibile richiedere agli utenti di applicare l'etichetta consigliata con un suggerimento per i criteri. Se si consiglia un'etichetta, è possibile personalizzare la richiesta, ma l'esempio seguente mostra il testo generato automaticamente:

Per altre informazioni sull'etichettatura automatica per file e messaggi di posta elettronica quando si crea o si modifica un'etichetta di riservatezza, vedere Applicare automaticamente un'etichetta di riservatezza ai dati di Microsoft 365 per le app di Office e Etichettatura in Microsoft Purview Data Map.

Impostare il tipo di link di condivisione predefinito per i siti SharePoint e i singoli documenti. Per aiutare a prevenire l'oversharing degli utenti, imposta l'ambito e le autorizzazioni predefinite per quando gli utenti condividono i documenti da SharePoint e OneDrive.

Per altre configurazioni delle etichette, vedere Gestire le etichette di riservatezza per le app di Office.

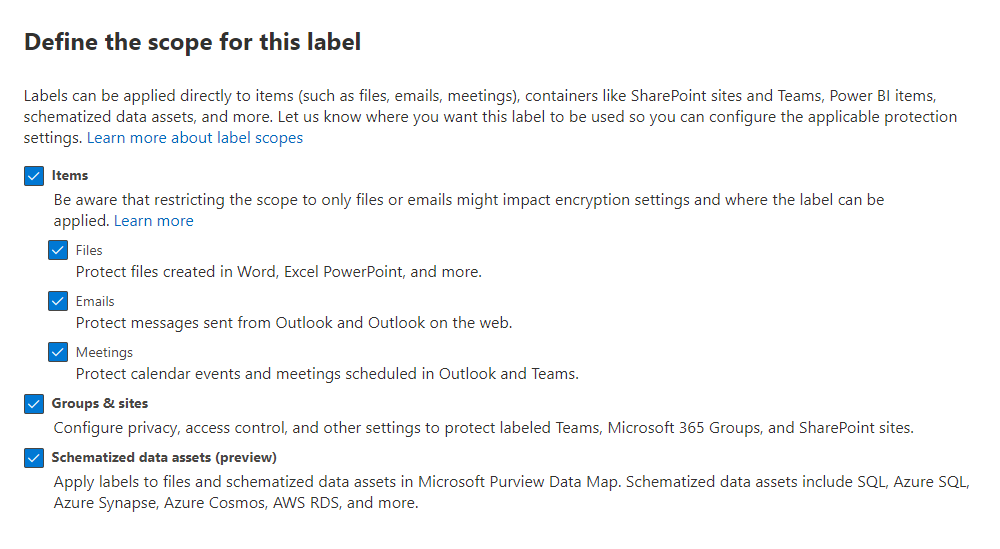

Ambiti di etichetta

Quando si crea un'etichetta di riservatezza, viene richiesto di configurare l'ambito dell'etichetta, che determina due elementi:

- quali impostazioni di etichetta possono essere configurate per quell'etichetta

- Disponibilità dell'etichetta per app e servizi, che include se gli utenti possono visualizzare e selezionare l'etichetta

Questa configurazione dell'ambito consente di avere etichette di riservatezza che sono solo per elementi come file, messaggi di posta elettronica e riunioni e non possono essere selezionate per gruppi e siti. Analogamente, le etichette di riservatezza che sono solo per gruppi e siti e non possono essere selezionate per gli elementi.

Per impostazione predefinita, l'ambito File & altri asset di dati è sempre selezionato per una nuova etichetta. Oltre ai file per Office, Loop e Power BI, include elementi di Microsoft Fabric e asset di dati per Microsoft Purview Data Map quando si estendono le etichette di riservatezza oltre Microsoft 365. Per altre informazioni sugli elementi che supportano le etichette di riservatezza:

- Per i file di Office: tipi di file di Office supportati

- Per Microsoft Loop: etichette di riservatezza per proteggere Loop componenti e pagine

- Per Power BI: percorsi di esportazione supportati

- Per Microsoft Fabric: Protezione delle informazioni in Microsoft Fabric

- Per la mappa dati: Microsoft Purview Data Map origini dati disponibili

In genere si seleziona l'ambito Email insieme a File & altri asset di dati, perché i messaggi di posta elettronica spesso includono file come allegati e condividono la stessa riservatezza. Molte funzionalità di etichettatura richiedono che entrambe le opzioni siano selezionate, ma in alcuni casi si vuole che una nuova etichetta sia disponibile solo per i messaggi di posta elettronica. Per altre informazioni, vedere Definire l'ambito delle etichette solo per file o messaggi di posta elettronica.

L'ambito per le riunioni include eventi del calendario, opzioni di riunioni di Teams e chat del team. È anche necessario selezionare l'ambito File & altri asset di dati e l'ambito Email per questa opzione. Per altre informazioni su questo scenario di etichettatura, vedere Usare le etichette di riservatezza per proteggere gli elementi del calendario, le riunioni di Teams e la chat.

L'ambito Gruppi & siti diventa disponibile e selezionato per impostazione predefinita quando si abilitano le etichette di riservatezza per i contenitori e si sincronizzano le etichette. Questa opzione consente di proteggere il contenuto in siti di SharePoint, siti di Teams e aree di lavoro Loop etichettando tali contenitori, ma non etichettando gli elementi in essi contenuti.

Nota

Gli elementi precedentemente inclusi nell'ambito degli asset di dati schematizzati sono ora inclusi in File & altri asset di dati.

Se uno o più ambiti non sono selezionati, viene visualizzata la prima pagina delle impostazioni di configurazione per questi ambiti, ma non è possibile configurare le impostazioni. Per queste pagine con opzioni non disponibili, selezionare Avanti per continuare a configurare le impostazioni per l'ambito successivo. In alternativa, selezionare Indietro per cambiare l'ambito dell'etichetta.

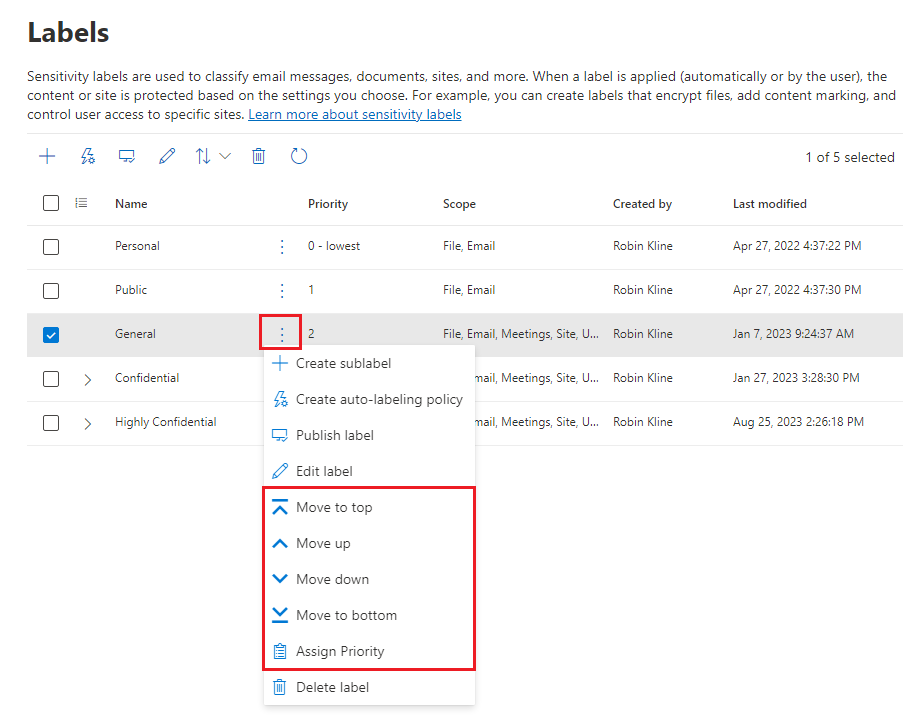

Priorità dell’etichetta (l’ordine è importante)

Quando si creano le etichette di riservatezza nel portale di Microsoft Purview o nel Portale di conformità di Microsoft Purview, vengono visualizzate in un elenco nella pagina Etichette da Information Protection. In questo elenco l'ordine delle etichette è importante perché ne imposta la priorità. Si vuole che l'etichetta di riservatezza più restrittiva, ad esempio Altamente riservato, venga visualizzata nella parte inferiore dell'elenco e che l'etichetta di riservatezza meno restrittiva, ad esempio Personale o Pubblico, venga visualizzata nella parte superiore.

È possibile applicare una sola etichetta di riservatezza a un elemento, ad esempio un documento, un messaggio di posta elettronica o un contenitore. Se si usa l'opzione che richiede agli utenti di fornire una giustificazione per la modifica di un'etichetta a una sensibilità inferiore per gli elementi, l'ordine di questo elenco identifica la sensibilità inferiore. Tuttavia, questa opzione non si applica alle etichette secondarie che condividono la priorità dell'etichetta padre.

La priorità delle etichette secondarie viene tuttavia usata con l'etichettatura automatica. Quando si configurano i criteri di etichettatura automatica, possono verificarsi più corrispondenze per più etichette. Viene quindi selezionata l'ultima etichetta sensibile e, se applicabile, l'ultima etichetta secondaria. Quando si configurano le etichette secondarie (anziché i criteri di etichettatura automatica) per l'etichettatura automatica o consigliata, il comportamento è leggermente diverso quando le etichette secondarie condividono la stessa etichetta padre. Ad esempio, è preferibile una sottoetichetta configurata per l'etichettatura automatica rispetto a una sottoetichetta configurata per l'etichettatura consigliata. Per altre informazioni, vedi Modalità di valutazione di più condizioni quando si applicano a più etichette.

La priorità delle etichette secondarie viene usata anche con l'ereditarietà delle etichette dagli allegati di posta elettronica.

Quando si seleziona un'etichetta di riservatezza, è possibile modificarne la priorità usando le opzioni per spostarla nella parte superiore o inferiore dell'elenco, se non si tratta di un'etichetta secondaria, spostarla verso l'alto o verso il basso di un'etichetta o assegnare direttamente un numero di priorità.

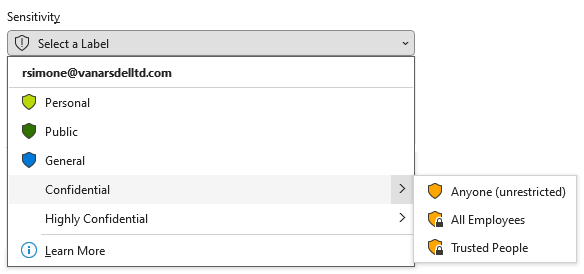

Sottoetichette (raggruppamento etichette)

Con le sottoetichette è possibile raggruppare uno o più etichette sotto un'etichetta padre visualizzata dall'utente in un'app di Office. Ad esempio, in Riservato l'organizzazione potrebbe usare diverse etichette per tipi specifici di tale riservatezza. In questo esempio l'etichetta padre Riservato è semplicemente un'etichetta di testo senza impostazioni di sicurezza e non può essere applicata al contenuto perché contiene sottoetichette. Gli utenti devono invece scegliere Riservato per visualizzare le sottoetichette e in seguito possono scegliere una sottoetichetta da applicare al contenuto.

Le sottoetichette sono solo un modo per presentare le etichette agli utenti in gruppi logici. Le etichette secondarie non ereditano alcuna impostazione dall'etichetta padre, ad eccezione del colore dell'etichetta. Quando si pubblica un'etichetta secondaria per un utente, l'utente può quindi applicare tale etichetta secondaria a contenuto e contenitori, ma non può applicare solo l'etichetta padre.

Non scegliere un'etichetta padre come etichetta predefinita o configurare un'etichetta padre da applicare (o consigliare) automaticamente, In tal caso, l'etichetta padre non può essere applicata.

Esempio di come vengono visualizzate le sottoetichette per gli utenti:

Modificare o eliminare un'etichetta di riservatezza

Se si elimina un'etichetta di riservatezza dal portale di Microsoft Purview o dal Portale di conformità di Microsoft Purview, l'etichetta non viene rimossa automaticamente dal contenuto e le impostazioni di protezione continuano a essere applicate al contenuto a cui è stata applicata tale etichetta.

Se si modifica un'etichetta di riservatezza, sarà applicata al contenuto la versione dell'etichetta originalmente applicata su di esso.

Per informazioni dettagliate su cosa accade quando si elimina un'etichetta di riservatezza e su come questa sia diversa dalla rimozione da un criterio di etichetta di riservatezza, vedere Rimozione ed eliminazione di etichette.

Operazioni eseguibili dai criteri di etichetta

Dopo aver creato le etichette di riservatezza, è necessario pubblicarle per renderle disponibili agli utenti e ai servizi dell'organizzazione. Sarà quindi possibile applicare le etichette di riservatezza a messaggi di posta elettronica e documenti di Office e ad altri elementi che le supportano.

A differenza delle etichette di conservazione, che vengono pubblicate in posizioni, ad esempio tutte le cassette postali di Exchange, le etichette di riservatezza vengono pubblicate a utenti o gruppi. Le app che supportano le etichette di riservatezza possono quindi visualizzarle a tali utenti e gruppi come etichette che possono essere applicate.

Anche se l'impostazione predefinita prevede la pubblicazione di etichette per tutti gli utenti dell'organizzazione, più criteri di etichetta consentono di pubblicare etichette di riservatezza diverse a utenti diversi, se necessario. Ad esempio, tutti gli utenti visualizzano etichette che possono essere applicate per Public, General e Confidential, ma solo gli utenti del reparto legale visualizzano anche un'etichetta altamente riservata che possono applicare.

Tutti gli utenti della stessa organizzazione possono visualizzare il nome di un'etichetta di riservatezza applicata al contenuto, anche se tale etichetta non viene pubblicata. Non vedranno le etichette di riservatezza di altre organizzazioni.

Quando si configurano criteri di etichetta di pubblicazione, è possibile:

Scegliere gli utenti e i gruppi che vedranno le etichette. Le etichette possono essere pubblicate in qualsiasi gruppo di sicurezza, gruppo di distribuzione o gruppo di Microsoft 365 abilitato alla posta elettronica o utente specifico (che può avere un'appartenenza dinamica) in Microsoft Entra ID.

Specificare un'etichetta predefinita per i documenti non etichettati e Loop componenti e pagine, messaggi di posta elettronica e inviti alle riunioni, nuovi contenitori (quando sono state abilitate le etichette di riservatezza per Microsoft Teams, i gruppi di Microsoft 365 e i siti di SharePoint) e anche un'etichetta predefinita per il contenuto di Power BI. È possibile specificare la stessa etichetta per tutti e cinque i tipi di elementi o etichette diverse. Gli utenti possono modificare l'etichetta di riservatezza predefinita applicata in modo che corrisponda meglio alla riservatezza del loro contenuto o contenitore.

Considerare l'uso di un'etichetta predefinita per impostare un livello di impostazioni di sicurezza di base da applicare a tutto il contenuto. Tuttavia, in mancanza di formazione per gli utenti e di altri controlli, questa impostazione può anche risultare nell'applicazione di etichette non corrette. In genere non è consigliabile selezionare un'etichetta che applica la crittografia come etichetta predefinita dei documenti. Ad esempio, molte organizzazioni devono inviare e condividere documenti con utenti esterni che potrebbero non avere app che supportano la crittografia o che potrebbero non usare un account che può essere autorizzato. Per altre informazioni su questo scenario, vedere Condivisione di documenti crittografati con utenti esterni.

Importante

Quando sono presenti etichette secondarie, prestare attenzione a non configurare l'etichetta principale come etichetta predefinita.

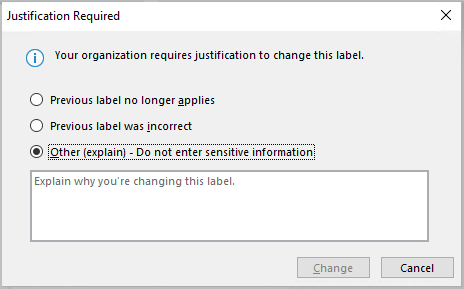

Richiedere una motivazione per la modifica di un'etichetta. Per gli elementi ma non per i team e i gruppi, se un utente tenta di rimuovere un'etichetta o sostituirla con un'etichetta con priorità inferiore, per impostazione predefinita l'utente deve fornire una giustificazione per eseguire questa azione. Ad esempio, un utente apre un documento con l'etichetta Riservato (numero d'ordine 3) e sostituisce tale etichetta con un'altra denominata Pubblico (numero d'ordine 1). Per le app di Office, questa richiesta di giustificazione viene attivata una volta per ogni sessione dell'app. Quando si usa il client Microsoft Purview Information Protection, viene attivata la richiesta per ogni file. Gli amministratori possono leggere il motivo della motivazione insieme alla modifica dell'etichetta in Esplora attività.

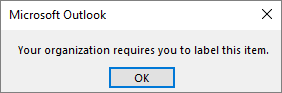

Richiedere agli utenti di applicare un'etichetta per i diversi tipi di elementi e i contenitori che supportano le etichette di riservatezza. Note anche come etichettatura obbligatoria, queste opzioni garantiscono che sia necessario applicare un'etichetta prima che gli utenti possano salvare file e inviare messaggi di posta elettronica o inviti alle riunioni, creare nuovi gruppi o siti e quando usano contenuto non etichettato per Power BI.

L'etichetta può essere assegnata manualmente dall'utente, automaticamente in seguito a una condizione configurata oppure assegnata per impostazione predefinita (l'opzione per l'etichetta predefinita descritta in precedenza). Richiesta di esempio quando un utente deve assegnare un'etichetta:

Per altre informazioni sull'etichettatura obbligatoria per documenti e posta elettronica, vedere Richiedere agli utenti di applicare un'etichetta alla posta elettronica e ai documenti.

Per i contenitori, l'etichetta deve essere assegnata al momento della creazione del gruppo o del sito.

Per ulteriori informazioni sull'etichettatura obbligatoria per Power BI, vedere Criterio di etichetta obbligatoria per Power BI.

Valutare l'uso di questa opzione per ampliare la portata dell'etichettatura. Tuttavia, in mancanza di formazione per gli utenti, queste impostazioni possono risultare nell'applicazione di etichette non corrette. Inoltre, a meno che non si imposti anche un'etichetta corrispondente predefinita, l'etichettatura obbligatoria può infastidire gli utenti con messaggi di richiesta frequenti.

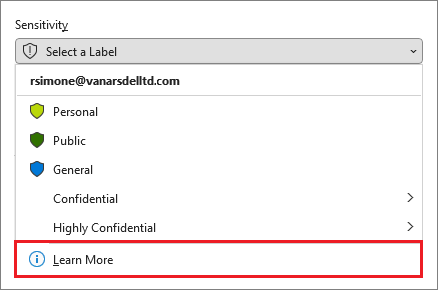

Fornire un collegamento a una pagina della Guida personalizzata. Se gli utenti non sono sicuri del significato delle etichette di riservatezza o del modo in cui devono essere usate, è possibile fornire un URL Altre informazioni visualizzato dopo l'elenco delle etichette di riservatezza disponibili nelle app di Office. Ad esempio:

Per altre configurazioni dei criteri di etichetta, vedere Gestire le etichette di riservatezza per le app di Office.

Dopo aver creato un criterio di pubblicazione delle etichette che assegna nuove etichette di riservatezza a utenti e gruppi, gli utenti iniziano a visualizzare tali etichette nelle app di Office. Possono essere necessarie fino a 24 ore perché le ultime modifiche siano replicate in tutta l’organizzazione.

Non esiste alcun limite al numero di etichette di riservatezza che è possibile creare e pubblicare, con un'eccezione: se l'etichetta applica la crittografia che specifica gli utenti e le autorizzazioni, sono supportate al massimo 500 etichette per tenant con questa configurazione. Tuttavia, come procedura consigliata per ridurre al minimo i sovraccarichi per gli amministratori e le difficoltà per gli utenti, cercare di creare un numero limitato di etichette.

Consiglio

Le distribuzioni nel mondo reale hanno evidenziato un'efficacia notevolmente ridotta nei casi in cui gli utenti hanno più di cinque etichette principali, oppure più di cinque sottoetichette per ogni etichetta principale. Si potrebbe anche notare che alcune applicazioni non possono visualizzare tutte le etichette quando ne vengono pubblicate troppe nello stesso utente.

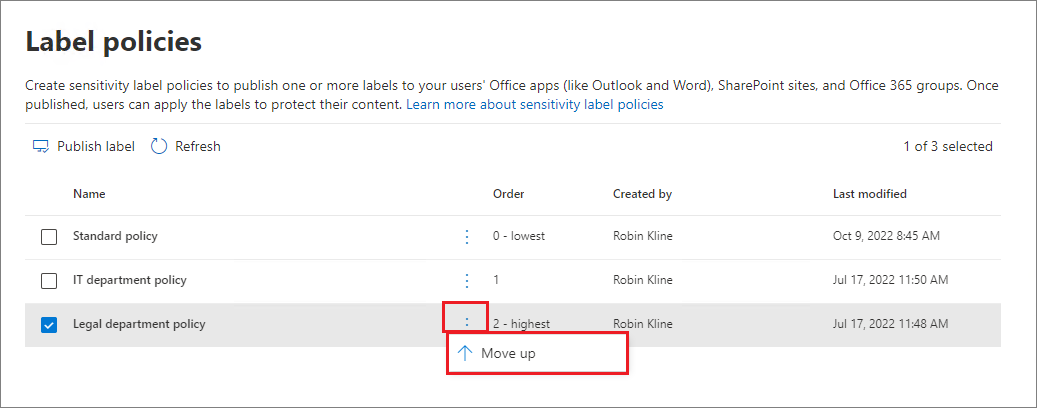

Priorità dei criteri di etichetta (l’ordine è importante)

Le etichette di riservatezza vengono rese disponibili agli utenti pubblicandole in un criterio di etichetta di riservatezza visualizzato in un elenco nella pagina Criteri delle etichette. Proprio come le etichette di riservatezza (vedere Priorità etichetta (l'ordine è importante)), l'ordine dei criteri delle etichette di riservatezza è importante perché riflette la loro priorità: i criteri di etichetta con priorità più bassa vengono visualizzati nella parte superiore dell'elenco con il numero di ordine più basso e i criteri di etichetta con la priorità più alta vengono visualizzati nella parte inferiore dell'elenco con il numero di ordine più alto.

Un criterio di etichetta è costituito da:

- Un set di etichette.

- Gli utenti e i gruppi a cui verrà assegnato il criterio con le etichette.

- L'ambito del criterio e le impostazioni del criterio per quell'ambito, ad esempio etichetta predefinita per i file e i messaggi di posta elettronica.

È possibile includere un utente in più criteri di etichetta. L'utente riceverà tutte le etichette di riservatezza e le impostazioni di tali criteri. Se si verifica un conflitto nelle impostazioni di più criteri, vengono applicate le impostazioni dei criteri con la priorità più alta (numero di ordine più alto). In altre parole, per ogni impostazione prevale la priorità più alta.

Se il comportamento dell'impostazione dei criteri delle etichette previsto per un utente o un gruppo non viene visualizzato, controllare l'ordine dei criteri delle etichette di riservatezza. Potrebbe essere necessario spostare i criteri verso il basso. Per riordinare i criteri di etichetta, selezionare un criterio > di etichetta di riservatezza scegliere i puntini di sospensione Azioni per tale voce >Sposta in basso o Sposta in alto. Ad esempio:

Dall'esempio di screenshot che mostra tre criteri di etichetta, a tutti gli utenti viene assegnato il criterio etichetta standard, quindi è appropriato che abbia la priorità più bassa (numero di ordine più basso di 0). Solo agli utenti del reparto IT viene assegnato il secondo criterio con il numero di ordine 1. Per questi utenti, in caso di conflitti nelle impostazioni tra i loro criteri e i criteri standard, le impostazioni dei criteri hanno la priorità perché hanno un numero di ordine superiore.

Vale lo stesso per gli utenti del reparto legale, a cui viene assegnato il terzo criterio con impostazioni distinte. È probabile che questi utenti abbiano impostazioni più rigide, quindi è appropriato che i criteri abbiano il numero di ordine più alto. È improbabile che un utente del reparto legale si troverà in un gruppo assegnato anche ai criteri per il reparto IT. Ma se lo sono, il numero di ordine 2 (numero di ordine più alto) garantisce che le impostazioni del reparto legale abbiano sempre la priorità in caso di conflitto.

Nota

Tenere presente che se si verifica un conflitto di impostazioni per un utente a cui sono assegnati più criteri, viene applicata l'impostazione del criterio assegnato con il numero di ordine più alto.

Etichette di riservatezza e Microsoft 365 Copilot

Le etichette di riservatezza usate per proteggere i dati dell'organizzazione vengono riconosciute e usate da Microsoft 365 Copilot per offrire un ulteriore livello di protezione. Ad esempio, in Microsoft 365 Copilot Business Chat conversazioni che possono fare riferimento ai dati di tipi diversi di elementi, l'etichetta di riservatezza con la priorità più alta (in genere, l'etichetta più restrittiva) è visibile agli utenti. Analogamente, quando l'ereditarietà delle etichette di riservatezza è supportata da Copilot, viene selezionata l'etichetta di riservatezza con la priorità più alta.

Se le etichette hanno applicato la crittografia da Microsoft Purview Information Protection, Copilot controlla i diritti di utilizzo per l'utente. Solo se all'utente vengono concesse le autorizzazioni per la copia (il diritto di utilizzo EXTRACT) da un elemento, i dati di tale elemento vengono restituiti da Copilot.

Per altre informazioni, vedere Protezione della sicurezza dei dati e della conformità di Microsoft Purview per le app di intelligenza artificiale generative.

Etichette di riservatezza e Azure Information Protection

Il client di etichettatura precedente, azure Information Protection client di etichettatura unificata, viene ora sostituito con il client Microsoft Purview Information Protection per estendere l'etichettatura in Windows a Esplora file, PowerShell, lo scanner locale e fornire un visualizzatore per file crittografati.

Le app di Office supportano le etichette di riservatezza con una versione di sottoscrizione di Office, ad esempio Microsoft 365 Apps for enterprise.

Etichette di riservatezza e Microsoft Information Protection SDK

Dato che un'etichetta di riservatezza è archiviata nei metadati di un documento, le app e i servizi di terze parti possono leggere e scrivere in questi dati di etichettatura per integrare la distribuzione dell'etichettatura. Inoltre, gli sviluppatori di software possono usare Microsoft Information Protection SDK per supportare pienamente le funzionalità di etichettatura e crittografia su più piattaforme. Per altre informazioni, vedere l'annuncio della disponibilità generale sul blog della Tech Community.

Sono anche disponibili informazioni sulle soluzioni dei partner integrate con Microsoft Purview Information Protection.

Guida alla distribuzione

Per la pianificazione della distribuzione e il materiale sussidiario che include informazioni sulla licenza, autorizzazioni, strategia di distribuzione, un elenco di scenari supportati e la documentazione per l'utente finale, vedere Introduzione alle etichette di riservatezza.

Per informazioni su come usare le etichette di riservatezza per rispettare le normative sulla privacy dei dati, vedi Distribuire la protezione delle informazioni per le normative sulla privacy dei dati con Microsoft 365.