Panoramica del ripristino di BitLocker

Il ripristino di BitLocker è il processo tramite il quale è possibile ripristinare l'accesso a un'unità protetta da BitLocker se l'unità non viene sbloccata usando il meccanismo di sblocco predefinito.

Questo articolo descrive gli scenari che attivano il ripristino di BitLocker, come configurare i dispositivi per salvare le informazioni di ripristino e le opzioni per ripristinare l'accesso a un'unità bloccata.

Scenari di ripristino di BitLocker

L'elenco seguente fornisce esempi di eventi comuni che causano l'ingresso di un dispositivo in modalità di ripristino BitLocker all'avvio di Windows:

- Immissione del PIN errato troppe volte

- Disattivare il supporto per la lettura del dispositivo USB nell'ambiente di preavvio dal BIOS o dal firmware UEFI se si usano chiavi basate su USB anziché un TPM

- Avere l'unità CD o DVD prima del disco rigido nell'ordine di avvio del BIOS (comune con le macchine virtuali)

- Ancoraggio o annullamento deldocking di un computer portatile

- Modifiche alla tabella di partizione NTFS nel disco

- Modifiche al gestore di avvio

- Disattivazione, disabilitazione, disattivazione o cancellazione del TPM

- Errore di auto-test TPM

- Aggiornamento della scheda madre a una nuova scheda con un nuovo TPM

- Aggiornamento di componenti di avvio iniziali critici, ad esempio un aggiornamento del bios o del firmware UEFI

- Nascondere il TPM dal sistema operativo

- Modifica dei registri di configurazione della piattaforma (PCR) usati dal profilo di convalida TPM

- Spostamento di un'unità protetta da BitLocker in un nuovo computer

- Nei dispositivi con TPM 1.2 modificare l'ordine del bios o del dispositivo di avvio del firmware

Come parte del processo di ripristino di BitLocker, è consigliabile determinare cosa ha causato l'attivazione di un dispositivo in modalità di ripristino. L'analisi della causa radice può aiutare a evitare che il problema si verifichi di nuovo in futuro. Ad esempio, se si determina che un utente malintenzionato ha modificato un dispositivo ottenendo l'accesso fisico, è possibile implementare nuovi criteri di sicurezza per il rilevamento degli utenti con presenza fisica.

Per gli scenari pianificati, ad esempio gli aggiornamenti noti di hardware o firmware, è possibile evitare di avviare il ripristino sospendendo temporaneamente la protezione BitLocker. La sospensione di BitLocker lascia l'unità completamente crittografata e l'amministratore può riprendere rapidamente la protezione BitLocker al termine dell'attività pianificata. Se si esegue la sospensione e la ripresa , la chiave di crittografia viene reinvia senza richiedere la voce della chiave di ripristino.

Nota

Se sospeso, BitLocker riprende automaticamente la protezione al riavvio del dispositivo, a meno che non venga specificato un numero di riavvii tramite PowerShell o lo strumento da manage-bde.exe riga di comando. Per altre informazioni sulla sospensione di BitLocker, vedere la guida alle operazioni di BitLocker.

Suggerimento

Il ripristino è descritto nel contesto di un comportamento non pianificato o indesiderato. Tuttavia, il ripristino può essere causato anche come scenario di produzione previsto, ad esempio per gestire il controllo di accesso. Quando i dispositivi vengono ridistribuite ad altri reparti o dipendenti dell'organizzazione, BitLocker può essere forzato al ripristino prima che il dispositivo venga recapitato a un nuovo utente.

Opzioni di ripristino di BitLocker

In uno scenario di ripristino potrebbero essere disponibili le opzioni seguenti per ripristinare l'accesso all'unità, a seconda delle impostazioni dei criteri applicate ai dispositivi:

- Password di ripristino: un numero di 48 cifre usato per sbloccare un volume quando è in modalità di ripristino. La password di ripristino può essere salvata come file di testo, stampata o archiviata in Microsoft Entra ID o Active Directory. L'utente può fornire una password di ripristino, se disponibile

- Chiave di ripristino: chiave di crittografia archiviata su supporti rimovibili che possono essere usati per il ripristino dei dati crittografati in un volume BitLocker. Il formato del nome file è

<protector_id>.bek. Per l'unità del sistema operativo, la chiave di ripristino può essere usata per ottenere l'accesso al dispositivo se BitLocker rileva una condizione che impedisce lo sblocco dell'unità all'avvio del dispositivo. Una chiave di ripristino può essere usata anche per ottenere l'accesso a unità dati fisse e unità rimovibili crittografate con BitLocker, se per qualche motivo la password viene dimenticata o il dispositivo non può accedere all'unità

- Pacchetto chiave: chiave di decrittografia che può essere usata con lo strumento di ripristino BitLocker per ricostruire parti critiche di un'unità e recuperare i dati recuperabili. Con il pacchetto della chiave e la password di ripristino o la chiave di ripristino, è possibile decrittografare parti di un'unità protetta da BitLocker danneggiata. Ogni pacchetto di chiavi funziona solo per un'unità con l'identificatore di unità corrispondente. Un pacchetto di chiavi non viene generato automaticamente e può essere salvato in un file o in Active Directory Domain Services. Non è possibile archiviare un pacchetto di chiavi in Microsoft Entra ID

- Certificato dell'agente di recupero dati: un agente di recupero dati (DRA) è un tipo di certificato associato a un'entità di sicurezza di Active Directory e che può essere usato per accedere a qualsiasi unità crittografata BitLocker configurata con la chiave pubblica corrispondente. Le autorità di ripristino di emergenza possono usare le credenziali per sbloccare l'unità. Se l'unità è un'unità del sistema operativo, l'unità deve essere montata come unità dati in un altro dispositivo per sbloccarla

Suggerimento

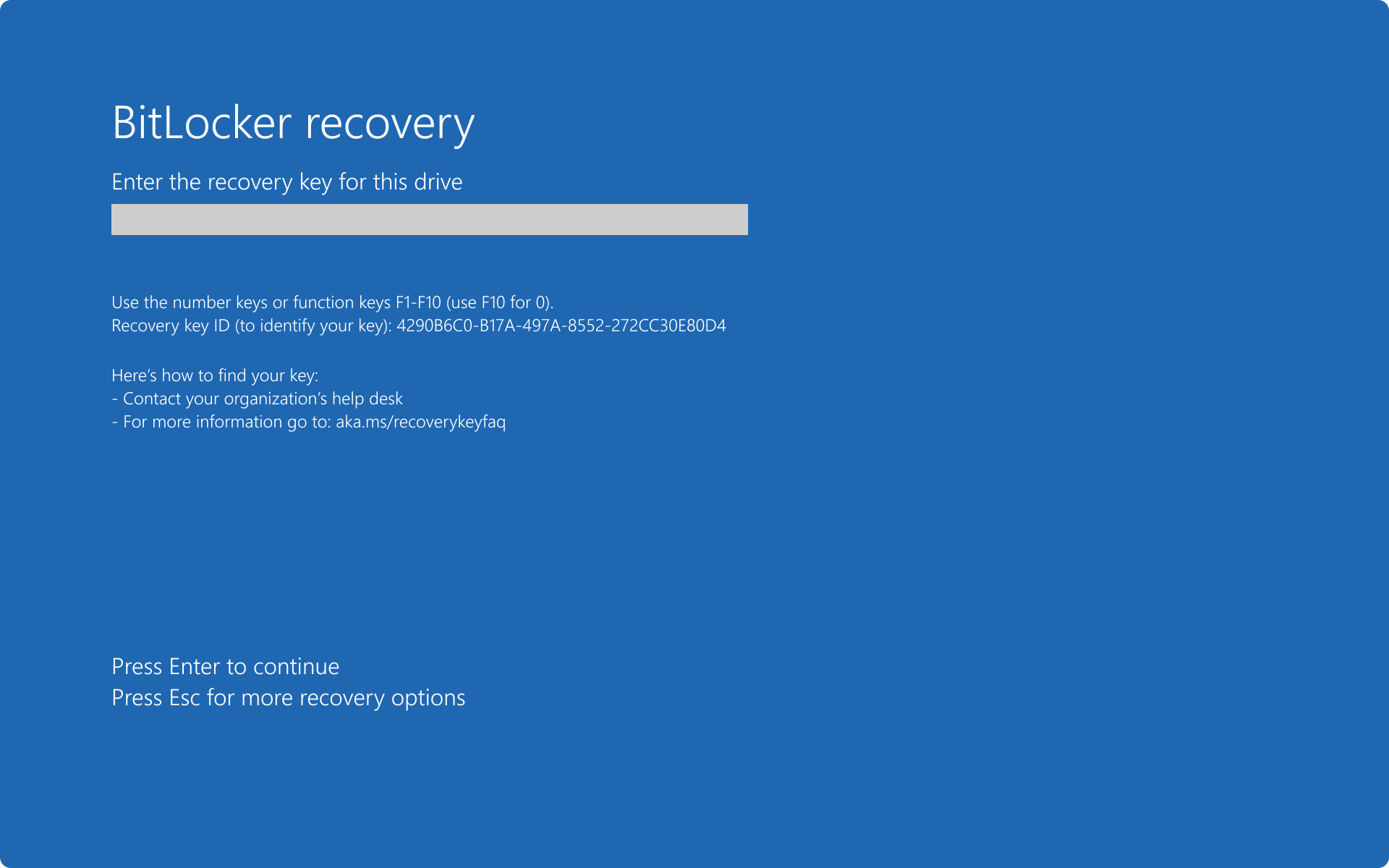

Sia la password di ripristino che la chiave di ripristino possono essere fornite dagli utenti nell'applet Pannello di controllo (per i dati e le unità rimovibili) o nella schermata di ripristino di preavvio. È consigliabile configurare le impostazioni dei criteri per personalizzare la schermata di ripristino di preavcimento, ad esempio aggiungendo un messaggio personalizzato, un URL e informazioni di contatto dell'help desk. Per altre informazioni, vedere l'articolo Schermata di ripristino dell'avvio preliminare di BitLocker.

Quando si pianifica il processo di ripristino di BitLocker, consultare prima di tutto le procedure consigliate correnti dell'organizzazione per il ripristino delle informazioni sensibili. Ad esempio:

| ☑️ | Domanda |

|---|---|

| 🔲 | In che modo l'organizzazione gestisce le password perse o dimenticate? |

| 🔲 | In che modo l'organizzazione esegue la reimpostazione del PIN della smart card? |

| 🔲 | Gli utenti possono salvare o recuperare le informazioni di ripristino per i dispositivi di cui sono proprietari? |

| 🔲 | Quanto si vuole che gli utenti siano coinvolti nel processo di configurazione di BitLocker? Vuoi che gli utenti interagiscano con il processo, siano invisibile all'utente o entrambi? |

| 🔲 | Dove archiviare le chiavi di ripristino di BitLocker? |

| 🔲 | Abilitare la rotazione delle password di ripristino? |

Rispondere alle domande consente di determinare il miglior processo di ripristino di BitLocker per l'organizzazione e di configurare di conseguenza le impostazioni dei criteri di BitLocker. Ad esempio, se l'organizzazione dispone di un processo per reimpostare le password, è possibile usare un processo simile per il ripristino di BitLocker. Se agli utenti non è consentito salvare o recuperare le informazioni di ripristino, l'organizzazione può usare un agente di ripristino dei dati o eseguire automaticamente il backup delle informazioni di ripristino.

Le impostazioni dei criteri seguenti definiscono i metodi di ripristino che possono essere usati per ripristinare l'accesso a un'unità protetta da BitLocker:

- Scegliere come ripristinare le unità del sistema operativo protette da BitLocker

- Scegliere come ripristinare le unità fisse protette da BitLocker

- Scegliere come ripristinare le unità rimovibili protette da BitLocker

Suggerimento

In ognuno di questi criteri selezionare Salva informazioni di ripristino di BitLocker per Active Directory Domain Services e quindi scegliere le informazioni di ripristino di BitLocker da archiviare in Active Directory Domain Services. Usare l'opzione Non abilitare BitLocker fino a quando le informazioni di ripristino non vengono archiviate in Active Directory Domain Services per impedire agli utenti di abilitare BitLocker a meno che il backup delle informazioni di ripristino di BitLocker per l'unità venga Microsoft Entra ID o Ad DS abbia esito positivo.

Password di ripristino di BitLocker

Per ripristinare BitLocker, un utente può usare una password di ripristino, se disponibile. La password di ripristino di BitLocker è univoca per il dispositivo in cui è stata creata e può essere salvata in modi diversi. A seconda delle impostazioni dei criteri configurate, la password di ripristino può essere:

- Salvato in Microsoft Entra ID, per Microsoft Entra aggiunto

- Salvato in Active Directory Domain Services, per i dispositivi aggiunti ad Active Directory

- Salvato in un file di testo

- Stampato

L'accesso alla password di ripristino consente al titolare di sbloccare un volume protetto da BitLocker e di accedere a tutti i dati. È quindi importante che l'organizzazione stabilisca procedure per controllare l'accesso alle password di ripristino e assicurarsi che vengano archiviate in modo sicuro, separate dai dispositivi protetti.

Nota

È disponibile un'opzione per archiviare la chiave di ripristino di BitLocker nell'account Microsoft di un utente. L'opzione è disponibile per i dispositivi che non sono membri di un dominio e che l'utente usa un account Microsoft. L'archiviazione della password di ripristino in un account Microsoft è il metodo di archiviazione delle chiavi di ripristino consigliato predefinito per i dispositivi non Microsoft Entra aggiunti o aggiunti ad Active Directory.

Il backup della password di ripristino deve essere configurato prima dell'abilitazione di BitLocker, ma può essere eseguito anche dopo la crittografia, come descritto nella guida alle operazioni di BitLocker.

La metodologia di backup preferita in un'organizzazione consiste nell'archiviare automaticamente le informazioni di ripristino di BitLocker in una posizione centrale. A seconda dei requisiti dell'organizzazione, le informazioni di ripristino possono essere archiviate in Microsoft Entra ID, Servizi di dominio Active Directory o condivisioni file.

È consigliabile usare i metodi di backup di BitLocker seguenti:

- Per Microsoft Entra dispositivi aggiunti, archiviare la chiave di ripristino in Microsoft Entra ID

- Per i dispositivi aggiunti ad Active Directory, archiviare la chiave di ripristino in Active Directory Domain Services

Nota

Non esiste un modo automatico per archiviare la chiave di ripristino per i dispositivi di archiviazione rimovibili in Microsoft Entra ID o Active Directory Domain Services. A tale scopo, tuttavia, è possibile usare PowerShell o il manage.bde.exe comando . Per altre informazioni ed esempi, vedere la guida alle operazioni di BitLocker.

Agenti di recupero dati

Le unità di ripristino di emergenza possono essere usate per ripristinare unità del sistema operativo, unità dati fisse e unità dati rimovibili. Tuttavia, se usata per ripristinare le unità del sistema operativo, l'unità del sistema operativo deve essere montata su un altro dispositivo come unità dati per consentire al dra di sbloccare l'unità. Gli agenti di ripristino dei dati vengono aggiunti all'unità quando vengono crittografati e possono essere aggiornati dopo la crittografia.

Il vantaggio dell'uso di un DRA rispetto al ripristino della password o della chiave è che il DRA funge da chiave master per BitLocker. Con un dra è possibile ripristinare qualsiasi volume protetto dai criteri, senza dover trovare una password o una chiave specifica per ogni singolo volume.

Per configurare gli account di ripristino di emergenza per i dispositivi aggiunti a un dominio di Active Directory, sono necessari i passaggi seguenti:

- Ottenere un certificato DRA. L'utilizzo della chiave seguente e gli attributi di utilizzo delle chiavi avanzati vengono controllati da BitLocker prima di usare il certificato.

- Se è presente un attributo di utilizzo della chiave, deve essere il seguente:

CERT_DATA_ENCIPHERMENT_KEY_USAGECERT_KEY_AGREEMENT_KEY_USAGECERT_KEY_ENCIPHERMENT_KEY_USAGE

- Se è presente un attributo EKU (Enhanced Key Usage), deve essere il seguente:

- Come specificato nell'impostazione dei criteri o nell'impostazione predefinita

1.3.6.1.4.1.311.67.1.1 - Qualsiasi identificatore di oggetto EKU supportato dall'autorità di certificazione (CA)

- Come specificato nell'impostazione dei criteri o nell'impostazione predefinita

- Se è presente un attributo di utilizzo della chiave, deve essere il seguente:

- Aggiungere il dra tramite criteri di gruppo usando il percorso:Criteri di>configurazione> computerImpostazioni di Windows Impostazioni>di sicurezza Impostazioni>di sicurezza Criteri> chiave pubblicaCrittografia unità BitLocker

- Configurare l'impostazione Specificare gli identificatori univoci per i criteri dell'organizzazione per associare un identificatore univoco a una nuova unità abilitata con BitLocker. Un campo di identificazione è una stringa usata per identificare in modo univoco una business unit o un'organizzazione. I campi di identificazione sono necessari per la gestione degli agenti di recupero dati nelle unità protette da BitLocker. BitLocker gestisce e aggiorna le DBA solo quando un campo di identificazione è presente in un'unità ed è identico al valore configurato nel dispositivo

- Configurare le impostazioni dei criteri seguenti per consentire il ripristino usando un DRA per ogni tipo di unità:

Informazioni di ripristino di BitLocker archiviate in Microsoft Entra ID

Le informazioni di ripristino di BitLocker per Microsoft Entra dispositivi aggiunti possono essere archiviate in Microsoft Entra ID. Il vantaggio dell'archiviazione delle password di ripristino di BitLocker in Microsoft Entra ID consiste nel fatto che gli utenti possono recuperare facilmente le password per i dispositivi assegnati dal Web, senza coinvolgere l'help desk.

L'accesso alle password di ripristino può anche essere delegato all'help desk, per facilitare gli scenari di supporto.

Le informazioni sulla password di ripristino di BitLocker archiviate in Microsoft Entra ID sono di tipo bitlockerRecoveryKey risorsa. La risorsa può essere recuperata dal Interfaccia di amministrazione di Microsoft Entra, dall'interfaccia di amministrazione Microsoft Intune (per i dispositivi registrati in Microsoft Intune), da PowerShell o da Microsoft Graph. Per altre informazioni, vedere tipo di risorsa bitlockerRecoveryKey.

Informazioni di ripristino di BitLocker archiviate in Active Directory Domain Services

Le informazioni di ripristino di BitLocker per un dispositivo aggiunto a un dominio di Active Directory possono essere archiviate in Active Directory Domain Services. Le informazioni vengono archiviate in un oggetto figlio dell'oggetto computer stesso. Ogni oggetto di ripristino di BitLocker include la password di ripristino e altre informazioni di ripristino. In ogni oggetto computer possono essere presenti più oggetti di ripristino di BitLocker, perché possono essere presenti più password di ripristino associate a un volume abilitato per BitLocker.

Il nome dell'oggetto di ripristino BitLocker incorpora un identificatore univoco globale (GUID) e informazioni di data e ora, per una lunghezza fissa di 63 caratteri. La sintassi è <Object Creation Date and Time><Recovery GUID>.

Nota

Active Directory mantiene la cronologia di tutte le password di ripristino per un oggetto computer. Le chiavi di ripristino precedenti non vengono rimosse automaticamente da Servizi di dominio Active Directory, a meno che l'oggetto computer non venga eliminato.

Il nome comune (cn) per l'oggetto di ripristino BitLocker è ms-FVE-RecoveryInformation. Ogni ms-FVE-RecoveryInformation oggetto ha gli attributi seguenti:

| Nome attributo | Descrizione |

|---|---|

ms-FVE-RecoveryPassword |

Password di ripristino a 48 cifre usata per recuperare un volume di disco crittografato con BitLocker. |

ms-FVE-RecoveryGuid |

GUID associato a una password di ripristino di BitLocker. Nella modalità di ripristino di BitLocker, il GUID viene visualizzato all'utente, in modo che sia possibile individuare la password di ripristino corretta per sbloccare il volume. Il GUID è incluso anche nel nome dell'oggetto di ripristino. |

ms-FVE-VolumeGuid |

GUID associato a un volume di disco supportato da BitLocker. Mentre la password (archiviata in ms-FVE-RecoveryGuid) è univoca per ogni password di ripristino, l'identificatore di volume è univoco per ogni volume crittografato con BitLocker. |

ms-FVE-KeyPackage |

Chiave di crittografia BitLocker del volume protetta dalla password di ripristino corrispondente. Con questo pacchetto di chiavi e la password di ripristino (archiviata in ms-FVE-RecoveryPassword), le parti di un volume protetto da BitLocker possono essere decrittografate se il disco è danneggiato. Ogni pacchetto di chiavi funziona solo per un volume con l'identificatore di volume corrispondente (archiviato in ms-FVE-VolumeGuid). Lo strumento di ripristino BitLocker può essere usato per usare il pacchetto di chiavi. |

Per altre informazioni sugli attributi di BitLocker archiviati in Active Directory Domain Services, vedere gli articoli seguenti:

Il pacchetto di chiavi BitLocker non viene salvato per impostazione predefinita. Per salvare il pacchetto insieme alla password di ripristino in Servizi di dominio Active Directory, è necessario selezionare l'impostazione Backup recovery password and key package policy (Password di ripristino di backup e criteri del pacchetto chiave ) nei criteri che controllano il metodo di ripristino. Il pacchetto di chiavi può anche essere esportato da un volume funzionante.

Se non viene eseguito il backup delle informazioni di ripristino in Servizi di dominio Active Directory o se si vuole salvare un pacchetto di chiavi in un percorso alternativo, usare il comando seguente per generare un pacchetto di chiavi per un volume:

manage-bde.exe -KeyPackage C: -id <id> -path <path>

Nel percorso specificato viene creato un file con un formato di BitLocker Key Package {<id>}.KPG nome file.

Nota

Per esportare un nuovo pacchetto di chiavi da un volume sbloccato protetto da BitLocker, è necessario l'accesso dell'amministratore locale al volume di lavoro prima che si verifichino danni al volume.

Passaggi successivi

Informazioni su come ottenere informazioni di ripristino di BitLocker per Microsoft Entra dispositivi aggiunti, Microsoft Entra ibridi aggiunti e aggiunti ad Active Directory e come ripristinare l'accesso a un'unità bloccata:

Commenti e suggerimenti

In arrivo: Nel corso del 2024 verranno ritirati i problemi di GitHub come meccanismo di feedback per il contenuto e verranno sostituiti con un nuovo sistema di feedback. Per altre informazioni, vedi: https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per