Panoramica di Microsoft Defender per Archiviazione (versione classica)

Nota

Eseguire l'aggiornamento al nuovo piano di Microsoft Defender per Archiviazione. Include nuove funzionalità come l'analisi malware e il rilevamento delle minacce per i dati sensibili. Questo piano offre anche una struttura dei prezzi più prevedibile per un migliore controllo sulla copertura e sui costi. Inoltre, tutte le nuove funzionalità di Defender per Archiviazione verranno rilasciate solo nel nuovo piano. La migrazione al nuovo piano è un processo semplice, vedere qui come eseguire la migrazione dal piano classico. Se si usa Defender per Archiviazione (versione classica) con prezzi per transazione o per account di archiviazione, è necessario eseguire la migrazione al nuovo piano di Defender for Storage (versione classica) per accedere a queste funzionalità e prezzi. Informazioni sui vantaggi della migrazione al nuovo piano di Defender per Archiviazione.

Microsoft Defender per Archiviazione (versione classica) offre un livello di intelligence di sicurezza nativo di Azure che rileva tentativi insoliti e potenzialmente dannosi di accesso o exploit degli account di archiviazione. Usa funzionalità avanzate di rilevamento delle minacce e dati di intelligence sulle minacce Microsoft per fornire avvisi di sicurezza contestuali. Questi avvisi includono anche i passaggi per mitigare le minacce rilevate e prevenire attacchi futuri.

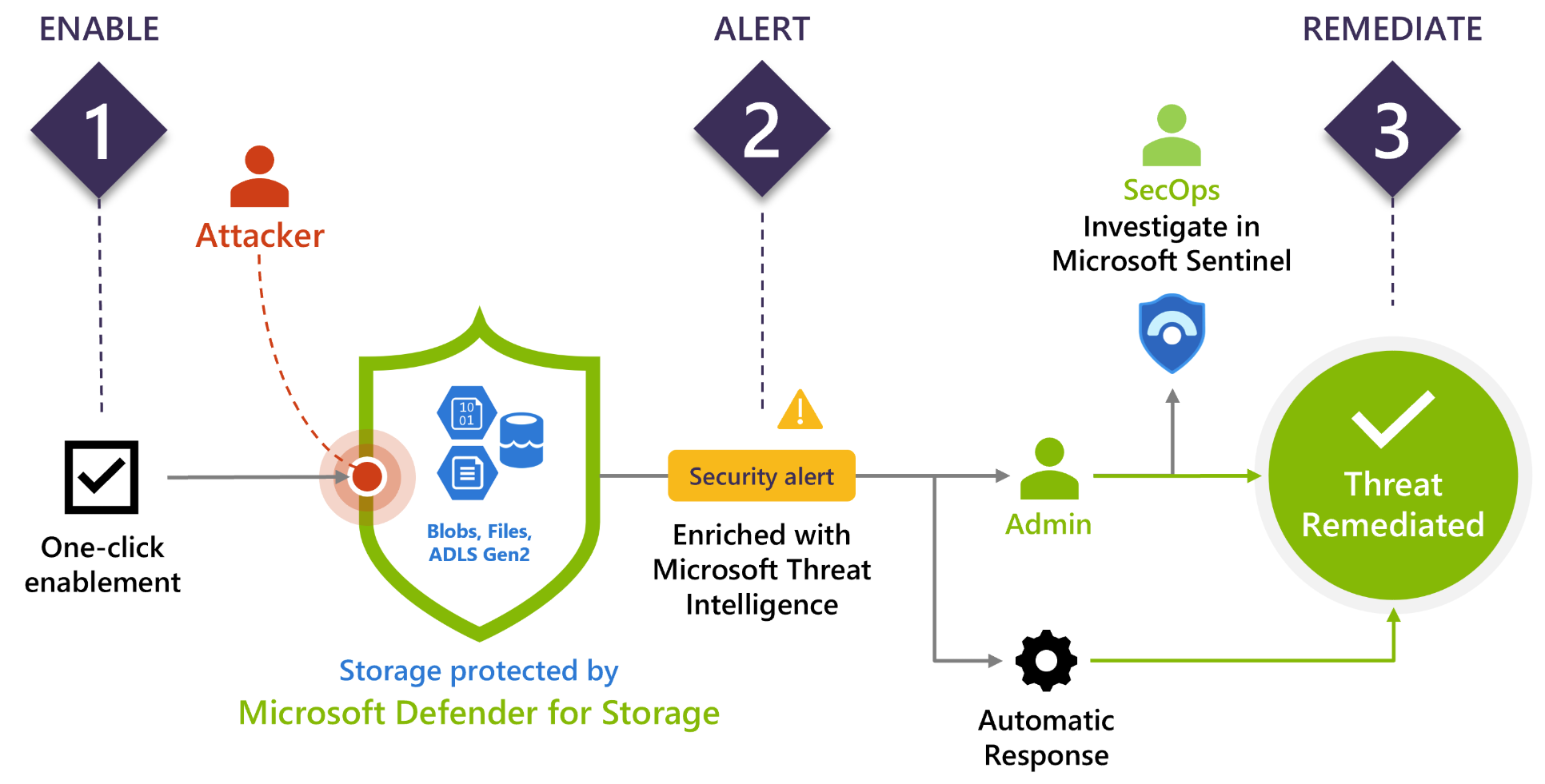

È possibile abilitare Microsoft Defender per Archiviazione (versione classica) a livello di sottoscrizione (scelta consigliata) o a livello di risorsa.

Defender per Archiviazione (versione classica) analizza continuamente il flusso di dati generato dai servizi Archiviazione BLOB di Azure, File di Azure e Azure Data Lake Storage. Quando vengono rilevate attività potenzialmente dannose, vengono generati avvisi di sicurezza. Questi avvisi vengono visualizzati in Microsoft Defender for Cloud. Tutti i dettagli dell'attività sospetta insieme ai passaggi di indagine pertinenti, alle azioni correttive e alle raccomandazioni sulla sicurezza sono presentati qui.

I dati analizzati di Archiviazione BLOB di Azure includono tipi di operazione come Get Blob, Put Blob, Get Container ACL, List Blobs e Get Blob Properties. Gli esempi di tipi di operazione di File di Azure analizzati includono Get File, Create File, List Files, Get File Properties e Put Range.

Defender per Archiviazione (versione classica) non accede ai dati dell'account di archiviazione e non ha alcun effetto sulle prestazioni.

Per altre informazioni, vedere questo video dalla serie video della serie Defender for Cloud in the Field:

Per altri chiarimenti su Defender per Archiviazione (versione classica), vedere le domande frequenti.

Disponibilità

| Aspetto | Dettagli |

|---|---|

| Stato della versione: | Disponibilità generale (GA) |

| Prezzi: | Microsoft Defender per Archiviazione (versione classica) viene fatturato come illustrato nella pagina dei prezzi |

| Tipi di archiviazione protetti: | Archiviazione BLOB (Archiviazione Standard/PremiumV2, BLOB in blocchi) File di Azure (tramite l'API REST e SMB) Azure Data Lake Storage Gen2 (account Standard/Premium con spazi dei nomi gerarchici abilitati) |

| Cloud: |

Quali sono i vantaggi di Microsoft Defender per Archiviazione (versione classica)?

Defender per Archiviazione (versione classica) offre:

Sicurezza nativa di Azure: Defender per Archiviazione (versione classica) consente di abilitare con un solo clic la protezione dei dati archiviati in BLOB di Azure, File di Azure e data lake. Come servizio nativo di Azure, Defender per Archiviazione (versione classica) offre sicurezza centralizzata in tutti gli asset di dati gestiti da Azure ed è integrato con altri servizi di sicurezza di Azure, ad esempio Microsoft Sentinel.

Soluzioni di rilevamento avanzate: basati sulla tecnologia di intelligence sulle minacce Microsoft, i rilevamenti in Defender per Archiviazione (versione classica) interessano le principali minacce per l'archiviazione, come l'accesso non autenticato, la compromissione delle credenziali, gli attacchi di social engineering, l'esfiltrazione di dati, l'abuso dei privilegi e i contenuti dannosi.

Risposta su larga scala: grazie agli strumenti di automazione di Defender per il cloud, è più facile prevenire e rispondere alle minacce identificate. Per altre informazioni, vedere Automatizzare le risposte ai trigger di Microsoft Defender per il cloud.

Minacce di sicurezza nei servizi di archiviazione basati sul cloud

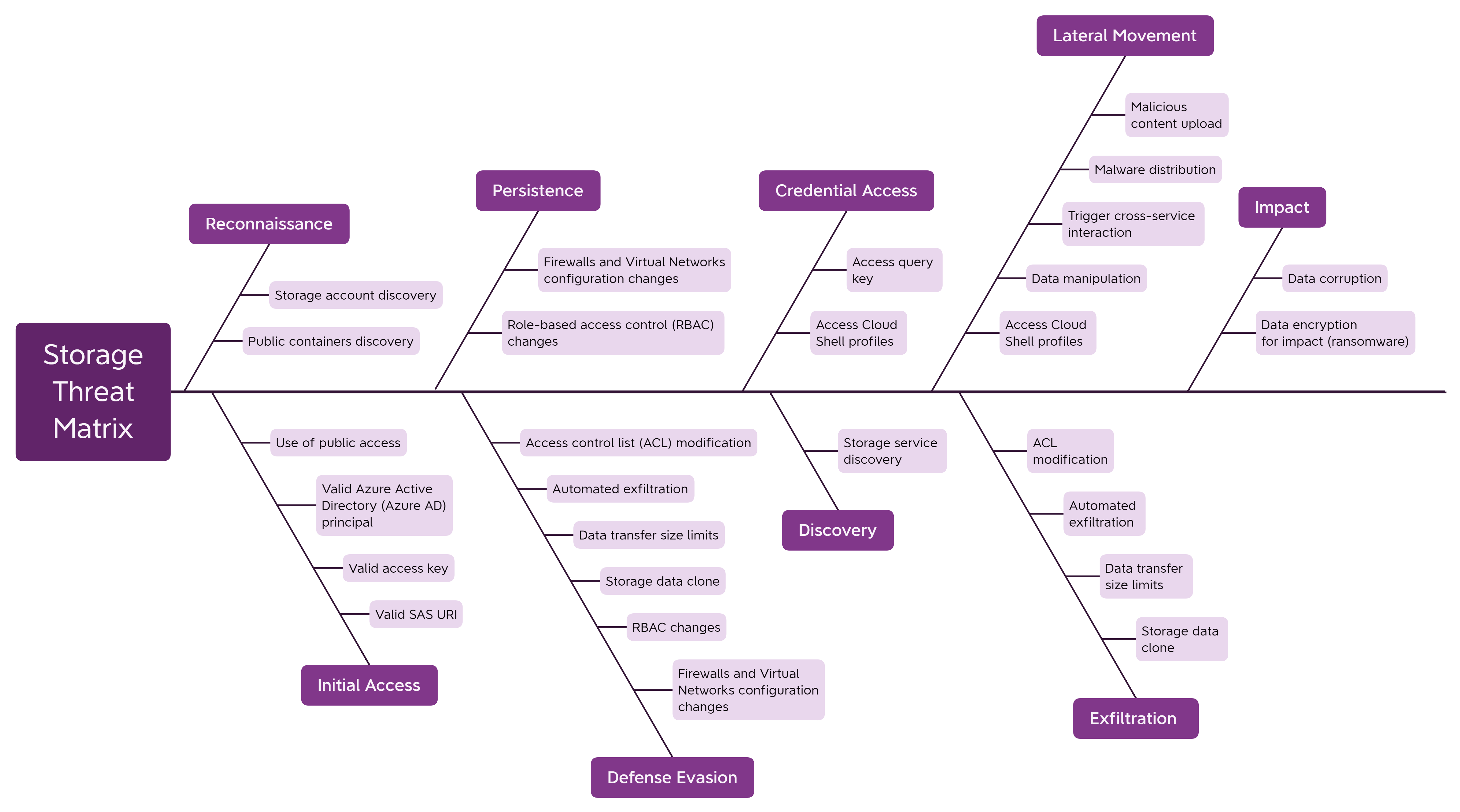

I ricercatori Microsoft in materia di sicurezza hanno analizzato la superficie di attacco dei servizi di archiviazione. Gli account di archiviazione possono essere soggetti a danneggiamento dei dati, esposizione di contenuti sensibili, distribuzione di contenuti dannosi, esfiltrazione dei dati, accesso non autorizzato e altro ancora.

I potenziali rischi per la sicurezza sono descritti nella matrice di minacce per i servizi di archiviazione basati sul cloud e si basano sul framework MITRE ATT&CK®, una knowledge base per le tattiche e le tecniche usate negli attacchi informatici.

Quali tipi di avvisi vengono forniti da Microsoft Defender per Archiviazione (versione classica)

Gli avvisi di sicurezza vengono attivati per gli scenari seguenti (in genere 1-2 ore dopo l'evento):

| Tipo di minaccia | Descrizione |

|---|---|

| Accesso insolito a un account | Ad esempio, accesso da un nodo di uscita TOR, indirizzi IP sospetti, applicazioni insolite, posizioni insolite e accesso anonimo senza autenticazione. |

| Comportamento insolito in un account | Comportamento che devia da una baseline appresa. Ad esempio, una modifica delle autorizzazioni di accesso in un account, un'ispezione insolita degli accessi, un'esplorazione insolita dei dati, un'eliminazione insolita di BLOB/file o un'estrazione insolita di dati. |

| Rilevamento di malware basato sulla reputazione hash | Rilevamento del malware noto in base hash completo di BLOB/file. Ciò può aiutare a rilevare ransomware, virus, spyware e altri malware caricati in un account, impedire che entri nell'organizzazione e distribuirlo a più utenti e risorse. Vedere anche Limitazioni dell'analisi della reputazione hash. |

| Caricamenti di file insoliti | Pacchetti di servizi cloud e file eseguibili insoliti caricati in un account. |

| Visibilità pubblica | Potenziali tentativi di violazione tramite l'analisi dei contenitori e il pull di dati potenzialmente sensibili da contenitori accessibili pubblicamente. |

| Campagne di phishing | Quando il contenuto ospitato in Archiviazione di Azure viene identificato come parte di un attacco di phishing che influisce sugli utenti di Microsoft 365. |

Suggerimento

Per un elenco completo di tutti gli avvisi di Defender per Archiviazione (versione classica), vedere la pagina di riferimento degli avvisi. È essenziale esaminare i prerequisiti, poiché alcuni avvisi di sicurezza sono accessibili solo nel nuovo piano di Defender per Archiviazione. Le informazioni nella pagina di riferimento sono utili per i proprietari del carico di lavoro che cercano di comprendere le minacce rilevabili e consentono ai team del Centro operazioni di sicurezza (SOC) di acquisire familiarità con i rilevamenti prima di condurre indagini. Altre informazioni sugli avvisi di sicurezza di Defender for Cloud e su come gestire gli avvisi in Gestire e rispondere agli avvisi di sicurezza in Microsoft Defender for Cloud.

Gli avvisi includono i dettagli dell'evento imprevisto che li ha attivati e raccomandazioni su come analizzare e risolvere le minacce. Gli avvisi possono essere esportati in Azure Sentinel o in qualsiasi altro sistema SIEM di terze parti o strumento esterno. Per altre informazioni, vedere Avvisi di Stream per una soluzione di modello di distribuzione SIEM, SOAR o IT classica.

Limitazioni dell'analisi della reputazione hash

Suggerimento

Se si vuole che i BLOB caricati vengano analizzati per rilevare malware quasi in tempo reale, è consigliabile eseguire l'aggiornamento al nuovo piano defender per archiviazione. Altre informazioni sull'analisi malware.

La reputazione hash non è un'ispezione approfondita dei file: Microsoft Defender for Storage (versione classica) usa l'analisi della reputazione hash supportata da Microsoft Threat Intelligence per determinare se un file caricato è sospetto. Gli strumenti di protezione dalle minacce non analizzano i file caricati; analizzano invece i dati generati dai servizi archiviazione BLOB e file. Defender per Archiviazione (versione classica) confronta quindi gli hash dei file appena caricati con hash di virus noti, trojan, spyware e ransomware.

L'analisi della reputazione hash non è supportata per tutti i protocolli di file e i tipi di operazione: alcuni, ma non tutti, i log di dati contengono il valore hash del BLOB o del file correlato. In alcuni casi, i dati non contengono un valore hash. Di conseguenza, alcune operazioni non possono essere monitorate per rilevare caricamenti di malware noti. Esempi di casi d'uso non supportati includono condivisioni file SMB e quando viene creato un BLOB usando Put Block e Put blocklist.

Passaggi successivi

In questo articolo sono state fornite informazioni su Microsoft Defender per Archiviazione (versione classica).

- Abilitare Defender per Archiviazione (versione classica)

- Vedere le Domande frequenti sulla versione classica di Defender per Archiviazione.

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per