Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

La ricerca proattiva delle minacce è un processo in cui gli analisti della sicurezza cercano minacce non rilevate e comportamenti dannosi. Creando un'ipotesi, cercando i dati e convalidando tale ipotesi, determinano su cosa agire. Le azioni possono includere la creazione di nuovi rilevamenti, una nuova intelligence sulle minacce o la creazione di un nuovo evento imprevisto.

Usare l'esperienza end-to-end hunting all'interno di Microsoft Sentinel per:

- Eseguire la ricerca proattiva in base a tecniche MITRE specifiche, attività potenzialmente dannose, minacce recenti o ipotesi personalizzata.

- Usare query di ricerca generate da ricercatori di sicurezza o query di ricerca personalizzate per analizzare comportamenti dannosi.

- Eseguire le ricerche usando più schede di query persistenti che consentono di mantenere il contesto nel tempo.

- Raccogliere prove, analizzare le origini UEBA e annotare i risultati usando segnalibri specifici di ricerca.

- Collaborare e documentare i risultati con commenti.

- Agire sui risultati creando nuove regole analitiche, nuovi eventi imprevisti, nuovi indicatori di minaccia e playbook in esecuzione.

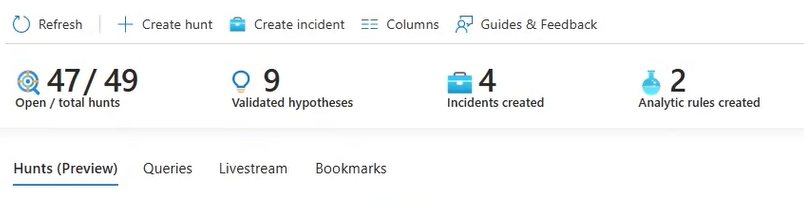

- Tieni traccia delle tue nuove caccia, attive e chiuse in un'unica posizione.

- Visualizzare le metriche in base a ipotesi e risultati tangibili convalidati.

Importante

Dopo il 31 marzo 2027, Microsoft Sentinel non sarà più supportato nel portale di Azure e sarà disponibile solo nel portale di Microsoft Defender. Tutti i clienti che usano Microsoft Sentinel nel portale di Azure verranno reindirizzati al portale di Defender e useranno Microsoft Sentinel solo nel portale di Defender.

Se si usa ancora Microsoft Sentinel nel portale di Azure, è consigliabile iniziare a pianificare la transizione al portale di Defender per garantire una transizione senza problemi e sfruttare appieno l'esperienza di operazioni di sicurezza unificata offerta da Microsoft Defender.

Prerequisiti

Per usare la funzionalità di ricerca, è necessario assegnare un ruolo predefinito Microsoft Sentinel o un ruolo personalizzato Azure controllo degli accessi in base al ruolo. Le opzioni disponibili sono le seguenti:

Assegnare l'assegnazione di ruolo collaboratore Microsoft Sentinel predefinita.

Per altre informazioni sui ruoli in Microsoft Sentinel, vedere Ruoli e autorizzazioni in Microsoft Sentinel.Assegnare un ruolo personalizzato Azure controllo degli accessi in base al ruolo con le autorizzazioni appropriate in Microsoft.SecurityInsights/hunts.

Per altre informazioni, vedere Ruoli e autorizzazioni nella piattaforma Microsoft Sentinel.

Definire l'ipotesi

La definizione di un'ipotesi è un processo aperto e flessibile e può includere qualsiasi idea che si vuole convalidare. Le ipotesi comuni includono:

- Comportamento sospetto: analizzare attività potenzialmente dannose visibili nell'ambiente per determinare se si verifica un attacco.

- Nuova campagna sulle minacce: cercare i tipi di attività dannose in base agli attori, alle tecniche o alle vulnerabilità appena individuati. Questo potrebbe essere qualcosa di cui hai sentito parlare in un articolo di notizie sulla sicurezza.

- Gap di rilevamento: aumentare la copertura del rilevamento usando la mappa CK&MITRE ATT per identificare le lacune.

Microsoft Sentinel offre flessibilità quando si zero nel set corretto di query di ricerca per analizzare l'ipotesi. Quando si crea una ricerca, avviarla con query di ricerca preselezionate o aggiungere query durante l'avanzamento. Ecco i consigli per le query preselezionate in base alle ipotesi più comuni.

Ipotesi - Comportamento sospetto

Per Microsoft Sentinel nel portale di Azure, in Gestione delle minacce selezionare Ricerca.

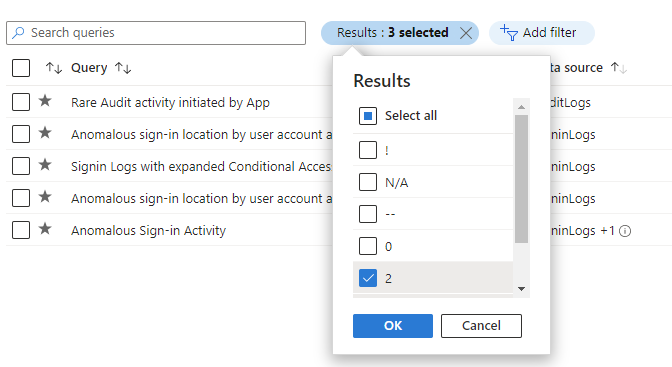

Per Microsoft Sentinel nel portale di Defender, selezionare Microsoft Sentinel>Threat management>Hunting.Selezionare la scheda Query . Per identificare comportamenti potenzialmente dannosi, eseguire tutte le query.

Selezionare Esegui tutte le query> in attesa dell'esecuzione delle query. Questo processo potrebbe richiedere del tempo.

Selezionare Aggiungirisultati>filtro> deselezionare le caselle di controllo "!", "N/D", "-" e "0" >Applica

Ordinare questi risultati in base alla colonna Delta risultati per visualizzare le modifiche più recenti. Questi risultati forniscono indicazioni iniziali sulla ricerca.

Ipotesi - Nuova campagna di minaccia

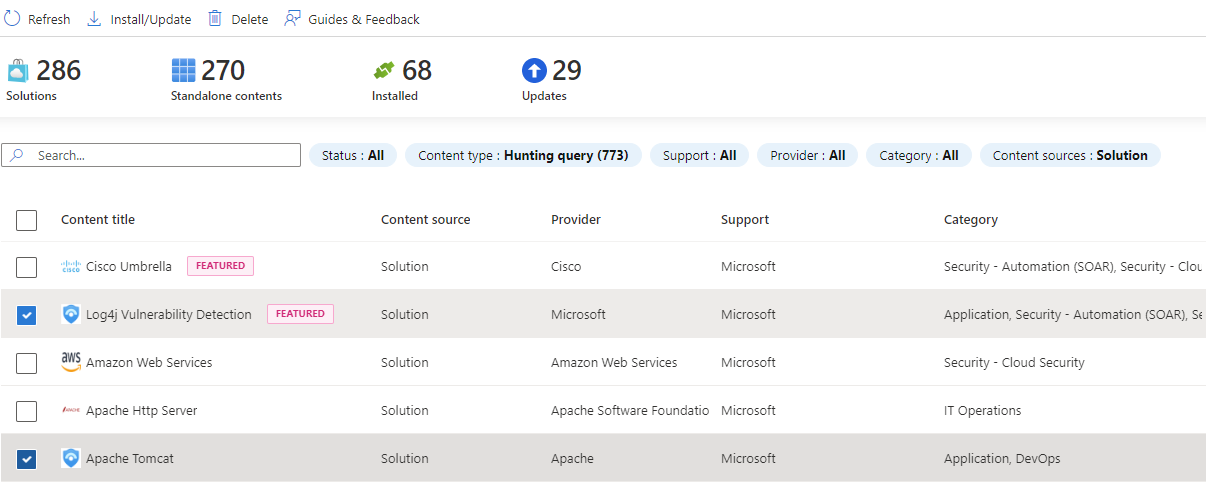

L'hub del contenuto offre soluzioni basate su domini e campagne di minaccia per cercare attacchi specifici. Nei passaggi seguenti viene installato uno di questi tipi di soluzioni.

Passare all'hub del contenuto.

Installare una campagna di minacce o una soluzione basata su dominio, ad esempio il rilevamento della vulnerabilità Log4J o Apache Tomcat.

Dopo aver installato la soluzione, in Microsoft Sentinel passare a Ricerca.

Selezionare la scheda Query .

Eseguire la ricerca in base al nome della soluzione o filtrare in base al nome di origine della soluzione.

Selezionare la query ed eseguire la query.

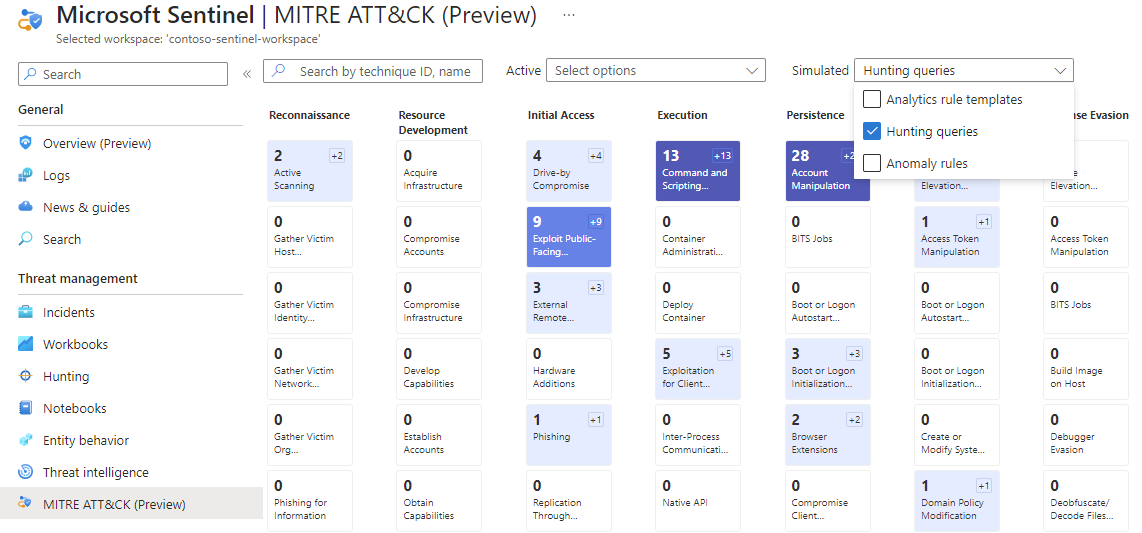

Ipotesi - Gap di rilevamento

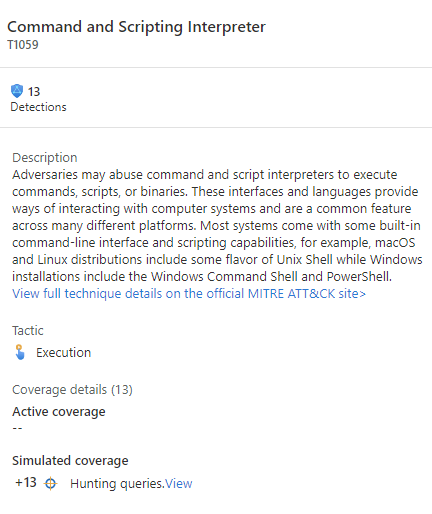

La mappa MITRE ATT&CK consente di identificare lacune specifiche nella copertura di rilevamento. Usare query di ricerca predefinite per specifiche tecniche MITRE ATT&CK come punto di partenza per sviluppare una nuova logica di rilevamento.

Passare alla pagina MITRE ATT&CK (anteprima).

Deselezionare gli elementi nel menu a discesa Attivo.

Selezionare Ricerca di query nel filtro Simulato per visualizzare le tecniche a cui sono associate le query di ricerca.

Selezionare la scheda con la tecnica desiderata.

Selezionare il collegamento Visualizza accanto a Query di ricerca nella parte inferiore del riquadro dei dettagli. Questo collegamento consente di visualizzare una visualizzazione filtrata della scheda Query nella pagina Ricerca in base alla tecnica selezionata.

Selezionare tutte le query per tale tecnica.

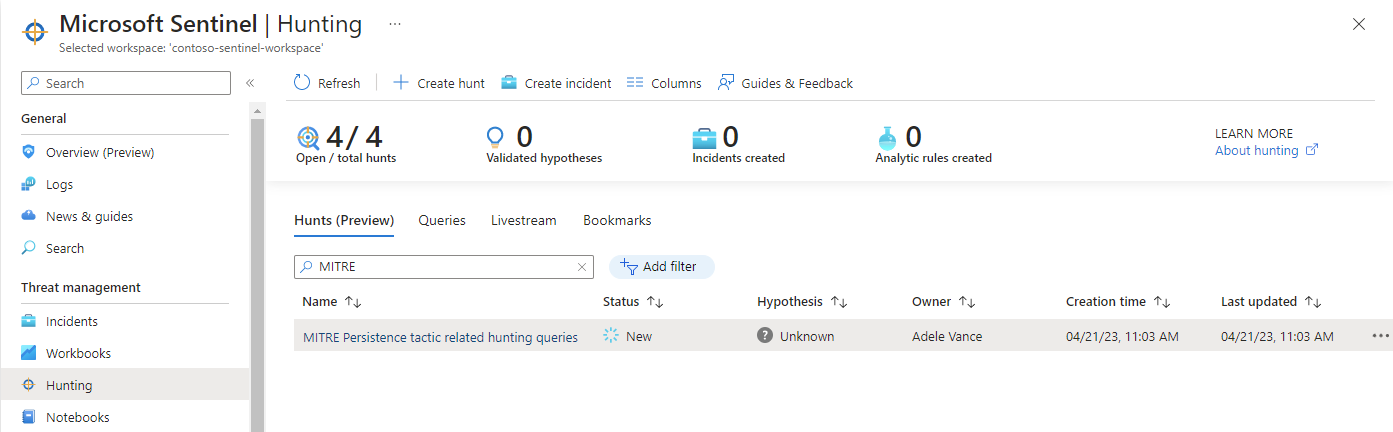

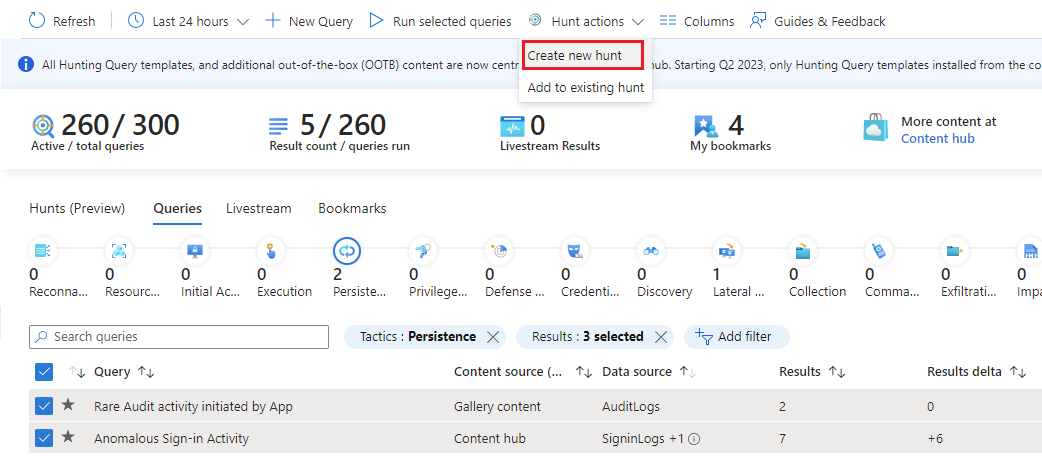

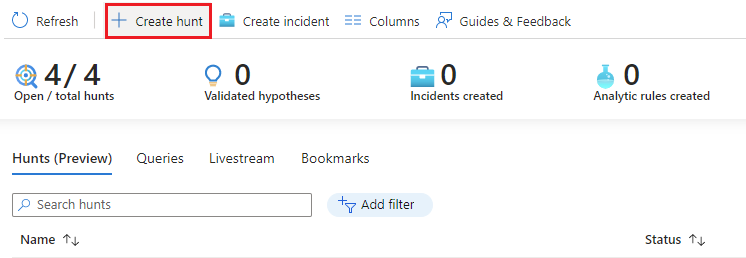

Creare una ricerca

Esistono due modi principali per creare una ricerca.

Se si è iniziato con un'ipotesi in cui sono state selezionate query, selezionare il menu > a discesa Azioni di ricercaCrea nuova ricerca. Tutte le query selezionate vengono clonate per questa nuova ricerca.

Se non si è ancora deciso di eseguire query, selezionare la scheda >Caccia (anteprima)Nuova caccia per creare una ricerca vuota.

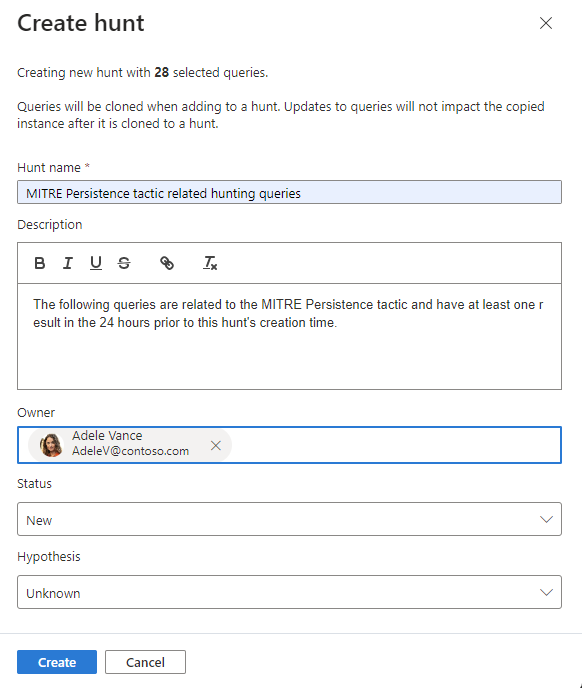

Compilare il nome della ricerca e i campi facoltativi. La descrizione è un buon posto per verbalizzare la tua ipotesi. Il menu a discesa Ipotesi consente di impostare lo stato dell'ipotesi di lavoro.

Selezionare Crea per iniziare.

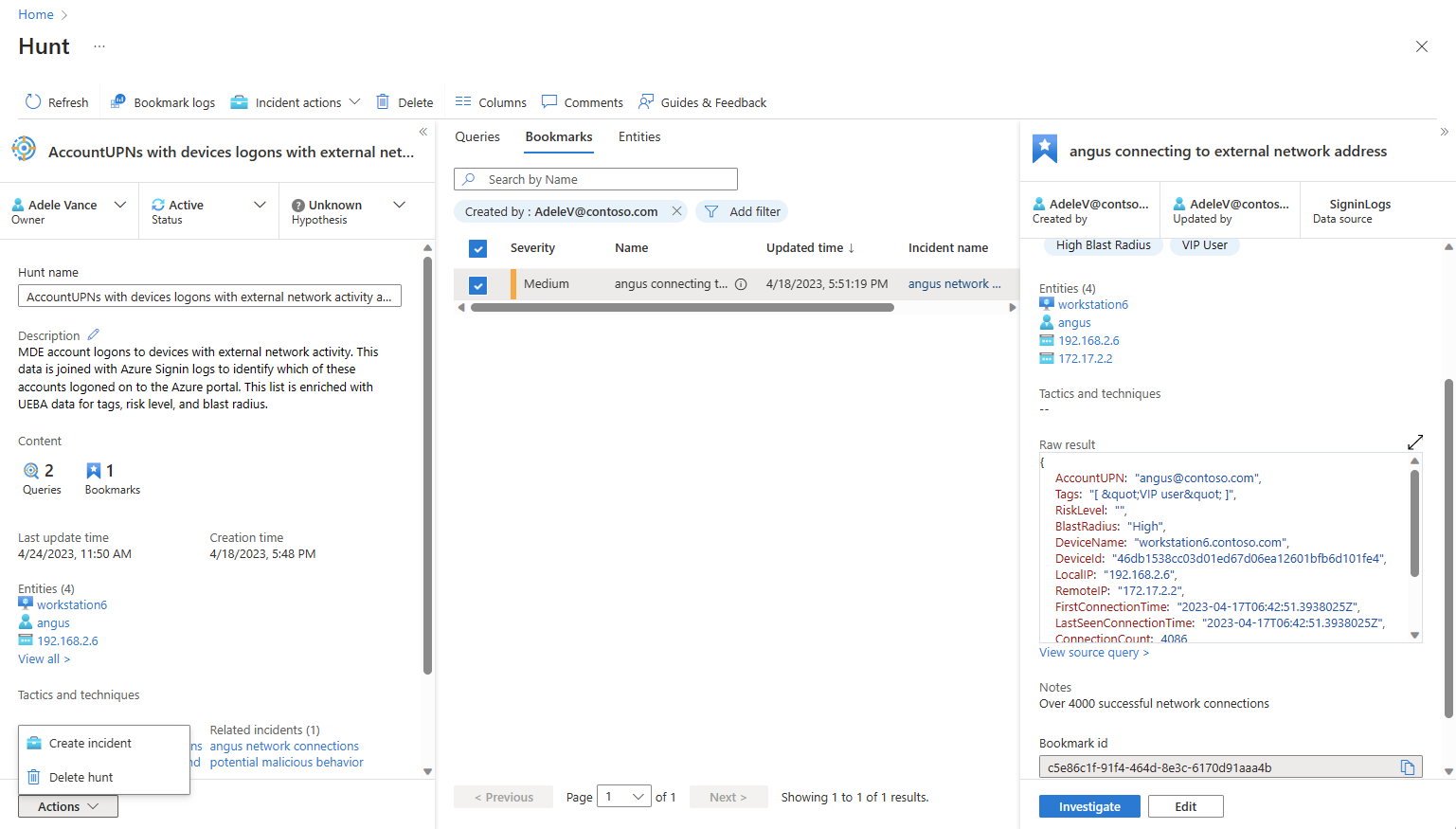

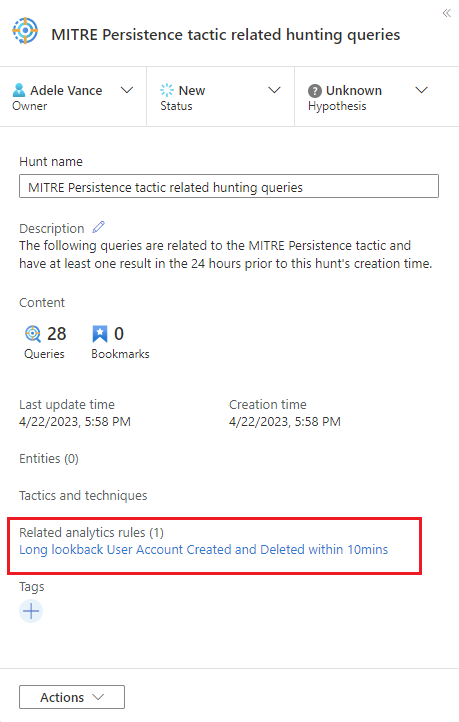

Visualizzare i dettagli della ricerca

Selezionare la scheda Hunts (Anteprima) per visualizzare la nuova ricerca.

Selezionare il collegamento di ricerca per nome per visualizzare i dettagli ed eseguire azioni.

Visualizzare il riquadro dei dettagli con il nome della ricerca, la descrizione, il contenuto, l'ora dell'ultimo aggiornamento e l'ora di creazione.

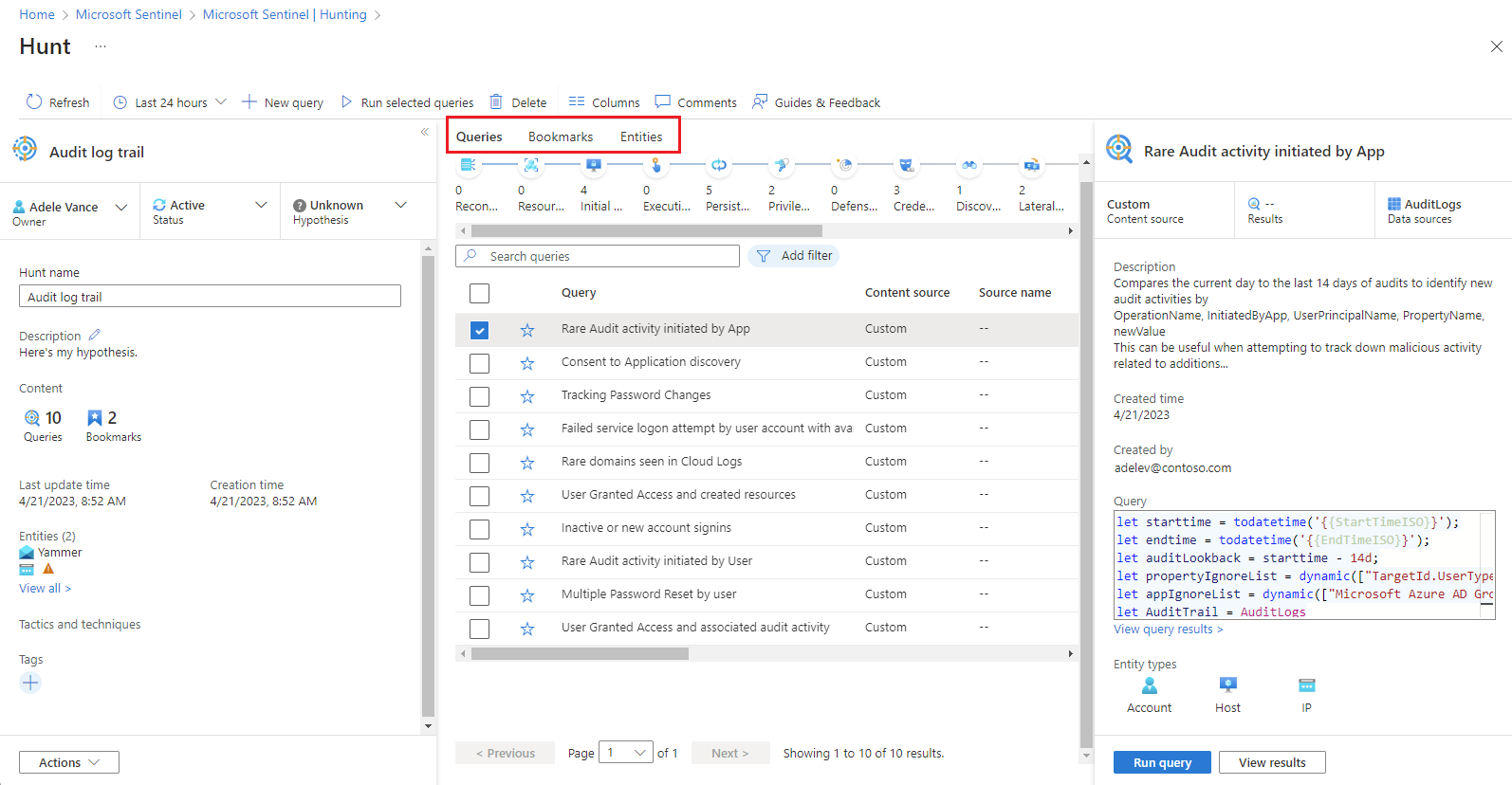

Prendere nota delle schede query, segnalibri ed entità.

Scheda Query

La scheda Query contiene query di ricerca specifiche per questa ricerca. Queste query sono cloni degli originali, indipendenti da tutti gli altri nell'area di lavoro. Aggiornarli o eliminarli senza influire sul set complessivo di query di ricerca o query in altre ricerche.

Aggiungere una query alla ricerca

Eseguire query

- Selezionare

Esegui tutte le query o scegliere query specifiche e selezionare

Esegui tutte le query o scegliere query specifiche e selezionare  Esegui query selezionate.

Esegui query selezionate. - Selezionare

Annulla per annullare l'esecuzione della query in qualsiasi momento.

Annulla per annullare l'esecuzione della query in qualsiasi momento.

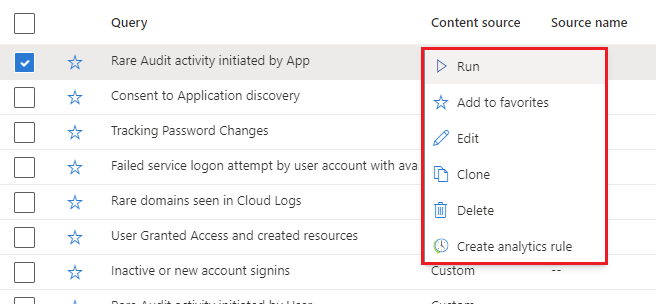

Gestire le query

Fare clic con il pulsante destro del mouse su una query e scegliere una delle opzioni seguenti dal menu di scelta rapida:

- Esegui

- Modifica

- Clone

- Elimina

- Creare una regola di analisi

Queste opzioni si comportano esattamente come la tabella query esistente nella pagina Ricerca , ma le azioni si applicano solo all'interno di questa ricerca. Quando si sceglie di creare una regola di analisi, il nome, la descrizione e la query KQL vengono prepopolati nella creazione della nuova regola. Viene creato un collegamento per visualizzare la nuova regola di analisi disponibile in Regole di analisi correlate.

Visualizzare i risultati

Questa funzionalità consente di visualizzare i risultati delle query di ricerca nell'esperienza di ricerca di Log Analytics. Da qui analizzare i risultati, perfezionare le query e creare segnalibri per registrare informazioni e analizzare ulteriormente i risultati delle singole righe.

- Selezionare il pulsante Visualizza risultati .

- Se si passa a un'altra parte del portale di Microsoft Sentinel, quindi si torna all'esperienza di ricerca log LA dalla pagina di ricerca, rimangono tutte le schede delle query di LA.

- Se si chiude la scheda del browser, queste schede di query di LA vengono perse. Se si vuole rendere persistenti le query a lungo termine, è necessario salvare la query, creare una nuova query di ricerca o copiarla in un commento per un uso successivo all'interno della ricerca.

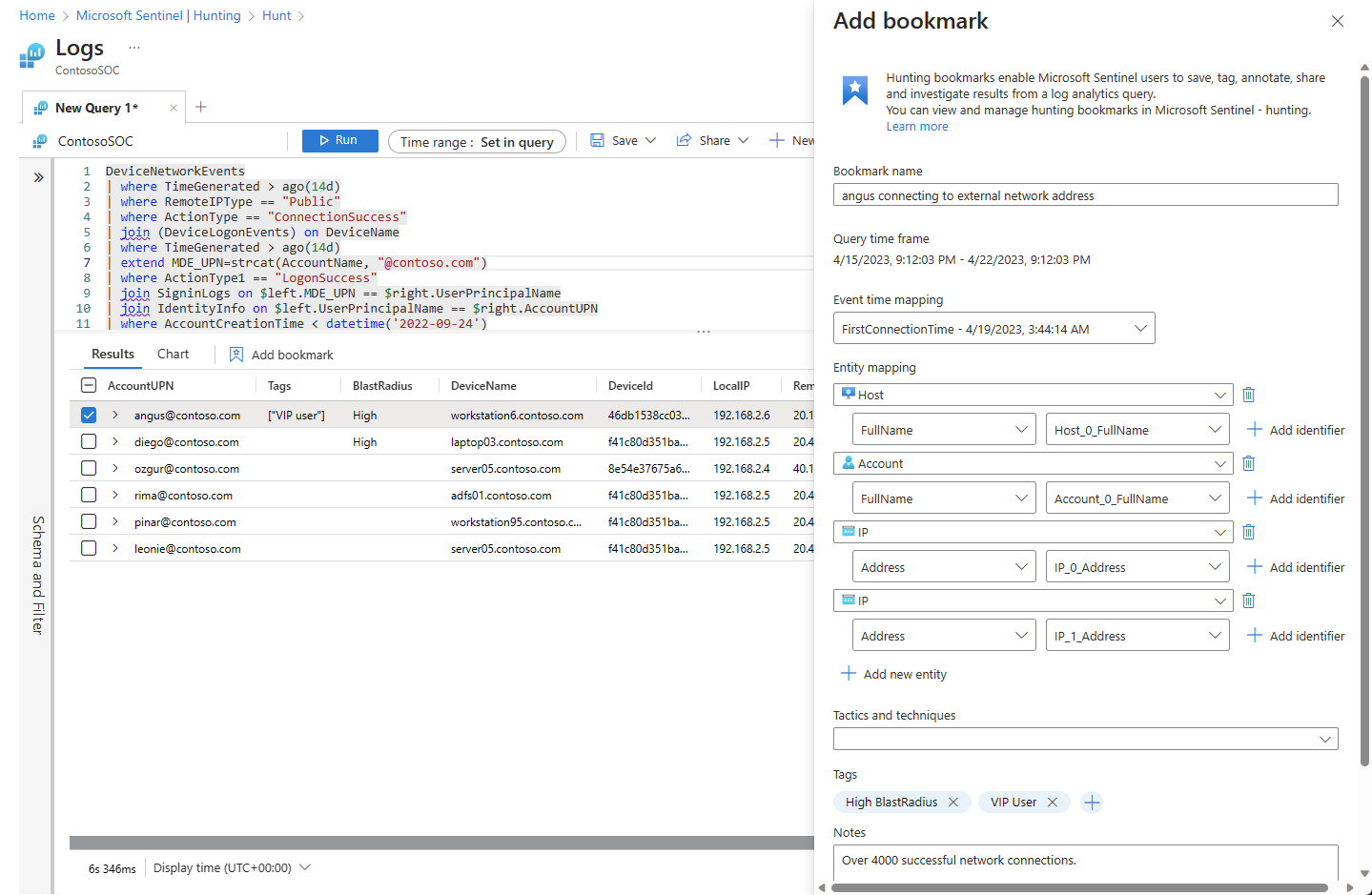

Aggiungere un segnalibro

Quando si trovano risultati interessanti o righe importanti di dati, aggiungere tali risultati alla ricerca creando un segnalibro. Per altre informazioni, vedere Usare i segnalibri di ricerca per le indagini sui dati.

Selezionare la riga o le righe desiderate.

Sopra la tabella dei risultati selezionare Aggiungi segnalibro.

Assegnare al segnalibro il nome .

Impostare la colonna dell'ora dell'evento.

Eseguire il mapping degli identificatori di entità.

Impostare tattiche e tecniche MITRE.

Aggiungere tag e aggiungere note.

I segnalibri mantengono i risultati di riga, la query KQL e l'intervallo di tempo specifici che hanno generato il risultato.

Selezionare Crea per aggiungere il segnalibro alla ricerca.

Visualizzare i segnalibri

Passare alla scheda segnalibro della ricerca per visualizzare i segnalibri.

Selezionare un segnalibro desiderato ed eseguire le azioni seguenti:

- Selezionare i collegamenti di entità per visualizzare la pagina dell'entità UEBA corrispondente.

- Visualizzare risultati non elaborati, tag e note.

- Selezionare Visualizza query di origine per visualizzare la query di origine in Log Analytics.

- Selezionare Visualizza log dei segnalibri per visualizzare il contenuto del segnalibro nella tabella dei segnalibri di ricerca di Log Analytics.

- Selezionare il pulsante Analizza per visualizzare il segnalibro e le entità correlate nel grafico di indagine.

- Selezionare il pulsante Modifica per aggiornare i tag, le tattiche e le tecniche MITRE e le note.

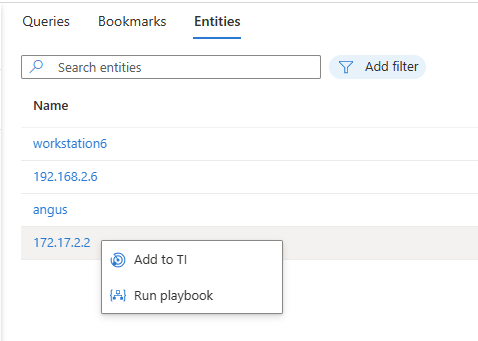

Interagire con le entità

Passare alla scheda Entità della ricerca per visualizzare, cercare e filtrare le entità contenute nella ricerca. Questo elenco viene generato dall'elenco di entità nei segnalibri. La scheda Entità risolve automaticamente le voci duplicate.

Selezionare i nomi delle entità per visitare la pagina dell'entità UEBA corrispondente.

Fare clic con il pulsante destro del mouse sull'entità per eseguire azioni appropriate per i tipi di entità, ad esempio l'aggiunta di un indirizzo IP a TI o l'esecuzione di un playbook specifico del tipo di entità.

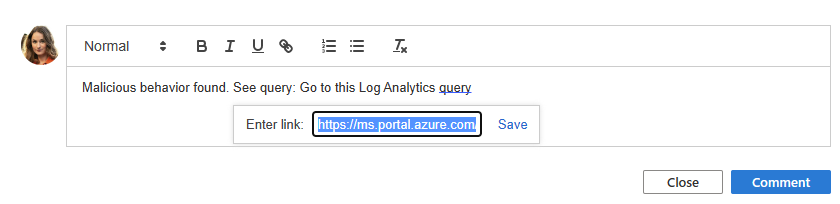

Aggiungere commenti

I commenti sono un ottimo posto per collaborare con i colleghi, conservare le note e i risultati dei documenti.

Selezionare

Digitare e formattare il commento nella casella di modifica.

Aggiungere un risultato di query come collegamento per consentire ai collaboratori di comprendere rapidamente il contesto.

Selezionare il pulsante Commento per applicare i commenti.

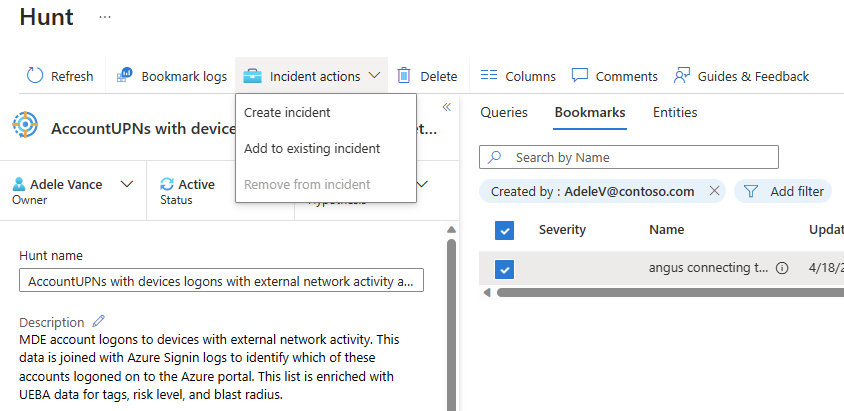

Creare eventi imprevisti

Durante la ricerca sono disponibili due opzioni per la creazione di eventi imprevisti.

Opzione 1: usare i segnalibri.

Selezionare un segnalibro o segnalibri.

Selezionare il pulsante Azioni impreviste.

Selezionare Crea nuovo evento imprevisto o Aggiungi a un evento imprevisto esistente

- Per Creare un nuovo evento imprevisto, seguire la procedura guidata. La scheda Segnalibri è prepopolata con i segnalibri selezionati.

- In Aggiungi all'evento imprevisto esistente selezionare l'evento imprevisto e selezionare il pulsante Accetta .

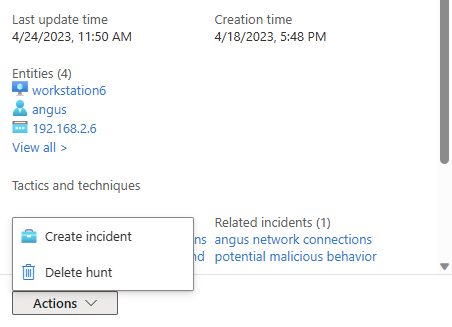

Opzione 2: usare le azioni di ricerca.

Selezionare il menu >Azionicrea evento imprevisto e seguire la procedura guidata.

Durante il passaggio Aggiungi segnalibri usare l'azione Aggiungi segnalibro per scegliere i segnalibri dalla ricerca da aggiungere all'evento imprevisto. Si è limitati ai segnalibri non assegnati a un evento imprevisto.

Dopo aver creato l'evento imprevisto, verrà collegato nell'elenco Eventi imprevisti correlati per tale ricerca.

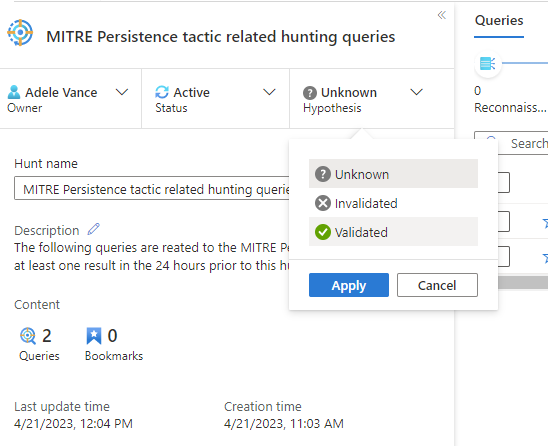

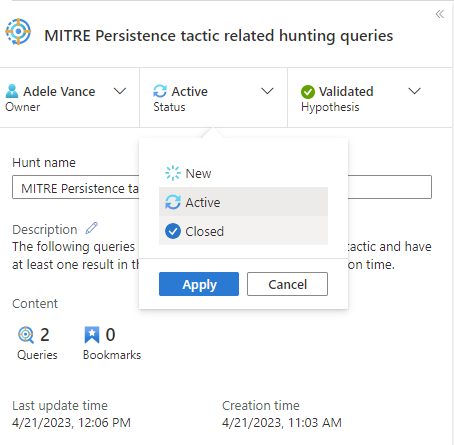

Stato dell'aggiornamento

Quando sono state acquisite prove sufficienti per convalidare o invalidare l'ipotesi, aggiornare lo stato dell'ipotesi.

Al termine di tutte le azioni associate alla ricerca, ad esempio la creazione di regole di analisi, eventi imprevisti o l'aggiunta di indicatori di compromissione (IIC) a TI, chiudere la ricerca.

Questi aggiornamenti dello stato sono visibili nella pagina di ricerca principale e vengono usati per tenere traccia delle metriche.

Tenere traccia delle metriche

Tenere traccia dei risultati tangibili dell'attività di ricerca usando la barra delle metriche nella scheda Caccia . Le metriche mostrano il numero di ipotesi convalidate, i nuovi eventi imprevisti creati e le nuove regole di analisi create. Usare questi risultati per impostare obiettivi o celebrare le attività cardine del programma di ricerca.

Passaggi successivi

In questo articolo si è appreso come eseguire un'indagine di ricerca con la funzionalità di caccia in Microsoft Sentinel.

Per altre informazioni, vedere: