Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Una delle attività principali di un team di sicurezza consiste nella ricerca di eventi specifici nei log. Ad esempio, è possibile cercare nei log le attività di un utente specifico entro un determinato intervallo di tempo.

In Microsoft Sentinel, è possibile eseguire ricerche in lunghi periodi di tempo in set di dati di dimensioni estremamente grandi usando un processo di ricerca. Anche se è possibile eseguire un processo di ricerca in qualsiasi tipo di log, i processi di ricerca sono ideali per eseguire ricerche nei log in uno stato di conservazione a lungo termine (precedentemente noto come archivio). Se è necessario eseguire un'indagine completa su tali dati, è possibile ripristinarli in uno stato di conservazione interattivo, ad esempio le normali tabelle di Log Analytics, per eseguire query con prestazioni elevate e analisi più approfondite.

Importante

Dopo il 31 marzo 2027, Microsoft Sentinel non sarà più supportato nel portale di Azure e sarà disponibile solo nel portale di Microsoft Defender. Tutti i clienti che usano Microsoft Sentinel nel portale di Azure verranno reindirizzati al portale di Defender e useranno Microsoft Sentinel solo nel portale di Defender.

Se si usa ancora Microsoft Sentinel nel portale di Azure, è consigliabile iniziare a pianificare la transizione al portale di Defender per garantire una transizione senza problemi e sfruttare appieno l'esperienza di operazioni di sicurezza unificata offerta da Microsoft Defender.

Cercare set di dati di grandi dimensioni

Usare un processo di ricerca per recuperare i dati archiviati in conservazione a lungo termine o per analizzare grandi volumi di dati, se il timeout della query di log di 10 minuti non è sufficiente. I processi di ricerca sono query asincrone che recuperano record in una tabella di ricerca nell'area di lavoro Log Analytics. Il processo di ricerca usa l'elaborazione parallela per eseguire ricerche su lunghi intervalli di tempo in set di dati estremamente grandi, quindi i processi di ricerca non influiscono sulle prestazioni o sulla disponibilità dell'area di lavoro.

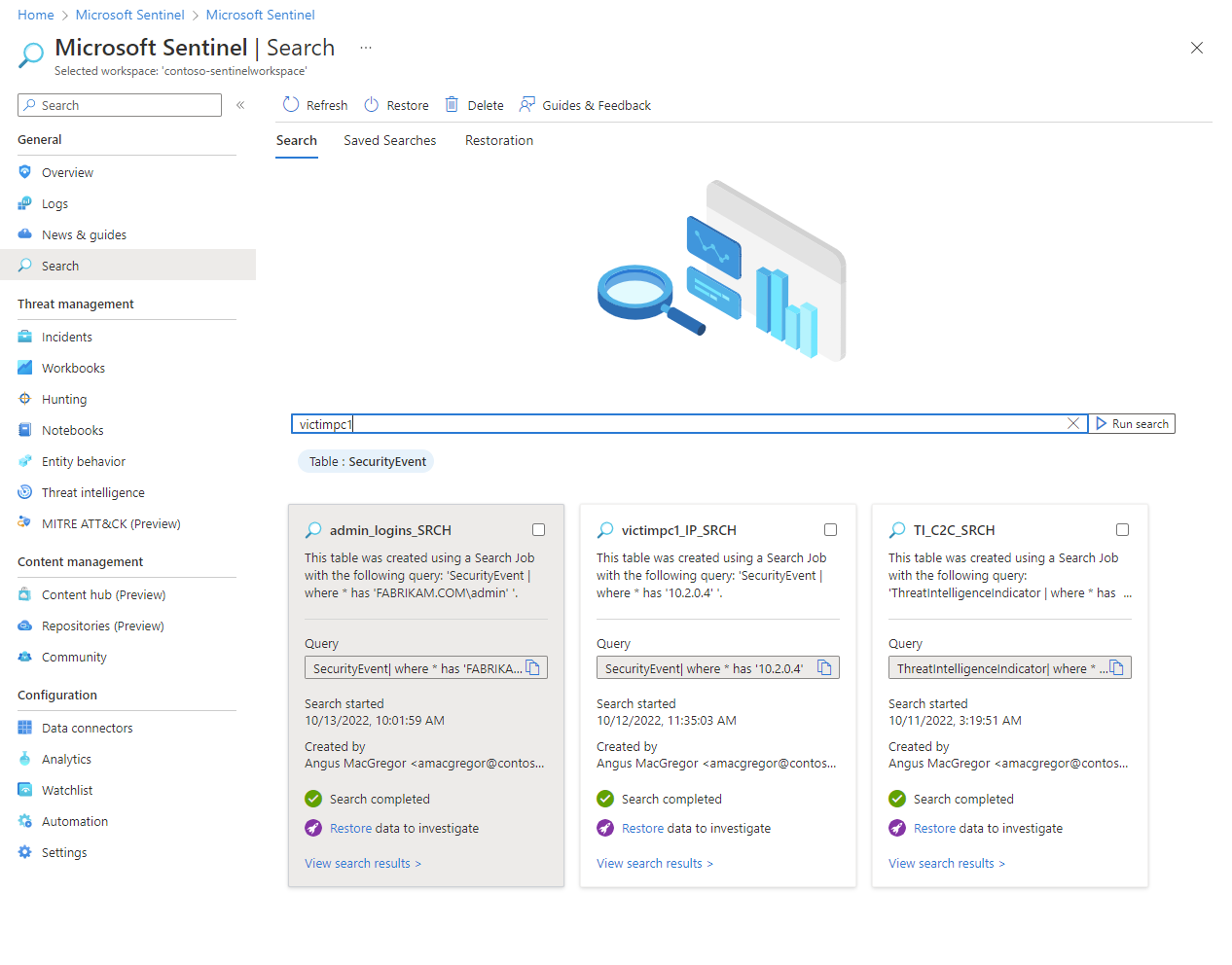

I risultati della ricerca vengono archiviati in una tabella denominata con un _SRCH suffisso.

Questa immagine mostra i criteri di ricerca di esempio per un processo di ricerca.

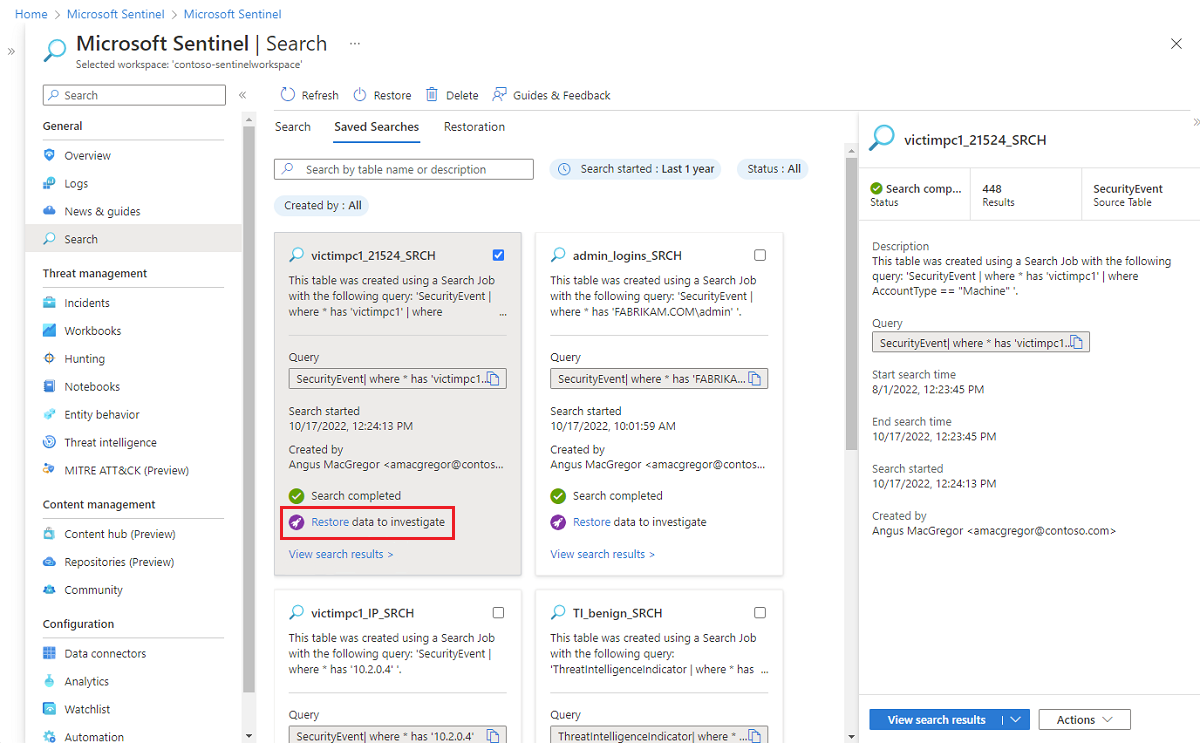

Ripristinare i dati del log dalla conservazione a lungo termine

Quando è necessario eseguire un'indagine completa sui dati di log nella conservazione a lungo termine, ripristinare una tabella dalla pagina Ricerca in Microsoft Sentinel. Specificare una tabella di destinazione e un intervallo di tempo per i dati da ripristinare. Entro pochi minuti, i dati di log vengono ripristinati e disponibili nell'area di lavoro Log Analytics. È quindi possibile usare i dati in query ad alte prestazioni che supportano LQL completo.

Una tabella di log ripristinata è disponibile in una nuova tabella con suffisso *_RST. I dati ripristinati sono disponibili purché siano disponibili i dati di origine sottostanti. È tuttavia possibile eliminare le tabelle ripristinate in qualsiasi momento senza eliminare i dati di origine sottostanti. Per risparmiare sui costi, è consigliabile eliminare la tabella ripristinata quando non è più necessaria.

L'immagine seguente mostra l'opzione di ripristino in una ricerca salvata.

Limitazioni del ripristino del log

Vedere Limitazioni del ripristino nella documentazione di Monitoraggio Azure.

Risultati della ricerca dei segnalibri o righe di dati ripristinate

Analogamente al dashboard di ricerca delle minacce, aggiungere un segnalibro alle righe che contengono informazioni interessanti, in modo da poterle collegare a un evento imprevisto o farvi riferimento in un secondo momento. Per altre informazioni, vedere Creare segnalibri.