Ricerca in intervalli di tempo lunghi in set di dati di grandi dimensioni

Usare un processo di ricerca quando si avvia un'indagine per trovare eventi specifici nei log fino a sette anni fa. È possibile eseguire ricerche negli eventi in tutti i log, inclusi gli eventi nei piani di analisi, di base e di log archiviati. Filtrare e cercare gli eventi che soddisfano i criteri.

Per altre informazioni sui concetti e sulle limitazioni dei processi di ricerca, vedere Avviare un'indagine eseguendo ricerche in set di dati di grandi dimensioni e nei processi di ricerca in Monitoraggio di Azure.

I processi di ricerca in determinati set di dati potrebbero comportare costi aggiuntivi. Per altre informazioni, vedere la pagina dei prezzi di Microsoft Sentinel.

Importante

Microsoft Sentinel è disponibile al pubblico nel portale di Microsoft Defender nella della piattaforma operativa di sicurezza unificata Microsoft. Per altre informazioni, vedere Microsoft Sentinel nel portale di Microsoft Defender.

Avviare un processo di ricerca

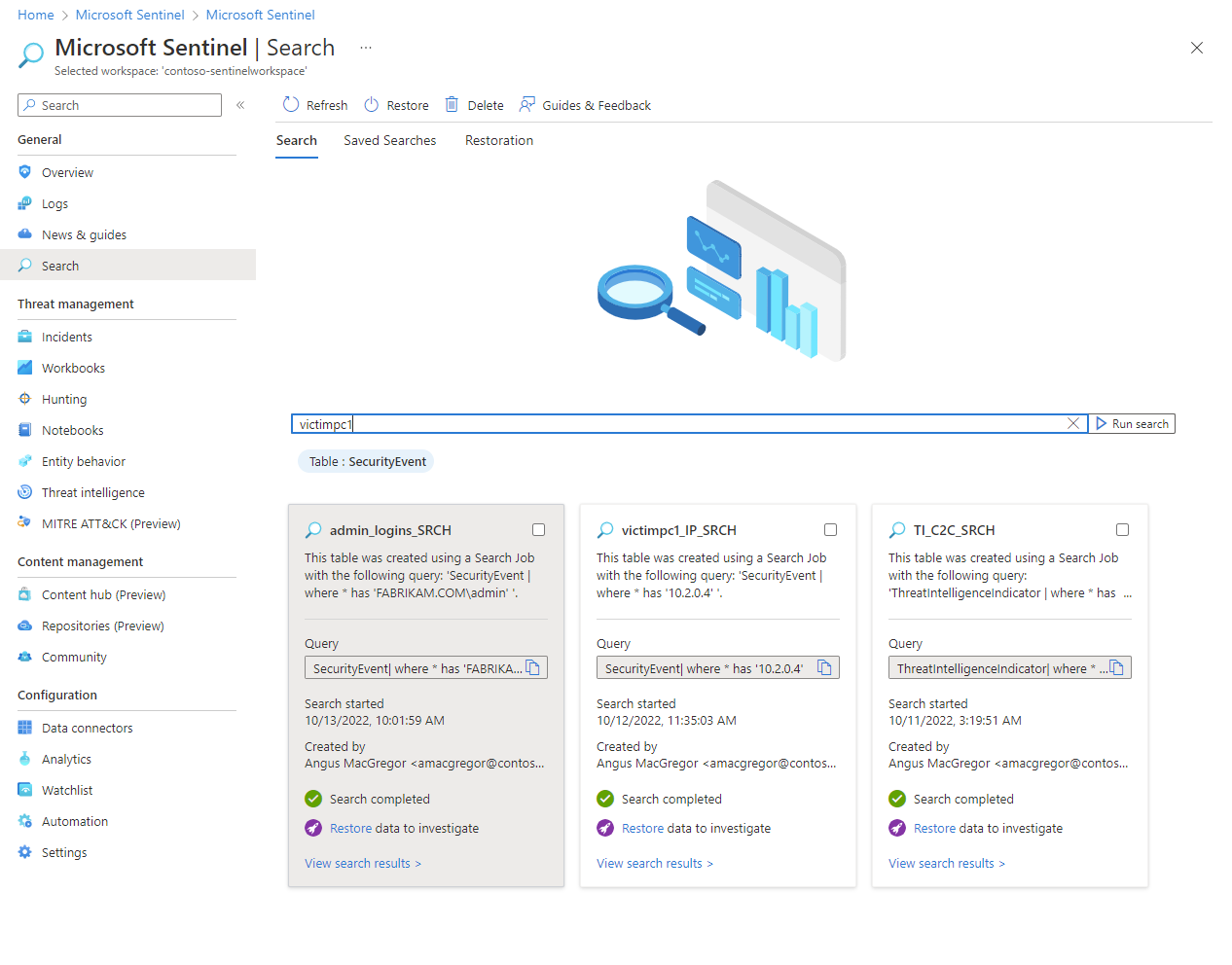

Passare a Cerca in Microsoft Sentinel dal portale di Azure o dal portale di Microsoft Defender per immettere i criteri di ricerca. A seconda delle dimensioni del set di dati di destinazione, i tempi di ricerca variano. Anche se la maggior parte dei processi di ricerca richiede alcuni minuti, sono supportate anche le ricerche in set di dati di grandi dimensioni che vengono eseguiti fino a 24 ore.

Per Microsoft Sentinel nel portale di Azure, in Generale, selezionare Ricerca.

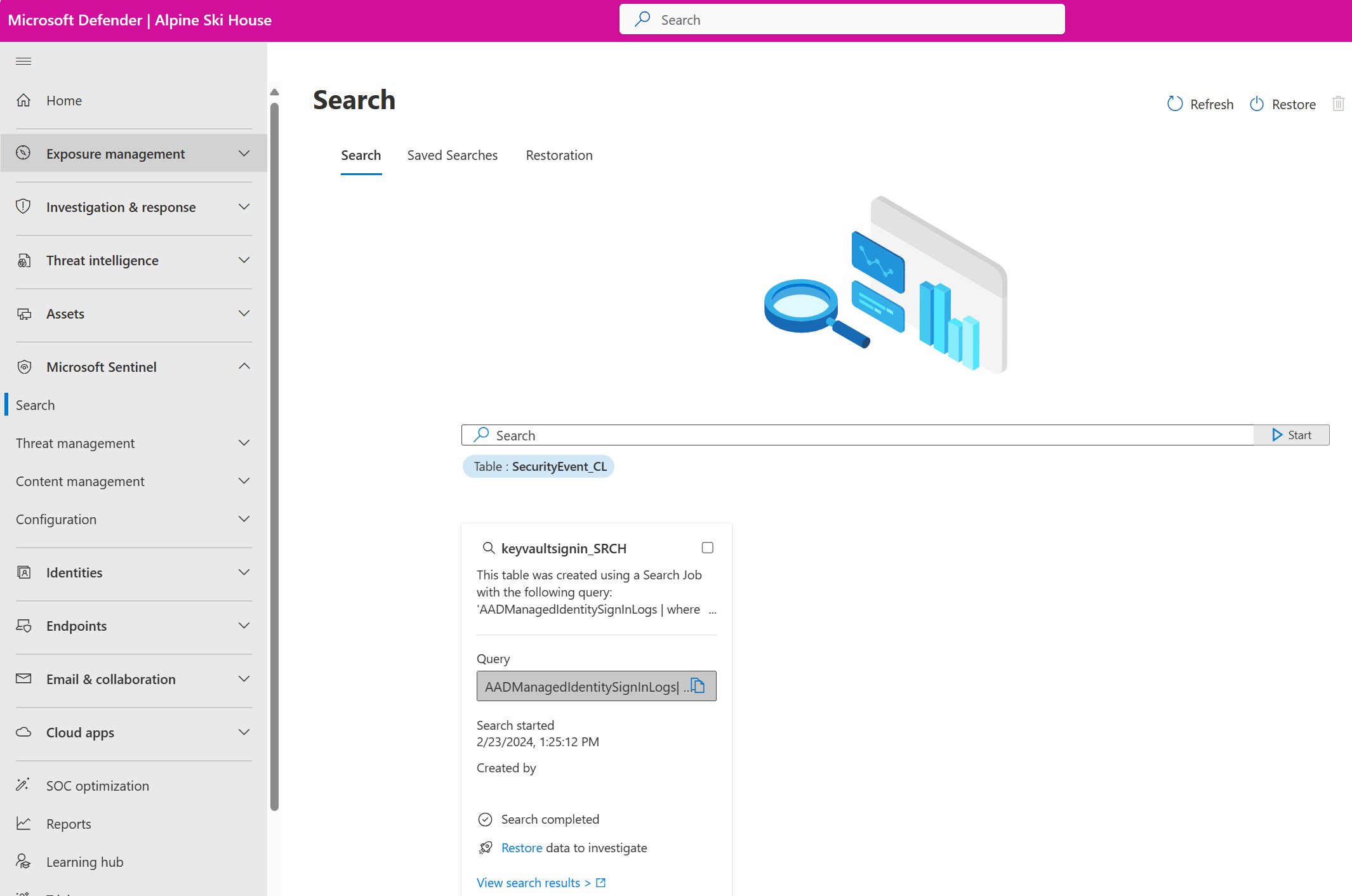

Per Microsoft Sentinel, nel portale di Defender, selezionare Microsoft Sentinel>Ricerca.Selezionare il menu Tabella e scegliere una tabella per la ricerca.

Nella casella Cerca immettere un termine di ricerca.

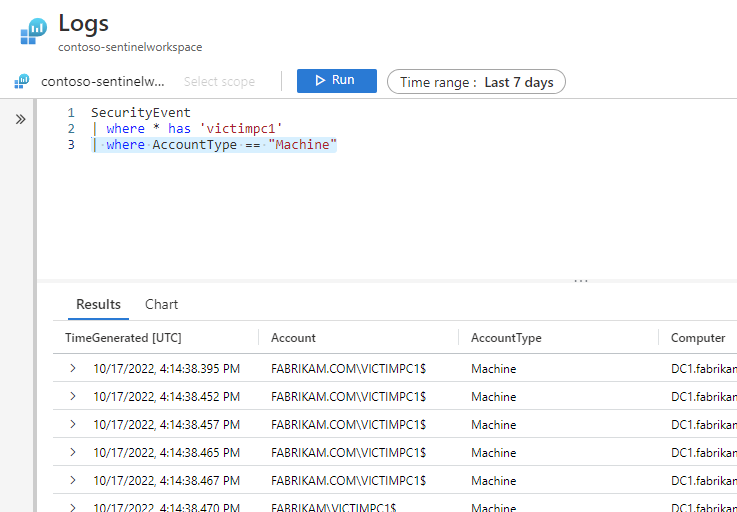

Selezionare Avvia per aprire l'editor Linguaggio di query Kusto (KQL) avanzato e visualizzare l'anteprima dei risultati per un intervallo di tempo impostato.

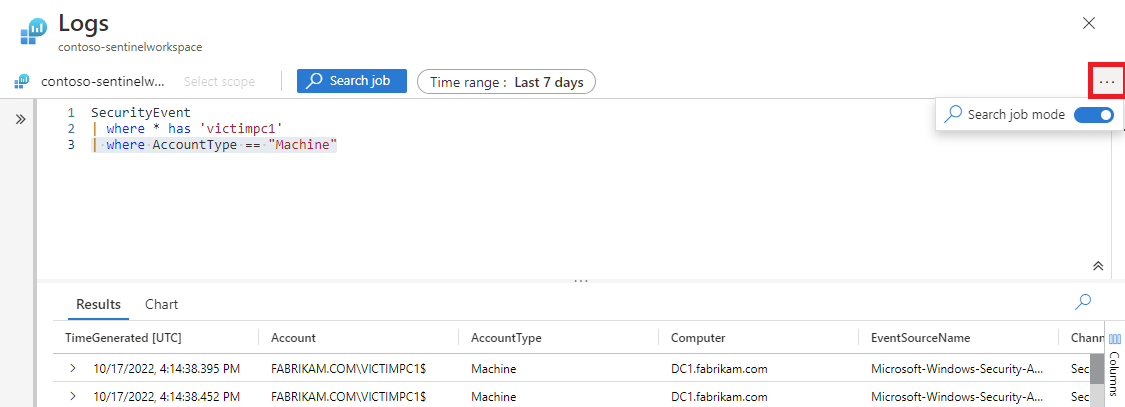

Modificare la query KQL in base alle esigenze e selezionare Esegui per ottenere un'anteprima aggiornata dei risultati della ricerca.

Quando si è soddisfatti della query e dell'anteprima dei risultati della ricerca, selezionare i puntini di sospensione ... e attivare o disattivare la modalità processo di ricerca.

Selezionare l'intervallo di tempo appropriato.

Risolvere eventuali problemi KQL indicati da una linea rossa ondulata nell'editor.

Quando si è pronti per avviare il processo di ricerca, selezionare Cerca processo.

Immettere un nuovo nome di tabella per archiviare i risultati del processo di ricerca.

Selezionare Esegui un processo di ricerca.

Attendere che il processo di ricerca delle notifiche venga eseguito per visualizzare i risultati.

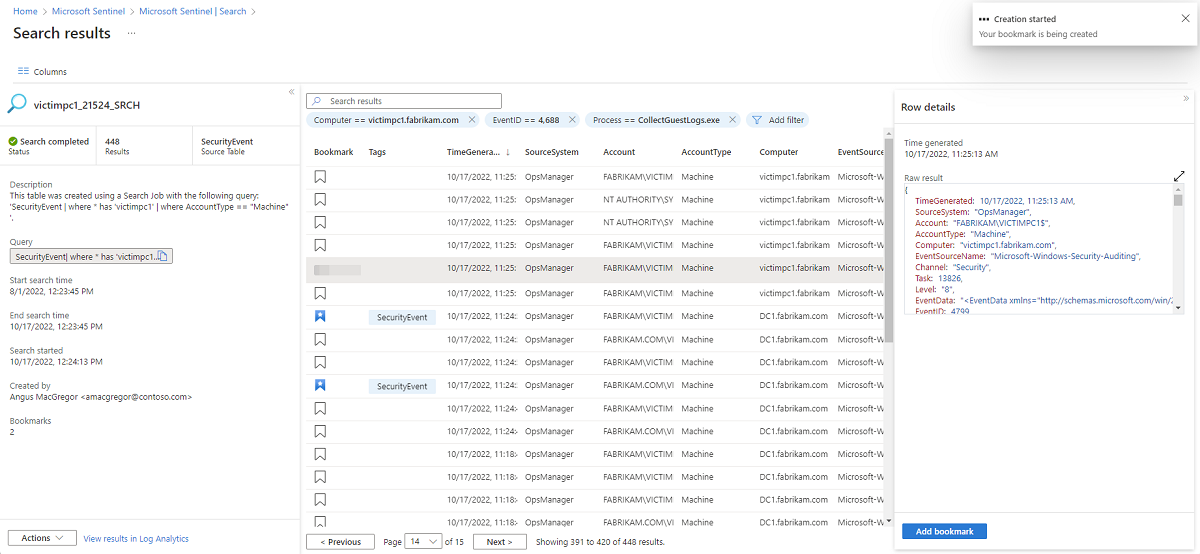

Visualizzare i risultati del processo di ricerca

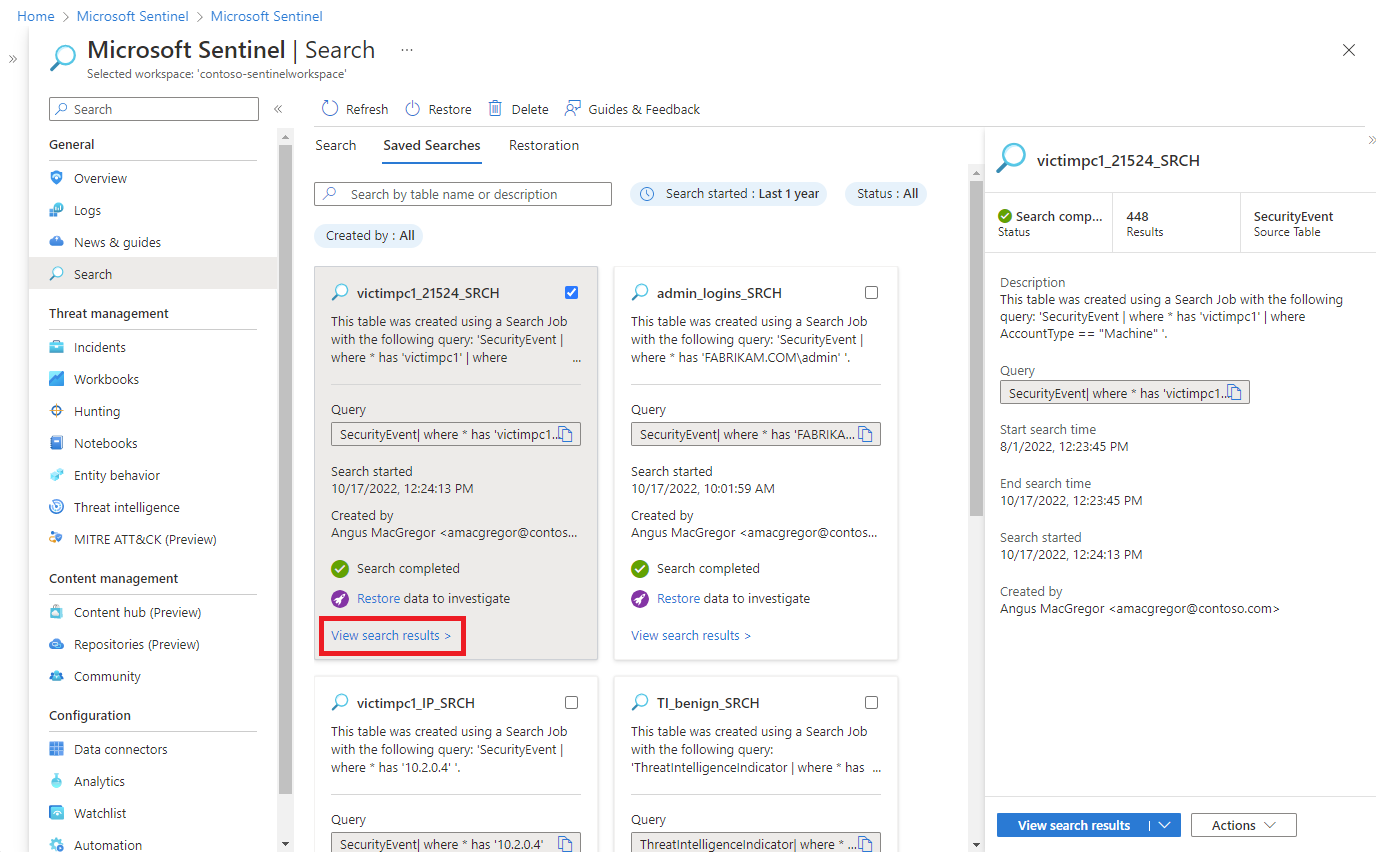

Visualizzare lo stato e i risultati del processo di ricerca passando alla scheda Ricerche salvate.

In Microsoft Sentinel selezionare Cerca>Ricerche salvate.

Nella scheda di ricerca selezionare Visualizza i risultati della ricerca.

Per impostazione predefinita, vengono visualizzati tutti i risultati corrispondenti ai criteri di ricerca originali.

Per affinare l'elenco dei risultati restituiti dalla tabella di ricerca, selezionare Aggiungi filtro.

Quando si esaminano i risultati del processo di ricerca, selezionare Aggiungi segnalibro oppure selezionare l'icona del segnalibro per mantenere una riga. L'aggiunta di un segnalibro consente di contrassegnare eventi, aggiungere note e allegare questi eventi a un evento imprevisto per un riferimento successivo.

Selezionare il pulsante Colonne e selezionare la casella di controllo accanto alle colonne da aggiungere alla visualizzazione risultati.

Aggiungere il filtro Bookmarked ("con segnalibro") per visualizzare solo le voci mantenute.

Selezionare Visualizza tutti i segnalibri per passare alla pagina Rivelazione in cui è possibile aggiungere un segnalibro a un evento imprevisto esistente.

Passaggi successivi

Per ulteriori informazioni, vedere gli articoli seguenti.