Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Sono disponibili molte opzioni diverse per le connessioni di rete virtuale. Per semplificare la selezione di una topologia di connessione gateway VPN che soddisfi i requisiti, usare i diagrammi e le descrizioni nelle sezioni seguenti. I diagrammi mostrano le topologie di base principali, ma è possibile creare configurazioni più complesse usando i diagrammi come linee guida.

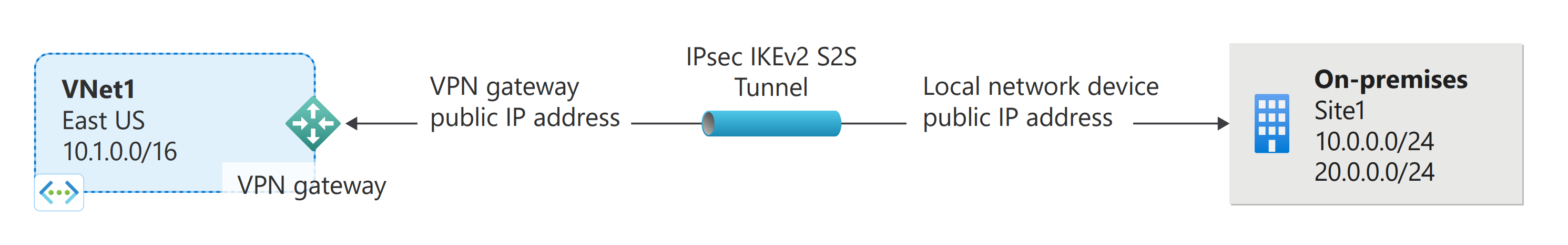

VPN da sito a sito

Una connessione gateway VPN da sito a sito (S2S) avviene tramite un tunnel VPN IPsec/IKE (IKEv1 o IKEv2). Le connessioni da sito a sito possono essere usate per le configurazioni cross-premise e ibride. Una connessione da sito a sito richiede la presenza in locale di un dispositivo VPN a cui è stato assegnato un indirizzo IP pubblico.

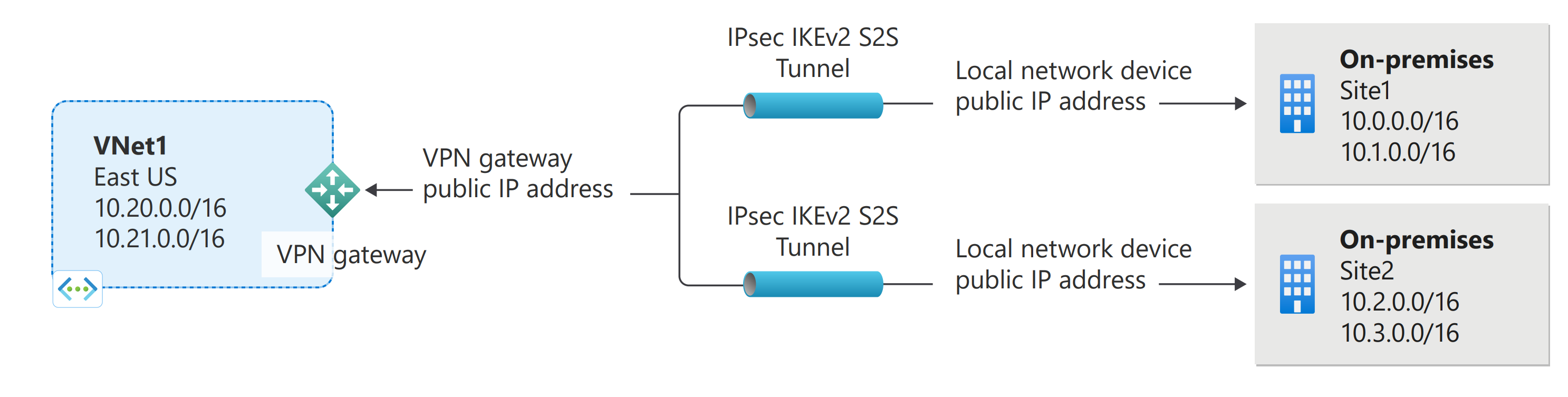

È possibile creare più connessioni VPN dal gateway di rete virtuale, in genere connettendosi a più siti locali. Quando si usano più connessioni, è necessario usare una rete VPN di tipo RouteBased. Poiché ogni rete virtuale può avere un solo gateway VPN, tutte le connessioni che usano il gateway condividono la larghezza di banda disponibile. Questo tipo di progettazione della connettività viene talvolta definito multisito.

Se si vuole creare una progettazione per la connettività gateway a disponibilità elevata, è possibile configurare il gateway in modalità attiva-attiva. Questa modalità consente di configurare due tunnel attivi (uno da ogni istanza della macchina virtuale del gateway) allo stesso dispositivo VPN per creare una connettività a disponibilità elevata. Oltre a essere una progettazione della connettività a disponibilità elevata, un altro vantaggio della modalità attiva-attiva è che i clienti riscontrano velocità effettive più elevate.

- Per informazioni sulla selezione di un dispositivo VPN, vedere Domande frequenti sul gateway VPN - Dispositivi VPN.

- Per informazioni sulle connessioni a disponibilità elevata, vedere Progettazione di connessioni a disponibilità elevata.

- Per informazioni sulla modalità attiva-attiva, vedere Informazioni sui gateway in modalità attiva-attiva.

Metodi di distribuzione per S2S

| Metodo di autenticazione | Articolo |

|---|---|

| Chiave condivisa |

Portale PowerShell CLI |

| Certificate | Portale |

VPN da punto a sito

Una connessione gateway VPN da punto a sito permette di creare una connessione sicura alla rete virtuale da un singolo computer client. Una connessione da punto a sito viene stabilita avviandola dal computer client. Questa soluzione è utile per i telelavoratori che vogliono connettersi alle reti virtuali di Azure da una posizione remota, ad esempio da casa o durante una riunione. Una VPN da punto a sito è anche una soluzione utile da usare al posto di una VPN da sito a sito quando solo pochi client devono connettersi a una rete virtuale.

A differenza delle connessioni da sito a sito, le connessioni da punto a sito non richiedono un indirizzo IP pubblico locale o un dispositivo VPN. Le connessioni da punto a sito possono essere usate con le connessioni da sito a sito attraverso lo stesso gateway VPN, purché tutti i requisiti di configurazione per entrambe le connessioni siano compatibili. Per altre informazioni sulle connessioni da punto a sito, vedere Informazioni sulla VPN da punto a sito.

Metodi di distribuzione per P2S

| Metodo di autenticazione | Articolo |

|---|---|

| Certificate |

Portale PowerShell |

| Microsoft Entra ID |

ID app client registrato da Microsoft ID app client registrato manualmente |

| RADIUS |

Portale PowerShell |

Configurazione del client VPN da punto a sito

| Authentication method | Tipo di tunnel | Sistema operativo client | Client VPN |

|---|---|---|---|

| Certificate | |||

| IKEv2, SSTP | Finestre | Client VPN nativo | |

| IKEv2 | macOS | Client VPN nativo | |

| IKEv2 | Linux | strongSwan | |

| OpenVPN | Finestre |

Client VPN di Azure Client OpenVPN versione 2.x Client OpenVPN versione 3.x |

|

| OpenVPN | macOS | Client OpenVPN | |

| OpenVPN | iOS | Client OpenVPN | |

| OpenVPN | Linux |

Client VPN di Azure Client OpenVPN |

|

| Microsoft Entra ID | |||

| OpenVPN | Finestre | Client VPN di Azure | |

| OpenVPN | macOS | Client VPN di Azure | |

| OpenVPN | Linux | Client VPN di Azure |

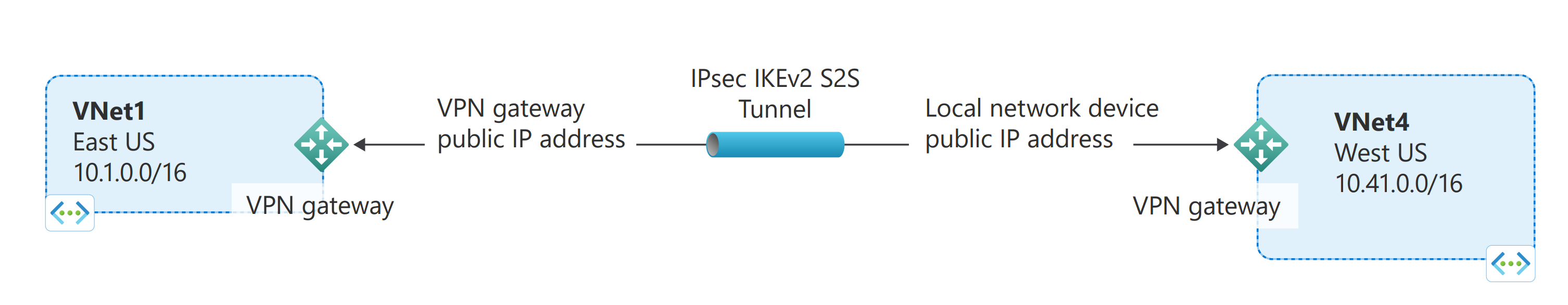

Connessioni da rete virtuale a rete virtuale (tunnel VPN IPsec/IKE)

La connessione di una rete virtuale a un'altra rete virtuale è simile alla connessione di una rete virtuale a un percorso di sito locale. Entrambi i tipi di connettività utilizzano un gateway VPN per fornire un tunnel sicuro tramite IPsec/IKE. È anche possibile combinare una comunicazione tra reti virtuali con configurazioni di connessioni multisito. Questo permette di definire topologie di rete che consentono di combinare la connettività cross-premise con la connettività tra reti virtuali.

Le reti virtuali connesse possono essere:

- Nella stessa area o in aree diverse

- Nella stessa sottoscrizione o in sottoscrizioni diverse

Metodi di distribuzione per la rete virtuale a rete virtuale

| Connessione | Articolo |

|---|---|

| Da rete virtuale a rete virtuale |

Portale + PowerShell CLI |

(+) Indica che questo metodo di distribuzione è disponibile solo per le reti virtuali nella stessa sottoscrizione.

In alcuni casi potrebbe essere necessario usare il peering di reti virtuali invece di una connessione da rete virtuale a rete virtuale per connettere le reti virtuali. Il peering di reti virtuali non usa un gateway di rete virtuale. Per altre informazioni, vedere Peering di rete virtuale.

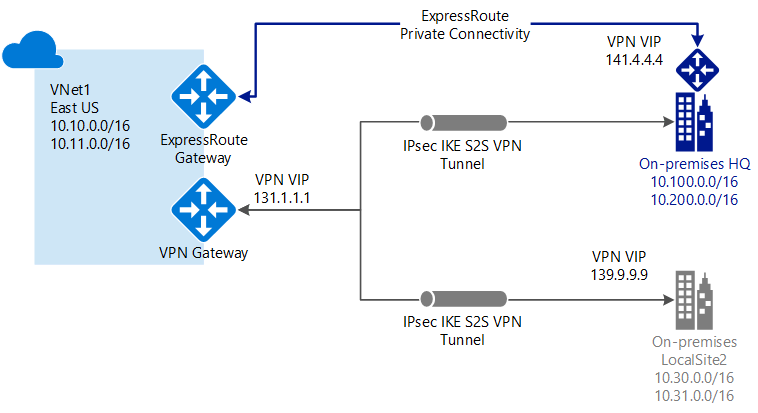

Connessioni coesistenti da sito a sito ed ExpressRoute

ExpressRoute è una connessione privata diretta dalla rete WAN (non sulla rete Internet pubblica) a servizi Microsoft come Azure. Il traffico VPN da sito a sito viaggia crittografato sulla rete Internet pubblica. La possibilità di configurare connessioni VPN da sito a sito ed ExpressRoute per la stessa rete virtuale offre diversi vantaggi.

È possibile configurare una VPN da sito a sito come percorso di failover sicuro per ExpressRoute oppure usare VPN da sito a sito per connettersi a siti che non fanno parte della rete, ma che sono connessi tramite ExpressRoute. Si noti che questa configurazione richiede due gateway di rete virtuale per la stessa rete virtuale, uno che usa il tipo di gateway Vpn e l'altro che usa il tipo di gateway ExpressRoute.

Metodi di distribuzione per connessioni coesistenti da sito a sito e ExpressRoute

| Connessione | Articolo |

|---|---|

| Connessioni coesistenti |

Portale PowerShell |

Connessioni a disponibilità elevata

Per la pianificazione e la progettazione di connessioni a disponibilità elevata, incluse le configurazioni in modalità attiva-attiva, vedere Progettare la connettività del gateway a disponibilità elevata per connessioni cross-premise e da rete virtuale a rete virtuale.

Passaggi successivi

Per altre informazioni, vedere Domande frequenti sul gateway VPN.

Ulteriori informazioni sulle impostazioni di configurazione del gateway VPN.

Per considerazioni BGP sul gateway VPN, vedere Informazioni su BGP.

Per informazioni sul peering di rete virtuale, vedere Peering di rete virtuale.

Informazioni su alcune altre funzionalità di rete chiave di Azure.