Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Importante

A partire dal 1° maggio 2025, Azure AD B2C non sarà più disponibile per l'acquisto per i nuovi clienti. Altre informazioni sono disponibili nelle domande frequenti.

Questo articolo usa un'applicazione iOS Swift di esempio per illustrare come aggiungere l'autenticazione di Azure Active Directory B2C (Azure AD B2C) alle app per dispositivi mobili.

Informazioni generali

OpenID Connect (OIDC) è un protocollo di autenticazione basato su OAuth 2.0. È possibile usare OIDC per consentire agli utenti di accedere in modo sicuro a un'applicazione. Questo esempio di app per dispositivi mobili usa il flusso Microsoft Authentication Library (MSAL) con codice di autorizzazione OIDC Proof Key for Code Exchange (PKCE). MSAL è una libreria fornita da Microsoft che semplifica l'aggiunta del supporto di autenticazione e autorizzazione alle app per dispositivi mobili.

Il flusso di accesso prevede i passaggi seguenti:

- Gli utenti aprono l'app e selezionano Accedi.

- L'app apre il browser di sistema del dispositivo mobile e avvia una richiesta di autenticazione ad Azure AD B2C.

- Gli utenti si registrano o accedono, reimpostano la password o accedono con un account di social networking.

- Dopo l'accesso degli utenti, Azure AD B2C restituisce un codice di autorizzazione all'app.

- L'app esegue le azioni seguenti:

- Scambia il codice di autorizzazione con un token ID, un token di accesso e un token di aggiornamento.

- Legge le attestazioni del token ID.

- Archivia i token in una cache in memoria per usarli in un secondo momento.

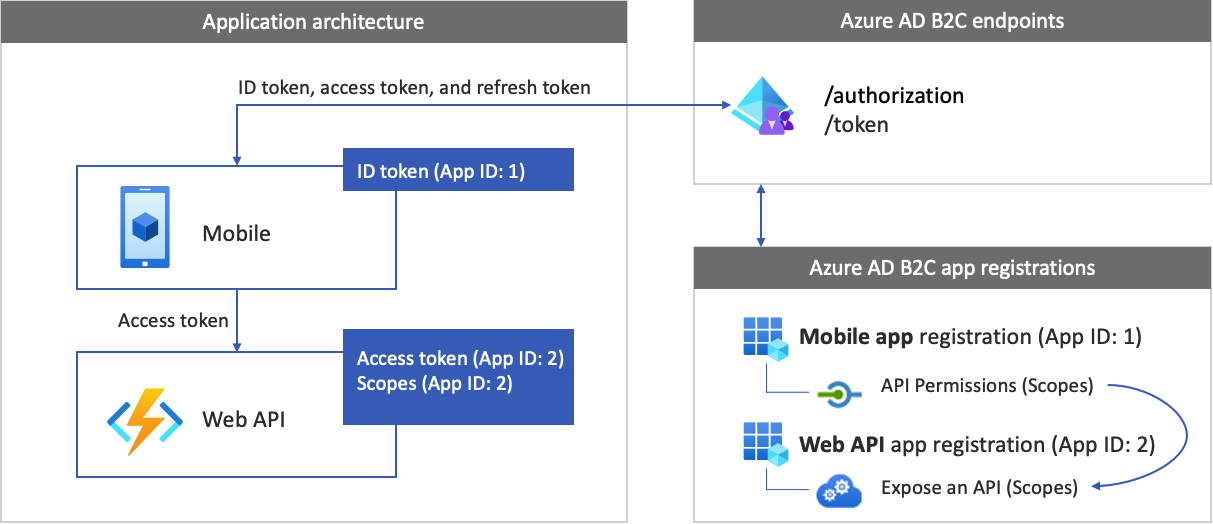

Panoramica della registrazione dell'app

Per consentire all'app di accedere con Azure AD B2C e chiamare un'API Web, registrare due applicazioni nella directory di Azure AD B2C:

La registrazione dell'applicazione per dispositivi mobili consente all'app di accedere con Azure AD B2C. Durante la registrazione dell'app specificare l'URI di reindirizzamento. L'URI di reindirizzamento è l'endpoint a cui gli utenti vengono reindirizzati da Azure AD B2C dopo l'autenticazione con Azure AD B2C. Il processo di registrazione dell'app genera un ID applicazione, noto anche come ID client, che identifica in modo univoco l'app per dispositivi mobili (ad esempio, ID app: 1).

La registrazione dell'API Web consente all'app di chiamare un'API Web protetta. La registrazione espone le autorizzazioni dell'API Web (ambiti). Il processo di registrazione dell'app genera un ID applicazione che identifica in modo univoco l'API Web (ad esempio, ID app: 2). Concedere all'app per dispositivi mobili (ID app: 1) le autorizzazioni per gli ambiti dell'API Web (ID app: 2).

La registrazione e l'architettura dell'applicazione sono illustrate nei diagrammi seguenti:

Chiamare a un'API Web

Al termine dell'autenticazione, gli utenti interagiscono con l'app, che richiama un'API Web protetta. L'API Web usa l'autenticazione del token di connessione. Il token di connessione è il token di accesso ottenuto dall'app da Azure AD B2C. L'app passa il token nell'intestazione di autorizzazione della richiesta HTTPS.

Authorization: Bearer <access token>

Se l'ambito del token di accesso non corrisponde agli ambiti dell'API Web, la libreria di autenticazione ottiene un nuovo token di accesso con gli ambiti corretti.

Flusso di uscita

Il flusso di disconnesso prevede i passaggi seguenti:

- Dall'app gli utenti si disconnetteno.

- L'app cancella gli oggetti sessione e la libreria di autenticazione cancella la cache dei token.

- L'app porta gli utenti all'endpoint di disconnesso di Azure AD B2C per terminare la sessione di Azure AD B2C.

- Gli utenti vengono reindirizzati all'app.

Prerequisiti

Un computer che esegue:

- Xcode 13 o versione successiva.

- Gestore di dipendenze CocoaPods per progetti Swift e Cocoa Objective-C.

Passaggio 1: Configurare il flusso utente

Quando gli utenti tentano di accedere all'app, l'app avvia una richiesta di autenticazione all'endpoint di autorizzazione tramite un flusso utente. Il flusso utente definisce e controlla l'esperienza utente. Dopo aver completato il flusso utente, Azure AD B2C genera un token e quindi reindirizza gli utenti all'applicazione.

Se non è già stato fatto, creare un flusso utente o un criterio personalizzato. Ripetere i passaggi per creare tre flussi utente separati come indicato di seguito:

- Flusso utente di accesso e iscrizione combinato, ad esempio

susi. Questo flusso utente supporta anche l'esperienza password dimenticata. - Flusso utente di modifica del profilo, ad esempio

edit_profile. - Flusso utente di reimpostazione della password, ad esempio

reset_password.

Azure AD B2C antepone B2C_1_ il nome del flusso utente. Ad esempio, susi diventa B2C_1_susi.

Passaggio 2: Registrare le applicazioni per dispositivi mobili

Creare l'app per dispositivi mobili e la registrazione dell'applicazione API Web e specificare gli ambiti dell'API Web.

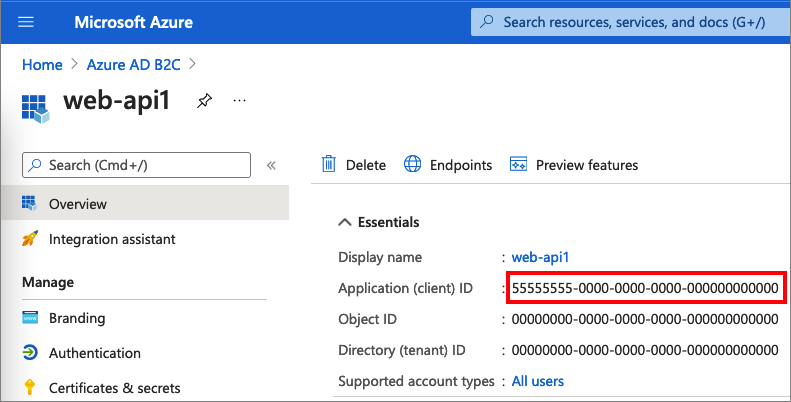

Passaggio 2.1: Registrare l'app per le API Web

Per creare la registrazione dell'app per le API Web (ID app: 2), seguire questa procedura:

Accedi al portale di Azure.

Assicurarsi di usare la directory che contiene il tenant di Azure AD B2C. Selezionare l'icona Directory e sottoscrizioni nella barra degli strumenti del portale.

Nelle impostazioni del portale | Directory + sottoscrizioni, trova la directory di Azure AD B2C nell'elenco Nome directory e seleziona Cambia.

Nel portale di Azure cercare e selezionare Azure AD B2C.

Selezionare l'opzione Registrazioni appe quindi selezionare Nuova registrazione.

In Nome immettere un nome per l'applicazione, ad esempio my-api1. Lasciare i valori predefiniti per URI di reindirizzamento e Tipi di account supportati.

Selezionare Registrazione.

Al termine della registrazione dell'app, selezionare Panoramica.

Registrare il valore ID applicazione (client) per usarlo in un secondo momento quando si configura l'applicazione Web.

Passaggio 2.2: Configurare gli ambiti dell'app per le API Web

Selezionare l'applicazione my-api1 creata (ID app: 2) per aprire la relativa pagina Panoramica.

In Gestisci selezionare Esporre un'API.

Accanto a URI ID applicazione selezionare il collegamento Imposta. Sostituire il valore predefinito (GUID) con un nome univoco (ad esempio, tasks-api) e quindi selezionare Salva.

Quando l'applicazione Web richiede un token di accesso per l'API Web, deve aggiungere questo URI come prefisso per ogni ambito definito per l'API.

In Ambiti definiti da questa API selezionare Aggiungi un ambito.

Per creare un ambito che definisce l'accesso in lettura all'API:

- In Nome ambito immettere tasks.read.

- Per Nome visualizzato del consenso amministratore immettere Accesso in lettura all'API attività.

- Per Descrizione del consenso amministratore immettere Consente l'accesso in lettura all'API delle attività.

Seleziona Aggiungi ambito.

Selezionare Aggiungi un ambito e quindi aggiungere un ambito che definisce l'accesso in scrittura all'API:

- In Nome ambito immettere tasks.write.

- Per Nome visualizzato del consenso amministratore immettere Accesso in scrittura all'API attività.

- Per descrizione del consenso amministratore immettere Consente l'accesso in scrittura all'API delle attività.

Seleziona Aggiungi ambito.

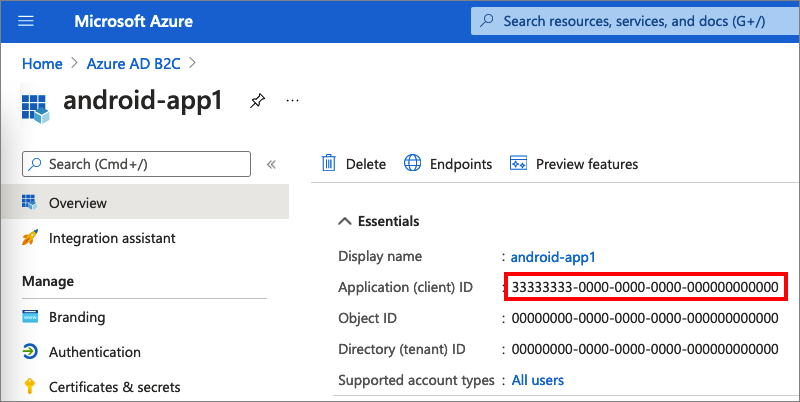

Passaggio 2.3: Registrare l'app per dispositivi mobili

Per creare la registrazione dell'app per dispositivi mobili, eseguire le operazioni seguenti:

- Accedi al portale di Azure.

- Selezionare l'opzione Registrazioni appe quindi selezionare Nuova registrazione.

- In Nome immettere un nome per l'applicazione, ad esempio iOs-app1.

- In Tipi di account supportati, selezionare Account in qualsiasi provider di identità o directory organizzativa (per autenticare gli utenti con flussi utente).

- In URI di reindirizzamento selezionare Client pubblico/nativo (mobile e desktop) e quindi, nella casella URL immettere

msauth.com.microsoft.identitysample.MSALiOS://auth. - Selezionare Registrazione.

- Al termine della registrazione dell'app, selezionare Panoramica.

- Registrare l'ID applicazione (client) per usarlo in un secondo momento, quando si configura l'applicazione per dispositivi mobili.

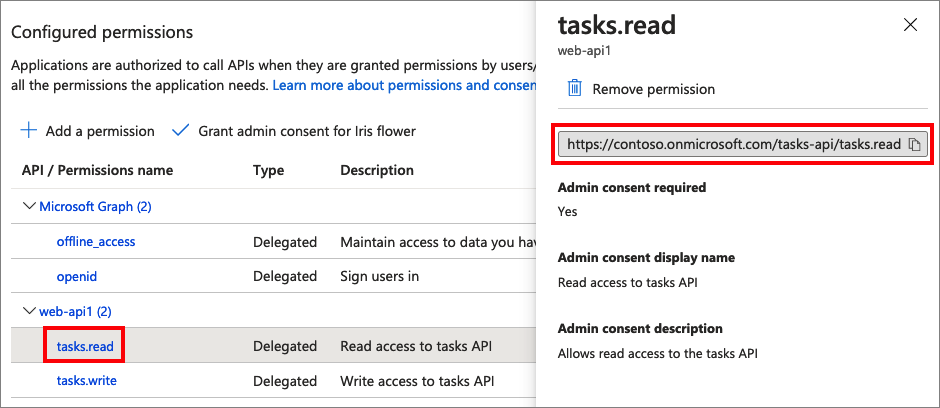

Passaggio 2.4: Concedere all'app per dispositivi mobili le autorizzazioni per l'API Web

Per concedere all'app (ID app: 1) le autorizzazioni, seguire questa procedura:

Selezionare Registrazioni app e quindi selezionare l'app creata (ID app: 1).

In Gestisci selezionare Autorizzazioni API.

In Autorizzazioni configurate selezionare Aggiungi un'autorizzazione.

Selezionare la scheda Le mie API.

Selezionare l'API (ID app: 2) a cui concedere l'accesso all'applicazione Web. Ad esempio, immettere my-api1.

In Autorizzazione espandere le attività e quindi selezionare gli ambiti definiti in precedenza, ad esempio tasks.read e tasks.write.

Selezionare Aggiungi autorizzazioni.

Selezionare Concedi consenso amministratore per <il nome> del tenant.

Selezionare Sì.

Selezionare Aggiorna e quindi verificare che Concesso per ... sia visualizzato in Stato per entrambi gli ambiti.

Nell'elenco Autorizzazioni configurate selezionare l'ambito e quindi copiare il nome completo dell'ambito.

Passaggio 3: Configurare l'API Web di esempio

Questo esempio acquisisce un token di accesso con gli ambiti pertinenti che l'app per dispositivi mobili può usare per un'API Web. Per chiamare un'API Web dal codice, eseguire le operazioni seguenti:

- Usare un'API Web esistente o crearne una nuova. Per altre informazioni, vedere Abilitare l'autenticazione nell'API Web usando Azure AD B2C.

- Modificare il codice di esempio per chiamare un'API Web.

- Dopo aver configurato l'API Web, copiare l'URI dell'endpoint dell'API Web. L'endpoint DELL'API Web verrà usato nei passaggi successivi.

Suggerimento

Se non si ha un'API Web, è comunque possibile eseguire questo esempio. In questo caso, l'app restituisce il token di accesso, ma non sarà in grado di chiamare l'API Web.

Passaggio 4: Ottenere l'esempio di app per dispositivi mobili iOS

Scaricare il file .zip o clonare l'app Web di esempio dal repository GitHub.

git clone https://github.com/Azure-Samples/active-directory-b2c-ios-swift-native-msalUsare CocoaPods per installare la libreria MSAL. In una finestra del terminale passare alla cartella radice del progetto. Questa cartella contiene il file podfile . Eseguire il comando seguente:

pod installAprire l'area

MSALiOS.xcworkspacedi lavoro con Xcode.

Passaggio 5: Configurare l'app per dispositivi mobili di esempio

Aprire il file ViewController.swift . I membri della classe ViewController includono informazioni sul tuo provider di identità Azure AD B2C. L'app per dispositivi mobili usa queste informazioni per stabilire una relazione di trust con Azure AD B2C, consentire l'accesso e l'uscita degli utenti, acquisire i token e convalidarli.

Aggiornare i membri della classe seguenti:

| Chiave | Valore |

|---|---|

| kNomeInquilino | Nome completo del tenant di Azure AD B2C . |

| kAuthorityHostName | La prima parte del nome del tenant di Azure AD B2C, ad esempio contoso.b2clogin.com. |

| kClientID | L'ID dell'applicazione per dispositivi mobili del passaggio 2.3. |

| kRedirectUri | L'URI di reindirizzamento dell'applicazione per dispositivi mobili dal passaggio 2.3, msauth.com.microsoft.identitysample.MSALiOS://auth. |

| PoliticaDiRegistrazioneOAccesso | Il flusso di iscrizione utente o di accesso utente, o la politica personalizzata che hai creato nel passaggio 1. |

| kEditProfilePolicy | Flusso utente di modifica del profilo o criterio personalizzato che hai creato nel passaggio 1. |

| kGraphURI | (Facoltativo) L'endpoint dell'API Web che hai creato nel passaggio 3 (ad esempio, https://contoso.azurewebsites.net/hello). |

| kScopes | Ambiti dell'API Web creati nel passaggio 2.4. |

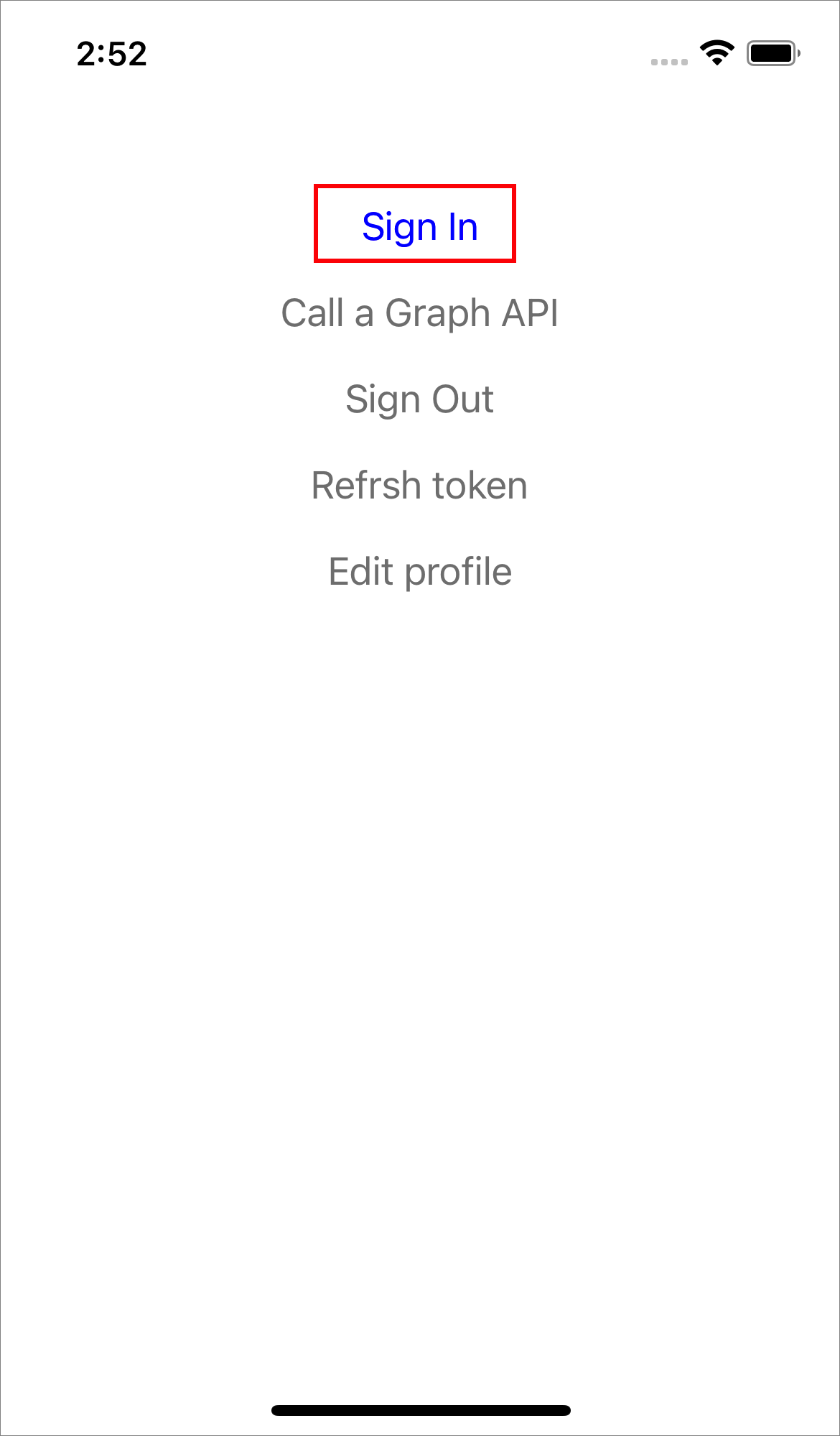

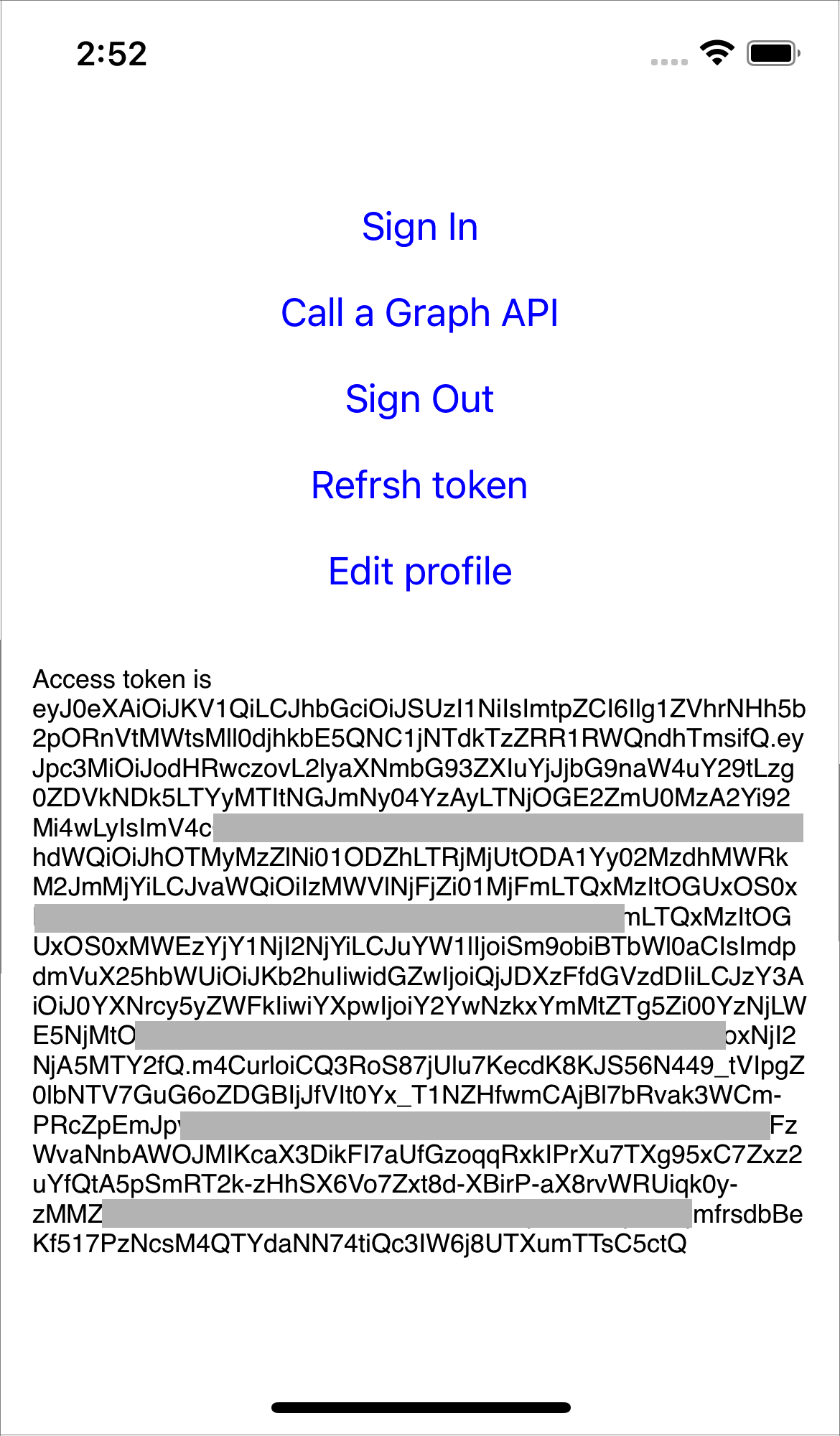

Passaggio 6: Eseguire e testare l'app per dispositivi mobili

Compilare ed eseguire il progetto con un simulatore di un dispositivo iOS connesso.

Selezionare Accedi e quindi iscriversi o accedere con l'account locale o social di Azure AD B2C.

Dopo l'autenticazione avvenuta con successo, il tuo nome apparirà nella barra di navigazione.

Passaggi successivi

Scopri come: