Questo articolo illustra le domande frequenti sul funzionamento dell'autenticazione basata su certificati (CBA) di Microsoft Entra. Visitare questa pagina regolarmente per eventuali aggiornamenti.

Perché non viene visualizzata un'opzione per accedere a Microsoft Entra ID usando i certificati dopo aver immesso il nome utente?

Un amministratore deve abilitare CBA per il tenant per rendere disponibile l'opzione di accesso con certificato per gli utenti. Per altre informazioni, vedere Passaggio 3: Configurare i criteri di associazione di autenticazione.

Dove è possibile ottenere altre informazioni di diagnostica dopo che un utente ha eseguito l'accesso non riuscito?

Nella pagina degli errori fare clic su Altri dettagli per altre informazioni per aiutare l'amministratore del tenant. L'amministratore del tenant può controllare il report Accessi per ulteriori indagini. Ad esempio, se un certificato utente viene revocato e fa parte di un elenco di revoche di certificati, l'autenticazione non riesce correttamente. Per ottenere altre informazioni di diagnostica, controllare il report Accessi.

In che modo un amministratore può abilitare microsoft Entra CBA?

- Accedere all'interfaccia di amministrazione di Microsoft Entra come almeno un amministratore dei criteri di autenticazione.

- Passare a Criteri dei metodi> di autenticazione di protezione.>

- Selezionare criteri: Autenticazione basata su certificati.

- Nella scheda Abilita e destinazione selezionare l'interruttore Abilita per abilitare l'autenticazione basata su certificati.

Microsoft Entra CBA è una funzionalità gratuita?

L'autenticazione basata su certificati è una funzionalità gratuita. Ogni edizione di Microsoft Entra ID include Microsoft Entra CBA. Per altre informazioni sulle funzionalità di ogni edizione di Microsoft Entra, vedere Prezzi di Microsoft Entra.

Microsoft Entra CBA supporta l'ID alternativo come nome utente anziché userPrincipalName?

No, l'accesso con un valore non UPN, ad esempio un indirizzo di posta elettronica alternativo, non è ora supportato.

È possibile avere più di un punto di distribuzione CRL (CDP) per un'autorità di certificazione (CA)?

No, è supportato un solo CDP per CA.

È possibile avere URL non HTTP per CDP?

No, CDP supporta solo gli URL HTTP.

Ricerca per categorie trovare il CRL per un'autorità di certificazione o come risolvere l'errore AADSTS2205015: La convalida della firma dell'elenco di revoche di certificati (CRL) non è riuscita?

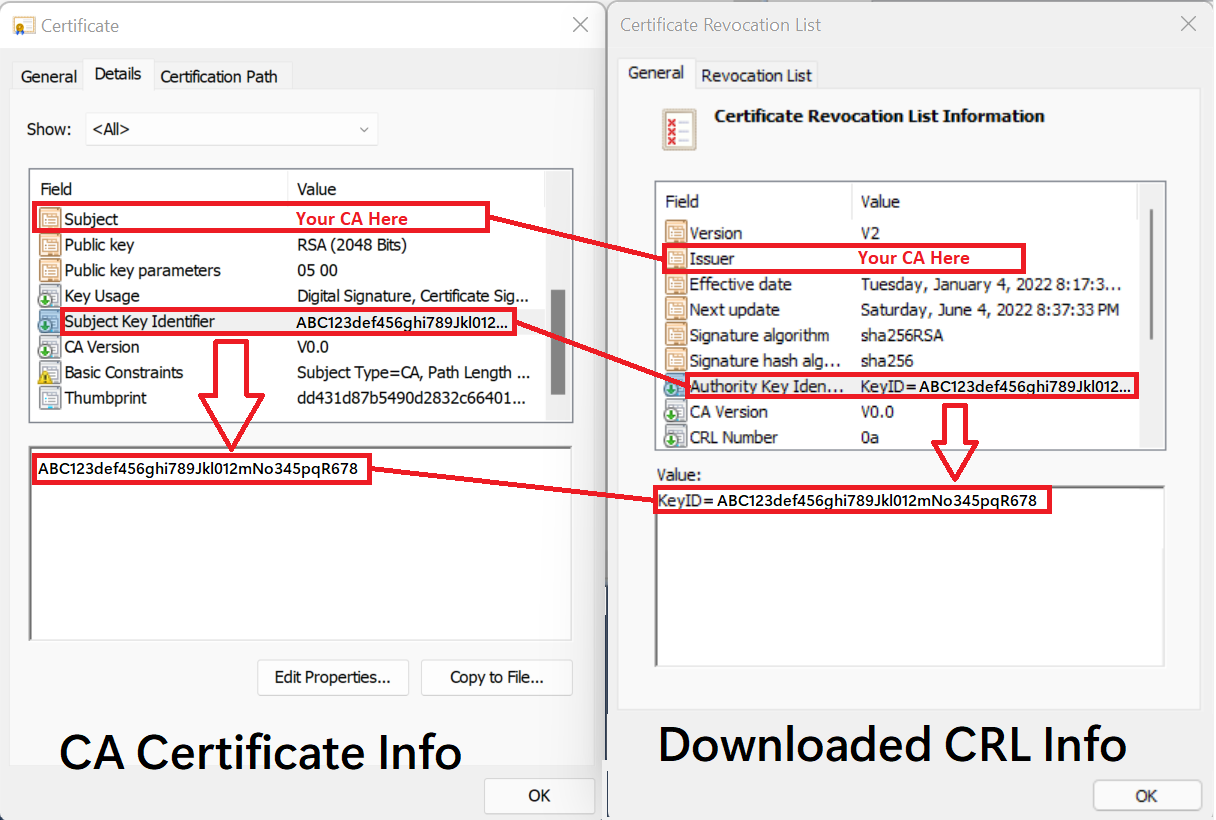

Scaricare il CRL e confrontare il certificato CA e le informazioni CRL per verificare che il valore crlDistributionPoint sia valido per la CA da aggiungere. È possibile configurare il CRL nella CA corrispondente associando ca Issuer SKI all'AKI dell'AKI (CA Issuer SKI == CRL AKI) La tabella seguente e l'immagine seguente mostrano come eseguire il mapping delle informazioni dal certificato CA agli attributi del CRL scaricato.

| Informazioni sul certificato CA | = | Informazioni CRL scaricate |

|---|---|---|

| Oggetto | = | Autorità di certificazione |

| Identificatore della chiave del soggetto | = | Identificatore di chiave dell'autorità (KeyID) |

Ricerca per categorie convalidare la configurazione dell'autorità di certificazione?

È importante assicurarsi che la configurazione dell'autorità di certificazione nel risultato dell'archivio attendibilità sia la possibilità di Microsoft Entra di convalidare la catena di attendibilità dell'autorità di certificazione e di acquisire correttamente l'elenco di revoche di certificati (CRL) dal punto di distribuzione CRL configurato dell'autorità di certificazione. Per facilitare questa attività, è consigliabile installare il modulo PowerShell MSIdentity Tools ed eseguire Test-MsIdCBATrustStoreConfiguration. Questo cmdlet di PowerShell esaminerà la configurazione dell'autorità di certificazione tenant di Microsoft Entra e gli errori/avvisi della superficie per problemi di configurazione errata comuni.

Ricerca per categorie attivare o disattivare il controllo delle revoche di certificati per una determinata CA?

È consigliabile disabilitare il controllo dell'elenco di revoche di certificati (CRL) perché non sarà possibile revocare i certificati. Tuttavia, se è necessario analizzare i problemi relativi al controllo CRL, è possibile aggiornare una CA attendibile e impostare l'attributo crlDistributionPoint su """.

Usare il cmdlet Set-AzureADTrustedCertificateAuthority :

$c=Get-AzureADTrustedCertificateAuthority

$c[0]. crlDistributionPoint=""

Set-AzureADTrustedCertificateAuthority -CertificateAuthorityInformation $c[0]

Esiste un limite per le dimensioni CRL?

Si applicano i limiti di dimensione CRL seguenti:

- Limite di download dell'accesso interattivo: 20 MB (Azure Global include GCC), 45 MB per (Azure US government, include GCC High, Dept. of Defense)

- Limite di download del servizio: 65 MB (Azure Global include GCC), 150 MB per (Azure US government, include GCC High, Dept. of Defense)

Quando un download CRL ha esito negativo, viene visualizzato il messaggio seguente:

"L'elenco di revoche di certificati (CRL) scaricato da {uri} ha superato le dimensioni massime consentite ({size} byte) per i CRL in Microsoft Entra ID. Riprovare in pochi minuti. Se il problema persiste, contattare gli amministratori tenant."

Il download rimane in background con limiti più elevati.

Stiamo esaminando l'impatto di questi limiti e abbiamo intenzione di rimuoverli.

Viene visualizzato un set di endpoint CRL (Certificate Revocation List) valido, ma perché non viene visualizzata alcuna revoca CRL?

- Assicurarsi che il punto di distribuzione CRL sia impostato su un URL HTTP valido.

- Assicurarsi che il punto di distribuzione CRL sia accessibile tramite un URL con connessione Internet.

- Assicurarsi che le dimensioni CRL siano entro i limiti.

Ricerca per categorie revocare immediatamente un certificato?

Seguire la procedura per revocare manualmente un certificato.

Le modifiche apportate ai criteri dei metodi di autenticazione verranno applicate immediatamente?

Il criterio viene memorizzato nella cache. Dopo un aggiornamento dei criteri, potrebbero essere necessarie fino a un'ora per rendere effettive le modifiche.

Perché viene visualizzata l'opzione di autenticazione basata su certificato dopo che ha esito negativo?

Il criterio Metodo di autenticazione mostra sempre tutti i metodi di autenticazione disponibili per l'utente in modo da poter ripetere l'accesso usando qualsiasi metodo preferito. Microsoft Entra ID non nasconde i metodi disponibili in base all'esito positivo o negativo di un accesso.

Perché l'autenticazione basata su certificato (CBA) viene eseguita una volta che ha esito negativo?

Il browser memorizza nella cache il certificato dopo la visualizzazione della selezione certificati. Se l'utente ritenta, il certificato memorizzato nella cache viene usato automaticamente. L'utente deve chiudere il browser e riaprire una nuova sessione per riprovare.

Perché non viene eseguita la prova per la registrazione di altri metodi di autenticazione quando si usano certificati a fattore singolo?

Un utente è considerato in grado di eseguire l'autenticazione a più fattori quando l'utente è nell'ambito dell'autenticazione basata su certificati nei criteri metodi di autenticazione . Questo requisito di criteri significa che un utente non può usare la prova come parte dell'autenticazione per registrare altri metodi disponibili.

Come è possibile usare i certificati a fattore singolo per completare l'autenticazione a più fattori?

È disponibile il supporto per l'autenticazione a più fattori per ottenere l'autenticazione a più fattori. CBA SF + accesso tramite telefono senza password (PSI) e CBA SF + FIDO2 sono le due combinazioni supportate per ottenere MFA usando certificati a fattore singolo. MFA con certificati a fattore singolo

L'aggiornamento certificateUserIds non riesce con il valore già presente. In che modo un amministratore può eseguire una query su tutti gli oggetti utente con lo stesso valore?

Gli amministratori tenant possono eseguire query ms graph per trovare tutti gli utenti con un determinato valore certificateUserId. Altre informazioni sono disponibili in CertificateUserIds graph querys

GET tutti gli oggetti utente che hanno il valore 'bob@contoso.com' in certificateUserIds:

GET https://graph.microsoft.com/v1.0/users?$filter=certificateUserIds/any(x:x eq 'bob@contoso.com')

Dopo aver configurato un endpoint CRL, gli utenti finali non sono in grado di accedere e visualizzano il messaggio di diagnostica seguente: '''http AADSTS500173: impossibile scaricare CRL. Codice di stato non valido Non consentito dal punto di distribuzione CRL ErrorCode: 500173 '''

Ciò si verifica in genere quando un'impostazione di regola del firewall blocca l'accesso all'endpoint CRL.

Microsoft Entra CBA può essere usato in SurfaceHub?

Sì. Questa soluzione è predefinita per la maggior parte delle combinazioni di smart card/lettore smart card. Se la combinazione di smart card/lettore smart card richiede driver aggiuntivi, questi devono essere installati prima di usare la combinazione di smart card/lettore smart card nell'hub surface.

Passaggi successivi

Se la domanda non viene risposta qui, vedere gli argomenti correlati seguenti:

- Panoramica di Microsoft Entra CBA

- Approfondimento tecnico per Microsoft Entra CBA

- Microsoft Entra CBA nei dispositivi iOS

- Microsoft Entra CBA nei dispositivi Android

- Come configurare Microsoft Entra CBA

- Accesso tramite smart card di Windows con Microsoft Entra CBA

- ID utente certificato

- Come eseguire la migrazione di utenti federati