Riscatto dell'invito di Collaborazione B2B di Microsoft Entra

Si applica a:  Tenant della forza lavoro

Tenant della forza lavoro  Tenant esterni (altre informazioni)

Tenant esterni (altre informazioni)

Questo articolo descrive i modi in cui gli utenti guest possono accedere alle risorse e i processi di consenso previsti. Se si invia un messaggio di posta elettronica di invito all'utente guest, l'invito include un collegamento che può essere riscattato dall'utente guest per ottenere l'accesso all'app o al portale. Il messaggio di posta elettronica di invito è solo uno dei modi in cui gli utenti possono ottenere l'accesso alle risorse. In alternativa, è possibile aggiungere gli utenti guest alla directory e assegnare loro un collegamento diretto al portale o all'app che si vuole condividere. Indipendentemente dal metodo usato, gli utenti guest vengono guidati attraverso un primo processo di consenso. Questo processo garantisce che gli utenti guest accettino l'informativa sulla privacy e le eventuali condizioni per l'utilizzo previste.

Quando si aggiunge un utente guest alla directory, l'account utente guest presenta uno stato di consenso (visualizzabile in PowerShell) inizialmente impostato su Accettazione in sospeso. Questa impostazione rimane fino a quando l'utente guest non accetta l'invito e accetta l'informativa sulla privacy e le condizioni per l'utilizzo. Successivamente, lo stato di consenso passa ad Accettato e le pagine di consenso non vengono più presentate all'utente guest.

Importante

- A partire dal 12 luglio 2021, se i clienti di Microsoft Entra B2B configurano nuove integrazioni di Google da usare con l'iscrizione self-service per le applicazioni personalizzate o line-of-business, l'autenticazione con identità Google non funzionerà finché le autenticazioni non verranno spostate nelle visualizzazioni Web di sistema. Altre informazioni.

- A partire dal 30 settembre 2021, il supporto di Google per l'accesso tramite visualizzazione Web integrato è deprecato. Se le app autenticano gli utenti con una visualizzazione Web incorporata e si usa la federazione di Google con Azure AD B2C o Microsoft Entra B2B per gli inviti agli utenti esterni o l'iscrizione self-service, gli utenti di Google Gmail non saranno in grado di eseguire l'autenticazione. Altre informazioni.

- La funzionalità di passcode monouso dell'indirizzo di posta elettronica è ora attivata per impostazione predefinita per tutti i nuovi tenant e per tutti i tenant esistenti in cui non è stata disattivata in modo esplicito. Quando questa funzionalità è disattivata, il metodo di autenticazione di fallback consiste nel richiedere agli invitati di creare un account Microsoft.

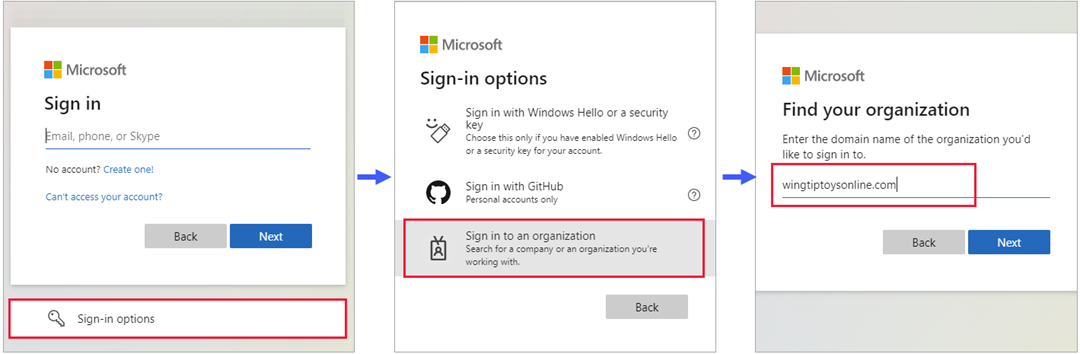

Processo di riscatto e accesso tramite un endpoint comune

Gli utenti guest possono ora accedere alle app multi-tenant o proprietarie di Microsoft tramite un endpoint comune (URL), ad esempio https://myapps.microsoft.com. In precedenza, un URL comune reindirizzava un utente guest al tenant principale anziché al tenant della risorsa per l'autenticazione, quindi era necessario un collegamento specifico del tenant, ad esempio https://myapps.microsoft.com/?tenantid=<tenant id>. Adesso, l'utente guest può passare all'URL comune dell'applicazione, selezionare Opzioni di accesso, quindi selezionare Accedi a un'organizzazione. L'utente digita quindi il nome di dominio dell'organizzazione.

L'utente viene quindi reindirizzato all'endpoint specifico del tenant, in cui può accedere con il proprio indirizzo di posta elettronica o selezionare un provider di identità configurato.

Processo di riscatto tramite un collegamento diretto

In alternativa all'indirizzo di posta elettronica di invito o all'URL comune di un'applicazione, è possibile assegnare a un guest un collegamento diretto all'app o al portale. Prima è necessario aggiungere l'utente guest alla directory tramite l'interfaccia di amministrazione di Microsoft Entra o PowerShell. Quindi è possibile usare uno dei modi personalizzabili per distribuire le applicazioni agli utenti, inclusi i collegamenti di accesso diretto. Quando un utente guest usa un collegamento diretto anziché un messaggio di posta elettronica di invito, viene comunque guidato attraverso la prima esperienza di consenso.

Nota

Un collegamento diretto è specifico per il tenant. In altre parole, deve includere un ID tenant o un dominio verificato, in modo che l'utente guest possa essere autenticato nel tenant in cui si trova l'app condivisa. Di seguito sono riportati alcuni esempi di collegamenti diretti con il contesto del tenant:

- Pannello di accesso per le app:

https://myapps.microsoft.com/?tenantid=<tenant id> - Pannello di accesso per le app per un dominio verificato:

https://myapps.microsoft.com/<;verified domain> - Interfaccia di amministrazione di Microsoft Entra:

https://entra.microsoft.com/<tenant id> - App singola: vedere come usare un collegamento di accesso diretto

In alcuni casi, è consigliabile usare il messaggio di posta elettronica di invito anziché un collegamento diretto. Se questi casi particolari sono importanti per l'organizzazione, è consigliabile invitare gli utenti usando metodi che inviano il messaggio di posta elettronica di invito:

- È a volte possibile che l'oggetto utente invitato non abbia un indirizzo di posta elettronica a causa di un conflitto con un oggetto contatto (ad esempio, un oggetto contatto di Outlook). In questo caso, l'utente deve fare clic sull'URL di riscatto nell'e-mail di invito.

- L'utente può accedere con un alias dell'indirizzo di posta elettronica invitato. (Un alias è un altro indirizzo di posta elettronica aggiuntivo associato a un account di posta elettronica.) In questo caso, l'utente deve fare clic sull'URL di riscatto nell'e-mail di invito.

Processo di riscatto con e-mail di invito

Quando si aggiunge un utente guest alla directory usando l'interfaccia di amministrazione di Microsoft Entra, nel processo viene inviato un messaggio di posta elettronica di invito all'utente guest. È anche possibile scegliere di inviare messaggi di posta elettronica di invito quando si usa PowerShell per aggiungere utenti guest alla directory. Ecco una descrizione dell'esperienza dell'utente guest quando riscatta il collegamento nel messaggio di posta elettronica.

- L'utente guest riceve un messaggio di posta elettronica di invito inviato da Microsoft Invitations.

- L'utente guest seleziona Accetta l'invito nel messaggio di posta elettronica.

- L'utente guest userà le proprie credenziali per accedere alla directory. Se l'utente guest non dispone di un account che può essere federato alla directory e la funzionalità passcode monouso tramite posta elettronica (OTP) non è abilitata, all'utente guest viene richiesto di creare un account del servizio gestito personale o un MSA personale. Per informazioni dettagliate, vedere il flusso di riscatto dell'invito.

- L'utente guest viene guidato attraverso l'esperienza di consenso descritta di seguito.

Limitazione del processo di riscatto con l'oggetto contatto in conflitto

A volte l'indirizzo di posta elettronica dell'utente guest esterno invitato può essere in conflitto con un oggetto contatto esistente, con conseguente creazione dell'utente guest senza proxyAddress. Si tratta di una limitazione nota che impedisce agli utenti guest di riscattare un invito tramite un collegamento diretto tramite SAML/WS-Fed IDP, MSA, federazione Google o passcode monouso tramite e-mail.

Tuttavia, gli scenari seguenti dovrebbero continuare a funzionare:

- Riscatto di un invito tramite un collegamento di riscatto tramite e-mail di invito usando account SAML/WS-Fed IDP, passcode monouso tramite e-mail e federazione Google.

- Accesso a un'applicazione dopo il processo di riscatto con account SAML/WS-Fed IDP, passcode monouso tramite e-mail e federazione Google.

Per sbloccare gli utenti che non possono riscattare un invito a causa di un oggetto contatto in conflitto, seguire questa procedura:

- Eliminare l'oggetto contatto in conflitto.

- Eliminare l'utente guest nell'interfaccia di amministrazione di Microsoft Entra (la proprietà "Invito accettato" dell'utente deve essere in sospeso).

- Invitare nuovamente l'utente guest.

- Attendere che l'utente riscatti l'invito.

- Aggiungere di nuovo l'e-mail di contatto dell'utente in Exchange e tutti gli elenchi di dominio di cui deve far parte.

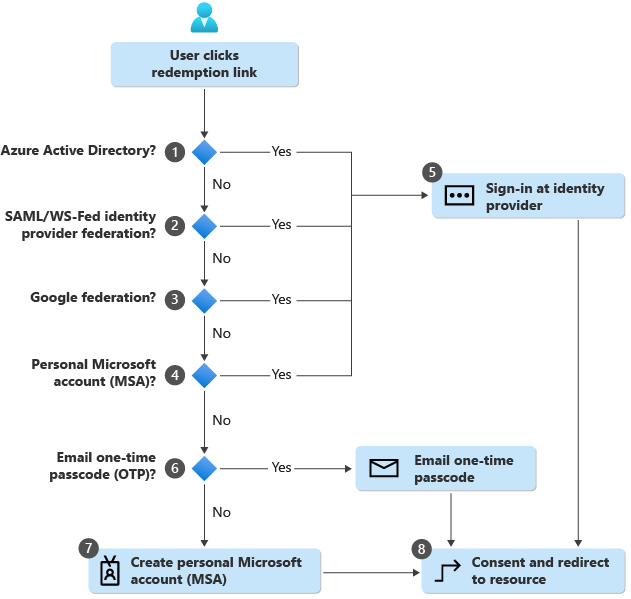

Flusso di riscatto dell'invito

Quando un utente seleziona il collegamento Accetta l'invito in un messaggio di posta elettronica di invito, Microsoft Entra ID riscatta automaticamente l'invito in base all'ordine di riscatto predefinito, come illustrato di seguito:

Microsoft Entra ID esegue l'individuazione basata sull'utente per determinare se l'utente esiste già in un tenant Microsoft Entra gestito. (Gli account Microsoft Entra non gestiti non possono più essere usati per il flusso di riscatto.) Se il nome dell'entità utente (UPN) corrisponde a un account Microsoft Entra e a un account MSA personale, all'utente verrà richiesto di scegliere l'account con cui vuole riscattare l'invito.

Se un amministratore ha abilitato la federazione SAML/WS-Fed IDP, Microsoft Entra ID controlla se il suffisso del dominio dell'utente corrisponde al dominio di un provider di identità SAML/WS-Fed configurato e reindirizza l'utente al provider di identità preconfigurato.

Se un amministratore ha abilitato la federazione Google,Microsoft Entra ID controlla se il suffisso del dominio dell'utente è gmail.com o googlemail.com e reindirizza l'utente a Google.

Il processo di riscatto controlla se l'utente dispone di un MSA personale esistente. Se l'utente ha già un account del servizio gestito esistente, accederà con quello.

Una volta identificato la home directory dell'utente, l'utente viene reindirizzato al provider di identità corrispondente per l'accesso.

Se non viene trovata nessuna directory di appartenenza e la funzionalità di passcode monouso tramite e-mail è abilitata per gli utenti guest, all'utente viene inviato un passcode tramite l'e-mail di invito. L'utente recupera e immette questo passcode nella pagina di accesso di Microsoft Entra.

Se non viene trovata nessuna directory di appartenenza e il passcode monouso tramite e-mail per gli utenti guest viene disabilitato, all'utente viene richiesto di creare un MSA consumer con l'e-mail di invito. È supportata la creazione di un account del servizio gestito con messaggi di posta elettronica di lavoro in domini non verificati in Microsoft Entra ID.

Dopo l'autenticazione al provider di identità corretto, l'utente viene reindirizzato a Microsoft Entra ID per completare l'esperienza di consenso.

Riscatto configurabile

Il riscatto configurabile consente di personalizzare l'ordine dei provider di identità presentati agli utenti guest quando riscattano gli inviti. Quando un guest seleziona il collegamento Accetta invito, Microsoft Entra ID riscatta automaticamente l'invito in base all'ordine predefinito. È possibile sovrascrivere questa operazione modificando l'ordine di riscatto del provider di identità nelle impostazioni di accesso tra tenant.

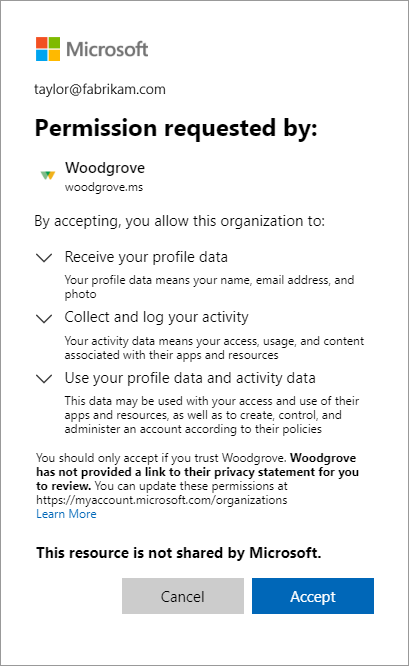

Esperienza di consenso per l'utente guest

Quando un guest accede a una risorsa in un'organizzazione partner per la prima volta, viene presentata l'esperienza di consenso seguente. Queste pagine di consenso vengono visualizzate al guest solo dopo l'accesso e non vengono visualizzate affatto se l'utente li ha già accettati.

L'utente guest esamina la pagina Verifica le autorizzazioni che riporta l'informativa sulla privacy dell'organizzazione che ha inviato l'invito. Per continuare, un utente deve accettare l'uso delle informazioni in conformità alle norme sulla privacy dell'organizzazione che ha inviato l'invito.

Accettando questa richiesta di consenso, si riconosce che determinati elementi dell'account verranno condivisi. Questi includono il nome, la foto e l'indirizzo di posta elettronica, nonché gli identificatori di directory che possono essere usati dall'altra organizzazione per gestire meglio l'account e migliorare l'esperienza tra organizzazioni.

Nota

Per informazioni su come l'amministratore di un tenant può creare un collegamento all'informativa sulla privacy dell'organizzazione, vedere Procedura: Aggiungere le informazioni sulla privacy dell'organizzazione in Microsoft Entra ID.

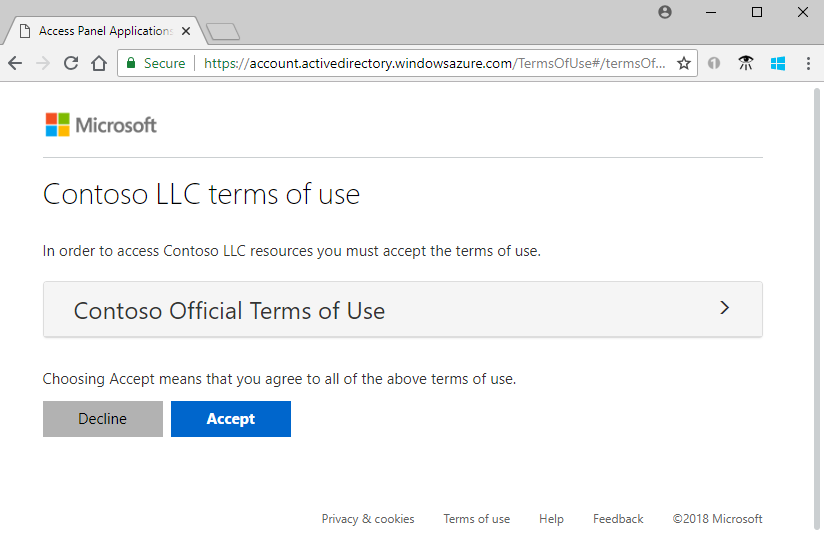

Se le condizioni per l'utilizzo sono configurate, l'utente guest apre e verifica le condizioni per l'utilizzo, quindi seleziona Accetto.

È possibile configurare le condizioni per l'utilizzo in Identità esterne>Condizioni per l'utilizzo.

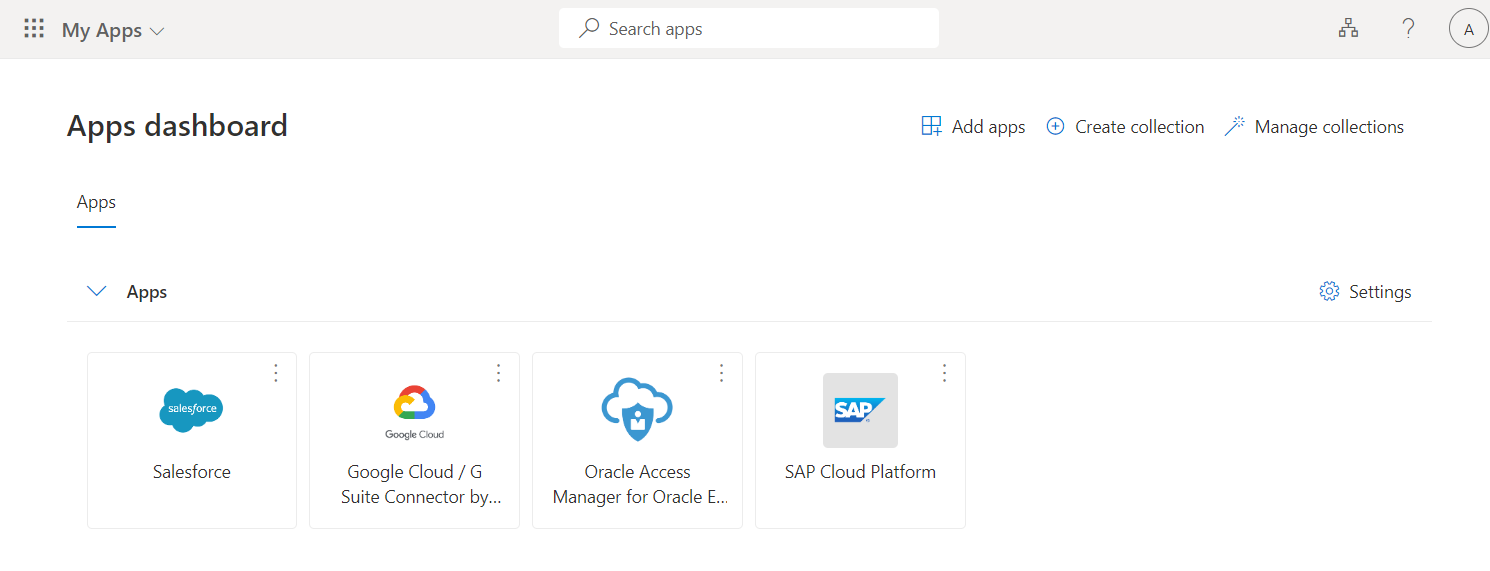

Se non diversamente specificato, l'utente guest viene reindirizzato al pannello di accesso App, che elenca le applicazioni a cui l'utente guest può accedere.

Nella directory il valore di Invito accettato dell'utente guest passa a Sì. Se è stato creato un account del servizio gestito, il valore di Origine dell'utente guest mostra Account Microsoft. Per ulteriori informazioni sulle proprietà dell'account utente guest, vedere Proprietà di un utente di Collaborazione B2B di Microsoft Entra. Se viene visualizzato un errore che richiede il consenso amministratore durante l'accesso a un'applicazione, vedere come concedere il consenso amministratore alle app.

Impostazione del processo di riscatto automatico

È possibile riscattare automaticamente gli inviti in modo che gli utenti non debbano accettare la richiesta di consenso quando vengono aggiunti a un altro tenant per Collaborazione B2B. Quando configurato, viene inviata un'e-mail di notifica all'utente di Collaborazione B2B che non richiede alcuna azione da parte dell'utente. Gli utenti vengono inviati direttamente tramite un'e-mail di notifica e non devono accedere al tenant prima di ricevere il messaggio di posta elettronica.

Per informazioni su come riscattare automaticamente gli inviti, vedere Informazioni generali sull'accesso tra tenant e Configurare le impostazioni di accesso tra tenant per Collaborazione B2B.

Passaggi successivi

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per