Esercitazione: Configurare Datawiza per abilitare Microsoft Entra l'autenticazione a più fattori e l'accesso Single Sign-On a Oracle PeopleSoft

Questa esercitazione descrive come abilitare l'accesso Single Sign-On (SSO) Microsoft Entra e Microsoft Entra l'autenticazione a più fattori per un'applicazione Oracle PeopleSoft usando Datawiza Access Proxy (DAP).

Altre informazioni: Proxy di accesso a Datawiza

Vantaggi dell'integrazione di applicazioni con ID Microsoft Entra tramite DAP:

- Adottare la sicurezza proattiva con Zero Trust : un modello di sicurezza che si adatta agli ambienti moderni e abbraccia l'ambiente di lavoro ibrido, mentre protegge persone, dispositivi, app e dati

- Microsoft Entra l'accesso Single Sign-On : accesso sicuro e facile per gli utenti e le app, da qualsiasi posizione, usando un dispositivo

- Funzionamento: Microsoft Entra l'autenticazione a più fattori: gli utenti vengono richiesti durante l'accesso per le forme di identificazione, ad esempio un codice sul cellulare o un'analisi dell'impronta digitale

- Informazioni sull'accesso condizionale - i criteri sono istruzioni if-then, se un utente vuole accedere a una risorsa, deve completare un'azione

- Autenticazione e autorizzazione semplici in Microsoft Entra ID senza codice Datawiza : usare applicazioni Web come Oracle JDE, Oracle E-Business Suite, Oracle Sibel e app cresciute a casa

- Usare Datawiza Cloud Management Console (DCMC) - gestire l'accesso alle applicazioni nei cloud pubblici e in locale

Descrizione dello scenario

Questo scenario è incentrato sull'integrazione dell'applicazione Oracle PeopleSoft usando intestazioni di autorizzazione HTTP per gestire l'accesso al contenuto protetto.

Nelle applicazioni legacy, a causa dell'assenza di supporto del protocollo moderno, un'integrazione diretta con Microsoft Entra SSO è difficile. Datawiza Access Proxy (DAP) consente di colmare il divario tra l'applicazione legacy e il piano di controllo ID moderno, tramite la transizione del protocollo. DAP riduce il sovraccarico di integrazione, risparmia tempo di progettazione e migliora la sicurezza delle applicazioni.

Architettura dello scenario

La soluzione di scenario include i componenti seguenti:

- Microsoft Entra ID - Servizio di gestione delle identità e degli accessi che consente agli utenti di accedere e accedere alle risorse esterne e interne

- Datawiza Access Proxy (DAP) - proxy inverso basato su contenitori che implementa OpenID Connect (OIDC), OAuth o Security Asserzione Markup Language (SAML) per il flusso di accesso utente. Passa l'identità in modo trasparente alle applicazioni tramite intestazioni HTTP.

- Datawiza Cloud Management Console (DCMC) - Gli amministratori gestiscono DAP con l'interfaccia utente e le API RESTful per configurare i criteri di controllo di accesso e DAP

- Applicazione Oracle PeopleSoft : applicazione legacy da proteggere da Microsoft Entra ID e DAP

Altre informazioni: Architettura di autenticazione di Datawiza e Microsoft Entra

Prerequisiti

Assicurarsi che siano soddisfatti i prerequisiti seguenti.

- Una sottoscrizione di Azure

- Se non ne è disponibile uno, è possibile ottenere un account gratuito di Azure

- Un tenant Microsoft Entra collegato alla sottoscrizione di Azure

- Docker e Docker Compose

- Passare a docs.docker.com per ottenere Docker e installare Docker Compose

- Identità utente sincronizzate da una directory locale a un ID Microsoft Entra o create in Microsoft Entra ID e scorrere nuovamente in una directory locale

- Un account con ID Microsoft Entra e il ruolo amministratore dell'applicazione

- Ambiente Oracle PeopleSoft

- (Facoltativo) Certificato Web SSL per pubblicare i servizi tramite HTTPS. È possibile usare i certificati autofirmato di Datawiza predefiniti per il test.

Introduzione a DAP

Per integrare Oracle PeopleSoft con Microsoft Entra ID:

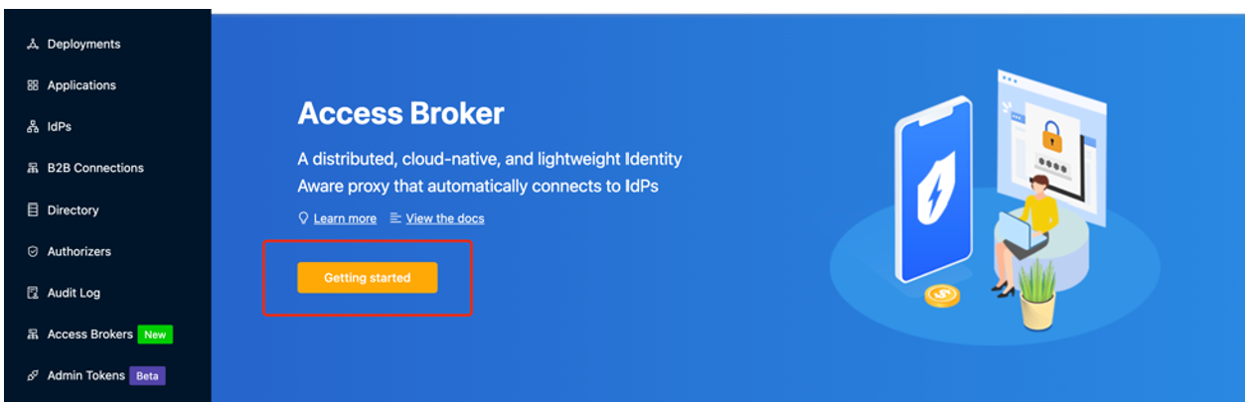

Accedere a Datawiza Cloud Management Console (DCMC).

Verrà visualizzata la pagina iniziale.

Selezionare il pulsante Introduzione all'arancione.

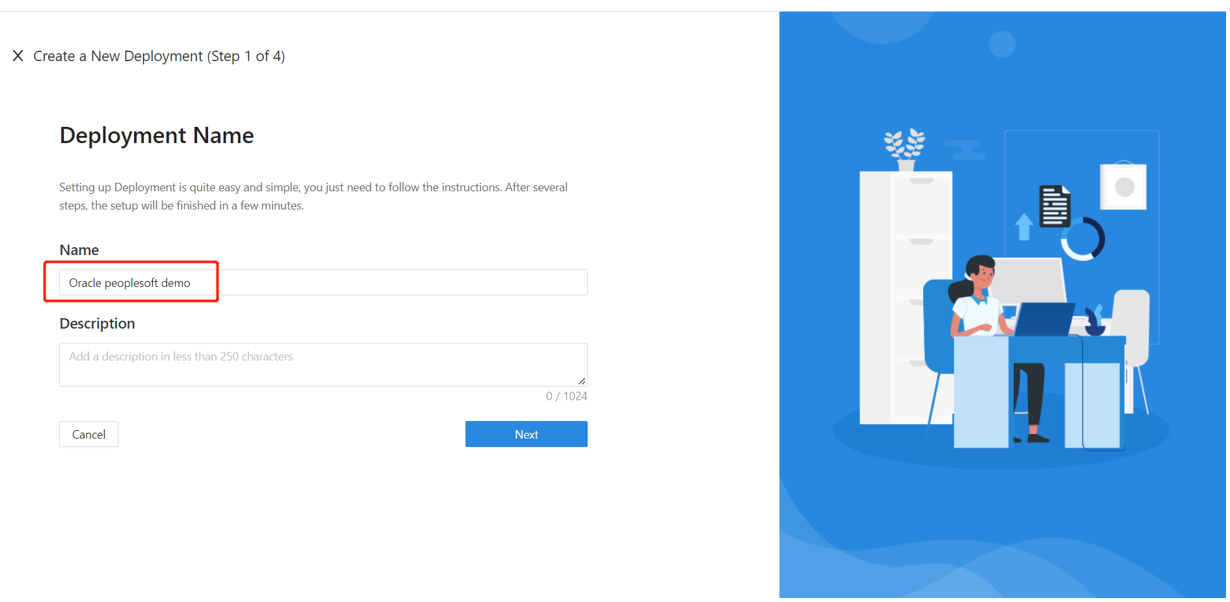

Nei campi Nome e Descrizione immettere le informazioni.

Selezionare Avanti.

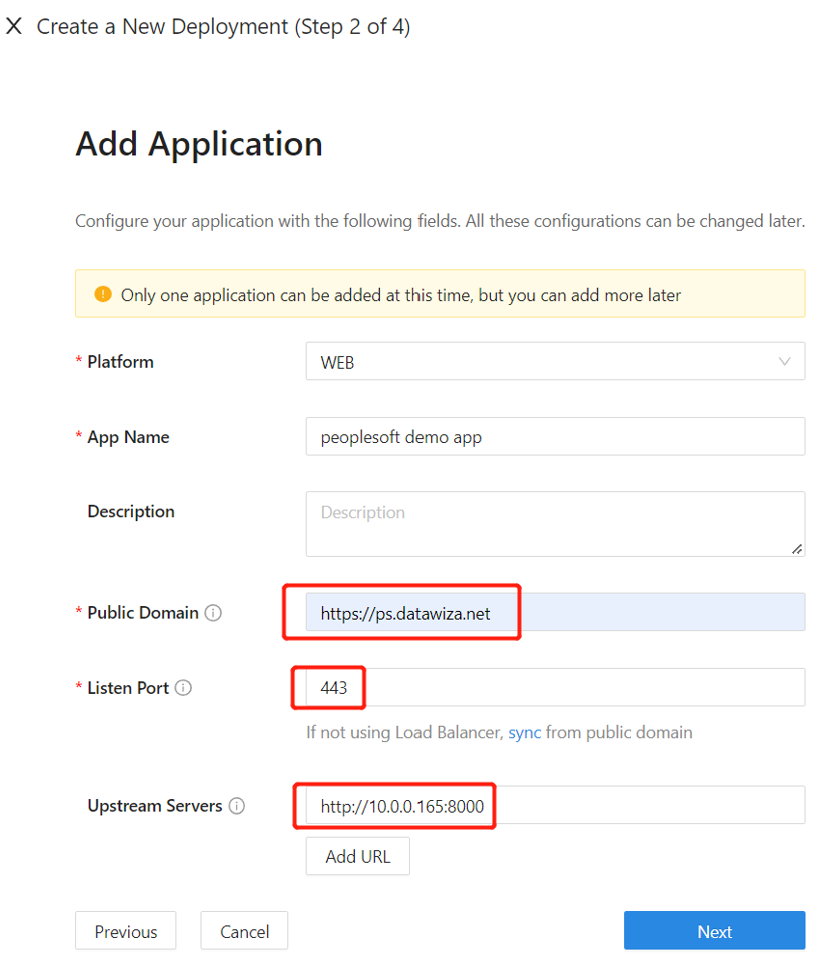

Viene visualizzata la finestra di dialogo Aggiungi applicazione.

Per Piattaforma selezionare Web.

Per Nome app immettere un nome applicazione univoco.

Per Dominio pubblico, ad esempio usare

https://ps-external.example.com. Per i test, è possibile usare DNS localhost. Se non si distribuisce DAP dietro un servizio di bilanciamento del carico, usare la porta di dominio pubblico.Per La porta di ascolto selezionare la porta in ascolto da parte di DAP.

Per i server Upstream selezionare l'URL di implementazione oracle PeopleSoft e la porta da proteggere.

Selezionare Avanti.

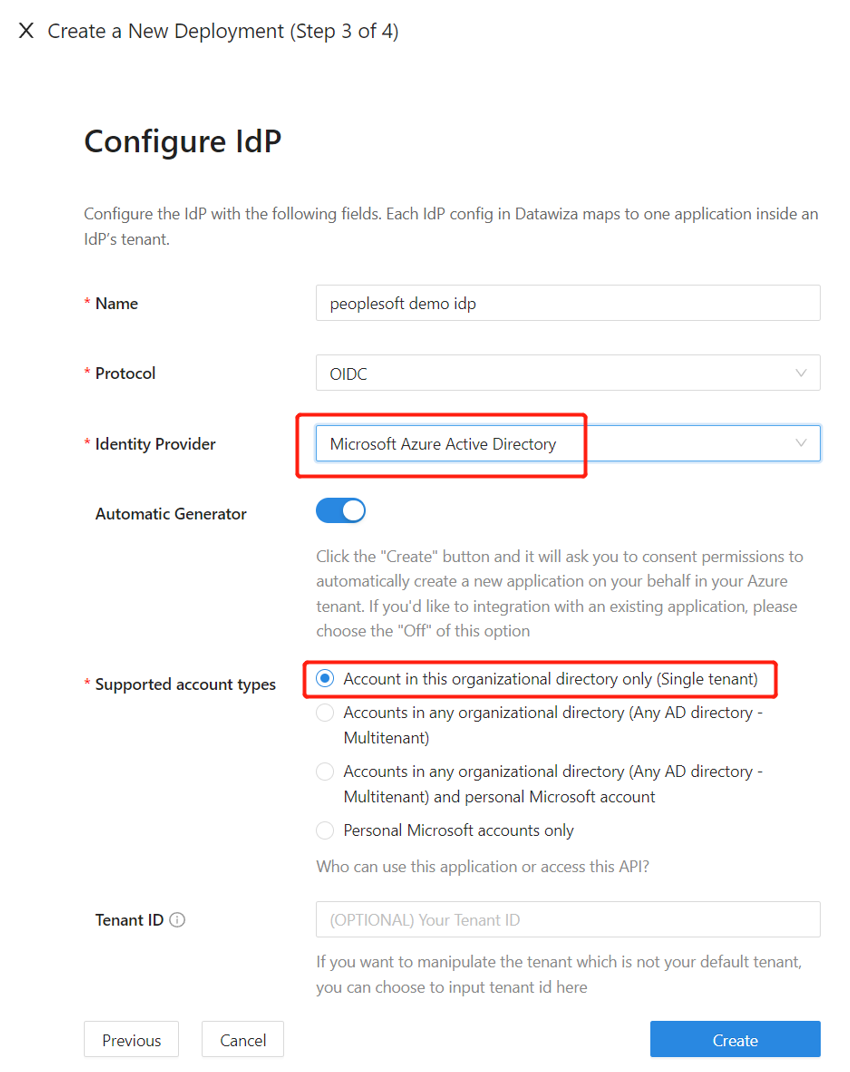

Nella finestra di dialogo Configura IDP immettere informazioni.

Nota

DCMC include un clic di integrazione per completare Microsoft Entra configurazione. DCMC chiama microsoft API Graph per creare una registrazione dell'applicazione per conto dell'utente nel tenant di Microsoft Entra. Altre informazioni in docs.datawiza.com in Integrazione di un clic con Microsoft Entra ID

Selezionare Crea.

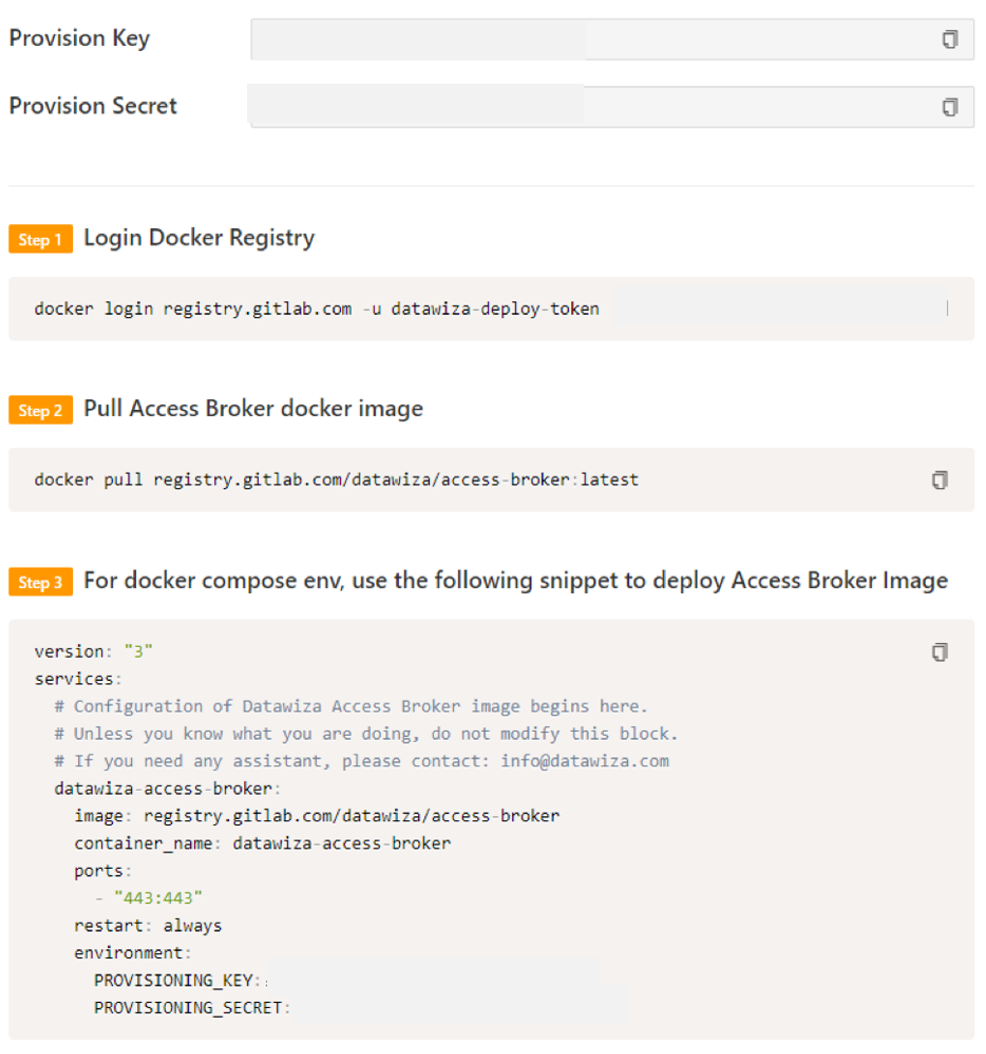

Verrà visualizzata la pagina di distribuzione DAP.

Prendere nota del file Docker Compose della distribuzione. Il file include l'immagine DAP, la chiave di provisioning e il segreto di provisioning, che esegue il pull della configurazione e dei criteri più recenti da DCMC.

Intestazioni SSO e HTTP

DAP ottiene gli attributi utente dal provider di identità (IdP) e li passa all'applicazione upstream con un'intestazione o un cookie.

L'applicazione Oracle PeopleSoft deve riconoscere l'utente. Usando un nome, l'applicazione indica a DAP di passare i valori dall'IDP all'applicazione tramite l'intestazione HTTP.

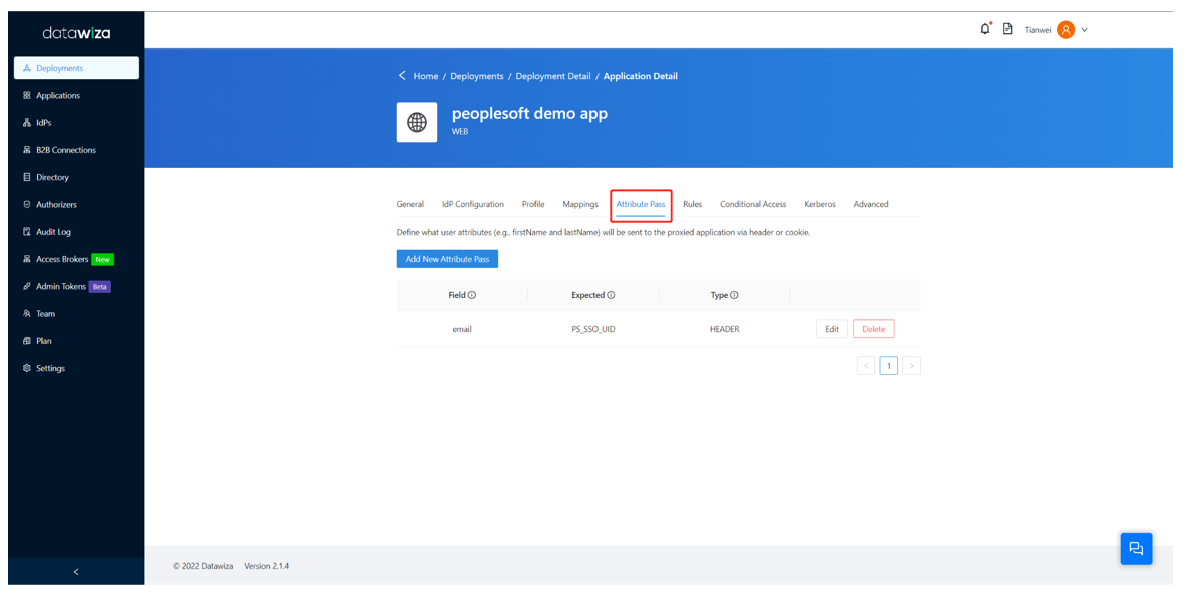

In Oracle PeopleSoft selezionare Applicazioni dal riquadro di spostamento a sinistra.

Selezionare la sottotabula Pass di attributo .

Per Campo selezionare Posta elettronica.

Per Previsto selezionare PS_SSO_UID.

Per Tipo selezionare Intestazione.

Nota

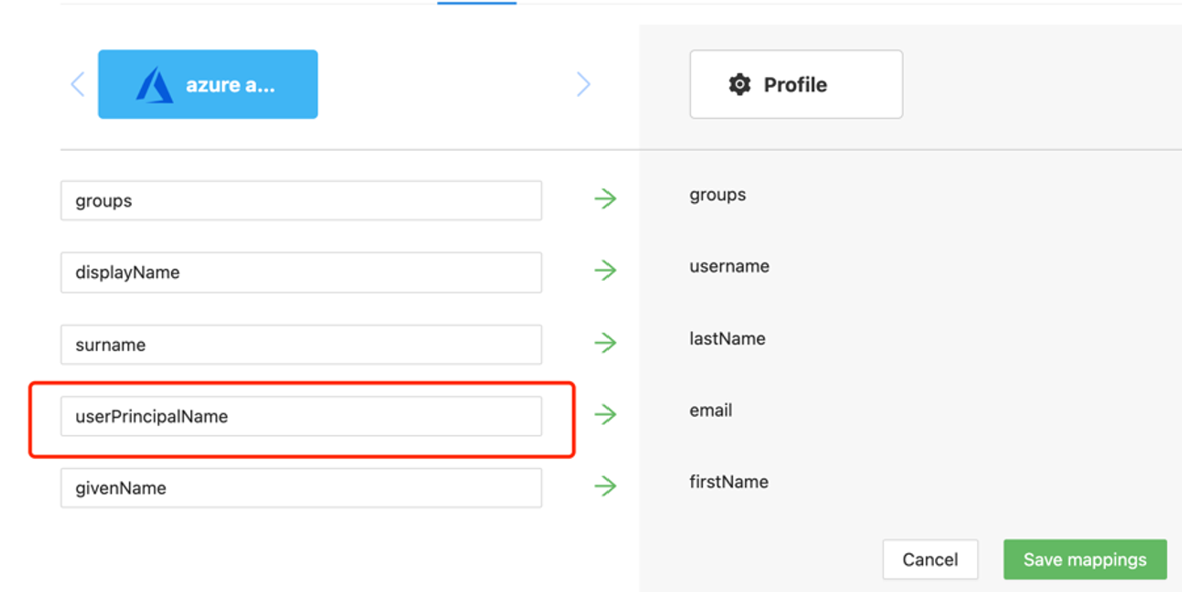

Questa configurazione usa Microsoft Entra nome dell'entità utente come nome utente di accesso per Oracle PeopleSoft. Per usare un'altra identità utente, passare alla scheda Mapping .

Configurazione SSL

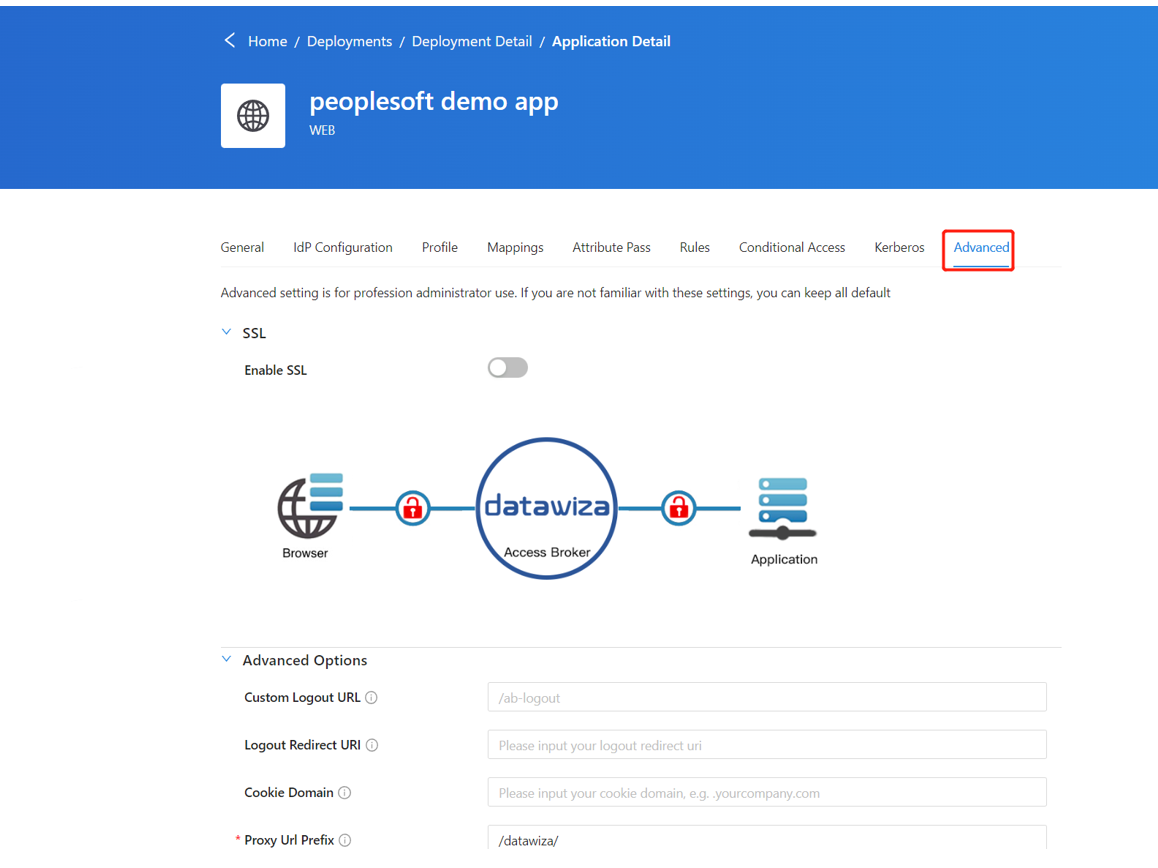

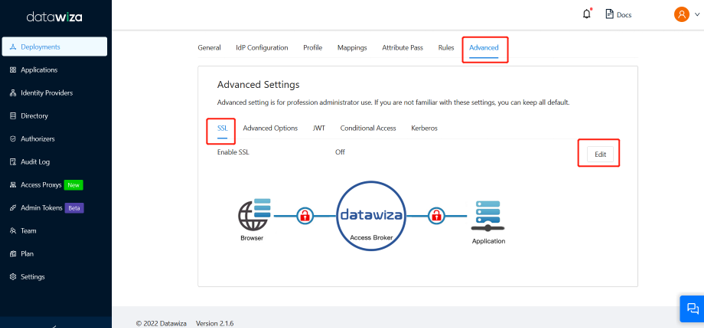

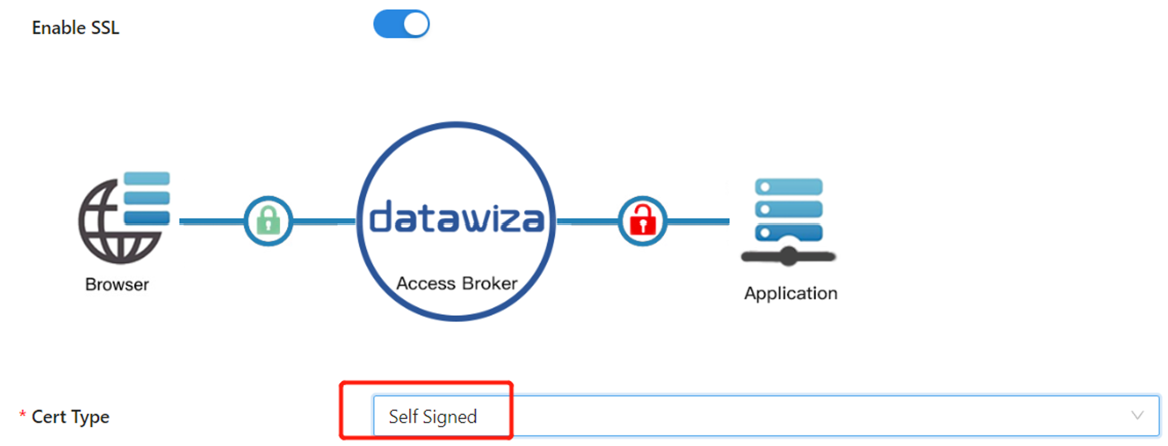

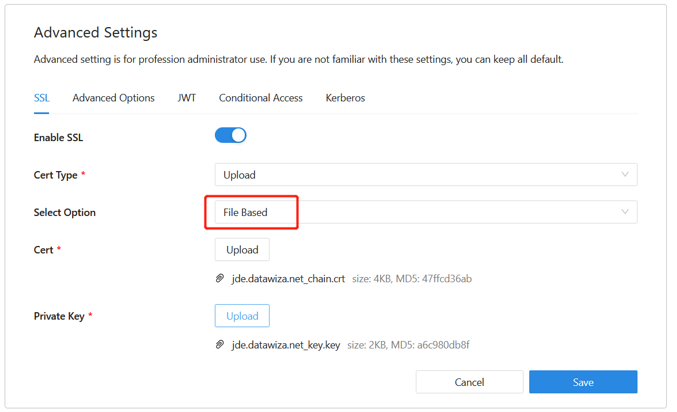

Selezionare la scheda Avanzate.

Selezionare Abilita SSL.

Nell'elenco a discesa Tipo di certificato selezionare un tipo.

Per testare la configurazione, è disponibile un certificato autofirmato.

Nota

È possibile caricare un certificato da un file.

Selezionare Salva.

Abilitare Microsoft Entra autenticazione a più fattori

Suggerimento

I passaggi in questo articolo possono variare leggermente in base al portale da cui si inizia.

Per garantire maggiore sicurezza per gli accessi, è possibile applicare Microsoft Entra l'autenticazione a più fattori.

Altre informazioni: Esercitazione: Proteggere gli eventi di accesso utente con Microsoft Entra autenticazione a più fattori

- Accedere all'interfaccia di amministrazione Microsoft Entra come amministratore globale.

- Passare alla schedaProprietàpanoramica>delle identità>.

- In Impostazioni predefinite di sicurezza selezionare Gestisci impostazioni predefinite per la sicurezza.

- Nel riquadro Impostazioni predefinite di sicurezza attivare il menu a discesa per selezionare Abilitato.

- Selezionare Salva.

Abilitare l'accesso SSO nella console Oracle PeopleSoft

Per abilitare l'accesso SSO nell'ambiente Oracle PeopleSoft:

Accedere alla console

http://{your-peoplesoft-fqdn}:8000/psp/ps/?cmd=startPeopleSoft usando Amministrazione credenziali, ad esempio PS/PS.

Aggiungere un utente di accesso pubblico predefinito a PeopleSoft.

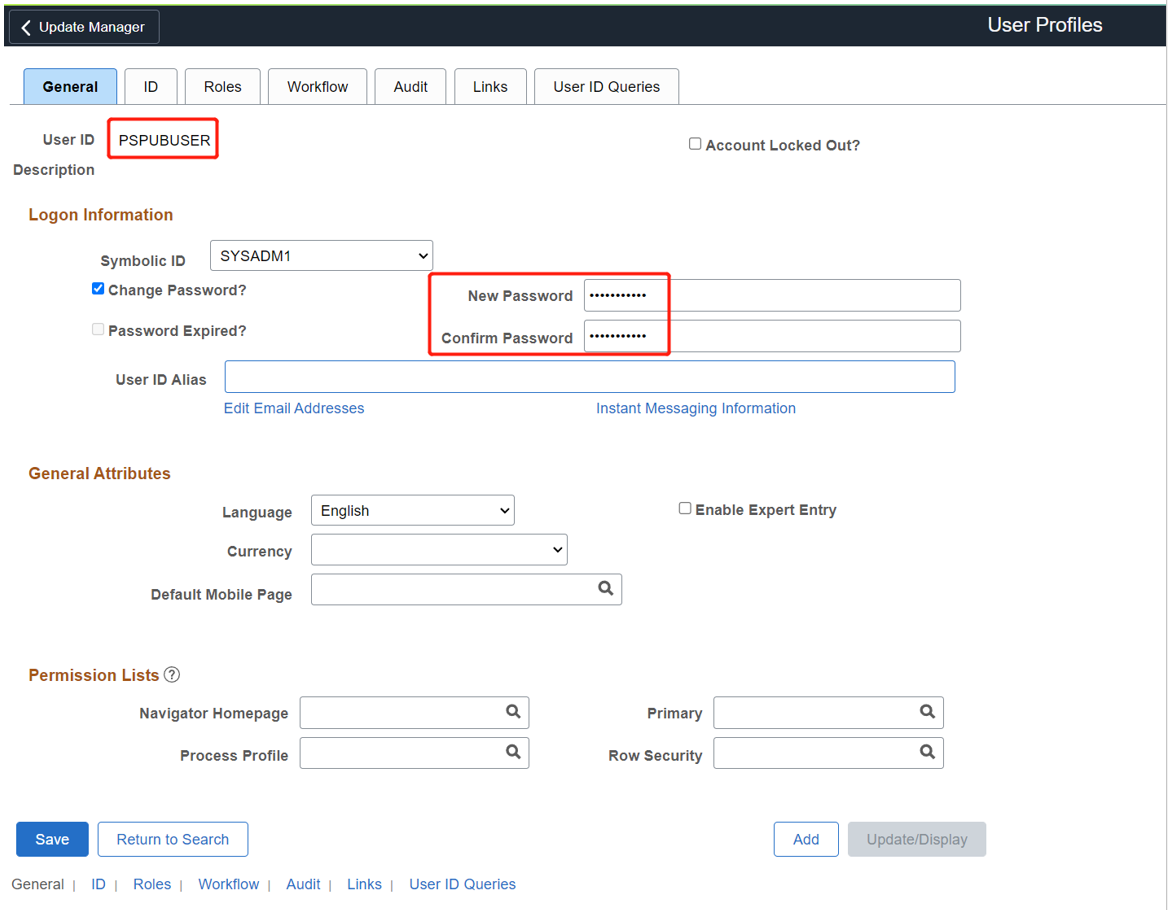

Dal menu principale passare a PeopleTools > Security > User Profile User Profiles >> Aggiungi un nuovo valore.

Selezionare Aggiungi un nuovo valore.

Creare l'utente PSPUBUSER.

Consente di immettere la password.

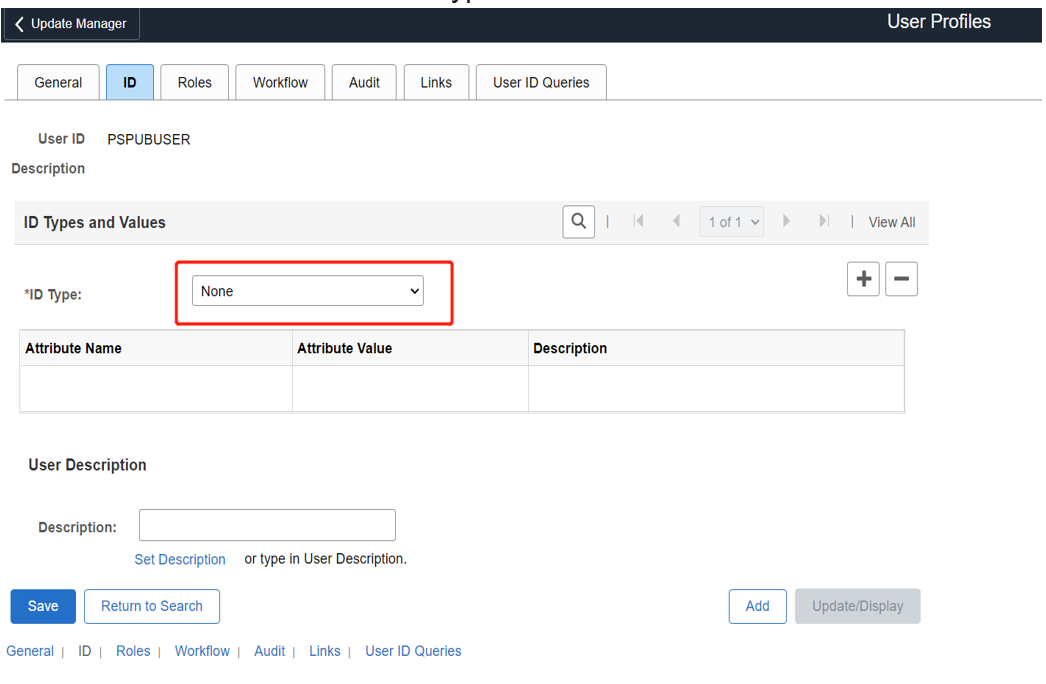

Selezionare la scheda ID .

Per Tipo IDselezionare Nessuna.

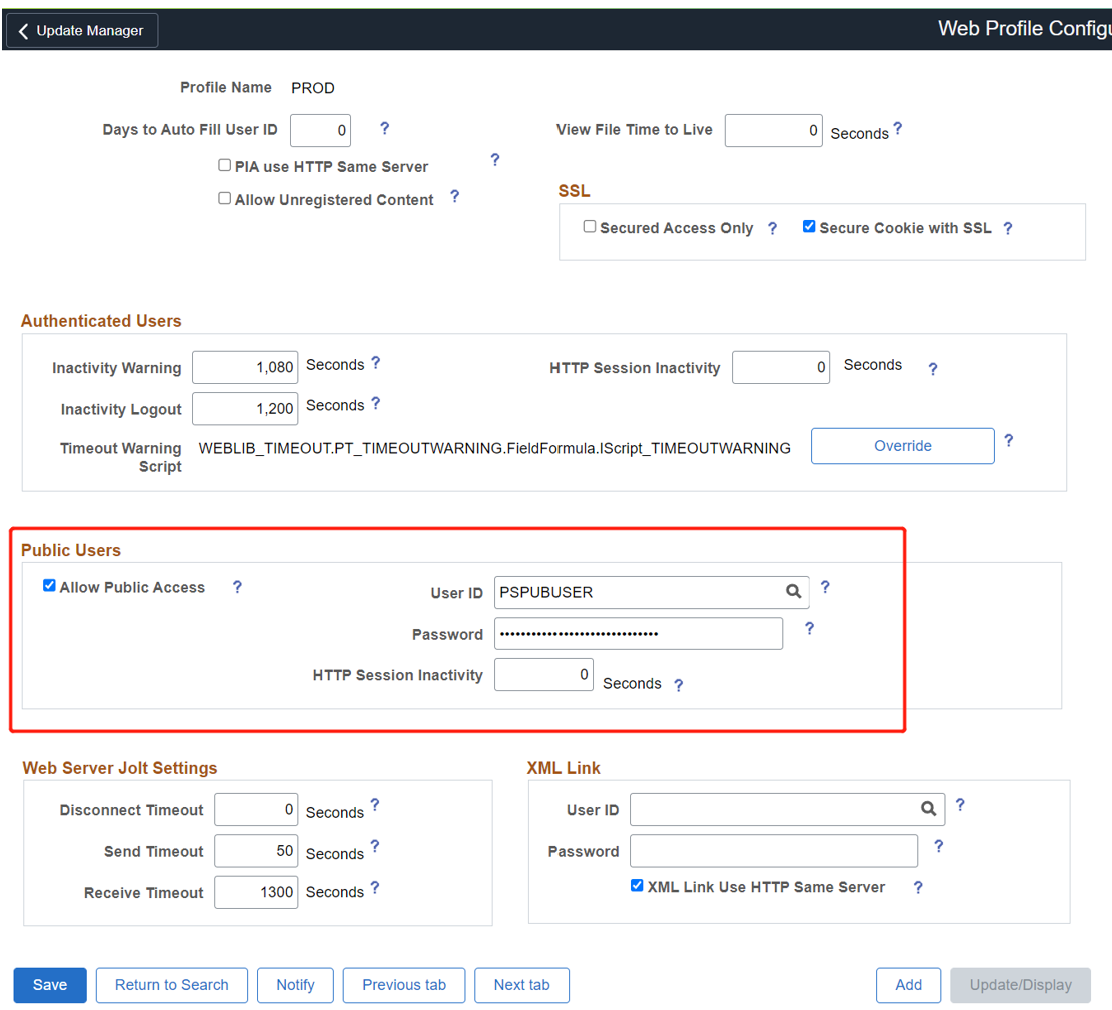

Passare a PeopleTools > Web Profile Web Profile > Configuration > Security > PROD>.

In Utenti pubblici selezionare la casella Consenti accesso pubblico .

Per ID utente immettere PSPUBUSER.

Consente di immettere la password.

Selezionare Salva.

Per abilitare l'accesso Single Sign-On, passare a PeopleTools > Security > Objects > Signon PeopleCode.

Selezionare la pagina Accedi a PeopleCode .

Abilitare OAMSSO_AUTHENTICATION.

Selezionare Salva.

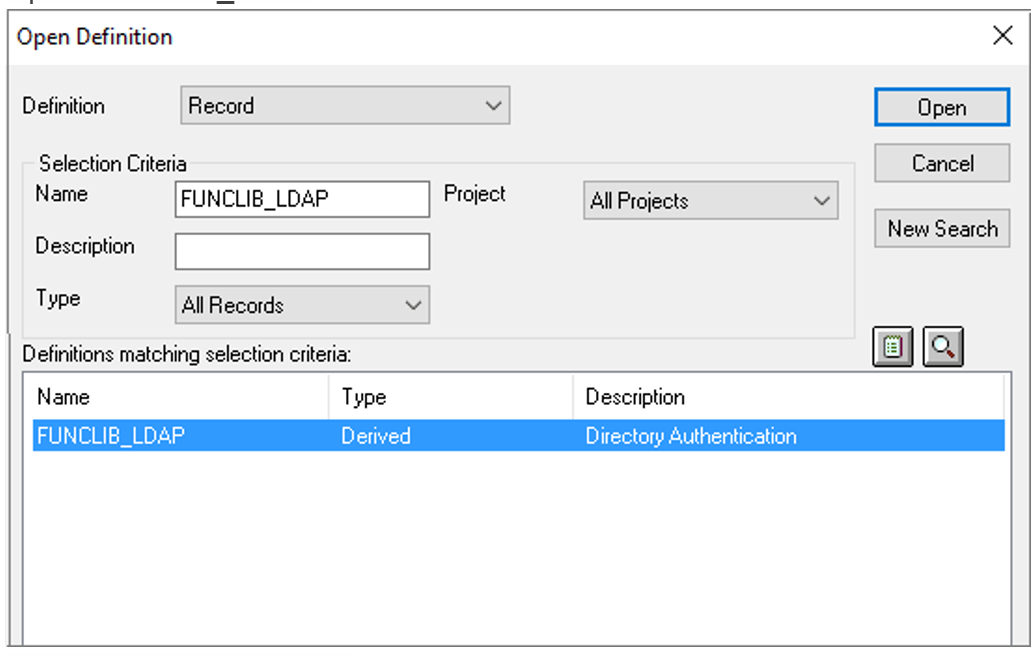

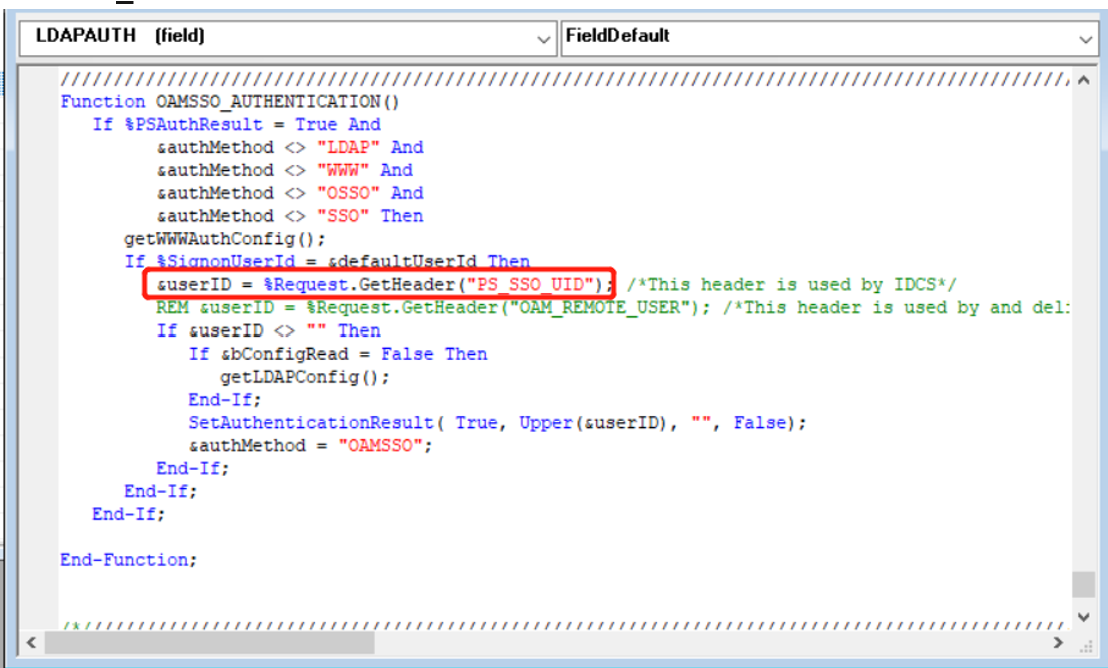

Per configurare PeopleCode usando la finestra di progettazione applicazioni PeopleTools, passare a File > Open > Definition: Nome record > :

FUNCLIB_LDAP.Aprire FUNCLIB_LDAP.

Selezionare il record.

Selezionare LDAPAUTH > View PeopleCode.

Cercare la

getWWWAuthConfig()funzioneChange &defaultUserId = ""; to &defaultUserId = PSPUBUSER.Verificare che l'intestazione dell'utente sia

PS_SSO_UIDperOAMSSO_AUTHENTICATIONla funzione.Salvare la definizione del record.

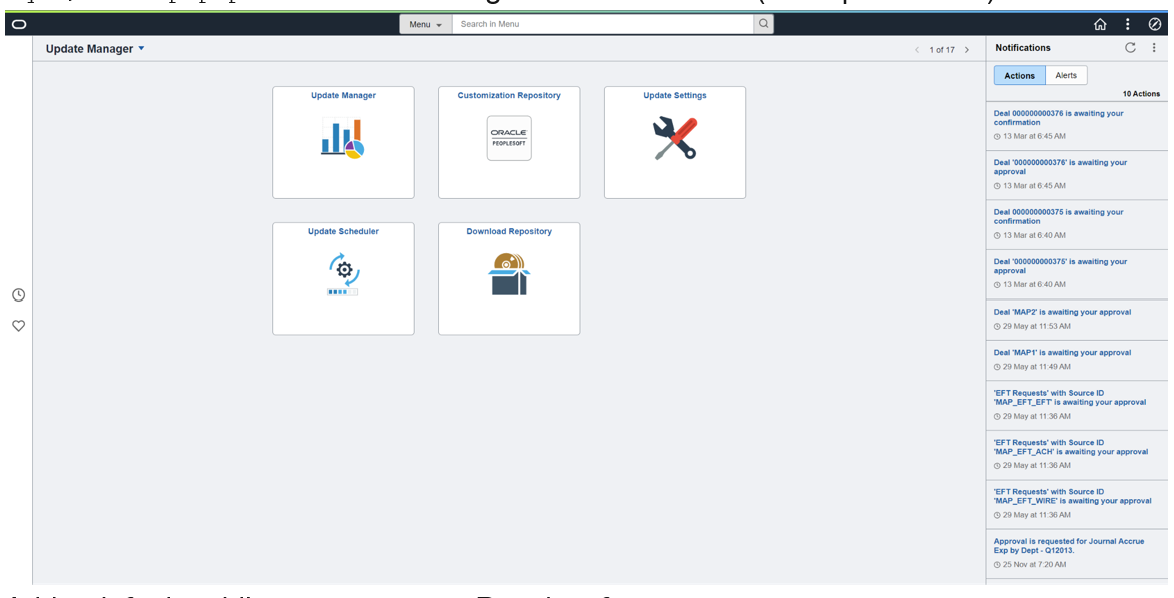

Testare un'applicazione Oracle PeopleSoft

Per testare un'applicazione Oracle PeopleSoft, convalidare le intestazioni, i criteri e i test generali dell'applicazione. Se necessario, usare la simulazione delle intestazioni e dei criteri per convalidare i campi di intestazione e l'esecuzione dei criteri.

Per verificare che l'accesso all'applicazione Oracle PeopleSoft si verifichi correttamente, viene visualizzato un prompt per usare un account Microsoft Entra per l'accesso. Le credenziali vengono controllate e viene visualizzato Oracle PeopleSoft.

Passaggi successivi

- Video: Abilitare SSO e MFA per Oracle JD Edwards con ID Microsoft Entra tramite Datawiza

- Esercitazione: Configurare l'accesso ibrido sicuro con ID Microsoft Entra e Datawiza

- Esercitazione: Configurare Azure AD B2C con Datawiza per fornire accesso ibrido sicuro

- Passare a docs.datawiza.com per Le guide utente di Datawiza