Assegnare l'idoneità per un gruppo in Privileged Identity Management

In Microsoft Entra ID, noto in precedenza come Azure Active Directory, è possibile usare Privileged Identity Management (PIM) per gestire l'appartenenza JIT al gruppo o la proprietà JIT del gruppo.

Quando viene assegnata un'appartenenza o una proprietà, l'assegnazione:

- Non può essere assegnata per una durata inferiore a cinque minuti

- Non può essere rimossa entro cinque minuti dall'assegnazione

Nota

Ogni utente idoneo per l'appartenenza o la proprietà di un PIM per i gruppi deve avere una licenza Microsoft Entra ID P2 o Microsoft Entra ID Governance. Per altre informazioni, vedere Requisiti di licenza per l'uso di Privileged Identity Management.

Assegnare un proprietario o un membro di un gruppo

Suggerimento

I passaggi descritti in questo articolo possono variare leggermente in base al portale di partenza.

Seguire questa procedura per rendere un utente membro o proprietario di un gruppo idoneo. Sono necessarie autorizzazioni per gestire i gruppi. Per i gruppi assegnabili a ruoli, è necessario avere almeno il ruolo di Amministratore ruolo con privilegi o essere Proprietario del gruppo. Per i gruppi non assegnabili a ruoli, è necessario avere almeno il ruolo di Writer della directory, Amministratore di gruppi, Amministratore della Identity governance o Amministratore utenti, oppure essere proprietario del gruppo. Le assegnazioni di ruolo per gli amministratori devono essere con ambito a livello di directory (non a livello di unità amministrativa).

Nota

Altri ruoli con autorizzazioni per gestire i gruppi (ad esempio gli amministratori di Exchange per i gruppi di M365 non assegnabili a ruoli) e gli amministratori con assegnazioni con ambito a livello di unità amministrativa possono gestire i gruppi tramite l'esperienza utente/API Gruppi ed eseguire l'override delle modifiche apportate in Microsoft Entra PIM.

Accedere all'interfaccia di amministrazione di Microsoft Entra

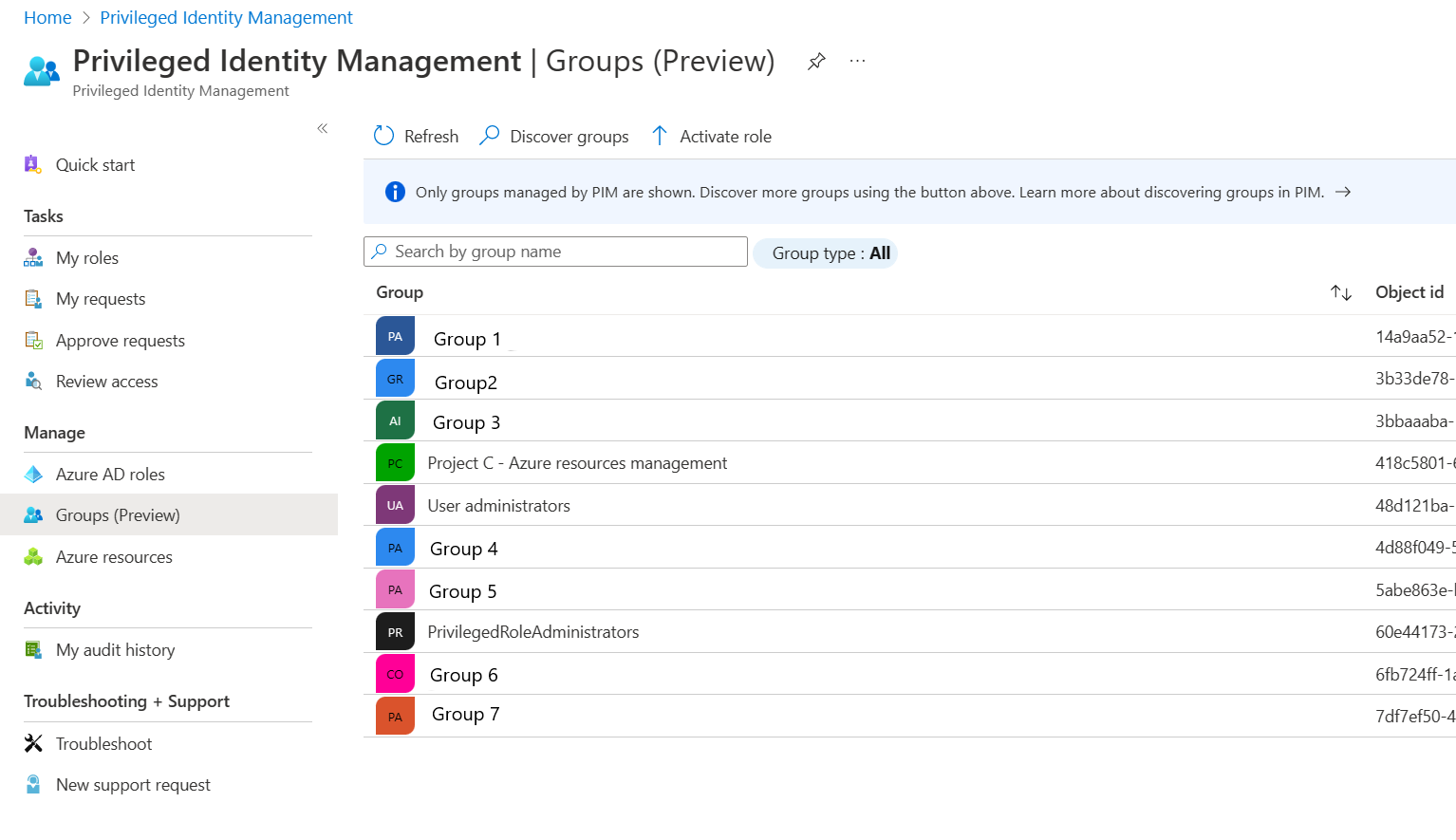

Andare a Identity Governance>Privileged Identity Management>Gruppi.

Qui è possibile visualizzare i gruppi già abilitati per PIM per i Gruppi.

Selezionare il gruppo da gestire.

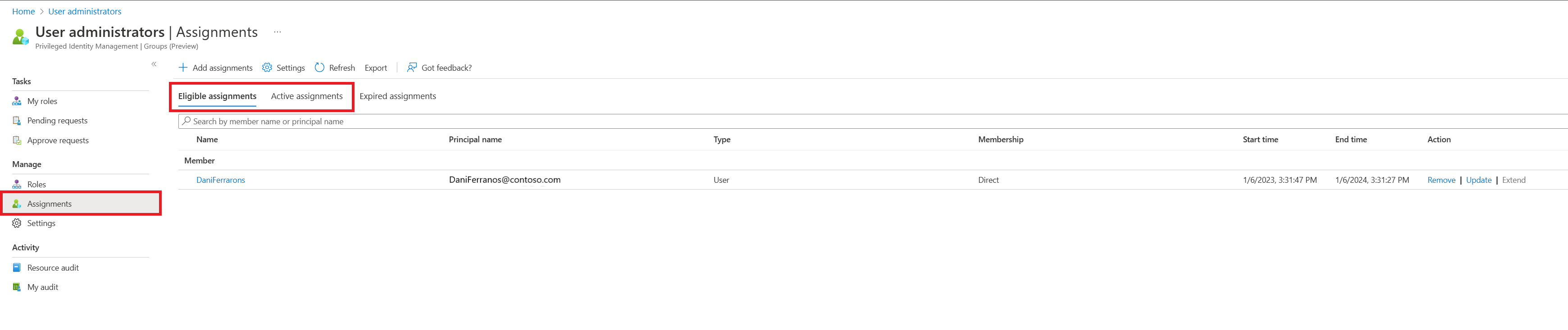

Selezionare Assegnazioni.

Usare le sezioni Assegnazioni idonee e Assegnazioni attive per esaminare le assegnazioni di appartenenza o di proprietà esistenti per il gruppo selezionato.

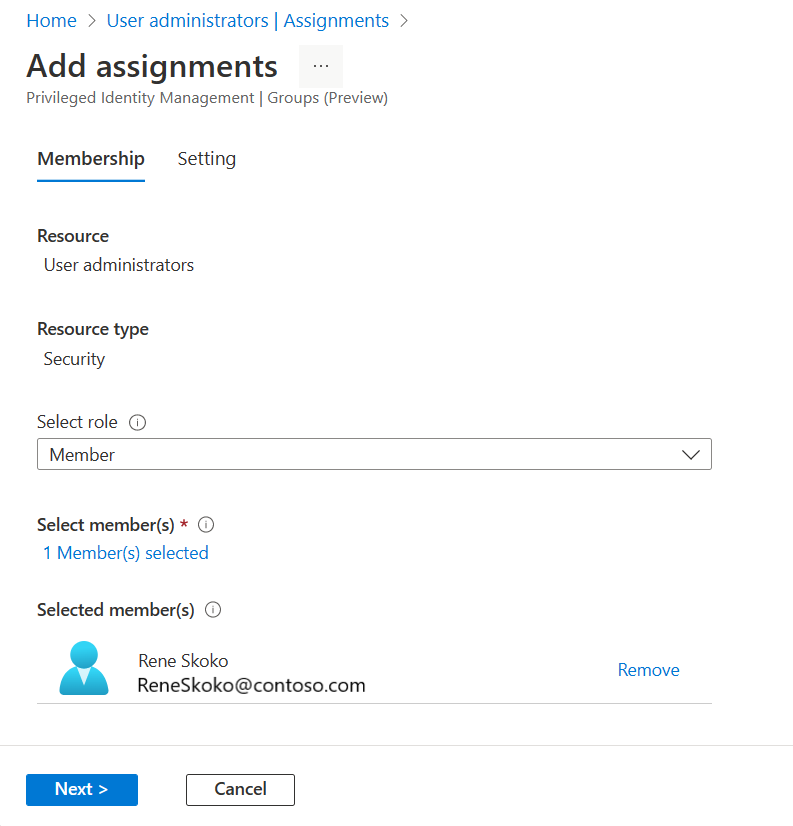

Selezionare Aggiungi assegnazioni.

In Seleziona ruolo, scegliere tra Membro e Proprietario per assegnare l'appartenenza o la proprietà.

Selezionare i membri o i proprietari da rendere idonei per il gruppo.

Selezionare Avanti.

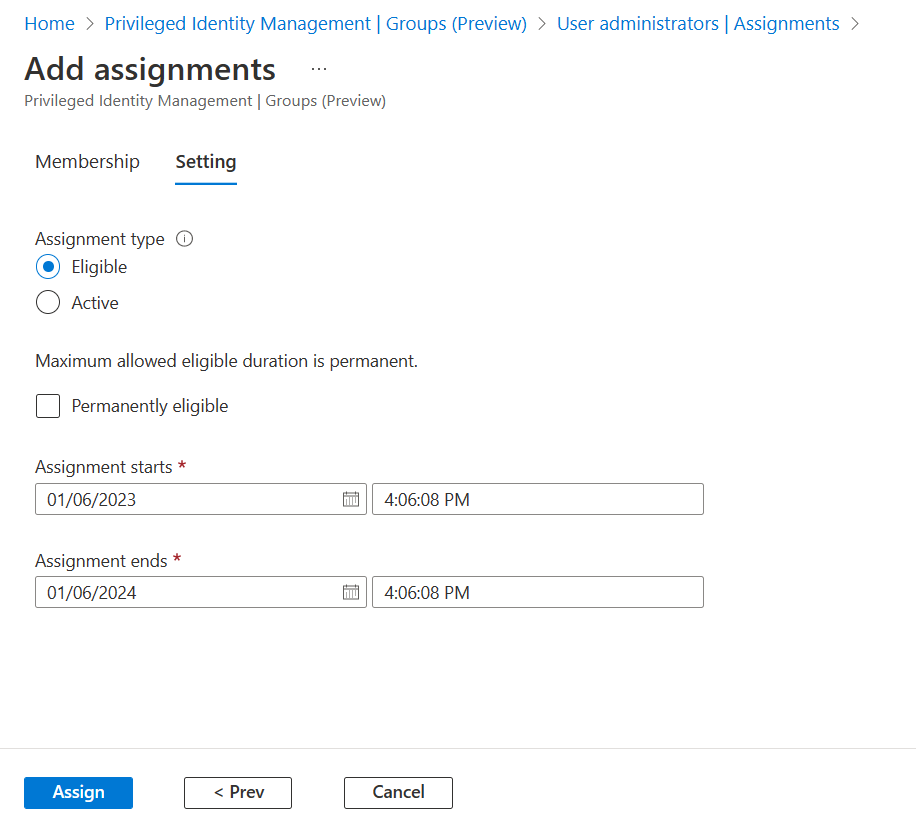

Nell'elenco Tipo di assegnazione selezionare Idoneo o Attivo. Privileged Identity Management offre due tipi di assegnazione distinti:

- L'assegnazione idonea richiede al membro o al proprietario di eseguire un'attivazione per utilizzare il ruolo. Le attivazioni possono richiedere l'adozione un'autenticazione a più fattori (MFA), l'indicazione di una motivazione aziendale e la richiesta di approvazione da parte di responsabili dell'approvazione designati.

Importante

Per i gruppi usati per elevare i ruoli in Microsoft Entra, Microsoft consiglia di richiedere un processo di approvazione per le assegnazioni di membri idonei. Le assegnazioni che possono essere attivate senza approvazione possono comportare rischi di sicurezza per un altro amministratore con l'autorizzazione per reimpostare le password di un utente idoneo.

- Le assegnazioni attive non richiedono al membro di eseguire alcuna azione per usare il ruolo. I membri o i proprietari con questo tipo di assegnazione dispongono di privilegi assegnati al ruolo in qualsiasi momento.

Se l'assegnazione deve essere permanente (idoneità permanente o con assegnazione permanente), selezionare la casella di controllo Idoneità permanente. A seconda delle impostazioni del gruppo, la casella di controllo potrebbe non essere visualizzata o potrebbe non essere modificabile. Per altre informazioni, vedere l'articolo Configurare PIM per le impostazioni dei gruppi in Privileged Identity Management.

Seleziona Assegna.

Aggiornare o rimuovere un'assegnazione di ruolo esistente

Suggerimento

I passaggi descritti in questo articolo possono variare leggermente in base al portale di partenza.

Seguire questi passaggi per aggiornare o rimuovere un'assegnazione di ruolo esistente. Sono necessarie autorizzazioni per gestire i gruppi. Per i gruppi assegnabili a ruoli, è necessario avere almeno il ruolo di Amministratore ruolo con privilegi o essere Proprietario del gruppo. Per i gruppi non assegnabili a ruoli, è necessario avere almeno il ruolo di Writer della directory, Amministratore di gruppi, Amministratore della Identity governance o Amministratore utenti, oppure essere Proprietario del gruppo. Le assegnazioni di ruolo per gli amministratori devono essere con ambito a livello di directory (non a livello di unità amministrativa).

Nota

Altri ruoli con autorizzazioni per gestire i gruppi (ad esempio gli amministratori di Exchange per i gruppi di M365 non assegnabili a ruoli) e gli amministratori con assegnazioni con ambito a livello di unità amministrativa possono gestire i gruppi tramite l'esperienza utente/API Gruppi ed eseguire l'override delle modifiche apportate in Microsoft Entra PIM.

Accedere all'interfaccia di amministrazione di Microsoft Entra almeno con il ruolo Amministratore del ruolo con privilegi .

Andare a Identity Governance>Privileged Identity Management>Gruppi.

Qui è possibile visualizzare i gruppi già abilitati per PIM per i Gruppi.

Selezionare il gruppo da gestire.

Selezionare Assegnazioni.

Usare le sezioni Assegnazioni idonee e Assegnazioni attive per esaminare le assegnazioni di appartenenza o di proprietà esistenti per il gruppo selezionato.

Selezionare Aggiorna o Rimuovi per aggiornare o rimuovere l'assegnazione di proprietà o appartenenza.