Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

SI APPLICA A: tutti i livelli di Gestione API

Gestione API di Azure supporta più versioni del protocollo TLS (Transport Layer Security) per proteggere il traffico API per:

- Lato client (dal client al gateway di gestione delle API)

- Lato back-end (gateway di Gestione API che collega al back-end)

Gestione API supporta anche più suite di crittografia usate dal gateway API.

A seconda del livello di servizio, Gestione API supporta versioni TLS fino a 1.2 o TLS 1.3 per la connettività client e back-end e diversi pacchetti di crittografia supportati. Questa guida illustra come gestire la configurazione dei protocolli e della crittografia per un'istanza di Gestione API di Azure.

Note

- Se si usa il gateway self-hosted, vedere Sicurezza del gateway self-hosted per gestire i protocolli TLS e i pacchetti di crittografia.

- I livelli seguenti non supportano le modifiche apportate alla configurazione di crittografia predefinita: A consumo, Basic v2, Standard v2, Premium v2.

- Nelle aree di lavoro, il gateway gestito non supporta le modifiche apportate alla configurazione predefinita del protocollo e della crittografia.

Note

A seconda del livello di servizio Gestione API, le modifiche possono richiedere da 15 a 45 minuti o più. Un'istanza nel livello di servizio Developer ha tempi di inattività durante il processo. Le istanze nei livelli Basic e superiore non hanno tempi di inattività durante il processo.

Prerequisiti

- Un'istanza di Gestione API. Crearne una se non è già stato fatto.

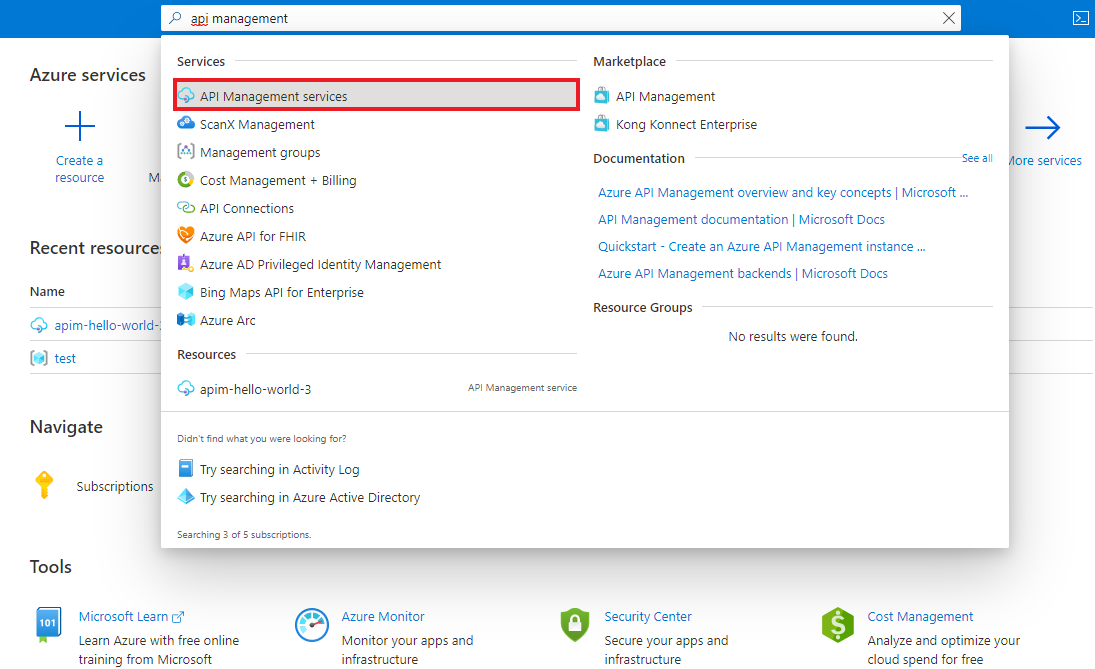

Passare all'istanza di Gestione API

Nel portale di Azure cercare e selezionare Servizi gestione API:

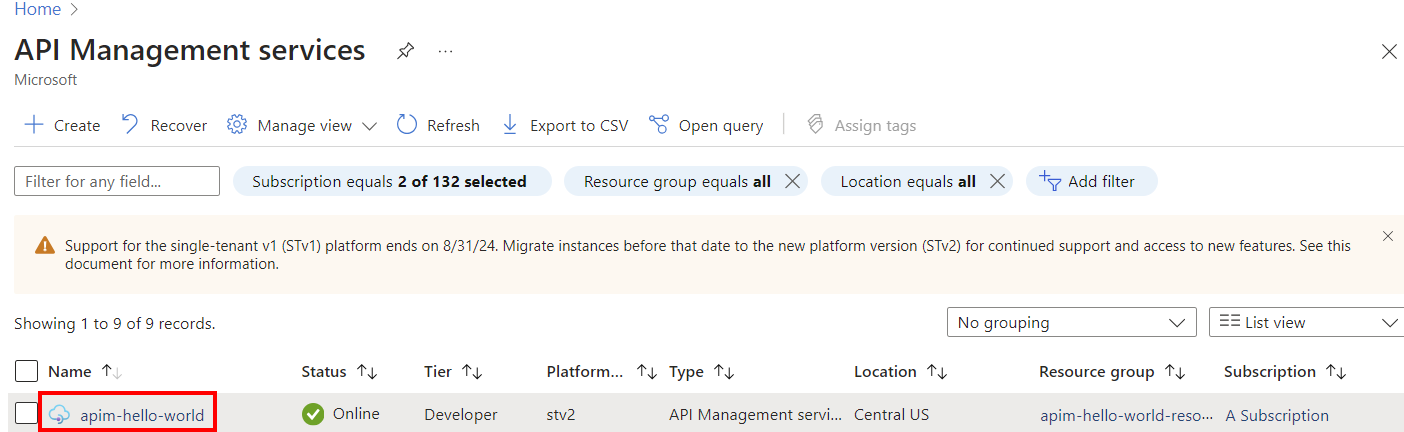

Nella pagina Servizi Gestione API selezionare l'istanza di Gestione API:

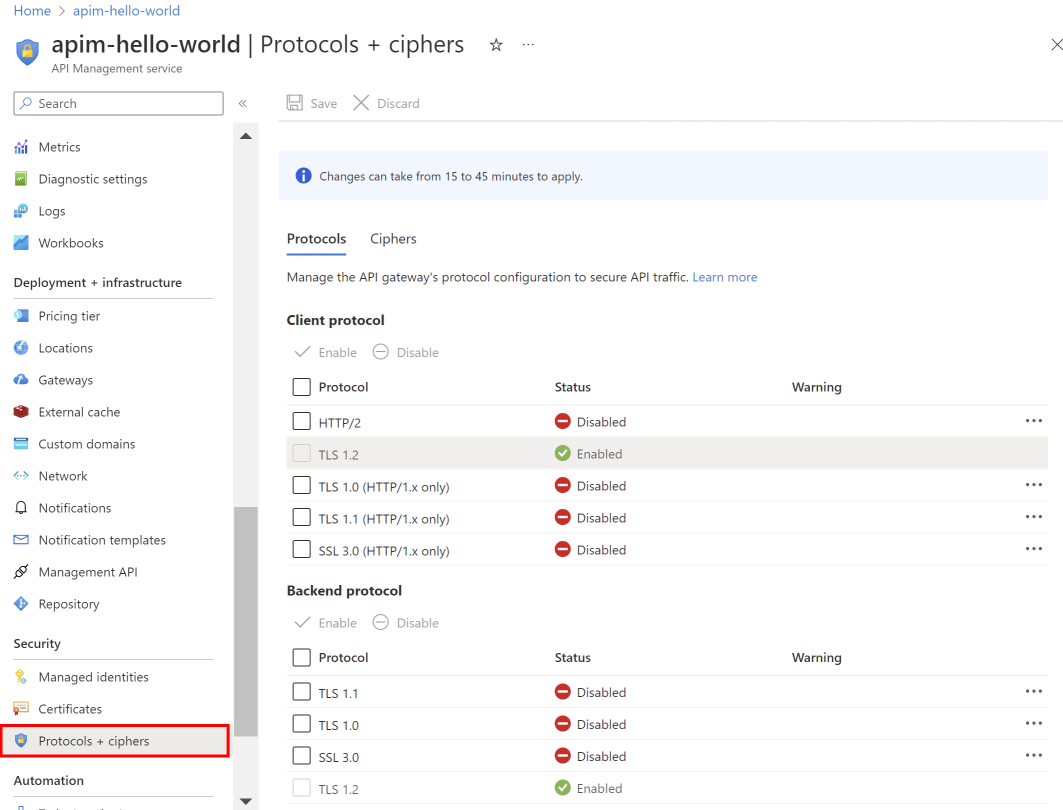

Come gestire protocolli TLS e suite di crittografia

- Nel riquadro di spostamento sinistro dell'istanza di Gestione API, in Sicurezza selezionare Protocolli e crittografie .

- Abilitare o disabilitare i protocolli o le crittografie desiderate.

- Selezionare Salva.

Note

Alcuni protocolli o pacchetti di crittografia (ad esempio TLS 1.2 sul lato back-end) non possono essere abilitati o disabilitati dal portale di Azure. Sarà invece necessario applicare la chiamata API REST. Usare la struttura properties.customProperties nell'API REST Create/Update API Management Service.

Supporto di TLS 1.3 nei livelli classici

Il supporto di TLS 1.3 è disponibile nei livelli di servizio classici di Gestione API (Consumo, Sviluppatore, Basic, Standard e Premium). Nella maggior parte dei casi creati in questi livelli di servizio, TLS 1.3 è abilitato in modo permanente per impostazione predefinita per le connessioni lato client. L'abilitazione di TLS 1.3 sul lato back-end è facoltativa. TLS 1.2 è abilitato anche per impostazione predefinita sia sul lato client che sul lato back-end.

TLS 1.3 è una revisione principale del protocollo TLS che offre una maggiore sicurezza e prestazioni. Include funzionalità come la latenza ridotta di handshake e una maggiore sicurezza contro determinati tipi di attacchi.

Note

I livelli v2 di Gestione API e gateway dell'area di lavoro supportano TLS 1.2 per impostazione predefinita per le connessioni lato client e back-end. Attualmente non supportano TLS 1.3.

Facoltativamente, abilitare TLS 1.3 quando i client richiedono la rinegoziazione dei certificati

TLS 1.3 non supporta la rinegoziazione dei certificati. La rinegoziazione dei certificati in TLS consente al client e al server di rinegoziare i parametri di connessione a metà sessione per l'autenticazione senza terminare la connessione.

I servizi identificati come dipendenti dalla rinegoziazione del certificato client non dispongono di TLS 1.3 abilitato per impostazione predefinita.

Avvertimento

Se le API sono accessibili dai client conformi a TLS che si basano sulla rinegoziazione dei certificati, l'abilitazione di TLS 1.3 per le connessioni lato client causerà l'errore di connessione di tali client. Esaminare le API che hanno usato di recente la rinegoziazione dei certificati prima di abilitare TLS 1.3 sul lato client in qualsiasi servizio che non lo ha abilitato per impostazione predefinita.

Per abilitare TLS 1.3 per le connessioni lato client in queste istanze, configurare le impostazioni nella pagina Protocolli e crittografie :

- Nella pagina Protocolli e crittografie , nella sezione Protocollo client accanto a TLS 1.3 selezionare Visualizza e gestisci configurazione.

- Esaminare l'elenco delle rinegoziazioni dei certificati client recenti. L'elenco mostra le operazioni API in cui i client hanno usato di recente la rinegoziazione del certificato client.

- Se si sceglie di abilitare TLS 1.3 per le connessioni lato client, selezionare Abilita.

- Selezionare Chiudi.

Dopo aver abilitato TLS 1.3, esaminare le metriche delle richieste del gateway o le eccezioni correlate a TLS nei log che indicano errori di connessione TLS. Se necessario, disabilitare TLS 1.3 per le connessioni lato client e effettuare il downgrade a TLS 1.2.

Se è necessario disabilitare TLS 1.3 per le connessioni lato client in queste istanze, configurare le impostazioni nella pagina Protocolli e crittografie :

- Nella pagina Protocolli e crittografie , nella sezione Protocollo client accanto a TLS 1.3 selezionare Visualizza e gestisci configurazione.

- Scegli Disabilita.

- Selezionare Chiudi.

Lato back-end TLS 1.3

L'abilitazione di TLS 1.3 sul lato back-end è facoltativa. Se lo si abilita, Gestione API usa TLS 1.3 per le connessioni ai servizi back-end.

Avvertimento

L'abilitazione di TLS 1.3 per le connessioni back-end causerà errori di connessione con i servizi back-end che si basano sulla rinegoziazione dei certificati client tra Gestione API e back-end.

È possibile abilitare TLS 1.3 sul lato back-end dalla pagina Protocolli e crittografie :

- Nella pagina Protocolli e crittografie , nella sezione Protocollo back-end abilitare l'impostazione TLS 1.3 .

- Selezionare Salva.

Contenuti correlati

- Per consigli sulla protezione dell'istanza di Gestione API, vedere baseline di sicurezza di Azure per Gestione API.

- Informazioni sulle considerazioni sulla sicurezza nelle procedure consigliate per la gestione dell'architettura API.

- Altre informazioni su TLS.