Idee per le soluzioni

Questo articolo descrive un'idea di soluzione. L'architetto cloud può usare queste linee guida per visualizzare i componenti principali per un'implementazione tipica di questa architettura. Usare questo articolo come punto di partenza per progettare una soluzione ben progettata in linea con i requisiti specifici del carico di lavoro.

È comune per le organizzazioni usare un ambiente ibrido, con risorse in esecuzione sia in Azure che in locale. La maggior parte delle risorse di Azure, ad esempio macchine virtuali (VM), applicazioni Di Azure e ID Microsoft Entra, può essere protetta da servizi di sicurezza eseguiti in Azure.

Spesso le organizzazioni sottoscrivono Microsoft 365 per fornire agli utenti applicazioni come Word, Excel, PowerPoint ed Exchange Online. Microsoft 365 offre anche servizi di sicurezza che è possibile usare per creare un livello di sicurezza aggiuntivo per alcune delle risorse di Azure più usate.

Per valutare l'uso dei servizi di sicurezza di Microsoft 365, è utile conoscere alcuni termini e comprendere la struttura dei servizi Microsoft 365. Questo quarto articolo di una serie di cinque può essere utile. Questo articolo si basa su argomenti trattati negli articoli precedenti, in particolare:

- Eseguire il mapping delle minacce all'ambiente IT

- Creare il primo livello di difesa con i servizi di sicurezza di Azure

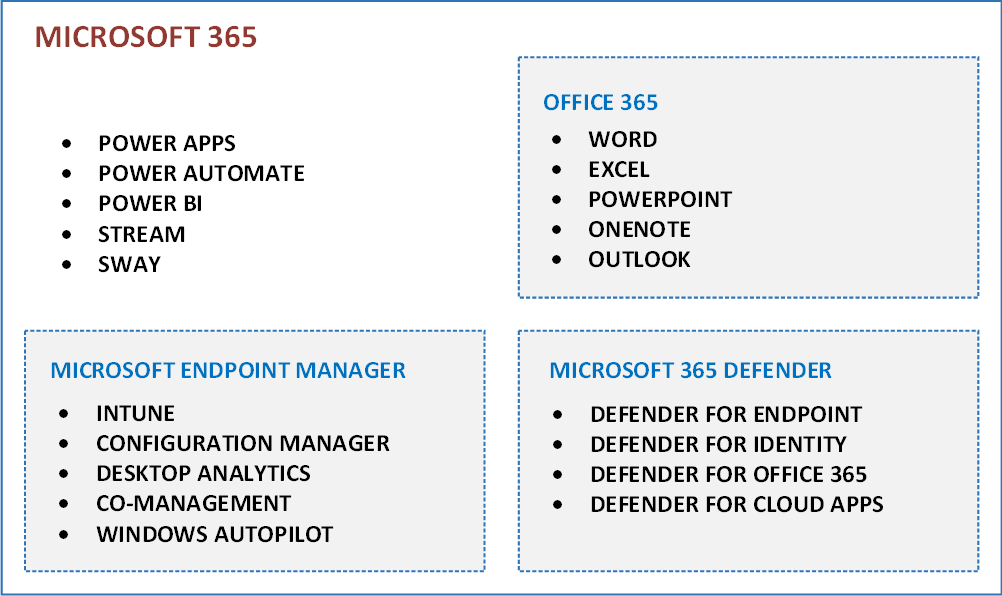

Microsoft 365 e Office 365 sono servizi basati sul cloud progettati per soddisfare le esigenze dell'organizzazione per garantire sicurezza, affidabilità e produttività degli utenti affidabili. Microsoft 365 include servizi come Power Automate, Forms, Stream, Sway e Office 365. Office 365 include la suite nota di applicazioni per la produttività. Per altre informazioni sulle opzioni di abbonamento per questi due servizi, vedere Opzioni di piano di Microsoft 365 e Office 365.

A seconda della licenza acquisita per Microsoft 365, è anche possibile ottenere i servizi di sicurezza per Microsoft 365. Questi servizi di sicurezza sono denominati Microsoft Defender XDR, che fornisce più servizi:

- Microsoft Defender for Endpoint

- Microsoft Defender per identità

- Microsoft Defender per Office 365

- Microsoft Defender for Cloud Apps

Il diagramma seguente illustra la relazione tra soluzioni e servizi principali offerti da Microsoft 365, anche se non tutti i servizi sono elencati.

Potenziale caso d'uso

Le persone a volte sono confuse sui servizi di sicurezza di Microsoft 365 e il loro ruolo nella cybersecurity IT. Le cause principali sono nomi simili tra loro, inclusi alcuni servizi di sicurezza eseguiti in Azure, ad esempio Microsoft Defender per il cloud (precedentemente noti come Centro sicurezza di Azure) e Defender per il cloud Apps (in precedenza noto come Microsoft Cloud Application Security).

Ma la confusione non riguarda solo la terminologia. Alcuni servizi offrono una protezione simile, ma per risorse diverse, ad esempio Defender per identità e Azure Identity Protection. Entrambi i servizi offrono protezione per i servizi di identità, ma Defender per identità protegge l'identità locale (tramite i servizi Dominio di Active Directory, in base all'autenticazione Kerberos), mentre Azure Identity Protection protegge l'identità nel cloud (tramite l'ID Microsoft Entra, in base all'autenticazione OAuth).

Questi esempi mostrano che se si comprende il funzionamento dei servizi di sicurezza di Microsoft 365 e le differenze rispetto ai servizi di sicurezza di Azure, è possibile pianificare la strategia per la sicurezza nel cloud Microsoft in modo efficace e comunque offrire un ottimo comportamento di sicurezza per l'ambiente IT. Questo è lo scopo di questo articolo.

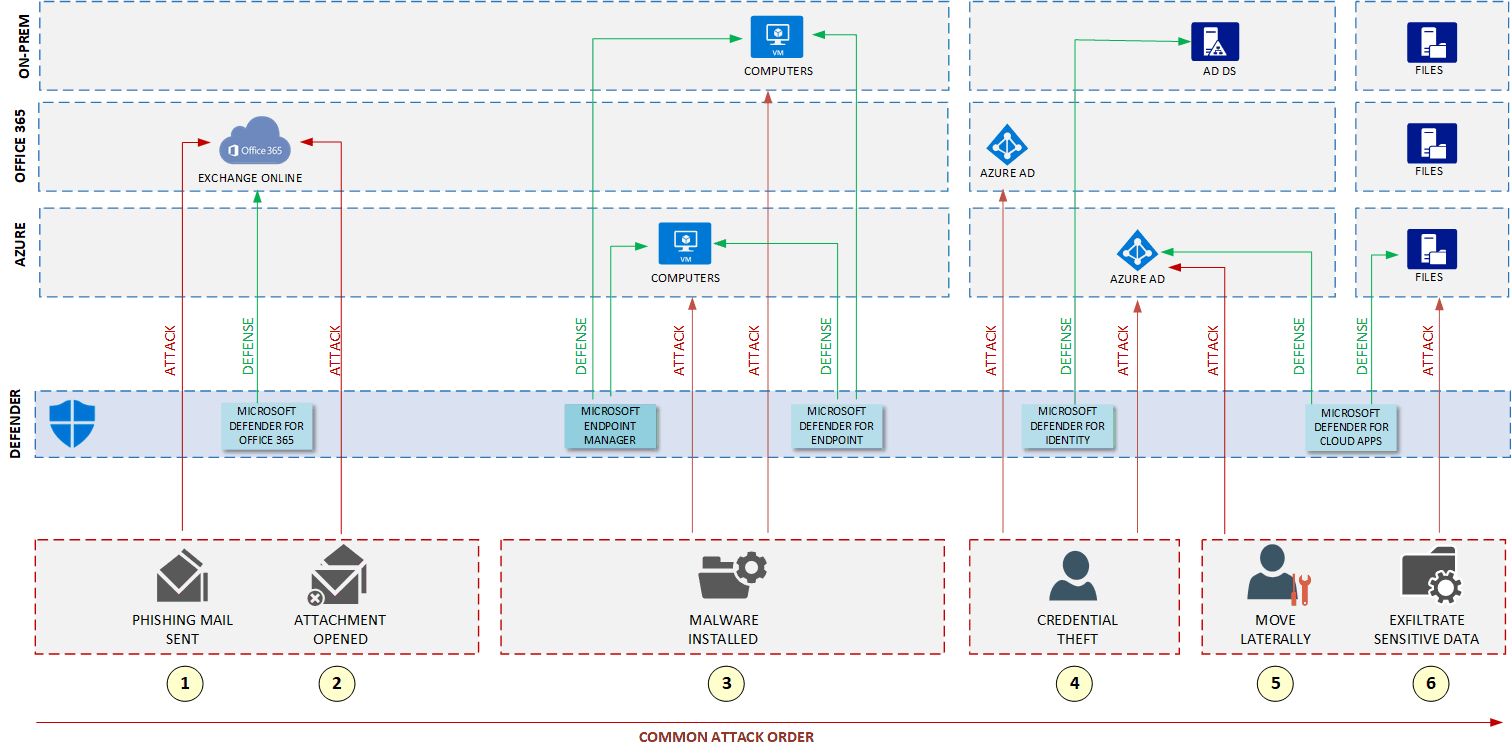

Il diagramma seguente illustra un caso d'uso reale in cui è possibile prendere in considerazione l'uso dei servizi di sicurezza XDR di Microsoft Defender. Il diagramma mostra le risorse che devono essere protette. I servizi eseguiti nell'ambiente vengono visualizzati sopra. Alcune potenziali minacce vengono visualizzate nella parte inferiore. I servizi XDR di Microsoft Defender sono al centro, difendendo le risorse dell'organizzazione da potenziali minacce.

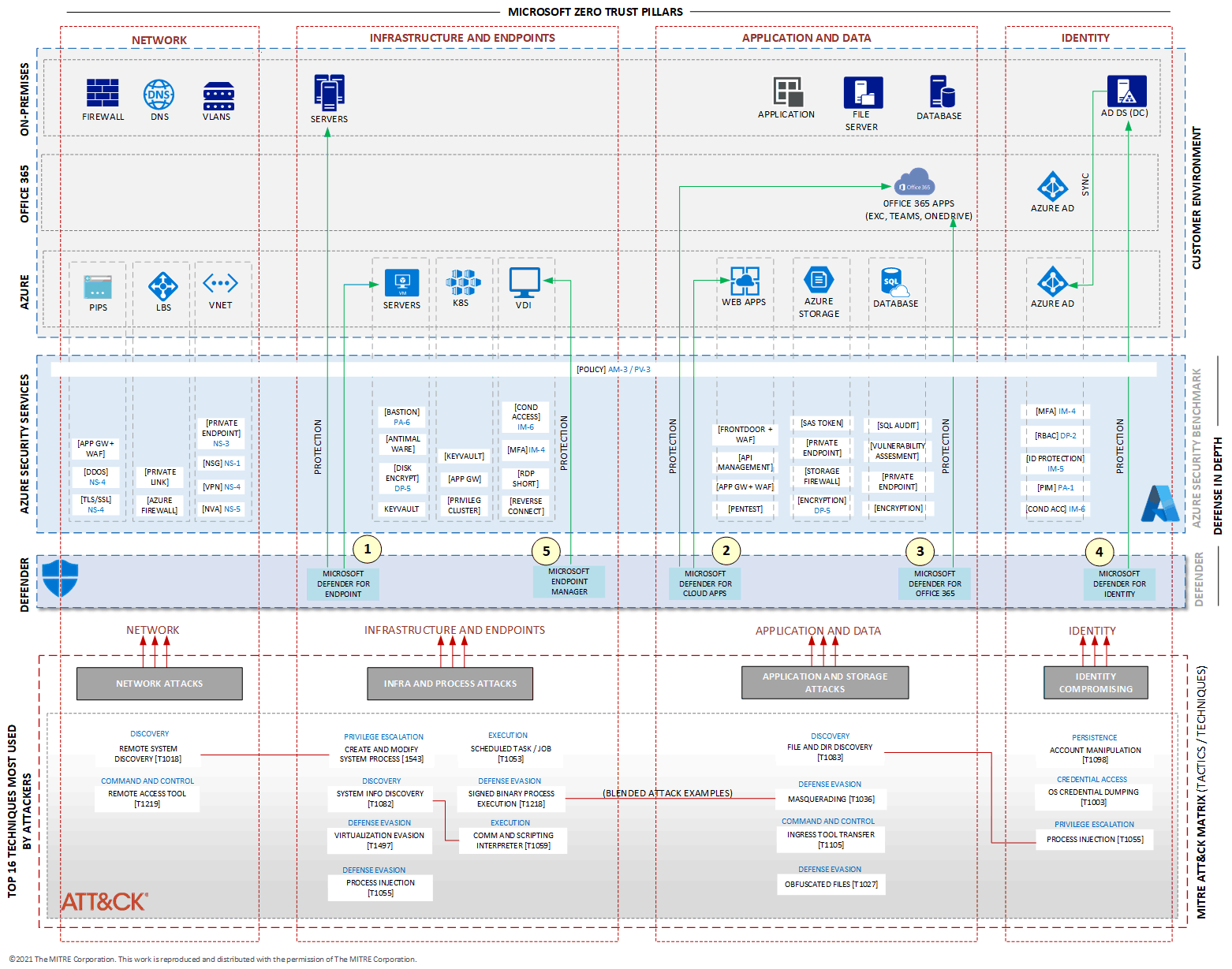

Architettura

Il diagramma seguente mostra un livello, etichettato come DEFENDER, che rappresenta i servizi di sicurezza XDR di Microsoft Defender. L'aggiunta di questi servizi all'ambiente IT consente di creare una difesa migliore per l'ambiente in uso. I servizi nel livello Defender possono funzionare con i servizi di sicurezza di Azure.

Scaricare un file di Visio di questa architettura.

©2021 MITRE Corporation. Questo lavoro viene riprodotto e distribuito con l'autorizzazione di The MITRE Corporation.

Workflow

Microsoft Defender per endpoint

Defender per endpoint protegge gli endpoint nell'organizzazione ed è progettato per aiutare le reti a prevenire, rilevare, analizzare e rispondere alle minacce avanzate. Crea un livello di protezione per le macchine virtuali in esecuzione in Azure e in locale. Per altre informazioni su ciò che può proteggere, vedere Microsoft Defender per endpoint.

Microsoft Defender for Cloud Apps

In precedenza noto come Microsoft Cloud Application Security, Defender per il cloud Apps è un broker di sicurezza per l'accesso al cloud (CASB) che supporta più modalità di distribuzione. Queste modalità includono la raccolta di log, i connettori API e il proxy inverso. Offre una visibilità completa, un controllo sui trasferimenti di dati e analisi sofisticate per identificare e combattere gli attacchi alla sicurezza informatica in tutti i servizi cloud Microsoft e di terze parti. Fornisce protezione e mitigazione dei rischi per le app cloud e anche per alcune app in esecuzione in locale. Fornisce anche un livello di protezione per gli utenti che accedono a tali app. Per altre informazioni, vedere panoramica delle app Microsoft Defender per il cloud.

È importante non confondere le app Defender per il cloud con Microsoft Defender per il cloud, che fornisce raccomandazioni e un punteggio del comportamento di sicurezza di server, app, account di archiviazione e altre risorse in esecuzione in Azure, in locale e in altri cloud. Defender per il cloud consolida due servizi precedenti, Centro sicurezza di Azure e Azure Defender.

Microsoft Defender per Office 365

Defender per Office 365 protegge l'organizzazione da minacce dannose poste da messaggi di posta elettronica, collegamenti (URL) e strumenti di collaborazione. Fornisce protezione per la posta elettronica e la collaborazione. A seconda della licenza, è possibile aggiungere indagini post-violazione, ricerca e risposta, nonché automazione e simulazione (per il training). Per altre informazioni sulle opzioni di licenza, vedere Microsoft Defender per Office 365 panoramica della sicurezza.

Microsoft Defender per identità

Defender per identità è una soluzione di sicurezza basata sul cloud che usa i segnali Active Directory locale per identificare, rilevare e analizzare minacce avanzate, identità compromesse e azioni interne dannose dirette all'organizzazione. Protegge Dominio di Active Directory Services (AD DS) in esecuzione in locale. Anche se questo servizio viene eseguito nel cloud, funziona per proteggere le identità in locale. Defender per identità è stato precedentemente denominato Azure Advanced Threat Protection. Per altre informazioni, vedere Che cos'è Microsoft Defender per identità?

Se è necessaria la protezione per le identità fornite da Microsoft Entra ID e che vengono eseguite in modo nativo nel cloud, prendere in considerazione Microsoft Entra ID Protection.

Microsoft Endpoint Manager

Endpoint Manager offre servizi per servizi cloud, servizi locali e per Microsoft Intune, che consente di controllare funzionalità e impostazioni nei dispositivi Android, Android Enterprise, iOS, iPadOS, macOS, Windows 10 e Windows 11. Si integra con altri servizi, tra cui:

- Microsoft Entra ID.

- Difensori delle minacce per dispositivi mobili.

- Modelli amministrativi (ADMX).

- App Win32.

- App line-of-business personalizzate.

Un altro servizio che fa ora parte di Endpoint Manager è Configuration Manager, una soluzione di gestione locale che consente di gestire computer client e server che si trovano nella rete, connessi direttamente o tramite Internet. È possibile abilitare la funzionalità cloud per integrare Configuration Manager con Intune, Microsoft Entra ID, Defender per endpoint e altri servizi cloud. Usarlo per distribuire app, aggiornamenti software e sistemi operativi. È anche possibile monitorare la conformità, eseguire query per oggetti, agire sui client in tempo reale e molto altro ancora. Per informazioni su tutti i servizi disponibili, vedere Panoramica di Microsoft Endpoint Manager.

Ordine di attacco di minacce di esempio

Le minacce denominate nel diagramma seguono un ordine di attacco comune:

Un utente malintenzionato invia un messaggio di posta elettronica di phishing con malware collegato.

Un utente finale apre il malware collegato.

Il malware viene installato nel back-end senza che l'utente noti.

Il malware installato ruba le credenziali di alcuni utenti.

L'utente malintenzionato usa le credenziali per ottenere l'accesso agli account sensibili.

Se le credenziali forniscono l'accesso a un account con privilegi elevati, l'utente malintenzionato compromette altri sistemi.

Il diagramma mostra anche nel livello etichettato come DEFENDER che i servizi XDR di Microsoft Defender possono monitorare e attenuare tali attacchi. Questo è un esempio di come Defender offre un ulteriore livello di sicurezza che funziona con i servizi di sicurezza di Azure per offrire una protezione aggiuntiva delle risorse visualizzate nel diagramma. Per altre informazioni su come potenziali attacchi minacciano l'ambiente IT, vedere il secondo articolo di questa serie Mapping delle minacce all'ambiente IT. Per altre informazioni su Microsoft Defender XDR, vedere Microsoft Defender XDR.

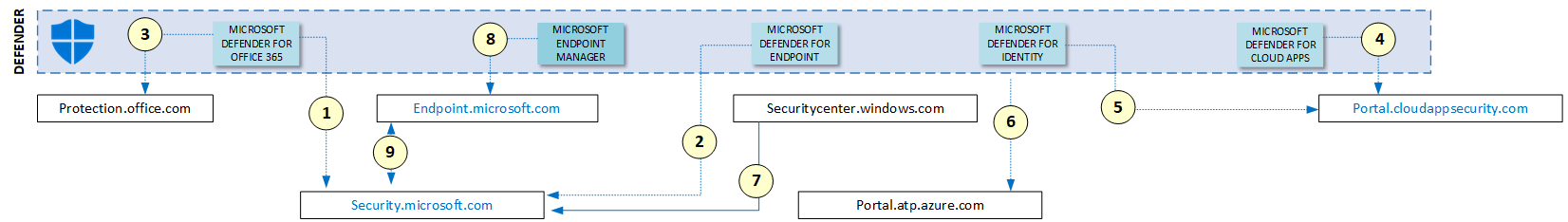

Accedere e gestire i servizi di sicurezza XDR di Microsoft Defender

Attualmente, potrebbe essere necessario usare più portali per gestire i servizi XDR di Microsoft Defender. Tuttavia, Microsoft sta lavorando per centralizzare le funzionalità il più possibile. Il diagramma seguente mostra quali portali sono attualmente disponibili e le relative relazioni tra loro.

Security.microsoft.com è attualmente il portale più importante disponibile perché offre funzionalità da Microsoft Defender per Office 365 (1) e da Defender per endpoint (2). Tuttavia, a partire da marzo 2022, è comunque possibile accedere alle funzionalità di sicurezza relative a protection.office.com Office 365 (3). Per Defender per endpoint, se si tenta di accedere al portale precedente, securitycenter.windows.com, si viene reindirizzati al nuovo portale all'indirizzo security.microsoft.com (7).

L'uso principale di è quello di portal.cloudappsecurity.com gestire (4) Defender per il cloud App. Consente di gestire le app cloud e alcune app che vengono eseguite in locale, gestire app non autorizzate (shadow IT) ed esaminare i segnali degli utenti da Identity Protection. È anche possibile usare questo portale per gestire molti segnali e funzionalità da (5) Identity Protection in locale, che consente di consolidare molte funzioni da (6) portal.atp.azure.com in (4) il portale per le app di Defender per il cloud. Tuttavia, è comunque possibile accedere (6) portal.atp.azure.com se necessario.

Infine, endpoint.microsoft.com fornisce funzionalità principalmente per Intune e Configuration Manager, ma anche per altri servizi che fanno parte di Endpoint Manager. Poiché security.microsoft.com e endpoint.microsoft.com offrono la protezione della sicurezza per gli endpoint, hanno molte interazioni tra di esse (9) per offrire un ottimo comportamento di sicurezza per gli endpoint.

Componenti

L'architettura di esempio in questo articolo usa i componenti di Azure seguenti:

Microsoft Entra ID è un servizio di gestione delle identità e degli accessi basato sul cloud. Microsoft Entra ID consente agli utenti di accedere a risorse esterne, ad esempio Microsoft 365, il portale di Azure e migliaia di altre applicazioni SaaS. Consente inoltre di accedere alle risorse interne, ad esempio le app nella rete Intranet aziendale.

Rete virtuale di Azure è il blocco predefinito fondamentale per la rete privata in Azure. Rete virtuale consente a molti tipi di risorse di Azure di comunicare in modo sicuro tra loro, internet e reti locali. Rete virtuale offre una rete virtuale che trae vantaggio dall'infrastruttura di Azure, ad esempio scalabilità, disponibilità e isolamento.

Azure Load Balancer è un servizio di bilanciamento del carico (in ingresso e in uscita) a bassa latenza e a bassa latenza per tutti i protocolli UDP e TCP. È progettato per gestire milioni di richieste al secondo assicurando al tempo stesso la disponibilità elevata della soluzione. Azure Load Balancer offre ridondanza della zona, garantendo disponibilità elevata tra zone di disponibilità.

Le macchine virtuali sono uno dei diversi tipi di risorse di calcolo su richiesta e scalabili offerte da Azure. Una macchina virtuale di Azure offre la flessibilità della virtualizzazione senza che sia necessario acquistare e gestire l'hardware fisico in cui viene eseguita.

Il servizio Azure Kubernetes è un servizio Kubernetes completamente gestito per la distribuzione e la gestione di applicazioni in contenitori. Il servizio Azure Kubernetes offre kubernetes serverless, integrazione continua/recapito continuo (CI/CD) e sicurezza e governance di livello aziendale.

Desktop virtuale Azure è un servizio di virtualizzazione di desktop e app che viene eseguito nel cloud per fornire desktop per gli utenti remoti.

App Web è un servizio basato su HTTP per l'hosting di applicazioni Web, API REST e back-end per dispositivi mobili. È possibile sviluppare nel linguaggio preferito e le applicazioni vengono eseguite e ridimensionate con facilità in ambienti basati su Windows e Linux.

Archiviazione di Azure è a disponibilità elevata, scalabile, durevole e sicura di archiviazione per vari oggetti dati nel cloud, tra cui oggetto, BLOB, file, disco, coda e archiviazione tabelle. Tutti i dati scritti in un account di Archiviazione di Azure vengono crittografati dal servizio. Archiviazione di Azure offre un controllo dettagliato su chi può accedere ai dati.

Il database SQL di Azure è un motore di database PaaS completamente gestito che gestisce la maggior parte delle funzioni di gestione del database, ad esempio l'aggiornamento, l'applicazione di patch, i backup e il monitoraggio. Fornisce queste funzioni senza coinvolgimento dell'utente. database SQL offre una gamma di funzionalità di sicurezza e conformità predefinite che consentono all'applicazione di soddisfare i requisiti di sicurezza e conformità.

Collaboratori

Questo articolo viene gestito da Microsoft. Originariamente è stato scritto dai seguenti contributori.

Autore principale:

- Rudnei Oliveira | Senior Customer Engineer

Altri contributori:

- Gary Moore | Programmatore/writer

- Andrew Nathan | Senior Customer Engineering Manager

Passaggi successivi

- Difendersi dalle minacce con Microsoft 365

- Rilevare e rispondere agli attacchi informatici con Microsoft Defender XDR

- Introduzione a Microsoft Defender XDR

- Implementare l'intelligence sulle minacce in Microsoft 365

- Gestire la sicurezza con Microsoft 365

- Protezione da minacce dannose con Microsoft Defender per Office 365

- Proteggere le identità locali con Microsoft Defender per il cloud per identità

Risorse correlate

Per altri dettagli su questa architettura di riferimento, vedere gli altri articoli di questa serie:

- Parte 1: Usare il monitoraggio di Azure per integrare i componenti di sicurezza

- Parte 2: Eseguire il mapping delle minacce all'ambiente IT

- Parte 3: Creare il primo livello di difesa con i servizi di sicurezza di Azure

- Parte 5: Integrazione tra Azure e i servizi di sicurezza XDR di Microsoft Defender