Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Le preoccupazioni riguardo ai problemi di sicurezza, come malware, ransomware e intrusioni, aumentano continuamente. Questi problemi di sicurezza possono essere costosi in termini di denaro e di dati. Per proteggersi da tali attacchi, Backup di Azure offre ora funzionalità di sicurezza per proteggere i backup ibridi. Questo articolo illustra come abilitare e sfruttare queste funzionalità per proteggere i carichi di lavoro locali usando il server di Backup di Microsoft Azure (MABS),Data Protection Manager (DPM) e l'agente servizi di ripristino di Microsoft Azure.This article how to enable and leverage these features to protect on-premises workloads using Microsoft Azure Backup Server (MABS), Data Protection Manager (DPM), and Microsoft Azure Recovery Services (MARS). Queste funzionalità includono:

- Prevenzione. Ogni volta che viene eseguita un'operazione critica, come la modifica di una passphrase, viene aggiunto un ulteriore livello di autenticazione. Questa convalida serve a garantire che tali operazioni possano essere eseguite solo dagli utenti che hanno credenziali di Azure valide.

- Invio di avvisi. Una notifica tramite posta elettronica viene inviata all'amministratore della sottoscrizione ogni volta che viene eseguita un'operazione critica, ad esempio l'eliminazione dei dati di backup. Questo messaggio di posta elettronica garantisce che l'utente venga informato rapidamente riguardo a tali azioni.

- Ripristino. I dati di backup eliminati vengono conservati per altri 14 giorni dalla data di eliminazione. In questo modo, viene garantita la possibilità di recuperare i dati entro un certo periodo di tempo, così da scongiurare la perdita di dati anche in caso di attacco. Inoltre, viene conservato un maggior numero di punti di recupero per prevenire il rischio di dati danneggiati.

Annotazioni

Abilitare l'autorizzazione multiutente (MUA) nel vault dei servizi di ripristino per aggiungere un ulteriore livello di protezione all'operazione critica di disabilitazione delle funzionalità di sicurezza. Ulteriori informazioni.

Requisiti minimi di versione

Abilitare le funzionalità di sicurezza solo se si usa:

- Agente di Backup di Azure: versione minima dell'agente 2.0.9052. Dopo aver abilitato queste funzionalità, aggiornare la versione dell'agente per eseguire operazioni critiche.

- Server di Backup di Azure: versione minima dell'agente di Backup di Azure versione 2.0.9052 con l'aggiornamento 1 del server di Backup di Azure.

- System Center Data Protection Manager: versione minima dell'agente di Backup di Azure versione 2.0.9052 con Data Protection Manager 2012 R2 UR12/ Data Protection Manager 2016 UR2.

Annotazioni

Assicurarsi di non abilitare le funzionalità di sicurezza se si usa il backup di macchine virtuali IaaS (Infrastructure as a Service). Attualmente, queste funzionalità non sono disponibili per il backup delle macchine virtuali IaaS e pertanto l'abilitazione non avrà alcun impatto.

Abilitare le funzionalità di sicurezza

Se si sta creando un insieme di credenziali di Servizi di ripristino, è possibile usare tutte le funzionalità di sicurezza. Se stai lavorando con un vault esistente, abilita le funzionalità di sicurezza seguendo questi passaggi:

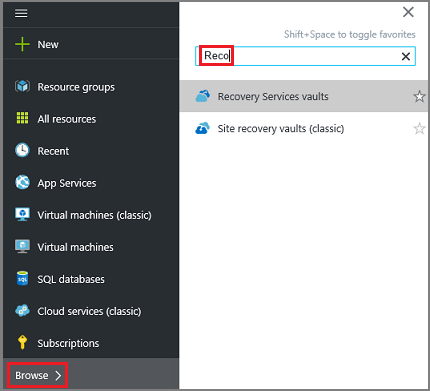

Accedere al portale di Azure usando le credenziali di Azure.

Selezionare Sfoglia e digitare Servizi di ripristino.

Viene visualizzato l'elenco di insiemi di credenziali dei servizi di ripristino. Selezionare un insieme di credenziali dall'elenco. Viene aperto il dashboard dell'insieme di credenziali selezionato.

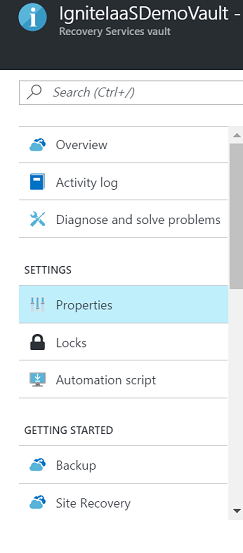

Nell'elenco degli elementi che appaiono sotto il vault, in Impostazioni, selezionare Proprietà.

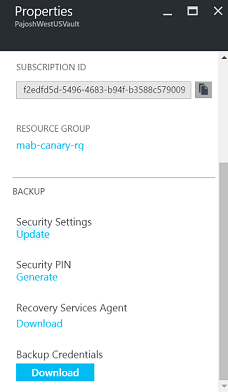

In Impostazioni di sicurezza selezionare Aggiorna.

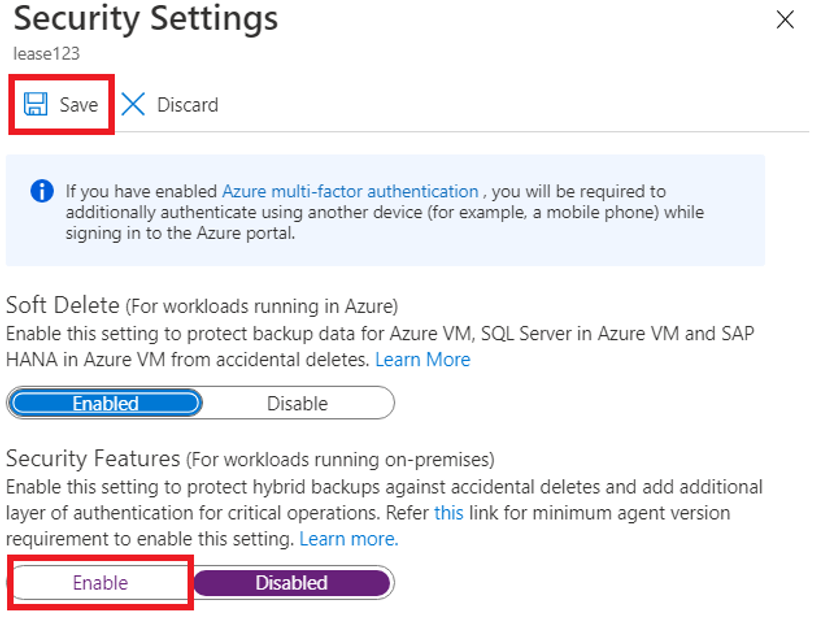

Il collegamento di aggiornamento apre il riquadro Impostazioni di sicurezza , che fornisce un riepilogo delle funzionalità e consente di abilitarle.

Abilitare le funzionalità di sicurezza e selezionare Salva.

Ripristinare i dati di backup eliminati

Se l'impostazione delle funzionalità di sicurezza è abilitata, Backup di Azure conserva i dati di backup eliminati per altri 14 giorni e non lo elimina immediatamente se viene eseguita l'operazione Arresta backup con eliminazione dei dati di backup . Per ripristinare questi dati nel periodo di 14 giorni, seguire questa procedura, a seconda di ciò che si sta usando:

Per gli utenti dell'agente di Servizi di ripristino di Azure :

- Se il computer in cui sono stati eseguiti i backup è ancora disponibile, riproteggere le origini dati eliminate e usare recupera i dati nello stesso computer in Servizi di ripristino di Azure per eseguire il ripristino da tutti i punti di ripristino precedenti.

- Se il computer non è disponibile, usare Ripristina in un computer alternativo per usare un altro computer di Servizi di ripristino di Azure per ottenere questi dati.

Per gli utenti del server di Backup di Azure :

- Se il server in cui sono stati eseguiti i backup è ancora disponibile, riproteggere le origini dati eliminate e usare la funzionalità Ripristina dati per eseguire il ripristino da tutti i punti di ripristino precedenti.

- Se questo server non è disponibile, usare Ripristina dati da un altro server di Backup di Azure per usare un'altra istanza del server di Backup di Azure per ottenere questi dati.

Per gli utenti di Data Protection Manager :

- Se il server in cui sono stati eseguiti i backup è ancora disponibile, riproteggere le origini dati eliminate e usare la funzionalità Ripristina dati per eseguire il ripristino da tutti i punti di ripristino precedenti.

- Se questo server non è disponibile, usare Aggiungi DPM esterno per usare un altro server di Data Protection Manager per ottenere questi dati.

Prevenire gli attacchi

Sono stati aggiunti alcuni controlli per garantire che solo gli utenti validi possano eseguire diverse operazioni. Questi includono l'aggiunta di un livello aggiuntivo di autenticazione e la gestione di un intervallo di conservazione minimo a scopo di ripristino.

Autenticazione per eseguire operazioni critiche

Come parte dell'aggiunta di un ulteriore livello di autenticazione per le operazioni critiche, viene richiesto di immettere un PIN di sicurezza quando si esegue Interrompi protezione con Elimina dati e Modifica passphrase per DPM, MABS e MARS.

Inoltre, con MARS versione 2.0.9262.0 e successive, le operazioni per rimuovere un volume dal backup di file/cartelle MARS, aggiungere una nuova impostazione di esclusione per un volume esistente, ridurre la durata della conservazione e passare a una pianificazione di backup meno frequente sono protette anche con un pin di sicurezza per maggiore sicurezza.

Annotazioni

Attualmente, per le versioni di DPM e MABS seguenti, il PIN di sicurezza è supportato per l'arresto della protezione con l'eliminazione dei dati nell'archiviazione online:

- DPM 2016 UR9 o versione successiva

- DPM 2019 UR1 o versione successiva

- MABS v3 UR1 o versione successiva

Per ricevere questo PIN:

- Accedere al portale di Azure.

- Passare a Insiemi di credenziali dei servizi di ripristino>Impostazioni>Proprietà.

- In PIN di sicurezza selezionare Genera. Verrà aperto un riquadro contenente il PIN da immettere nell'interfaccia utente dell'agente di Servizi di ripristino di Azure. Questo PIN è valido solo per cinque minuti e viene generato automaticamente dopo tale periodo.

Mantenere un intervallo di conservazione minimo

Per assicurarsi che siano sempre disponibili un numero valido di punti di ripristino, sono stati aggiunti i controlli seguenti:

- Per la conservazione giornaliera, è necessario garantire almeno sette giorni.

- Per la conservazione settimanale, è necessario garantire almeno quattro settimane.

- Per la conservazione mensile, è necessario garantire almeno tre mesi.

- Per la conservazione annuale, è necessario un anno minimo di conservazione.

Notifiche per le operazioni critiche

In genere, quando viene eseguita un'operazione critica, l'amministratore della sottoscrizione invia una notifica tramite posta elettronica con informazioni dettagliate sull'operazione. È possibile configurare altri destinatari di posta elettronica per queste notifiche usando il portale di Azure.

Le funzionalità di sicurezza indicate in questo articolo forniscono meccanismi di difesa da attacchi mirati. Più importante, se si verifica un attacco, queste funzionalità offrono la possibilità di recuperare i dati.

Risolvere gli errori

| Operazione | Dettagli dell'errore | Risoluzione |

|---|---|---|

| Modifica dei criteri | Non è stato possibile modificare i criteri di backup. Errore: impossibile eseguire l'operazione corrente a causa di un errore di servizio interno [0x29834]. Ripetere l'operazione dopo qualche minuto. Se il problema persiste, contattare il supporto tecnico Microsoft. |

Causa: Questo errore viene visualizzato quando le impostazioni di sicurezza sono abilitate, si tenta di ridurre l'intervallo di conservazione al di sotto dei valori minimi specificati in precedenza e si è in una versione non supportata (le versioni supportate vengono specificate nella prima nota di questo articolo). Azione consigliata: In questo caso, è necessario impostare il periodo di conservazione oltre il periodo di conservazione minimo specificato (sette giorni per ogni giorno, quattro settimane per settimanale, tre settimane per mensile o un anno per l'anno) per procedere con gli aggiornamenti correlati ai criteri. Facoltativamente, un approccio preferito consiste nell'aggiornare l'agente di backup, il server di Backup di Azure e/o l'UR DPM per sfruttare tutti gli aggiornamenti della sicurezza. |

| Modificare la passphrase | Il PIN di sicurezza immesso non è corretto. (ID: 100130) Specificare il PIN di sicurezza corretto per completare questa operazione. |

Causa: Questo errore si verifica quando si immette un PIN di sicurezza non valido o scaduto durante l'esecuzione di un'operazione critica, ad esempio la passphrase di modifica. Azione consigliata: Per completare l'operazione, è necessario immettere un PIN di sicurezza valido. Per ottenere il PIN, accedere al portale di Azure e passare a Insieme di credenziali di Servizi di ripristino > Impostazioni > Proprietà > Genera PIN di sicurezza. Usare questo PIN per modificare la passphrase. |

| Modificare la passphrase | Operazione non riuscita. ID: 120002 |

Causa: Questo errore viene visualizzato quando le impostazioni di sicurezza sono abilitate, si tenta di modificare la passphrase e si è in una versione non supportata (versioni valide specificate nella prima nota di questo articolo). Azione consigliata: Per modificare la passphrase, è prima necessario aggiornare l'agente di backup alla versione minima 2.0.9052, al server di Backup di Azure all'aggiornamento minimo 1 e/o DPM al valore minimo di DPM 2012 R2 UR12 o DPM 2016 UR2 (collegamenti di download riportati di seguito), quindi immettere un PIN di sicurezza valido. Per ottenere il PIN, accedere al portale di Azure e passare a Insieme di credenziali di Servizi di ripristino > Impostazioni > Proprietà > Genera PIN di sicurezza. Usare questo PIN per modificare la passphrase. |

Supporto immutabilità

Quando l'immutabilità per l'insieme di credenziali di Servizi di ripristino è abilitata, le operazioni che riducono la conservazione dei backup cloud o rimuovono il backup cloud per le origini dati locali vengono bloccate.

Supporto immutabilità per DPM e MABS

Questa funzionalità è supportata con l'agente MARS versione 2.0.9250.0 e successive da DPM 2022 UR1 e MABS v4.

La tabella seguente elenca le operazioni non consentite in DPM connesso a un ripristino non modificabile:

| Operazione nell'insieme di credenziali non modificabile | Risultato con DPM 2022 UR1, MABS v4 e l'agente MARS più recente. Con DPM 2022 UR2 o MABS v4 UR1, è possibile selezionare l'opzione per conservare i punti di ripristino online in base ai criteri quando si arresta la protezione o si rimuove un'origine dati da un gruppo di protezione dati dalla console. |

Risultato con l'agente DPM/MABS o MARS meno recente |

|---|---|---|

| Rimuovere la sorgente dati dal gruppo di protezione configurato per il backup online | 81001: non è possibile eliminare gli elementi di backup perché contengono punti di ripristino attivi e il vault selezionato è un vault non modificabile. | 130001: Backup di Microsoft Azure ha rilevato un errore interno. |

| Arrestare la protezione eliminando i dati | 81001: non è possibile eliminare gli elementi di backup perché contengono punti di ripristino attivi e il vault selezionato è un vault non modificabile. Con DPM 2022 UR2 o MABS v4 UR1, è possibile selezionare l'opzione per conservare i punti di ripristino online in base ai criteri quando si arresta la protezione o si rimuove un'origine dati da un gruppo di protezione dati dalla console. |

130001: Backup di Microsoft Azure ha rilevato un errore interno. |

| Ridurre il periodo di conservazione online | 810002: la riduzione della conservazione durante la modifica di criteri/protezione non è consentita perché il vault selezionato non è modificabile. | 130001: Backup di Microsoft Azure ha rilevato un errore interno. |

| comandoRemove-DPMChildDatasource | 81001: non è possibile eliminare gli elementi di backup perché contengono punti di ripristino attivi e il vault selezionato è un vault non modificabile. Usare la nuova opzione -EnableOnlineRPsPruning con -KeepOnlineData per conservare i dati solo fino alla durata dei criteri. Con DPM 2022 UR2 o MABS v4 UR1, è possibile selezionare l'opzione per conservare i punti di ripristino online in base ai criteri quando si arresta la protezione o si rimuove un'origine dati da un gruppo di protezione dati dalla console. |

130001: Backup di Microsoft Azure ha rilevato un errore interno. Usare il flag -KeepOnlineData per conservare i dati. |

Supporto immutabilità per MARS

Nella tabella seguente sono elencate le operazioni non consentite per MARS quando l'immutabilità è abilitata nell'insieme di credenziali di Servizi di ripristino. Sono consentite altre operazioni, ad esempio l'aumento della conservazione e l'esclusione di un file/cartella dal backup.

| Operazione non consentita | Risultato con l'ultima versione dell'agente MARS | Risultato con l'agente MARS precedente |

|---|---|---|

| Interrompere la protezione con la cancellazione dei dati dello stato del sistema | Errore 810001 L'utente tenta di eliminare l'elemento di backup o arrestare la protezione con l'eliminazione dei dati in cui l'elemento di backup ha un punto di ripristino valido (non scaduto). |

Errore 130001 Backup di Microsoft Azure ha riscontrato un errore interno. |

| Arrestare la protezione eliminando i dati | Errore 810001 L'utente tenta di eliminare l'elemento di backup o arrestare la protezione con l'eliminazione dei dati in cui l'elemento di backup ha un punto di ripristino valido (non scaduto). |

Errore 130001 Backup di Microsoft Azure ha riscontrato un errore interno. MARS 2.0.9262.0 e versioni successive offrono la possibilità di arrestare la protezione e conservare i punti di ripristino in base ai criteri nella console. |

| Ridurre il periodo di conservazione online | L'utente tenta di modificare i criteri o la protezione con riduzione della conservazione. | 130001 Backup di Microsoft Azure ha riscontrato un errore interno. |

| Remove-OBPolicy con il flag -DeleteBackup | 810001 L'utente tenta di eliminare l'elemento di backup o arrestare la protezione con l'eliminazione dei dati in cui l'elemento di backup ha un punto di ripristino valido (non scaduto). Usare il flag –EnablePruning per conservare i backup fino al termine del loro periodo di conservazione. |

130001 Backup di Microsoft Azure ha riscontrato un errore interno. Non usare il flag -DeleteBackup . MARS 2.0.9262.0 e versioni successive offrono la possibilità di arrestare la protezione e conservare i punti di ripristino in base ai criteri nella console. |

Passaggi successivi

- Inizia con il servizio di Azure Recovery Services Vault per abilitare queste funzionalità.

- Scaricare l'agente di Servizi di ripristino di Azure più recente per proteggere i computer Windows e proteggere i dati di backup dagli attacchi.