Strategia di monitoraggio del cloud

Questo articolo fa parte di una serie della guida al monitoraggio del cloud.

Quando l'organizzazione esegue la migrazione a un ambiente cloud, è importante pianificare e sviluppare una strategia di monitoraggio efficace con la partecipazione di sviluppatori, personale operativo e ingegneri dell'infrastruttura. La strategia deve essere orientata alla crescita, definita in modo minimo, quindi perfezionata in modo iterativo. Deve essere sempre allineato alle esigenze aziendali e produrre un'organizzazione agile in grado di monitorare in modo proattivo applicazioni distribuite complesse da cui dipende l'azienda.

Da dove iniziare?

Per semplificare il percorso verso il cloud, usare le fasi di strategia e pianificazione di Cloud Adoption Framework. Includere il monitoraggio nelle fasi di strategia e pianificazione per tutte le iniziative e i progetti.

Esaminare, ad esempio, il modo in cui il primo progetto di adozione stabilisce la gestione delle operazioni iniziali in Azure. Immaginare come deve presentarsi il modello operativo nel cloud, incluso il ruolo di monitoraggio. Il monitoraggio risulta più utile se applicato con un approccio basato sui servizi, come funzione operativa, dove il monitoraggio è un servizio di consulenza e un provider di competenze per i consumer aziendali e IT.

Le seguenti sono aree importanti che influenzano fortemente una strategia di monitoraggio efficace:

Monitorare l'integrità delle applicazioni, in base ai componenti e alle relative relazioni con altre dipendenze. Iniziare con la piattaforma dei servizi cloud, le risorse, la rete e infine l'applicazione raccogliendo metriche e log laddove disponibili. Per il modello di cloud ibrido, includere l'infrastruttura locale e altri sistemi su cui si basa l'applicazione.

Misurare l'esperienza dell'utente finale nel piano di monitoraggio delle prestazioni dell'applicazione simulando le interazioni tipiche del cliente con l'applicazione.

Verifica della corrispondenza tra i requisiti di sicurezza e i criteri di conformità della sicurezza dell'organizzazione.

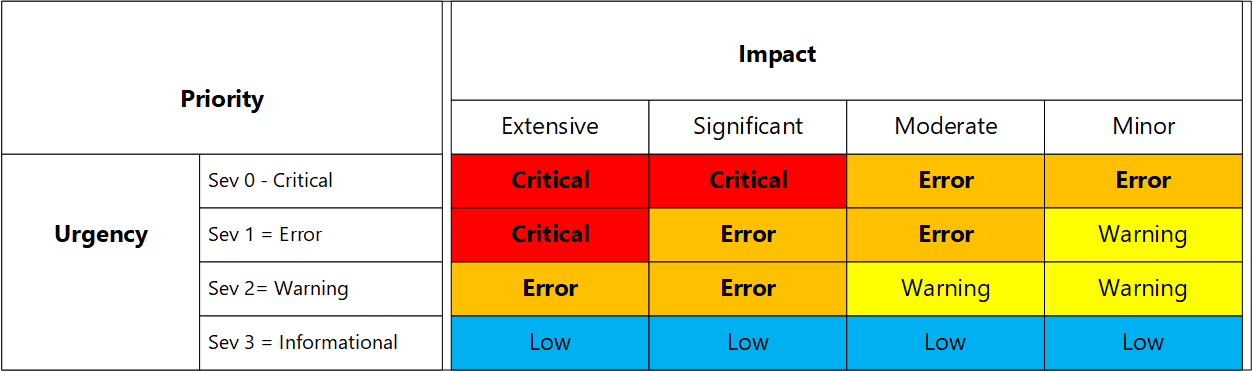

Classificare in ordine di priorità gli avvisi da eventi imprevisti pertinenti e pratici, ad esempio avvisi ed eccezioni. Allinearne la gravità con il loro significato in base alla priorità dell'evento imprevisto e alla matrice di escalation dell'urgenza.

Raccolta solo delle metriche e dei log utili, misurabili e identificabili per l'organizzazione IT e aziendale.

Definire un piano di integrazione con soluzioni di gestione dei servizi IT (ITSM) esistenti, ad esempio rimedio o ServiceNow, per la generazione di eventi imprevisti o il monitoraggio upstream. Determinare quali avvisi devono essere inoltrati, se è necessario l'arricchimento degli avvisi per supportare requisiti di filtro specifici e come configurare.

Comprensione di quali utenti hanno bisogno di vedere le informazioni, quali informazioni devono vedere e come devono essere visualizzate in base ai loro ruoli e alle loro responsabilità.

Nel cuore della gestione delle operazioni, l'organizzazione IT deve stabilire una governance centralizzata e una delega rigorosa verso gli approcci per creare, usare e gestire i servizi IT.

Obiettivi della strategia iniziale

In qualità di architetto o pianificatore strategico, potrebbe essere necessario formulare una strategia anticipata per la gestione delle operazioni, in cui il monitoraggio svolge un ruolo importante. Considerare questi quattro risultati:

Gestire i servizi di produzione cloud, ad esempio rete, applicazioni, sicurezza e infrastruttura virtuale, quando diventano live in produzione.

Applicare risorse limitate per razionalizzare gli strumenti di monitoraggio, le capacità e le competenze esistenti e usare il monitoraggio del cloud per ridurre la complessità.

Rendere i processi della soluzione di monitoraggio più efficienti, lavorare più velocemente e più agevolmente, su larga scala ed essere anche in grado di cambiare rapidamente.

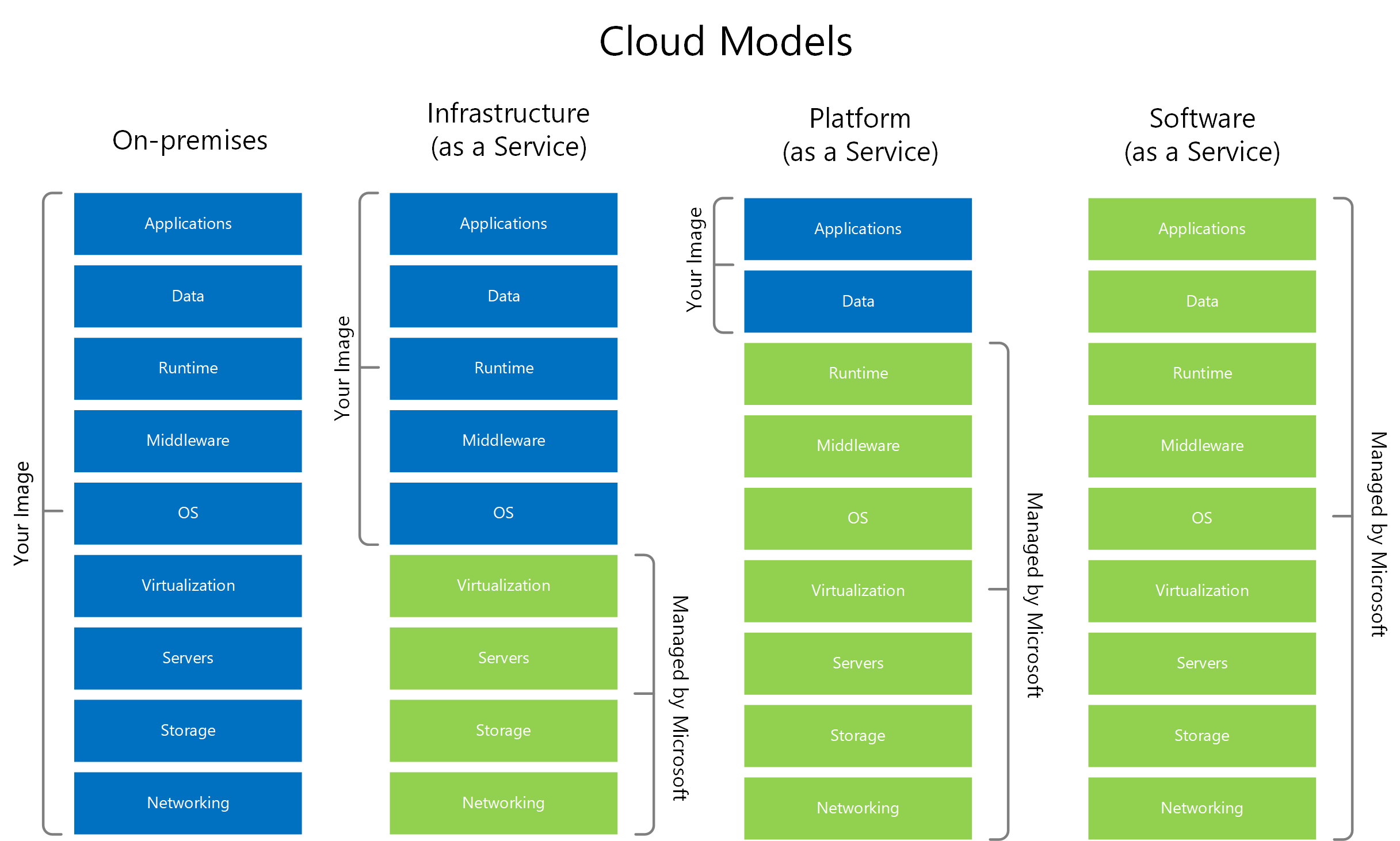

Tenere conto di come l'organizzazione pianificherà e ospiterà il monitoraggio in base ai modelli cloud. Raggiungere l'obiettivo di ridurre i requisiti quando l'organizzazione passa da IaaS a PaaS e quindi a SaaS.

Determinare tutti gli asset di cui si dispone

È possibile collaborare a stretto contatto con un comitato direttivo, un architetto e pianificatori strategici. Si potrebbe lavorare per formulare la strategia di monitoraggio valutando lo stato corrente della gestione dei sistemi, tra cui persone, partner, esternalizzazione, strumenti, complessità, lacune e rischi. Una valutazione aiuterà a classificare in ordine di priorità il set di problemi trovati e a selezionare le opportunità chiave che migliorano la situazione attuale. Determinare anche i servizi, i sistemi e i dati che probabilmente rimangono in locale come un risultato importante. Idealmente, la gestione prevede una roadmap di iniziative, ma in diretta proporzione all'orizzonte di pianificazione noto. Discutere di sconosciuti è altrettanto importante.

Modellazione di alto livello

Poiché l'azienda determina quali servizi passare al cloud, è necessario investire attentamente le risorse. Per l'ambiente locale, si è proprietari di tutte le responsabilità per il monitoraggio e vengono investite pesantemente. Gli spostamenti effettuati verso i servizi SaaS, ad esempio, non eliminano la responsabilità del monitoraggio. Si dovrà infatti decidere chi ha bisogno di accedere, a chi verranno visualizzati gli avvisi e chi ha necessità di accedere almeno all'analisi. Monitoraggio di Azure e Azure Arc sono servizi con la flessibilità necessaria per affrontare gli scenari di monitoraggio in tutti e quattro i modelli cloud, non solo per le risorse all'interno di Azure. Guardiamo i modelli cloud comuni come illustrato di seguito. Per le app Office licazioni Microsoft distribuite dai servizi Microsoft 365, è necessario includere il monitoraggio della sicurezza e della conformità con Microsoft 365 oltre a Microsoft Defender per il cloud. È consigliabile includere identità, gestione degli endpoint e monitoraggio dei dispositivi all'esterno della rete aziendale.

Il monitoraggio fornisce i dati per la strategia

Molte decisioni di strategia dipendono dai dati di monitoraggio anticipato per creare una roadmap delle funzionalità che guida risorse limitate e aggiunge sicurezza. Le strategie necessitano anche di input reale proveniente dal monitoraggio dell'abilitazione dei servizi.

Considerare il ruolo svolto dal monitoraggio nelle strategie per proteggere e proteggere in modo incrementale il digital estate:

I log attività e il monitoraggio della sicurezza sono necessari per misurare l'utilizzo delle directory e la condivisione esterna dei contenuti sensibili, per informare un approccio incrementale a livello sulle funzionalità protettive e ottenere il giusto equilibrio con il monitoraggio della privacy.

I criteri e le baseline forniranno le informazioni per l'obiettivo di razionalizzazione (migrazione, lift-and-shift o riprogettazione) e aumenteranno la fiducia che i dati e le informazioni possano essere migrati dai servizi locali ai servizi cloud.

Più avanti in questa guida vengono descritti alcuni scenari di monitoraggio o casi d'uso comuni che aiuteranno ad accelerare l'adozione.

Formulare un'architettura di monitoraggio

Definire l'architettura corrente e futura per il monitoraggio per:

Consolidare gli investimenti di monitoraggio quando le risorse sono limitate.

Decidere in che modo il monitoraggio consentirà di abilitare i servizi futuri necessari per l'azienda.

Allinearsi ai servizi e alle risorse future che verranno monitorati nel cloud.

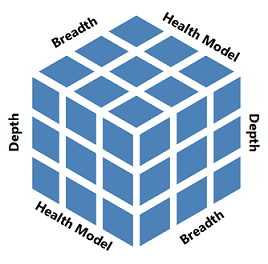

Identificare le lacune del monitoraggio nelle tre dimensioni (profondità, ampiezza e trasversalità) del modello di integrità.

Modellare gli aspetti finanziari, i costi e i fattori di supporto che supportano un'analisi costi-benefici.

Guidare le decisioni ibride che è necessario prendere.

Un principio di monitoraggio è la visibilità del servizio. Affinché un servizio, un asset o un componente siano completamente visibili, è necessario bilanciare i tre lati di questo principio, ovvero:

- Monitorare in modo approfondito raccogliendo segnali significativi e rilevanti.

- Monitoraggio end-to-end o dell'ampiezza dal livello più basso dello stack fino all'applicazione.

- Monitorare da est a ovest con particolare attenzione agli aspetti dell'integrità: disponibilità, prestazioni, sicurezza e continuità.

Alcune domande chiave includono:

Come si condivideranno i log di sicurezza e si proteggerà l'accesso?

Quali servizi saranno disponibili a livello globale e, di conseguenza, in grado di essere monitorati a livello globale nella rete perimetrale del servizio?

Quali sono i punti di rete tra l'infrastruttura di rete e la connettività di rete agli endpoint del servizio e dell'applicazione, per indicare se si è verificato un problema con il sistema o con il provider di servizi cloud?

Quali sono i limiti delle operazioni di sicurezza rispetto all'integrità e alle prestazioni? Come è possibile fornire riepiloghi di integrità e stato alle operazioni di sicurezza e viceversa ai proprietari dei servizi?

Per assemblare questa architettura, si devono fare molte considerazioni:

Si consideri un approccio al flusso di dati che inizia dagli asset del servizio e passa allo stack: metriche e dati di log generati dall'infrastruttura, dai dispositivi IoT, dai dispositivi mobili e da altri. Tutti gli elementi sono sotto il controllo di strumenti di gestione-monitoraggio (livello intermedio)? Spostarsi verso l'alto e verso l'esterno (strumenti di Gestione dei servizi IT, monitoraggio globale, gestione delle informazioni di sicurezza e degli eventi (SIEM), arricchimento degli avvisi personalizzato e altro ancora).

Scegliere se continuare a usare System Center Operations Manager o altri strumenti di monitoraggio.

Costo economico.

Modalità di utilizzo di log e metriche da parte dell'azienda. Il servizio Monitoraggio di Azure genera un notevole volume di dati di log e di serie temporali per la parte del monitoraggio che interessa le prestazioni e l'integrità. La stessa cosa accade alle operazioni di sicurezza. I log e le metriche sono due componenti di dati principali dell'architettura di Monitoraggio di Azure. Sono importanti per i motivi seguenti:

Poiché è possibile creare servizi cloud complessi su larga scala, i costi di gestione dei problemi vengono ridotti. È possibile analizzare, correlare e determinare le cause dei problemi in un'unica posizione, riducendo così la necessità di accedere direttamente alle risorse, migliorando così la sicurezza.

Analogamente a un sistema SIEM, Monitoraggio di Azure consolida i dati dei computer provenienti da risorse locali e risorse di Azure, inclusi i log attività, i dati del tenant e della sottoscrizione e i dati di log da un client REST. È possibile usare un linguaggio di query per analizzare i dati ben oltre ciò che era possibile prima.

Considerare i flussi di dati e gli strumenti in uso:

Origini e tipi: telemetrica, tracce, state, serie temporali.

Strumenti e gruppi (righe): colonne: disponibilità, capacità, sicurezza, continuità e conformità.

Ruolo del monitoraggio globale o il primo livello.

Ruolo dell'integrazione di Gestione dei servizi IT da attivare su eventi significativi.

Prendere in considerazione un singolo criterio nel piano di governance per l'importanza degli eventi per generare avvisi e notifiche. Si tratta di uno dei criteri chiave nella strategia di monitoraggio. La tabella seguente è un esempio di modello delle priorità nella gestione degli eventi imprevisti inteso a standardizzare gli eventi, il significato e gli avvisi usati per le notifiche.

Formulare iniziative

Gli esperti di monitoraggio o gli amministratori di sistemi sanno che il monitoraggio del cloud è più veloce e più facile da definire e che quindi consente di ottenere demo o prove del valore poco costose. Per superare la tendenza a rimanere in modalità demo, è necessario restare in contatto con la strategia e poter eseguire piani di monitoraggio incentrati sulla produzione. Poiché la strategia presenta molte incertezze e incognite, non si conosceranno tutti i requisiti di monitoraggio in anticipo. Si può pertanto decidere il primo set di piani di adozione in base a ciò che è minimamente fattibile per la gestione IT e dell'azienda. Si tratta di usare la capacità necessaria per iniziare il percorso. Ecco due iniziative di esempio che consentono di avviare il processo:

Iniziativa 1: per ridurre la diversità e la complessità dell'investimento di monitoraggio corrente, si investe per stabilire prima una funzionalità di base usando Monitoraggio di Azure, data la stessa competenza e la stessa idoneità si applica ad altre aree di monitoraggio cloud.

Iniziativa 2: per decidere come si usano i piani di licenza per identità, accesso e protezione generale delle informazioni, verranno aiutati gli uffici di sicurezza e privacy a stabilire il monitoraggio delle attività iniziali degli utenti e dei contenuti durante la migrazione al cloud, per chiarire le domande sulle etichette di classificazione, la prevenzione della perdita dei dati, la crittografia e i criteri di conservazione.

Considerare la scalabilità

Considerare la scalabilità nella strategia e chi definirà e standardizzerà il monitoraggio come codice. È consigliabile che l'organizzazione pianifichi di creare soluzioni standardizzate usando una combinazione di strumenti, ad esempio:

- Modelli di Azure Resource Manager.

- Criteri e definizioni di iniziative di monitoraggio di Criteri di Azure.

- GitHub per stabilire un controllo del codice sorgente per gli script, il codice e la documentazione.

Considerare la privacy e la sicurezza

In Azure sarà necessario proteggere determinati dati di monitoraggio generati dalle risorse e le azioni del piano di controllo registrate nei log di Azure, noti come log attività. Inoltre, log specializzati che registrano attività utente come i log di accesso e di controllo di Microsoft Entra e, se integrati, il log di controllo unificato di Microsoft 365, contengono tutti dati sensibili che potrebbero essere protetti in base alle leggi sulla privacy.

La strategia di monitoraggio deve includere queste azioni:

- Separare i dati non di monitoraggio dai dati di monitoraggio.

- Limitare l'accesso alle risorse.

Considerare la continuità aziendale

Il servizio Monitoraggio di Azure raccoglie, indicizza e analizza i dati generati da risorse e computer in tempo reale per supportare le operazioni e facilitare le decisioni aziendali. In casi rari può accadere che le strutture di un'intera area diventino inaccessibili, ad esempio per guasti alla rete. È anche possibile che le strutture vadano completamente perse, ad esempio a causa di una calamità naturale. Con questi servizi trasferiti nel cloud, la pianificazione non è incentrata sulla resilienza dell'infrastruttura e sulla disponibilità elevata. Piuttosto, sta pianificando:

- Disponibilità per l'inserimento di dati da tutti i servizi e le risorse dipendenti in Azure, dalle risorse in altri cloud e dall'ambiente locale.

- Disponibilità dei dati per informazioni dettagliate, soluzioni, cartelle di lavoro e altre visualizzazioni, avvisi, integrazione con Gestione dei servizi IT e altri servizi del piano di controllo in Azure che supportano i requisiti operativi dell'azienda.

Creare un piano di ripristino e assicurarsi che copra il ripristino dei dati, le interruzioni della rete, gli errori dei servizi dipendenti e le interruzioni del servizio a livello di area.

Considerare la maturità

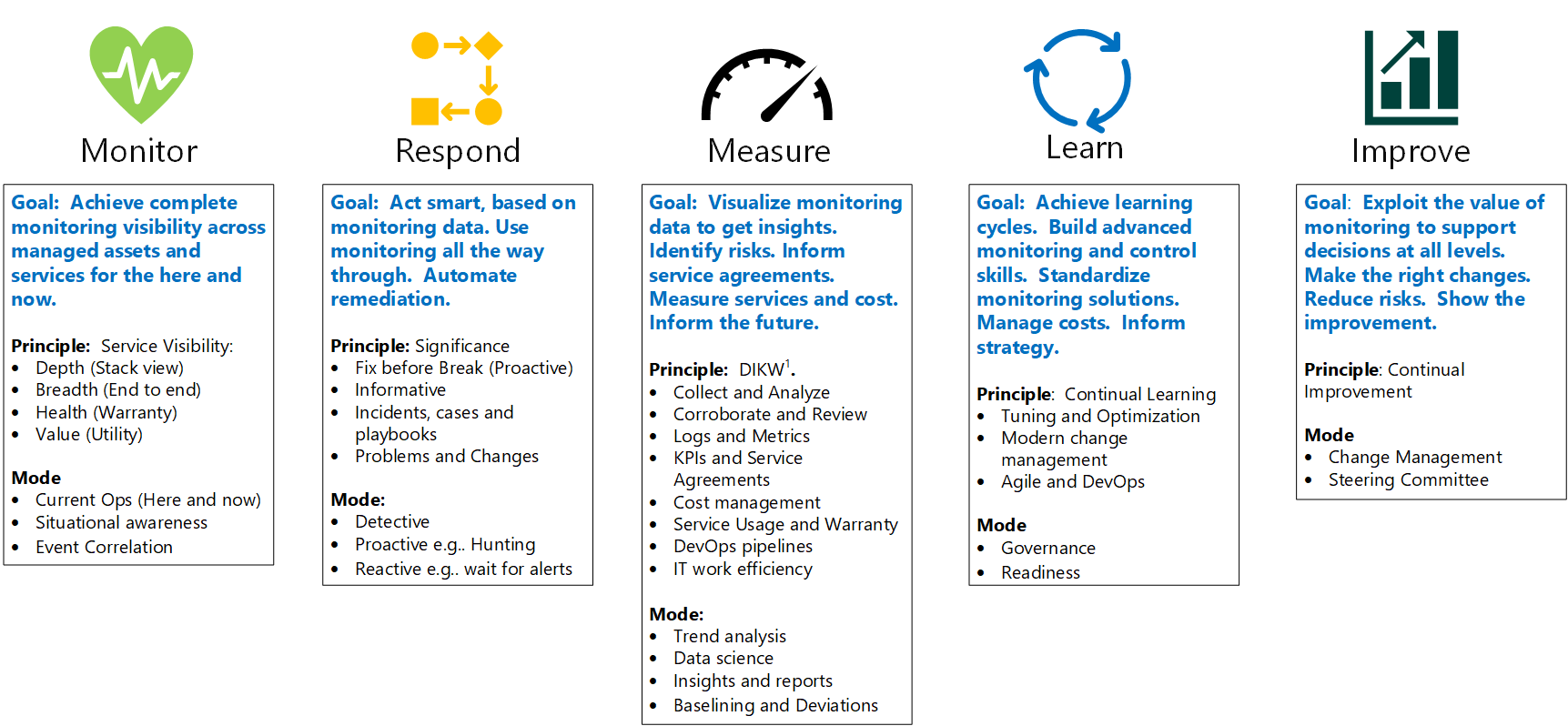

La strategia di monitoraggio crescerà ed evolverà. È consigliabile iniziare raccogliendo i dati, che consentiranno di determinare la strategia. Le prime soluzioni di monitoraggio desiderate sono quelle che garantiscono l'osservabilità, per includere processi reattivi, ad esempio eventi imprevisti e gestione dei problemi.

Creare una o più aree di lavoro Log Analytics.

Abilitare gli agenti.

Abilitare le impostazioni di diagnostica delle risorse.

Abilitare le regole di avviso iniziali.

Man mano che si acquisisce fiducia nelle funzionalità di Monitoraggio di Azure, è possibile iniziare a misurare gli indicatori di integrità espandendo l'attenzione sulla raccolta di log, abilitando e usando informazioni dettagliate e metriche e definendo query di ricerca log che determinano la misurazione e il calcolo di ciò che è integro o non integro.

Come parte del ciclo di apprendimento, si otterranno dati di monitoraggio e informazioni dettagliate sulle mani dei manager e si assicurerà che i consumer giusti abbiano i dati di monitoraggio necessari. I cicli di apprendimento includono il perfezionamento e l'ottimizzazione continui dei piani di monitoraggio iniziali per adattare, migliorare il servizio e fornire le informazioni necessarie per i piani di adozione.

Il modello DIKW viene spesso usato per l'apprendimento. Le azioni e le decisioni passano dai dati alle informazioni, alle conoscenze e alla saggezza.

Il monitoraggio è un'attività fondamentale per i servizi che l'organizzazione crea in Azure. La strategia può affrontare queste cinque discipline del monitoraggio moderno, per consentire di definire il monitoraggio minimo fattibile e di acquisire fiducia nei passaggi. Trasformare la capacità da reattiva a proattiva e ridimensionarne la copertura agli utenti finali è solo un obiettivo.

Monitoraggio: in primo luogo, è necessario concentrarsi sulla definizione del monitoraggio per osservare l'integrità e lo stato dei servizi e delle risorse di Azure. Configurare il monitoraggio di base e quindi automatizzarlo con i modelli di Criteri di Azure e di Azure Resource Manager per stabilire la visibilità iniziale dei servizi e la relativa garanzia: disponibilità, prestazioni o capacità, sicurezza e conformità della configurazione. Ad esempio, in base alla configurazione minima fattibile di Monitoraggio di Azure, configurare le risorse per il monitoraggio e la diagnostica, impostare gli avvisi e le informazioni dettagliate. Includere la conoscenza e l'idoneità di monitoraggio dei consumer, definire e attivare da eventi, per il lavoro di assistenza come gli eventi imprevisti e i problemi. Un indicatore di maturità è quanto può essere automatizzato per ridurre i costi di personale non necessari per osservare manualmente l'integrità e lo stato. Sapere quali servizi sono integri è importante quanto essere avvisati dei servizi che non sono integri.

Misurare: configurare la raccolta di metriche e di log da tutte le risorse per monitorare i sintomi/le condizioni che rappresentano problemi, che indicano un impatto potenziale o effettivo sulla disponibilità del servizio, o l'impatto dei consumer del servizio o dell'applicazione. Ad esempio:

Quando si usa una funzionalità nell'applicazione, viene visualizzata la latenza del tempo di risposta, tramite un errore quando si seleziona un elemento, o l'applicazione non dà alcuna risposta?

Assicurarsi che i servizi siano in linea con i contratti di assistenza misurando l'utilità del servizio o dell'applicazione.

Rispondere: in base al contesto dei problemi noti da osservare e misurare, valutare ciò che si qualifica come bug, se viene applicata la correzione automatica o se è richiesta una risposta manuale in base a ciò che viene classificato come evento imprevisto, problema o modifica.

Imparare e migliorare: con queste due discipline interdipendenti, i provider e i consumatori partecipano ai cicli di apprendimento. Usano i dati di monitoraggio tramite informazioni dettagliate, report e cartelle di lavoro. Usando questi metodi per ottimizzare e ottimizzare la configurazione di monitoraggio, per migliorare continuamente il servizio di destinazione. Anche il cambiamento è importante. La configurazione del monitoraggio sta cambiando in combinazione con le modifiche apportate all'azienda, alla tecnologia, al provider di servizi cloud e ad altri servizi per evolvere la garanzia del servizio.

Per agevolare l'allineamento dei piani di monitoraggio alla strategia, usare la tabella seguente per classificare in categorie i diversi scenari di monitoraggio che si presentano più in dettaglio. Tenere presente le cinque R della razionalizzazione introdotte in precedenza durante la fase di pianificazione. Se si usa System Center Operations Manager, sono disponibili opzioni ibride e cloud per razionalizzare l'investimento.

| Type | Obiettivo del monitoraggio | Obiettivo di esempio |

|---|---|---|

| 1 | Solo in locale | System Center Operations Manager. Continuare a monitorare i servizi, l'infrastruttura e la rete fino al livello applicazione nei data center di proprietà senza considerazioni per il cloud. |

| 2 | Da locale a cloud | Continuare a usare System Center Operations Manager e applicare i management pack di Microsoft 365 e di Azure. |

| 3 | Da locale a/con cloud (cooperativo) dove i servizi vengono eseguiti sia nel cloud sia in locale | Stabilire il monitoraggio iniziale con Monitoraggio di Azure. Connettere Monitoraggio di Azure a System Center Operations Manager o System Center Operations Manager Istanza gestita e origini di avviso, ad esempio Zabbix o Nagios. Distribuire gli agenti di monitoraggio di Monitoraggio di Azure, applicando il multihoming con System Center Operations Manager che consente a questi servizi di monitorare in modo cooperativo. |

| 4 | Migrazione ibrida | Monitorare la migrazione, ad esempio da Microsoft Exchange Server a Exchange Online di Microsoft 365. Integrità e utilizzo del servizio, sicurezza e conformità di Exchange Online, il tutto da Microsoft 365. È possibile usare Istanza gestita di System Center Operations Manager. Se si usa System Center Operations Manager, rimuovere gradualmente le autorizzazioni di monitoraggio dello scambio locale con System Center Operations Manager fino al completamento della migrazione. |

| 5 | Ibrido per sempre | System Center Operations Manager Istanza gestita, Microsoft Entra ID, Monitoraggio di Azure, Microsoft Defender per il cloud, Intune e altri; una gamma di strumenti per una combinazione di asset digitali. |

| 6 | Cloud nativo | Monitoraggio di Azure, Criteri di Azure, Microsoft Defender for Cloud, Microsoft 365, integrità dei servizi di Azure, Integrità risorse di Azure e altri servizi. |

| 7 | Tenant di proprietà multi-cloud (consolidamento) | Centralizzare il monitoraggio di molti tenant. Azure Lighthouse, Criteri di Azure, Monitoraggio di Azure e Microsoft Sentinel. |

| 8 | Ecosistema multi-cloud | Centralizzare il monitoraggio di provider di servizi cloud diversi: Microsoft, Amazon, Google e altri. |

| 9 | Provider > consumer | Monitoraggio di soluzioni e servizi come provider di servizi cloud. |

Formulare i requisiti di monitoraggio

Man mano che si procede attraverso questo processo, la strategia potrebbe rivelare che c'è molto da fare alla fine. In definitiva, il monitoraggio deve estendersi oltre la rete aziendale nell'area di lavoro, ai dispositivi e agli endpoint e verso l'esterno verso il limite di sicurezza come identità. Il nuovo perimetro definito con il monitoraggio del cloud è una motivazione forte in contrasto con una mentalità basata su un data center e un'area di lavoro.

È possibile usare Azure per gestire gradualmente tutti o alcuni aspetti delle risorse locali, anche per i servizi che rimangono in locale. Si vuole anche una strategia per definire i limiti di responsabilità di monitoraggio in linea con la strategia di adozione del cloud aziendale, in base al modello di servizio cloud adottato dall'azienda. Anche per i servizi basati su IaaS, si otterranno metriche, log, visualizzazioni e funzionalità di avviso tramite Integrità dei servizi di Azure. È possibile configurare gli avvisi dal monitoraggio della disponibilità delle risorse di Azure con integrità delle risorse. Con i servizi SaaS, ad esempio Microsoft 365, molte funzionalità sono già disponibili. Occorre configurare l'accesso appropriato ai portali, ai dashboard, all'analisi e agli avvisi. Dal punto di vista del servizio, un servizio di grandi dimensioni con componenti distribuiti, come è ad esempio Exchange Online di Microsoft 365, ha molti obiettivi, non solo la necessità di osservare la propria integrità e il proprio stato.

| Obiettivo principale | Finalità e risultato |

|---|---|

| Monitoraggio dell'integrità e dello stato | Osservare in modo olistico, misurare, apprendere e migliorare la garanzia a lungo termine del servizio o del componente, inclusi i livelli di servizio, in questi aspetti insieme: disponibilità, capacità, prestazioni, sicurezza e conformità. Un sistema, un servizio o un componente integro è online, ha buone prestazioni, è sicuro ed è conforme. Il monitoraggio dell'integrità include log ed è con stato con metriche e stati di integrità in tempo reale. Include anche report di tendenza, informazioni dettagliate e tendenze incentrati sull'utilizzo del servizio. |

| Monitoraggio di utilità | Osservare, misurare, apprendere e migliorare la qualità o gli aspetti qualitativi del modo in cui un sistema offre valore. L'esperienza utente è un tipo di caso d'uso del monitoraggio. |

| Monitoraggio della sicurezza | Osservare, misurare, apprendere e migliorare la protezione a supporto della strategia e delle funzioni di sicurezza informatica, ad esempio operazioni di sicurezza, identità e accesso, protezione delle informazioni, privacy, gestione delle minacce e conformità. Monitorare usando Microsoft Defender for Cloud e Microsoft Sentinel insieme a Microsoft 365. |

| Monitoraggio dei costi | Monitorare l'utilizzo e stimare i costi usando Monitoraggio di Azure e Gestione costi Microsoft come nuovo obiettivo principale. Le API di Gestione costi Microsoft consentono di esplorare i dati sui costi e sull'utilizzo usando l'analisi multidimensionale. |

| Obiettivo terziario | Finalità e risultato |

|---|---|

| Monitoraggio attività | Osservare, misurare, apprendere e migliorare l'utilizzo, la sicurezza e la conformità da origini come i log attività di Azure, i log di controllo e il log di controllo unificato di Microsoft 365 per eventi a livello di sottoscrizione, azioni sulle risorse, attività di utenti e amministratori, contenuto, dati e per le esigenze di sicurezza e di conformità in Azure e Microsoft 365. |

| Utilizzo del servizio | I proprietari dei servizi vogliono analisi e informazioni dettagliate per misurare, apprendere e migliorare l'utilizzo dei servizi di Azure e di Microsoft 365 (IaaS, PaaS, SaaS) con report sull'utilizzo del servizio, analisi e informazioni dettagliate. Assicurarsi che i piani includano gli utenti che dovranno accedere ai portali di amministrazione, ai dashboard, alle informazioni dettagliate e ai report. |

| Integrità di risorse e servizi | Osservare l'integrità delle proprie risorse cloud, nonché le interruzioni del servizio e gli avvisi di Microsoft, per rimanere sempre informati sugli eventi imprevisti e sulla manutenzione. Includere l'integrità delle risorse nel monitoraggio della disponibilità delle risorse e avvisare in caso di cambiamenti della disponibilità. |

| Monitoraggio delle prestazioni e delle capacità | A supporto del monitoraggio dell'integrità, si potrebbe aver bisogno di maggiore profondità e specializzazione. |

| Monitoraggio delle modifiche e della conformità | Osservare, misurare, apprendere e migliorare la gestione della configurazione delle risorse, che ora dovrebbe includere la sicurezza nella formulazione, influenzata da un buon uso di Criteri di Azure per standardizzare le configurazioni di monitoraggio e rafforzare la sicurezza. Dati di log per filtrare le modifiche chiave apportate alle risorse. |

| Monitoraggio di identità e accesso | Osservare, misurare, apprendere e migliorare sia l'utilizzo che la sicurezza di Active Directory, Microsoft Entra ID e gestione delle identità per integrare utenti, applicazioni, dispositivi e altre risorse indipendentemente da dove si trovano. |

| Protezione delle informazioni | Azure Information Protection, a seconda del piano, include analisi dell'utilizzo critiche per una solida strategia di protezione delle informazioni in Azure e Microsoft. |

| Monitoraggio della privacy | Le organizzazioni devono affrontare esigenze di espansione della privacy, tra cui la protezione del digital estate, la classificazione dei dati e la prevenzione della perdita dei dati per attenuare i rischi per violazioni e violazioni della privacy. La protezione delle informazioni di Microsoft 365 include funzionalità di monitoraggio che possono essere anche integrate con Monitoraggio di Azure. |

| Gestione delle minacce e protezione integrata dalle minacce | Il cloud unisce i ruoli tradizionali separati del monitoraggio della sicurezza con il monitoraggio dell'integrità. La protezione integrata dalle minacce, ad esempio, prevede il monitoraggio per accelerare uno stato ottimale di Zero Trust. Microsoft Defender per identità consente di integrare i segnali correlati alla sicurezza di Active Directory per rilevare attacchi avanzati negli ambienti ibridi. |

Versioni di soluzioni Agile

Le configurazioni o le soluzioni di monitoraggio dovranno infine essere applicate nell'ambiente di produzione. Prendere in considerazione una tassonomia semplice e standard per migliorare la comunicazione con consumatori, manager e operazioni IT. Un approccio DevOps agile garantisce che il monitoraggio sia incorporato all'interno dei team che creeranno e gestiscono servizi cloud. Anche se la gestione dei progetti tradizionale funziona, non è abbastanza veloce né generalmente accettata come procedura standard dai team delle operazioni.

Includere nella propria strategia e nel proprio modello operativo la modalità di comunicazione dei piani di monitoraggio, degli obiettivi e delle configurazioni (le soluzioni). Ad esempio, come si può usare Azure Boards:

| Termine Agile | Attività da includere | Esempi |

|---|---|---|

| Epiche | Monitoraggio generale, Iniziative di strategia di monitoraggio |

Consolidare il monitoraggio cloud di Azure, Monitoraggio cloud ibrido, Monitoraggio del cloud privato, Stabilire il servizio di monitoraggio principale |

| Funzionalità | Monitoraggio individuale, Piani e progetti |

Requisiti di monitoraggio, Monitoraggio di consumer e provider, Obiettivi Utensileria Programmazione |

| Storie degli utenti e attività | Il risultato finale è una configurazione o una soluzione di monitoraggio | Monitoraggio della rete (ad esempio, ExpressRoute), Monitoraggio standardizzato delle macchine virtuali IaaS, ad esempio Monitoraggio di Azure per le macchine virtuali, Application Insights, Criteri di Azure, impostazioni, criteri, report, aree di lavoro. |

Stabilire la governance minima

È bene stabilire quanto prima come si intende gestire l'investimento nel monitoraggio del cloud. Tenere presente che Monitoraggio di Azure è un servizio tenant con visibilità tra gruppi di gestione e sottoscrizioni e che il controllo degli accessi in base al ruolo di Azure può limitare i privilegi utente.

Definire gli utenti che avranno accesso ad Azure e assegnare loro il livello di accesso appropriato a supporto del loro ruolo e della loro responsabilità. È consigliabile impostare l'accesso al ruolo Lettore per il monitoraggio dei consumer il prima possibile e quindi controllare chi viene concesso il ruolo Collaboratore.

Identificare prima di tutto quali ruoli saranno proprietari e gestiranno i gruppi di risorse in Azure come parte del framework di governance:

Decidere se un team di monitoraggio o uno o più amministratori di risorse e gruppi di risorse avranno accesso con privilegi al ruolo Collaboratore monitoraggio.

Selezionare i consumer a cui deve essere concesso il ruolo Lettore di monitoraggio, che consente l'accesso alle funzionalità in Monitoraggio di Azure e analizzare i problemi all'interno della sezione di monitoraggio inclusa in ogni risorsa di Azure.

Scegliere i responsabili che richiedono l'accesso ad altri ruoli lettore di Azure, ad esempio il ruolo Lettore report.

In breve, i ruoli di consumer del monitoraggio necessitano probabilmente di un ampio accesso rispetto agli sviluppatori e agli amministratori di sistema che necessitano solo dell'accesso in base al ruolo a determinate risorse di Azure. È bene assicurarsi anche di esentare i ruoli con autorizzazione di lettura dall'accesso ai dati di monitoraggio sensibili, ad esempio i log attività degli utenti, di sicurezza e di accesso.

Preparazione del personale

Prima di tutto, formulare un piano di idoneità per aiutare il personale IT ad acquisire nuove competenze e ad adottare nuove procedure e tecniche per il monitoraggio del cloud in Azure. Prendere in considerazione le linee guida per l'idoneità delle competenze.

Passaggi successivi

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per