Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

APPLICABILE A: Azure Data Factory

Azure Data Factory  Azure Synapse Analytics

Azure Synapse Analytics

Suggerimento

Data Factory in Microsoft Fabric è la nuova generazione di Azure Data Factory, con un'architettura più semplice, un'intelligenza artificiale predefinita e nuove funzionalità. Se non si ha familiarità con l'integrazione dei dati, iniziare con Fabric Data Factory. I carichi di lavoro di Azure Data Factory esistenti possono eseguire l'aggiornamento a Fabric per accedere a nuove funzionalità tra data science, analisi in tempo reale e creazione di report.

Azure Data Factory crittografa i dati inattivi, incluse le definizioni di entità e tutti i dati memorizzati nella cache durante le esecuzioni sono in corso. Per impostazione predefinita, i dati vengono crittografati con una chiave gestita Microsoft generata in modo casuale assegnata in modo univoco alla data factory. Per garanzie di sicurezza aggiuntive, è ora possibile abilitare Bring Your Own Key (BYOK) con la funzionalità chiavi gestite dal cliente in Azure Data Factory. Quando si specifica una chiave gestita dal cliente, Data Factory usa sia la chiave di sistema factory che la chiave cmk per crittografare i dati dei clienti. La mancanza di una delle due chiavi può comportare la negazione dell'accesso ai dati e alla factory.

Azure Key Vault è necessario per archiviare le chiavi gestite dal cliente. È possibile creare chiavi personalizzate e archiviarle in un insieme di credenziali delle chiavi oppure usare le API Azure Key Vault per generare le chiavi. Key Vault e Data Factory devono trovarsi nello stesso tenant Microsoft Entra e nella stessa area, ma possono trovarsi in sottoscrizioni diverse. Per altre informazioni sui Azure Key Vault, vedere Seche è Azure Key Vault?

Informazioni sulle chiavi gestite dal cliente

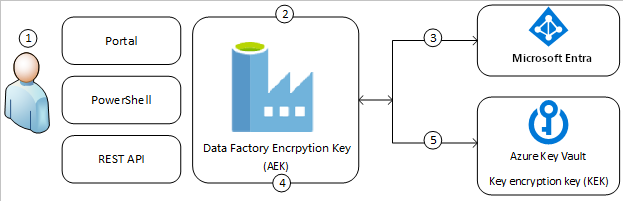

Il diagramma seguente illustra come Data Factory usa Microsoft Entra ID e Azure Key Vault per effettuare richieste usando la chiave gestita dal cliente:

Nell'elenco seguente vengono illustrati i passaggi numerati nel diagramma:

- Un amministratore Azure Key Vault concede le autorizzazioni alle chiavi di crittografia per l'identità gestita associata a Data Factory

- Un amministratore di Data Factory abilita la funzionalità chiave gestita dal cliente nella factory

- Data Factory usa l'identità gestita associata alla factory per autenticare l'accesso alle Azure Key Vault tramite Microsoft Entra ID

- Data Factory effettua il wrapping della chiave di crittografia della fabbrica con la chiave del cliente in Azure Key Vault

- Per le operazioni di lettura/scrittura, Data Factory invia richieste a Azure Key Vault di annullare il wrapping della chiave di crittografia dell'account per eseguire operazioni di crittografia e decrittografia

Esistono due modi per aggiungere la crittografia della chiave gestita dal cliente alle data factory. Uno è durante la fase di creazione della factory nel portale di Azure e l'altro è dopo la creazione della factory, nell'interfaccia utente di Data Factory.

Prerequisiti: configurare Azure Key Vault e generare chiavi

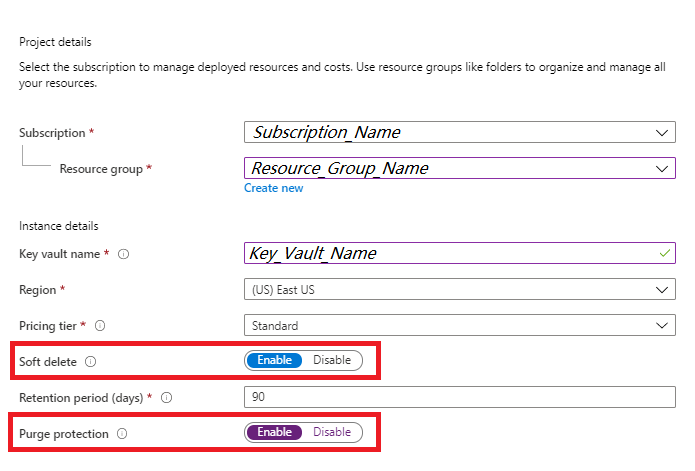

Abilitare l'eliminazione reversibile e non consentire l'eliminazione definitiva in Azure Key Vault

L'uso di chiavi gestite dal cliente con Data Factory richiede l'impostazione di due proprietà nel Key Vault, Soft Delete e Do Not Purge. Queste proprietà possono essere attivate usando PowerShell o Azure CLI su un nuovo o esistente Key Vault. Per informazioni su come abilitare queste proprietà su un Azure Key Vault esistente, vedere Gestione del ripristino di Azure Key Vault con eliminazione temporanea e protezione dalla cancellazione definitiva

Se si crea una nuova Azure Key Vault tramite il portale di Azure, è possibile abilitare Soft Delete e Do Not Purge:

Concedere a Data Factory l'accesso a Azure Key Vault

Verifica che Azure Key Vault e Azure Data Factory si trovino nello stesso tenant di Microsoft Entra e nella stessa regione area. È possibile usare criteri di accesso o autorizzazioni di controllo di accesso:

Criteri di accesso - Nel tuo key vault, seleziona Criteri di accesso ->Aggiungi criteri di accesso -> cerca l'identità gestita di Azure Data Factory e concedi Get, Unwrap Key, e Avvolgi chiave nell'elenco a discesa Autorizzazioni segrete.

Controllo di accesso - L'identità gestita avrà bisogno di due ruoli in Controllo di accesso: Utente del servizio crittografia di Key Vault e Utente dei segreti di Key Vault. Nell'insieme di credenziali delle chiavi selezionare Controllo di accesso (IAM) ->+ Aggiungi ->Aggiungi assegnazione di ruolo. Selezionare uno dei ruoli e quindi selezionare Avanti. In Members seleziona le Identità gestite quindi Seleziona i membri e cerca l'identità gestita dell'Azure Data Factory. Poi, selezionare Rivedi e assegna. Ripetere per il secondo ruolo.

- Se si desidera aggiungere la crittografia della chiave gestita dal cliente dopo la creazione della Data Factory nell'interfaccia utente di Data Factory, verificare che l'identità del servizio gestito della Data Factory disponga delle autorizzazioni corrette per il Key Vault.

- Se si desidera aggiungere la crittografia con chiave gestita dal cliente durante la creazione della Data Factory nel portale di Azure, assicurarsi che l'identità gestita assegnata dall'utente (UA-MI) disponga delle autorizzazioni corrette per il Key Vault di Azure.

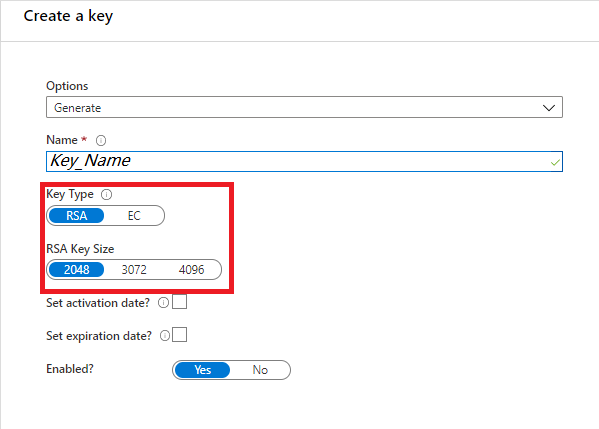

Generare o caricare la chiave gestita dal cliente in Azure Key Vault

È possibile creare chiavi personalizzate e archiviarle in un insieme di credenziali delle chiavi. In alternativa, è possibile usare le API Azure Key Vault per generare chiavi. Solo le chiavi RSA sono supportate con la crittografia di Data Factory. È supportato anche RSA-HSM. Per i dettagli, vedere l'articolo relativo alle informazioni su chiavi, segreti e certificati.

Abilitare chiavi gestite dal cliente

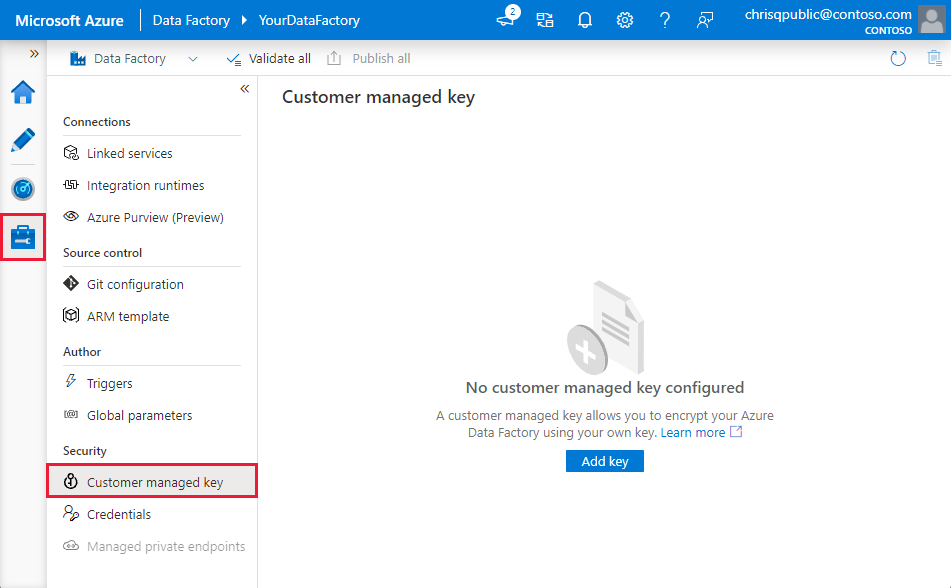

Post-factory creazione nell'interfaccia utente di Data Factory

Questa sezione illustra il processo per aggiungere la crittografia della chiave gestita dal cliente nell'interfaccia utente di Data Factory, dopo la creazione della factory.

Nota

Una chiave gestita dal cliente può essere configurata solo in una data factory vuota. La data factory non può contenere alcuna risorsa, ad esempio servizi collegati, pipeline e flussi di dati. È consigliabile abilitare la chiave gestita dal cliente subito dopo la creazione della factory.

Importante

Questo approccio non funziona con le factory abilitate per la rete virtuale gestita. Prendere in considerazione la route alternativa, se si vogliono crittografare tali factory.

Assicurarsi che l'identità del servizio gestita (MSI) della Data Factory abbia Get, Unwrap Key e Wrap Key per l'insieme di credenziali delle chiavi.

Verificare che la Data Factory sia vuota. La data factory non può contenere risorse come servizi collegati, pipeline e flussi di dati. Per il momento, la distribuzione della chiave gestita dal cliente in una fabbrica non vuota risulterà in un errore.

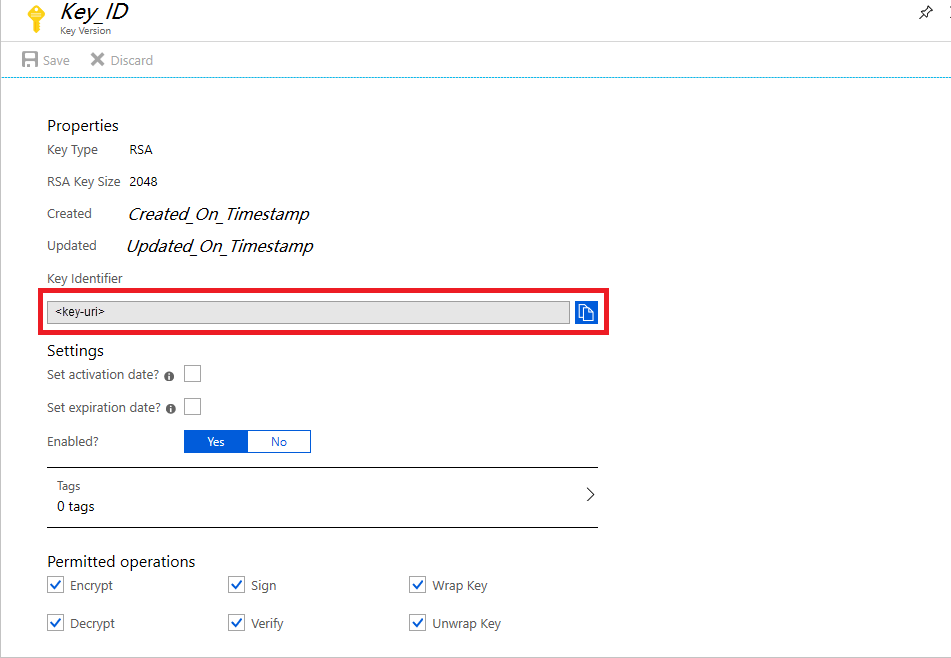

Per individuare l'URI della chiave nel portale di Azure, passare a Azure Key Vault e selezionare l'impostazione Chiavi. Selezionare la chiave desiderata e quindi selezionare la chiave per visualizzarne le versioni. Selezionare una versione della chiave per visualizzare le impostazioni

Copiare il valore del campo di identificatore della chiave, che fornisce l'URI

Avviare Azure Data Factory portale e usare la barra di spostamento a sinistra, passare al portale di gestione di Data Factory

Selezionare l'icona Chiave gestita dal cliente

Immettere l'URI per la chiave gestita dal cliente copiata in precedenza

Selezionare Salva e la crittografia della chiave gestita dal cliente è abilitata per Data Factory

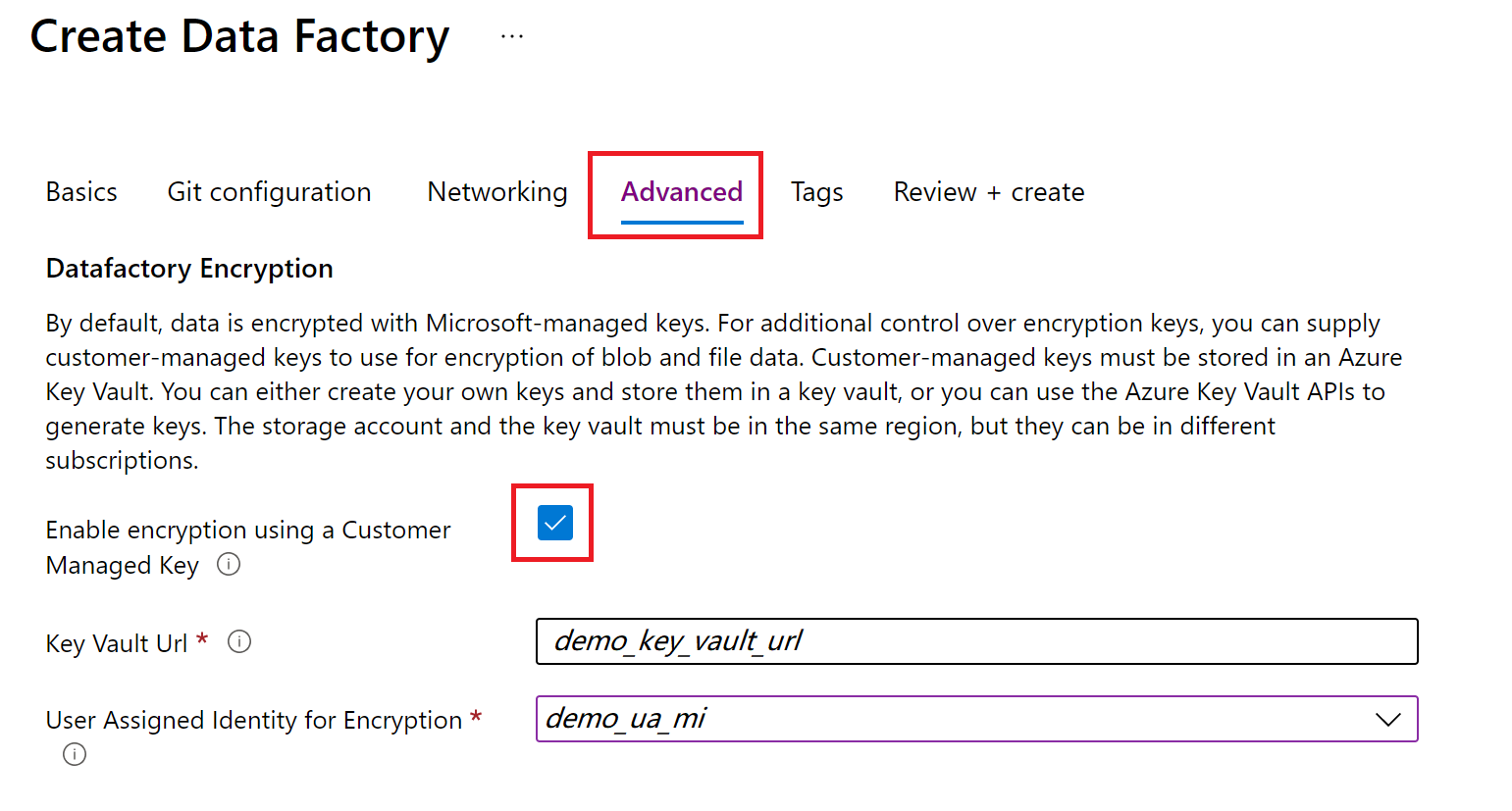

Durante la creazione della fabbrica nel portale di Azure

Questa sezione illustra i passaggi per aggiungere la crittografia della chiave gestita dal cliente nel portale di Azure, durante la distribuzione del factory.

Per crittografare la factory, Data Factory deve prima recuperare la chiave gestita dal cliente da Key Vault. Poiché l'implementazione della fabbrica è ancora in corso, l'Identità Gestita del Servizio (MSI) non è ancora disponibile per autenticarsi con Key Vault. Di conseguenza, per usare questo approccio, il cliente deve assegnare un'identità gestita assegnata dall'utente (UA-MI) alla data factory. Assumeremo i ruoli definiti nel UA-MI ed eseguiremo l'autenticazione con Key Vault.

Per altre informazioni sull'identità gestita assegnata dall'utente, vedere Tipi di identità gestite e Assegnazione di ruolo per l'identità gestita assegnata dall'utente.

Assicurarsi che l'identità gestita assegnata dall'utente (UA-MI) abbia Get, Unwrap Key e Wrap Key autorizzazioni per Key Vault

Nella scheda Avanzata, selezionare la casella per Abilita crittografia usando una chiave gestita dal cliente

Specificare l'URL per la chiave gestita dal cliente archiviata in Key Vault

Suggerimento

Se non si passa la versione della chiave nell'URL dopo l'ultimo '/' (ad esempio:

https://mykeyvault.vault.azure.net/keys/cmk/), la versione predefinita sarà sempre la più recente se la chiave viene aggiornata in futuro.Attualmente è supportato solo tramite il portale di Azure.

Selezionare un'identità gestita assegnata dall'utente appropriata per l'autenticazione con Azure Key Vault.

Continuare con la distribuzione factory.

Aggiornare la versione della chiave

Quando si crea una nuova versione di una chiave, aggiornare data factory per usare la nuova versione:

Individuare l'URI per la nuova versione della chiave tramite Azure Key Vault Portal:

- Passare a Azure Key Vault e selezionare l'impostazione Chiavi.

- Selezionare la chiave desiderata e quindi selezionare la chiave per visualizzarne le versioni.

- Selezionare una versione chiave per visualizzare le impostazioni.

Copiare il valore del campo Identificatore chiave, che fornisce l'URI.

Avviare Azure Data Factory portale e, usando la barra di spostamento a sinistra, selezionare il portale di gestione di Data Factory.

Selezionare l'impostazione Chiave gestita dal cliente .

Immettere l'URI per la chiave gestita dal cliente copiata in precedenza.

Selezionare Salva e Data Factory verrà ora crittografata con la nuova versione della chiave.

Usare una chiave diversa

Per modificare la chiave usata per la crittografia di Data Factory, è necessario aggiornare manualmente le impostazioni in Azure Data Factory:

Individuare l'URI per la nuova versione della chiave tramite Azure Key Vault Portal:

- Passare a Azure Key Vault e selezionare l'impostazione Chiavi.

- Selezionare la chiave desiderata e quindi selezionare la chiave per visualizzarne le versioni.

- Selezionare una versione chiave per visualizzare le impostazioni.

Copiare il valore del campo Identificatore chiave, che fornisce l'URI.

Avviare Azure Data Factory portale e, usando la barra di spostamento a sinistra, selezionare il portale di gestione di Data Factory.

Selezionare l'impostazione Chiave gestita dal cliente .

Immettere l'URI per selezionare che è stato copiato prima.

Selezionare Salva e Data Factory verrà ora crittografata con la nuova versione della chiave.

Disabilitare le chiavi gestite dal cliente

Per impostazione predefinita, dopo aver abilitato la funzionalità di selezione, non è possibile rimuovere il passaggio di sicurezza aggiuntivo. Ci aspettiamo sempre che venga fornita una chiave dal cliente per crittografare l'impianto e i dati.

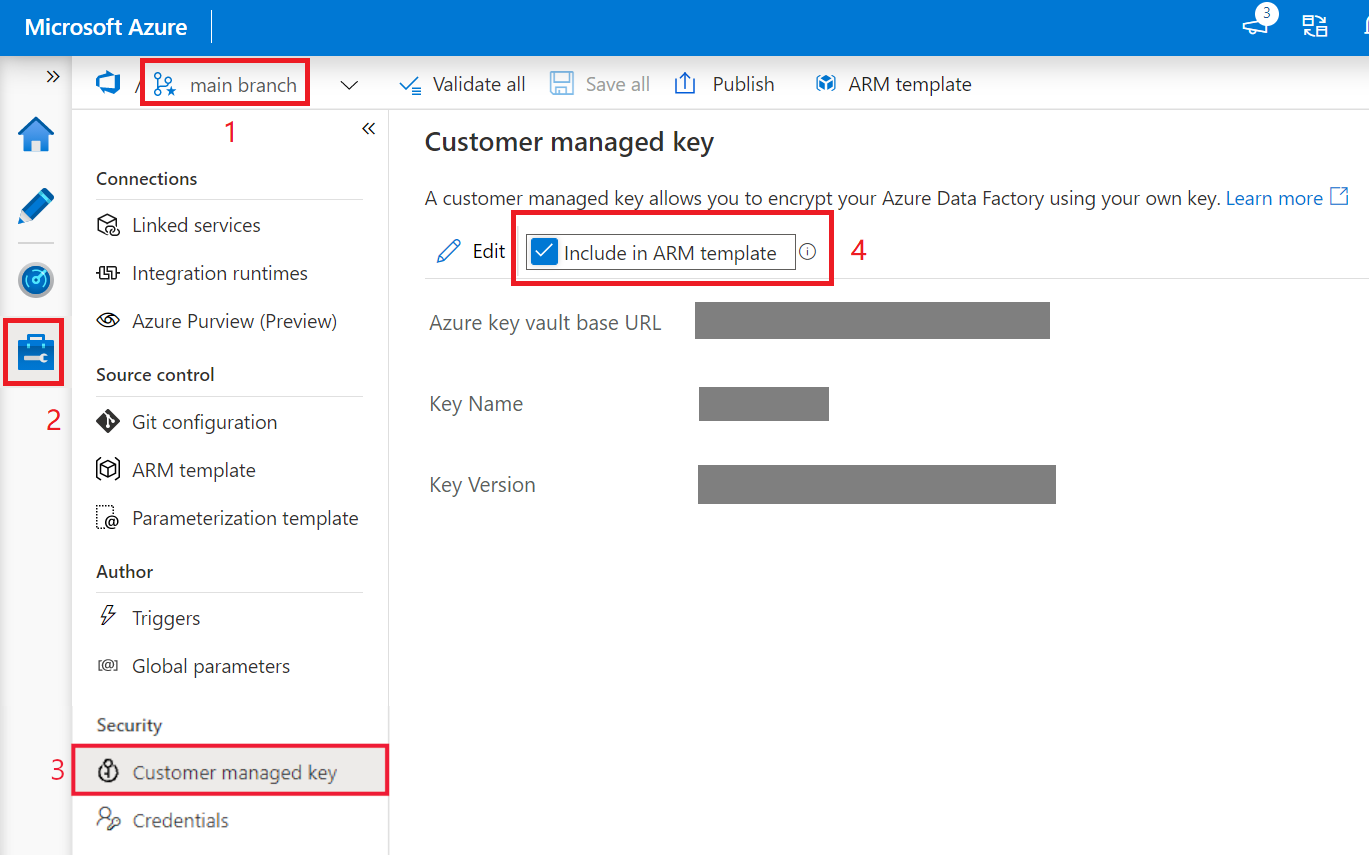

Chiave gestita dal cliente e integrazione continua e distribuzione continua

Per impostazione predefinita, la configurazione della chiave gestita dal cliente (CMK) non è inclusa nel modello di Azure Resource Manager (ARM). Per includere le impostazioni di crittografia della chiave gestita dal cliente nel modello arm per l'integrazione continua (CI/CD):

- Verificare che la factory sia in modalità Git

- Passare alla sezione Portale di gestione - Chiave gestita dal cliente

- Selezionare l'opzione Includi nel modello di Resource Manager

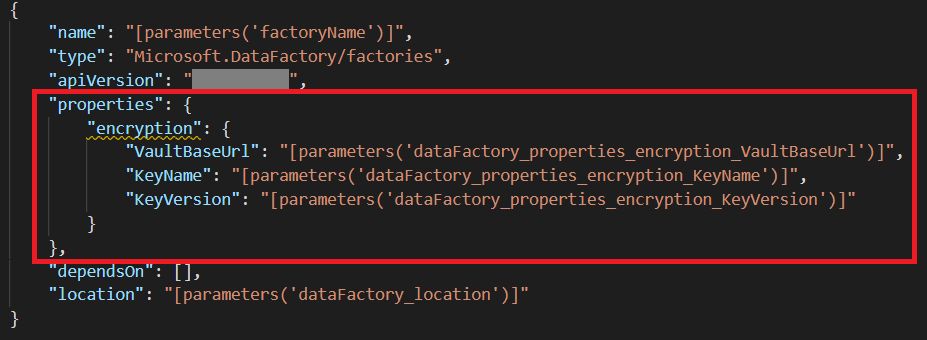

Le impostazioni seguenti verranno aggiunte all'interno del modello ARM. Queste proprietà possono essere parametrizzate nelle pipeline di integrazione continua e recapito modificando la configurazione dei parametri Azure Resource Manager

Nota

L'aggiunta dell'impostazione di crittografia ai modelli arm aggiunge un'impostazione a livello di factory che sostituirà altre impostazioni a livello di factory, ad esempio le configurazioni Git, in altri ambienti. Se queste impostazioni sono abilitate in un ambiente con privilegi elevati, ad esempio UAT o PROD, vedere Parametri globali in CI/CD.

Contenuto correlato

Per informazioni sull'uso di Data Factory in più scenari, fare riferimento alle esercitazioni.