Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

È consigliabile testare le ipotesi su come i servizi rispondono a un attacco effettuando simulazioni periodiche. Durante il test, verificare che i servizi o le applicazioni continuino a funzionare come previsto e che non ci siano interruzioni nell'esperienza dell'utente finale. Identificare le lacune sia dal punto di vista tecnologico che da quello dei processi e integrarle nella strategia di risposta DDoS. È consigliabile eseguire tali test in ambienti di staging o durante ore non indici per ridurre al minimo l'impatto sull'ambiente di produzione.

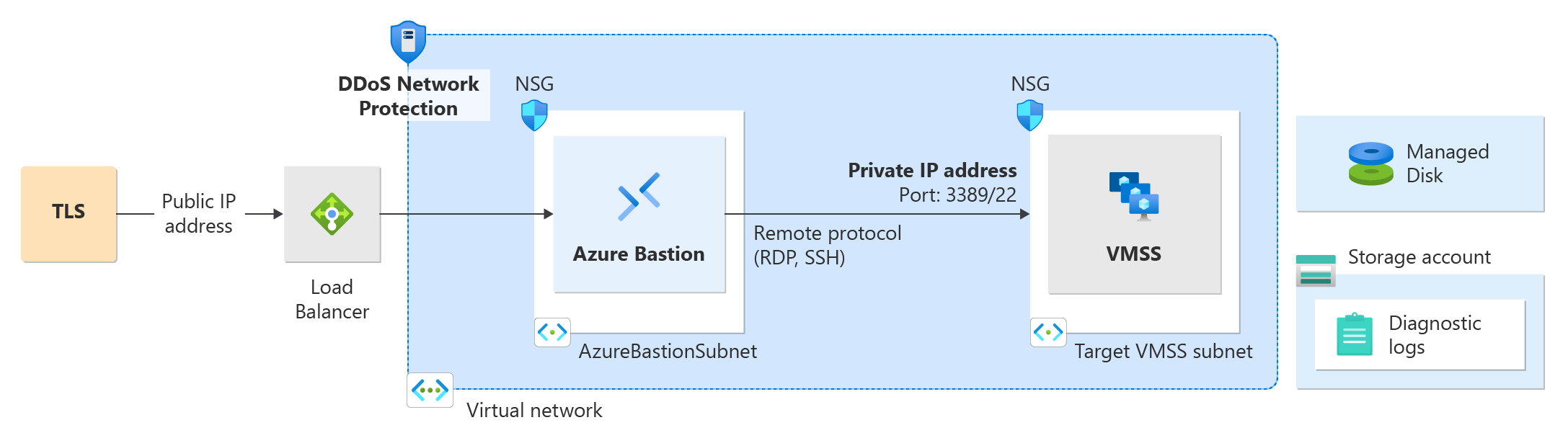

Per questa esercitazione si creerà un ambiente di test che include:

- Un piano di protezione DDoS

- Una rete virtuale

- Un host Azure Bastion

- Un bilanciatore del carico

- Due macchine virtuali

Verranno quindi configurati i log di diagnostica e gli avvisi per monitorare gli attacchi e i modelli di traffico. Infine, si configurerà una simulazione di attacchi DDoS usando uno dei partner di test approvati.

Le simulazioni consentono di:

- Convalidare il modo in cui Protezione DDoS di Azure contribuisce a proteggere le risorse di Azure dagli attacchi DDoS.

- Ottimizzare il processo di risposta agli eventi imprevisti durante un attacco DDoS.

- Documentare la conformità DDoS.

- Eseguire il training dei team di sicurezza di rete.

Criteri di test di simulazione DDoS di Azure

È possibile simulare solo gli attacchi usando i partner di test approvati:

- BreakingPoint Cloud: generatore di traffico self-service in cui è possibile generare traffico contro endpoint pubblici con Protezione DDoS abilitata per le simulazioni.

- MazeBolt: la piattaforma RADAR™ identifica continuamente e consente l'eliminazione di vulnerabilità DDoS, in modo proattivo e senza interruzioni per le operazioni aziendali.

- Red Button: team dedicato di esperti con cui collaborare per simulare scenari di attacco DDoS reali in un ambiente controllato.

- RedWolf: un fornitore di test DDoS self-service o guidato con controllo in tempo reale.

Gli ambienti di simulazione dei partner di test vengono creati all'interno di Azure. È possibile simulare solo gli indirizzi IP pubblici ospitati in Azure che appartengono a una sottoscrizione di Azure personalizzata, che verranno convalidati dai partner prima del test. Inoltre, questi indirizzi IP pubblici di destinazione devono essere protetti in Protezione DDoS di Azure. Il test di simulazione consente di valutare lo stato corrente di idoneità, identificare le lacune nelle procedure di risposta agli eventi imprevisti e guidare l'utente nello sviluppo di una strategia di risposta DDoS appropriata.

Nota

BreakingPoint Cloud e Red Button sono disponibili solo per il cloud pubblico.

Prerequisiti

- Un account Azure con una sottoscrizione attiva.

- Per usare la registrazione diagnostica, è prima necessario creare un'area di lavoro Log Analytics con le impostazioni di diagnostica abilitate.

- Per questa esercitazione è necessario distribuire un servizio di bilanciamento del carico, un indirizzo IP pubblico, Bastion e due macchine virtuali. Per ulteriori informazioni, consulta Distribuire un bilanciatore di carico con protezione DDoS. È possibile ignorare il passaggio Gateway NAT nell'esercitazione Distribuire Load Balancer con Protezione DDoS.

Configurare metriche e avvisi di Protezione DDoS

In questa esercitazione verranno configurate le metriche e gli avvisi di Protezione DDoS per monitorare gli attacchi e i modelli di traffico.

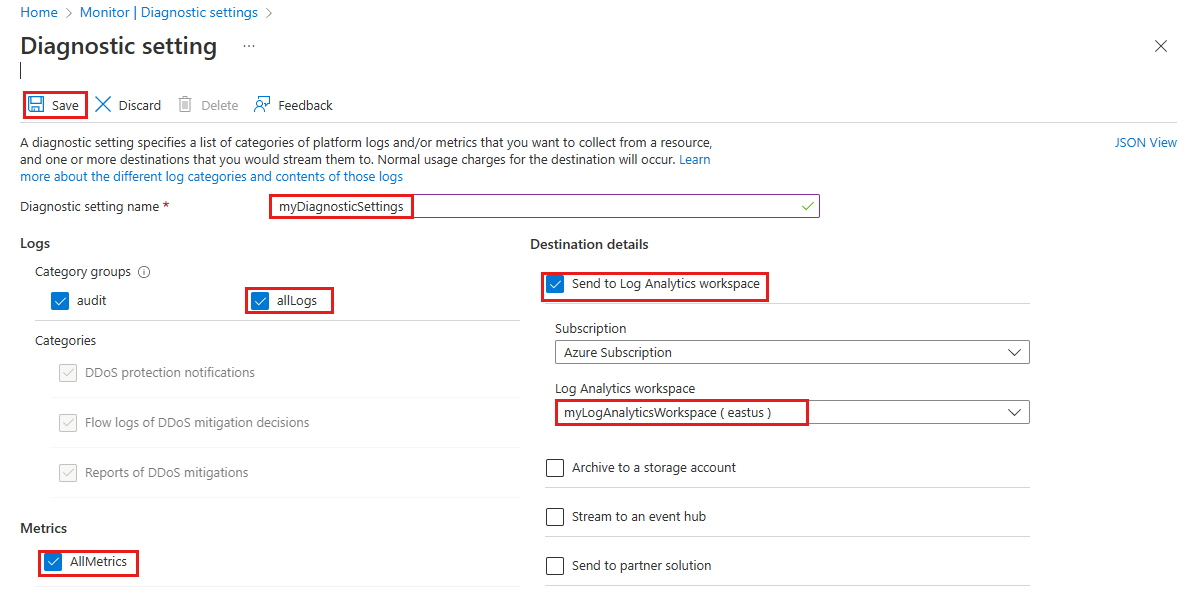

Configurare log di diagnostica

Accedere al portale di Azure.

Nella casella di ricerca nella parte superiore del portale, immettere Monitor. Selezionare Monitoraggio nei risultati della ricerca.

Selezionare Impostazioni di diagnostica in Impostazioni nel riquadro sinistro, quindi selezionare le informazioni seguenti nella pagina Impostazioni di diagnostica. Successivamente, selezionare Aggiungi impostazione di diagnostica.

Impostazione Valore Abbonamento Selezionare la sottoscrizione che contiene l'indirizzo IP pubblico che si desidera registrare. Gruppo di risorse Selezionare il gruppo di risorse che contiene l'indirizzo IP pubblico da registrare. Tipo di risorsa Selezionare Indirizzi IP pubblici. Risorsa Selezionare l'indirizzo IP pubblico specifico per cui si desidera registrare le metriche. Nella pagina Impostazioni di diagnostica, in Dettagli destinazione, selezionare Invia all'area di lavoro Log Analytics, quindi immettere le informazioni seguenti e selezionare Salva.

Impostazione Valore Nome impostazione di diagnostica Immettere myDiagnosticSettings. Log Selezionare allLogs. Metriche Selezionare AllMetrics. Dettagli della destinazione Selezionare Invia all'area di lavoro Log Analytics. Subscription Seleziona la tua sottoscrizione di Azure. Area di lavoro Log Analytics Selezionare myLogAnalyticsWorkspace.

Configurare avvisi sulle metriche

Accedere al portale di Azure.

Nella casella di ricerca nella parte superiore del portale immettere Avvisi. Selezionare Avvisi nei risultati della ricerca.

Selezionare + Crea sulla barra di spostamento e quindi selezionare Regola di avviso.

Nella pagina Crea una regola di avviso, selezionare + Selezionare ambito e quindi selezionare le informazioni seguenti nella pagina Selezionare una risorsa.

Impostazione Valore Filtra per sottoscrizione Selezionare la sottoscrizione che contiene l'indirizzo IP pubblico che si desidera registrare. Filtra per tipo di risorsa Selezionare Indirizzi IP pubblici. Risorsa Selezionare l'indirizzo IP pubblico specifico per cui si desidera registrare le metriche. Selezionare Fine e quindi Avanti: Condizione.

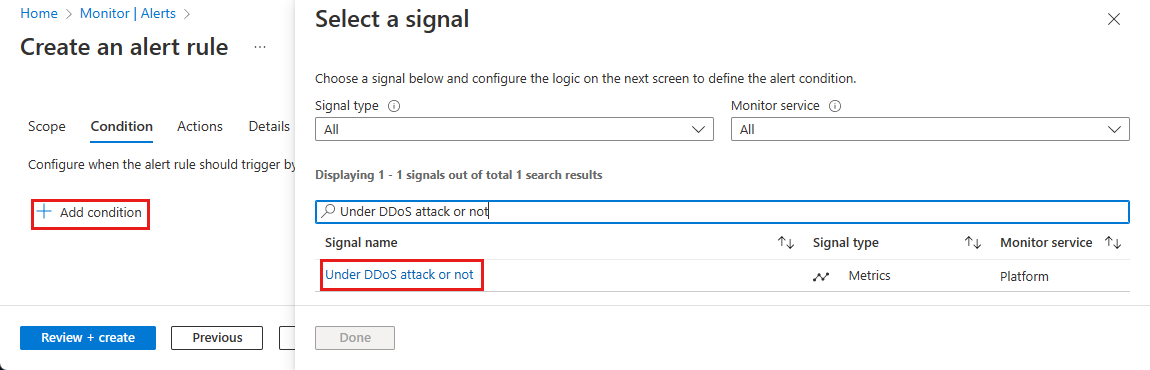

Nella pagina Condizione, selezionare + Aggiungi condizione, quindi nella casella di ricerca Cerca per nome segnale, cercare e poi selezionare Attacco DDoS oppure no.

Nella pagina Crea una regola di avviso immettere o selezionare le informazioni seguenti.

Impostazione Valore Soglia Lasciare il valore predefinito. Tipo di aggregazione Lasciare il valore predefinito. Operatore Selezionare Maggiore o uguale a. Unità Lasciare il valore predefinito. Valore di soglia Immettere 1. Per la metrica sotto attacco DDoS o no, 0 indica che non sei sotto attacco, mentre 1 significa che sei sotto attacco. Selezionare Avanti: Azioni e quindi + Crea gruppo di azioni.

Creare gruppo di azioni

Nella pagina Crea gruppo di azioni, immettere le informazioni seguenti, quindi selezionare Avanti: Notifiche.

Impostazione Valore Abbonamento Selezionare la sottoscrizione Azure che contiene l'indirizzo IP pubblico che si desidera registrare. Gruppo di risorse Selezionare un gruppo di risorse. Regione Lasciare il valore predefinito. Gruppo di azioni Immettere myDDoSAlertsActionGroup. Nome visualizzato Inserire myDDoSAlerts. Nella scheda Notifiche, in Tipo di notificaselezionare Email/SMS/Push/Voice. In Nome, immettere myUnderAttackEmailAlert.

Nella pagina Messaggio di posta elettronica/SMS/Push/Voce, selezionare la casella di controllo Posta elettronica e quindi immettere il messaggio di posta elettronica richiesto. Seleziona OK.

Selezionare Rivedi e crea e quindi Crea.

Continuare a configurare gli avvisi tramite il portale

Selezionare Avanti: Dettagli.

Nella scheda Dettagli, in Dettagli regola di avviso, immettere le informazioni seguenti.

Impostazione Valore Gravità Selezionare 2 - Avviso. Nome regola di avviso Immettere myDDoSAlert. Selezionare Rivedi e crea, quindi selezionare Crea al termine della convalida.

Configurare una simulazione di attacchi DDoS

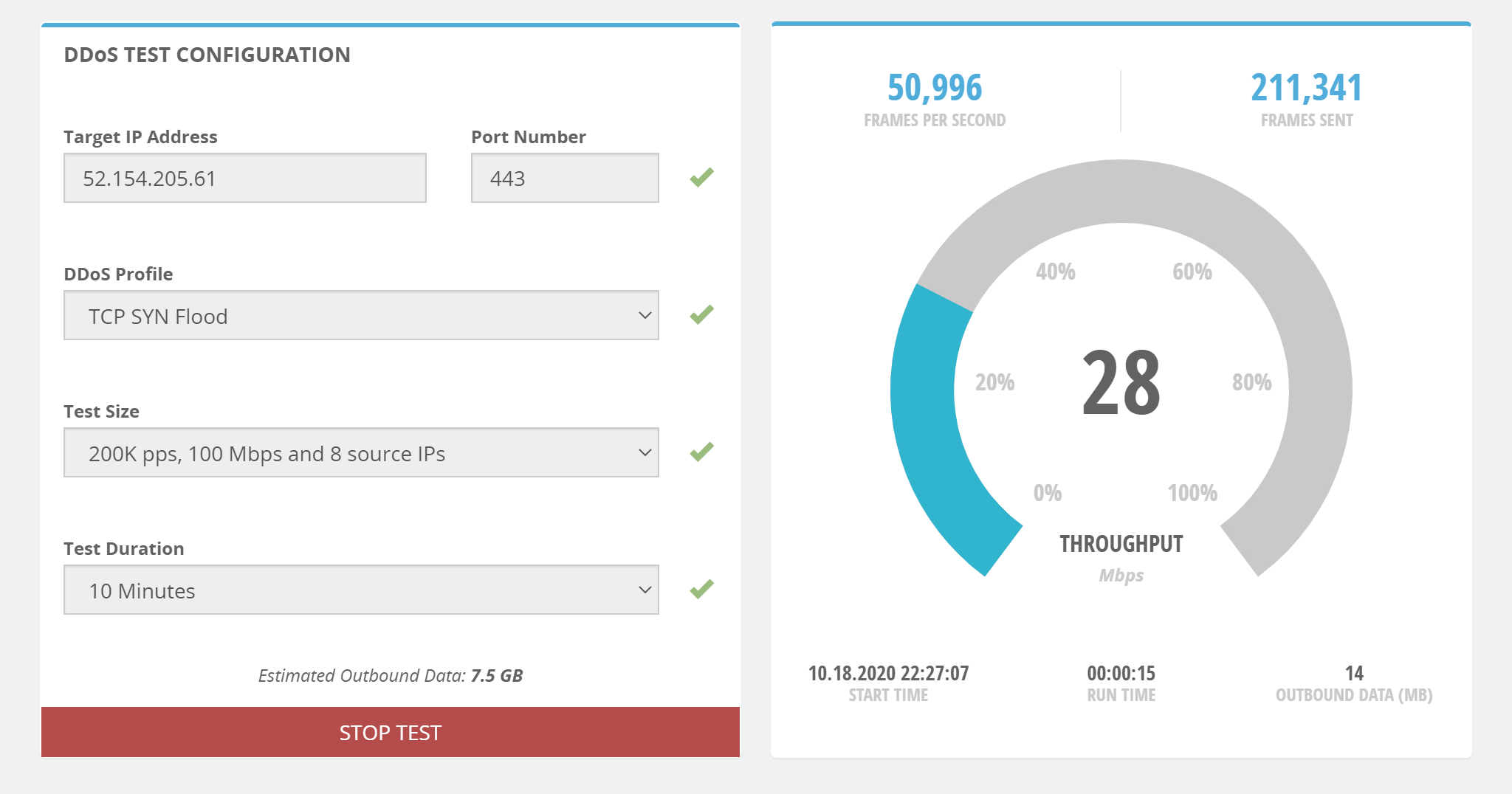

BreakingPoint Cloud

BreakingPoint Cloud è un generatore di traffico self-service in cui è possibile generare traffico sugli endpoint pubblici abilitati per protezione DDoS per le simulazioni.

BreakingPoint Cloud offre:

- Un'interfaccia utente semplificata e un'esperienza pronta all'uso.

- Modello con pagamento in base al consumo.

- I profili di ridimensionamento e durata dei test DDoS predefiniti consentono convalide più sicure eliminando il potenziale di errori di configurazione.

- Un account di prova gratuito.

Nota

Per BreakingPoint Cloud, è prima necessario creare un account Cloud BreakingPoint.

Valori di attacco di esempio:

| Impostazione | Valore |

|---|---|

| Indirizzo IP di destinazione | Immettere uno degli indirizzi IP pubblici da testare. |

| Numero porta | Immettere 443. |

| Profilo DDoS | I valori possibili includono DNS Flood, NTPv2 Flood, SSDP Flood, TCP SYN Flood, UDP 64B Flood, UDP 128B Flood, UDP 256B Flood, UDP 512B Flood, UDP 1024B Flood, UDP 1514B Flood, UDP Fragmentation, UDP Memcached. |

| Dimensione del test | I valori possibili includono 100K pps, 50 Mbps and 4 source IPs, 200K pps, 100 Mbps and 8 source IPs, 400K pps, 200Mbps and 16 source IPs, 800K pps, 400 Mbps and 32 source IPs. |

| Durata del test | I valori possibili includono 10 Minutes, 15 Minutes, 20 Minutes, 25 Minutes, 30 Minutes. |

Nota

- Per altre informazioni sull'uso di BreakingPoint Cloud con l'ambiente Azure, vedere questo blog BreakingPoint Cloud.

- Per una dimostrazione video sull'uso di BreakingPoint Cloud, vedere DDoS Attack Simulation.

Pulsante rosso

La suite di servizi Test di DDoS i Red Button include tre fasi:

- Sessione di pianificazione: gli esperti di Red Button si incontrano con il team per comprendere l'architettura di rete, assemblare i dettagli tecnici e definire obiettivi chiari e pianificazioni di test. Sono inclusi la pianificazione dell'ambito e degli obiettivi di test DDoS, dei vettori di attacco e dei tassi di attacco. Lo sforzo di pianificazione congiunta è dettagliato in un documento di piano di test.

- Attacco DoS controllato: in base agli obiettivi definiti, il team di Red Button avvia una combinazione di attacchi DDoS a più vettori. Il test dura in genere da tre a sei ore. Gli attacchi vengono eseguiti in modo sicuro usando server dedicati e vengono controllati e monitorati tramite la console di gestione di Red Button.

- Riepilogo e raccomandazioni: il team di Red Button fornisce un report di test DDoS scritto che delinea l'efficacia della mitigazione DDoS. Il report include un riepilogo esecutivo dei risultati dei test, un log completo della simulazione, un elenco di vulnerabilità all'interno dell'infrastruttura e consigli su come correggerli.

Inoltre, Red Button offre due altre suite di servizi, DDoS 360 e DDoS Incident Response, che possono integrare la suite di servizi DDoS Testing.

RedWolf

RedWolf offre un sistema di test facile da usare che è self-service o guidato da esperti RedWolf. Il sistema di test RedWolf consente ai clienti di configurare vettori di attacco. I clienti possono specificare dimensioni di attacco con controllo in tempo reale sulle impostazioni per simulare scenari di attacco DDoS reali in un ambiente controllato.

La suite di servizi di testing DDoS di RedWolf include:

- Vettori di attacco: attacchi cloud univoci progettati da RedWolf. Per altre informazioni sui vettori di attacco Red Wolf, vedere Dettagli tecnici.

- Servizio guidato: utilizzare il team di RedWolf per eseguire i test. Per altre informazioni sul servizio guidato di Red Wolf, vedere Servizio guidato.

- Self-service: sfruttare RedWolf per eseguire i test manualmente. Per altre informazioni sul self-service di Red Wolf, vedere Self-service.

MazeBolt

La piattaforma RADAR™ identifica e abilita continuamente l'eliminazione delle vulnerabilità DDoS, in modo proattivo e senza interruzioni per le operazioni aziendali.

Passaggi successivi

Per visualizzare le metriche di attacco e gli avvisi dopo un attacco, continuare con queste esercitazioni successive.