Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

L'interfaccia della riga di comando di Defender for Cloud supporta due metodi di autenticazione per allinearsi alle procedure di sicurezza aziendali: l'autenticazione basata su connettore per Azure DevOps e GitHub, che gestisce automaticamente l'autenticazione e l'autenticazione basata su token, che offre flessibilità in diversi sistemi di compilazione e ambienti locali.

Basato su connettore (ADO e GitHub)

L'autenticazione basata su connettore integra Azure DevOps e GitHub direttamente con Microsoft Defender for Cloud tramite un connettore sicuro. Dopo aver stabilito la connessione, l'autenticazione viene gestita automaticamente, rimuovendo la necessità di archiviare o inserire token nelle pipeline.

Questo metodo è il metodo di autenticazione preferito per Azure DevOps e GitHub. Informazioni su come creare un connettore:

Basato su token

L'autenticazione basata su token consente agli amministratori della sicurezza di generare token nel portale di Microsoft Defender for Cloud e configurarli come variabili di ambiente nelle pipeline CI/CD o nei terminali locali. Questo metodo offre flessibilità nei diversi sistemi di compilazione e garantisce l'accesso sicuro e con ambito senza incorporare le credenziali negli script.

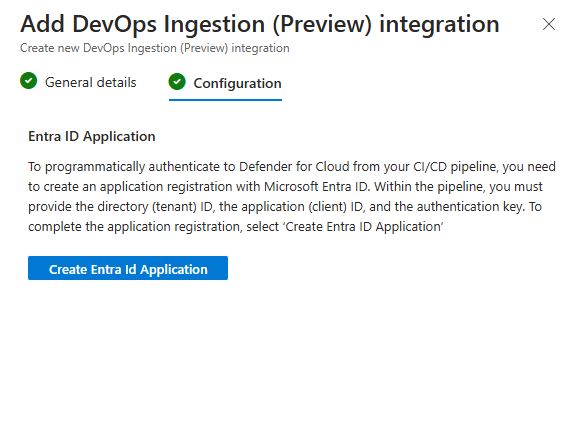

Accedere al portale di Azure e aprire Microsoft Defender for Cloud.

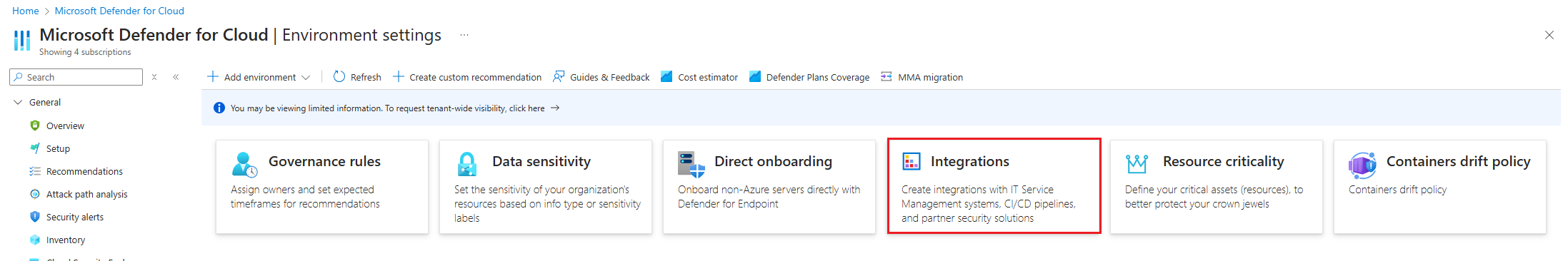

Passare a Gestione — Impostazioni ambiente — Integrazioni.

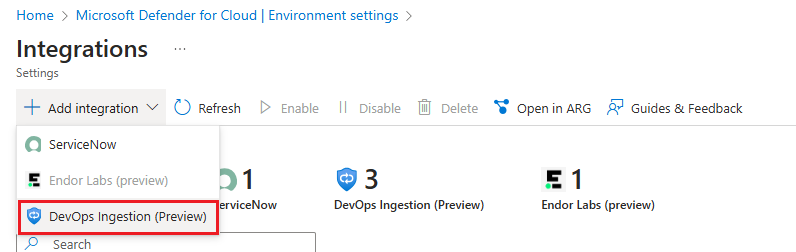

Selezionare + Aggiungi integrazione • Inserimento DevOps (anteprima)

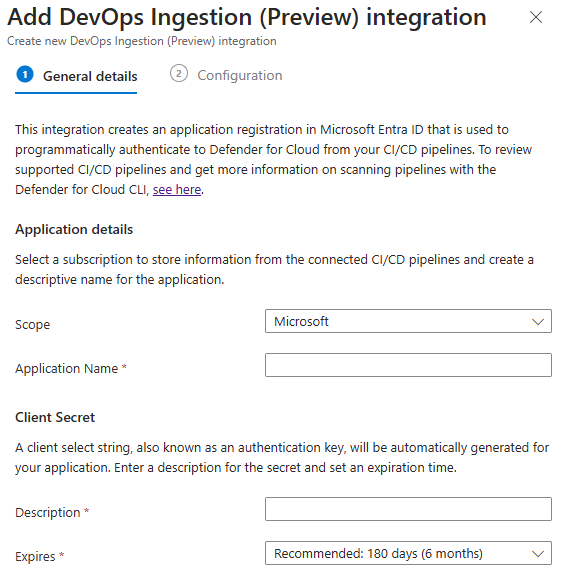

Immettere un nome dell'applicazione.

- Scegliere il tenant per archiviare il segreto.

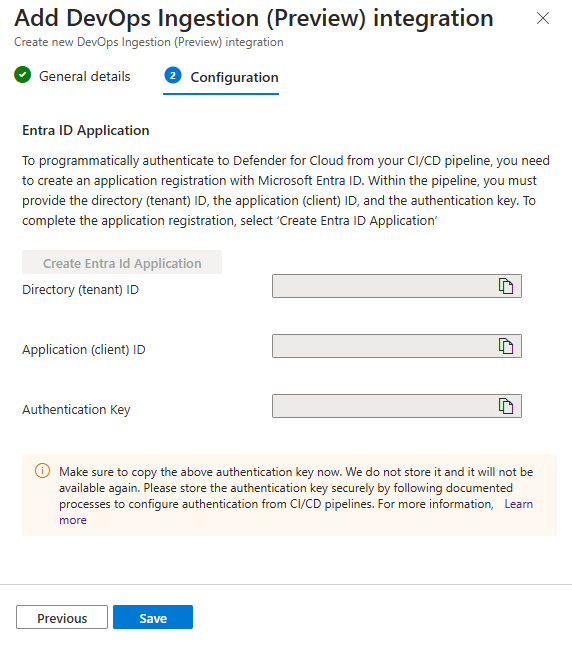

- Impostare una data di scadenza e abilitare il token.

- Seleziona Salva.

Una volta salvato, copiare l'ID client, il Client Secret e l'ID tenant. Non è possibile recuperarli di nuovo.