Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Defender per server piano 2 in Microsoft Defender per il cloud offre una funzionalità di accesso JUST-In-Time ai computer.

Gli attori delle minacce eseguono attivamente la ricerca di computer accessibili con porte di gestione aperte, ad esempio RDP o SSH. Tutti i computer sono potenziali bersagli per un attacco. Quando un computer viene compromesso correttamente, viene usato come punto di ingresso per attaccare altre risorse nell'ambiente.

Per ridurre le superfici di attacco, si vogliono meno porte aperte, in particolare le porte di gestione. Gli utenti legittimi usano anche queste porte, quindi non è pratico mantenerle chiuse.

Per risolvere questo dilemma, Defender per il cloud offre l'accesso just-in-time alle macchine virtuali in modo da poter bloccare il traffico in ingresso alle macchine virtuali, riducendo l'esposizione agli attacchi, fornendo al tempo stesso un accesso semplice per connettersi alle macchine virtuali quando necessario. L'accesso JIT è disponibile quando Defender per server Piano 2 è abilitato.

Accesso JITE e risorse di rete

Azure

In Azure è possibile bloccare il traffico in ingresso su porte specifiche abilitando l'accesso JUST-In-Time.

- Microsoft Defender per il cloud garantisce che esistano regole "nega tutto il traffico in ingresso" per le porte selezionate nel gruppo di sicurezza di rete (NSG) e regole di Firewall di Azure.

- Queste regole limitano l'accesso alle porte di gestione delle macchine virtuali di Azure e le proteggono da attacchi.

- Se esistono già altre regole per le porte selezionate, tali regole esistenti avranno la priorità sulle nuove regole definite per "nega tutto il traffico in ingresso".

- Se non sono presenti regole sulle porte selezionate, le nuove regole avranno la priorità più alta nel gruppo di sicurezza di rete e in Firewall di Azure.

AWS

In AWS, abilitando l'accesso JUST-In-Time, le regole pertinenti nei gruppi di sicurezza EC2 collegati (per le porte selezionate) vengono revocate, bloccando il traffico in ingresso su tali porte specifiche.

- Quando un utente richiede l'accesso a una macchina virtuale, Defender per server verifica che l'utente disponga delle autorizzazioni di controllo degli accessi in base al ruolo di Azure per tale macchina virtuale.

- Se la richiesta viene approvata, Microsoft Defender per il cloud configura i gruppi di sicurezza di rete e Firewall di Azure per consentire il traffico in ingresso verso le porte selezionate dall'indirizzo IP pertinente (o intervallo), per il periodo di tempo specificato.

- In AWS Microsoft Defender per il cloud crea un nuovo gruppo di sicurezza EC2 che consente il traffico in ingresso verso le porte specificate.

- Dopo la scadenza, Defender per il cloud ripristina i gruppi di sicurezza di rete negli stati precedenti

- Le connessioni già stabilite non vengono interrotte.

Nota

- L'accesso JITE non supporta le macchine virtuali protette da Firewall di Azure controllate da Firewall di Azure Manager.

- Il Firewall di Azure deve essere configurato con regole (versione classica) e non può usare i criteri firewall.

Identificare le macchine virtuali per l'accesso JUST-In-Time

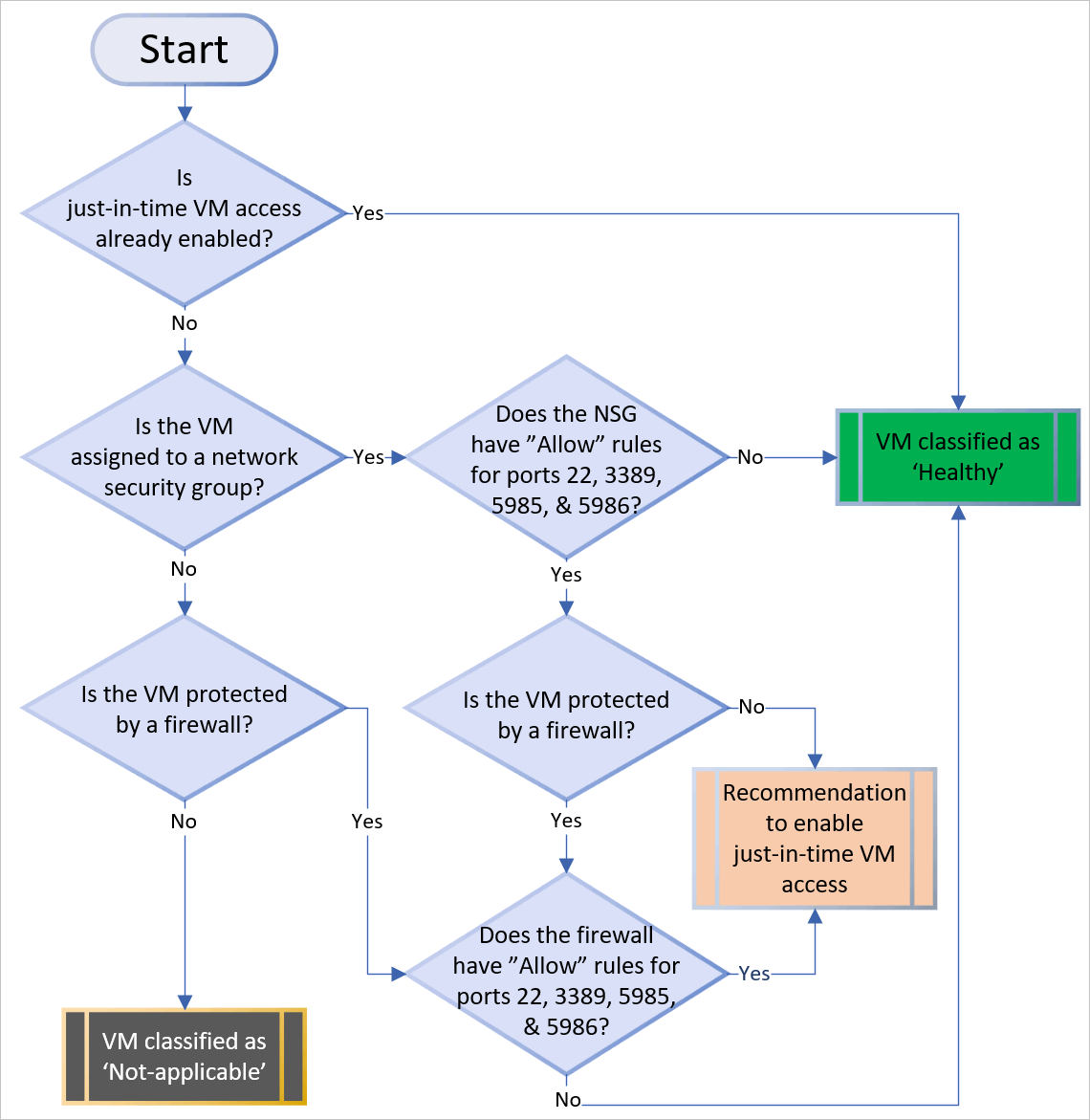

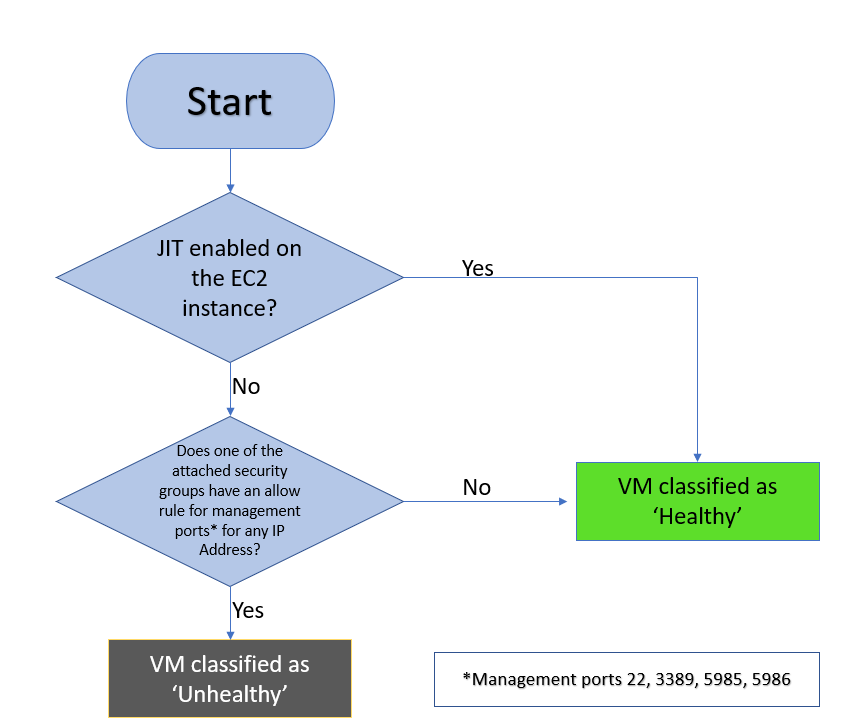

Il diagramma seguente illustra la logica applicata da Defender per server quando si decide come classificare le macchine virtuali supportate:

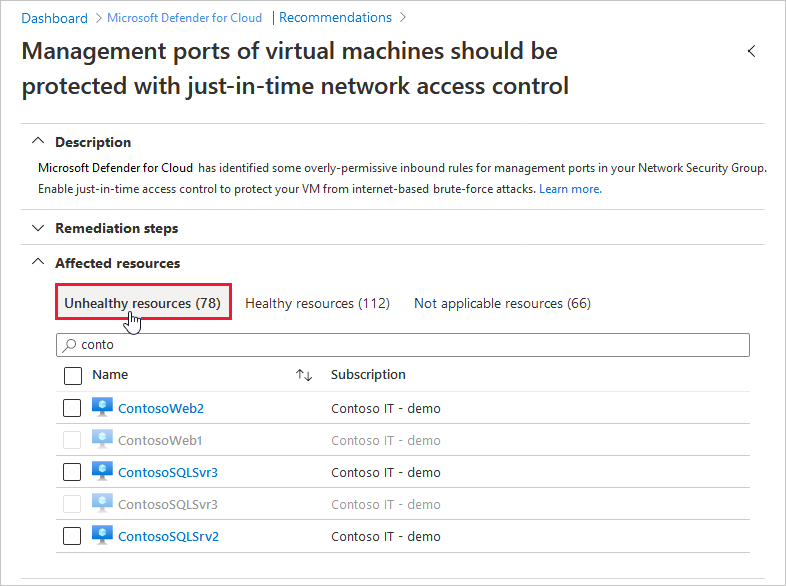

Quando Defender per il cloud trova un computer che può trarre vantaggio dall'accesso JUST-In-Time, tale computer viene aggiunto alla scheda Risorse non integre della raccomandazione.