Abilitare Defender per il cloud in tutte le sottoscrizioni in un gruppo di gestione

È possibile usare Criteri di Azure per abilitare Microsoft Defender per il cloud in tutte le sottoscrizioni di Azure all'interno dello stesso gruppo di gestione (MG). Questo approccio è più comodo rispetto all'accesso singolo dal portale e funziona anche se le sottoscrizioni appartengono a proprietari diversi.

Prerequisiti

Abilitare il provider di _Microsoft.Security_ risorse per il gruppo di gestione usando il comando dell'interfaccia della riga di comando di Azure seguente:

az provider register --namespace Microsoft.Security --management-group-id …

Eseguire l'onboarding di un gruppo di gestione e di tutte le relative sottoscrizioni

Per eseguire l'onboarding di un gruppo di gestione e di tutte le relative sottoscrizioni:

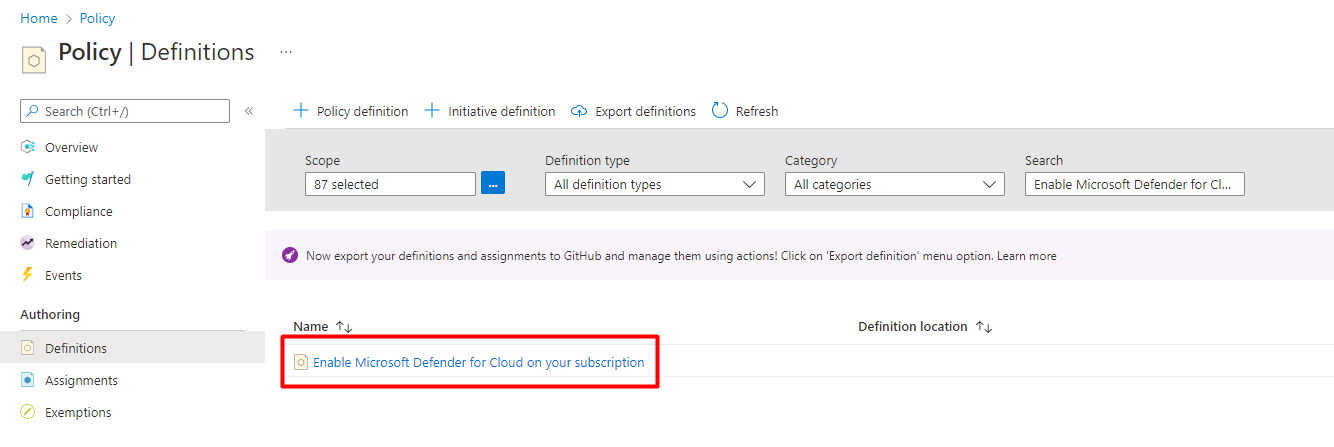

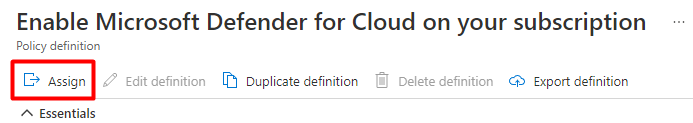

Come utente con autorizzazioni di Amministrazione di sicurezza, aprire Criteri di Azure e cercare la definizione

Enable Microsoft Defender for Cloud on your subscription.Selezionare Assegna e assicurarsi di impostare l'ambito sul livello del gruppo di gestione.

Suggerimento

Non sono previsti parametri obbligatori, ad eccezione dell'ambito.

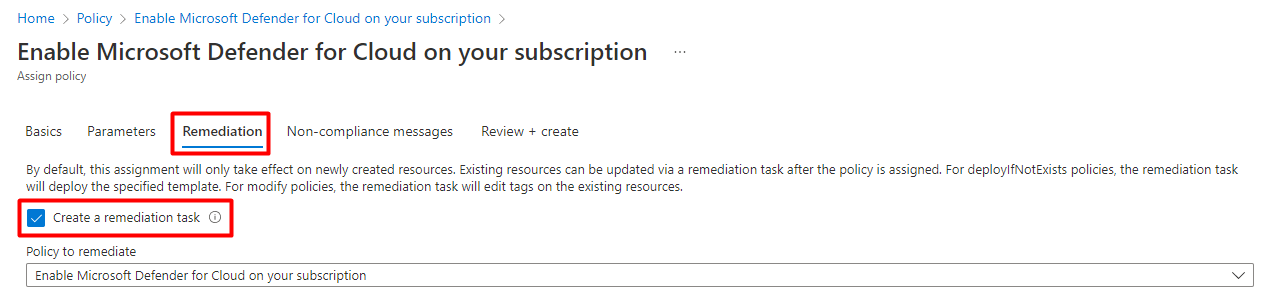

Selezionare Correzione e selezionare Crea un'attività di correzione per assicurarsi che tutte le sottoscrizioni esistenti che non dispongono di Defender per il cloud abilitate vengano caricate.

Selezionare Rivedi e crea.

Esaminare le informazioni e selezionare Crea.

Quando viene assegnata la definizione, verrà eseguita la seguente operazione:

- Rilevare tutte le sottoscrizioni nel mgm non ancora registrate con Defender per il cloud.

- Contrassegnerà tali sottoscrizioni come "non conformi".

- Contrassegnare come "conformi" tutte le sottoscrizioni registrate (indipendentemente dal fatto che dispongano di funzionalità di sicurezza avanzate di Defender per il cloud attivato o disattivato).

L'attività di correzione abiliterà quindi le funzionalità di base di Defender per il cloud nelle sottoscrizioni non conformi.

Modifiche facoltative

Esistono diversi modi per scegliere di modificare la definizione di Criteri di Azure:

Definire la conformità in modo diverso: i criteri forniti classificano tutte le sottoscrizioni nel mge che non sono ancora registrate con Defender per il cloud come "non conformi". È possibile scegliere di impostarlo su tutte le sottoscrizioni senza abilitare le funzionalità di sicurezza avanzate di Defender per il cloud.

La definizione fornita consente di specificare una delle impostazioni di 'pricing' seguenti come conforme. Questo significa che una sottoscrizione impostata su 'standard' o 'free' è conforme.

Suggerimento

Quando un piano di Microsoft Defender è abilitato, viene descritto in una definizione di criteri come nell'impostazione "Standard". quando è disabilitato, è 'Gratuito'. Per informazioni sulle differenze tra questi piani, vedere i piani di Defender di Microsoft Defender per il cloud.

"existenceCondition": { "anyof": [ { "field": "microsoft.security/pricings/pricingTier", "equals": "standard" }, { "field": "microsoft.security/pricings/pricingTier", "equals": "free" } ] },Se lo si imposta come segue, solo le sottoscrizioni impostate su 'standard ' verranno classificate come conformi:

"existenceCondition": { { "field": "microsoft.security/pricings/pricingTier", "equals": "standard" }, },Definire alcuni piani di Microsoft Defender da applicare quando si abilita Defender per il cloud: il criterio fornito abilita Defender per il cloud senza alcuna funzionalità di sicurezza avanzata facoltativa. È possibile scegliere di abilitare uno o più piani di Microsoft Defender.

La sezione

deploymentdella definizione fornita include un parametropricingTier. Per impostazione predefinita, tale parametro è impostato sufree, ma può essere modificato.

Passaggi successivi

Ora che è stato eseguito l'onboarding di un intero gruppo di gestione, abilitare le funzionalità di sicurezza avanzate.