Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Important

Microsoft Defender per il cloud sta espandendo il portale di Defender per offrire un'esperienza di sicurezza unificata in ambienti cloud e di codice. Come parte di questa espansione, alcune funzionalità sono ora disponibili nel portale di Microsoft Defender e le funzionalità aggiuntive verranno aggiunte al portale di Defender nel tempo.

Questa modifica è progettata per:

- Sbloccare nuove esperienze di gestione del cloud e del comportamento.

- Offrire un'integrazione approfondita con altri servizi di sicurezza di Microsoft.

- Offrire ai team di sicurezza flussi di lavoro semplificati combinando tutti gli strumenti in un unico portale.

Per identificare la documentazione specifica per il portale di Defender, cercare il punto di ingresso del portale nella parte superiore dell'articolo. Questo pivot indica se il contenuto si applica al portale di Defender o al portale di Azure.

La documentazione verrà aggiornata continuamente per riflettere queste modifiche, quindi controllare regolarmente le indicazioni e la disponibilità delle funzionalità più recenti.

Esaminare l'articolo sulle limitazioni note per comprendere le lacune correnti durante la fase di anteprima.

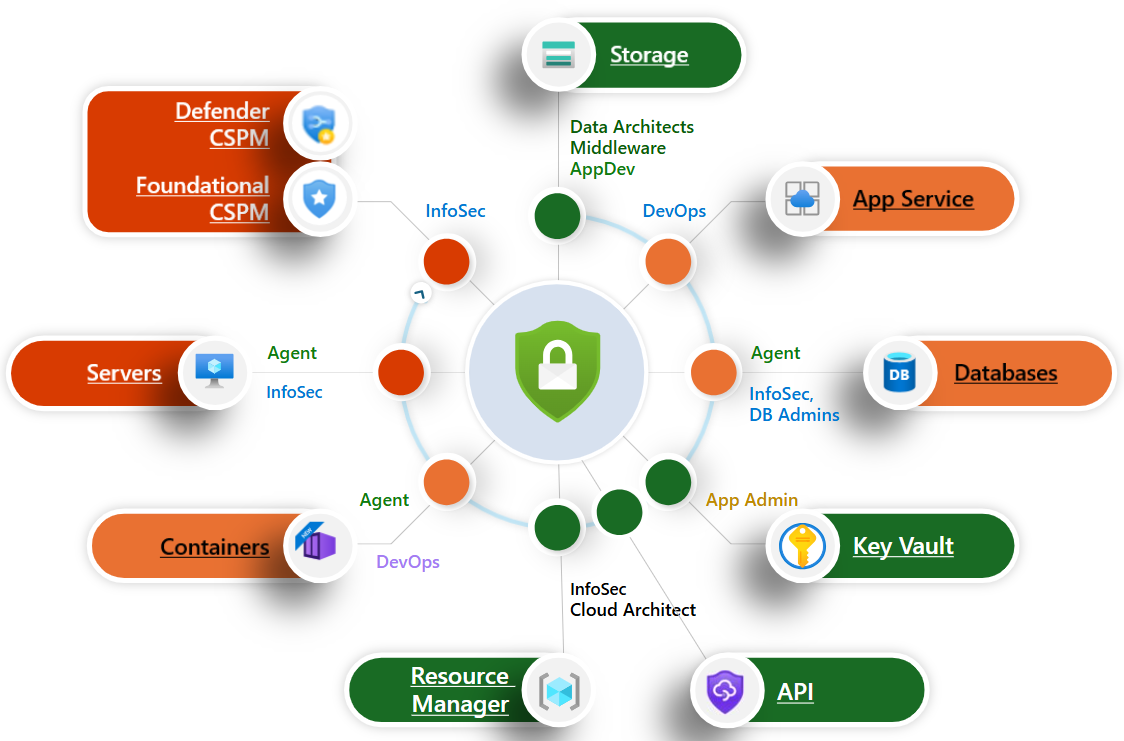

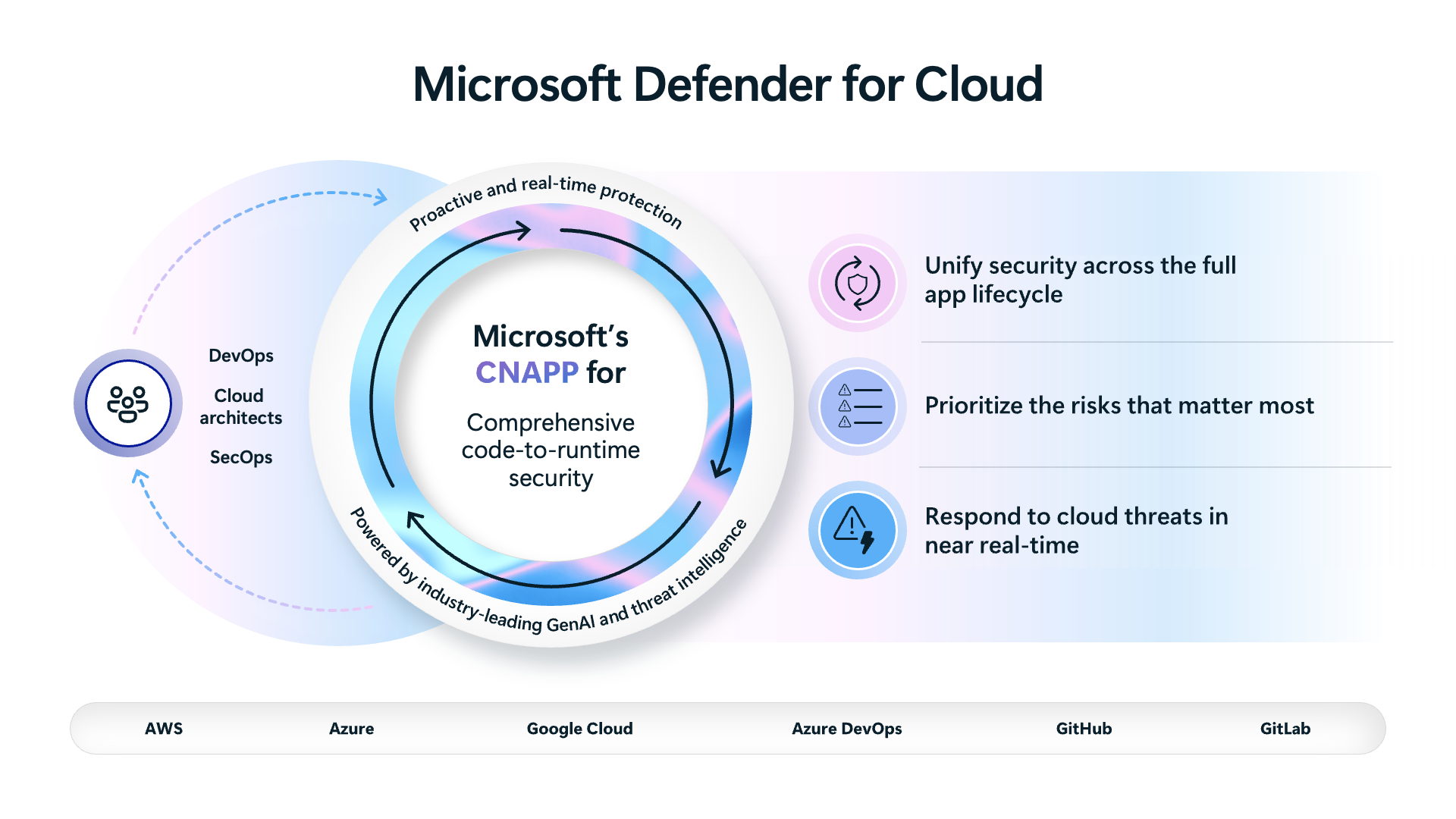

Microsoft Defender per il cloud è un Cloud Native Application Protection Platform (CNAPP), una soluzione unificata che combina più strumenti di sicurezza cloud per proteggere le applicazioni nell'intero ciclo di vita. La soluzione offre una panoramica completa del comportamento di sicurezza tra le risorse cloud e locali. Consente inoltre di proteggere ambienti multicloud e ibridi e integra la sicurezza nei flussi di lavoro DevOps. Ha tre componenti principali:

Cloud Security Posture Management (CSPM) controlla e migliora il comportamento di sicurezza delle risorse cloud.

Development Security Operations (DevSecOps) gestisce la sicurezza a livello di codice in ambienti multicloud e multi-pipeline.

Cloud Workload Protection Platform (CWPP) protegge i carichi di lavoro, ad esempio macchine virtuali, contenitori, archiviazione, database e funzioni serverless dalle minacce.

Defender per il cloud usa le sue più ampie funzionalità di Cloud Native Application Protection Platform (CNAPP) per unificare le protezioni in un'unica esperienza. Defender per il cloud incorpora la sicurezza all'inizio del ciclo di vita dello sviluppo. Aiuta i team di DevOps a trovare configurazioni errate, applicare i criteri e correggere i rischi in anticipo. Defender per il cloud si integra con il portale di Defender XDR e l'ecosistema di Microsoft Security, offrendo esperienze di gestione unificata del comportamento e SOC.

Oltre alle principali funzionalità CNAPP, Defender per il cloud offre AI security and AI threat protection per salvaguardare i carichi di lavoro generativi dell'IA durante tutto il ciclo di vita. Queste funzionalità consentono di individuare le applicazioni di intelligenza artificiale, identificare le vulnerabilità, ridurre i rischi e rilevare le minacce destinate ai carichi di lavoro generativi di intelligenza artificiale.

Note

Per informazioni sui prezzi, vedere il Defender per il cloud pagina dei prezzi. È anche possibile stimare i costi con il calcolatore dei costi Defender per il cloud.

Cloud Native Application Protection Platform (CNAPP)

Dopo aver abilitato la soluzione Defender per il cloud nella sottoscrizione Azure, il sistema raccoglie i dati di sicurezza dagli ambienti multicloud e DevOps. Defender per il cloud usa i dati per fornire informazioni dettagliate, raccomandazioni e azioni che consentono di proteggere i carichi di lavoro e le risorse cloud. È possibile aumentare la protezione e la copertura dei carichi di lavoro cloud abilitando piani aggiuntivi elencati nella sezione seguente.

i piani disponibili di Defender per il cloud e i vantaggi di CNAPP includono:

| Piano Defender per il cloud | Vantaggi di CNAPP | Collegamenti pertinenti |

|---|---|---|

| Defender CSPM/Foundational CSPM | Offre funzionalità avanzate per il comportamento di sicurezza, tra cui l'analisi delle vulnerabilità senza agente, il comportamento di sicurezza compatibile con i dati, il grafico della sicurezza cloud e la ricerca avanzata delle minacce. | Vedere le differenze tra i piani CSPM. Abilitare il piano di Defender CSPM. |

| Defender per server | Fornisce il rilevamento delle minacce e le difese avanzate per i computer Windows e Linux eseguiti in Azure, AWS, GCP e ambienti locali. |

Pianificare la distribuzione di Defender per server Vedere le differenze tra i piani di Defender per i server Distribuire Defender per server |

| Defender per contenitori | Fornisce protezione avanzata dell'ambiente, valutazione della vulnerabilità, protezione in fase di esecuzione di nodi e cluster Kubernetes. |

Panoramica della sicurezza dei contenitori in Microsoft Defender per contenitori Architettura di Defender per contenitori Proteggere i contenitori Azure, IaaS, AWS e GCP con Defender per contenitori |

| Defender per Resource Manager | Rileva attività insolite e potenzialmente dannose monitorando automaticamente le operazioni di gestione delle risorse. |

Panoramica di Microsoft Defender per Resource Manager Proteggere le risorse con Defender per Resource Manager |

| Defender per l'archiviazione | Protegge da malware, minacce specifiche di archiviazione, perdita di dati sensibili e uso improprio del token di firma di accesso condiviso. |

Panoramica di Microsoft Defender per lo Storage Analisi malware Rilevare le minacce ai dati sensibili Deploy Microsoft Defender for Storage |

| Defender per Servizio app | Identifica gli attacchi destinati alle applicazioni in esecuzione sul servizio app. |

Panoramica di Defender per App Service Azure per proteggere le app web e le API di Servizio app di Azure Proteggere le applicazioni con Defender per il servizio app |

| Defender per database | Protegge l'intero patrimonio di database con il rilevamento degli attacchi e la risposta alle minacce per i vari tipi di database in Azure. |

Panoramica di Microsoft Defender per Azure SQL Proteggi i database con Defender for Databases Che è Microsoft Defender per i database relazionali open source Panoramica di Microsoft Defender per Azure Cosmos DB |

| Defender per Key Vault | Rileva tentativi insoliti e potenzialmente dannosi di accedere o sfruttare gli account Key Vault. |

Panoramica di Microsoft Defender per Key Vault Proteggere gli insiemi di credenziali delle chiavi con Defender per Key Vault |

| Defender per API | Offre visibilità sulle API critiche per l'azienda, migliora il comportamento di sicurezza delle API, la definizione delle priorità delle correzioni di vulnerabilità e rileva rapidamente minacce attive in tempo reale. |

Informazioni su Microsoft Defender per le API Proteggere le API con Defender per le API |

| Servizi di intelligenza artificiale | Identifica le minacce per la generazione di applicazioni di intelligenza artificiale in tempo reale e consente di rispondere ai problemi di sicurezza. |

Protezione dalle minacce per l'intelligenza artificiale Abilitare la protezione dalle minacce per i servizi di intelligenza artificiale |

È anche possibile consultare l'E-book "Dal piano alla distribuzione: Implementazione di una strategia CNAPP (Cloud Native Application Protection Platform) " per altre informazioni sull'implementazione di CNAPP in Defender per il cloud.

Gestione del comportamento di sicurezza cloud (CSPM)

La sicurezza delle risorse cloud e locali dipende dalla configurazione e dalla distribuzione appropriate. Defender per il cloud raccomandazioni consentono di proteggere l'ambiente.

Defender per il cloud include funzionalità di Foundational CSPM gratuite. Abilitare funzionalità CSPM avanzate usando il piano di Defender CSPM.

Note

Defender CSPM offre un'ampia copertura delle raccomandazioni in Defender per il cloud. Alcuni consigli sono specifici del piano e richiedono di abilitare piani CWPP specifici per accedervi.

| Capability | Quale problema contribuisce a risolvere? | Get started | piano Defender |

|---|---|---|---|

| Gestione centralizzata dei criteri | Definire le condizioni di sicurezza che si vuole mantenere nell'ambiente. I criteri si traducono in raccomandazioni che identificano le configurazioni delle risorse che violano i criteri di sicurezza. Il Microsoft cloud security benchmark è uno standard predefinito che applica principi di sicurezza con indicazioni dettagliate sull'implementazione tecnica per Azure e altri provider di servizi cloud (ad esempio Amazon Web Services (AWS) e Google Cloud Platform (GCP). | Personalizzare un criterio di sicurezza | CSPM di base (gratuito) |

| Punteggio di sicurezza | Riepilogare la postura di sicurezza in base alle raccomandazioni sulla sicurezza. Man mano che si aggiornano le raccomandazioni, il punteggio di sicurezza migliora. | Tracciare il proprio punteggio di sicurezza | CSPM di base (gratuito) |

| Copertura multicloud | Connettiti agli ambienti multicloud utilizzando metodi senza agente per approfondimenti CSPM e protezione CWPP. | Connettere Amazon AWS e Google GCP alle risorse cloud per Defender per il cloud | CSPM di base (gratuito) |

| Cloud Security Posture Management (CSPM) | Utilizzare il dashboard per visualizzare i punti deboli nella postura di sicurezza. | Abilitare gli strumenti CSPM | CSPM di base (gratuito) |

| Gestione Avanzata della Postura di Sicurezza sul Cloud | Consente di ottenere strumenti avanzati per identificare i punti deboli nella postura di sicurezza, tra cui: - Governance per promuovere azioni che migliorino la postura di sicurezza - Conformità alle normative per verificare la conformità agli standard di sicurezza - Cloud Security Explorer per creare una visualizzazione completa dell'ambiente |

Abilitare gli strumenti CSPM | CSPM Defender |

| Gestione della postura di sicurezza dei dati | La gestione della postura di sicurezza dei dati individua automaticamente gli archivi dati contenenti dati sensibili e permette di ridurre il rischio di violazioni dei dati. | Abilitare la gestione della postura di sicurezza dei dati | Defender CSPM o Defender for Storage |

| Analisi del percorso di attacco | Modella il traffico nella rete per identificare i potenziali rischi prima di implementare le modifiche all'ambiente. | Creare query per analizzare i percorsi | CSPM Defender |

| Cloud Security Explorer | Mappa dell'ambiente cloud che consente di creare query per individuare i rischi per la sicurezza. | Creare query per individuare i rischi per la sicurezza | CSPM Defender |

| Governance della sicurezza | Migliora la sicurezza tramite l'organizzazione assegnando attività ai proprietari delle risorse e monitorando lo stato dell'allineamento dello stato di sicurezza con i criteri di sicurezza. | Definire le regole di governance | CSPM Defender |

| AI SPM | Offre una visione completa della distinta base IA (DB IA) dell'organizzazione, che valuta la postura di sicurezza dei carichi di lavoro IA analizzati. | Individuare carichi di lavoro generativi di intelligenza artificiale | CSPM Defender |

Operazioni di sicurezza dello sviluppo (DevSecOps)

Defender per il cloud aggiunge sicurezza all'inizio dello sviluppo. Consente di proteggere pipeline e ambienti di codice e monitorare il comportamento di sicurezza da un'unica posizione. Defender per il cloud consente ai team di sicurezza di gestire la sicurezza DevOps in ambienti multi-pipeline.

Le applicazioni richiedono la consapevolezza della sicurezza a livello di codice, infrastruttura e runtime per garantire la protezione avanzata delle applicazioni distribuite contro gli attacchi.

| Capability | Quale problema contribuisce a risolvere? | Get started | piano Defender |

|---|---|---|---|

| Informazioni dettagliate sulla pipeline di codice | Consente ai team di sicurezza di proteggere le applicazioni e le risorse dal codice al cloud in ambienti multi-pipeline, tra cui GitHub, Azure DevOps e GitLab. I risultati della sicurezza di DevOps, ad esempio configurazioni non corrette e segreti esposti di IaC (Infrastructure as Code), possono quindi essere correlati ad altre informazioni sulla sicurezza del cloud contestuali per classificare la correzione nel codice in ordine di priorità. | Connettere i repository Azure DevOps, GitHub e GitLab a Microsoft Defender per il cloud | Foundational CSPM (gratuito) e Defender CSPM |

Piattaforma di protezione del carico di lavoro cloud (CWPP)

I principi di sicurezza proattivi richiedono l'implementazione di procedure di sicurezza per proteggere i carichi di lavoro dalle minacce. Le piattaforme di protezione dei carichi di lavoro cloud (CWPP) forniscono raccomandazioni specifiche del carico di lavoro per guidare l'utente ai controlli di sicurezza appropriati per proteggere i carichi di lavoro.

Quando l'ambiente è minacciato, gli avvisi di sicurezza indicano immediatamente la natura e la gravità della minaccia per consentire la pianificazione della risposta. Dopo aver identificato una minaccia nell'ambiente, rispondere rapidamente per limitare il rischio alle risorse.

| Capability | Quale problema contribuisce a risolvere? | Get started | piano Defender |

|---|---|---|---|

| Proteggere i server cloud | Fornire protezioni server tramite Microsoft Defender per endpoint o tramite protezione estesa con l'accesso just-in-time alla rete, monitoraggio dell'integrità dei file, valutazione delle vulnerabilità e altro ancora. | Proteggere i server multi-cloud e locali | Defender per server |

| Identificare le minacce alle risorse di archiviazione | Rilevare tentativi insoliti e potenzialmente dannosi di accedere o sfruttare gli account di archiviazione usando funzionalità avanzate di rilevamento delle minacce e Microsoft dati di Intelligence sulle minacce per fornire avvisi di sicurezza contestuali. | Proteggere le risorse di archiviazione cloud | Defender per l'archiviazione |

| Proteggere i database cloud | Proteggere l'intero patrimonio di database con il rilevamento degli attacchi e la risposta alle minacce per i tipi di database più diffusi in Azure per proteggere i motori di database e i tipi di dati, in base alla superficie di attacco e ai rischi per la sicurezza. | Distribuire protezioni specializzate per database cloud e locali | - Defender per i database Azure SQL - Defender per i server SQL su macchine - Defender per i database relazionali open source - Defender per Azure Cosmos DB |

| Proteggere i contenitori | Protegge i contenitori in modo da migliorare, monitorare e gestire la sicurezza dei cluster, dei contenitori e delle applicazioni con protezione avanzata dell'ambiente, valutazioni delle vulnerabilità e protezione in fase di esecuzione. | Individuare i rischi per la sicurezza nei contenitori | Defender per contenitori |

| Informazioni dettagliate sui servizi di infrastruttura | Diagnostica i punti deboli nell'infrastruttura dell'applicazione che possono esporre l'ambiente ad attacchi. |

-

Identifica attacchi destinati alle applicazioni in esecuzione su App Service - Rileva tentativi di sfruttare gli account di Key Vault - Ricevi avvisi sulle operazioni sospette di Resource Manager - Espone attività anomale di Domain Name System (DNS) |

- Defender per App Service - Defender per Key Vault - Defender per Resource Manager - Defender per DNS |

| Avvisi di sicurezza | Ottengono in tempo reale informazioni sugli eventi che minacciano la sicurezza dell'ambiente. Gli avvisi sono suddivisi in categorie e livelli di gravità assegnati per indicare risposte appropriate. | Gestire gli avvisi di sicurezza | Qualsiasi piano di protezione del carico di lavoro Defender |

| Eventi imprevisti relativi alla sicurezza | Identificare i modelli di attacco correlando gli avvisi. Integrazione con informazioni sulla sicurezza e gestione degli eventi (SIEM), orchestrazione della sicurezza, automazione e risposta (SOAR) e soluzioni di distribuzione IT tradizionali che rispondono alle minacce e riducono i rischi. | Esportare avvisi in sistemi SIEM, SOAR o ITSM | Qualsiasi piano di protezione del carico di lavoro Defender |

Important

- A partire dal 1° agosto 2023, i clienti con una sottoscrizione esistente a Defender per DNS possono continuare a usare il servizio come piano autonomo.

- Per le nuove sottoscrizioni, gli avvisi sulle attività DNS sospette vengono inclusi nell'ambito di Defender per server piano 2 (P2).

- Non viene apportata alcuna modifica all'ambito di protezione: Defender per DNS continua a proteggere tutte le risorse Azure connesse ai resolver DNS predefiniti di Azure. La modifica influisce sulla modalità di fatturazione e aggregazione della protezione DNS, non sulle risorse coperte.

Sicurezza dell'intelligenza artificiale e protezione dalle minacce

Microsoft Defender per il cloud fornisce la gestione del comportamento di sicurezza dell'intelligenza artificiale e la protezione dalle minacce per intelligenza artificiale per proteggere i carichi di lavoro generativi di intelligenza artificiale nell'intero ciclo di vita.

| Tipo di sicurezza di intelligenza artificiale | Description | Collegamenti pertinenti |

|---|---|---|

| Gestione del comportamento di sicurezza dell'intelligenza artificiale (SPM) | Consente di individuare applicazioni di intelligenza artificiale generative, identificare le vulnerabilità e ridurre i rischi usando raccomandazioni predefinite e analisi del percorso di attacco. | Altre informazioni sulla gestione del comportamento di sicurezza dell'intelligenza artificiale |

| Protezione dalle minacce per l'intelligenza artificiale | Usa tecniche avanzate di rilevamento delle minacce per identificare e rispondere alle minacce destinate ai carichi di lavoro di AI generativa. | Protezione dalle minacce per l'intelligenza artificiale |

Defender per il cloud include anche un dashboard di sicurezza dati e intelligenza artificiale. Questo dashboard offre una posizione centrale per monitorare e gestire i dati e le risorse di intelligenza artificiale, tenere traccia dei rischi e controllare lo stato di protezione.

Ulteriori informazioni

Per altre informazioni su Defender per il cloud e sul relativo funzionamento, vedere:

- Procedura dettagliata passo-passo di Defender per il cloud

- Un'intervista su Defender per il cloud con un esperto di cybersecurity in Lezioni apprese dal campo

- Microsoft Defender per il cloud - Casi d'uso

- Serie PoC per Microsoft Defender per il cloud - Microsoft Defender per contenitori

- Informazioni su come Microsoft Defender per il cloud fornisce la sicurezza dei dati.