Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Le raccomandazioni sulla sicurezza in Microsoft Defender for Cloud contengono indicazioni utili che consentono di proteggere le risorse e migliorare il comportamento di sicurezza. Ogni raccomandazione fornisce passaggi dettagliati per risolvere problemi di sicurezza specifici identificati negli ambienti cloud.

Le raccomandazioni sulla sicurezza vengono generate in base alla valutazione continua delle risorse rispetto ai criteri di sicurezza e agli standard di conformità. Forniscono procedure di correzione chiare, definizione delle priorità in base al rischio e indicazioni utili per rafforzare le difese contro potenziali minacce.

Quali sono i fattori di rischio?

Defender for Cloud usa il contesto di un ambiente, tra cui la configurazione della risorsa, le connessioni di rete e il comportamento di sicurezza, per valutare il rischio di potenziali problemi di sicurezza. Usando questo contesto, identifica i rischi di sicurezza più significativi e li distingue da problemi meno rischiosi. Le raccomandazioni vengono ordinate in base al livello di rischio.

Questo motore di valutazione dei rischi considera fattori di rischio importanti, ad esempio:

- Esposizione a Internet: indica se le risorse sono accessibili da Internet

- Riservatezza dei dati: presenza di dati sensibili o riservati

- Spostamento laterale: potenziale per i malintenzionati per spostarsi tra risorse

- Percorsi di attacco: indica se il problema di sicurezza fa parte di potenziali scenari di attacco

Informazioni sulla definizione delle priorità dei rischi

Microsoft Defender for Cloud usa in modo proattivo un motore dinamico che valuta i rischi nell'ambiente in uso. Tiene conto del potenziale di sfruttamento e del potenziale impatto aziendale per l'organizzazione. Il motore assegna priorità alle raccomandazioni di sicurezza in base ai fattori di rischio di ogni risorsa. Il contesto dell'ambiente, inclusa la configurazione della risorsa, le connessioni di rete e il comportamento di sicurezza, determina questi fattori di rischio.

Quando Defender for Cloud esegue una valutazione dei rischi dei problemi di sicurezza, il motore identifica i rischi di sicurezza più significativi e li distingue da problemi meno rischiosi. Il motore ordina le raccomandazioni in base al livello di rischio. È possibile risolvere i problemi di sicurezza che rappresentano minacce immediate con il massimo potenziale di essere sfruttati nell'ambiente in uso.

Altre informazioni sulla definizione delle priorità dei rischi.

Livelli di rischio e calcolo

Defender for Cloud usa un motore di classificazione dei rischi compatibile con il contesto per calcolare il livello di rischio di ogni raccomandazione di sicurezza. Il livello di rischio deriva dai fattori di rischio di ogni risorsa, ad esempio la configurazione, le connessioni di rete e il comportamento di sicurezza. Il livello di rischio viene calcolato in base al potenziale impatto del problema di sicurezza, alle categorie di rischio e al percorso di attacco di cui fa parte il problema di sicurezza.

Le raccomandazioni vengono classificate in cinque categorie in base al livello di rischio:

- Critico: raccomandazioni che richiedono un'azione immediata a causa del potenziale impatto significativo sul comportamento di sicurezza dell'organizzazione.

- Alta: raccomandazioni che indicano un potenziale rischio di sicurezza che deve essere affrontato in modo tempestivo, ma che potrebbe non richiedere attenzione immediata.

- Medio: raccomandazioni che indicano un problema di sicurezza relativamente secondario che è possibile risolvere per comodità.

- Basso: raccomandazioni che indicano un problema di sicurezza relativamente secondario che è possibile risolvere per comodità.

- Non valutato: raccomandazioni non ancora valutate. Questo stato potrebbe essere dovuto alla mancata copertura della risorsa dal piano CSPM di Defender, che è un prerequisito per il livello di rischio.

Dettagli del dashboard delle raccomandazioni

Nella pagina raccomandazioni è possibile esaminare i dettagli con priorità di rischio seguenti:

- Titolo: titolo della raccomandazione.

- Risorsa interessata: risorsa a cui si applica la raccomandazione.

- Livello di rischio: l'exploitbilità e l'impatto aziendale del problema di sicurezza sottostante, tenendo conto del contesto delle risorse ambientali, ad esempio esposizione a Internet, dati sensibili, spostamento laterale e altro ancora.

- Fattori di rischio: fattori ambientali della risorsa interessata dalla raccomandazione, che influenzano l'sfruttabilità e l'impatto aziendale del problema di sicurezza sottostante.

- Percorsi di attacco: numero di percorsi di attacco di cui fa parte la raccomandazione in base alla ricerca del motore di sicurezza per tutti i potenziali percorsi di attacco.

- Proprietario: la persona a cui è assegnata la raccomandazione.

- Stato: stato corrente della raccomandazione (non assegnato, tempo scaduto).

- Informazioni dettagliate: informazioni correlate alla raccomandazione, ad esempio se è in anteprima, se può essere negata, se è disponibile un'opzione di correzione.

Classificazione delle raccomandazioni

Ogni raccomandazione di sicurezza di Defender for Cloud ha una classificazione di gravità.

Gravità critica

Rispondere immediatamente a queste raccomandazioni. Le raccomandazioni di gravità critiche indicano una vulnerabilità di sicurezza urgente e altamente sfruttabile che rappresenta una minaccia immediata per l'ambiente.

Le raccomandazioni di gravità critiche richiedono una correzione immediata. Evidenziano vulnerabilità gravi e facilmente sfruttabili che potrebbero consentire agli attori malintenzionati di ottenere l'accesso con privilegi, compromettere i dati sensibili o spostarsi in un secondo momento nell'ambiente.

Esempi di raccomandazioni di gravità critiche includono:

- Esposizione di segreti altamente sensibili o privilegiati che, se compromessi, potrebbero concedere l'accesso amministrativo completo tra sistemi.

- Risorse esposte a Internet che consentono l'accesso non autenticato a carichi di lavoro critici, interfacce di gestione o archivi dati sensibili.

- Vulnerabilità critiche CVSS 9.0+ individuate nei computer o nei contenitori che consentono l'esecuzione remota del codice, l'escalation dei privilegi o l'acquisizione completa del sistema.

- Errori di configurazione che consentono lo spostamento laterale diretto ad asset di valore elevato, ad esempio controller di dominio o database di produzione.

Gravità alta

È consigliabile rispondere immediatamente a queste raccomandazioni. Indicano che esiste una vulnerabilità di sicurezza critica che un utente malintenzionato potrebbe sfruttare per ottenere l'accesso non autorizzato ai sistemi o ai dati.

Esempi di raccomandazioni di gravità elevata includono:

- Segreti non protetti in un computer.

- Regole del gruppo di sicurezza di rete in ingresso eccessivamente permissive.

- Cluster che consentono la distribuzione delle immagini da registri non attendibili.

- Accesso pubblico senza restrizioni agli account di archiviazione o ai database.

Gravità media

Queste raccomandazioni indicano un potenziale rischio per la sicurezza. Rispondere a queste raccomandazioni in modo tempestivo, ma potrebbero non richiedere attenzione immediata.

Esempi di raccomandazioni di gravità media includono:

- Contenitori che condividono spazi dei nomi host sensibili.

- App Web che non usano identità gestite.

- Computer Linux che non richiedono chiavi SSH durante l'autenticazione.

- Credenziali inutilizzate lasciate nel sistema dopo 90 giorni di inattività.

Gravità bassa

Queste raccomandazioni indicano un problema di sicurezza relativamente secondario che è possibile risolvere per comodità.

Esempi di raccomandazioni di gravità bassa includono:

- Uso dell'autenticazione locale invece dell'ID Microsoft Entra.

- Problemi di salute con la soluzione Endpoint Protection.

- Gli utenti non seguono le procedure consigliate con i gruppi di sicurezza di rete.

- Impostazioni di registrazione configurate in modo errato, che potrebbero rendere più difficile rilevare e rispondere agli eventi imprevisti di sicurezza.

I criteri interni di un'organizzazione potrebbero differire dalla classificazione microsoft di una raccomandazione specifica. Esaminare sempre attentamente ogni raccomandazione e considerare il suo potenziale effetto sul comportamento di sicurezza prima di decidere come risolverlo.

Annotazioni

I clienti cspm di Defender hanno accesso a un sistema di classificazione più completo in cui le raccomandazioni presentano una determinazione a livello di rischio che usa il contesto della risorsa e tutte le risorse correlate. Per altre informazioni, vedere definizione delle priorità dei rischi e indicazioni dettagliate nelle sezioni di definizione delle priorità dei rischi precedenti.

Example

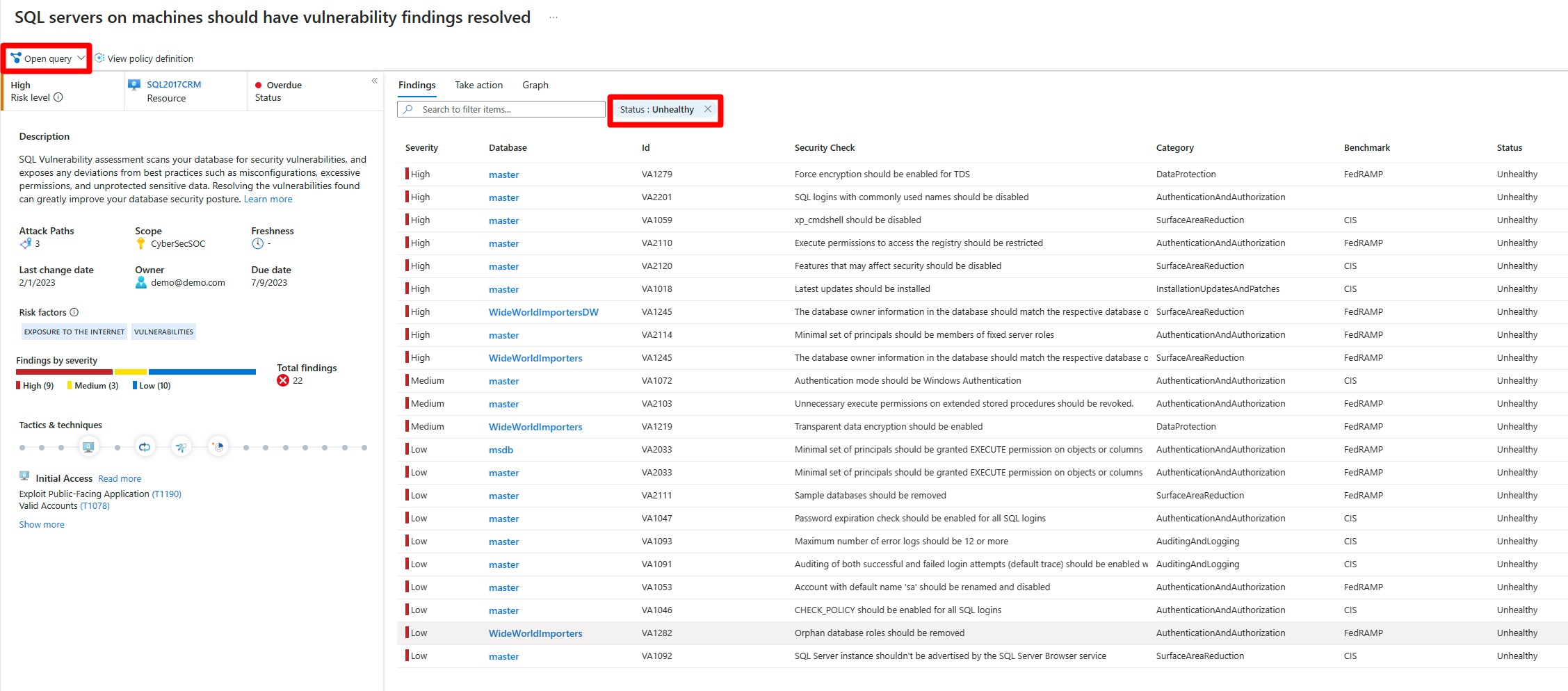

In questo esempio la pagina Dettagli raccomandazione mostra 15 risorse interessate:

Quando si apre ed esegue la query sottostante, Azure Resource Graph Explorer restituisce le stesse risorse interessate per questa raccomandazione.