Autenticazione di app ospitate in Azure in risorse di Azure con Azure SDK per JavaScript

Quando un'app è ospitata in Azure (usando un servizio come servizio app Azure, Azure Macchine virtuali o Istanze di Azure Container), l'approccio consigliato per autenticare un'app per le risorse di Azure consiste nell'usare un'identità gestita.

Un'identità gestita fornisce un'identità per l'app in modo che l'app si connetta ad altre risorse di Azure senza la necessità di usare un segreto , ad esempio un stringa di connessione di chiave. Internamente, Azure conosce l'identità dell'app e le risorse a cui è consentito connettersi. Azure usa queste informazioni per ottenere automaticamente i token di Microsoft Entra per consentire all'app di connettersi ad altre risorse di Azure, senza dover gestire (creare o ruotare) i segreti di autenticazione.

Tipi di identità gestita

Sono disponibili due tipi di identità gestite:

- Identità gestite assegnate dal sistema - singola risorsa di Azure

- Identità gestite assegnate dall'utente - più risorse di Azure

Questo articolo illustra i passaggi per abilitare e usare un'identità gestita assegnata dal sistema per un'app. Se è necessario usare un'identità gestita assegnata dall'utente, vedere l'articolo Gestire le identità gestite assegnate dall'utente per informazioni su come creare un'identità gestita assegnata dall'utente.

Identità gestite assegnate dal sistema per una singola risorsa

Le identità gestite assegnate dal sistema vengono fornite e collegate direttamente a una risorsa di Azure. Quando si abilita l'identità gestita in una risorsa di Azure, si ottiene un'identità gestita assegnata dal sistema per tale risorsa. È associato al ciclo di vita della risorsa di Azure. Quando la risorsa viene eliminata, Azure elimina automaticamente anche l'identità. Poiché è sufficiente abilitare l'identità gestita per la risorsa di Azure che ospita il codice, questo è il tipo di identità gestita più semplice da usare.

Identità gestite assegnate dall'utente per più risorse

Concettualmente questa identità è una risorsa di Azure autonoma. Questo approccio viene usato più frequentemente quando la soluzione ha più carichi di lavoro eseguiti in più risorse di Azure che devono tutti condividere la stessa identità e le stesse autorizzazioni. Ad esempio, se la soluzione include componenti eseguiti su più istanze di macchine virtuali e servizio app e tutti gli utenti hanno bisogno dell'accesso allo stesso set di risorse di Azure, la creazione e l'uso di un'identità gestita assegnata dall'utente in tali risorse avrebbe senso.

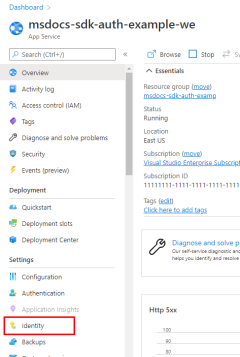

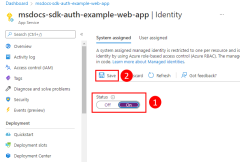

1 - Assegnato dal sistema: Abilitare l'app ospitata

Il primo passaggio consiste nell'abilitare l'identità gestita nella risorsa di Azure che ospita l'app. Ad esempio, se si ospita un'applicazione Django usando app Azure Servizio, è necessario abilitare l'identità gestita per tale app Web servizio app. Se si usa una macchina virtuale per ospitare l'app, è necessario abilitare la macchina virtuale all'uso dell'identità gestita.

È possibile abilitare l'uso dell'identità gestita per una risorsa di Azure usando il portale di Azure o l'interfaccia della riga di comando di Azure.

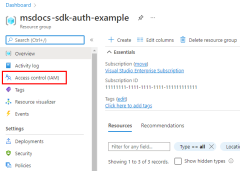

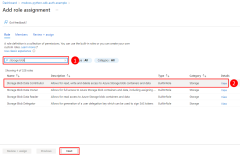

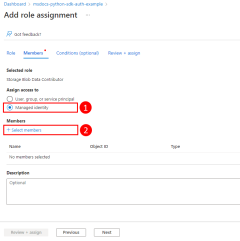

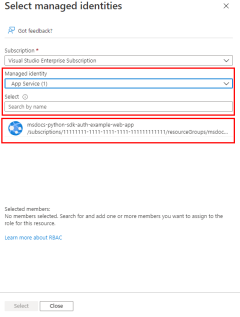

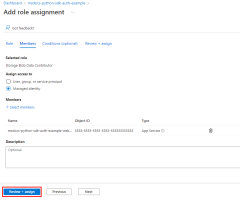

2 - Assegnare ruoli all'identità gestita

Come passaggio successivo occorre determinare i ruoli (autorizzazioni) necessari per l'app e assegnare l'identità gestita a tali ruoli in Azure. A un'identità gestita è possibile assegnare ruoli a livello di risorsa, gruppo di risorse o sottoscrizione. Questo esempio illustra come assegnare ruoli nell'ambito del gruppo di risorse perché la maggior parte delle applicazioni raggruppa tutte le risorse di Azure in un singolo gruppo di risorse.

3 - Implementare DefaultAzureCredential nell'applicazione

La DefaultAzureCredential classe rileverà automaticamente che viene usata un'identità gestita e userà l'identità gestita per l'autenticazione ad altre risorse di Azure. Come descritto nell'articolo Panoramica dell'autenticazione di Azure SDK per JavaScript, DefaultAzureCredential supporta più metodi di autenticazione e determina il metodo di autenticazione usato in fase di esecuzione. In questo modo, l'app può usare metodi di autenticazione diversi in ambienti diversi senza implementare codice specifico dell'ambiente.

Aggiungere prima di tutto il pacchetto di @azure/identità all'applicazione.

npm install @azure/identity

Successivamente, per qualsiasi codice JavaScript che crea un oggetto client azure SDK nell'app, si vuole:

- Importare la

DefaultAzureCredentialclasse dal@azure/identitymodulo. - Creare un oggetto

DefaultAzureCredential. - Passare l'oggetto al costruttore dell'oggetto

DefaultAzureCredentialclient di Azure SDK.

Un esempio è illustrato nel segmento di codice seguente.

// connect-with-default-azure-credential.js

import { BlobServiceClient } from '@azure/storage-blob';

import { DefaultAzureCredential } from '@azure/identity';

import 'dotenv/config'

const accountName = process.env.AZURE_STORAGE_ACCOUNT_NAME;

if (!accountName) throw Error('Azure Storage accountName not found');

const blobServiceClient = new BlobServiceClient(

`https://${accountName}.blob.core.windows.net`,

new DefaultAzureCredential()

);

Quando il codice precedente viene eseguito nella workstation locale durante lo sviluppo locale, il metodo SDK, DefaultAzureCredential(), cercare le variabili di ambiente per un'entità servizio dell'applicazione o in VS Code, l'interfaccia della riga di comando di Azure o Azure PowerShell per un set di credenziali per sviluppatori, che possono essere usate per autenticare l'app nelle risorse di Azure durante lo sviluppo locale. In questo modo, questo stesso codice può essere usato per autenticare l'app nelle risorse di Azure durante lo sviluppo locale e quando viene distribuito in Azure.