Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

È possibile registrare un agente usando un'entità servizio a partire dalla versione dell'agente 3.227.1 specificando SP come opzione di autenticazione dell'agente.

Concedere all'entità servizio l'accesso al pool di agenti

Prima di registrare un agente usando un'entità servizio, è necessario aver creato un'entità servizio e concedere l'autorizzazione per accedere al pool di agenti.

Importante

Per concedere a un'entità servizio l'accesso al pool di agenti, è necessario essere un amministratore del pool di agenti, un proprietario dell'organizzazione di Azure DevOps o un amministratore di TFS o Azure DevOps Server.

Se l'agente è un agente del gruppo di distribuzione, è necessario essere un amministratore del gruppo di distribuzione, un proprietario dell'organizzazione di Azure DevOps o un amministratore di TFS o Azure DevOps Server.

Aprire un browser e passare alla scheda Pool di agenti per l'organizzazione di Azure Pipelines.

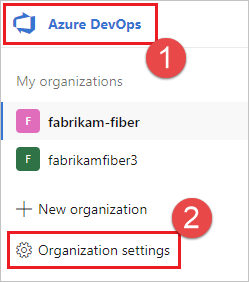

Accedere all'organizzazione (

https://dev.azure.com/{yourorganization}).Scegliere Azure DevOps, Impostazioni organizzazione.

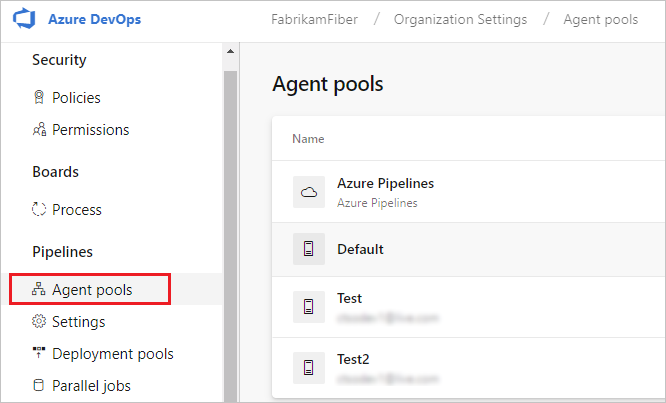

Scegliere Pool di agenti.

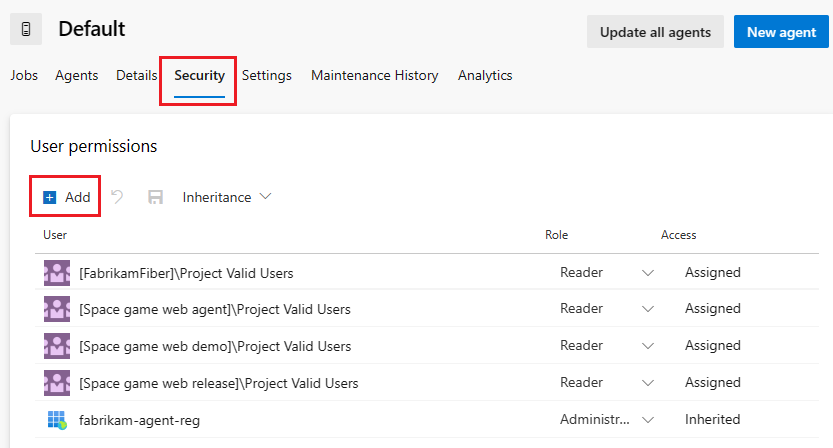

Selezionare il pool di agenti desiderato sul lato destro della pagina e quindi scegliere Sicurezza. Scegliere Aggiungi e aggiungere l'entità servizio con il ruolo Amministratore .

Se l'entità servizio che si intende usare non viene visualizzata, ottenere un amministratore per aggiungerla, concedendo all'entità servizio il ruolo di amministratore per il pool di agenti. L'amministratore può essere un amministratore del pool di agenti, un proprietario dell'organizzazione di Azure DevOps o un amministratore di TFS o azure DevOps Server.

Se si tratta di un agente del gruppo di distribuzione, l'amministratore può essere un amministratore del gruppo di distribuzione, un proprietario dell'organizzazione di Azure DevOps o un amministratore di TFS o Azure DevOps Server.

È possibile aggiungere un'entità servizio al ruolo di amministratore del gruppo di distribuzione nella scheda Sicurezza della pagina Gruppi di distribuzione in Azure Pipelines.

Nota

Se viene visualizzato un messaggio simile al seguente: Non è stato possibile aggiungere l'identità. Provare un'identità diversa. o Non è possibile modificare il ruolo per l'identità automatica. Provare con un'identità diversa. Probabilmente sono stati eseguiti i passaggi precedenti per un proprietario dell'organizzazione o tfs o amministratore di Azure DevOps Server. Non hai bisogno di fare niente; si dispone già dell'autorizzazione per amministrare il pool di agenti.

Se si aggiunge l'entità servizio al gruppo di sicurezza del pool di agenti usando Impostazioni progetto, pool di agenti, è necessario innanzitutto aggiungere l'entità servizio come utente dell'organizzazione con livello di accesso di base (scelta consigliata) o superiore.

Registrare l'agente usando un'entità servizio

Specificare SP quando viene richiesto il tipo di autenticazione durante la configurazione dell'agente per usare un'entità servizio per l'autenticazione durante la registrazione dell'agente.

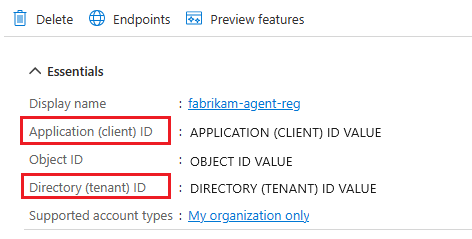

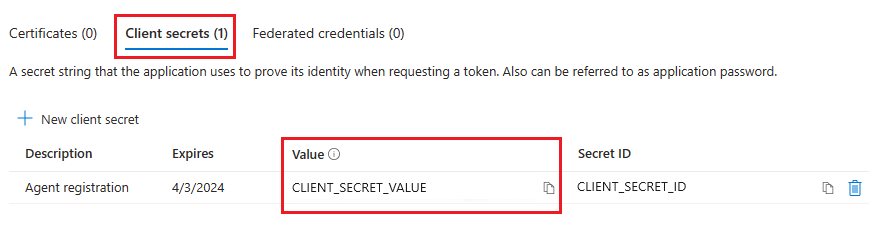

Quando richiesto, specificare l'ID client(app) e l'ID tenant.

Specificare il segreto client. Il segreto client viene usato solo durante la registrazione dell'agente.

Specificare il nome del pool di agenti per cui è stata concessa l'autorizzazione di amministratore per l'entità servizio e continuare i passaggi di registrazione dell'agente.

Per altre informazioni sull'uso dell'entità servizio con Azure DevOps, vedere Usare entità servizio e identità gestite.

Nota

Se si configura un agente da Azure China Cloud a un'organizzazione Azure DevOps nel cloud pubblico di Azure usando un'entità servizio (nel cloud pubblico di Azure), è possibile che venga visualizzato l'errore seguente:

ClientSecretCredential authentication failed: AADSTS90002: Tenant 'xxxxxxxxxxxxxx' not found. Check to make sure you have the correct tenant ID and are signing into the correct cloud. Check with your subscription administrator, this may happen if there are no active subscriptions for the tenant.

Per risolvere questo errore, impostare l'URL di accesso su Accesso al cloud pubblico di Azure impostando la variabile $AZURE_AUTHORITY_HOST di ambiente su https://login.microsoftonline.com, quindi eseguire l'agente config.cmd.

Per altre informazioni, vedere Guida per gli sviluppatori di Azure in Cina, Guida sulle opzioni di registrazione dell'agente e EnvironmentCredentialClass.