Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Il controllo dell'accesso alla rete in uscita è un componente importante di un piano di sicurezza della rete generale. Ad esempio, potrebbe essere utile limitare l'accesso ai siti Web. In alternativa, potrebbe essere utile limitare gli indirizzi IP e le porte in uscita a cui è possibile accedere.

È possibile controllare l'accesso alla rete in uscita da una subnet di Azure con Firewall di Azure. Con Firewall di Azure, è possibile configurare:

- Regole di applicazione che definiscono i nomi di dominio completi (FQDN) accessibili da una subnet. Il nome di dominio completo può includere anche istanze DI SQL.

- Regole di rete che definiscono l'indirizzo di origine, il protocollo, la porta di destinazione e l'indirizzo di destinazione.

Il traffico di rete è sottoposto alle regole del firewall configurate quando si instrada il traffico di rete al firewall come gateway predefinito della subnet.

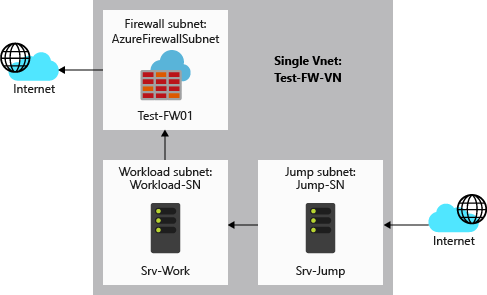

Per questo articolo viene creata una singola rete virtuale semplificata con tre subnet per semplificare la distribuzione. Per le distribuzioni di produzione è consigliabile un modello hub e spoke, in cui il firewall si trova nella propria rete virtuale. I server del carico di lavoro si trovano nelle reti virtuali associate all'interno della stessa area con una o più subnet.

- AzureFirewallSubnet: in questa subnet si trova il firewall.

- Workload-SN: in questa subnet si trova il server del carico di lavoro. Il traffico di rete di questa subnet passa attraverso il firewall.

- AzureBastionSubnet : Azure Bastion si trova in questa subnet, fornendo accesso sicuro al server del carico di lavoro.

In questo articolo vengono illustrate le operazioni seguenti:

- Configurare un ambiente di rete di test

- Distribuire un firewall

- Creare una route predefinita

- Configurare una regola dell'applicazione per consentire l'accesso a www.microsoft.com

- Configurare una regola di rete per consentire l'accesso a server DNS esterni

- Testare il firewall

Se si preferisce, è possibile completare questa procedura usando il portale di Azure o Azure PowerShell.

Se non si ha un account Azure, creare un account gratuito prima di iniziare.

Prerequisiti

Usare l'ambiente Bash in Azure Cloud Shell. Per altre informazioni, vedere Introduzione ad Azure Cloud Shell.

Se si preferisce eseguire i comandi di riferimento dell'interfaccia della riga di comando in locale, installare l'interfaccia della riga di comando di Azure. Per l'esecuzione in Windows o macOS, è consigliabile eseguire l'interfaccia della riga di comando di Azure in un contenitore Docker. Per altre informazioni, vedere Come eseguire l'interfaccia della riga di comando di Azure in un contenitore Docker.

Se si usa un'installazione locale, accedere all'interfaccia della riga di comando di Azure con il comando az login. Per completare il processo di autenticazione, seguire la procedura visualizzata nel terminale. Per altre opzioni di accesso, vedere Eseguire l'autenticazione ad Azure con l'interfaccia della riga di comando di Azure.

Quando richiesto, al primo utilizzo installare l'estensione dell'interfaccia della riga di comando di Azure. Per altre informazioni sulle estensioni, vedere Usare e gestire le estensioni con l'interfaccia della riga di comando di Azure.

Eseguire az version per trovare la versione e le librerie dipendenti installate. Per eseguire l'aggiornamento alla versione più recente, eseguire az upgrade.

- Questo articolo richiede la versione 2.55.0 o successiva dell'interfaccia della riga di comando di Azure. Se si usa Azure Cloud Shell, la versione più recente è già installata.

Configurare la rete

In primo luogo, creare un gruppo di risorse per contenere le risorse necessarie per distribuire il firewall. Creare quindi una rete virtuale, le subnet e i server di test.

Creare un gruppo di risorse

Il gruppo di risorse contiene tutte le risorse per la distribuzione.

az group create --name Test-FW-RG --location eastus

Creare una rete virtuale

Questa rete virtuale ha tre subnet.

Nota

La dimensione della subnet AzureFirewallSubnet è /26. Per altre informazioni sulle dimensioni delle subnet, vedere le domande frequenti su Firewall di Azure.

az network vnet create \

--name Test-FW-VN \

--resource-group Test-FW-RG \

--location eastus \

--address-prefix 10.0.0.0/16 \

--subnet-name AzureFirewallSubnet \

--subnet-prefix 10.0.1.0/26

az network vnet subnet create \

--name Workload-SN \

--resource-group Test-FW-RG \

--vnet-name Test-FW-VN \

--address-prefix 10.0.2.0/24

az network vnet subnet create \

--name AzureBastionSubnet \

--resource-group Test-FW-RG \

--vnet-name Test-FW-VN \

--address-prefix 10.0.3.0/26

Creare una macchina virtuale

Creare una scheda di interfaccia di rete per Srv-Work con indirizzi IP del server DNS specifici e nessun indirizzo IP pubblico con cui eseguire il test.

az network nic create \

--resource-group Test-FW-RG \

--name Srv-Work-NIC \

--vnet-name Test-FW-VN \

--subnet Workload-SN \

--dns-servers <replace with External DNS ip #1> <replace with External DNS ip #2>

Creare ora la macchina virtuale del carico di lavoro. Il comando seguente crea una macchina virtuale Ubuntu Server 22.04 LTS con l'autenticazione con chiave SSH e installa Nginx. Quando richiesto, salvare la chiave privata generata in un .pem file da usare durante la connessione tramite Azure Bastion.

az vm create \

--resource-group Test-FW-RG \

--name Srv-Work \

--location eastus \

--image Ubuntu2204 \

--nics Srv-Work-NIC \

--admin-username azureuser \

--generate-ssh-keys \

--custom-data cloud-init.txt

Creare un cloud-init.txt file con il contenuto seguente per installare Nginx:

#cloud-config

package_upgrade: true

packages:

- nginx

runcmd:

- echo '<h1>'$(hostname)'</h1>' | sudo tee /var/www/html/index.html

Nota

Azure fornisce un IP di accesso in uscita predefinito per le macchine virtuali a cui non è stato assegnato un indirizzo IP pubblico o che si trovano nel pool back-end di un servizio del bilanciamento del carico di base di Azure. Il meccanismo dell'IP di accesso in uscita predefinito fornisce un IP in uscita non configurabile.

L'IP di accesso in uscita predefinito è disabilitato quando si verifica uno degli eventi seguenti:

- Alla macchina virtuale viene assegnato un indirizzo IP pubblico.

- La macchina virtuale è posizionata nel pool back-end di un servizio di bilanciamento del carico standard, con o senza regole in uscita.

- Una risorsa del gateway NAT di Azure viene assegnata alla subnet della macchina virtuale.

Le macchine virtuali create usando set di scalabilità di macchine virtuali in modalità di orchestrazione flessibile non hanno l'accesso in uscita predefinito.

Per altre informazioni sulle connessioni in uscita in Azure, vedere Accesso in uscita predefinito in Azure e Uso di Source Network Address Translation (SNAT) per le connessioni in uscita.

Distribuire il firewall

Distribuire ora il firewall nella rete virtuale.

az network firewall create \

--name Test-FW01 \

--resource-group Test-FW-RG \

--location eastus

az network public-ip create \

--name fw-pip \

--resource-group Test-FW-RG \

--location eastus \

--allocation-method static \

--sku standard

az network firewall ip-config create \

--firewall-name Test-FW01 \

--name FW-config \

--public-ip-address fw-pip \

--resource-group Test-FW-RG \

--vnet-name Test-FW-VN

az network firewall update \

--name Test-FW01 \

--resource-group Test-FW-RG

az network public-ip show \

--name fw-pip \

--resource-group Test-FW-RG

fwprivaddr="$(az network firewall ip-config list --resource-group Test-FW-RG --firewall-name Test-FW01 --query "[?name=='FW-config'].privateIpAddress" --output tsv)"

Annotare l'indirizzo IP privato. Sarà necessario più avanti per la creazione della route predefinita.

Distribuire Azure Bastion

Distribuire Azure Bastion per connettersi in modo sicuro alla macchina virtuale Srv-Work senza richiedere indirizzi IP pubblici o un jump server.

az network public-ip create \

--resource-group Test-FW-RG \

--name bastion-pip \

--sku Standard \

--location eastus

az network bastion create \

--name Test-Bastion \

--public-ip-address bastion-pip \

--resource-group Test-FW-RG \

--vnet-name Test-FW-VN \

--location eastus \

--sku Basic

Nota

Il completamento della distribuzione di Azure Bastion può richiedere circa 10 minuti.

Creare una route predefinita

Creare una tabella di route con propagazione della route BGP disabilitata

az network route-table create \

--name Firewall-rt-table \

--resource-group Test-FW-RG \

--location eastus \

--disable-bgp-route-propagation true

Creare la route.

az network route-table route create \

--resource-group Test-FW-RG \

--name DG-Route \

--route-table-name Firewall-rt-table \

--address-prefix 0.0.0.0/0 \

--next-hop-type VirtualAppliance \

--next-hop-ip-address $fwprivaddr

Associare la tabella di route alla subnet

az network vnet subnet update \

--name Workload-SN \

--resource-group Test-FW-RG \

--vnet-name Test-FW-VN \

--address-prefixes 10.0.2.0/24 \

--route-table Firewall-rt-table

Configurare una regola di applicazione

La regola dell'applicazione consente l'accesso in uscita alle www.microsoft.com.

az network firewall application-rule create \

--collection-name App-Coll01 \

--firewall-name Test-FW01 \

--name Allow-Microsoft \

--protocols Http=80 Https=443 \

--resource-group Test-FW-RG \

--target-fqdns www.microsoft.com \

--source-addresses 10.0.2.0/24 \

--priority 200 \

--action Allow

Firewall di Azure include una raccolta di regole predefinite per i nomi di dominio completi dell'infrastruttura consentiti per impostazione predefinita. Questi nomi di dominio completi sono specifici per la piattaforma e non possono essere usati per altri scopi. Per altre informazioni, vedere Infrastructure FQDNs (FQDN dell'infrastruttura).

Configurare una regola di rete

La regola di rete consente l'accesso in uscita a due indirizzi IP DNS pubblici scelti sulla porta 53 (DNS).

az network firewall network-rule create \

--collection-name Net-Coll01 \

--destination-addresses <replace with DNS ip #1> <replace with DNS ip #2> \

--destination-ports 53 \

--firewall-name Test-FW01 \

--name Allow-DNS \

--protocols UDP \

--resource-group Test-FW-RG \

--priority 200 \

--source-addresses 10.0.2.0/24 \

--action Allow

Testare il firewall

A questo punto testare il firewall per verificare che funzioni come previsto.

Prendere nota dell'indirizzo IP privato per la macchina virtuale Srv-Work :

az vm list-ip-addresses \ --resource-group Test-FW-RG \ --name Srv-WorkNel portale di Azure passare alla macchina virtuale Srv-Work e selezionare Connetti>tramite Bastion.

Specificare il nome utente azureuser e caricare il file di chiave

.pemprivata generato al momento della creazione della macchina virtuale. Selezionare Connetti per aprire una sessione SSH.Nella sessione SSH eseguire i comandi seguenti per testare la risoluzione DNS:

nslookup www.google.com nslookup www.microsoft.comEntrambi i comandi devono restituire risposte, che mostrano che le query DNS stanno passando attraverso il firewall.

Eseguire i comandi seguenti per testare l'accesso Web:

curl https://www.microsoft.com curl https://www.google.comLa

www.microsoft.comrichiesta deve avere esito positivo e restituire contenuto HTML, mentre lawww.google.comrichiesta deve avere esito negativo o scadere. Ciò dimostra che le regole del firewall funzionano come previsto.

A questo punto si è verificato che le regole del firewall funzionano:

- È possibile risolvere i nomi DNS con il server DNS esterno configurato.

- È possibile passare al nome di dominio completo consentito ma non agli altri.

Pulire le risorse

È possibile mantenere le risorse del firewall per l'esercitazione successiva o, se non sono più necessarie, eliminare il gruppo di risorse Test-FW-RG per eliminare tutte le risorse correlate al firewall:

az group delete \

--name Test-FW-RG