Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

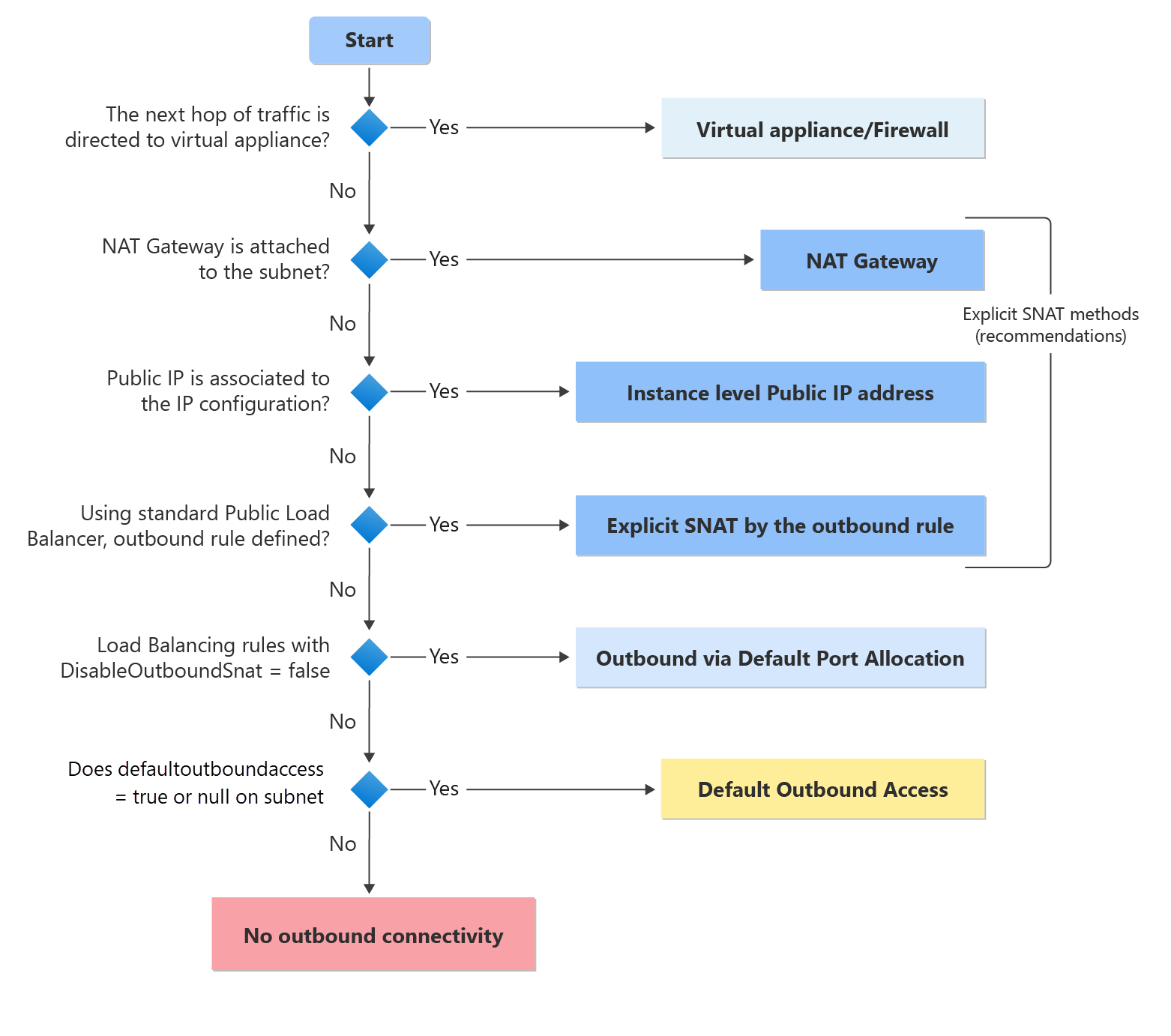

In Azure, quando si distribuisce una macchina virtuale (VM) in una rete virtuale senza un metodo di connettività in uscita definito in modo esplicito, Azure lo assegna automaticamente a un indirizzo IP pubblico in uscita. Questo indirizzo IP consente la connettività in uscita dalle risorse a Internet e ad altri endpoint pubblici all'interno di Microsoft. Questo accesso viene definito accesso in uscita predefinito.

Esempi di connettività in uscita esplicita per le macchine virtuali sono:

- Distribuito in una subnet associata a un gateway NAT.

- Distribuita nel pool di back-end di un bilanciatore di carico standard con regole di uscita stabilite.

- Distribuito nel pool back-end di un bilanciamento del carico pubblico di base.

- Macchine virtuali con indirizzi IP pubblici associati in modo esplicito.

Come e quando viene fornito l'accesso in uscita predefinito

Se una macchina virtuale viene distribuita senza un metodo di connettività in uscita esplicito, Azure lo assegna a un indirizzo IP pubblico in uscita predefinito. Questo indirizzo IP, noto come IP di accesso in uscita predefinito, è di proprietà di Microsoft e può cambiare senza preavviso. Inoltre, la connettività in uscita predefinita si basa su un comportamento implicito della piattaforma e può essere influenzata dalle modifiche a livello di piattaforma. Per gli scenari che richiedono un comportamento deterministico in uscita, è consigliabile usare una configurazione esplicita.

Nota

In alcuni casi, alle macchine virtuali presenti in una subnet non privata viene comunque assegnato un indirizzo IP in uscita predefinito anche se è configurato un metodo in uscita esplicito, come un gateway NAT o una route definita dall’utente che indirizza il traffico a un appliance virtuale di rete/firewall. Questo non significa che per l'uscita devono essere usati gli indirizzi IP in uscita predefiniti a meno che non vengano rimossi i metodi espliciti. Per rimuovere completamente gli indirizzi IP in uscita predefiniti, la subnet deve essere resa privata e le macchine virtuali devono essere arrestate e deallocate.

Importante

Per l'API rilasciata dopo il 31 marzo 2026, le nuove reti virtuali usano per impostazione predefinita subnet private, ovvero un metodo esplicito in uscita deve essere abilitato per raggiungere gli endpoint pubblici su Internet e all'interno di Microsoft. Per altre informazioni, vedere l'annuncio ufficiale. È consigliabile avvalersi di una delle forme esplicite di connettività descritte nella sezione seguente. Per altre domande, vedere la sezione "Domande frequenti: Modifica del comportamento predefinito in subnet private".

Perché è consigliabile disabilitare l'accesso in uscita predefinito?

Sicurezza: l'accesso a Internet predefinito contraddice i principi Zero Trust.

Chiarezza: la connettività esplicita è preferibile rispetto all'accesso implicito.

Stabilità: l'indirizzo IP in uscita predefinito non è di proprietà del cliente e può cambiare; gli aggiornamenti del servizio possono influire anche sul comportamento predefinito in uscita, che possono causare interruzioni.

Alcuni esempi di configurazioni che non funzionano quando si usa l'accesso in uscita predefinito:

- Più schede di interfaccia di rete in una macchina virtuale possono produrre indirizzi IP in uscita incoerenti

- Il ridimensionamento di set di scalabilità di macchine virtuali Azure può comportare la modifica degli indirizzi IP in uscita

- Gli indirizzi IP in uscita non sono coerenti o contigui tra le istanze del set di scalabilità di macchine virtuali

Inoltre,

- Gli indirizzi IP di accesso in uscita predefiniti non supportano pacchetti frammentati

- Gli indirizzi IP di accesso in uscita predefiniti non supportano i ping ICMP

In che modo è possibile eseguire la transizione a un metodo esplicito di connettività pubblica (e disabilitare l'accesso in uscita predefinito)?

Panoramica delle subnet private

- La creazione di una subnet privata impedisce alle macchine virtuali nella subnet di usare l'accesso in uscita predefinito per connettersi a endpoint pubblici.

- Le macchine virtuali in una subnet privata possono comunque accedere a Internet (o a qualsiasi endpoint pubblico all'interno di Microsoft) usando la connettività in uscita esplicita.

Nota

Alcuni servizi non funzionano in una macchina virtuale in una subnet privata senza un metodo esplicito di uscita (ad esempio attivazione di Windows e aggiornamenti di Windows).

Come configurare subnet private

Passaggi di configurazione manuali nel portale di Azure (nessuna procedura guidata)

- Apri il portale di Azure.

- Passare a Reti virtuali.

- Selezionare la rete virtuale che contiene la subnet da modificare.

- Nel menu a sinistra selezionare Subnet.

- Selezionare la subnet da rendere privata.

- Individuare l'impostazione Accesso in uscita predefinito .

- Impostare Accesso in uscita predefinito su Disabilitato.

- Seleziona Salva.

In questo modo la proprietà subnet viene impostata in modo esplicito:

defaultOutboundAccess = false

che impedisce ad Azure di assegnare indirizzi IP pubblici in uscita predefiniti alle macchine virtuali in questa subnet.

Limitazioni delle subnet private

Per attivare o aggiornare i sistemi operativi delle macchine virtuali, ad esempio Windows, è necessario un metodo di connettività in uscita esplicito.

Nelle configurazioni che usano route definite dall'utente, tutte le route configurate con tipo hop successivo

Internetsi interrompono in una subnet privata.Un esempio comune è l'uso di una route definita dall'utente (UDR) per indirizzare il traffico verso un'appliance virtuale di rete/firewall a monte, con eccezioni per alcuni tag di servizio di Azure che consentono di bypassare l'ispezione. Questa operazione viene eseguita configurando le route a questi tag del servizio con il tipo di hop successivo

Internet. In questo scenario si configura quanto segue:Una route predefinita per la destinazione 0.0.0.0/0, con un tipo hop successivo di appliance virtuale si applica nel caso generale.

Una o più route sono configurate per le destinazioni tag di servizio con il tipo hop successivo

Internet, per bypassare l'appliance virtuale di rete/firewall. A meno che non sia configurato anche un metodo di connettività in uscita esplicito per l'origine della connessione a queste destinazioni, i tentativi di connessione a queste destinazioni hanno esito negativo, perché l'accesso in uscita predefinito non è disponibile per impostazione predefinita in una subnet privata.

Questa limitazione non si applica all'uso degli endpoint di servizio, che usano un tipo hop

VirtualNetworkServiceEndpointsuccessivo diverso. Consultare Endpoint del servizio di rete virtuale.

Le macchine virtuali possono ancora accedere agli account di Archiviazione di Azure nella stessa area di una subnet privata senza un metodo di uscita esplicito. Per controllare la connettività in uscita sono consigliati i gruppi di sicurezza di rete.

Le subnet private non sono applicabili alle subnet delegate o gestite usate per l'hosting di servizi PaaS. In questi scenari, la connettività in uscita viene gestita dal singolo servizio. Per altre informazioni, vedere la documentazione specifica del servizio.

Importante

Quando un pool back-end del servizio di bilanciamento del carico è configurato tramite indirizzo IP, utilizza l'accesso in uscita predefinito a causa di un problema noto. Per una configurazione sicura per impostazione predefinita e per applicazioni con esigenze esigenti in uscita, associare un gateway NAT alle VM nel pool back-end del bilanciamento del carico per proteggere il traffico. Vedere altre informazioni sui problemi noti esistenti.

Aggiungere un metodo esplicito di uscita

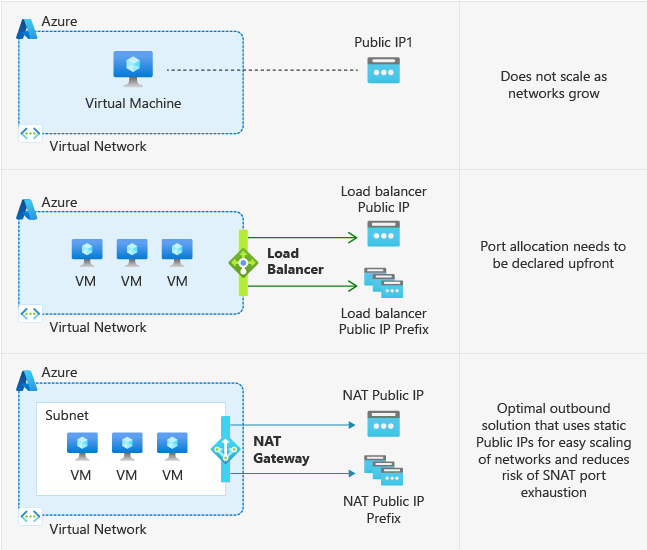

- Associare un gateway NAT alla subnet della macchina virtuale. Rappresenta il metodo consigliato per la maggior parte degli scenari.

- Associare un Load Balancer Standard configurato con regole in uscita.

- Associare un IP pubblico Standard a qualsiasi interfaccia di rete della macchina virtuale.

- Aggiungere un firewall o un'appliance virtuale di rete (NVA) alla rete virtuale e indirizzare il traffico a esso usando una route definita dall'utente.

Usare la modalità di orchestrazione flessibile per i set di scalabilità di macchine virtuali

- I set di scalabilità flessibili sono sicuri per impostazione predefinita. Eventuali istanze create tramite set di scalabilità flessibili non hanno un indirizzo IP di accesso in uscita predefinito associato ad esse, quindi è richiesto un metodo in uscita esplicito. Per altre informazioni, vedere Modalità di orchestrazione flessibile per i set di scalabilità di macchine virtuali

Domande frequenti: Cancellazione dell'avviso relativo all’IP in uscita predefinito

Perché viene visualizzato un avviso in cui si specifica che nella macchina virtuale è presente un IP in uscita predefinito ?

È presente un parametro a livello di scheda di interfaccia di rete (defaultOutboundConnectivityEnabled) che verifica se l'indirizzo IP in uscita predefinito viene allocato a un'istanza della macchina virtuale/set di scalabilità di macchine virtuali. Viene usato per generare un banner del portale di Azure per Macchine Virtuali/Set di Scalabilità delle Macchine Virtuali che contrassegna questo stato. Sono disponibili anche raccomandazioni specifiche di Azure Advisor con queste informazioni per le sottoscrizioni. Se si vuole visualizzare a quali macchine virtuali o set di scalabilità di macchine virtuali è assegnato un indirizzo IP in uscita predefinito, seguire questa procedura:

- Digitare "Advisor" nella barra di ricerca nel portale di Azure e quindi selezionare questa opzione quando viene visualizzata.

- Selezionare "Eccellenza operativa"

- Cercare i suggerimenti 'Aggiungi un metodo in uscita esplicito per disabilitare l'uscita predefinita' e/o 'Aggiungi un metodo in uscita esplicito per disabilitare l'uscita predefinita per i set di scalabilità delle macchine virtuali' (si noti che si tratta di due elementi diversi)

- Se è presente uno di questi valori, selezionare il rispettivo nome della raccomandazione e verranno visualizzate le schede di interfaccia di rete di tutte le istanze di macchine virtuali/set di scalabilità di macchine virtuali per cui l'uscita predefinita è abilitata.

Come si cancella l'avviso?

- Per la macchina virtuale/set di scalabilità di macchine virtuali contrassegnato, è necessario usare un metodo esplicito di comunicazione in uscita. Vedere la sezione precedente per opzioni diverse.

- La subnet deve essere resa privata per impedire la creazione di nuovi IP in uscita predefiniti.

- Affinché le modifiche vengano applicate al parametro a livello di scheda di rete e il contrassegno venga cancellato, tutte le macchine virtuali applicabili nella sunbet con il contrassegno devono essere arrestate e deallocate. Questo è vero anche nel caso contrario; affinché a una macchina venga assegnato un IP in uscita predefinito dopo aver impostato il parametro a livello di subnet su false, è necessario arrestare/deallocare la macchina virtuale.

Si sta già usando un metodo di uscita esplicito: perché vedo ancora questo avviso?

In alcuni casi, alle macchine virtuali presenti in una subnet non privata viene comunque assegnato un indirizzo IP in uscita predefinito anche se è configurato un metodo in uscita esplicito, come un gateway NAT o una route definita dall’utente che indirizza il traffico a un appliance virtuale di rete/firewall. Questo non significa che per l'uscita devono essere usati gli indirizzi IP in uscita predefiniti a meno che non vengano rimossi i metodi espliciti. Per rimuovere completamente gli indirizzi IP in uscita predefiniti (e rimuovere gli avvisi), la subnet deve essere resa privata e le macchine virtuali devono essere arrestate e deallocate.

Domande frequenti: Modifica del comportamento predefinito in subnet private

Cosa significa rendere predefinite le subnet private e come verrà implementata?

Nella versione dell'API rilasciata dopo il 31 marzo 2026, la proprietà defaultOutboundAccess per le subnet nelle nuove reti virtuali verrà impostata su "false" per impostazione predefinita. Questa modifica rende le subnet private per impostazione predefinita e impedisce la generazione di IP in uscita predefiniti per le macchine virtuali presenti in tali subnet. Per impostazione predefinita, il portale di Azure è già impostato su subnet private. Questo comportamento si applica a tutti gli altri metodi di configurazione: modelli arm, PowerShell e interfaccia della riga di comando. Le versioni precedenti dei modelli di ARM (o strumenti come Terraform che possono specificare versioni precedenti) continueranno a impostare la proprietà defaultOutboundAccess su null, che consente implicitamente l'accesso in uscita.

Cosa accade alle reti virtuali e alle macchine virtuali esistenti? E alle nuove macchine virtuali create in reti virtuali esistenti?

Alle reti virtuali esistenti non viene apportata alcuna modifica. Questo significa che sia le macchine virtuali esistenti che quelle appena create nelle reti virtuali continueranno a generare IP in uscita predefiniti, a meno che le subnet non vengano modificate manualmente per diventare private.

E per quanto riguarda le nuove implementazioni di reti virtuali? L'infrastruttura esistente ha una dipendenza da IP in uscita predefiniti e non è ancora pronta per passare a subnet private.

È comunque possibile configurare le subnet come non private usando qualsiasi metodo supportato (modelli di ARM, portale, interfaccia della riga di comando, PowerShell). Questo garantisce la compatibilità alle infrastrutture che dipendono da IP in uscita predefiniti e non sono ancora pronte per la transizione a subnet private. Si noti che, se si dispone già di una subnet privata abilitata e si desidera tornare all'uso dell'uscita predefinita per una macchina virtuale, sarà necessario modificare la subnet in modo che non sia privata, e quindi eseguire un arresto/deallocazione della macchina virtuale.

Passaggi successivi

Per altre informazioni sulle connessioni in uscita in Azure, vedere: