Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Si applica a:![]() IoT Edge 1.5

IoT Edge 1.5

Importante

IoT Edge 1.5 LTS è la versione supportata. IoT Edge 1,4 LTS ha raggiunto la fine della vita il 12 novembre 2024. Se si usa una versione precedente, vedere Update IoT Edge.

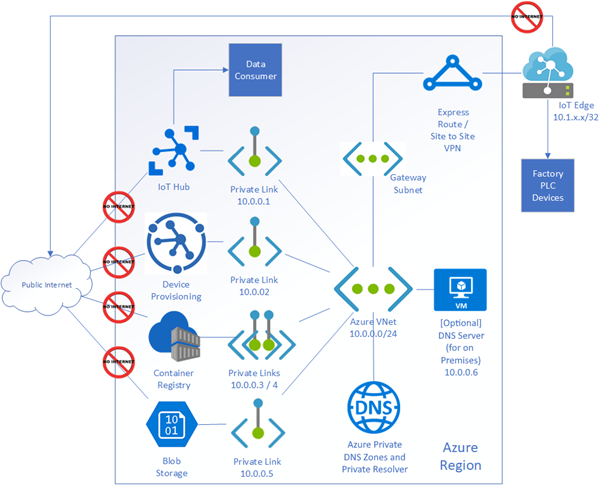

Negli scenari IoT industriali (IIoT) è possibile usare IoT Edge e isolare completamente la rete dal traffico Internet. A tale scopo, usare diversi servizi di Azure. Il diagramma seguente illustra un'architettura di riferimento per uno scenario di rete factory.

Nel diagramma precedente la rete per il dispositivo IoT Edge e i servizi PaaS sono isolati dal traffico Internet. ExpressRoute o una VPN da sito a sito crea un tunnel crittografato per il traffico tra l'ambiente locale e Azure usando collegamento privato di Azure servizio. servizi Azure IoT come hub IoT, Device Provisioning Service (DPS), Registro Container e gestione rete virtuale di Azure supportano tutti collegamento privato.

ExpressRoute

ExpressRoute consente di estendere le reti locali nel cloud Microsoft tramite una connessione privata con un provider di connettività. In IIoT, l'affidabilità della connessione per i dispositivi edge al cloud può essere importante ed ExpressRoute soddisfa questa esigenza con un SLA (accordo sul livello di servizio) per il tempo di attività della connessione. Per altre informazioni su come Azure ExpressRoute fornisce connettività sicura per i dispositivi perimetrali in una rete privata, vedere Che è Azure ExpressRoute?

collegamento privato di Azure

collegamento privato di Azure consente di utilizzare i servizi PaaS di Azure e i servizi ospitati di proprietà del cliente o del partner su un endpoint privato nella tua rete virtuale. È possibile usare i servizi in esecuzione in Azure tramite peering privato ExpressRoute, VPN da sito a sito e reti virtuali con peering. In IIoT i collegamenti privati offrono flessibilità per connettere i dispositivi in aree diverse. Con un endpoint privato, è possibile disabilitare l'accesso alla risorsa PaaS esterna e configurare per inviare il traffico attraverso il firewall. Per altre informazioni sui collegamento privato di Azure, vedere Che è collegamento privato di Azure?

DNS di Azure Risolutore Privato

DNS di Azure Resolver privato consente di effettuare query nelle zone private di DNS di Azure da un ambiente locale e viceversa senza dover distribuire server DNS su macchine virtuali. DNS di Azure resolver privato semplifica la gestione degli indirizzi IP privati e pubblici. La funzionalità del set di regole di inoltro DNS nella funzione DNS di Azure Private Resolver consente a un amministratore IoT di configurare facilmente le regole e gestire quale indirizzo debba essere risolto da un endpoint. Per altre informazioni su DNS di Azure resolver privato, vedere Che è DNS di Azure resolver privato?

Configurare gli endpoint IoT Edge quando si usa collegamento privato

Quando collegamento privato è abilitato, è necessario configurare IoT Edge per l'uso degli FQDN dell'endpoint private endpoint e non dei nomi host del servizio pubblico. Se vengono usati nomi host pubblici, IoT Edge moduli non riescono a connettersi dopo la disabilitazione dell'accesso alla rete pubblica.

Quale nome host deve essere usato?

| servizio Azure | FQDN pubblico | Collegamento Privato FQDN | Quale IoT Edge dovresti usare |

|---|---|---|---|

| hub IoT | <hubname>.azure-devices.net |

<hubname>.privatelink.azure-devices.net |

Utilizzare il FQDN di collegamento privato |

| DPS | global.azure-devices-provisioning.net |

global.privatelink.azure-devices-provisioning.net |

Usare il Collegamento Privato FQDN (Nome di Dominio Completo) |

| Registro Azure Container (ACR) | <registry>.azurecr.io |

<registry>.privatelink.azurecr.io |

Usare collegamento privato FQDN |

| Archiviazione (BLOB) | <account>.blob.core.windows.net |

<account>.privatelink.blob.core.windows.net |

Usare Collegamento Privato FQDN |

Esempio di IoT Edge config.toml (provisioning del servizio Device Provisioning)

# DPS provisioning with symmetric key

[provisioning]

source = "dps"

global_endpoint = "https://global.privatelink.azure-devices-provisioning.net"

id_scope = "<scope-id>"

[provisioning.attestation]

method = "symmetric_key"

registration_id = "<registration-id>"

symmetric_key = { value = "<symmetric-key>" }

Esempio di IoT Edge config.toml (provvisionamento manuale)

[provisioning]

source = "manual"

iothub_hostname = "<hubname>.privatelink.azure-devices.net"

device_id = "<device-id>"

[provisioning.authentication]

method = "sas"

device_id_pk = { value = "<shared-access-key>" }

Requisito DNS

L'ambiente deve risolvere correttamente gli hostname dell'endpoint privato. Ensure:

- Le zone DNS private per hub IoT, DPS, ACR e Archiviazione sono configurate.

- Le zone DNS private sono collegate alla tua VNET.

- I sistemi on-premises inoltrano le query DNS tramite DNS di Azure Private Resolver (se applicabile).

Se DNS non è configurato, IoT Edge non sarà in grado di risolvere i nomi di dominio completi dell'endpoint privato.

Per uno scenario di esempio su come utilizzare collegamento privato di Azure e Private Endpoints per mettere in sicurezza il traffico IoT di Azure, vedere Usare collegamento privato di Azure e Private Endpoints per proteggere il traffico IoT di Azure. Questo esempio mostra una possibile configurazione per una rete di fabbrica e non è destinato a un riferimento pronto per l'uso in produzione.