Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Gateway NAT di Azure è un servizio NAT (Network Address Translation) completamente gestito e altamente resiliente. Usare Gateway NAT di Azure per consentire a tutte le istanze di una subnet di connettersi in uscita a Internet mentre rimangono completamente private. Un gateway NAT non consente connessioni in ingresso non richieste da Internet. Solo i pacchetti che arrivano come pacchetti di risposta a una connessione in uscita possono passare attraverso un gateway NAT.

Gateway NAT di Azure alloca dinamicamente porte NAT sicure (SNAT) per aumentare automaticamente la connettività in uscita e ridurre al minimo il rischio di esaurimento delle porte SNAT.

Gateway NAT di Azure è disponibile in due SKU:

Standard è di zona (distribuito in una singola zona di disponibilità) e offre connettività in uscita scalabile per le subnet in una singola rete virtuale.

StandardV2 è a ridondanza di zona e offre una velocità effettiva superiore rispetto all'SKU Standard, oltre al supporto IPv6 e al supporto per il log dei flussi.

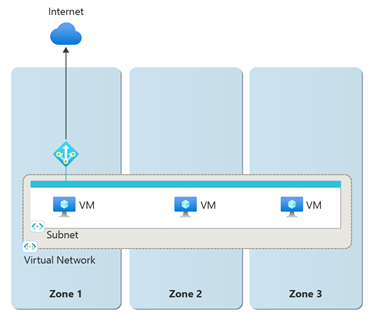

SKU Standard

È possibile associare un gateway NAT Standard alle subnet nella stessa rete virtuale per fornire connettività in uscita a Internet. Un gateway NAT Standard opera da una singola zona di disponibilità.

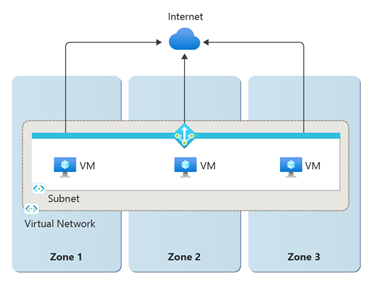

StandardV2 SKU

Lo SKU StandardV2 di Gateway NAT di Azure offre tutte le stesse funzionalità dello SKU Standard, ad esempio l'allocazione dinamica delle porte SNAT e la connettività in uscita sicura per le subnet all'interno di una rete virtuale. Inoltre, StandardV2 è ridondante rispetto alla zona, cioè fornisce connettività in uscita da tutte le zone in una regione anziché da una sola zona.

Funzionalità principali di StandardV2

- Ridondanza della zona: funziona in tutte le zone di disponibilità in un'area per mantenere la connettività durante un singolo errore di zona.

- Supporto IPv6: supporta sia gli indirizzi IP pubblici IPv4 che IPv6 e i prefissi per la connettività in uscita.

- Velocità effettiva più elevata: offre fino a 100 Gbps di velocità effettiva dei dati per ogni gateway NAT, rispetto a 50 Gbps per i gateway NAT Standard.

- Supporto dei flow log: fornisce informazioni sul traffico basate sugli indirizzi IP per monitorare e analizzare i flussi di traffico in uscita.

Per altre informazioni su come distribuire un gateway NAT StandardV2, vedere Creare un gateway NAT StandardV2.

Limitazioni principali di StandardV2

Lo SKU StandardV2 richiede indirizzi IP pubblici StandardV2 o prefissi. Gli indirizzi IP pubblici standard non sono supportati con StandardV2.

Non è possibile aggiornare lo SKU Standard allo SKU StandardV2. È necessario creare un gateway NAT StandardV2 per sostituire il gateway NAT Standard nella subnet.

Le aree seguenti non supportano i gateway NAT StandardV2:

- Canada East

- Cile centrale

- Indonesia centrale

- Israele Nord-Ovest

- Malesia occidentale

- Qatar Central

- Svezia meridionale

- Stati Uniti centro-occidentali

- West India

Un gateway NAT StandardV2 non supporta e non può essere collegato alle subnet delegate per i servizi seguenti:

- Istanza gestita di SQL di Azure (Istanza gestita di SQL di Azure)

- Istanze di Azure Container

- Database di Azure per PostgreSQL

- Database di Azure per MySQL

- Azure Data Factory (trasferimento dati)

- Microsoft Power Platform

- Analisi di flusso di Azure

- App contenitore di Azure

- Funzionalità app Web del servizio app di Azure

- Resolver privato DNS di Azure

Problemi noti di StandardV2

Il traffico in uscita IPv6 che utilizza regole di uscita del bilanciamento del carico viene interrotto quando si associa un gateway NAT StandardV2 a una subnet. Se è necessaria la connettività in uscita IPv4 e IPv6, usare una delle due opzioni seguenti:

- Regole in uscita del servizio di bilanciamento del carico per il traffico IPv4 e IPv6

- Un gateway NAT standard per il traffico IPv4 e le regole di uscita del bilanciamento del carico per il traffico IPv6

Il collegamento di un gateway NAT StandardV2 a una subnet vuota creata prima di aprile 2025 senza macchine virtuali (VM) potrebbe causare un errore della rete virtuale. Per ripristinare lo stato della rete virtuale, rimuovere il gateway NAT StandardV2, creare e aggiungere una macchina virtuale alla subnet e quindi ricollegare il gateway NAT StandardV2.

Le connessioni in uscita che usano un servizio di bilanciamento del carico, Firewall di Azure o indirizzi IP pubblici a livello di istanza di macchina virtuale potrebbero essere interrotte quando si aggiunge un gateway NAT StandardV2 a una subnet. Tutte le nuove connessioni in uscita usano il gateway NAT StandardV2.

Per ulteriori informazioni sui problemi noti e sulle limitazioni dello SKU StandardV2 di Gateway NAT di Azure, consultare la sezione Limitazioni note.

Gateway NAT di Azure vantaggi

Impostazione semplice

Le distribuzioni con Gateway NAT di Azure sono intenzionalmente semplici. Collegare un gateway NAT a una subnet e a un indirizzo IP pubblico e iniziare a connettersi verso l'esterno a Internet immediatamente. Non sono necessarie configurazioni di manutenzione o routing. È possibile aggiungere altri indirizzi IP pubblici o subnet in un secondo momento senza influire sulla configurazione esistente.

La procedura seguente illustra un esempio di come configurare un gateway NAT:

Creare un gateway NAT non di zona o di zona.

Assegnare un indirizzo IP pubblico o un prefisso IP pubblico.

Configurare una subnet per utilizzare il gateway NAT.

Se necessario, modificare il timeout di inattività TCP (Transmission Control Protocol) (facoltativo). Controllare i timer prima di cambiare il valore predefinito.

Security

Gateway NAT di Azure è basato sul modello di sicurezza di rete Zero Trust. Quando si usa Gateway NAT di Azure, le istanze private all'interno di una subnet non richiedono indirizzi IP pubblici per raggiungere Internet. Le risorse private possono raggiungere origini esterne all'esterno della rete virtuale usando SNAT per indirizzi IP pubblici statici o prefissi in Gateway NAT di Azure.

È possibile fornire un set contiguo di indirizzi IP per la connettività in uscita usando un prefisso IP pubblico. È possibile configurare le regole del firewall di destinazione in base a questo elenco di indirizzi IP prevedibili.

Resilienza

Gateway NAT di Azure è un servizio completamente gestito e distribuito. Non dipende da singole istanze di calcolo, ad esempio macchine virtuali o da un singolo dispositivo gateway fisico. Un gateway NAT ha sempre più domini di errore e può sostenere più errori senza interruzioni del servizio. Il networking software-defined fa sì che un gateway NAT sia altamente resiliente.

Scalabilità

Un gateway NAT viene ridimensionato dalla sua creazione. Non è necessaria alcuna operazione di incremento o scale-out. Azure gestisce automaticamente il funzionamento di un gateway NAT.

Collegare un gateway NAT a una subnet per fornire la connettività in uscita per tutte le risorse private in tale subnet. Tutte le subnet in una rete virtuale possono usare la stessa risorsa gateway NAT. È possibile aumentare le prestazioni della connettività in uscita assegnando fino a 16 indirizzi IP pubblici a un gateway NAT. Quando si associa un gateway NAT a un prefisso IP pubblico, viene automaticamente ridimensionato al numero di indirizzi IP necessari per l'uscita.

Prestazioni

Gateway NAT di Azure è un servizio di rete definito tramite software. Ogni gateway NAT può elaborare fino a 50 Gbps di dati sia per il traffico in uscita che per il traffico di ritorno.

Un gateway NAT non influisce sulla larghezza di banda di rete delle risorse di calcolo. Per altre informazioni, vedere Performance.

nozioni di base Gateway NAT di Azure

Gateway NAT di Azure offre connettività in uscita sicura e scalabile per le risorse in una rete virtuale.

Connettività in uscita

Gateway NAT di Azure è il metodo consigliato per la connettività in uscita.

Per migrare l'accesso in uscita a un gateway NAT dall'accesso in uscita predefinito o dalle regole di uscita del bilanciamento del carico, vedere Migrare l'accesso in uscita a Gateway NAT di Azure.

Note

A partire dal 31 marzo 2026, per impostazione predefinita le nuove reti virtuali usano subnet private. L'accesso in uscita predefinito non viene fornito per impostazione predefinita. Usare invece una forma esplicita di connettività in uscita, ad esempio Gateway NAT di Azure.

Gateway NAT di Azure offre connettività in uscita a livello di subnet. Sostituisce la destinazione Internet predefinita di una subnet per fornire la connettività in uscita.

Gateway NAT di Azure non richiede configurazioni di routing in una tabella di route della subnet. Dopo aver collegato un gateway NAT a una subnet, fornisce immediatamente la connettività in uscita.

Gateway NAT di Azure consente la creazione di flussi dalla rete virtuale ai servizi all'esterno della rete virtuale. Il traffico restituito da Internet è consentito solo in risposta a un flusso attivo. I servizi all'esterno della rete virtuale non possono avviare una connessione in ingresso tramite un gateway NAT.

Gateway NAT di Azure ha la precedenza su altri metodi di connettività in uscita, tra cui un servizio di bilanciamento del carico, indirizzi IP pubblici a livello di istanza e Firewall di Azure.

Gateway NAT di Azure assume la priorità rispetto ad altri metodi in uscita espliciti configurati in una rete virtuale per tutte le nuove connessioni. Non sono presenti interruzioni del flusso di traffico per le connessioni esistenti che usano altri metodi espliciti di connettività in uscita.

Il gateway NAT di Azure non ha le stesse limitazioni di esaurimento delle porte SNAT dell'accesso in uscita predefinito e le regole in uscita di Load Balancer.

Gateway NAT di Azure supporta solo protocolli TCP e User Datagram Protocol (UDP). Il protocollo Internet Control Message Protocol (ICMP) non è supportato.

Gateway NAT di Azure supporta istanze di Servizio app di Azure (applicazioni Web, API REST e back-end per dispositivi mobili) tramite l'integrazione della rete virtuale.

La subnet ha una route predefinita di sistema che instrada automaticamente il traffico con destinazione 0.0.0.0/0 a Internet. Dopo aver configurato un gateway NAT per la subnet, le macchine virtuali nella subnet comunicano con Internet usando l'indirizzo IP pubblico del gateway NAT.

Quando si crea una route definita dall'utente nella tabella di route della subnet per il traffico 0.0.0.0/0, si esegue l'override del percorso Internet predefinito per questo traffico. Una route definita dall'utente che invia il traffico 0.0.0.0/0 a un'appliance virtuale o a un gateway di rete virtuale (come Gateway VPN di Azure e Azure ExpressRoute), come tipo di hop successivo, sostituisce invece la connettività del gateway NAT a Internet.

Ecco il flusso:

Route definita dall'utente verso un hop successivo appliance virtuale o gateway di rete virtuale >> Gateway NAT >> Indirizzo IP pubblico a livello di istanza su una macchina virtuale >> Regole in uscita di Load Balancer >> Route di sistema predefinita verso Internet.

Configurazioni del gateway NAT

Più subnet all'interno della stessa rete virtuale possono usare gateway NAT diversi o lo stesso gateway NAT.

Non è possibile collegare più gateway NAT a una singola subnet.

Un gateway NAT non può estendersi su più reti virtuali. Tuttavia, è possibile usare un gateway NAT per fornire connettività in uscita in un modello hub-spoke. Per ulteriori informazioni, consultare l'esercitazione hub-and-spoke del gateway NAT di Azure.

Una risorsa gateway NAT Standard può usare fino a 16 indirizzi IP pubblici IPv4. Una risorsa gateway NAT StandardV2 può usare fino a 16 indirizzi IP pubblici IPv4 e 16 IPv6.

Non è possibile distribuire un gateway NAT in una subnet del gateway o in una subnet contenente Istanze gestite di SQL.

Gateway NAT di Azure funziona con qualsiasi interfaccia di rete vm o configurazione IP. Un gateway NAT può usare SNAT per più configurazioni IP in un'interfaccia di rete.

È possibile associare un gateway NAT con una subnet del Firewall di Azure in una rete virtuale dell'hub e fornire connettività in uscita da reti virtuali spoke in peering all'hub. Per altre informazioni, vedere article sull'integrazione Firewall di Azure con Gateway NAT di Azure.

Zone di disponibilità

È possibile creare un gateway NAT Standard in una zona di disponibilità specifica o inserirlo in Nessuna zona.

È possibile isolare un gateway NAT Standard in una zona specifica quando si crea un gateway NAT di zona. Dopo aver distribuito il gateway NAT, non è possibile modificare la selezione della zona.

Per impostazione predefinita, un gateway NAT Standard viene inserito in Nessuna zona. Azure posiziona un gateway NAT non zonale in una zona per te.

Un gateway NAT StandardV2 è ridondante su più zone e opera in tutte le zone di disponibilità in una regione per mantenere la connettività durante un singolo errore di zona.

Accesso in uscita predefinito

Per fornire connettività in uscita sicura a Internet, abilitare una subnet privata. Con questo approccio si impedisce la creazione di indirizzi IP in uscita predefiniti e si usa invece un metodo esplicito di connettività in uscita, ad esempio un gateway NAT.

Alcuni servizi non funzionano in una macchina virtuale in una subnet privata senza un metodo esplicito di connettività in uscita, ad esempio l'attivazione Windows e gli aggiornamenti Windows. L'attivazione o l'aggiornamento dei sistemi operativi delle macchine virtuali, ad esempio Windows, richiede un metodo esplicito di connettività in uscita, ad esempio un gateway NAT.

Per eseguire la migrazione dell'accesso in uscita a un gateway NAT dalle regole predefinite per l'accesso in uscita o Load Balancer, vedere Eseguire la migrazione dell'accesso in uscita al gateway NAT di Azure.

Note

A partire dal 31 marzo 2026, per impostazione predefinita le nuove reti virtuali usano subnet private. L'accesso in uscita predefinito non viene più fornito per impostazione predefinita. È necessario abilitare un metodo in uscita esplicito per raggiungere gli endpoint pubblici su Internet e all'interno di Microsoft. Usare invece una forma esplicita di connettività in uscita, ad esempio un gateway NAT.

Gateway NAT di Azure e risorse di base

Un gateway NAT Standard funziona con indirizzi IP pubblici Standard o prefissi IP pubblici. Un gateway NAT StandardV2 funziona solo con indirizzi IP pubblici StandardV2 o prefissi IP pubblici.

Non è possibile usare Gateway NAT di Azure con subnet con risorse di base. Le risorse per lo SKU Basic, ad esempio un servizio di bilanciamento del carico Basic o indirizzi IP pubblici Basic, non funzionano con Gateway NAT di Azure. È possibile aggiornare un servizio di bilanciamento del carico Basic e un indirizzo IP pubblico Basic a Standard per l'uso con un gateway NAT.

Per altre informazioni sull'aggiornamento di un servizio di bilanciamento del carico da Basic a Standard, vedere Aggiornare un servizio di bilanciamento del carico Basic.

Per altre informazioni sull'aggiornamento di un indirizzo IP pubblico da Basic a Standard, vedere Aggiornare un indirizzo IP pubblico.

Per altre informazioni sull'aggiornamento di un indirizzo IP pubblico collegato a una macchina virtuale da Basic a Standard, vedere Aggiornare un indirizzo IP pubblico basic collegato a una macchina virtuale.

Timeout e timer di connessione

Gateway NAT di Azure invia un pacchetto TCP Reset (RST) per qualsiasi flusso di connessione che non riconosce come una connessione esistente. Il flusso di connessione non esiste più se viene raggiunto il timeout di inattività Gateway NAT di Azure o la connessione è stata chiusa in precedenza.

Quando il mittente del traffico nel flusso di connessione inesistente riceve il Gateway NAT di Azure pacchetto TCP RST, la connessione non è più utilizzabile.

Le porte SNAT non sono immediatamente disponibili per il riutilizzo allo stesso endpoint di destinazione in seguito alla chiusura di una connessione. Gateway NAT di Azure posiziona le porte SNAT in uno stato di raffreddamento prima che possano essere riutilizzate per connettersi allo stesso endpoint di destinazione.

Le durate del timer di riutilizzo delle porte SNAT (cooldown) variano per il traffico TCP, a seconda della modalità di chiusura della connessione. Per altre informazioni, vedere Timer di riutilizzo delle porte.

Il timer di timeout di inattività TCP Gateway NAT di Azure viene impostato su 4 minuti, ma può essere aumentato fino a 120 minuti. Qualsiasi attività in un flusso può reimpostare il timer di inattività, inclusi i keep-alive TCP. Per altre informazioni, vedere Timer timeout di inattività.

Il traffico UDP ha un timer di timeout di inattività di 4 minuti che non è possibile modificare.

Il traffico UDP ha un timer di riutilizzo delle porte di 65 secondi. Per questa durata, una porta è in stato di hold-down prima che sia disponibile per il riutilizzo per lo stesso endpoint di destinazione.

Prezzi e contratto di servizio

I gateway NAT Standard e StandardV2 hanno lo stesso prezzo. Per altre informazioni, vedere Prezzi del gateway NAT di Azure.

Per informazioni sull'accordo sul livello del servizio (SLA), vedere gli accordi Microsoft per i servizi online.

Contenuti correlati

Per altre informazioni sulla creazione e la convalida di un gateway NAT, vedere Quickstart: Creare un gateway NAT usando il portale di Azure.

Per visualizzare un video che fornisce altre informazioni sulle Gateway NAT di Azure, vedere Come ottenere una migliore connettività in uscita usando Gateway NAT di Azure.

Per altre informazioni sulla risorsa gateway NAT, vedere Risorsa gateway NAT.