Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo fornisce istruzioni dettagliate su come abilitare la sicurezza di rete nelle risorse di archiviazione integrate con il connettore di archiviazione Azure. Azure perimetro di sicurezza di rete (NSP) è una funzionalità nativa Azure che crea un limite di isolamento logico per le risorse PaaS. Associando risorse come account di archiviazione o database a un provider di rete, è possibile gestire centralmente l'accesso alla rete usando un set di regole semplificato. Per altre informazioni, vedere Concetti relativi al perimetro di sicurezza di rete.

Prerequisiti

Prima di abilitare la sicurezza di rete, creare le risorse del connettore. Vedere Configurare il connettore di archiviazione Azure per trasmettere i log a Microsoft Sentinel, incluso l'argomento del sistema Griglia di eventi usato per trasmettere gli eventi di creazione di BLOB alla coda di archiviazione Azure.

Per completare questa configurazione, assicurarsi di disporre delle autorizzazioni seguenti:

- Proprietario della sottoscrizione o collaboratore per creare risorse perimetrali di sicurezza di rete.

- Collaboratore dell'account di archiviazione per associare l'account di archiviazione al provider di servizi di rete.

- Amministratore o proprietario dell'accesso utente dell'account di archiviazione per assegnare ruoli controllo degli accessi in base al ruolo all'identità gestita di Griglia di eventi.

- Collaboratore di Griglia di eventi per abilitare l'identità gestita e gestire le sottoscrizioni di eventi.

Abilitare la sicurezza di rete

Per abilitare la sicurezza di rete nelle risorse di archiviazione integrate con il connettore di archiviazione Azure, creare un perimetro di sicurezza di rete (NSP), associare l'account di archiviazione e configurare le regole per consentire il traffico da Griglia di eventi e da altre origini necessarie, bloccando al tempo stesso l'accesso non autorizzato. Per completare la configurazione, seguire questa procedura.

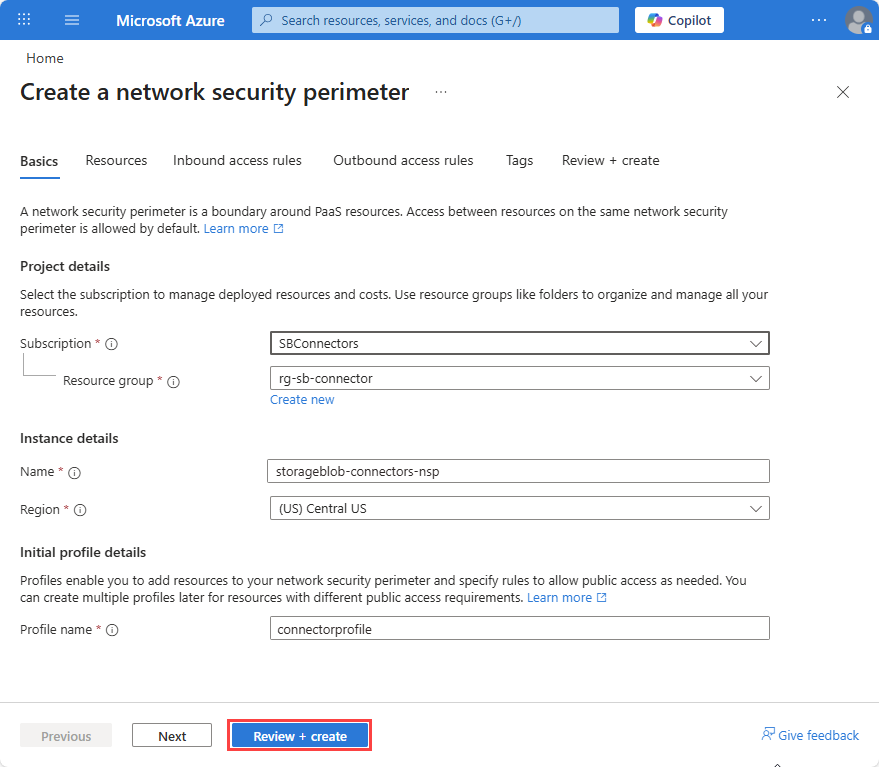

Creare un perimetro di sicurezza di rete

Nel portale di Azure cercare Perimetri di sicurezza di rete

Selezionare Crea.

Selezionare una sottoscrizione e un gruppo di risorse.

Immettere Nome, ad esempio

storageblob-connectors-nspSelezionare un'area. L'area deve essere la stessa dell'account di archiviazione.

Immettere un nome di profilo o accettare l'impostazione predefinita. Il profilo definisce il set di regole applicate alle risorse associate. È possibile avere più profili all'interno di un singolo provider di servizi di rete per applicare regole diverse a risorse diverse, se necessario.

Selezionare Rivedi e crea e quindi Crea.

Associare l'account di archiviazione al perimetro di sicurezza di rete

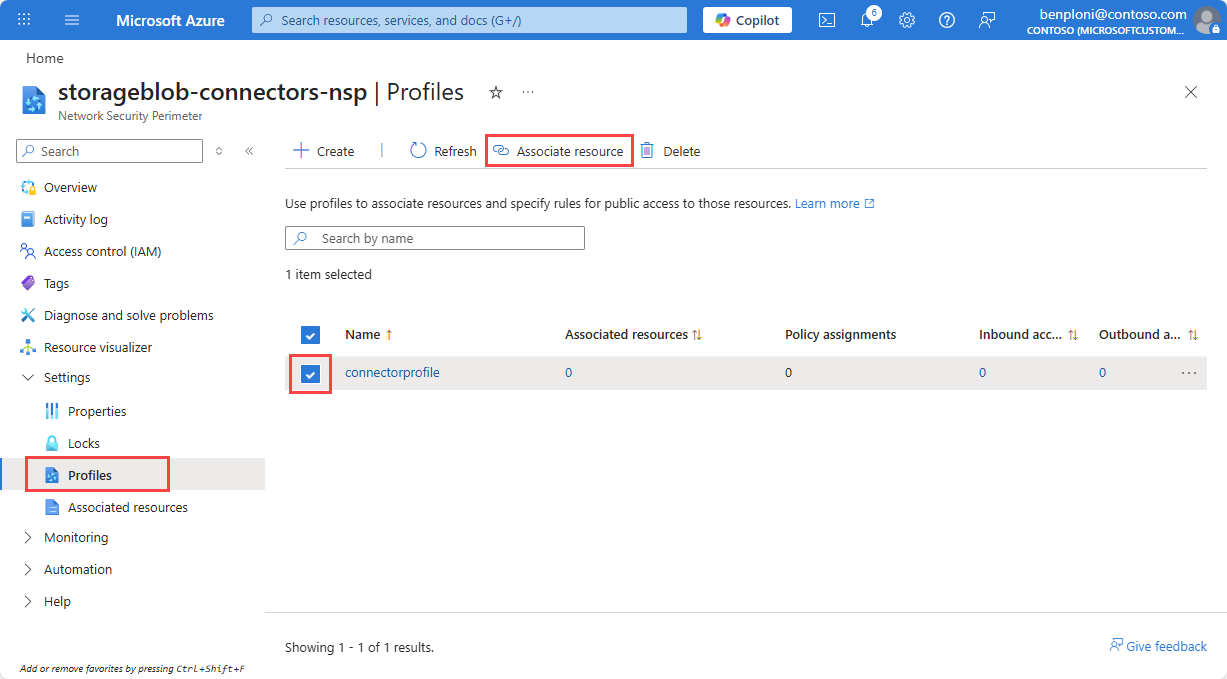

Aprire la risorsa perimetrale di sicurezza di rete appena creata nel portale di Azure.

Selezionare Profili, quindi selezionare il nome del profilo usato durante la creazione della risorsa NSP.

Selezionare Risorse associate.

Selezionare Aggiungi.

Cercare e aggiungere l'account di archiviazione, quindi selezionare Seleziona.

Selezionare Associa.

La modalità di accesso è impostata su Transizione per impostazione predefinita, consentendo di convalidare la configurazione prima di applicare restrizioni.

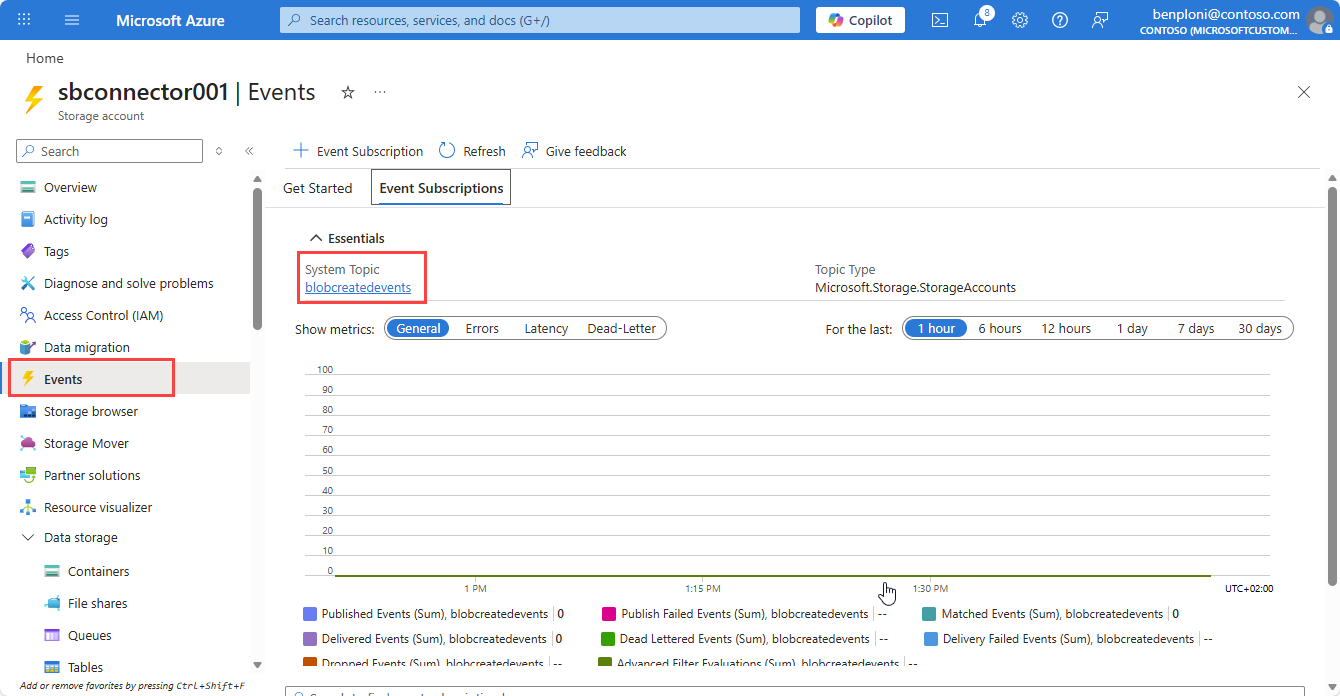

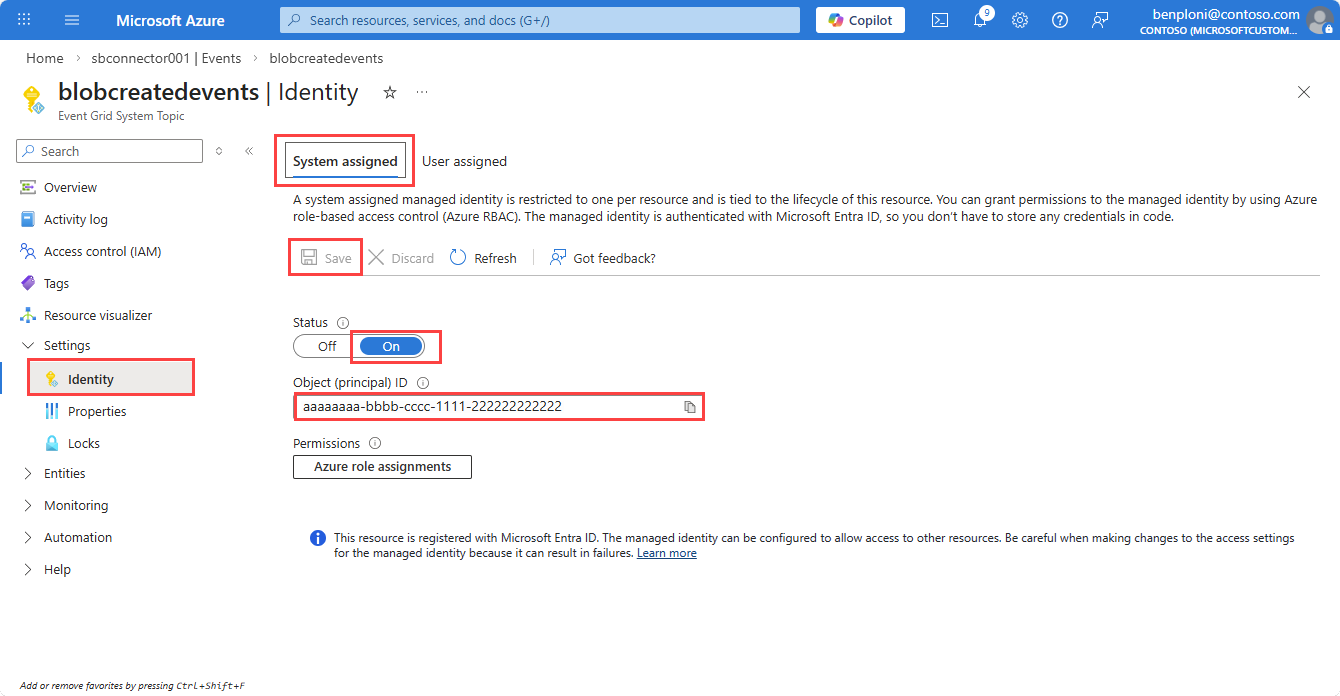

Argomento Enable System-Assigned Identity on Event Grid System

Dall'account di archiviazione passare alla scheda Eventi .

Selezionare l'argomento di sistema usato per trasmettere gli eventi di creazione blob alla coda di archiviazione.

Selezionare Identità.

Nella scheda Sistema assegnato impostare Stato su Sì.

Selezionare Salva, quindi copiare l'ID oggetto dell'identità gestita per un uso successivo.

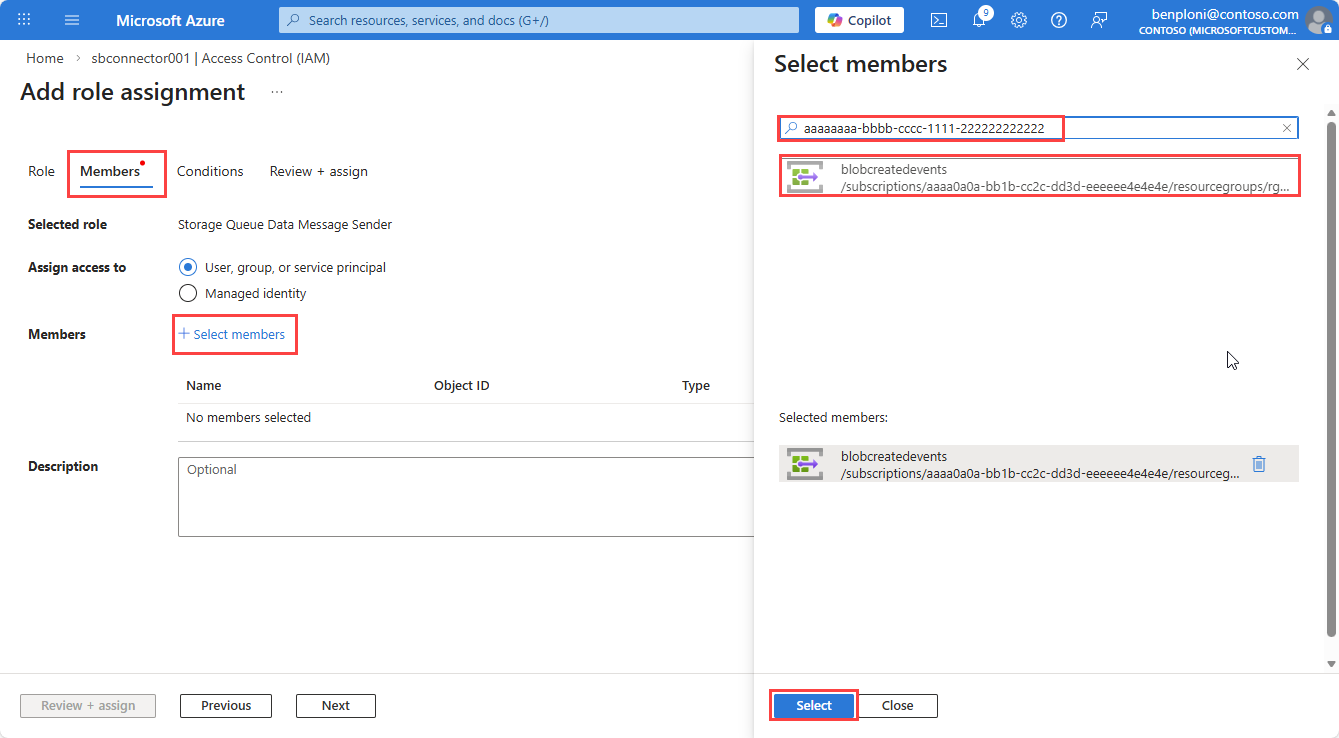

Concedere autorizzazioni di controllo degli accessi in base al ruolo nella coda di archiviazione

Passare all'account di archiviazione.

Selezionare Controllo di accesso (IAM).

Selezionare Aggiungi.

Cercare e selezionare il ruolo Mittente del messaggio di dati della coda di archiviazione (ambito: l'account di archiviazione).

Selezionare la scheda Membri e quindi Selezionare i membri.

Nel riquadro Selezione membri incollare l'ID oggetto per l'identità gestita di sistema di Griglia di eventi creata nel passaggio precedente.

Selezionare l'identità gestita e quindi selezionare Seleziona.

Selezionare Rivedi e assegna per completare l'assegnazione di ruolo.

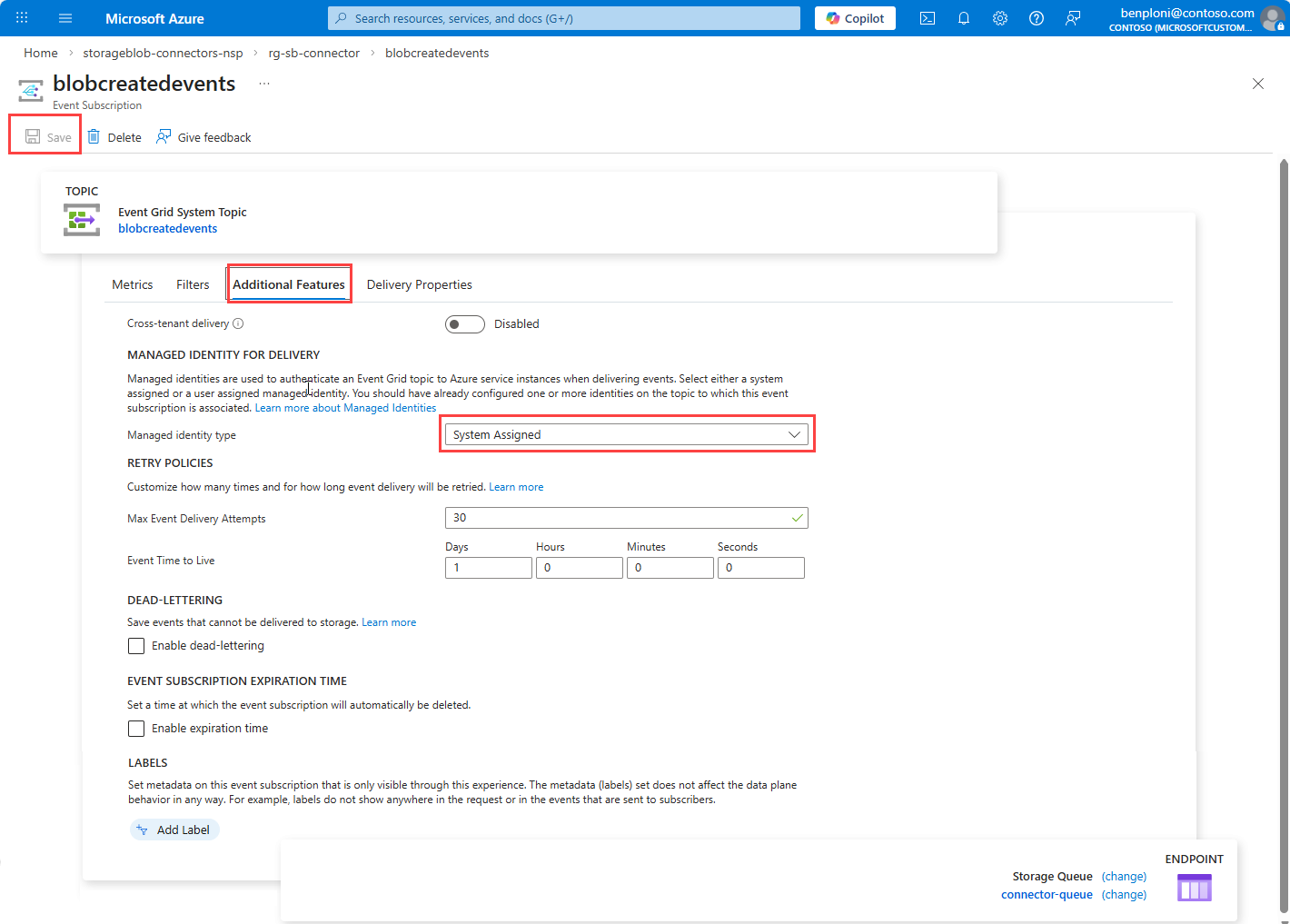

Abilitare l'identità gestita nella sottoscrizione di eventi

Aprire l'argomento Sistema griglia di eventi.

Selezionare la sottoscrizione di eventi destinata alla coda.

Selezionare la scheda Impostazioni aggiuntive .

Impostare Tipo di identità gestita su Assegnato dal sistema.

Seleziona Salva.

Esaminare le metriche della sottoscrizione di Griglia di eventi per verificare che i messaggi vengano pubblicati correttamente nella coda di archiviazione dopo questo aggiornamento.

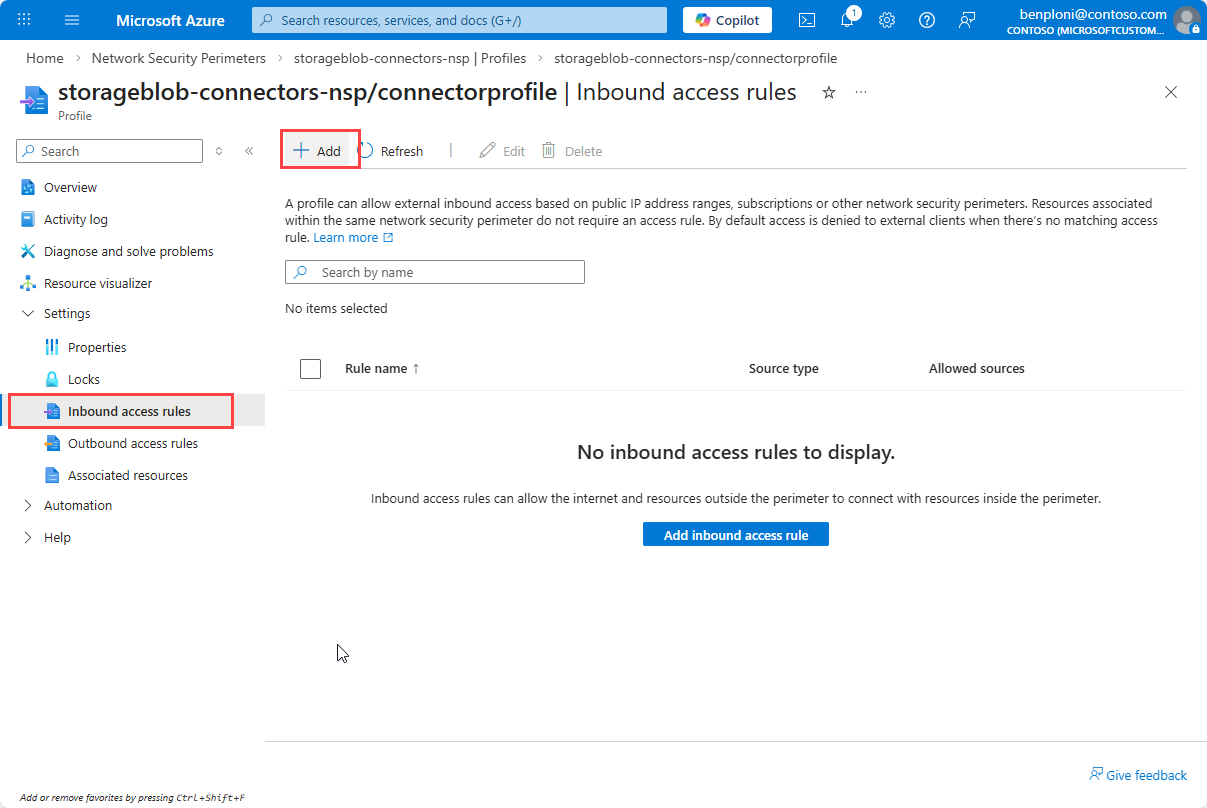

Configurare le regole di accesso in ingresso nel profilo perimetrale di sicurezza di rete

Le regole seguenti sono necessarie per consentire a Griglia di eventi di recapitare i messaggi all'account di archiviazione, bloccando al tempo stesso l'accesso non autorizzato. A seconda del sistema che invia i dati all'account di archiviazione o accede alle risorse di archiviazione, potrebbe essere necessario aggiungere altre regole in ingresso. Esaminare lo scenario e i modelli di traffico per applicare in modo sicuro le regole necessarie e concedere tempo per la propagazione delle regole.

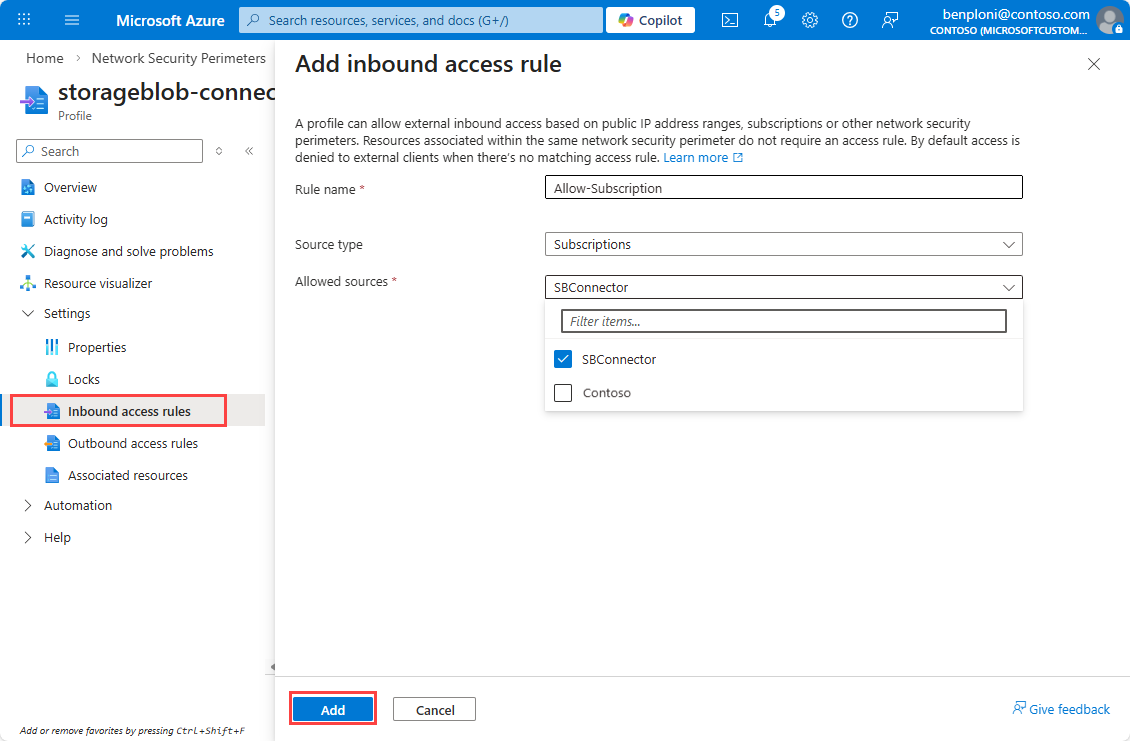

Regola 1: Consentire la sottoscrizione (recapito griglia di eventi)

Il recapito di Griglia di eventi non ha origine da indirizzi IP pubblici fissi. Il provider di rete convalida il recapito usando l'identità della sottoscrizione.

Passare a Network Security Perimeter (Perimetro di sicurezza di rete) e selezionare il provider di servizi di rete.

Selezionare Profili e quindi selezionare il profilo associato all'account di archiviazione.

Selezionare Regole di accesso in ingresso e quindi Aggiungi.

Immettere un nome di regola, ad esempio

Allow-Subscription.Selezionare Sottoscrizione dall'elenco a discesa Tipo di origine .

Selezionare la sottoscrizione dall'elenco a discesa Origini consentite .

Selezionare Aggiungi per creare la regola.

Nota

La visualizzazione delle regole nell'elenco può richiedere alcuni minuti dopo la creazione.

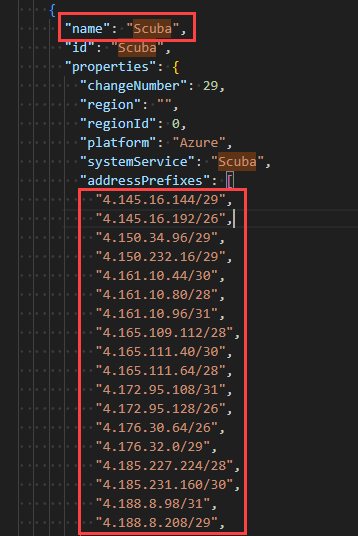

Regola 2: Consenti intervalli IP del servizio Scuba

Creare una seconda regola di accesso in ingresso.

Immettere un nome di regola, ad esempio

Allow-Scuba.Selezionare Intervalli di indirizzi IP nell'elenco a discesa Tipo di origine .

Aprire la pagina di download del tag di servizio .

Selezionare il cloud, ad esempio Azure Pubblico.

Selezionare il pulsante Scarica e aprire il file scaricato per ottenere l'elenco degli intervalli IP.

Trovare il tag del

Scubaservizio e copiare gli intervalli IPv4 associati.Incollare gli intervalli IPv4 nel campo Origini consentite dopo aver rimosso virgolette e virgole finali.

Selezionare Aggiungi per creare la regola.

Importante

Rimuovere le virgolette dagli intervalli IP e assicurarsi che non sia presente alcuna virgola finale nell'ultima voce prima di incollarle nel campo Origini consentite . Gli intervalli di tag di servizio si aggiornano nel tempo; aggiornare regolarmente per mantenere aggiornate le regole.

Convalidare e applicare

Dopo aver configurato le regole, monitorare i log di diagnostica per il perimetro di sicurezza di rete per verificare che il traffico legittimo sia consentito e che non si verificano interruzioni. Dopo aver confermato che le regole consentono correttamente il traffico necessario, è possibile passare dalla modalità di transizione alla modalità Applicata per bloccare l'accesso non autorizzato.

Modalità di transizione

Abilitare i log di diagnostica perimetrali della sicurezza di rete ed esaminare i dati di telemetria raccolti per convalidare i modelli di comunicazione prima dell'imposizione. Per altre informazioni, vedere Log di diagnostica per il perimetro di sicurezza di rete.

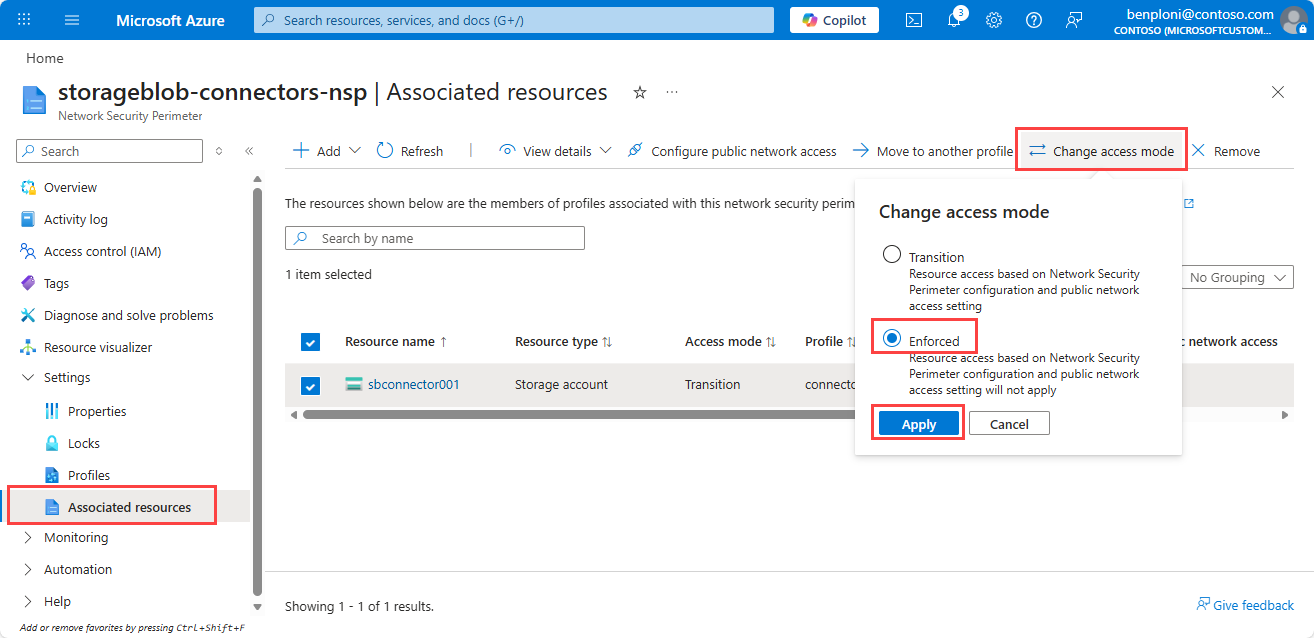

Applica modalità di imposizione

Una volta completata la convalida, impostare la modalità di accesso su Imposta come indicato di seguito:

Nella pagina Network Security Perimeter (Perimetro di sicurezza di rete) in Impostazioni selezionare Risorse associate.

Selezionare l'account di archiviazione.

Selezionare Modifica modalità di accesso.

Selezionare Imposto e quindi Salva.

Convalida post-imposizione

In seguito all'imposizione, monitorare attentamente l'ambiente per eventuali traffico bloccato che potrebbero indicare configurazioni errate. Verificare che la configurazione di Griglia di eventi non sia interessata esaminando le metriche di sottoscrizione dell'argomento di sistema griglia di eventi.

Usare i log di diagnostica per analizzare e risolvere eventuali problemi che si verificano. Esaminare le metriche sull'account di archiviazione (ingresso ed errori della coda) e Griglia di eventi (esito positivo del recapito) per verificare la ricerca di eventuali errori. Eseguire il rollback alla modalità di transizione se si verificano interruzioni e si ripete l'analisi usando i log di diagnostica.

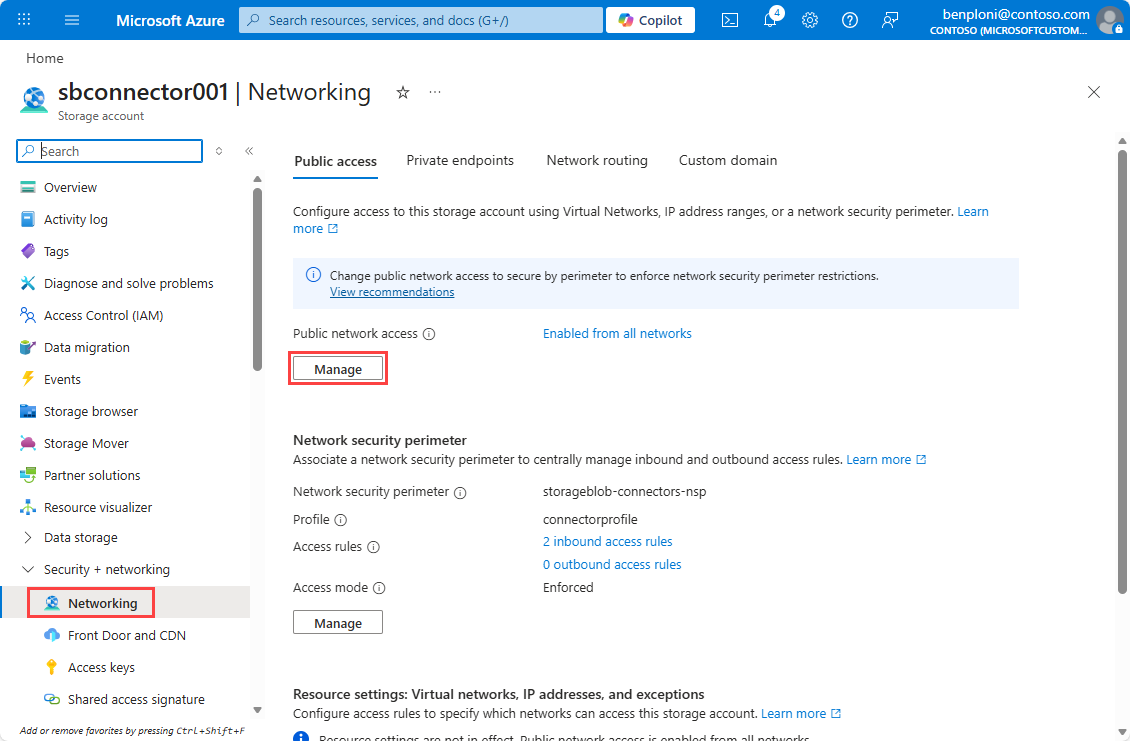

Impostare Protetto per perimetro nell'account di archiviazione (facoltativo)

L'impostazione dell'account di archiviazione su Protetto da perimetro garantisce che tutto il traffico verso l'account di archiviazione venga valutato in base alle regole del perimetro di sicurezza di rete e blocchi l'accesso alla rete pubblica.

Passare all'account di archiviazione.

In Sicurezza e rete selezionare Rete.

In Accesso alla rete pubblica selezionare Gestisci.

Impostare Protetto per perimetro (con restrizioni maggiori).

Seleziona Salva.

Passaggi successivi

In questo articolo si è appreso come abilitare la sicurezza di rete nelle risorse di archiviazione integrate con il connettore di archiviazione Azure. Per altre informazioni, vedere gli articoli sul perimetro della sicurezza di rete .

- Esaminare le regole di connessione dati in

data-connection-rules-reference-azure-storage.md. - Risolvere i problemi di rete del connettore in

azure-storage-blob-connector-troubleshoot.md.