Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Il livello di comportamento UEBA (User and Entity Behavior Analytics) in Microsoft Sentinel aggrega e riepiloga i log non elaborati con volumi elevati in modelli chiari e semplici di azioni di sicurezza, spiegando "chi ha fatto cosa a chi" in modo strutturato.

A differenza di avvisi o anomalie, i comportamenti non indicano necessariamente il rischio: creano un livello di astrazione che ottimizza i dati per le indagini, la ricerca e il rilevamento migliorando:

- Efficienza: ridurre i tempi di indagine unendo gli eventi correlati in storie coese.

- Clarity: convertire i log rumorosi e di basso livello in riepiloghi in linguaggio normale.

- Contesto: aggiungere mitre ATT&mapping CK e ruoli di entità per la rilevanza immediata della sicurezza.

- Coerenza: fornire uno schema unificato tra origini di log diverse.

Questo livello di astrazione consente un rilevamento delle minacce, un'analisi e una risposta più veloci nelle operazioni di sicurezza, senza richiedere una conoscenza approfondita di ogni origine del log.

Questo articolo illustra il funzionamento del livello dei comportamenti UEBA, come abilitare il livello dei comportamenti e come usare i comportamenti per migliorare le operazioni di sicurezza.

Guardare il webinar dei comportamenti UEBA per una panoramica completa e una demo del livello dei comportamenti UEBA.

Funzionamento del livello dei comportamenti UEBA

I comportamenti fanno parte delle funzionalità UEBA (User and Entity Behavior Analytics) di Microsoft Sentinel, fornendo riepiloghi di attività normalizzati e contestualizzati che integrano il rilevamento anomalie e arricchiscono le indagini.

Confrontare comportamenti, anomalie e avvisi

Questa tabella illustra le differenze tra i comportamenti e le anomalie e gli avvisi:

| Funzionalità | Che cosa rappresenta | Scopo |

|---|---|---|

| Anomalie | Modelli che si discostano dalle linee di base stabilite | Evidenziare attività insolite o sospette |

| Avvisi | Segnalare un potenziale problema di sicurezza che richiede attenzione | Attivare flussi di lavoro di risposta agli eventi imprevisti |

| Comportamenti | Riepiloghi neutrali e strutturati dell'attività , normali o anomali, in base a intervalli di tempo o trigger, arricchiti con mitre ATT&mapping CK e ruoli di entità | Fornire contesto e chiarezza per le indagini, la ricerca e il rilevamento |

Tipi di comportamento e record

Quando si abilita il livello dei comportamenti UEBA, Microsoft Sentinel elabora i log di sicurezza supportati raccolti nell'area di lavoro Sentinel quasi in tempo reale e riepiloga due tipi di modelli comportamentali:

| Tipo di comportamento | Descrizione | Esempi | Use Case |

|---|---|---|---|

| Comportamenti aggregati | Rilevare modelli basati su volumi raccogliendo gli eventi correlati nelle finestre temporali |

|

Convertire i log con volumi elevati in informazioni dettagliate sulla sicurezza interattive. Questo tipo di comportamento eccelle nell'identificazione di livelli di attività insoliti. |

| Comportamenti sequenziati | Identificare modelli in più passaggi o catene di attacco complesse che non sono ovvie quando si esaminano singoli eventi | Chiave di accesso creata > usata da nuove chiamate API con privilegi IP > | Rilevare sequenze di attacco sofisticate e minacce a più fasi. |

Il livello comportamenti UEBA riepiloga i comportamenti a intervalli di tempo personalizzati specifici per la logica di ogni comportamento, creando record di comportamento immediatamente quando identifica i modelli o quando le finestre temporali si chiudono.

Ogni record di comportamento include:

- Una descrizione semplice e contestuale: una spiegazione in linguaggio naturale di ciò che è successo in termini rilevanti per la sicurezza, ad esempio chi ha fatto cosa a chi e perché è importante.

- Schema unificato e riferimenti ai log non elaborati sottostanti: tutti i comportamenti usano una struttura di dati coerente tra prodotti e tipi di log diversi, quindi gli analisti non devono tradurre formati di log diversi o aggiungere tabelle a volumi elevati.

- MITRE ATT&mapping CK: ogni comportamento viene contrassegnato con tattiche e tecniche MITRE pertinenti, fornendo un contesto standard del settore a colpo d'occhio. Non si vede solo cosa è successo, ma anche come si adatta a un framework di attacco o a una sequenza temporale.

- Mapping delle relazioni tra entità: ogni comportamento identifica le entità coinvolte (utenti, host, indirizzi IP) e i relativi ruoli (attore, destinazione o altro).

Livello di astrazione dei comportamenti

Questo diagramma illustra come il livello dei comportamenti UEBA trasforma i log non elaborati in record di comportamento strutturato che migliorano le operazioni di sicurezza:

Archiviazione del comportamento e tabelle

Il livello comportamenti UEBA archivia i record di comportamento in due tipi di tabelle:

- Una tabella di informazioni sul comportamento , che contiene il titolo del comportamento, la descrizione, i mapping MITRE, le categorie e i collegamenti ai log non elaborati e

- Tabella delle entità correlate al comportamento , che elenca tutte le entità coinvolte nel comportamento e i relativi ruoli.

Queste tabelle si integrano perfettamente con i flussi di lavoro esistenti per le regole di rilevamento, le indagini e l'analisi degli eventi imprevisti. Elaborano tutti i tipi di attività di sicurezza, non solo eventi sospetti, e forniscono visibilità completa sui modelli di comportamento normale e anomalo.

Per informazioni sull'uso di tabelle dei comportamenti, vedere Procedure consigliate e suggerimenti per la risoluzione dei problemi per l'esecuzione di query sui comportamenti.

Importante

L'intelligenza artificiale generativa alimenta il livello UEBA Behaviors per creare e ridimensionare le informazioni dettagliate fornite. Microsoft ha progettato la funzionalità Comportamenti in base alla privacy e ai principi di IA responsabile per garantire trasparenza e spiegabilità. I comportamenti non introducono nuovi rischi di conformità o analisi "scatola nera" opaca nel soc. Per informazioni dettagliate sull'applicazione dell'intelligenza artificiale in questa funzionalità e sull'approccio di Microsoft all'intelligenza artificiale responsabile, vedere Domande frequenti sull'intelligenza artificiale responsabile per il livello dei comportamenti UEBA Microsoft.

Casi d'uso ed esempi

Ecco come analisti, cacciatori e tecnici di rilevamento possono usare i comportamenti durante le indagini, la ricerca e la creazione di avvisi.

Indagine e arricchimento degli eventi imprevisti

I comportamenti offrono agli analisti soc chiarezza immediata su ciò che è successo intorno a un avviso, senza passare attraverso più tabelle di log non elaborate.

Flusso di lavoro senza comportamenti: Gli analisti spesso devono ricostruire manualmente le sequenze temporali eseguendo query su tabelle specifiche dell'evento e unendo i risultati.

Esempio: viene generato un avviso su un'attività AWS sospetta. L'analista esegue una query nella

AWSCloudTrailtabella, quindi passa ai dati del firewall per comprendere cosa ha fatto l'utente o l'host. Ciò richiede la conoscenza di ogni schema e rallenta la valutazione.Flusso di lavoro con comportamenti: Il livello comportamenti UEBA aggrega automaticamente gli eventi correlati in voci di comportamento che possono essere collegate a un evento imprevisto o sottoposte a query su richiesta.

Esempio: Un avviso indica la possibile esfiltrazione delle credenziali.

BehaviorInfoNella tabella l'analista visualizza il comportamento Accesso segreto di massa sospetto tramite AWS IAM by User123 mappato alla tecnica MITRE T1552 (credenziali non protette). Il livello dei comportamenti UEBA ha generato questo comportamento aggregando 20 voci di log AWS. L'analista riconosce immediatamente che User123 ha eseguito l'accesso a molti segreti, ovvero il contesto cruciale per l'escalation dell'evento imprevisto, senza esaminare manualmente tutte le 20 voci di log.

Rilevazione delle minacce

I comportamenti consentono ai cacciatori di eseguire ricerche su CTP e riepiloghi attività, anziché scrivere join complessi o normalizzare i log non elaborati da soli.

Flusso di lavoro senza comportamenti: Le risposte richiedono KQL complesso, join di tabella e familiarità con ogni formato di origine dati. Un'attività importante potrebbe essere sepolta in set di dati di grandi dimensioni con un contesto di sicurezza predefinito minimo.

Esempio: La ricerca di segni di ricognizione potrebbe richiedere l'analisi

AWSCloudTraildi eventi e alcuni modelli di connessione del firewall separatamente. Il contesto esiste principalmente in eventi imprevisti e avvisi, rendendo più difficile la ricerca proattiva.Flusso di lavoro con comportamenti: I comportamenti vengono normalizzati, arricchiti e mappati a tattiche e tecniche MITRE. I cacciatori possono cercare modelli significativi senza dipendere da ogni schema di origine.

Un cacciatore può filtrare la tabella BehaviorInfo in base alla tattica (

Categories), alla tecnica, al titolo o all'entità. Ad esempio:BehaviorInfo | where Categories has "Discovery" | summarize count() by TitleI cacciatori possono anche:

- Identificare comportamenti rari, usando

count distinctnelTitlecampo . - Esplorare un tipo di comportamento interessante, identificare le entità coinvolte e analizzare ulteriormente.

- Eseguire il drill-down nei log non elaborati usando le

BehaviorIdcolonne eAdditionalFields, che spesso fanno riferimento ai log non elaborati sottostanti.

Esempio: Un cacciatore alla ricerca di credenziali furtive esegue query di accesso per i comportamenti con "enumerare le credenziali" nella

Titlecolonna. I risultati restituiscono alcune istanze di "Tentativo di dump delle credenziali da Vault da parte dell'utente AdminJoe" (derivato daiCyberArklog). Anche se gli avvisi non sono stati attivati, questo comportamento non è comune per AdminJoe e richiede ulteriori indagini, operazione difficile da rilevare nei log di controllo dettagliati dell'insieme di credenziali.I cacciatori possono anche cacciare da:

Tattica MITRE:

// Find behaviors by MITRE tactic BehaviorInfo | where Categories == "Lateral Movement"Tecnica:

// Find behaviors by MITRE technique BehaviorInfo | where AttackTechniques has "T1078" // Valid Accounts | extend AF = parse_json(AdditionalFields) | extend TableName = tostring(AF.TableName) | project TimeGenerated, Title, Description, TableNameUtente specifico:

// Find all behaviors for a specific user over last 7 days BehaviorInfo | join kind=inner BehaviorEntities on BehaviorId | where TimeGenerated >= ago(7d) | where EntityType == "User" and AccountUpn == "user@domain.com" | project TimeGenerated, Title, Description, Categories | order by TimeGenerated descComportamenti rari (potenziali anomalie):

// Find rare behaviors (potential anomalies) BehaviorInfo | where TimeGenerated >= ago(30d) | summarize Count=count() by Title | where Count < 5 // Behaviors seen less than 5 times | order by Count asc

- Identificare comportamenti rari, usando

Avvisi e automazione

I comportamenti semplificano la logica delle regole fornendo segnali normalizzati e di alta qualità con il contesto predefinito e abilitando nuove possibilità di correlazione.

Flusso di lavoro senza comportamenti: Le regole di correlazione tra origini sono complesse perché ogni formato di log è diverso. Le regole spesso richiedono:

- Logica di normalizzazione

- Condizioni specifiche dello schema

- Più regole separate

- Dipendenza dagli avvisi anziché dall'attività non elaborata

L'automazione potrebbe essere attivata troppo spesso anche se è basata su eventi di basso livello.

Flusso di lavoro con comportamenti: I comportamenti già aggregano gli eventi correlati e includono mapping MITRE, ruoli di entità e schemi coerenti, in modo che i tecnici del rilevamento possano creare regole di rilevamento più semplici e chiare.

Esempio: Per inviare un avviso su una potenziale sequenza di compromissione delle chiavi e escalation dei privilegi, un tecnico del rilevamento scrive una regola di rilevamento usando questa logica: "Avvisa se un utente ha un comportamento "Creazione di una nuova chiave di accesso AWS" seguito da un comportamento "Elevazione dei privilegi in AWS" entro 1 ora."

Senza il livello dei comportamenti UEBA, questa regola richiederebbe l'unione di eventi non elaborati

AWSCloudTraile l'interpretazione nella logica della regola. Con i comportamenti, è semplice e resiliente alle modifiche dello schema di log perché lo schema è unificato.I comportamenti fungono anche da trigger affidabili per l'automazione. Invece di creare avvisi per attività non rischiose, usare i comportamenti per attivare l'automazione, ad esempio per inviare un messaggio di posta elettronica o avviare la verifica.

Origini dati e comportamenti supportati

L'elenco di origini dati e fornitori o servizi supportati che inviano log a queste origini dati è in continua evoluzione. Il livello comportamenti UEBA aggrega automaticamente le informazioni dettagliate per tutti i fornitori supportati in base ai log raccolti.

Il livello comportamenti UEBA è attualmente incentrato su queste origini dati non Microsoft che tradizionalmente non hanno un contesto comportamentale semplice in Microsoft Sentinel:

| Origine dati | Fornitori, servizi e log supportati | Connettore | Comportamenti supportati |

|---|---|---|---|

| CommonSecurityLog1 |

|

||

| AWSCloudTrail |

|

||

| GCPAuditLogs |

|

1CommonSecurityLog può contenere i log di molti fornitori. Il livello comportamenti UEBA genera solo comportamenti per fornitori e tipi di log supportati. Se la tabella riceve i log da un fornitore non supportato, non verranno visualizzati comportamenti anche se l'origine dati è connessa.

Importante

È necessario abilitare queste origini separatamente dalle altre funzionalità UEBA. Ad esempio, se AWSCloudTrail è stato abilitato per l'analisi e le anomalie UEBA, è comunque necessario abilitarlo separatamente per i comportamenti.

Prerequisiti

Per usare il livello dei comportamenti UEBA, è necessario:

- Un'area di lavoro Microsoft Sentinel di cui viene caricato l'onboarding nel portale di Defender.

- Inserire una o più origini dati supportate nel livello Analisi. Per altre informazioni sui livelli dati, vedere Gestire i livelli dati e la conservazione in Microsoft Sentinel.

Autorizzazioni necessarie

Per abilitare e usare il livello dei comportamenti UEBA, sono necessarie le autorizzazioni seguenti:

| Azione utente | Autorizzazione necessaria |

|---|---|

| Abilitare i comportamenti | Almeno il ruolo Amministratore della sicurezza in Microsoft Entra ID e il ruolo Collaboratore Microsoft Sentinel nell'area di lavoro Sentinel. |

| Tabelle dei comportamenti delle query |

|

Per altre informazioni sul controllo degli accessi in base al ruolo unificato nel portale di Defender, vedere Microsoft Defender XDR Controllo degli accessi in base al ruolo unificato.

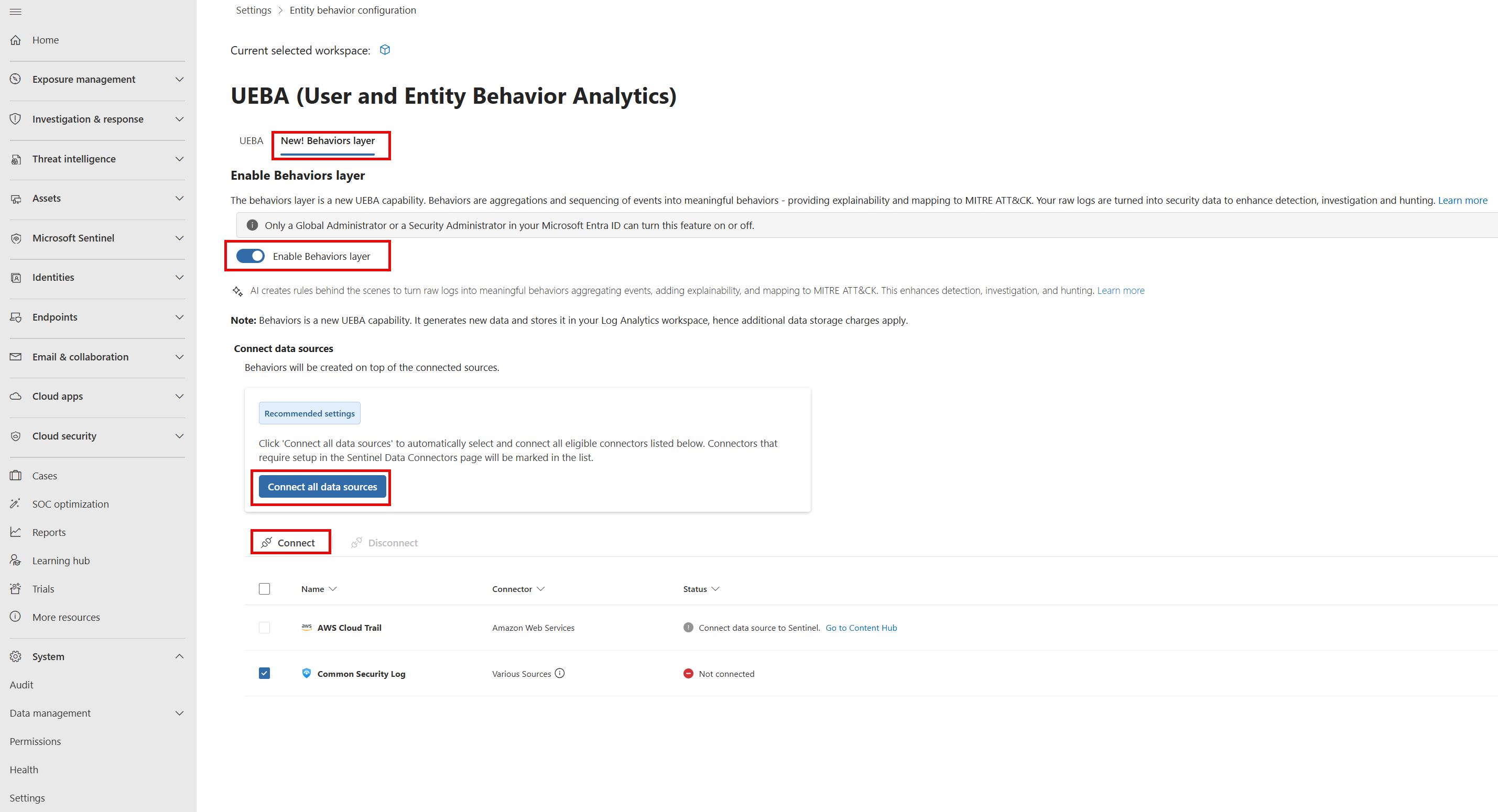

Abilitare il livello dei comportamenti UEBA

Per iniziare ad aggregare i comportamenti UEBA, assicurarsi di connettere almeno un'origine dati supportata. Il livello comportamenti UEBA aggrega i comportamenti solo quando le origini dati supportate sono connesse e inviano attivamente i log al livello Analytics.

Per abilitare il livello dei comportamenti UEBA nell'area di lavoro:

Nel portale di Defender selezionare Impostazioni > di > sistema > Microsoft Sentinel aree di lavoro SIEM.

Selezionare l'area di lavoro Sentinel in cui si vuole abilitare il livello dei comportamenti UEBA.

Selezionare Abilita analisi del > comportamento Configura UEBA > Nuovo. Livello comportamenti.

Attivare o disattivare il livello Abilita comportamenti.

Selezionare Connetti tutte le origini dati o selezionare le origini dati specifiche dall'elenco.

Se non sono ancora state connesse origini dati supportate all'area di lavoro Sentinel, selezionare Vai a Hub contenuto per trovare e connettere i connettori pertinenti.

Selezionare Connetti.

Importante

È attualmente possibile abilitare i comportamenti in una singola area di lavoro nel tenant.

Modello tariffario

L'uso del livello dei comportamenti UEBA comporta i costi seguenti:

Nessun costo aggiuntivo per la licenza: I comportamenti sono inclusi come parte di Microsoft Sentinel. Non è necessario uno SKU separato, un componente aggiuntivo UEBA o licenze aggiuntive. Se l'area di lavoro è connessa a Sentinel ed è stata eseguita l'onboarding nel portale di Defender, è possibile usare i comportamenti senza costi aggiuntivi per le funzionalità.

Addebiti per l'inserimento dei dati di log: I record di comportamento vengono archiviati nelle tabelle e

SentinelBehaviorEntitiesnell'areaSentinelBehaviorInfodi lavoro Sentinel. Ogni comportamento contribuisce al volume di inserimento dati dell'area di lavoro e viene fatturato in base alla frequenza di inserimento log analytics/Sentinel esistente. I comportamenti sono additivi: non sostituiscono i log non elaborati esistenti.

Procedure consigliate e suggerimenti per la risoluzione dei problemi per l'esecuzione di query sui comportamenti

Questa sezione illustra come eseguire query sui comportamenti sia dal portale di Defender che dall'area di lavoro Sentinel. Anche se gli schemi sono identici, l'ambito dati è diverso:

- Nel portale di Defender le tabelle di comportamento includono comportamenti UEBA e comportamenti dei servizi Defender connessi, ad esempio Microsoft Defender for Cloud Apps e Microsoft Defender per il cloud.

- Nell'area di lavoro Sentinel le tabelle di comportamento includono solo i comportamenti UEBA generati dai log inseriti in tale area di lavoro specifica.

Questa tabella mostra le tabelle di comportamento da usare in ogni ambiente:

| Ambiente | Tabelle da usare | Situazioni di utilizzo |

|---|---|---|

| Portale di Defender - Ricerca avanzata |

BehaviorInfo BehaviorEntities |

Regole di rilevamento, indagine sugli eventi imprevisti, ricerca delle minacce nel portale di Defender |

| Sentinel'area di lavoro |

SentinelBehaviorInfo SentinelBehaviorEntities |

Azure Monitorare cartelle di lavoro, monitoraggio dell'inserimento, query KQL in Sentinel'area di lavoro |

Per esempi più pratici sull'uso di comportamenti, vedere Casi d'uso ed esempi.

Per altre informazioni su Linguaggio di query Kusto (KQL), vedere Panoramica del linguaggio di query Kusto.

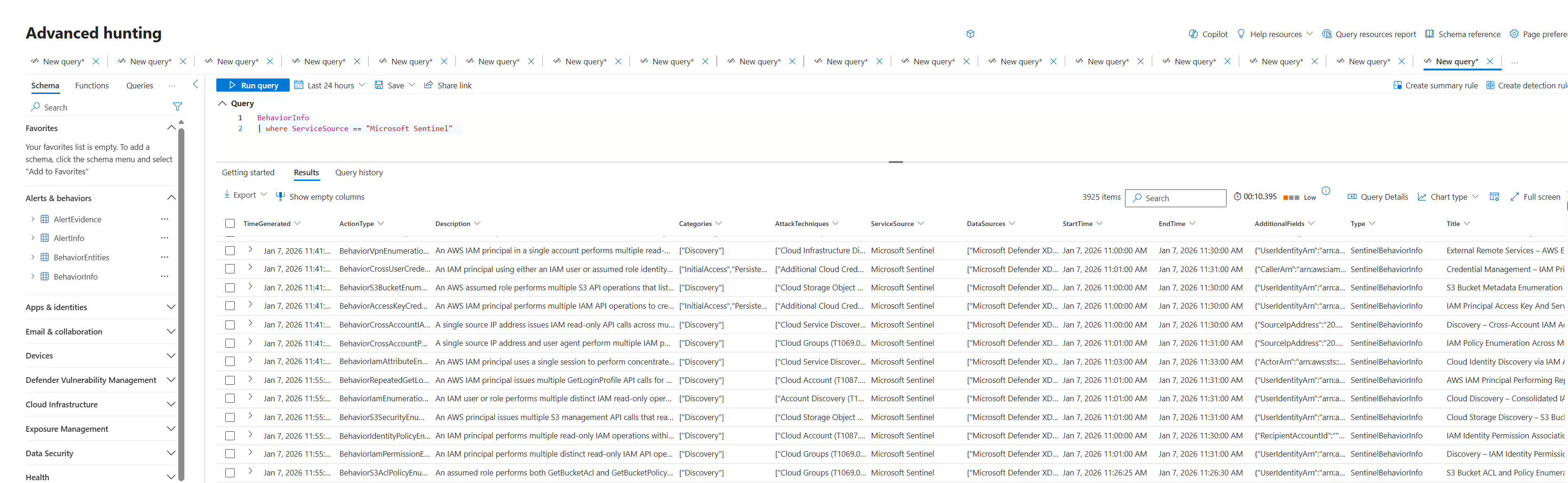

Filtrare i comportamenti UEBA nel portale di Defender

Le

BehaviorInfotabelle eBehaviorEntitiesincludono tutti i comportamenti UEBA e possono includere anche i comportamenti dei servizi Microsoft Defender.Per filtrare i comportamenti dal livello Microsoft Sentinel comportamenti UEBA, usare la

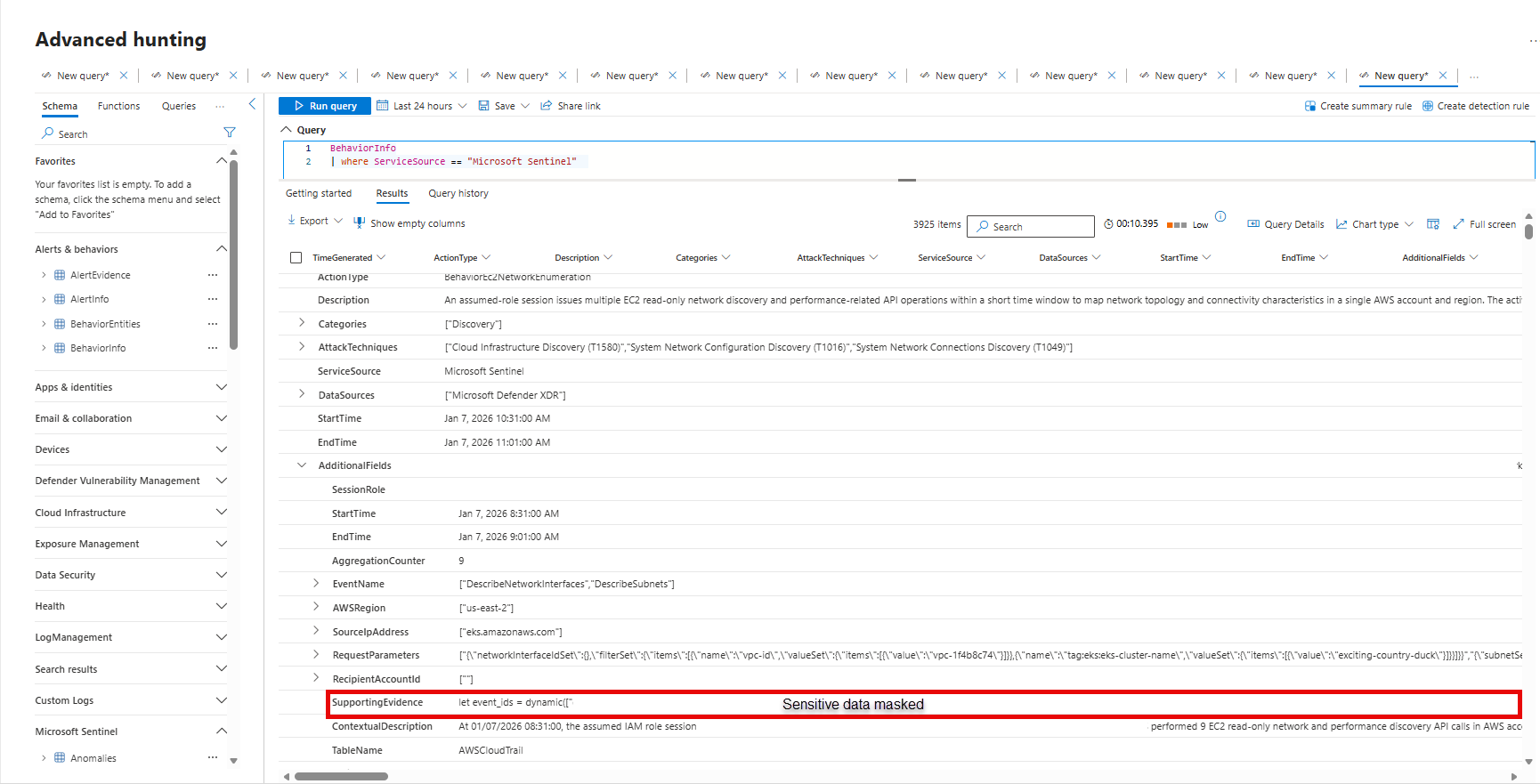

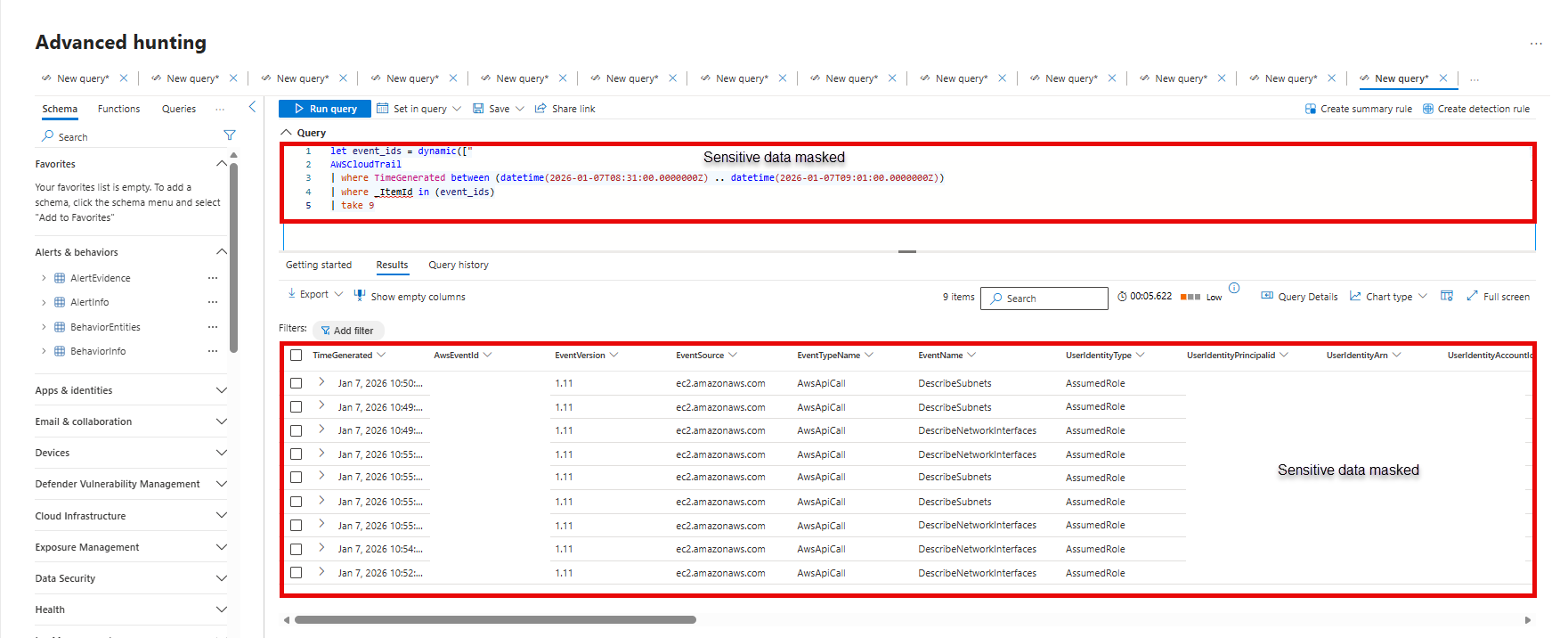

ServiceSourcecolonna . Ad esempio:BehaviorInfo | where ServiceSource == "Microsoft Sentinel"Eseguire il drill-down dai comportamenti ai log non elaborati

Utilizzare la

AdditionalFieldscolonna inBehaviorInfo, che contiene riferimenti agli ID evento originali nelSupportingEvidencecampo .Eseguire una query sul valore del

SupportingEvidencecampo per trovare i log non elaborati che hanno contribuito a un comportamento.Join BehaviorInfo and BehaviorEntities

Usare il

BehaviorIdcampo per creare un joinBehaviorInfoconBehaviorEntities.Ad esempio:

BehaviorInfo | join kind=inner BehaviorEntities on BehaviorId | where TimeGenerated >= ago(1d) | project TimeGenerated, Title, Description, EntityType, EntityRole, AccountUpnIn questo modo è possibile ottenere ogni comportamento e ogni entità coinvolta. Le

AccountUpninformazioni di identificazione o per l'entità si trova inBehaviorEntities, mentreBehaviorInfopotrebbero fare riferimento a "Utente" o "Host" nel testo.Monitorare l'inserimento dei dati del comportamento

Per monitorare l'inserimento dei dati del comportamento, eseguire una query nella

Usagetabella per individuare le voci correlate aSentinelBehaviorInfoeSentinelBehaviorEntities.Creare regole di automazione, cartelle di lavoro e rilevamento in base ai comportamenti

- Usare la

BehaviorInfotabella come origine dati per le regole di rilevamento o i playbook di automazione nel portale di Defender. Ad esempio, creare una regola di query pianificata che si attiva quando viene visualizzato un comportamento specifico. - Per Azure Monitorare le cartelle di lavoro e tutti gli elementi compilati direttamente nell'area di lavoro Sentinel, assicurarsi di eseguire query sulle tabelle e

SentinelBehaviorEntitiesnell'areaSentinelBehaviorInfodi lavoro Sentinel.

- Usare la

Risoluzione dei problemi

- Se non vengono generati comportamenti: verificare che le origini dati supportate inviino attivamente i log al livello Analytics, verificare che l'interruttore dell'origine dati sia attivato e attendere 15-30 minuti dopo l'abilitazione.

- I comportamenti sono inferiori al previsto: la copertura dei tipi di comportamento supportati è parziale e in continua crescita. Per altre informazioni, vedere Origini dati e comportamenti supportati. Anche il livello dei comportamenti UEBA potrebbe non essere in grado di rilevare un modello di comportamento se sono presenti pochissime istanze di un tipo di comportamento specifico.

- Conteggi del comportamento: un singolo comportamento può rappresentare decine o centinaia di eventi non elaborati, progettati per ridurre il rumore.

Limitazioni

Queste limitazioni si applicano attualmente al livello dei comportamenti UEBA:

- È possibile abilitare i comportamenti in una singola area di lavoro Sentinel per ogni tenant.

- Il livello comportamenti UEBA genera comportamenti per un set limitato di origini dati e fornitori o servizi supportati.

- Il livello comportamenti UEBA attualmente non acquisisce ogni possibile azione o tecnica di attacco, nemmeno per le origini supportate. Alcuni eventi potrebbero non produrre comportamenti corrispondenti. Non presupporre che l'assenza di un comportamento significhi che non si è verificata alcuna attività. Esaminare sempre i log non elaborati se si sospetta che manchi qualcosa.

- I comportamenti hanno lo scopo di ridurre il rumore aggregando e sequenziando gli eventi, ma è comunque possibile che vengano visualizzati troppi record di comportamento. Siamo lieti di ricevere commenti e suggerimenti su tipi di comportamento specifici per migliorare la copertura e la rilevanza.

- I comportamenti non sono avvisi o anomalie. Sono osservazioni neutrali, non classificate come dannose o benigne. La presenza di un comportamento significa "questo è accaduto", non "questa è una minaccia". Il rilevamento anomalie rimane separato in UEBA. Usare il giudizio o combinare i comportamenti con i dati delle anomalie UEBA per identificare modelli degni di nota.