Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Nota

Per informazioni sulla disponibilità delle funzionalità nei cloud per enti pubblici degli Stati Uniti, vedere le tabelle di Microsoft Sentinel nella disponibilità delle funzionalità cloud per enti pubblici degli Stati Uniti.

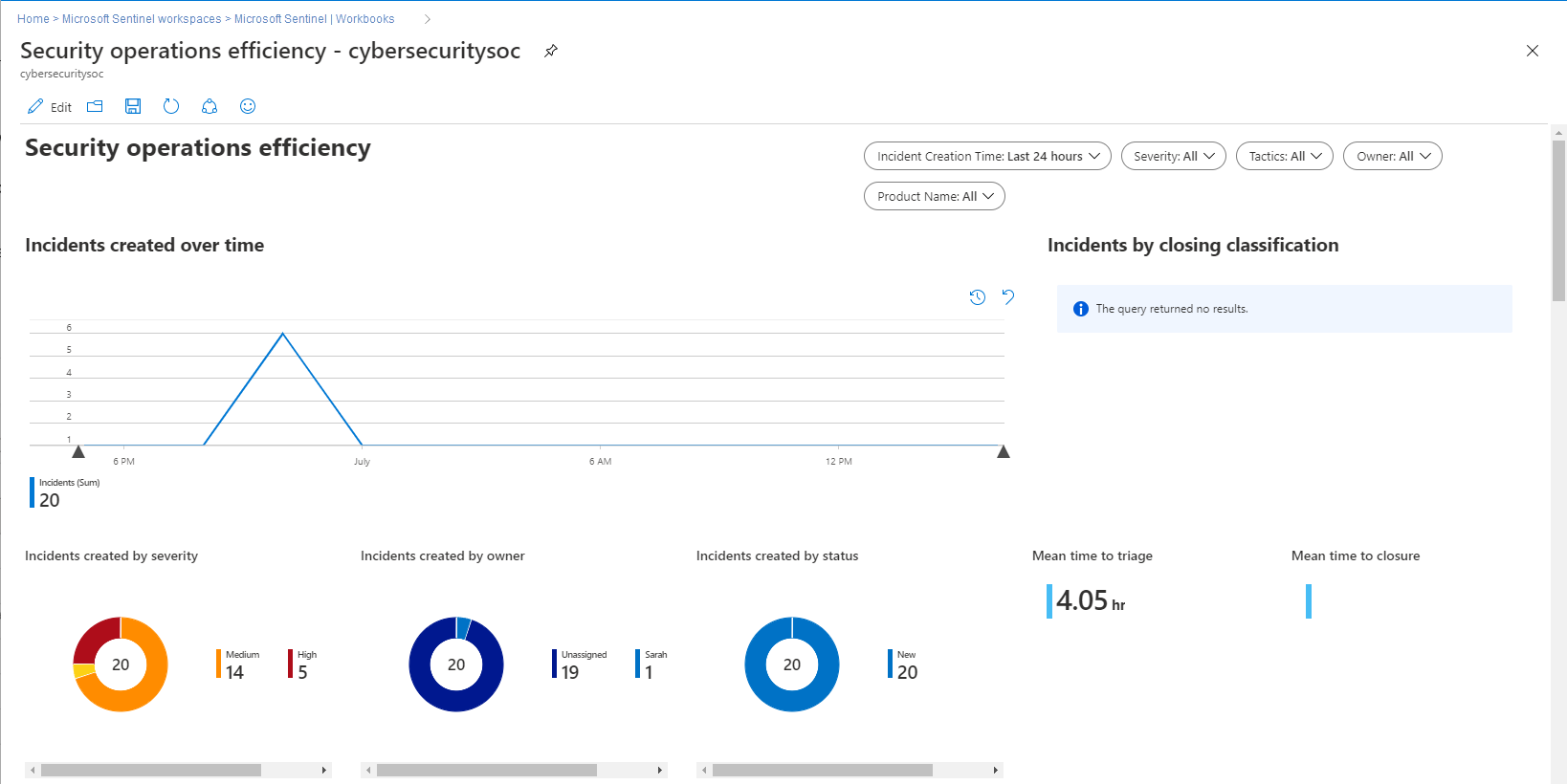

In qualità di responsabile SOC (Security Operations Center), è necessario disporre di metriche e misure di efficienza complessive a portata di mano per misurare le prestazioni del team. È consigliabile visualizzare le operazioni degli incidenti nel tempo in base a molti criteri diversi, ad esempio gravità, tattiche MITRE, tempo medio per la valutazione, tempo medio da risolvere e altro ancora. Microsoft Sentinel ora rende disponibili questi dati con la nuova tabella SecurityIncident e lo schema in Log Analytics e la cartella di lavoro relativa all'efficienza delle operazioni di sicurezza. Sarà possibile visualizzare le prestazioni del team nel tempo e usare queste informazioni dettagliate per migliorare l'efficienza. È anche possibile scrivere e usare query KQL personalizzate sulla tabella degli incidenti per creare cartelle di lavoro personalizzate in base alle esigenze di audit e agli indicatori KPI specifici.

Usare la tabella degli incidenti di sicurezza

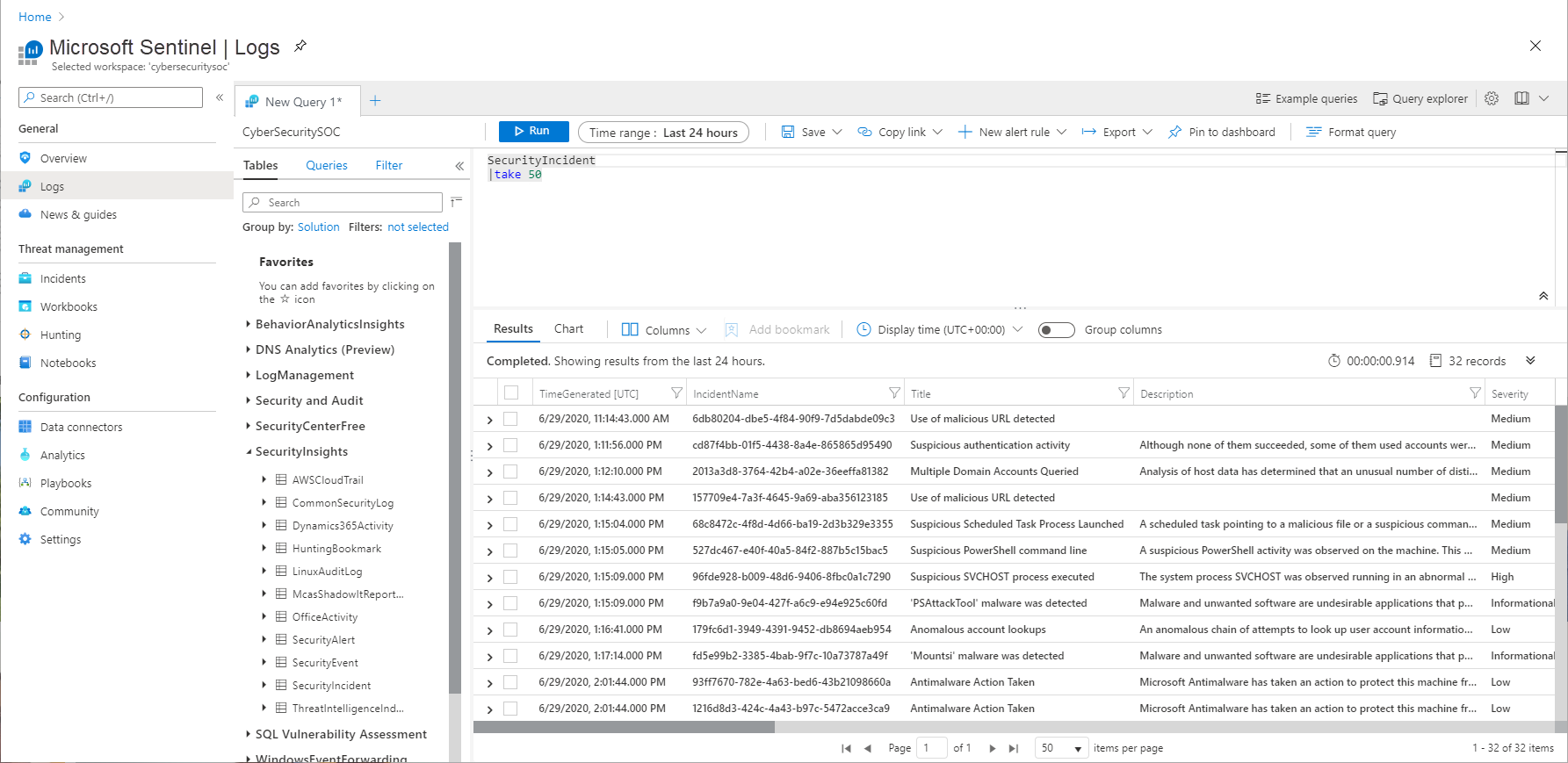

La tabella SecurityIncident è incorporata in Microsoft Sentinel. Sarà disponibile con le altre tabelle della raccolta SecurityInsights in Log. È possibile eseguire una query come qualsiasi altra tabella in Log Analytics.

Ogni volta che si crea o si aggiorna un incidente, viene aggiunta una nuova voce di log alla tabella. In questo modo è possibile tenere traccia delle modifiche apportate agli incidenti e consente metriche SOC ancora più potenti, ma è necessario tenere presente questa situazione quando si creano query per questa tabella, perché potrebbe essere necessario rimuovere voci duplicate per un incidente (a seconda della query esatta in esecuzione).

Ad esempio, se si vuole restituire un elenco di tutti gli eventi imprevisti ordinati in base al numero di evento imprevisto, ma si vuole restituire solo il log più recente per evento imprevisto, è possibile farlo usando l'operatore summarize KQL con la funzione di aggregazione arg_max():

SecurityIncident

| summarize arg_max(LastModifiedTime, *) by IncidentNumber

Altre query di esempio

Stato dell'incidente: tutti gli incidenti in base allo stato e alla gravità in un determinato intervallo di tempo:

let startTime = ago(14d);

let endTime = now();

SecurityIncident

| where TimeGenerated >= startTime

| summarize arg_max(TimeGenerated, *) by IncidentNumber

| where LastModifiedTime between (startTime .. endTime)

| where Status in ('New', 'Active', 'Closed')

| where Severity in ('High','Medium','Low', 'Informational')

Tempo di chiusura per percentile:

SecurityIncident

| summarize arg_max(TimeGenerated,*) by IncidentNumber

| extend TimeToClosure = (ClosedTime - CreatedTime)/1h

| summarize 5th_Percentile=percentile(TimeToClosure, 5),50th_Percentile=percentile(TimeToClosure, 50),

90th_Percentile=percentile(TimeToClosure, 90),99th_Percentile=percentile(TimeToClosure, 99)

Tempo di valutazione per percentile:

SecurityIncident

| summarize arg_max(TimeGenerated,*) by IncidentNumber

| extend TimeToTriage = (FirstModifiedTime - CreatedTime)/1h

| summarize 5th_Percentile=max_of(percentile(TimeToTriage, 5),0),50th_Percentile=percentile(TimeToTriage, 50),

90th_Percentile=percentile(TimeToTriage, 90),99th_Percentile=percentile(TimeToTriage, 99)

Cartella di lavoro sull'efficienza delle operazioni per la sicurezza

Per integrare la tabella SecurityIncidents, è stato fornito un modello predefinito della cartella di lavoro Efficienza delle operazioni di sicurezza che è possibile usare per monitorare le operazioni SOC. La cartella di lavoro contiene le metriche seguenti:

- Evento imprevisto creato nel tempo

- Incidenti creati dalla classificazione di chiusura, gravità, proprietario e stato

- Tempo medio di valutazione

- Tempo medio di chiusura

- Incidenti creati da gravità, proprietario, stato, prodotto e tattiche nel tempo

- Tempo di valutazione dei percentili

- Tempo di chiusura dei percentili

- Tempo medio di valutazione per proprietario

- Attività recenti

- Classificazioni di chiusura recenti

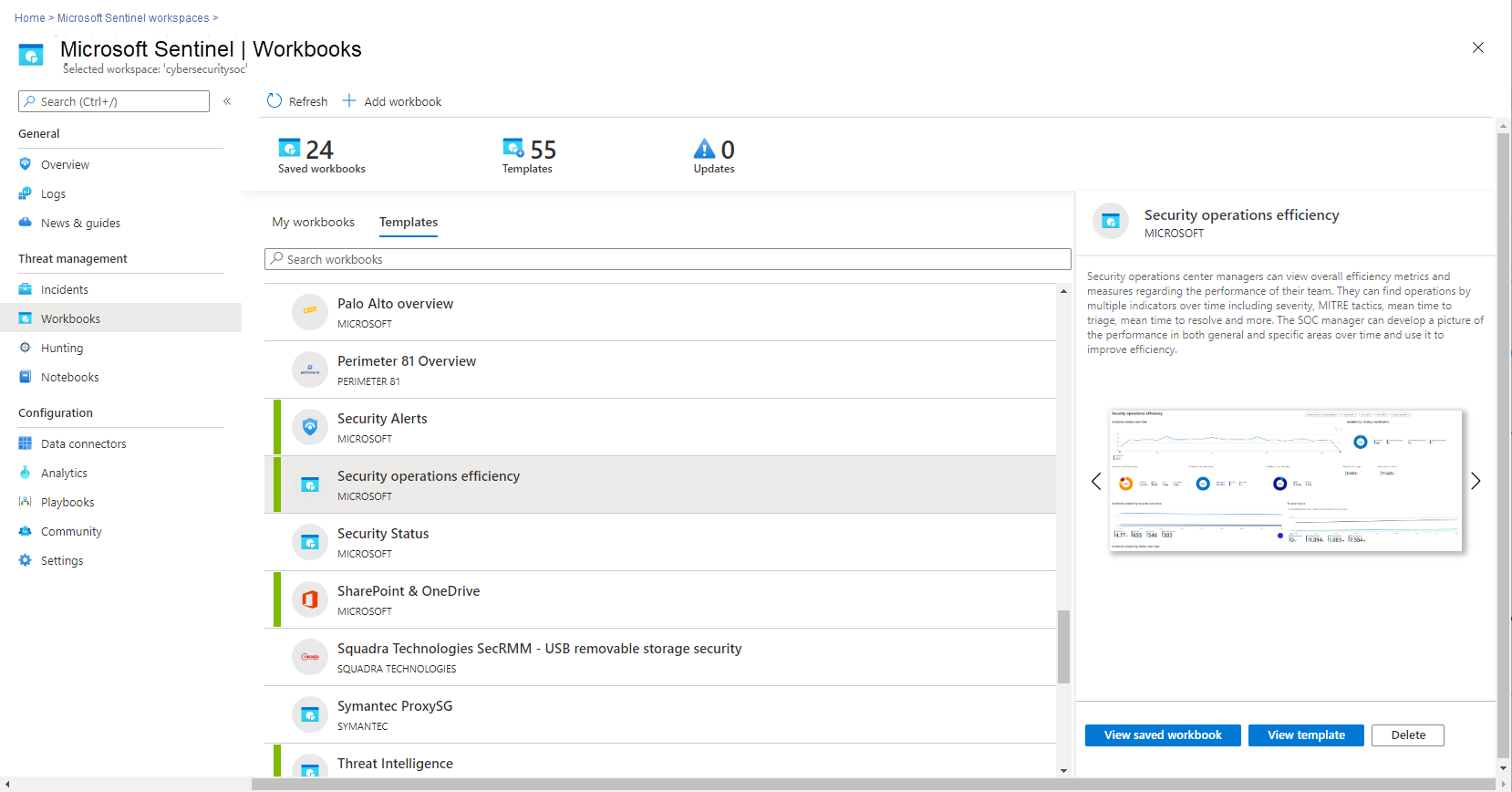

È possibile trovare questo nuovo modello di cartella di lavoro scegliendo Cartelle di lavoro nel menu di spostamento di Microsoft Sentinel e selezionando la scheda Modelli. Scegliere Efficienza delle operazioni di sicurezza dalla raccolta e fare clic su uno dei pulsanti Visualizza cartella di lavoro salvata e Visualizza modello.

È possibile usare il modello per creare cartelle di lavoro personalizzate in base alle esigenze specifiche.

SecurityIncidents schema

Modello di dati dello schema

| Campo | Tipo di dati | Descrizione |

|---|---|---|

| AdditionalData | dynamic | Conteggio avvisi, conteggio segnalibri, conteggio commenti, nomi di prodotti di avviso e tattiche |

| AlertIds | dynamic | Avvisi da cui è stato creato l'incidente |

| BookmarkIds | dynamic | Entità con segnalibro |

| Valutazione | string | Classificazione di chiusura degli incidenti |

| ClassificationComment | string | Commento di classificazione di chiusura degli incidenti |

| ClassificationReason | string | Motivo della classificazione di chiusura degli incidenti |

| ClosedTime | datetime | Timestamp (UTC) dell'ultima chiusura dell'incidente |

| Commenti | dynamic | Commenti sugli incidenti |

| CreatedTime | datetime | Timestamp (UTC) di quando è stato creato l'incidente |

| Descrizione | stringa | Descrizione dell'incidente |

| FirstActivityTime | datetime | Ora del primo evento |

| FirstModifiedTime | datetime | Timestamp (UTC) di quando l'incidente è stato modificato per la prima volta |

| IncidentName | string | GUID interno |

| IncidentNumber | int | |

| IncidentUrl | string | Collegamento a un incidente |

| Etichette | dynamic | Tag |

| LastActivityTime | datetime | Last_event.Time |

| LastModifiedTime | datetime | Timestamp (UTC) di data dell'ultima modifica dell'incidente (la modifica descritta dal record corrente) |

| ModifiedBy | string | Utente o sistema che ha modificato l'incidente |

| Proprietario | dynamic | |

| RelatedAnalyticRuleIds | dynamic | Regole da cui sono stati attivati gli avvisi dell'incidente |

| Gravità | string | Gravità dell'incidente (alto/medio/basso/informativo) |

| SourceSystem | string | Constant ('Azure') |

| Stato | string | |

| TenantId | string | |

| TimeGenerated | datetime | Timestamp (UTC) di quando è stato creato il record corrente (in caso di modifica dell'incidente) |

| Title | string | |

| Type | string | Constant ('SecurityIncident') |

Passaggi successivi

- Per iniziare a usare Microsoft Sentinel, è necessario avere una sottoscrizione di Microsoft Azure. Se non si ha una sottoscrizione, è possibile iscriversi per una versione di valutazione gratuita.

- Informazioni su come caricare i dati in Microsoft Sentinel e ottenere visibilità sui dati e sulle potenziali minacce.