Rispondere agli attori delle minacce durante l'analisi o la ricerca di minacce in Microsoft Sentinel

Questo articolo illustra come eseguire azioni di risposta contro gli attori delle minacce sul posto, durante il corso di un'indagine o di una ricerca di minacce agli eventi imprevisti, senza pivoting o contesto che esce dall'indagine o dalla ricerca. A tale scopo, usare playbook basati sul nuovo trigger di entità.

Il trigger di entità supporta attualmente i tipi di entità seguenti:

Importante

Il trigger di entità è attualmente in ANTEPRIMA. Vedere le Condizioni per l'utilizzo supplementari per le anteprime di Microsoft Azure per altre condizioni legali applicabili alle funzionalità di Azure disponibili in versione beta, in anteprima o non ancora rilasciate nella disponibilità generale.

Eseguire playbook con il trigger di entità

Quando si sta analizzando un evento imprevisto e si determina che una determinata entità, ovvero un account utente, un host, un indirizzo IP, un file e così via, rappresenta una minaccia, è possibile eseguire azioni correttive immediate su tale minaccia eseguendo un playbook su richiesta. È possibile eseguire allo stesso modo se si verificano entità sospette durante la ricerca proattiva di minacce al di fuori del contesto degli eventi imprevisti.

Selezionare l'entità nel contesto in cui viene visualizzata e scegliere i mezzi appropriati per eseguire un playbook, come indicato di seguito:

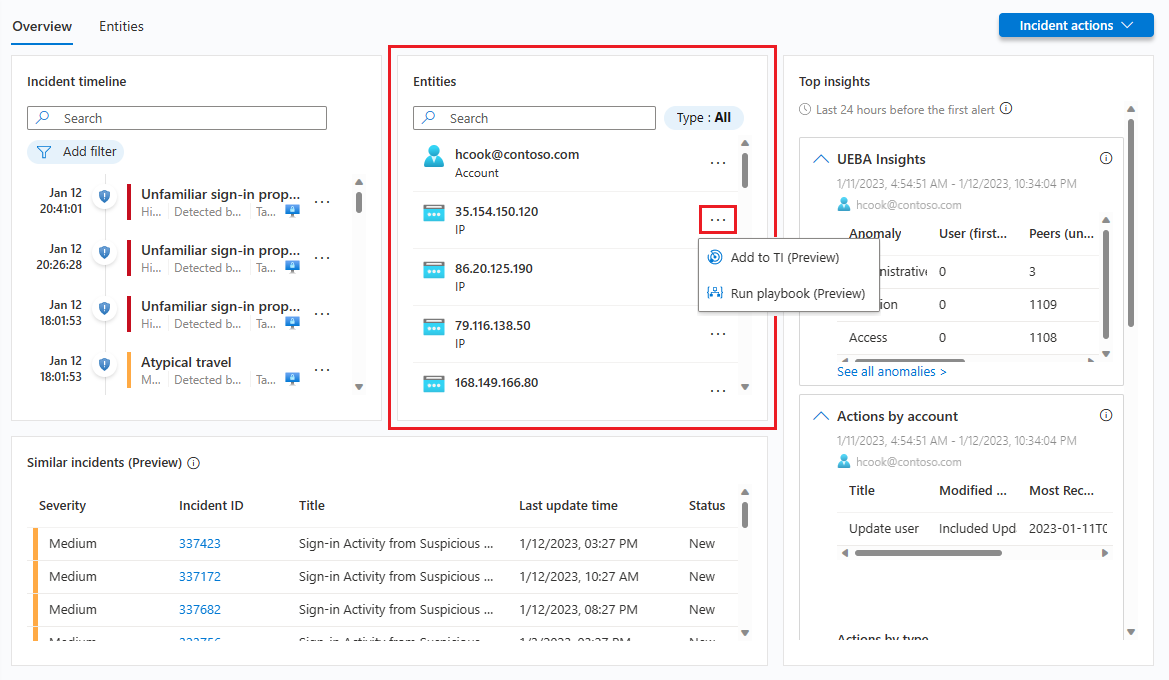

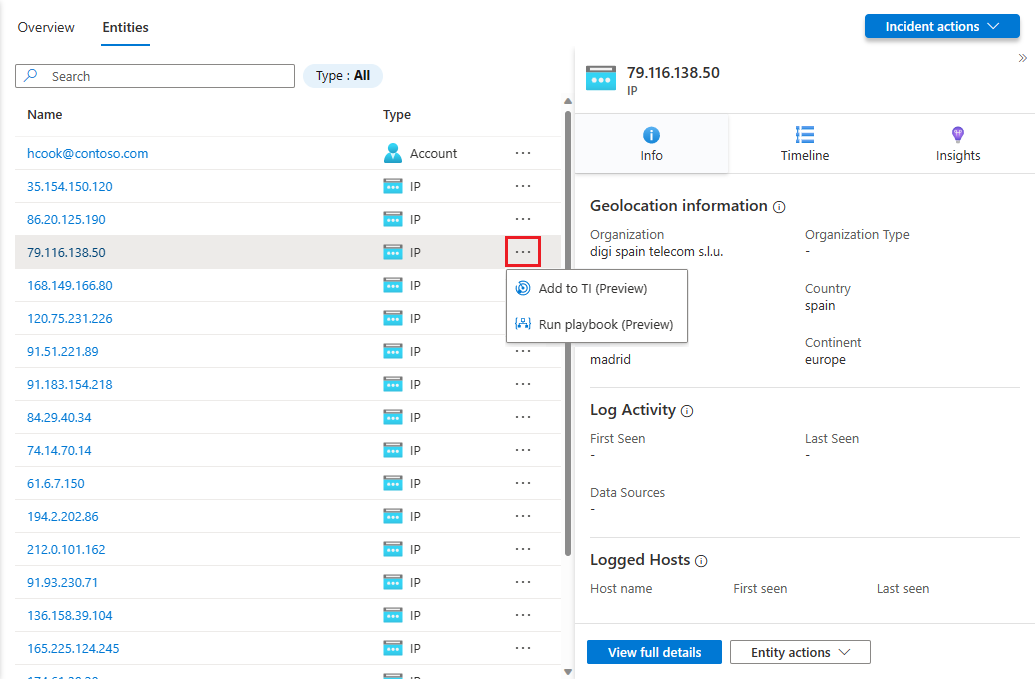

Nel widget Entità della scheda Panoramica di un evento imprevisto nella nuova pagina dei dettagli dell'evento imprevisto (ora in anteprima) o nella scheda Entità scegliere un'entità dall'elenco, selezionare i tre puntini accanto all'entità e selezionare Esegui playbook (anteprima) dal menu a comparsa.

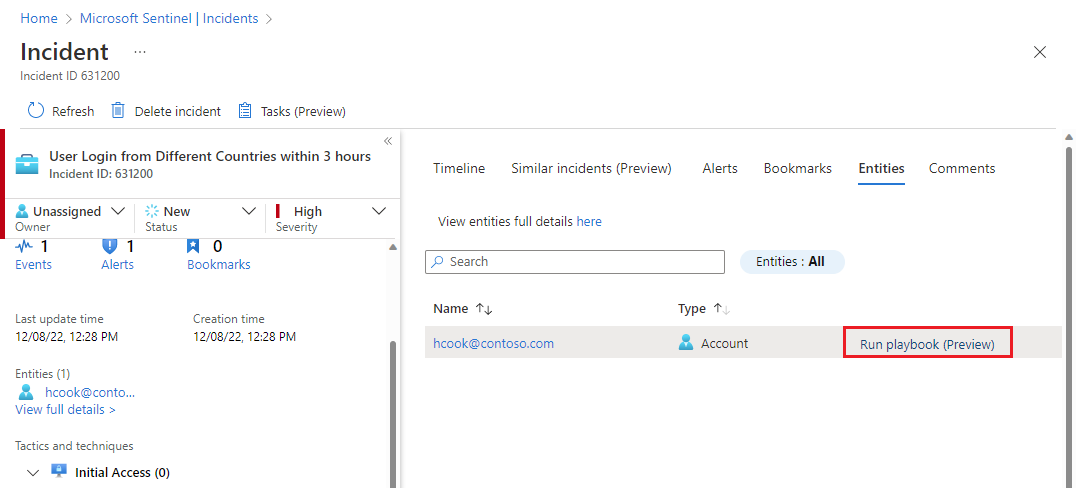

Nella scheda Entità di un evento imprevisto scegliere l'entità dall'elenco e selezionare il collegamento Esegui playbook (anteprima) alla fine della riga nell'elenco.

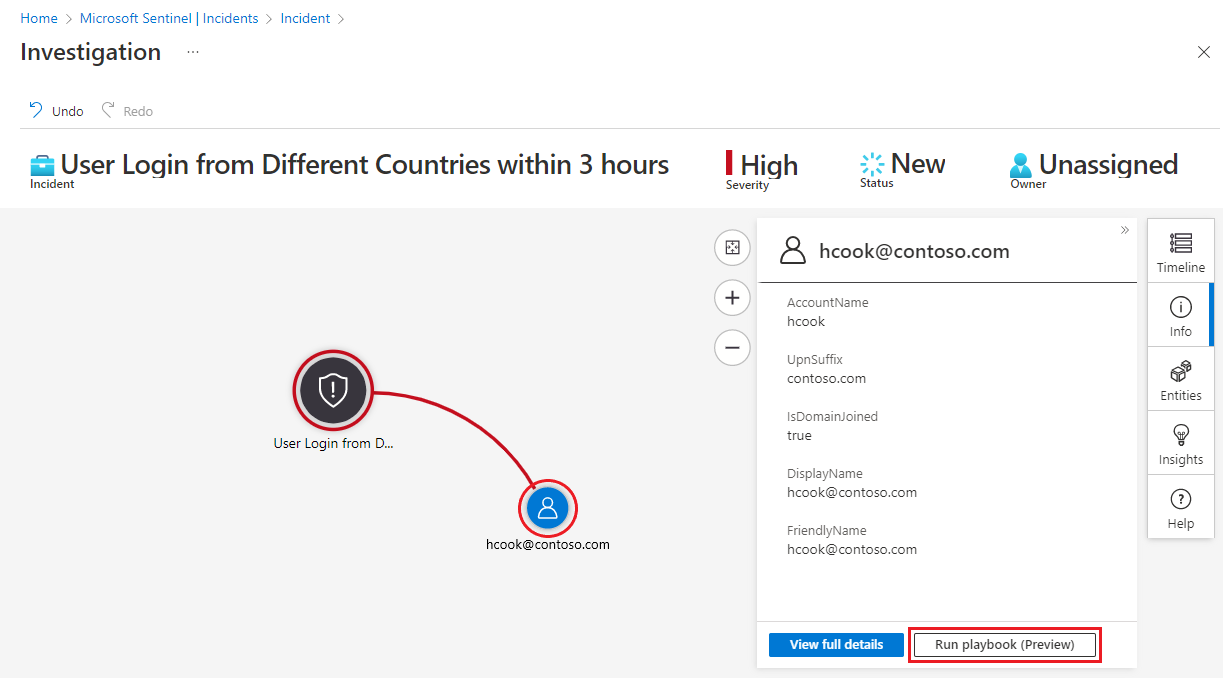

Nel grafico Indagine selezionare un'entità e selezionare il pulsante Esegui playbook (anteprima) nel pannello laterale dell'entità.

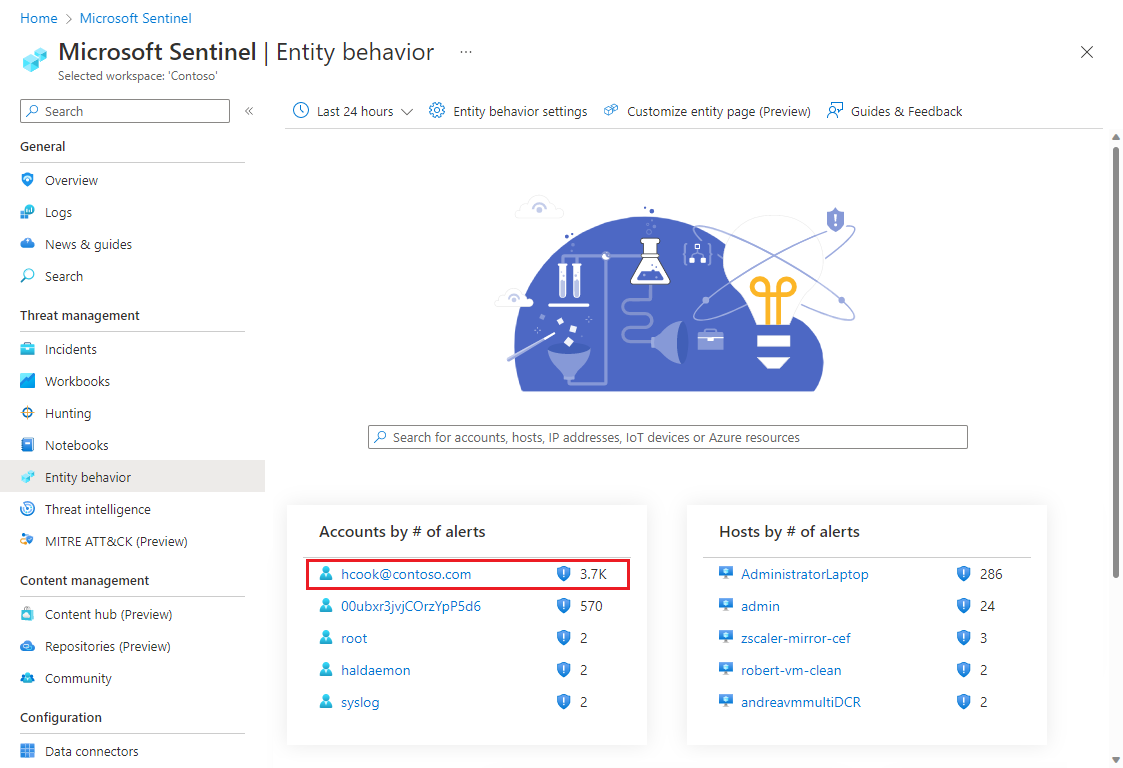

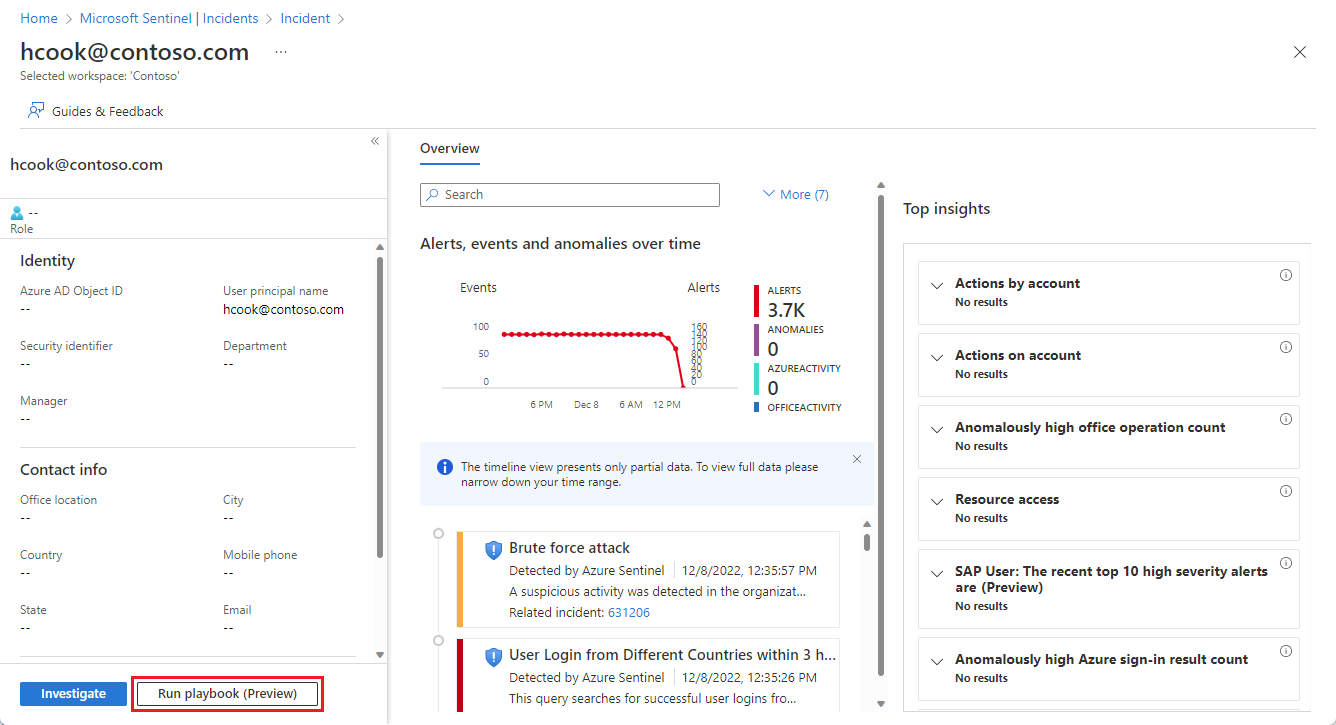

Nella pagina Comportamento entità selezionare un'entità. Nella pagina dell'entità risultante selezionare il pulsante Esegui playbook (anteprima) nel pannello a sinistra.

Verranno tutti aperti il playbook Run nel <pannello del tipo di> entità.

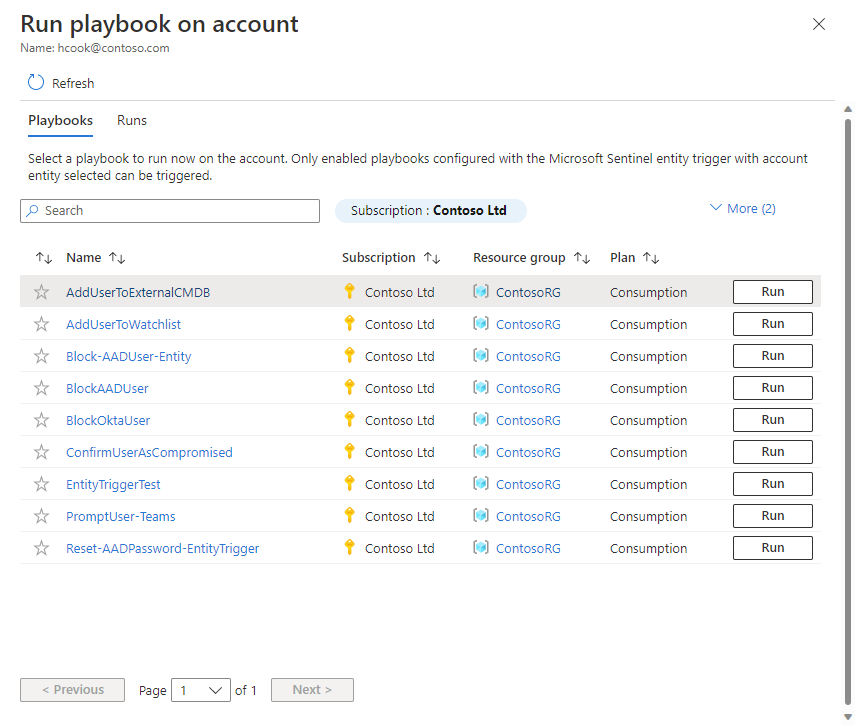

In uno di questi pannelli verranno visualizzate due schede: Playbook e Esecuzioni.

Nella scheda Playbook verrà visualizzato un elenco di tutti i playbook a cui si ha accesso e che usano il trigger di entità di Microsoft Sentinel per quel tipo di entità (in questo caso, gli account utente). Selezionare il pulsante Esegui per il playbook che si vuole eseguire immediatamente.

Se non viene visualizzato il playbook che si vuole eseguire nell'elenco, significa che Microsoft Sentinel non dispone delle autorizzazioni per eseguire playbook in tale gruppo di risorse.

Per concedere tali autorizzazioni, selezionare Impostazioni > Impostazioni > Autorizzazioni > di configurazione dei playbook. Nel pannello Gestisci autorizzazioni contrassegnare le caselle di controllo dei gruppi di risorse contenenti i playbook da eseguire e selezionare Applica.

Per altre informazioni, vedere Autorizzazioni aggiuntive necessarie per l'esecuzione di playbook in Microsoft Sentinel.

È possibile controllare l'attività dei playbook di trigger di entità nella scheda Esecuzioni . Verrà visualizzato un elenco di tutte le volte in cui è stato eseguito qualsiasi playbook sull'entità selezionata. Potrebbero essere necessari alcuni secondi per visualizzare qualsiasi esecuzione appena completata in questo elenco. Se si seleziona un'esecuzione specifica, verrà aperto il log di esecuzione completo in App per la logica di Azure.

Passaggi successivi

In questo articolo si è appreso come eseguire manualmente playbook per correggere le minacce dalle entità durante l'analisi di un evento imprevisto o la ricerca di minacce.

- Altre informazioni sull'analisi degli eventi imprevisti in Microsoft Sentinel.

- Informazioni su come cercare in modo proattivo le minacce usando Microsoft Sentinel.

- Altre informazioni sulle entità in Microsoft Sentinel.

- Altre informazioni sui playbook in Microsoft Sentinel.