Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Prerequisiti

- I dispositivi client Windows devono eseguire Windows 11, Windows 10 versione 1709 build 16273 o successiva, Windows 8.1 o Windows 7 SP1.

- I dispositivi Windows Server devono eseguire Windows Server 2008 R2 SP1, Windows Server 2012 R2 e versioni successive o Azure Stack HCI OS, versione 23H2 e successive.

- Linux server devono eseguire una versione supportata (vedere Prerequisiti per Microsoft Defender per endpoint in Linux)

- È necessario eseguire l'onboarding dei dispositivi in Defender per endpoint

Il rilevamento e la risposta degli endpoint forniscono rilevamenti di attacchi avanzati quasi in tempo reale e interattivi. I responsabili della sicurezza possono assegnare priorità agli avvisi in modo efficace, ottenere una visibilità completa su una violazione e adottare azioni di risposta per correggere le minacce. È possibile eseguire un test di rilevamento EDR per verificare che il dispositivo sia stato correttamente caricato e che il servizio venga segnalato. Questo articolo descrive come eseguire un test di rilevamento EDR in un dispositivo appena caricato.

Windows

Consiglio

Il dispositivo Windows deve essere in ascolto delle richieste sulla porta TCP 80 per il funzionamento dei comandi seguenti. È possibile verificare eseguendo il comando di PowerShell seguente: Test-NetConnection 127.0.0.1 -Port 80.

In una finestra del prompt dei comandi eseguire i comandi seguenti:

powershell.exe -NoExit -ExecutionPolicy Bypass -WindowStyle Hidden $ErrorActionPreference='silentlycontinue';(New-Object System.Net.WebClient).DownloadFile('http://127.0.0.1/1.exe', 'C:\\test-WDATP-test\\invoice.exe');Start-Process 'C:\\test-WDATP-test\\invoice.exe'

In caso di esito positivo, il test di rilevamento viene contrassegnato come completato e viene visualizzato un nuovo avviso entro pochi minuti.

Linux

Scaricare il file di script in un server Linux di cui è stato eseguito l'onboarding.

curl -o ~/Downloads/MDE-Linux-EDR-DIY.zip -L https://aka.ms/MDE-Linux-EDR-DIYEstrarre la cartella compressa.

unzip ~/Downloads/MDE-Linux-EDR-DIY.zipEseguire il comando seguente per concedere all'eseguibile dello script l'autorizzazione:

chmod +x ./mde_linux_edr_diy.shEseguire il comando seguente per eseguire lo script:

./mde_linux_edr_diy.shDopo alcuni minuti, nel portale di Microsoft Defender deve essere generato un rilevamento. Esaminare i dettagli dell'avviso, la sequenza temporale del computer ed eseguire i passaggi di indagine tipici.

macOS

Nel browser, Microsoft Edge per Mac o Safari, scaricare MDATP macOS DIY.zip da https://aka.ms/mdatpmacosdiy ed estrarre la cartella compressa.

Viene visualizzato il prompt seguente:

Consentire i download in "mdatpclientanalyzer.blob.core.windows.net"?

È possibile modificare i siti Web che possono scaricare i file in Preferenze dei siti Web.Selezionare Consenti.

Aprire Download.

È necessario essere in grado di visualizzare MDATP MacOS DIY.

Consiglio

Se si fa doppio clic su MDATP MacOS DIY, verrà visualizzato il messaggio seguente:

Impossibile aprire "MDATP MacOS DIY" perché lo sviluppatore non può essere verificato.

macOS non può verificare che questa app sia priva di malware.

[Sposta nel cestino][Fatto]Fare clic su Fatto.

Fare clic con il pulsante destro del mouse su MDATP MacOS DIY e quindi scegliere Apri.

Il sistema visualizza il messaggio seguente:

macOS non può verificare lo sviluppatore di MDATP MacOS DIY. Vuoi aprirlo?

Aprendo questa app, si sarà ignorare la sicurezza del sistema che può esporre il computer e le informazioni personali a malware che possono danneggiare il vostro Mac o compromettere la privacy.Fare clic su Apri.

Il sistema visualizza il messaggio seguente:

Microsoft Defender per endpoint - file di test di macOS EDR DIY

L'avviso corrispondente sarà disponibile nel portale MDATP.Fare clic su Apri.

In pochi minuti viene generato un avviso per il test macOS EDR .

Passare al portale di Microsoft Defender (https://security.microsoft.com/).

Passare alla coda degli avvisi .

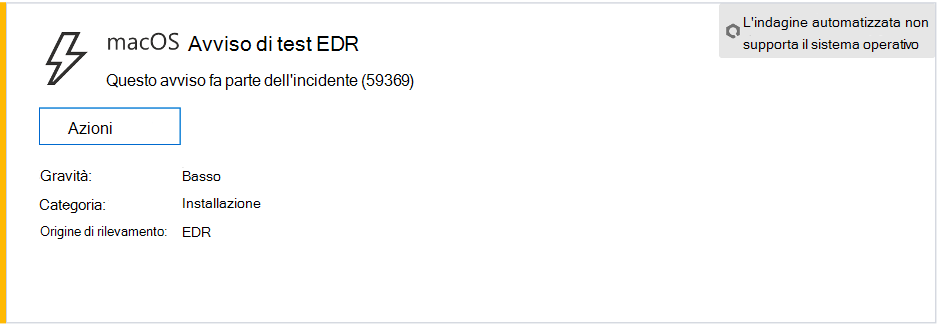

L'avviso di test di macOS EDR mostra gravità, categoria, origine di rilevamento e un menu compresso di azioni. Esaminare i dettagli dell'avviso e la sequenza temporale del dispositivo ed eseguire i normali passaggi di indagine.

Passaggi successivi

Se si verificano problemi di compatibilità o prestazioni dell'applicazione, è possibile aggiungere esclusioni. Per altre informazioni, vedere gli articoli seguenti:

- Configurare e convalidare le esclusioni per Microsoft Defender per endpoint in macOS

- Indirizzare i falsi positivi/negativi in Microsoft Defender per Endpoint

- Gestire le regole di eliminazione

- Creare indicatori di compromissione (IoC)

- Creare e gestire regole di rilevamento personalizzate

Vedere anche Microsoft Defender per endpoint Security Operations Guide( Guida alle operazioni di sicurezza Microsoft Defender per endpoint).