Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Si desidera provare Microsoft Defender per endpoint? iscriversi a una versione di valutazione gratuita.

Nota

Defender per endpoint in iOS userebbe una VPN per fornire la funzionalità protezione Web. Questa non è una normale VPN ed è una VPN locale/self-loop che non accetta il traffico all'esterno del dispositivo.

Accesso condizionale con Defender per endpoint in iOS

Microsoft Defender per endpoint in iOS insieme a Microsoft Intune e Microsoft Entra ID consentono di applicare i criteri di conformità del dispositivo e accesso condizionale in base al punteggio di rischio del dispositivo. Defender per endpoint è una soluzione Mobile Threat Defense (MTD) che è possibile distribuire per usare questa funzionalità tramite Intune.

Per altre informazioni su come configurare l'accesso condizionale con Defender per endpoint in iOS, vedere Defender per endpoint e Intune.

Protezione Web e VPN

Per impostazione predefinita, Defender per endpoint in iOS include e abilita la protezione Web, che consente di proteggere i dispositivi dalle minacce Web e proteggere gli utenti dagli attacchi di phishing. Gli indicatori personalizzati e anti-phishing (URL e dominio) sono supportati come parte della protezione Web. Gli indicatori personalizzati basati su IP non sono attualmente supportati in iOS. Il filtro contenuto Web non è attualmente supportato nelle piattaforme per dispositivi mobili (Android e iOS).

Defender per endpoint in iOS usa una VPN per fornire questa funzionalità. La VPN è locale e, a differenza della VPN tradizionale, il traffico di rete non viene inviato all'esterno del dispositivo.

Anche se abilitata per impostazione predefinita, potrebbero essere presenti alcuni casi che richiedono la disabilitazione della VPN. Ad esempio, si vuole eseguire alcune app che non funzionano quando viene configurata una VPN. In questi casi, è possibile scegliere di disabilitare la VPN dall'app nel dispositivo seguendo questa procedura:

Nel dispositivo iOS aprire l'app Impostazioni , selezionare Generale e quindi VPN.

Selezionare il pulsante i per Microsoft Defender per endpoint.

Disattivare Connetti su richiesta per disabilitare la VPN.

Nota

La protezione Web non è disponibile quando la VPN è disabilitata. Per riabilitare la protezione Web, aprire l'app Microsoft Defender per endpoint nel dispositivo e quindi selezionare Avvia VPN.

Disabilitare la protezione Web

La protezione Web è una delle funzionalità principali di Defender per endpoint e richiede una VPN per fornire tale funzionalità. La VPN usata è una VPN locale/loopback e non una VPN tradizionale, tuttavia esistono diversi motivi per cui i clienti potrebbero non preferire la VPN. Se non si vuole configurare una VPN, è possibile disabilitare la protezione Web e distribuire Defender per endpoint senza tale funzionalità. Altre funzionalità di Defender per endpoint continuano a funzionare.

Questa configurazione è disponibile sia per i dispositivi registrati (MDM) che per i dispositivi non registrati (MAM). Per i clienti con MDM, gli amministratori possono configurare la protezione Web tramite dispositivi gestiti nella configurazione dell'app. Per i clienti senza registrazione, usando MAM, gli amministratori possono configurare la protezione Web tramite app gestite nella configurazione dell'app.

Configurare la protezione Web

Disabilitare la protezione Web tramite MDM

Seguire questa procedura per disabilitare la protezione Web per i dispositivi registrati.

Nell'interfaccia di amministrazione Microsoft Intune passare a Criteri > diconfigurazionedelle app>Aggiungere>dispositivi gestiti.

Assegnare al criterio un nome, Platform > iOS/iPadOS.

Selezionare Microsoft Defender per endpoint come app di destinazione.

Nella pagina Impostazioni selezionare Usa Progettazione configurazione, quindi aggiungere

WebProtectioncome chiave e impostarne il tipo di valore suString.- Per impostazione predefinita,

WebProtection = true. Un amministratore deve impostareWebProtection = falseper disattivare la protezione Web. - Defender per endpoint invia l'heartbeat al portale di Microsoft Defender ogni volta che un utente apre l'app.

- Selezionare Avanti e quindi assegnare questo profilo a dispositivi/utenti di destinazione.

- Per impostazione predefinita,

Disabilitare la protezione Web tramite MAM

Seguire questa procedura per disabilitare la protezione Web per i dispositivi non registrazione.

Nell'interfaccia di amministrazione Microsoft Intune passare aCriteri> di configurazione app>Aggiungere>app gestite.

Assegnare un nome al criterio.

In Seleziona app pubbliche scegliere Microsoft Defender per endpoint come app di destinazione.

Nella pagina Impostazioni , in Impostazioni di configurazione generale, aggiungere

WebProtectioncome chiave e impostarne il valore sufalse.- Per impostazione predefinita,

WebProtection = true. Un amministratore può impostareWebProtection = falseper disattivare la protezione Web. - Defender per endpoint invia l'heartbeat al portale di Microsoft Defender ogni volta che un utente apre l'app.

- Selezionare Avanti e quindi assegnare questo profilo a dispositivi/utenti di destinazione.

- Per impostazione predefinita,

Nota

La WebProtection chiave non è applicabile per il filtro di controllo nell'elenco dei dispositivi con supervisione. Se si vuole disabilitare la protezione Web per i dispositivi con supervisione, è possibile rimuovere il profilo filtro di controllo.

Configurare la protezione di rete

La protezione di rete in Microsoft Defender per endpoint è abilitata per impostazione predefinita. Gli amministratori possono usare la procedura seguente per configurare la protezione di rete. Questa configurazione è disponibile sia per i dispositivi registrati tramite la configurazione MDM che per i dispositivi non registrati tramite la configurazione MAM.

Nota

È necessario creare un solo criterio per la protezione di rete, tramite MDM o MAM. L'inizializzazione della protezione di rete richiede all'utente finale di aprire l'app una sola volta.

Configurare la protezione di rete tramite MDM

Per configurare la protezione di rete usando la configurazione MDM per i dispositivi registrati, seguire questa procedura:

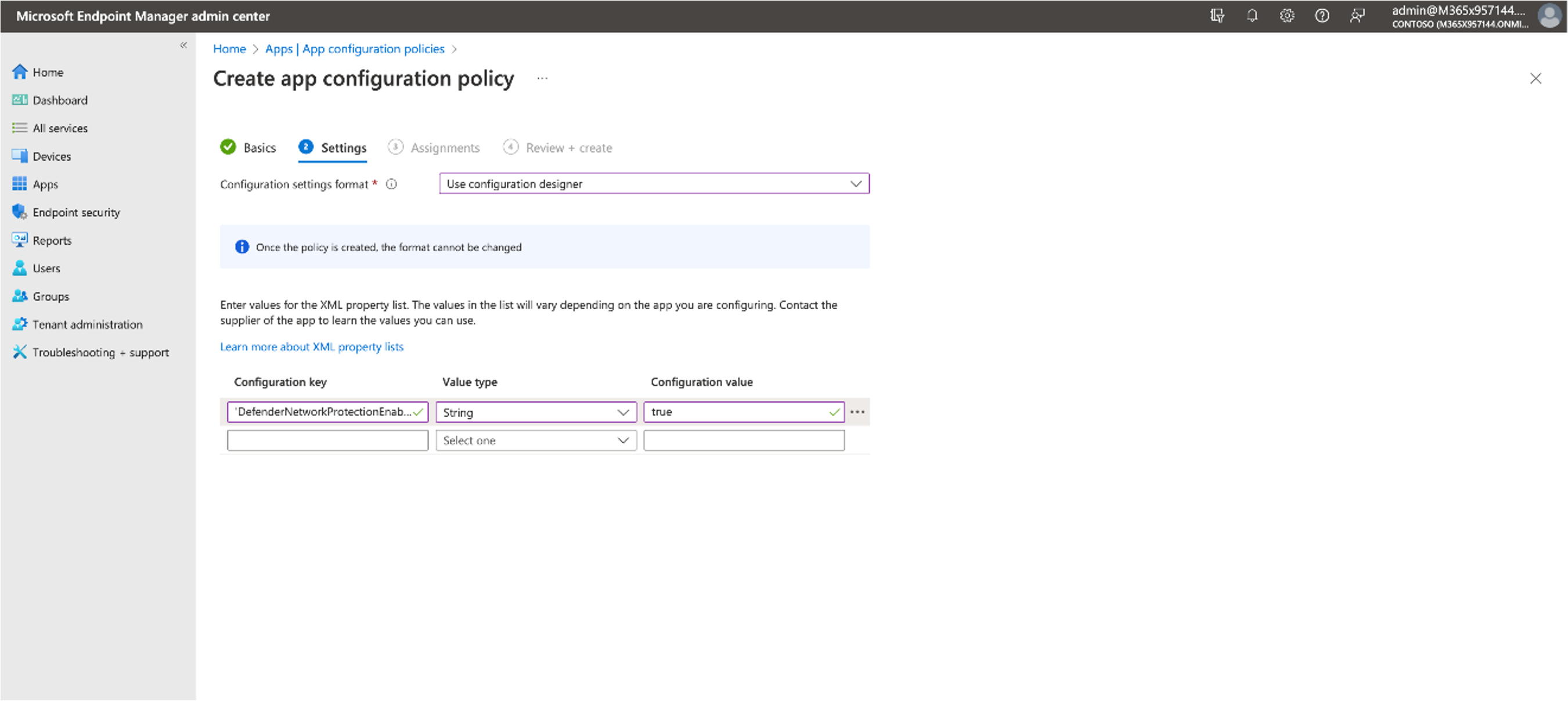

Nell'interfaccia di amministrazione Microsoft Intune passare a Criteri > diconfigurazionedelle app>Aggiungere>dispositivi gestiti.

Specificare il nome e la descrizione per i criteri. In Piattaforma scegliere iOS/iPad.

Nell'app di destinazione scegliere Microsoft Defender per endpoint.

Nella pagina Impostazioni scegliere formato impostazioni di configurazione Usare Progettazione configurazione.

Aggiungere

DefenderNetworkProtectionEnablecome chiave di configurazione. Impostare il tipo di valore suStringe impostarne il valore sufalseper disabilitare la protezione di rete. La protezione di rete è abilitata per impostazione predefinita.Per altre configurazioni correlate alla protezione di rete, aggiungere le chiavi seguenti, scegliere il tipo di valore e il valore corrispondenti.

Chiave Tipo valore Impostazione predefinita (true-enable, false-disable) Descrizione DefenderOpenNetworkDetectionNumero intero 2 1 - Controllo; 0 - Disabilita; 2 - Abilita (impostazione predefinita). Questa impostazione viene gestita da un Amministrazione IT per controllare, disabilitare o abilitare il rilevamento di rete aperto, rispettivamente. In modalità di controllo, gli eventi vengono inviati solo al portale Microsoft Defender senza esperienza utente finale. Per l'esperienza dell'utente finale, impostarla Enablesu .DefenderEndUserTrustFlowEnableStringa False true - enable, false - disable; Questa impostazione viene usata dagli amministratori IT per abilitare o disabilitare l'esperienza dell'utente finale in-app per considerare attendibili e non attendibili le reti non sicure e sospette. DefenderNetworkProtectionAutoRemediationStringa true true - abilita; false - disabilita. Questa impostazione viene usata dall'amministratore IT per abilitare o disabilitare gli avvisi di correzione inviati quando un utente esegue attività di correzione, ad esempio il passaggio a punti di accesso Wi-Fi più sicuri. Questa impostazione viene applicata solo agli avvisi e non agli eventi della sequenza temporale del dispositivo. Pertanto, questo non è applicabile per aprire il rilevamento Wi-Fi. DefenderNetworkProtectionPrivacyStringa true true - abilita; false - disabilita. Questa impostazione viene gestita dall'amministratore IT per abilitare o disabilitare la privacy nella protezione di rete. Se la privacy è disabilitata, viene visualizzato il consenso dell'utente per condividere il Wi-Fi dannoso. Se la privacy è abilitata, non viene visualizzato alcun consenso utente e non vengono raccolti dati dell'app. Nella sezione Assegnazioni un amministratore può scegliere gruppi di utenti da includere ed escludere dai criteri.

Esaminare e creare i criteri di configurazione.

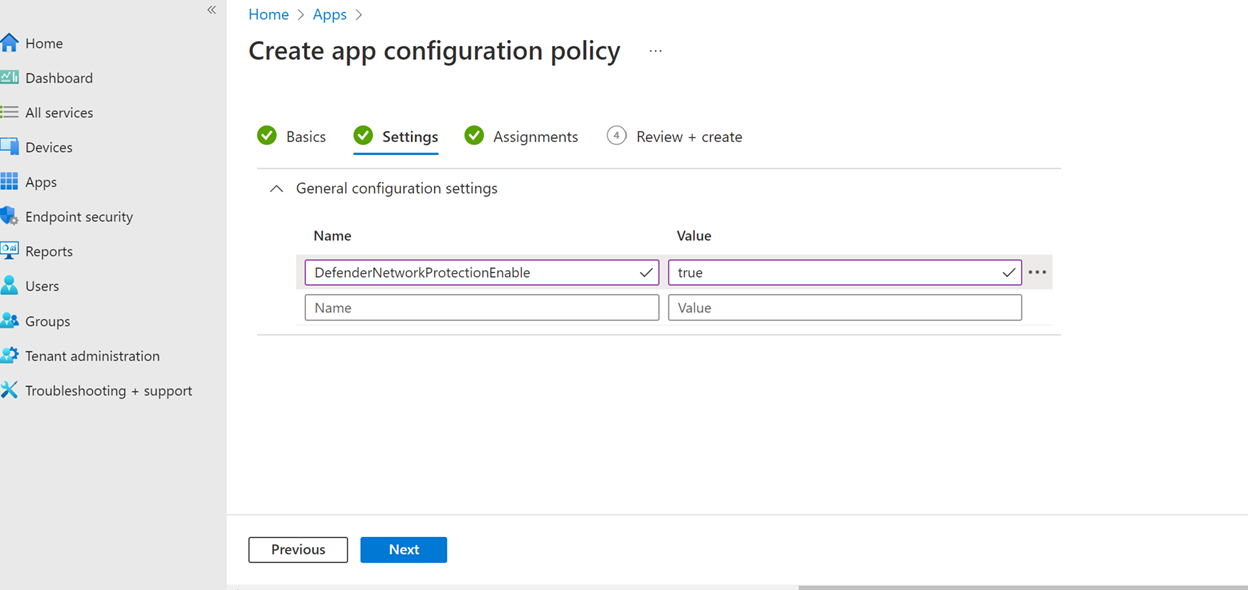

Configurare la protezione di rete tramite MAM

Usare la procedura seguente per configurare la configurazione MAM per i dispositivi non iscritti per la protezione di rete (la registrazione del dispositivo Authenticator è necessaria per la configurazione MAM) nei dispositivi iOS.

Nell'interfaccia di amministrazione Microsoft Intune passare aCriteri> di configurazione app>Aggiungere>app> gestiteCreare un nuovo criterio di configurazione dell'app.

Specificare un nome e una descrizione per identificare in modo univoco i criteri. Selezionare quindi Seleziona app pubbliche e scegliere Microsoft Defender per Platform iOS/iPadOS.Then select Public apps, and choose Microsoft Defender for Platform iOS/iPadOS.

Nella pagina Impostazioni aggiungere DefenderNetworkProtectionEnable come chiave e il valore relativo

falsealla disabilitazione della protezione di rete. La protezione di rete è abilitata per impostazione predefinita.

Per altre configurazioni correlate alla protezione di rete, aggiungere le chiavi seguenti e il valore corrispondente appropriato.

Chiave Impostazione predefinita (true - enable, false - disable) Descrizione DefenderOpenNetworkDetection2 1 - Controllo; 0 - Disabilita; 2 - Abilita (impostazione predefinita). Questa impostazione viene gestita da un amministratore IT per abilitare, controllare o disabilitare il rilevamento di rete aperto. In modalità di controllo, gli eventi vengono inviati solo al portale ATP senza esperienza lato utente. Per l'esperienza utente, impostare la configurazione sulla modalità "Abilita". DefenderEndUserTrustFlowEnableFalse true - abilita; false - disabilita. Questa impostazione viene usata dagli amministratori IT per abilitare o disabilitare l'esperienza dell'utente finale in-app per considerare attendibili e non attendibili le reti non sicure e sospette. DefenderNetworkProtectionAutoRemediationtrue true - abilita; false - disabilita. Questa impostazione viene usata dall'amministratore IT per abilitare o disabilitare gli avvisi di correzione inviati quando un utente esegue attività di correzione, ad esempio il passaggio a punti di accesso Wi-Fi più sicuri. Questa impostazione viene applicata solo agli avvisi e non agli eventi della sequenza temporale del dispositivo. Pertanto, questo non è applicabile per aprire il rilevamento Wi-Fi. DefenderNetworkProtectionPrivacytrue true - abilita; false - disabilita. Questa impostazione viene gestita dall'amministratore IT per abilitare o disabilitare la privacy nella protezione di rete. Se la privacy è disabilitata, viene visualizzato il consenso dell'utente per condividere il wifi dannoso. Se la privacy è abilitata, non viene visualizzato alcun consenso utente e non vengono raccolti dati dell'app. Nella sezione Assegnazioni un amministratore può scegliere gruppi di utenti da includere ed escludere dai criteri.

Esaminare e creare i criteri di configurazione.

Importante

A partire dal 19 maggio 2025, gli avvisi nel portale di Microsoft Defender non vengono più generati quando gli utenti si connettono a una rete wireless aperta. Invece, questa attività genera ora eventi e sono visualizzabili nella sequenza temporale del dispositivo. Con questa modifica, gli analisti del Centro operativo di sicurezza (SOC) possono ora visualizzare la connessione/disconnessione per aprire le reti wireless come eventi. Se la chiave di correzione automatica è abilitata, gli avvisi precedenti vengono risolti automaticamente dopo l'applicazione delle modifiche.

Ecco i punti chiave di questa modifica:

- Per rendere effettive queste modifiche, gli utenti finali devono eseguire l'aggiornamento alla versione più recente di Defender per endpoint in iOS disponibile a maggio 2025. In caso contrario, l'esperienza precedente di generazione di avvisi è ancora attiva. Se la chiave di correzione automatica è abilitata dall'amministratore, gli avvisi precedenti vengono risolti automaticamente dopo l'applicazione delle modifiche.

- Quando un utente finale si connette o si disconnette più volte a una rete wireless aperta nello stesso periodo di 24 ore, viene generato un solo evento per la connessione e la disconnessione in tale periodo di 24 ore e inviato alla sequenza temporale del dispositivo.

- Abilitare gli utenti per l'attendibilità delle reti: dopo l'aggiornamento, gli eventi di connessione e disconnessione per aprire le reti wireless, incluse le reti attendibili degli utenti, vengono inviati alla sequenza temporale del dispositivo come eventi.

- Questa modifica non influisce sui clienti GCC. L'esperienza precedente di ricezione degli avvisi durante la connessione alle reti wireless aperte si applica ancora a loro.

Coesistenza di più profili VPN

Apple iOS non supporta più VPN a livello di dispositivo per essere attive contemporaneamente. Anche se nel dispositivo possono esistere più profili VPN, può essere attiva una sola VPN alla volta.

Configurare Microsoft Defender per endpoint segnale di rischio nei criteri di protezione delle app (MAM)

Microsoft Defender per endpoint in iOS abilita lo scenario dei criteri di protezione delle app. Gli utenti finali possono installare la versione più recente dell'app direttamente dall'App Store di Apple. Assicurarsi che il dispositivo sia registrato in Authenticator con lo stesso account usato per eseguire l'onboarding in Defender per la corretta registrazione di MAM.

Microsoft Defender per endpoint può essere configurato per inviare segnali di minaccia da usare nei criteri di protezione delle app (APP, noto anche come MAM) in iOS/iPadOS. Con questa funzionalità è possibile usare Microsoft Defender per endpoint per proteggere l'accesso ai dati aziendali anche da dispositivi non registrazione.

Seguire la procedura descritta nel collegamento seguente per configurare i criteri di protezione delle app con Microsoft Defender per endpoint Configurare i segnali di rischio di Defender nei criteri di protezione delle app (MAM)

Per altre informazioni sui criteri di protezione delle app o MAM, vedere Impostazioni dei criteri di protezione delle app iOS.

Controlli Privacy

Microsoft Defender per endpoint in iOS abilita i controlli della privacy sia per gli amministratori che per gli utenti finali. Sono inclusi i controlli per i dispositivi registrati (MDM) e non registrati (MAM).

Se si usa MDM, gli amministratori possono configurare i controlli della privacy tramite dispositivi gestiti nella configurazione dell'app. Se si usa MAM senza registrazione, gli amministratori possono configurare i controlli della privacy tramite app gestite nella configurazione dell'app. Gli utenti finali possono anche configurare le impostazioni di privacy in Microsoft Defender impostazioni dell'app.

Configurare la privacy nel report degli avvisi phish

I clienti possono ora abilitare il controllo della privacy per il report phish inviato da Microsoft Defender per endpoint su iOS in modo che il nome di dominio non venga incluso come parte di un avviso phish ogni volta che un sito Web phish viene rilevato e bloccato da Microsoft Defender per endpoint.

Configurare i controlli della privacy in MDM

Usare la procedura seguente per abilitare la privacy e non raccogliere il nome di dominio come parte del report di avviso phish per i dispositivi registrati.

Nell'interfaccia di amministrazione Microsoft Intune passare a Criteri > diconfigurazionedelle app>Aggiungere>dispositivi gestiti.

Assegnare al criterio un nome, Piattaforma > iOS/iPadOS, selezionare il tipo di profilo.

Selezionare Microsoft Defender per endpoint come app di destinazione.

Nella pagina Impostazioni selezionare Usa progettazione configurazione e aggiungere

DefenderExcludeURLInReportcome chiave e impostarne il tipo di valore su Boolean.- Per abilitare la privacy e non raccogliere il nome di dominio, immettere il valore come

truee assegnare questo criterio agli utenti. Per impostazione predefinita, questo valore è impostato sufalse. - Per gli utenti con chiave impostata su

true, l'avviso phish non contiene le informazioni sul nome di dominio ogni volta che un sito dannoso viene rilevato e bloccato da Defender per endpoint.

- Per abilitare la privacy e non raccogliere il nome di dominio, immettere il valore come

Selezionare Avanti e assegnare questo profilo a dispositivi/utenti di destinazione.

Configurare i controlli della privacy in MAM

Usare la procedura seguente per abilitare la privacy e non raccogliere il nome di dominio come parte del report di avviso phish per i dispositivi non registrazione.

Nell'interfaccia di amministrazione Microsoft Intune passare aCriteri> di configurazione app>Aggiungere>app gestite.

Assegnare un nome al criterio.

In Seleziona app pubbliche scegliere Microsoft Defender per endpoint come app di destinazione.

Nella pagina Impostazioni , in Impostazioni di configurazione generale, aggiungere

DefenderExcludeURLInReportcome chiave e impostarne il valore sutrue.- Per abilitare la privacy e non raccogliere il nome di dominio, immettere il valore come

truee assegnare questo criterio agli utenti. Per impostazione predefinita, questo valore è impostato sufalse. - Per gli utenti con chiave impostata su

true, l'avviso phish non contiene le informazioni sul nome di dominio ogni volta che un sito dannoso viene rilevato e bloccato da Defender per endpoint.

- Per abilitare la privacy e non raccogliere il nome di dominio, immettere il valore come

Selezionare Avanti e assegnare questo profilo a dispositivi/utenti di destinazione.

Configurare i controlli della privacy dell'utente finale nell'app Microsoft Defender

Questi controlli consentono all'utente finale di configurare le informazioni condivise con l'organizzazione.

Per i dispositivi con supervisione, i controlli dell'utente finale non sono visibili. L'amministratore decide e controlla le impostazioni. Tuttavia, per i dispositivi non supervisionati, il controllo viene visualizzato sotto La privacy delle impostazioni>.

Gli utenti visualizzano un interruttore per Informazioni sito non sicure. Questo interruttore è visibile solo se l'amministratore ha impostato DefenderExcludeURLInReport = true.

Se abilitata da un amministratore, gli utenti possono specificare se inviare informazioni sul sito non sicure alla propria organizzazione. Per impostazione predefinita, è impostato su false, il che significa che le informazioni sul sito non sicure non vengono inviate. Se l'utente lo trueattiva o disattiva, vengono inviati i dettagli del sito non sicuro.

L'attivazione o la disattivazione dei controlli di privacy non influisce sul controllo di conformità del dispositivo o sull'accesso condizionale.

Nota

Nei dispositivi con supervisione con il profilo di configurazione Microsoft Defender per endpoint può accedere all'intero URL e, se risulta essere phishing, è bloccato. In un dispositivo non supervisionato, Microsoft Defender per endpoint ha accesso solo al nome di dominio e, se il dominio non è un URL di phishing, non verrà bloccato.

Autorizzazioni facoltative

Microsoft Defender per endpoint in iOS abilita le autorizzazioni facoltative nel flusso di onboarding. Attualmente le autorizzazioni richieste da Defender per endpoint sono obbligatorie nel flusso di onboarding. Con questa funzionalità, gli amministratori possono distribuire Defender per endpoint nei dispositivi BYOD senza applicare l'autorizzazione VPN obbligatoria durante l'onboarding. Gli utenti finali possono eseguire l'onboarding dell'app senza le autorizzazioni obbligatorie e successivamente esaminarle. Questa funzionalità è attualmente presente solo per i dispositivi registrati (MDM).

Configurare le autorizzazioni facoltative tramite MDM

Gli amministratori possono usare la procedura seguente per abilitare l'autorizzazione VPN facoltativa per i dispositivi registrati.

Nell'interfaccia di amministrazione Microsoft Intune passare a Criteri > diconfigurazionedelle app>Aggiungere>dispositivi gestiti.

Assegnare un nome al criterio, selezionare Piattaforma > iOS/iPadOS.

Selezionare Microsoft Defender per endpoint come app di destinazione.

Nella pagina Impostazioni selezionare Usa progettazione configurazione e aggiungere

DefenderOptionalVPNcome chiave e impostarne il tipo di valore comeBoolean.- Per abilitare l'autorizzazione VPN facoltativa, immettere il valore come

truee assegnare questo criterio agli utenti. Per impostazione predefinita, questo valore è impostato sufalse. - Per gli utenti con chiave impostata su

true, gli utenti possono eseguire l'onboarding dell'app senza concedere l'autorizzazione VPN.

- Per abilitare l'autorizzazione VPN facoltativa, immettere il valore come

Selezionare Avanti e assegnare questo profilo a dispositivi/utenti di destinazione.

Configurare le autorizzazioni facoltative come utente finale

Gli utenti finali installano e aprono l'app Microsoft Defender per avviare l'onboarding.

- Se un amministratore ha configurato autorizzazioni facoltative, l'utente può ignorare l'autorizzazione VPN e completare l'onboarding.

- Anche se l'utente ha ignorato la VPN, il dispositivo è in grado di eseguire l'onboarding e viene inviato un heartbeat.

- Se la VPN è disabilitata, la protezione Web non è attiva.

- In seguito, l'utente può abilitare la protezione Web dall'interno dell'app, che installa la configurazione VPN nel dispositivo.

Nota

L'autorizzazione facoltativa è diversa da Disabilita protezione Web. L'autorizzazione VPN facoltativa consente solo di ignorare l'autorizzazione durante l'onboarding, ma è disponibile per l'utente finale per esaminarla e abilitarla in un secondo momento. Anche se Disabilita protezione Web consente agli utenti di eseguire l'onboarding dell'app Defender per endpoint senza Protezione Web. Non può essere abilitato in un secondo momento.

Rilevamento jailbreak

Microsoft Defender per endpoint ha la capacità di rilevare i dispositivi non gestiti e gestiti che sono jailbroken. Questi controlli jailbreak vengono eseguiti periodicamente. Se un dispositivo viene rilevato come jailbroken, si verificano questi eventi:

- Un avviso ad alto rischio viene segnalato al portale di Microsoft Defender. Se la conformità del dispositivo e l'accesso condizionale sono configurati in base al punteggio di rischio del dispositivo, al dispositivo viene impedito di accedere ai dati aziendali.

- I dati utente nell'app sono cancellati. Quando l'utente apre l'app dopo il jailbreak, viene eliminato anche il profilo VPN (solo Profilo VPN loopback di Defender per endpoint) e non viene offerta alcuna protezione Web. I profili VPN forniti da Intune non vengono rimossi.

Configurare i criteri di conformità per i dispositivi jailbroken

Per proteggere l'accesso ai dati aziendali nei dispositivi iOS jailbroken, è consigliabile configurare i criteri di conformità seguenti in Intune.

Nota

Il rilevamento jailbreak è una funzionalità fornita da Microsoft Defender per endpoint in iOS. Tuttavia, è consigliabile configurare questo criterio come ulteriore livello di difesa dagli scenari jailbreak.

Seguire la procedura seguente per creare criteri di conformità per i dispositivi jailbroken.

Nell'interfaccia di amministrazione Microsoft Intune passare a Criteri diconformità>dei dispositivi>Creare criteri. Selezionare "iOS/iPadOS" come piattaforma e selezionare Crea.

Specificare un nome dei criteri, ad esempio Criteri di conformità per Jailbreak.

Nella pagina impostazioni di conformità selezionare per espandere la sezione Integrità dispositivo e selezionare

Blocknel campo Dispositivi jailbroken .Nella sezione Azioni per la non conformità selezionare le azioni in base ai requisiti e quindi selezionare Avanti.

Nella sezione Assegnazioni selezionare i gruppi di utenti da includere per questo criterio e quindi selezionare Avanti.

Nella sezione Rivedi e crea verificare che tutte le informazioni immesse siano corrette e quindi selezionare Crea.

Configurare indicatori personalizzati

Defender per endpoint in iOS consente agli amministratori di configurare indicatori personalizzati anche nei dispositivi iOS. Per altre informazioni su come configurare indicatori personalizzati, vedere Panoramica degli indicatori.

Nota

Defender per endpoint in iOS supporta la creazione di indicatori personalizzati solo per URL e domini. Gli indicatori personalizzati basati su IP non sono supportati in iOS.

L'IP

245.245.0.1è un INDIRIZZO IP di Defender interno e non deve essere incluso negli indicatori personalizzati dai clienti per evitare problemi di funzionalità. Per iOS, non vengono generati avvisi nel portale di Microsoft Defender quando si accede all'URL o al dominio impostato nell'indicatore.

MDE sequenza temporale del portale non visualizza l'URL per i blocchi di indicatori URL personalizzati per i dispositivi non supervisionati, ma contrassegna nascosto per la privacy.

Configurare la valutazione della vulnerabilità delle app

La riduzione del rischio informatico richiede una gestione completa delle vulnerabilità basata sui rischi per identificare, valutare, correggere e tenere traccia di tutte le vulnerabilità più importanti tra gli asset più critici, il tutto in un'unica soluzione. Visitare questa pagina per altre informazioni sui Gestione delle vulnerabilità di Microsoft Defender in Microsoft Defender per endpoint.

Defender per endpoint in iOS supporta le valutazioni delle vulnerabilità del sistema operativo e delle app. La valutazione della vulnerabilità delle versioni di iOS è disponibile sia per i dispositivi registrati (MDM) che per i dispositivi non registrati (MAM). La valutazione della vulnerabilità delle app è solo per i dispositivi registrati (MDM). Gli amministratori possono usare la procedura seguente per configurare la valutazione della vulnerabilità delle app.

In un dispositivo con supervisione

Verificare che il dispositivo sia configurato in modalità di supervisione.

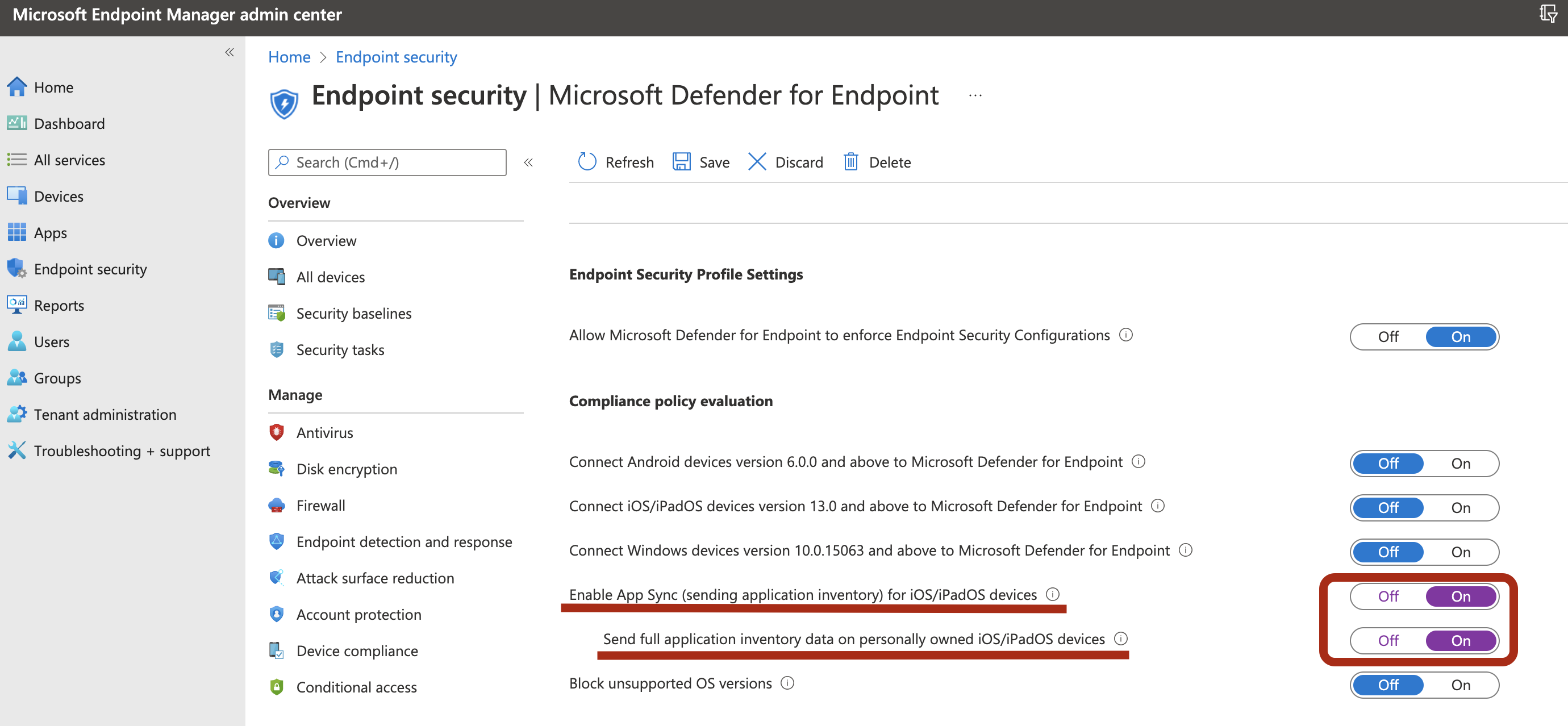

Per abilitare la funzionalità nell'interfaccia di amministrazione Microsoft Intune, passare a Endpoint Security>Microsoft Defender per endpoint>Sincronizzazione app attiva per dispositivi iOS/iPadOS.

Nota

Per ottenere l'elenco di tutte le app, incluse le app non gestite, l'amministratore deve abilitare l'impostazione Invia dati di inventario completo delle applicazioni nei dispositivi iOS/iPadOS di proprietà personale nel portale di Intune Amministrazione per i dispositivi con supervisione contrassegnati come "Personali". Per i dispositivi con supervisione contrassegnati come "Aziendali" nel portale di Intune Amministrazione, l'amministratore non deve abilitare Invia dati di inventario completo dell'applicazione nei dispositivi iOS/iPadOS di proprietà personale.

In un dispositivo non supervisionato

Per abilitare la funzionalità nell'interfaccia di amministrazione Microsoft Intune, passare a Endpoint Security>Microsoft Defender per endpoint>Sincronizzazione app attiva per dispositivi iOS/iPadOS.

Per ottenere l'elenco di tutte le app, incluse le app non gestite, abilitare l'interruttore Invia dati di inventario completo delle applicazioni nei dispositivi iOS/iPadOS di proprietà personale.

Per configurare l'impostazione della privacy, seguire questa procedura.

Passare a Criteri diconfigurazione>delle app>Aggiungere>dispositivi gestiti.

Assegnare al criterio un nome, Platform>iOS/iPadOS.

Selezionare Microsoft Defender per endpoint come app di destinazione.

Nella pagina Impostazioni selezionare Usa progettazione configurazione e aggiungere

DefenderTVMPrivacyModecome chiave. Impostarne il tipo di valore comeString.- Per disabilitare la privacy e raccogliere l'elenco di app installate, specificare il valore come

Falsee quindi assegnare questo criterio agli utenti. - Per impostazione predefinita, questo valore è impostato su

Trueper i dispositivi non supervisionati. - Per gli utenti con chiave impostata su

False, Defender per endpoint invia l'elenco delle app installate nel dispositivo per la valutazione della vulnerabilità.

- Per disabilitare la privacy e raccogliere l'elenco di app installate, specificare il valore come

Selezionare Avanti e assegnare questo profilo a dispositivi/utenti di destinazione.

L'attivazione o la disattivazione dei controlli di privacy non influisce sul controllo di conformità del dispositivo o sull'accesso condizionale.

Dopo aver applicato la configurazione, gli utenti finali devono aprire l'app per approvare l'impostazione di privacy.

La schermata di approvazione della privacy viene visualizzata solo per i dispositivi non supervisionati.

Solo se l'utente finale approva la privacy, le informazioni sull'app vengono inviate alla console di Defender per endpoint.

Dopo aver distribuito le versioni client nei dispositivi iOS di destinazione, viene avviata l'elaborazione. Le vulnerabilità rilevate in tali dispositivi iniziano a essere visualizzate nel dashboard Gestione delle vulnerabilità di Defender. Il completamento dell'elaborazione potrebbe richiedere alcune ore (massimo 24 ore). Questo intervallo di tempo è particolarmente vero per l'intero elenco di app da visualizzare nell'inventario software.

Nota

Se si usa una soluzione di ispezione SSL all'interno del dispositivo iOS, aggiungere i nomi securitycenter.windows.com di dominio (negli ambienti commerciali) e securitycenter.windows.us (negli ambienti GCC) per gestione di minacce e vulnerabilità funzioni.

La schermata di approvazione delle autorizzazioni per la privacy di TVM verrà visualizzata solo per i dispositivi non supervisionati e abilitati per il tocco diverso da Zero. Anche per i dispositivi abilitati per il tocco diverso da Zero , l'approvazione non è necessaria solo nei dispositivi con supervisione in cui è configurata la issupervised chiave

Disabilitare la disconnessione

Defender per endpoint in iOS supporta la distribuzione senza il pulsante di disconnessione nell'app per impedire agli utenti di disconnettersi dall'app Defender. Questo è importante per impedire agli utenti di manomettere il dispositivo.

Questa configurazione è disponibile sia per i dispositivi registrati (MDM) che per i dispositivi non registrati (MAM). Gli amministratori possono usare la procedura seguente per configurare la disabilitazione della disconnessione

Configurare la disabilitazione della disconnessione tramite MDM

Per i dispositivi registrati (MDM)

Nell'interfaccia di amministrazione Microsoft Intune passare a Criteri > diconfigurazionedelle app>Aggiungere>dispositivi gestiti.

Assegnare un nome al criterio e quindi selezionare Piattaforma>iOS/iPadOS.

Selezionare

Microsoft Defender per endpointcome app di destinazione.Nella pagina Impostazioni selezionare Usa Progettazione configurazione e aggiungere

DisableSignOutcome chiave. Impostarne il tipo di valore comeString.- Per impostazione predefinita,

DisableSignOut = false. - Un amministratore può impostare

DisableSignOut = trueper disabilitare il pulsante di disconnessione nell'app. Gli utenti non visualizzano il pulsante di disconnessione dopo il push dei criteri.

- Per impostazione predefinita,

Selezionare Avanti e quindi assegnare questo criterio a dispositivi/utenti di destinazione.

Configurare la disabilitazione della disconnessione tramite MAM

Per i dispositivi non registrazione (MAM)

Nell'interfaccia di amministrazione Microsoft Intune passare aCriteri> di configurazione app>Aggiungere>app gestite.

Assegnare un nome al criterio.

In Seleziona app pubbliche selezionare

Microsoft Defender per endpointcome app di destinazione.Nella pagina Impostazioni aggiungere

DisableSignOutcome chiave e impostarne il valore sutrue.- Per impostazione predefinita,

DisableSignOut = false. - Un amministratore può impostare

DisableSignOut = trueper disabilitare il pulsante di disconnessione nell'app. Gli utenti non visualizzano il pulsante di disconnessione dopo il push dei criteri.

- Per impostazione predefinita,

Selezionare Avanti e quindi assegnare questo criterio a dispositivi/utenti di destinazione.

Assegnazione di tag ai dispositivi

Defender per endpoint in iOS consente di contrassegnare in blocco i dispositivi mobili durante l'onboarding consentendo agli amministratori di configurare i tag tramite Intune. Amministrazione possibile configurare i tag del dispositivo tramite Intune tramite criteri di configurazione ed eseguirne il push nei dispositivi dell'utente. Dopo che l'utente installa e attiva Defender, l'app client passa i tag del dispositivo al portale di Microsoft Defender. I tag Dispositivo vengono visualizzati nei dispositivi nell'inventario dei dispositivi.

Questa configurazione è disponibile sia per i dispositivi registrati (MDM) che per i dispositivi non registrati (MAM). Gli amministratori possono usare la procedura seguente per configurare i tag del dispositivo.

Nota

La configurazione di più tag di dispositivo da Intune non è supportata perché un solo tag del dispositivo viene visualizzato quando viene configurato. Tuttavia, è possibile aggiungere manualmente più tag del dispositivo nel portale di Microsoft Defender.

Configurare i tag del dispositivo usando MDM

Per i dispositivi registrati (MDM)

Nell'interfaccia di amministrazione Microsoft Intune passare a Criteri > diconfigurazionedelle app>Aggiungere>dispositivi gestiti.

Assegnare un nome al criterio e quindi selezionare Piattaforma>iOS/iPadOS.

Selezionare

Microsoft Defender per endpointcome app di destinazione.Nella pagina Impostazioni selezionare Usa Progettazione configurazione e aggiungere

DefenderDeviceTagcome chiave. Impostarne il tipo di valore comeString.- Un amministratore può assegnare un nuovo tag aggiungendo la chiave

DefenderDeviceTage impostando un valore per il tag del dispositivo. - Un amministratore può modificare un tag esistente modificando il valore della chiave

DefenderDeviceTag. - Un amministratore può eliminare un tag esistente rimuovendo la chiave

DefenderDeviceTag.

- Un amministratore può assegnare un nuovo tag aggiungendo la chiave

Selezionare Avanti e quindi assegnare questo criterio a dispositivi/utenti di destinazione.

Configurare i tag del dispositivo usando MAM

Per i dispositivi non registrazione (MAM)

Nell'interfaccia di amministrazione Microsoft Intune passare aCriteri> di configurazione app>Aggiungere>app gestite.

Assegnare un nome al criterio.

In Seleziona app pubbliche scegliere

Microsoft Defender per endpointcome app di destinazione.Nella pagina Impostazioni aggiungere

DefenderDeviceTagcome chiave (in Impostazioni di configurazione generale).- Un amministratore può assegnare un nuovo tag aggiungendo la chiave

DefenderDeviceTage impostando un valore per il tag del dispositivo. - Un amministratore può modificare un tag esistente modificando il valore della chiave

DefenderDeviceTag. - Un amministratore può eliminare un tag esistente rimuovendo la chiave

DefenderDeviceTag.

- Un amministratore può assegnare un nuovo tag aggiungendo la chiave

Selezionare Avanti e quindi assegnare questo criterio a dispositivi/utenti di destinazione.

Nota

L'app Microsoft Defender deve essere aperta per sincronizzare i tag con Intune e passare al portale di Microsoft Defender. La riflessione dei tag nel portale potrebbe richiedere fino a 18 ore.

Eliminare le notifiche di aggiornamento del sistema operativo

È disponibile una configurazione che consente ai clienti di eliminare la notifica di aggiornamento del sistema operativo in Defender per endpoint in iOS. Dopo aver impostato la chiave di configurazione nei criteri di configurazione dell'app Intune, Defender per endpoint non invierà alcuna notifica nel dispositivo per gli aggiornamenti del sistema operativo. Tuttavia, quando si apre l'app Microsoft Defender, la scheda Integrità dispositivo è visibile e mostra lo stato del sistema operativo.

Questa configurazione è disponibile sia per i dispositivi registrati (MDM) che per i dispositivi non registrati (MAM). Gli amministratori possono usare la procedura seguente per eliminare la notifica di aggiornamento del sistema operativo.

Configurare le notifiche di aggiornamento del sistema operativo tramite MDM

Per i dispositivi registrati (MDM)

Nell'interfaccia di amministrazione Microsoft Intune passare a Criteri > diconfigurazionedelle app>Aggiungere>dispositivi gestiti.

Assegnare un nome al criterio, selezionare Piattaforma>iOS/iPadOS.

Selezionare

Microsoft Defender per endpointcome app di destinazione.Nella pagina Impostazioni selezionare Usa Progettazione configurazione e aggiungere

SuppressOSUpdateNotificationcome chiave. Impostarne il tipo di valore comeString.- Per impostazione predefinita,

SuppressOSUpdateNotification = false. - Un amministratore può impostare

SuppressOSUpdateNotification = trueper eliminare le notifiche di aggiornamento del sistema operativo. - Selezionare Avanti e assegnare questo criterio a dispositivi/utenti di destinazione.

- Per impostazione predefinita,

Configurare le notifiche di aggiornamento del sistema operativo con MAM

Per i dispositivi non registrazione (MAM)

Nell'interfaccia di amministrazione Microsoft Intune passare aCriteri> di configurazione app>Aggiungere>app gestite.

Assegnare un nome al criterio.

In Seleziona app pubbliche scegliere

Microsoft Defender per endpointcome app di destinazione.Nella pagina Impostazioni aggiungere

SuppressOSUpdateNotificationcome chiave (in Impostazioni di configurazione generale).- Per impostazione predefinita,

SuppressOSUpdateNotification = false. - Un amministratore può impostare

SuppressOSUpdateNotification = trueper eliminare le notifiche di aggiornamento del sistema operativo.

- Per impostazione predefinita,

Selezionare Avanti e assegnare questo criterio a dispositivi/utenti di destinazione.

Configurare l'opzione per inviare commenti e suggerimenti in-app

I clienti hanno ora la possibilità di configurare la possibilità di inviare dati di feedback a Microsoft all'interno dell'app Defender per endpoint. I dati di feedback consentono a Microsoft di migliorare i prodotti e risolvere i problemi.

Nota

Per i clienti cloud us government, la raccolta dei dati di feedback è disabilitata per impostazione predefinita.

Seguire questa procedura per configurare l'opzione per inviare dati di feedback a Microsoft:

Nell'interfaccia di amministrazione Microsoft Intune passare a Criteri > diconfigurazionedelle app>Aggiungere>dispositivi gestiti.

Assegnare un nome al criterio e selezionare Piattaforma > iOS/iPadOS come tipo di profilo.

Selezionare

Microsoft Defender per endpointcome app di destinazione.Nella pagina Impostazioni selezionare Usa progettazione configurazione e aggiungere

DefenderFeedbackDatacome chiave e impostarne il tipo di valore comeBoolean.- Per rimuovere la capacità degli utenti finali di fornire commenti e suggerimenti, impostare il valore come

falsee assegnare questo criterio agli utenti. Per impostazione predefinita, questo valore è impostato sutrue. Per i clienti us government, il valore predefinito è impostato su 'false'. - Per gli utenti con chiave impostata come

true, è disponibile un'opzione per inviare dati di feedback a Microsoft all'interno dell'app (Guida del menu>& Feedback>Invia commenti e suggerimenti a Microsoft).

- Per rimuovere la capacità degli utenti finali di fornire commenti e suggerimenti, impostare il valore come

Selezionare Avanti e assegnare questo profilo a dispositivi/utenti di destinazione.

Segnalare siti non sicuri

I siti Web di phishing rappresentano siti Web affidabili ottenendo le informazioni personali o finanziarie. Visitare la pagina Fornire commenti e suggerimenti sulla protezione di rete per segnalare un sito Web che potrebbe essere un sito di phishing.