Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

La destinazione dei dispositivi in Microsoft Defender per endpoint segue due fasi: prima si creano tag per etichettare i dispositivi con il contesto aziendale, quindi si formano gruppi di dispositivi basati su tali tag per indirizzare le operazioni di sicurezza su larga scala, ad esempio l'accesso in base al ruolo, la raccolta dati personalizzata, le regole di automazione e i criteri di riduzione della superficie di attacco.

Prerequisiti

Prima di creare tag e dispositivi di destinazione, esaminare i requisiti seguenti.

Autorizzazioni

- Tag dinamici: richiede autorizzazioni appropriate in Gestione regole asset.

- Tag manuali: richiede autorizzazioni a livello di dispositivo nel portale di Defender.

- Regole di automazione: richiede autorizzazioni per la creazione di regole.

- Gruppi di dispositivi: richiede il ruolo Amministratore sicurezza per creare e gestire i gruppi.

Sistemi operativi supportati

L'assegnazione di tag ai dispositivi è supportata in:

- Windows 11, Windows 10 (versione 1709 o successiva), Windows 8.1, Windows 7 SP1

- Windows Server (versione 1803 o successiva), Windows Server 2016, Windows Server 2012 R2, Windows Server 2008 R2 SP1

- macOS, Linux, iOS, Android

Note sulle prestazioni

- Ogni dispositivo può avere più tag.

- I tag dinamici vengono aggiornati circa ogni ora.

- Potrebbe esserci una certa latenza tra il momento in cui un tag viene aggiunto a un dispositivo e la relativa disponibilità nell'elenco dei dispositivi e nella pagina del dispositivo.

- Un numero elevato di tag non influisce in modo significativo sulle prestazioni.

- Le regole di raccolta dati personalizzate possono essere destinate a più combinazioni di tag.

Per informazioni in background su tag e gruppi, tag dinamici e manuali e scenari di destinazione, vedere Destinazione del dispositivo.

Creare tag

È possibile aggiungere tag ai dispositivi usando i metodi seguenti. Ogni metodo è adatto per scenari e piattaforme di dispositivi diversi.

| Metodo | Piattaforma | Procedura |

|---|---|---|

| Portale | Tutte le piattaforme supportate | Aggiungere manualmente tag a singoli dispositivi o piccoli gruppi. Vedere Aggiungere tag del dispositivo tramite il portale. |

| Regole dinamiche | Tutte le piattaforme supportate | Creare regole nel portale di Defender che assegnano e rimuova automaticamente i tag in base alle proprietà del dispositivo. Vedere Gestione delle regole degli asset - Regole dinamiche per i dispositivi. |

| Chiave del Registro di sistema | Windows | Impostare la chiave HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection\DeviceTagging\ del Registro di sistema con REG_SZ valore Group contenente il nome del tag (massimo 200 caratteri). La sincronizzazione dei tag viene eseguita una volta al giorno; riavviare il dispositivo per la sincronizzazione immediata. Per rimuovere un tag, cancellare i dati del valore anziché eliminare la Group chiave. |

| Gestione delle impostazioni di sicurezza | macOS, Linux | Creare criteri di sicurezza per il rilevamento degli endpoint e la risposta. Vedere Gestire i criteri di sicurezza degli endpoint nei dispositivi con onboarding MDE e Gestire i criteri di sicurezza degli endpoint in Defender per endpoint. |

| Profilo di configurazione | macOS, Linux |

macOS: creare un profilo di .plist configurazione e distribuirlo manualmente o tramite uno strumento di gestione. Vedere Impostare le preferenze per MDE in macOS e Impostazioni personalizzate per macOS in Intune.

Linux: creare un profilo di .json configurazione. Vedere Impostare le preferenze per MDE in Linux. |

| Profilo di Intune personalizzato | Windows 10 o versioni successive | Creare un profilo di configurazione del dispositivo con impostazioni personalizzate in Intune. Usare OMA-URI ./Device/Vendor/MSFT/WindowsAdvancedThreatProtection/DeviceTagging/Group con tipo di dati String. Vedere Creare un profilo con impostazioni personalizzate in Intune. |

| Criteri di configurazione delle app in Intune | iOS, Android | Creare un profilo di configurazione dell'app in Intune per definire e applicare tag per i dispositivi mobili. Per iOS, vedere Configurare Microsoft Defender per endpoint nelle funzionalità di iOS. Per Android, vedere Configurare Defender per endpoint in funzionalità Android. Per altre informazioni, vedere Contrassegnare i dispositivi mobili con Microsoft Defender per endpoint. |

Nota

La creazione di gruppi di dispositivi è supportata in Defender per endpoint Piano 1 e Piano 2.

Per aggiungere tag del dispositivo usando l'API, vedere Aggiungere o rimuovere l'API dei tag del dispositivo.

Aggiungere tag del dispositivo tramite il portale

Selezionare il dispositivo in cui gestire i tag. È possibile selezionare o cercare un dispositivo in una delle seguenti visualizzazioni:

Coda degli avvisi: selezionare il nome del dispositivo accanto all'icona del dispositivo dalla coda degli avvisi.

Inventario dispositivi : selezionare il nome del dispositivo dall'elenco dei dispositivi.

Casella di ricerca: selezionare Dispositivo dal menu a discesa e inserire il nome del dispositivo.

È anche possibile accedere alla pagina di avviso tramite le visualizzazioni file e IP.

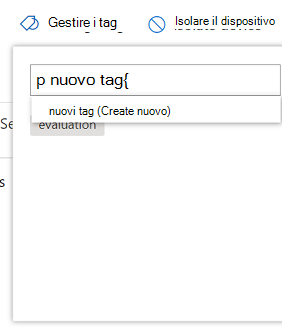

Selezionare Gestisci tag nella riga Azioni di risposta.

Digitare per trovare o creare i tag.

I tag vengono aggiunti alla visualizzazione del dispositivo e vengono riflessi anche nella visualizzazione Inventario dispositivi . È quindi possibile usare il filtro Tag per visualizzare l'elenco pertinente dei dispositivi.

Nota

Il filtro potrebbe non funzionare sui nomi di tag che contengono parentesi o virgole.

Quando si crea un nuovo tag, viene visualizzato un elenco di tag esistenti. L'elenco mostra solo i tag creati tramite il portale. I tag esistenti creati dai dispositivi client non vengono visualizzati.

È anche possibile eliminare i tag da questa visualizzazione.

Creazione e gestione di gruppi di dispositivi

Dopo aver taggare i dispositivi, usare i gruppi di dispositivi per controllare quali team di sicurezza possono accedere e gestire set specifici di dispositivi. I gruppi di dispositivi usano regole corrispondenti, spesso basate sui tag, per determinare l'appartenenza e consentono il controllo degli accessi in base al ruolo, i livelli di correzione automatizzati e i criteri di sicurezza con ambito.

Per istruzioni dettagliate sulla creazione, la classificazione e la gestione di gruppi di dispositivi, vedere Creare e gestire gruppi di dispositivi.

Applicare azioni di sicurezza

Dopo aver organizzato i dispositivi con tag e gruppi, è possibile scegliere come destinazione le operazioni di sicurezza su larga scala. I gruppi di dispositivi e i tag alimentano le funzionalità, tra cui indagini e ricerca delle minacce, raccolta dati personalizzata, regole di automazione, accesso in base al ruolo, regole di riduzione della superficie di attacco e criteri di accesso condizionale.

Per l'elenco completo delle azioni di sicurezza destinate ai gruppi di dispositivi, inclusi scenari e collegamenti, vedere Azioni di sicurezza basate sulla destinazione.