Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Microsoft Sentinel ambito fornisce il controllo degli accessi in base al ruolo a livello di riga, abilitando l'accesso granulare a livello di riga senza richiedere la separazione dell'area di lavoro. Questa funzionalità consente a più team di operare in modo sicuro all'interno di un ambiente di Microsoft Sentinel condiviso usando definizioni di ambito coerenti e riutilizzabili tra tabelle ed esperienze.

L'ambito è configurato nel portale di Microsoft Defender.

Che cos'è Microsoft Sentinel ambito?

Microsoft Sentinel ambito estende la gestione delle autorizzazioni nel portale di Defender in modo che l'amministratore possa concedere autorizzazioni a subset specifici di dati nelle tabelle Sentinel. Per creare ambiti, eseguire le operazioni seguenti:

- Definire gli ambiti logici: creare definizioni di ambito allineate alla struttura organizzativa (per business unit, area geografica o riservatezza dei dati)

- Assegnare utenti o gruppi agli ambiti: assegnare utenti o gruppi specifici a uno o più ambiti usando il controllo degli accessi in base al ruolo unificato

- Contrassegnare le righe di dati in fase di inserimento: applicare tag di ambito alle righe nelle tabelle usando Gestione tabelle, consentendo di creare regole che contrassegnhino automaticamente i dati appena inseriti

- Limitare l'accesso in base all'ambito: limitare l'accesso degli utenti ad avvisi, eventi imprevisti, query di ricerca ed esplorazione del data lake in base all'ambito assegnato

Nota

Gli ambiti sono additivi. Gli utenti assegnati a più ruoli ottengono le autorizzazioni più ampie disponibili da tutte le assegnazioni. Ad esempio, se si dispone sia di un ruolo di lettura globale Entra che di un ruolo URBAC Defender XDR che fornisce autorizzazioni con ambito per le tabelle di sistema, gli ambiti nelle tabelle di sistema non sono limitazioni a causa del ruolo Entra. Un altro esempio è che se si hanno le stesse autorizzazioni di ruolo in Microsoft Defender XDR per un'area di lavoro, con due ambiti diversi, si dispone di tale autorizzazione per entrambi gli ambiti.

Gli ambiti si applicano alle tabelle Sentinel che supportano le trasformazioni in fase di inserimento.

Situazioni di utilizzo

- Team SOC distribuiti/federati: le aziende di grandi dimensioni e gli MSSP spesso gestiscono modelli SOC federati in cui team diversi sono responsabili di aree, business unit o clienti specifici. La definizione dell'ambito consente a ogni team soc di operare in modo indipendente all'interno di un'area di lavoro Sentinel condivisa, assicurandosi di poter analizzare e rispondere alle minacce all'interno del dominio senza accedere a dati non correlati.

- Accesso con ambito per i team esterni e non di sicurezza: i team come rete, operazioni IT o conformità spesso richiedono l'accesso a origini dati non elaborate specifiche senza la necessità di visibilità su contenuti di sicurezza più ampi. L'ambito a livello di riga consente a questi team esterni di accedere in modo sicuro solo ai dati rilevanti per la loro funzione.

- Protezione dei dati sensibili: proteggere determinati dati/tabelle applicando un approccio di accesso ai dati con privilegi minimi, garantendo che le informazioni sensibili siano accessibili solo agli utenti autorizzati.

Prerequisiti

Prima di iniziare, verificare i prerequisiti seguenti:

-

Accesso al portale di Microsoft Defender:

https://security.microsoft.com - Microsoft Sentinel aree di lavoro di cui è stato caricato il portale di Defender: Sentinel aree di lavoro devono essere disponibili nel portale di Defender prima di poter assegnare ruoli e autorizzazioni

- Sentinel abilitata in Controllo degli accessi in base al ruolo unificato: è necessario abilitare Microsoft Sentinel in URBAC prima di usare questa funzionalità.

-

Autorizzazioni necessarie per l'utente che assegna l'ambito e contrassegna le tabelle:

- Autorizzazione di sicurezza (Gestione) autorizzazione (URBAC) per creare ambiti e assegnazioni

- Autorizzazione Operazioni dati (Gestione) (URBAC) per La gestione tabelle

-

Proprietario della sottoscrizione o assegnato con l'autorizzazione

Microsoft.Insights/DataCollectionRules/Writeper creare regole di raccolta dati

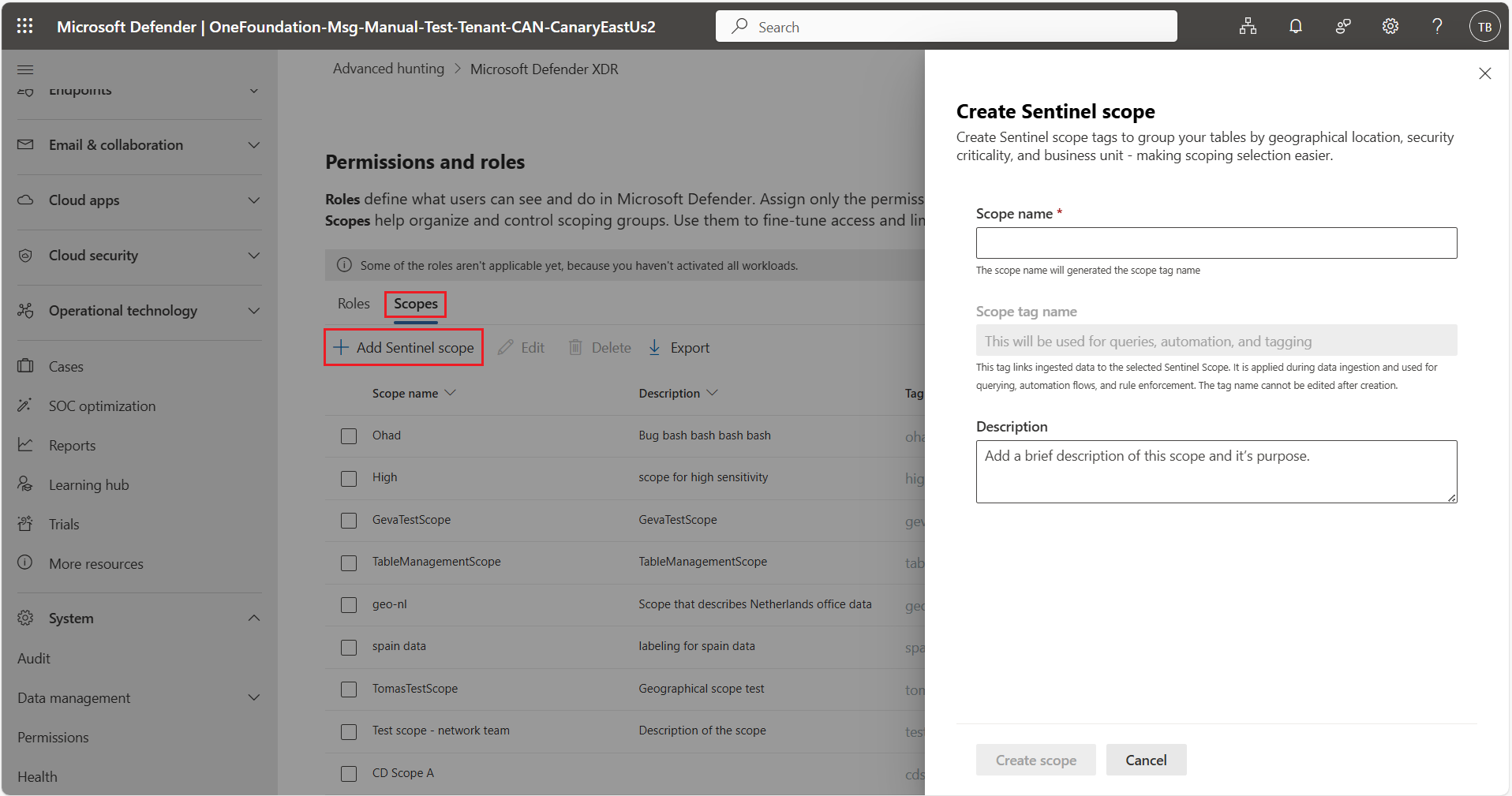

Passaggio 1: Creare un ambito Sentinel

- Nel portale Microsoft Defender passare aAutorizzazionidi sistema>.

- Selezionare Microsoft Defender XDR.

- Aprire la scheda Ambiti .

- Selezionare Aggiungi ambito Sentinel.

- Immettere un nome di ambito e una descrizione facoltativa.

- Selezionare Crea ambito.

È possibile creare più ambiti e definire valori personalizzati per ogni ambito in modo che riflettano la struttura e i criteri dell'organizzazione.

Nota

È possibile creare fino a 100 ambiti di Sentinel univoci per ogni tenant.

Passaggio 2: Assegnare tag di ambito a utenti o gruppi

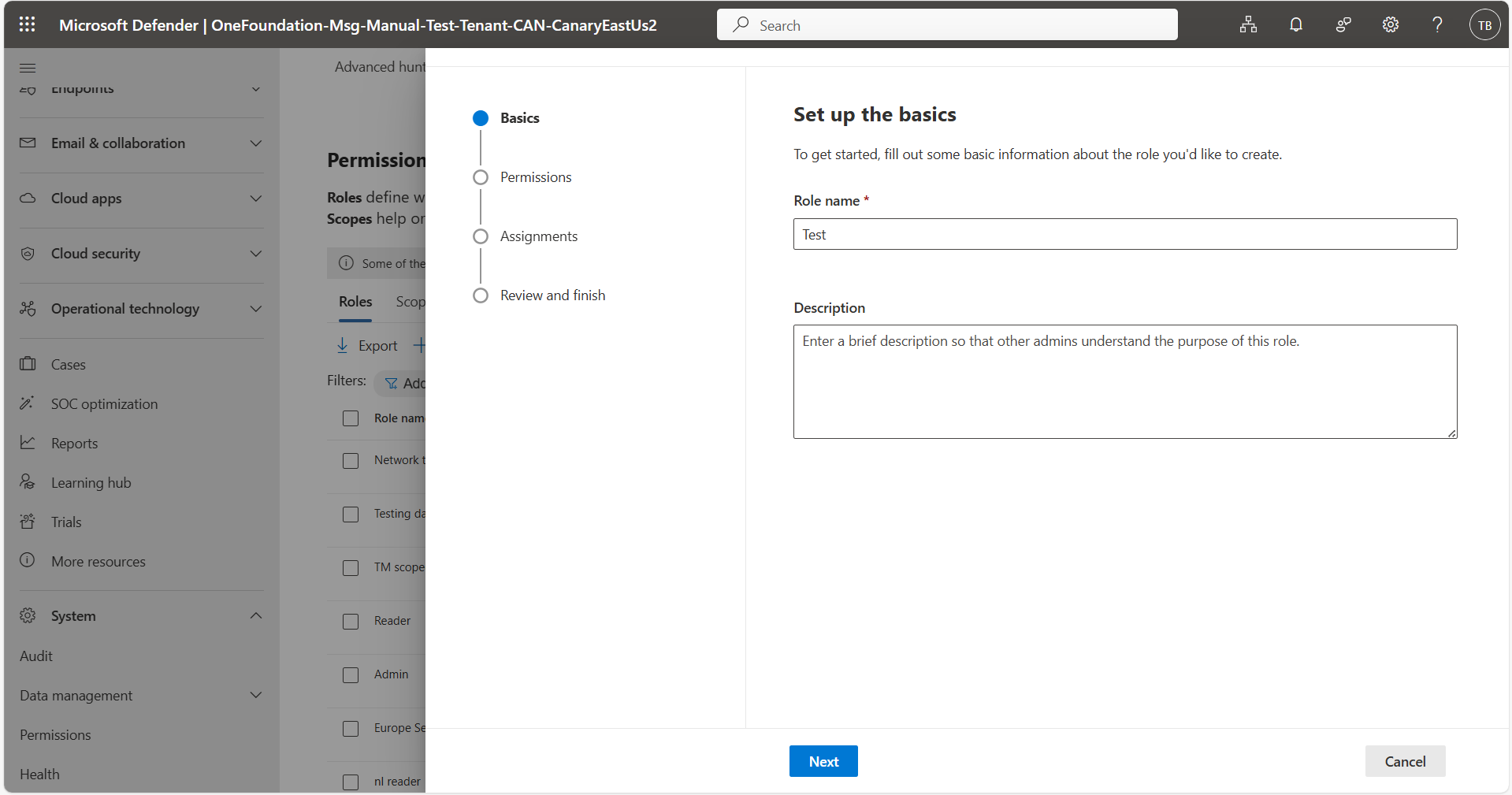

In Autorizzazioni aprire la scheda Ruoli .

Selezionare Crea ruolo personalizzato.

Configurare il nome e la descrizione del ruolo e selezionare Avanti.

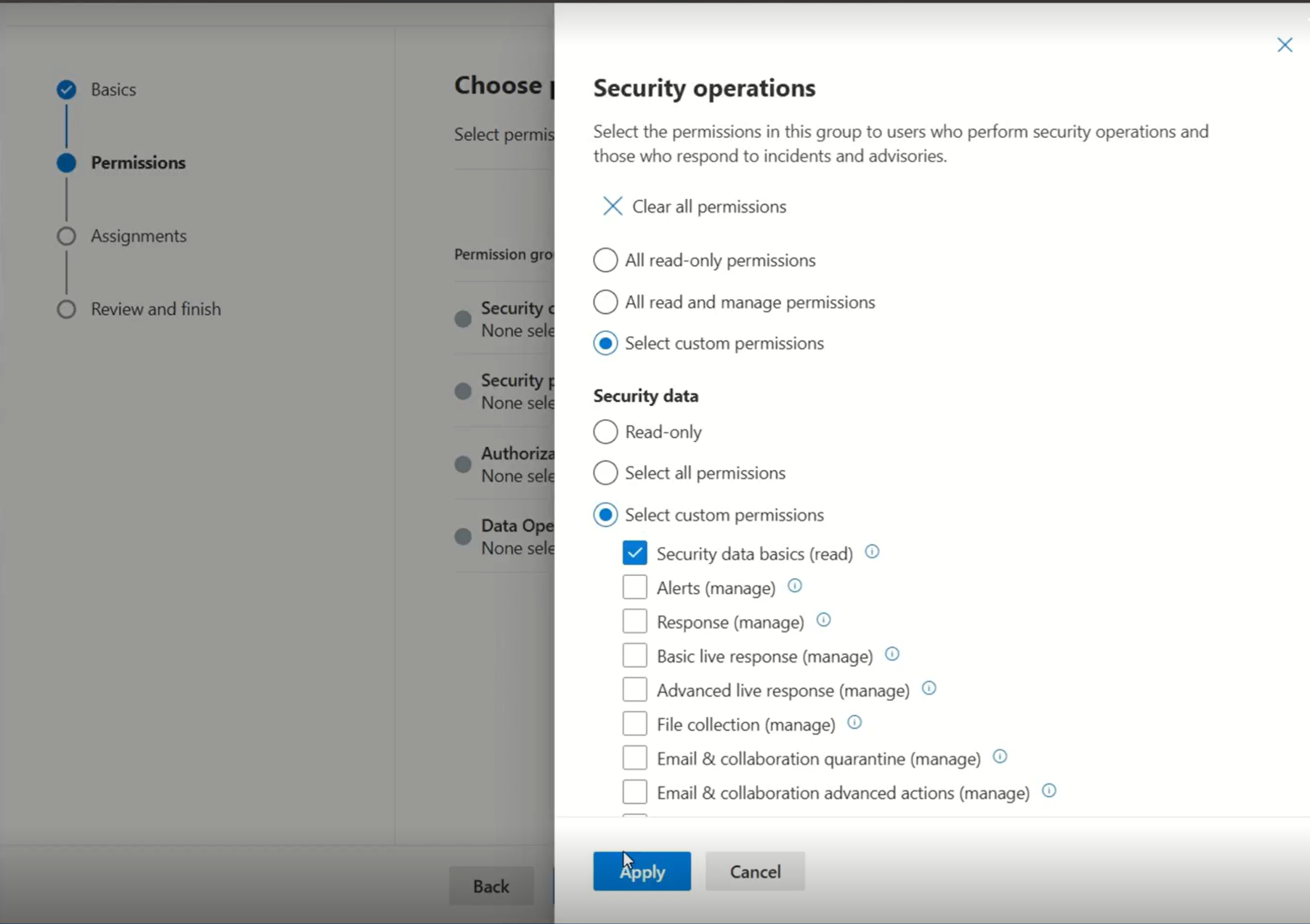

Assegnare le autorizzazioni necessarie al ruolo e selezionare Applica.

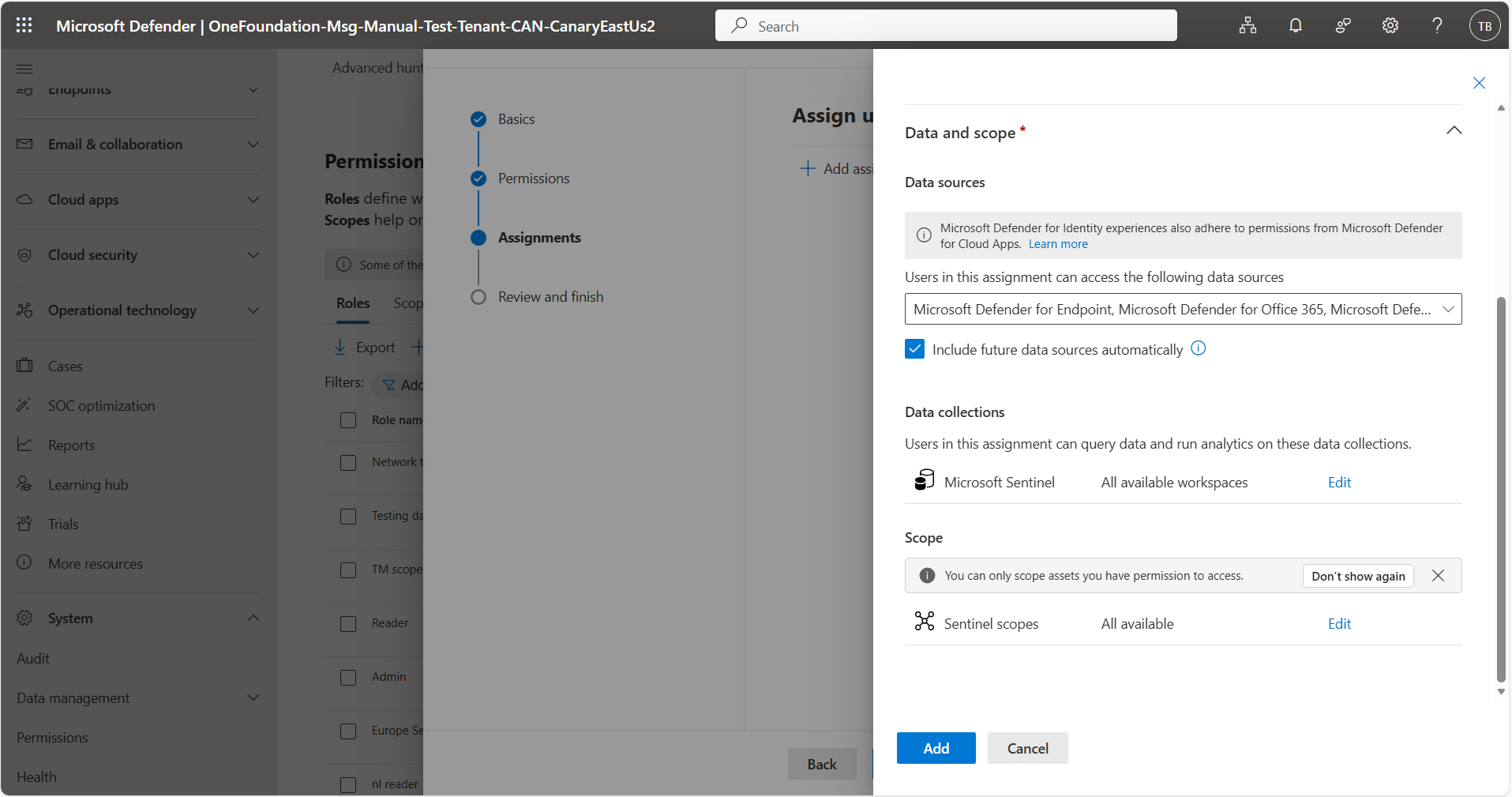

In Assegnazioni assegnare un nome e selezionare:

- Utenti o gruppi di utenti (Azure gruppi DI ACTIVE Directory)

- Origini dati e raccolte dati (aree di lavoro Sentinel)

In Ambito selezionare Modifica.

Selezionare uno o più ambiti da assegnare a questo ruolo.

Salvare il ruolo.

Gli utenti possono essere assegnati a più ambiti contemporaneamente su più aree di lavoro, con diritti di accesso aggregati in tutti gli ambiti assegnati. Gli utenti con restrizioni possono accedere solo ai dati SIEM associati agli ambiti assegnati.

Passaggio 3: Contrassegna le tabelle con ambito

È possibile applicare gli ambiti contrassegnando i dati durante l'inserimento. Questo tag crea una regola di raccolta dati (DCR) che applica i tag di ambito ai dati appena inseriti.

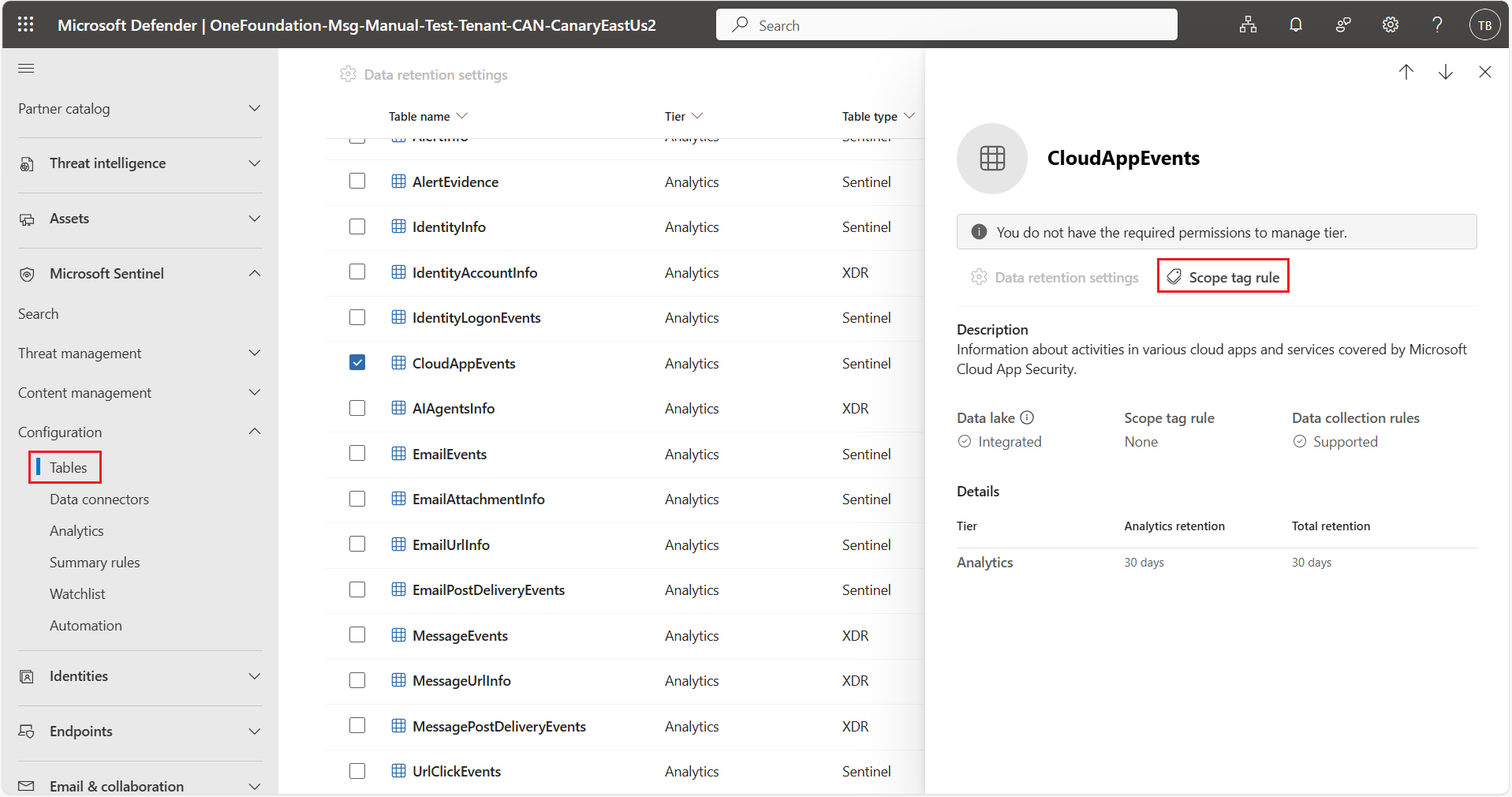

In Microsoft Sentinel passare aTabelledi configurazione>.

Selezionare una tabella che supporta le trasformazioni in fase di inserimento.

Selezionare Regola tag ambito.

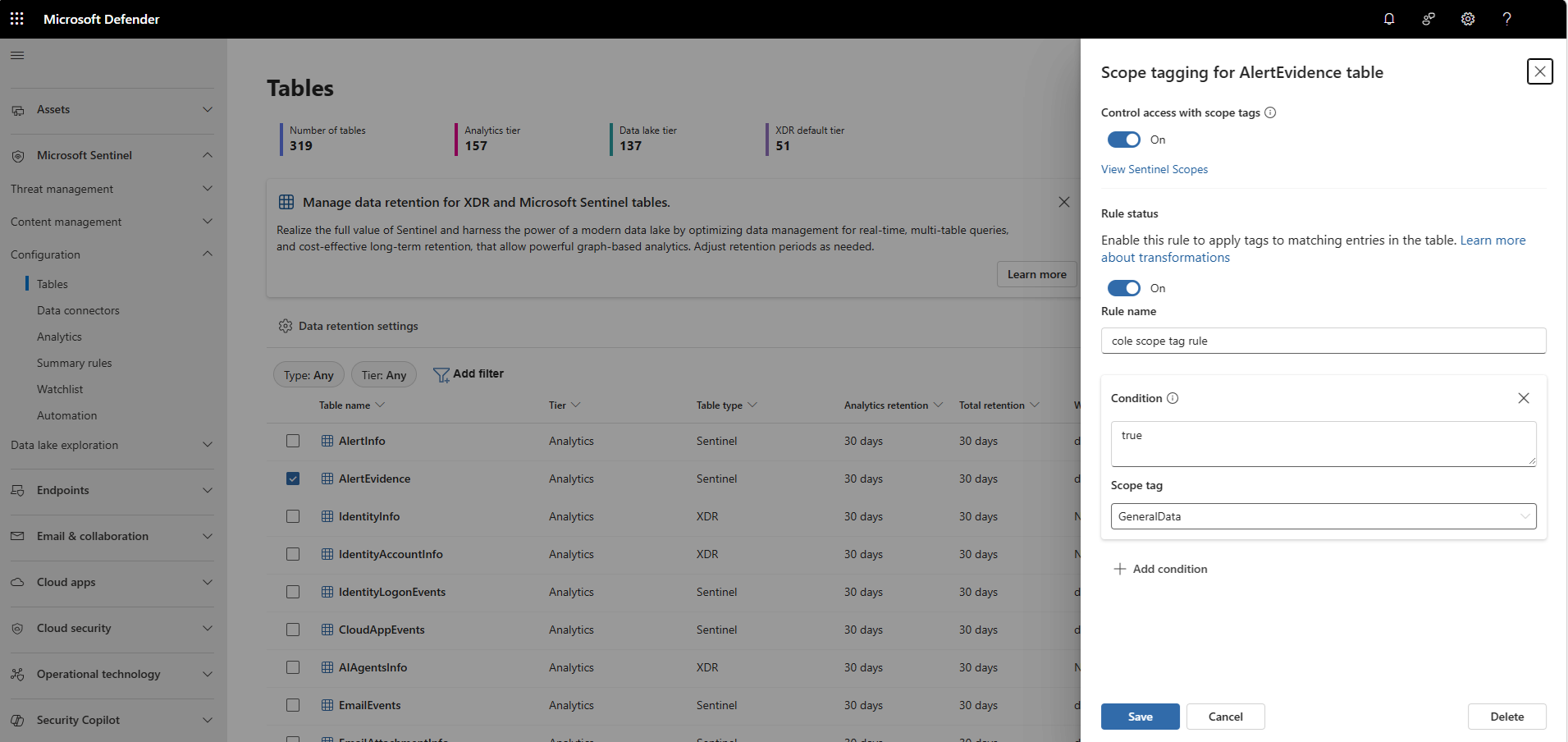

Abilitare l'interruttore Consenti l'uso dei tag di ambito per il controllo degli accessi in base al ruolo.

Abilitare l'interruttore Regola tag ambito .

Definire un'espressione KQL che seleziona le righe usando gli operatori e i limiti supportati da transformKQL.

Esempio per definire l'ambito in base alla posizione:

Location == 'Spain'Selezionare l'ambito da applicare alle righe corrispondenti all'espressione.

Salvare la regola.

Vengono contrassegnati solo i dati appena inseriti. I dati inseriti in precedenza non sono inclusi. Dopo l'assegnazione di tag, l'applicazione della nuova regola può richiedere fino a un'ora.

Consiglio

È possibile creare più regole tag di ambito nella stessa tabella per contrassegnare righe diverse con ambiti diversi. I record possono appartenere a più ambiti contemporaneamente.

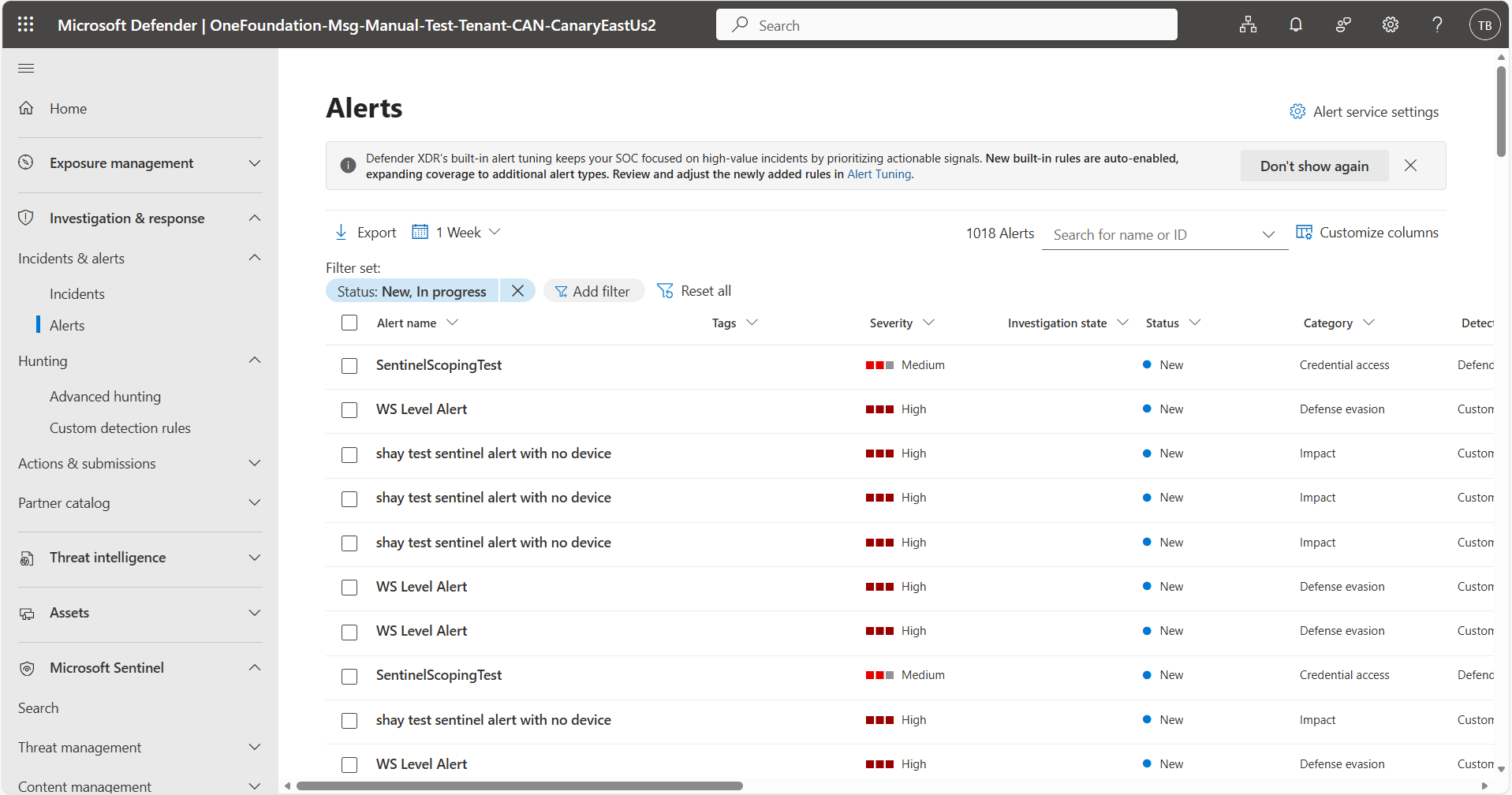

Passaggio 4: Accedere ai dati con ambito

Dopo aver creato, assegnato e applicato gli ambiti alle tabelle, gli utenti con ambito possono accedere alle esperienze Sentinel in base all'ambito assegnato. Tutti i dati appena inseriti vengono contrassegnati automaticamente con ambito. I dati cronologici (inseriti in precedenza) non sono inclusi. Tutti i dati non con ambito esplicito non sono visibili agli utenti con ambito. Gli utenti senza ambito hanno visibilità su tutti i dati all'interno dell'area di lavoro

Gli utenti con ambito possono:

- Visualizzare gli avvisi generati dai dati con ambito

- Gestire gli avvisi se hanno accesso a tutti gli eventi collegati a tale avviso

- Visualizzare gli eventi imprevisti che contengono almeno un avviso con ambito

- Gestire gli eventi imprevisti se hanno accesso a tutti gli avvisi sottostanti e dispongono dell'autorizzazione necessaria

- Eseguire query di ricerca avanzate solo su righe con ambito

- Eseguire query ed esplorare i dati nel Sentinel lake (tabelle con ambito)

- Filtrare gli avvisi e gli eventi imprevisti in base all'ambito Sentinel

Gli avvisi ereditano l'ambito dai dati sottostanti. Gli eventi imprevisti sono visibili se almeno un avviso è incluso nell'ambito.

Il SentinelScope_CF campo personalizzato è disponibile per l'uso nelle query e nelle regole di rilevamento per fare riferimento all'ambito nell'analisi.

Nota

Quando si creano rilevamenti personalizzati e regole di analisi, è necessario proiettare la SentinelScope_CF colonna nel relativo indicatore KQL per rendere visibili gli avvisi attivati agli analisti con ambito. Se non si proietta questa colonna, gli avvisi vengono senza ambito e nascosti agli utenti con ambito.

Limitazioni

Sono valide le limitazioni seguenti:

- Dati cronologici: solo i dati appena inseriti hanno un ambito. I dati inseriti in precedenza non sono inclusi e non possono essere con ambito retroattivo.

- Supporto tabelle: solo le tabelle che supportano le trasformazioni in fase di inserimento possono essere contrassegnate. Le tabelle personalizzate (CLv1) non sono supportate. Le tabelle CLv2 sono supportate.

- Posizionamento trasformazione: le trasformazioni possono essere aggiunte solo nella stessa sottoscrizione della sottoscrizione dell'utente.

- Ambiti massimi: è possibile creare un massimo di 100 ambiti di Sentinel univoci per ogni tenant.

- Solo il portale di Defender: Sentinel nel portale di Azure (Ibiza) non supporta l'ambito. Usare invece il portale di Defender.

- Tabelle XDR non supportate: le tabelle XDR non sono supportate. Ciò include la conservazione estesa delle tabelle XDR nel lago.

-

Nessuna ereditarietà automatica dell'ambito: le tabelle

SecurityAlertsdi Log Analytics eSecurityIncidentsnon ereditano automaticamente l'ambito dai dati/tabelle non elaborati da cui sono stati generati. Pertanto, gli utenti con ambito non possono accedervi per impostazione predefinita. Come soluzione alternativa è possibile eseguire una delle azioni seguenti:- Usare il valore XDR

AlertsInfoeAlertsEvidencele tabelle in cui l'ambito viene ereditato automaticamente oppure - Applicare manualmente l'ambito a queste tabelle di Log Analytics (questo metodo è limitato agli attributi nella tabella e potrebbe non essere equivalente all'ereditarietà delle tabelle dati che hanno generato questi avvisi).

- Usare il valore XDR

- Esperienze supportate: Sentinel ambiti possono essere assegnati solo ai ruoli di controllo degli accessi in base al ruolo Defender XDR. Azure autorizzazioni controllo degli accessi in base al ruolo nelle aree di lavoro o Entra autorizzazioni del ruolo globale non sono supportate. Le esperienze che non possono usare il controllo degli accessi in base al ruolo a livello di riga, ad esempio Jupyter Notebooks, non consentono agli utenti limitati a un ambito di visualizzare i dati per le rispettive aree di lavoro.

Autorizzazioni e accesso

- Gli utenti possono visualizzare un evento imprevisto se hanno accesso ad almeno un avviso nell'evento imprevisto. Possono gestire l'evento imprevisto solo se hanno accesso a tutti gli avvisi nell'evento imprevisto e dispongono dell'autorizzazione necessaria.

- L'utente con ambito può visualizzare solo i dati associati all'ambito. Se l'avviso contiene entità a cui l'utente non ha accesso, l'utente non può visualizzarle. Se l'utente ha accesso ad almeno una delle entità associate, può visualizzare l'avviso stesso.

- Per definire l'ambito di un'intera tabella, usare una regola che corrisponda a tutte le righe, ad esempio usando una condizione sempre vera. I dati inseriti in precedenza non possono essere inclusi nell'ambito retroattivo.

- Gli utenti con ambito non possono gestire le risorse, ad esempio regole di rilevamento, playbook, regole di automazione, a meno che non venga loro assegnata l'autorizzazione in un'assegnazione di ruolo separata.

Passaggi successivi

- Esaminare l'elenco delle tabelle che supportano le trasformazioni in fase di inserimento

- Pianificare i nomi di ambito e la logica prima di contrassegnare i dati

- Iniziare con un ambito pilota per un piccolo team o un subset di dati

- Altre informazioni sul controllo degli accessi in base al ruolo unificato in Microsoft Defender XDR